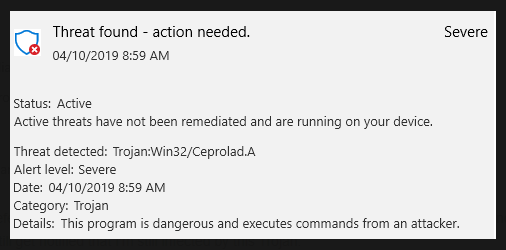

Ceprolad ist eine Trojaner-Infektion, die sich in Computer einschleichen kann, um bösartige Aktionen auszuführen. Was es tut, unterscheidet sich von Fall zu Fall, da der Trojaner über einen Remote-Server gesteuert wird. Einige der bösartigen Aktionen, die es ausführen könnte, sind Überwachung der Webaktivität, Diebstahl von Passwörtern / Anmeldeinformationen, Kryptowährungs-Mining, Dateiverschlüsselung, Herunterladen weiterer Malware usw. Es ist eine sehr ernste Malware-Infektion und daher wird empfohlen, Anti-Malware-Software zu verwenden, um Ceprolad zu entfernen.

Ferngesteuerte Trojaner gehören zu den gefährlichsten Malware-Stücken, die Sie erhalten können, da sie eine Vielzahl verschiedener Aktivitäten ausführen können, je nachdem, was der Bediener ihnen befiehlt. Sie können als Passwort-Stealer, Backdoors für mehr Malware, Krypto-Miner usw. arbeiten. Und da ihr Hauptzweck normalerweise darin besteht, so lange wie möglich auf einem Computer zu bleiben, gibt es möglicherweise keine offensichtlichen Symptome ihrer Anwesenheit.

Wenn der Computer infiziert wird, startet er Ceprolad trojan alle bösartigen Aktivitäten, zu deren Ausführung er aufgefordert wurde. Wenn das Hauptziel darin besteht, Ihre Anmeldeinformationen zu stehlen, bleibt es im Hintergrund und protokolliert Ihre Anmeldeinformationen, wenn Sie sie eingeben. Möglicherweise bemerken Sie nicht einmal einen Keylogging-Trojaner, da er keine offensichtlichen Anzeichen dafür zeigt, dass er vorhanden ist.

Ceprolad kann auch als Hintertür für andere Malware dienen. Der Trojaner kann auf Ihrem Computer im Leerlauf bleiben, bis er einen Befehl zum Herunterladen anderer Malware erhält. Zum Beispiel könnte es dateiverschlüsselnde Ransomware auf Ihren Computer herunterladen. Wenn das passieren würde, würden Ihre persönlichen Dateien verschlüsselt werden, und Sie würden aufgefordert, ein Lösegeld zu zahlen, um sie zurückzubekommen.

Wenn das Hauptziel von Ceprolad darin bestünde, Kryptowährungen mit den Ressourcen Ihres Computers zu minen, würde dies ziemlich auffällig werden. Kryptowährungs-Mining verwendet viele Systemressourcen, was zu ernsthaften Verzögerungsproblemen führt. Ihr Computer würde sich ziemlich merklich verlangsamen, und Programme würden abstürzen oder nicht einmal starten. Ihr Computer, der sich plötzlich langsam verhält, ist oft ein Zeichen für eine Art Trojaner.

Der Trojaner könnte auch Ihre Dateien / Informationen stehlen. Die gestohlenen Daten könnten später in einem Hackerforum an andere Cyberkriminelle verkauft werden. Sie würden dann die Daten für ihre bösartigen Aktivitäten verwenden.

Unauffällige Trojaner sind einer der Gründe, warum die Installation von Anti-Malware-Software so wichtig ist. Wenn Sie ein gutes Anti-Malware-Programm installiert haben, würde es den Trojaner erkennen, während er versucht, hineinzukommen, bevor es Ihrem Computer Schaden zufügen oder Ihre Dateien stehlen könnte.

Trojaner sind ziemlich komplexe Infektionen, daher sollten Sie nicht versuchen, Ceprolad manuell zu entfernen. Verwenden Sie stattdessen ein gutes Anti-Malware-Programm. Sobald die Malware verschwunden ist, normalisiert sich Ihr Computer wieder. Es ist jedoch wichtig zu beachten, dass, wenn dieser Trojaner auf Ihrem Gerät gefunden wurde, Sie Ihre Passwörter für alle Fälle ändern sollten. Sie sollten dies jedoch erst tun, nachdem die Malware erfolgreich entfernt wurde.

Wie dringen Trojaner in Computer ein?

Trojaner können auf verschiedene Arten in Computer eindringen, und es ist wichtig, zumindest die wichtigsten Methoden zu kennen. Dazu gehören E-Mail-Anhänge, Torrents, System- / Softwareschwachstellen, bösartige Downloads usw.

Durch das Öffnen unerwünschter E-Mail-Anhänge setzen Benutzer ihre Systeme häufig allen Arten von Malware aus. Bösartige E-Mails zielen häufig auf Benutzer ab, deren E-Mail-Adressen durchgesickert sind. Glücklicherweise sollten Sie in der Lage sein, Phishing-E-Mails zu erkennen, solange Sie wissen, wonach Sie suchen müssen. Zum Beispiel sind Grammatik- / Rechtschreibfehler die größten Werbegeschenke, insbesondere wenn Versender behaupten, von bekannten / berühmten Unternehmen zu stammen. Offizielle Korrespondenz von legitimen Unternehmen, deren Dienste Sie in Anspruch nehmen, enthält sehr selten Grammatik- / Rechtschreibfehler, da sie unprofessionell aussehen. Aber aus welchem Grund auch immer, bösartige E-Mails haben sie normalerweise. Ein weiteres Anzeichen dafür, dass eine E-Mail potenziell bösartig ist, ist, dass Sie mit generischen Wörtern wie “Benutzer”, “Mitglied” und “Kunde” angesprochen werden. Wenn Sie Kunden per E-Mail kontaktieren, sprechen Unternehmen Benutzer in der Regel mit Namen an, um die E-Mails personalisierter erscheinen zu lassen. Da böswillige Akteure in der Regel keinen Zugriff auf persönliche Informationen haben, sind sie gezwungen, generische Wörter zu verwenden.

Bösartige E-Mails werden wesentlich raffinierter erscheinen, wenn Sie ein bestimmtes Ziel sind. Wenn Hacker Zugriff auf einige Ihrer persönlichen Daten hätten, wären ihre Versuche, Malware auf Ihrem Computer zu installieren, fortgeschrittener. Zum Beispiel würde die E-Mail Sie mit Ihrem Namen ansprechen, sie wäre in ausgezeichnetem Englisch (oder einer anderen Sprache) geschrieben und würde einige Informationen enthalten, die der E-Mail viel mehr Glaubwürdigkeit verleihen würden. Nur für den Fall, dass Sie von böswilligen Akteuren ins Visier genommen werden, sollten Sie E-Mail-Anhänge immer mit Antivirenprogramm scannen oder VirusTotal sie öffnen.

Es versteht sich von selbst, dass Torrents häufig zur Verbreitung von Malware eingesetzt werden. Es gibt viele höchst fragwürdige Torrent-Seiten, die ziemlich schlecht moderiert werden. Aufgrund dieser schlechten Moderation können böswillige Akteure leicht Torrents mit Malware hochladen und sie würden für eine lange Zeit aktiv bleiben. Malware wird häufig in Torrents für Filme, Fernsehsendungen, Videospiele, Software usw. gefunden. Daher ist die Verwendung von Torrents zum Herunterladen urheberrechtlich geschützter Inhalte die Art und Weise, wie Sie mit Malware enden. Von Piraterie, insbesondere bei der Verwendung von Torrents, wird im Allgemeinen abgeraten, da sie nicht nur ein Risiko für Ihren Computer und Ihre Daten darstellt, sondern im Wesentlichen auch einen Diebstahl von Inhalten darstellt.

Malware kann auch mithilfe von Software-Schwachstellen eindringen. Wenn es eine Lücke in Ihrem System / Ihrer Software gibt, kann sie durch Malware missbraucht werden. Aus diesem Grund ist es wichtig, Updates zu installieren, sobald sie herauskommen. Updates patchen bekannte Schwachstellen und verhindern, dass sie missbraucht werden. Wenn möglich, sollten Sie automatische Updates aktivieren.

So entfernen Sie Ceprolad trojan

Trojaner sind sehr ernste Malware-Infektionen, für deren Entfernung professionelle Tools erforderlich sind. Versuchen Sie nicht, manuell zu löschen Ceprolad trojan , da Sie am Ende zusätzlichen Schaden an Ihrem Computer verursachen könnten. Möglicherweise übersehen Sie auch einige Teile des Trojaners, wodurch er sich später erholen kann. Verwenden Sie stattdessen professionelle Anti-Malware-Software, um . Ceprolad trojan Die Anti-Malware würde Ihren Computer auch vor zukünftigen Bedrohungen wie Ceprolad trojan .

Da Ceprolad eine Vielzahl von Aktionen ausführen kann, ist es schwierig zu sagen, was sein Hauptziel auf Ihrem Computer war. Nichtsdestotrotz empfehlen wir Ihnen dringend, zumindest alle Ihre Passwörter zu ändern, falls sie gestohlen wurden.