Was ist ransomware

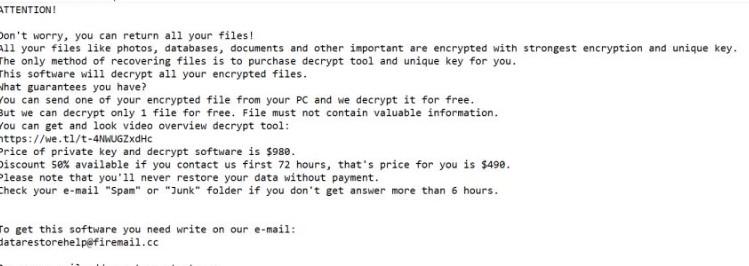

Redl Ransomware gilt als eine gefährliche Drohung, auch bekannt als ransomware oder Datei-Verschlüsselung-malware. Sie werden Sie wahrscheinlich nie darauf gestoßen vor, und um herauszufinden, was es tut, kann eine besonders unangenehme Erfahrung. Leistungsstarke Verschlüsselungs-algorithmen verwendet werden, die durch ransomware verschlüsselt die Dateien, und sobald Sie sind gesperrt, Sie werden nicht in der Lage, Sie zu öffnen. Ransomware ist vermutlich eines der am meisten schädlichen Infektionen die Sie haben können, da die Datei-Entschlüsselung unmöglich sein mag. Sie werden die Wahl gegeben, von der Zahlung der Lösegeld-aber ist das nicht genau die Möglichkeit, die malware-Spezialisten empfehlen.

Geben Sie in den Ansprüchen nicht unbedingt sicherstellen, dass Ihre Dateien wiederhergestellt werden können, so erwarten, dass Sie kann nur sein, Ihr Geld für nichts. Wir wären überrascht, wenn Gauner nicht nur Ihr Geld zu nehmen und sich verpflichtet fühlen, zu Dekodieren Sie Ihre Dateien. Darüber hinaus, indem Sie in den Anforderungen, Sie würde die Unterstützung Ihrer zukünftigen Aktivitäten, wie z.B. weitere ransomware. Wollen Sie wirklich ein Befürworter der kriminellen Handlung, die Milliarden an Schäden. Die Menschen erkennen auch, dass Sie machen können einfach Geld, und je mehr Opfer geben in die Anforderungen, desto reizvoller ransomware wird auf diejenigen Arten von Menschen. Investiert das Geld in eine zuverlässige backup wäre besser, denn wenn Sie jemals in dieser Art von situation, könnten Sie nur entsperren Redl Ransomware Dateien aus backup-und Ihr Verlust wäre eine Möglichkeit. Wenn die Sicherung gemacht wurde, bevor die ransomware verseucht Ihrem Gerät können Sie nicht nur fix Redl Ransomware und freischalten Redl Ransomware-Dateien. Datei-Kodierung Schadprogramm verbreitet Methoden ist möglicherweise nicht bekannt, und wir erklären die häufigsten Methoden, die in der nachstehenden Absätze.

Ransomware Methoden der Verteilung

E-Mail-Anhänge, exploit-kits und bösartige downloads, die Verbreitung von Methoden, die Sie müssen vorsichtig sein. Zu sehen, wie diese Verfahren werden immer noch verwendet, das bedeutet, dass Benutzer sind ziemlich fahrlässig, wenn Sie den E-Mail-und download von Dateien. Es kann auch vorkommen, dass eine komplexere Methode verwendet wurde, für die Infektion, da einige ransomware tun, die Sie verwenden. Ganoven müssen nur nutzen ein bekannter Firmenname, schreiben Sie eine überzeugende E-Mail, befestigen Sie die malware-Gefahren-Datei an die E-Mail und senden Sie es an mögliche Opfer. Themen rund um Geld sind in der Regel verwendet, da sich die user sind anfälliger für die öffnung solcher E-Mails. Und wenn jemand, der vorgibt, von Amazon war die E-Mail einer person, die fragwürdige Aktivität bemerkt wurde, in Ihrem Konto oder ein Kauf, der account-Inhaber kann in Panik, drehen Sie hastig, wie ein Ergebnis und am Ende, öffnen der Datei Hinzugefügt. Wenn Sie den Umgang mit E-Mails, gibt es bestimmte Anzeichen zu suchen, wenn Sie möchten, um Ihren computer zu schützen. Erstens, wenn Sie nicht wissen, den Absender, untersuchen Sie vor dem öffnen der Anlage. Und wenn Sie mit Ihnen vertraut sind, überprüfen Sie die E-Mail-Adresse, um sicherzustellen, dass es passt die person/Firma die gültige Adresse. Die E-Mails können Sie voll von Grammatik-Fehlern, die in der Regel ziemlich offensichtlich. Der Gruß verwendet, kann auch ein Hinweis darauf, wie real Unternehmen, deren E-Mails Sie öffnen sollte würde Ihren Namen, anstelle von Begrüßungen wie sehr Geehrte Kunden/Mitglied. Out-of-date software-Schwachstellen können auch verwendet werden, für Verunreinigung. Solche Schwachstellen sind in der Regel gefunden, die von Sicherheits-Forscher, und, wenn die Anbieter darauf aufmerksam geworden, dass Sie release-Updates, um Sie zu beheben, so dass böswillige Dritte können nicht nur nutzen, um korrupte Computer mit malware. Als WannaCry bewährt hat, jedoch nicht jeder stürmt zum installieren dieser patches. Es ist sehr wichtig, dass Sie diese installieren, patches, denn wenn eine Sicherheitslücke ist schwerwiegend genug, kann es verwendet werden, indem alle Arten von malware. Aktualisierungen können automatisch installiert werden, wenn Sie diese Warnungen störend.

Wie funktioniert es handeln

Ein Datei-Kodierung bösartiger software Scannen für bestimmte Dateitypen, sobald es installiert ist, und Sie werden verschlüsselt, schnell nach dem Sie sich befinden. Selbst wenn was passiert ist war nicht offensichtlich zunächst werden Sie auf jeden Fall wissen, etwas ist nicht Recht, wenn Sie nicht öffnen Sie Ihre Dateien. Sie werden wissen, welche Dateien verschlüsselt wurden, weil Sie eine seltsame Erweiterung Hinzugefügt. In vielen Fällen, Datei Dekodieren könnte unmöglich ist, weil die Verschlüsselung verwendeten algorithmen bei der Verschlüsselung könnte ziemlich schwierig, wenn nicht unmöglich zu entziffern. Sie werden in der Lage sein, um zu bemerken, eine Lösegeldforderung, die klären, was geschehen ist und wie Sie Vorgehen sollten, um Ihre Daten wiederherzustellen. Sie werden angeboten ein decryptor, im Austausch für Geld, natürlich, und cyber-kriminelle Zustand, dass die Benutzung keinen anderen Weg zu entsperren Redl Ransomware Dateien führen können dauerhaft beschädigt Daten. Eine klare Preis sollte angezeigt werden, in der Anmerkung aber, wenn es nicht, müssen Sie die E-Mail-kriminellen über Ihre Adresse. Für die Gründe haben wir bereits erwähnt, wir nicht fördern, zahlt das Lösegeld. Bezahlen sollte das Letzte Mittel sein. Vielleicht haben Sie einfach vergessen haben, dass Sie Kopien von Ihren Dateien. Für manche Datei-Verschlüsselung bösartiger software, Entschlüsselung Dienstprogramme, die verfügbar sein könnte für Sie kostenlos. Ein decryptors werden können, kostenlos zur Verfügung, wenn die ransomware bekam in eine Menge von Geräten und malware-Spezialisten waren in der Lage, um es zu knacken. Bedenken Sie das, bevor Sie zahlen das Lösegeld selbst kreuzt Ihren Geist. Wenn Sie etwas von diesem Geld zu kaufen, backup, würden Sie nicht Gesicht wahrscheinlich Datei Verlust wieder, weil Sie Ihre Dateien irgendwo gespeichert werden sicher. Und wenn backup ist eine option, können Sie wiederherstellen von Daten aus es nach dem löschen Redl Ransomware virus, wenn es noch auf Ihrem computer vorhanden. Jetzt, dass Sie erkennen, wie viel Schaden dieser Art von Bedrohung verursachen könnte, versuchen, es zu vermeiden, so viel wie möglich. Sicherzustellen, dass Sie installieren, bis zu aktualisieren, wenn ein update verfügbar ist, können Sie nicht öffnen, zufällige Dateien an E-Mails Anhängen, und Sie nur die Dinge herunterladen, die aus vertrauenswürdigen Quellen.

Möglichkeiten zur Behebung Redl Ransomware

Erhalten Sie ein anti-malware-Dienstprogramm verwenden, da es wird notwendig sein, um loszuwerden, der Erpresser, wenn er noch bleibt. Wenn du wenig Kenntnisse mit dem Computer, der zufälligen Beschädigung verursacht werden können, zu Ihrem Gerät, wenn Sie versuchen zu beheben Redl Ransomware manuell. Mit einem anti-malware-software, wäre es einfacher. Diese Art von Programmen vorhanden, die für den Zweck der Beseitigung dieser Arten von Bedrohungen, je nach Werkzeug, sogar stoppen Sie aus immer in. Wählen Sie ein zuverlässiges Programm, und sobald es installiert ist, Scannen Sie Ihren computer für die Bedrohung. Erwarte nicht, dass die malware-Entfernung-Programm, um Ihnen zu helfen, Daten wiederherstellen, weil es nicht in der Lage, das zu tun. Wenn die Daten-Kodierung von malware ist gänzlich verschwunden, Ihre Daten wiederherzustellen, von wo Sie sind zu halten, Sie gespeichert, und wenn Sie es nicht haben, starten Sie es.

Offers

Download Removal-Toolto scan for Redl RansomwareUse our recommended removal tool to scan for Redl Ransomware. Trial version of provides detection of computer threats like Redl Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft Details überprüfen WiperSoft ist ein Sicherheitstool, die bietet Sicherheit vor potenziellen Bedrohungen in Echtzeit. Heute, viele Benutzer neigen dazu, kostenlose Software aus dem Intern ...

Herunterladen|mehr

Ist MacKeeper ein Virus?MacKeeper ist kein Virus, noch ist es ein Betrug. Zwar gibt es verschiedene Meinungen über das Programm im Internet, eine Menge Leute, die das Programm so notorisch hassen hab ...

Herunterladen|mehr

Während die Schöpfer von MalwareBytes Anti-Malware nicht in diesem Geschäft für lange Zeit wurden, bilden sie dafür mit ihren begeisterten Ansatz. Statistik von solchen Websites wie CNET zeigt, d ...

Herunterladen|mehr

Quick Menu

Schritt 1. Löschen Sie mithilfe des abgesicherten Modus mit Netzwerktreibern Redl Ransomware.

Entfernen Redl Ransomware aus Windows 7/Windows Vista/Windows XP

- Klicken Sie auf Start und wählen Sie Herunterfahren.

- Wählen Sie neu starten, und klicken Sie auf "OK".

- Starten Sie, tippen F8, wenn Ihr PC beginnt Laden.

- Wählen Sie unter Erweiterte Startoptionen abgesicherten Modus mit Netzwerkunterstützung.

- Öffnen Sie Ihren Browser und laden Sie die Anti-Malware-Programm.

- Verwenden Sie das Dienstprogramm Redl Ransomware entfernen

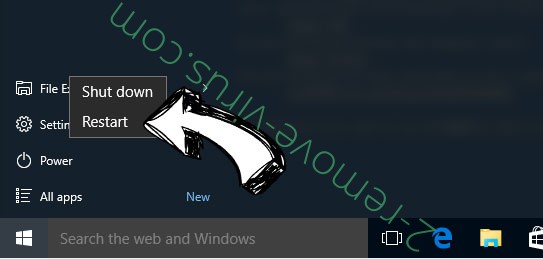

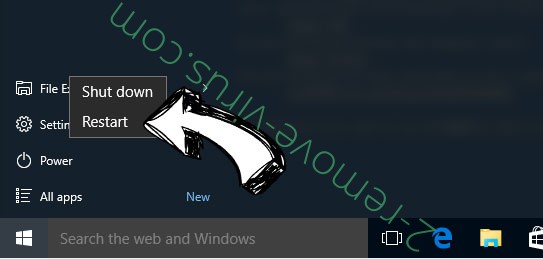

Entfernen Redl Ransomware aus Windows 8/Windows 10

- Auf der Windows-Anmeldebildschirm/Austaste.

- Tippen Sie und halten Sie die Umschalttaste und klicken Sie neu starten.

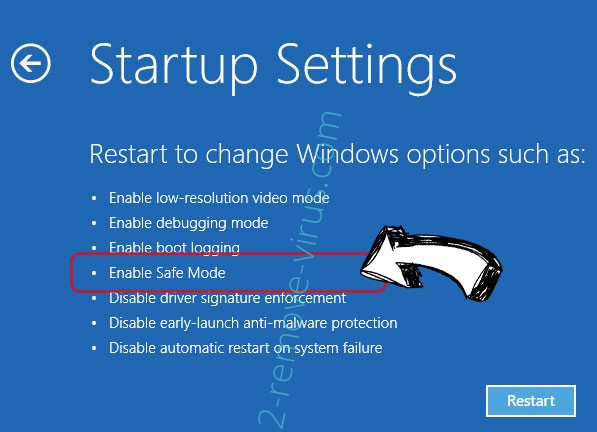

- Gehen Sie zur Troubleshoot → Advanced options → Start Settings.

- Wählen Sie Enable abgesicherten Modus oder Abgesicherter Modus mit Netzwerktreibern unter Start-Einstellungen.

- Klicken Sie auf Neustart.

- Öffnen Sie Ihren Webbrowser und laden Sie die Malware-Entferner.

- Verwendung der Software zum Löschen von Redl Ransomware

Schritt 2. Wiederherstellen Sie Ihre Dateien mithilfe der Systemwiederherstellung

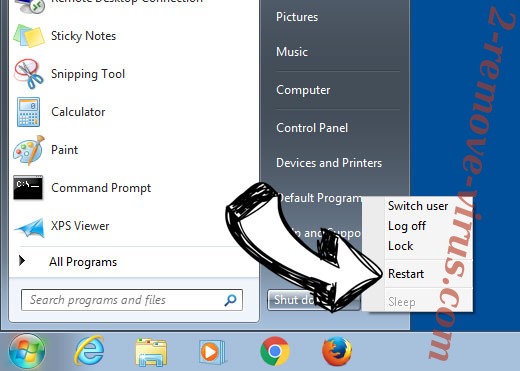

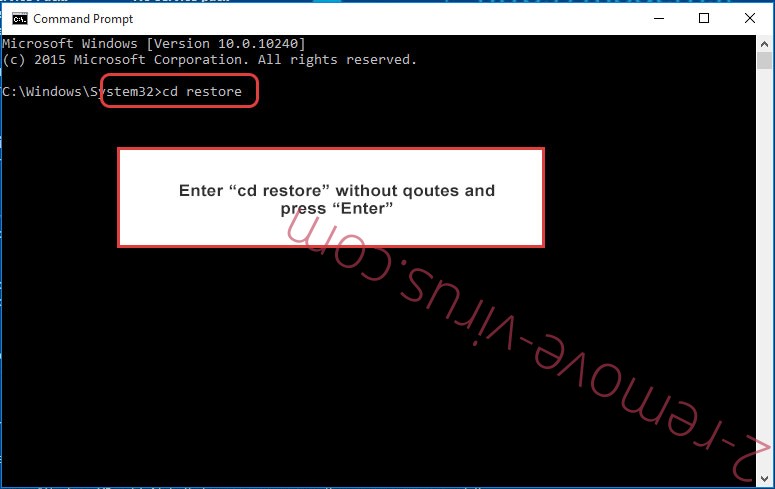

Löschen von Redl Ransomware von Windows 7/Windows Vista/Windows XP

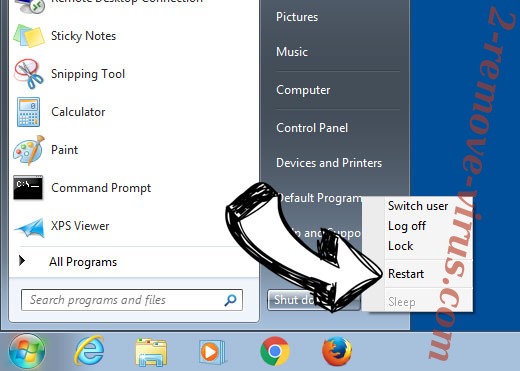

- Klicken Sie auf Start und wählen Sie Herunterfahren.

- Wählen Sie Neustart und "OK"

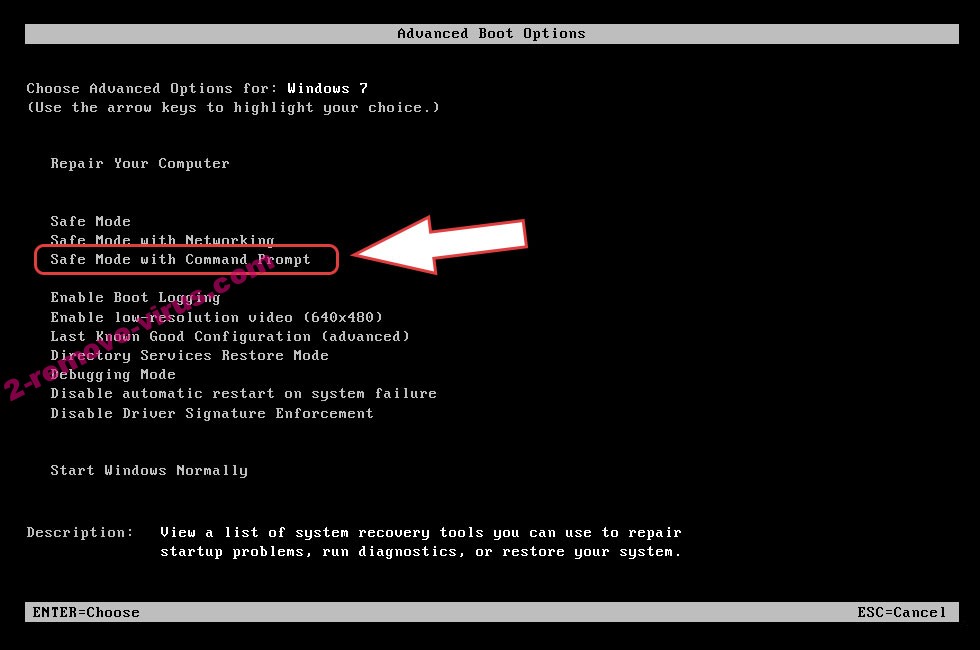

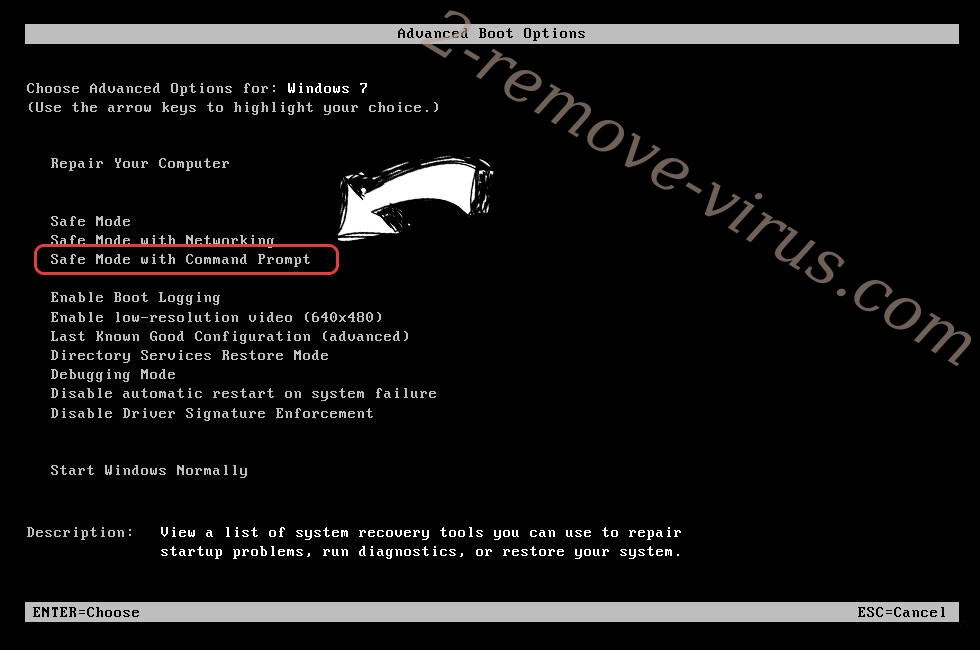

- Wenn Ihr PC laden beginnt, Taste F8 mehrmals, um erweiterte Startoptionen zu öffnen

- Eingabeaufforderung den Befehl aus der Liste auswählen.

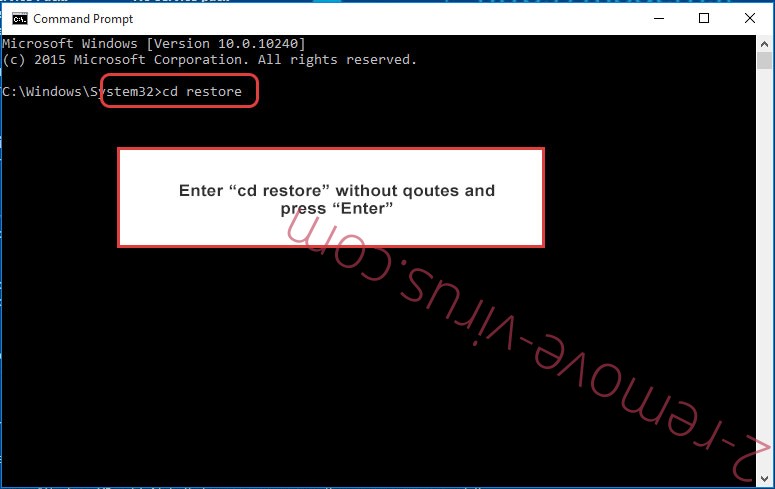

- Geben Sie cd restore, und tippen Sie auf Enter.

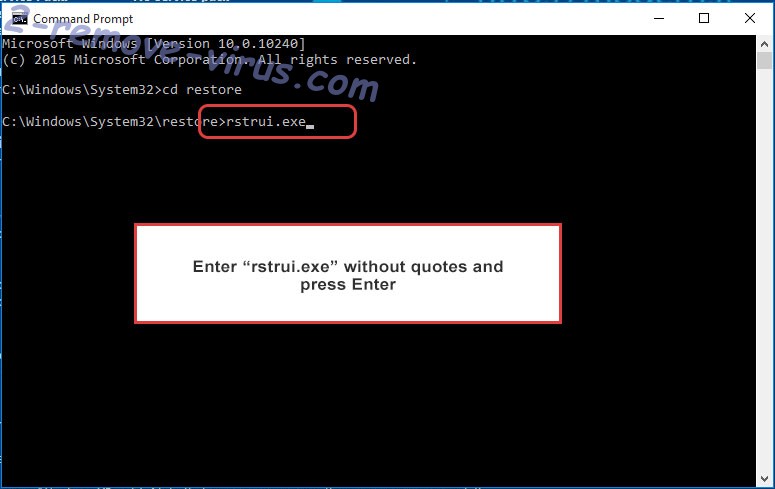

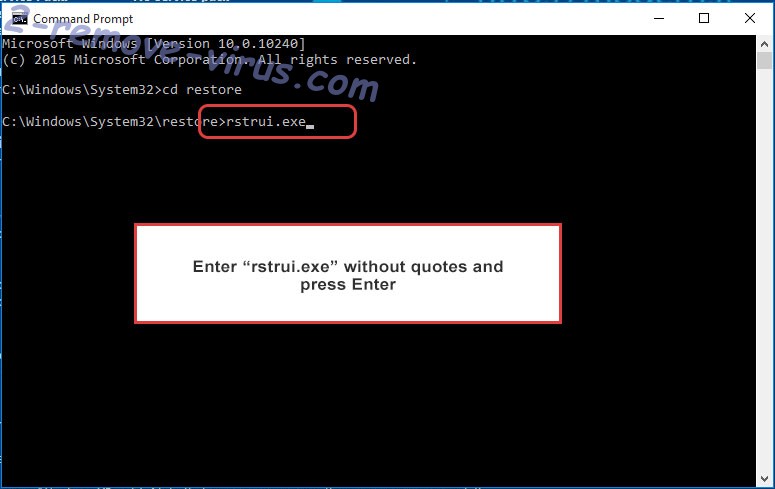

- In rstrui.exe eingeben und Eingabetaste.

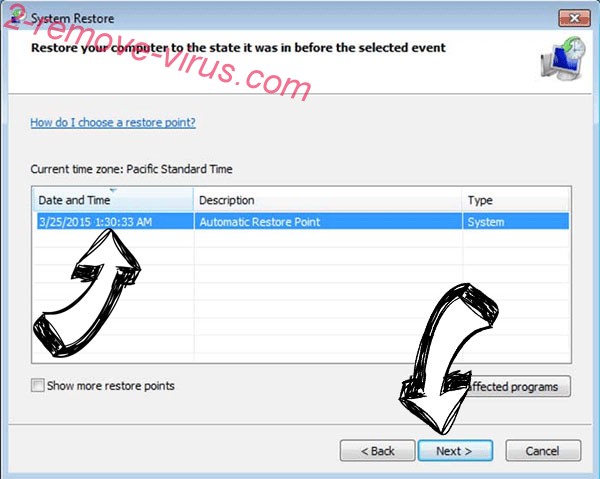

- Klicken Sie auf weiter im Fenster "neue" und wählen Sie den Wiederherstellungspunkt vor der Infektion.

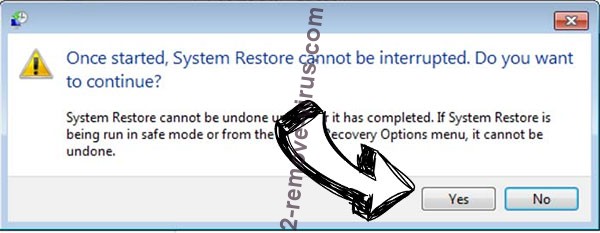

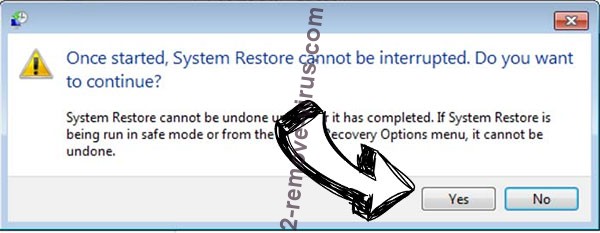

- Klicken Sie erneut auf weiter und klicken Sie auf Ja, um die Systemwiederherstellung zu beginnen.

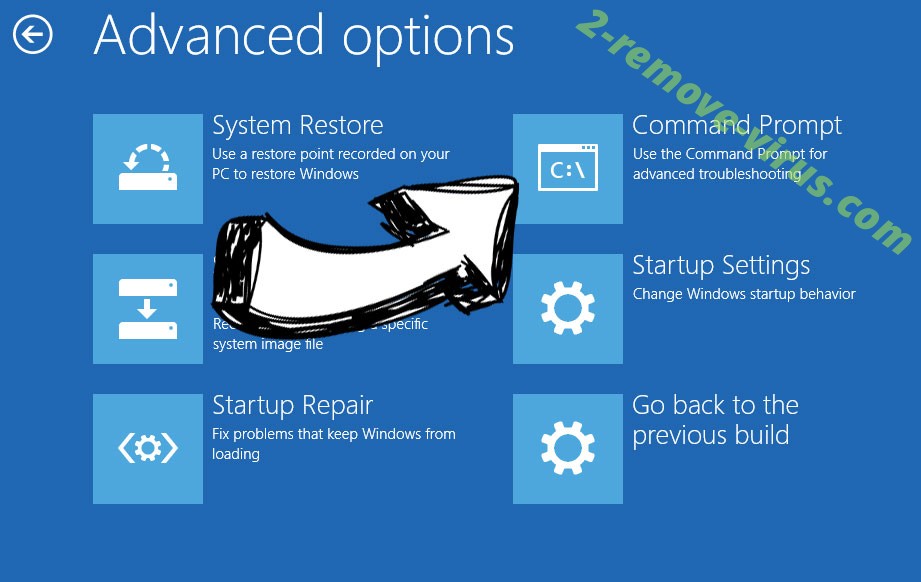

Löschen von Redl Ransomware von Windows 8/Windows 10

- Klicken Sie auf die Power-Taste auf dem Windows-Anmeldebildschirm.

- Halten Sie Shift gedrückt und klicken Sie auf Neustart.

- Wählen Sie Problembehandlung und gehen Sie auf erweiterte Optionen.

- Wählen Sie Eingabeaufforderung, und klicken Sie auf Neustart.

- Geben Sie in der Eingabeaufforderung cd restore, und tippen Sie auf Enter.

- Geben Sie rstrui.exe ein und tippen Sie erneut die Eingabetaste.

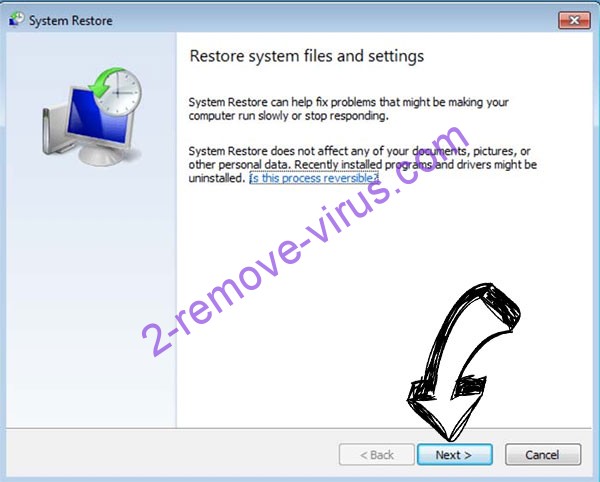

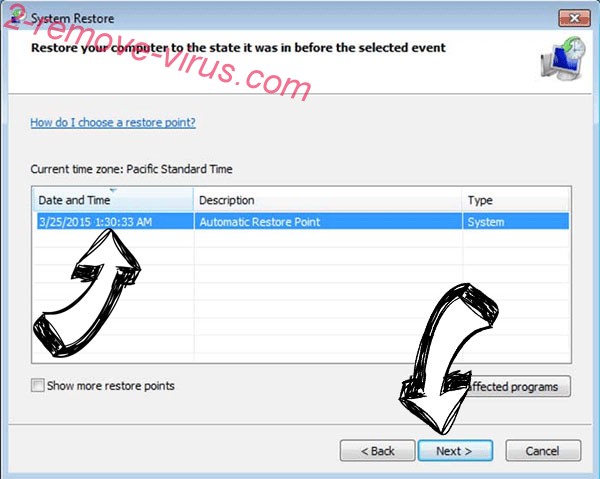

- Klicken Sie auf weiter im neuen Fenster "Systemwiederherstellung".

- Wählen Sie den Wiederherstellungspunkt vor der Infektion.

- Klicken Sie auf weiter und klicken Sie dann auf Ja, um Ihr System wieder herzustellen.