Mztu ransomware ist eine dateiverschlüsselnde Malware, die von denselben Cyberkriminellen der Djvu/STOP-Malware-Familie veröffentlicht wird. Es ist eine der neuesten Versionen. Diese bösartige Infektion verschlüsselt Ihre persönlichen Dateien und verlangt Geld im Austausch für ihre Entschlüsselung. Sie können verschlüsselte Dateien erkennen, da ihnen .mztu hinzugefügt wird. Wenn Sie ein Backup haben, werden Sie keine Probleme beim Wiederherstellen von Dateien haben. Wenn Sie jedoch keine Dateien irgendwo gesichert haben, sind Ihre Möglichkeiten viel eingeschränkter. Die Malware-Betreiber werden versuchen, Ihnen den Entschlüsseler für 980 US-Dollar zu verkaufen, aber die Zahlung des Lösegelds ist sehr riskant.

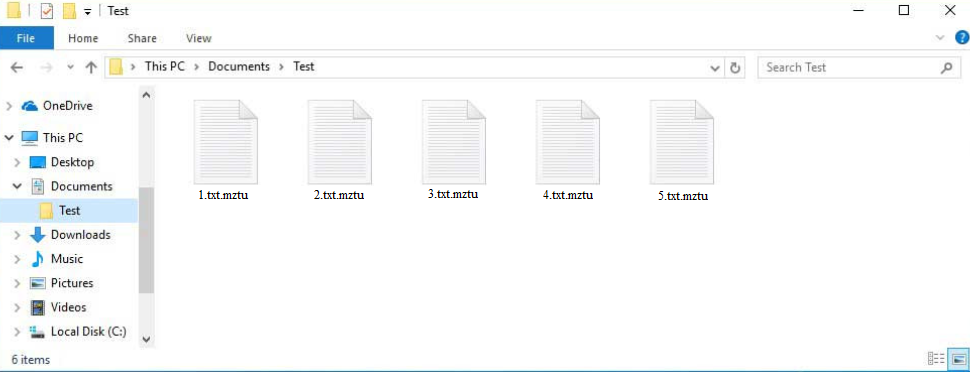

Die Cyberkriminellen, die diese Malware-Familie betreiben, veröffentlichen regelmäßig neue Versionen, wobei Mztu ransomware es sich um eine der neueren handelt. Es kann durch die Erweiterung .mztu identifiziert werden, die es zu verschlüsselten Dateien hinzufügt. Beispielsweise würde text.txt in text.txt.mztu geändert, wenn es verschlüsselt ist. Alle Ihre persönlichen Dateien haben diese Erweiterung, einschließlich Fotos, Videos und Dokumente. Dateien mit der Erweiterung .mztu werden im Wesentlichen gesperrt, bis Sie einen bestimmten Entschlüsseler verwenden.

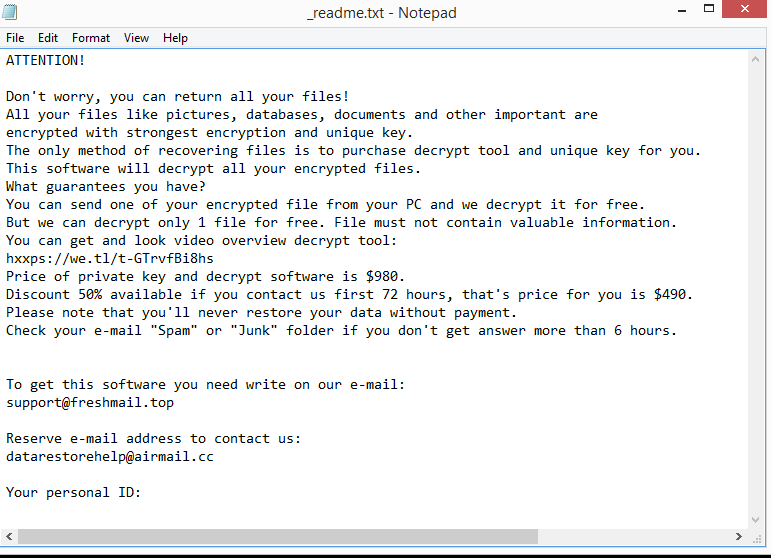

Die Ransomware legt eine _readme.txt Lösegeldforderung in allen Ordnern ab, die verschlüsselte Dateien enthalten. Die Notiz (oben angezeigt) ist sehr allgemein, enthält aber alle notwendigen Informationen. Laut der Notiz müssen Sie, um den Entschlüsseler zu erhalten, $ 980 bezahlen. Die Notiz erwähnt, dass Opfer, die innerhalb der ersten 72 Stunden Kontakt mit den Cyberkriminellen aufnehmen, 50% erhalten, aber das ist nicht unbedingt wahr. Obwohl die Zahlung des Lösegelds eine gute Option zu sein scheint, ist es ziemlich riskant. Das Hauptrisiko bei der Zahlung des Lösegelds besteht darin, dass es keine Garantie gibt, dass Sie den Entschlüsseler erhalten. Sie haben es mit Cyberkriminellen zu tun, und es gibt nichts, was sie davon abhalten könnte, einfach Ihr Geld zu nehmen. Leider haben viele Opfer, die in der Vergangenheit bezahlt haben, ihre Entschlüsseler nicht erhalten.

Ihre Dateien können leicht wiederhergestellt werden, wenn Sie ein Backup haben. Sie müssen jedoch zuerst sicherstellen, dass Sie vollständig von Ihrem Computer löschen Mztu ransomware . Versuchen Sie nicht, es manuell zu entfernen. Verwenden Sie stattdessen Anti-Malware-Software. Sie können sicher eine Verbindung zu Ihrem Backup herstellen und mit der Wiederherstellung von Dateien beginnen, sobald die Infektion vollständig entfernt wurde.

Wenn Sie kein Backup haben, sind Ihre Möglichkeiten sehr begrenzt. Die einzige Möglichkeit, die Sie haben, ist, auf einen kostenlosen Mztu ransomware Entschlüsseler zu warten. Es gibt derzeit keinen kostenlosen Mztu ransomware Entschlüsseler, aber Sie sollten trotzdem Ihre verschlüsselten Dateien sichern und warten, bis eine freigegeben wird. Wann bzw. ob der Entschlüsseler freigegeben wird, ist jedoch nicht sicher. Die Ransomware-Versionen aus dieser Malware-Familie verwenden Online-Schlüssel, um Dateien zu verschlüsseln, was bedeutet, dass sie für jedes Opfer einzigartig sind. Wenn diese Schlüssel nicht an Malware-Forscher weitergegeben werden, ist ein kostenloser Mztu ransomware Entschlüsseler nicht sehr wahrscheinlich. Es gibt eine free Djvu/STOP decryptor by Emsisoft , die einen Versuch wert ist, aber es ist unwahrscheinlich, dass sie mit Dateien funktioniert, die von verschlüsselt wurden Mztu ransomware .

Methoden zur Verbreitung von Ransomware

Benutzer erwerben häufig Malware-Infektionen, wenn sie unerwünschte E-Mail-Anhänge öffnen. Wenn Ihre E-Mail-Adresse jemals durchgesickert ist, wurde sie wahrscheinlich in einem Hackerforum verkauft. Böswillige Akteure kaufen diese durchgesickerten E-Mail-Adressen für ihre Malware-Kampagnen. Zum Beispiel eine Ransomware-tragende bösartige E-Mail-Kampagne. Bösartige Dateien werden an E-Mails angehängt, und wenn Benutzer die Dateien öffnen, darf die Malware initiiert werden.

Zum Glück für Benutzer sind bösartige E-Mails in der Regel nicht schwer zu identifizieren. Bevor Sie einen unerwünschten Anhang öffnen, sollten Sie die E-Mail selbst sorgfältig prüfen. Achten Sie insbesondere auf Grammatik- und Rechtschreibfehler. Absender behaupten häufig, von legitimen Unternehmen zu stammen, deren Dienste Benutzer nutzen. Es ist jedoch sofort klar, dass die Absender nicht die sind, die sie vorgeben zu sein, wenn die E-Mails voller Grammatik- und Rechtschreibfehler sind. Sie sollten auch darauf achten, wie E-Mails Sie ansprechen. Wenn ein Unternehmen, dessen Dienste Sie nutzen, Ihnen eine E-Mail sendet, werden Sie immer mit dem Namen (oder dem Namen, den Sie dem Unternehmen gegeben haben) angesprochen, da die E-Mail dadurch persönlicher erscheint. Verbreiter von Malware würden Sie jedoch als Mitglied, Benutzer, Kunde usw. bezeichnen, da sie in den meisten Fällen keinen Zugriff auf personenbezogene Daten haben und Benutzer in sehr großem Umfang ansprechen.

Da Torrent-Sites in der Regel schlecht überwacht werden, verbreiten böswillige Akteure häufig auch Malware über Torrents. Bösartige Torrents können lange Zeit aktiv bleiben und eine große Anzahl von Benutzern infizieren. Malware ist besonders häufig in Torrents für Unterhaltungsinhalte, insbesondere für Filme, Fernsehserien und Videospiele. Es ist nicht nur gefährlich, urheberrechtlich geschützte Inhalte kostenlos herunterzuladen, sondern es ist auch im Wesentlichen der Diebstahl von Inhalten.

Es ist erwähnenswert, dass bösartige Spam-Kampagnen gelegentlich viel weiter fortgeschritten sein können. Im Allgemeinen sollten Sie keine Anhänge von unerwünschten E-Mails öffnen, es sei denn, Sie sind sicher, dass sie sicher sind. Bevor Sie Anhänge öffnen, empfehlen wir, einen Virenprüfer wie VirusTotal zu verwenden oder einen Scan mit Antivirensoftware durchzuführen.

So entfernen Sie Mztu ransomware

Versuchen Sie nicht, es manuell zu entfernen Mztu ransomware , da dies zu mehr Schaden an Ihrem Computer führen könnte. Ransomware ist eine ausgeklügelte Infektion, die ein professionelles Programm erfordert, um loszuwerden. Wenn Sie versuchen, dies manuell zu tun und nicht alle Ransomware-Dateien zu entfernen, kann die Infektion möglicherweise wiederhergestellt werden. Wenn dies passieren würde, wenn Sie mit Ihrem Backup verbunden wären, würden Ihre gesicherten Dateien ebenfalls verschlüsselt. Die Dateien wären dann dauerhaft verloren.

Sobald Sie mit Antivirensoftware vollständig gelöscht Mztu ransomware haben, können Sie eine Verbindung zu Ihrem Backup herstellen, wenn Sie es haben. Wenn Sie kein Backup haben, besteht Ihre einzige Möglichkeit darin, verschlüsselte Dateien zu sichern und auf die Freigabe eines kostenlosen Mztu ransomware Entschlüsselers zu warten. Wenn es veröffentlicht wird, würde es auf NoMoreRansom verfügbar werden.

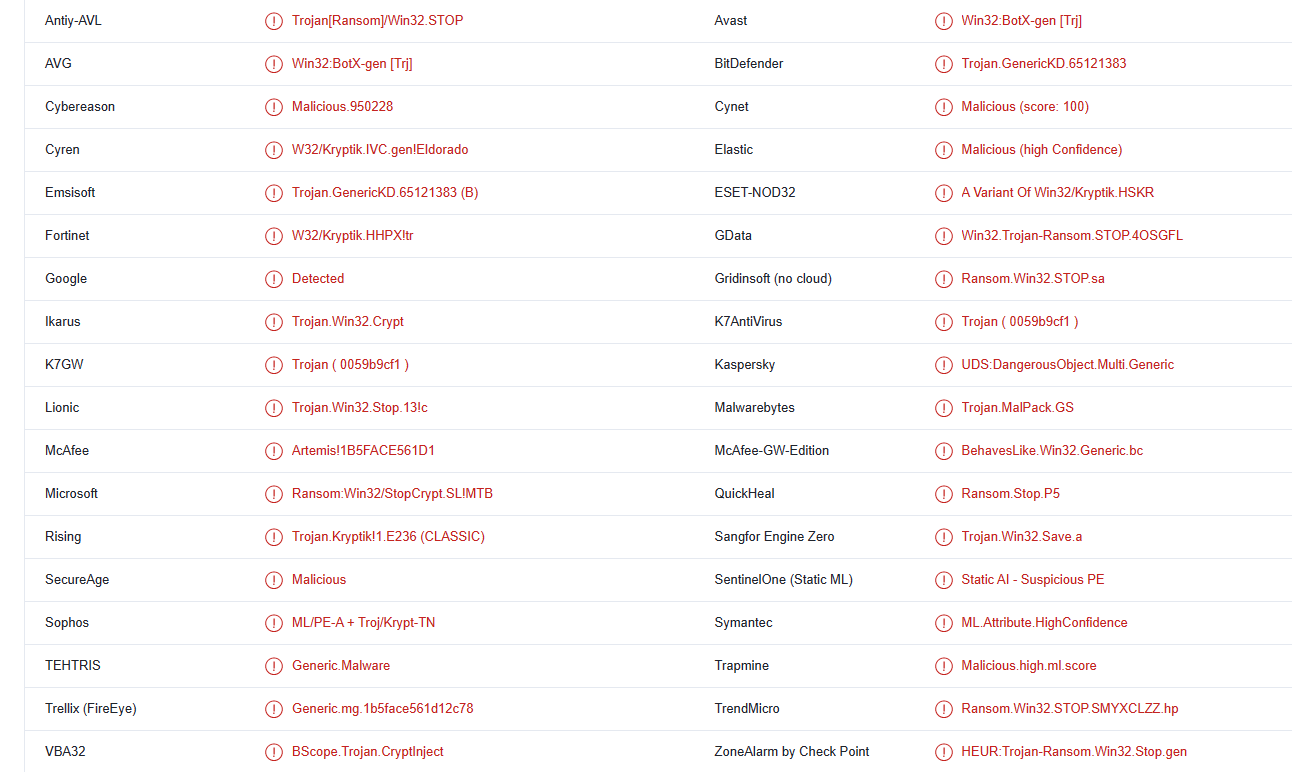

Mztu ransomware wird erkannt als:

- Win32:BotX-gen [Trj] von AVG/Avast

- Lösegeld: Win32/StopCrypt.SL! MTB von Microsoft

- Trojan.GenericKD.65121383 von BitDefender

- Eine Variante von Win32/Kryptik.HSKR von ESET

- Trojan.MalPack.GS von Malwarebytes

- UDS:DangerousObject.Multi.Generic von Kaspersky

- Ransom.Win32.STOP.SMYXCLZZ.hp von TrendMicro