” Have you heard about Pegasus ” E-Mail wird als Sextortion-Betrug eingestuft. Es stellt falsche Behauptungen auf, dass die Computer der Benutzer mit Malware infiziert sind, und droht damit, nicht existierende Videos zu veröffentlichen.

Die E-Mail fällt in die Kategorie Sextortion-E-Mail-Betrug, weil sie damit droht, nicht existierende sexuelle Videos von Nutzern zu veröffentlichen, wenn sie nicht bereit sind, zu zahlen. Die ” Have you heard about Pegasus “-E-Mail ist ein klassisches Beispiel für einen Sextortion-Betrug und folgt den gleichen Mustern. Die meisten Sextortion-E-Mails sind mehr oder weniger identisch, obwohl sie von verschiedenen böswilligen Akteuren betrieben werden, wobei sich nur der Inhalt der E-Mail geringfügig unterscheidet.

Die E-Mail beginnt Have you heard about Pegasus mit der Frage, ob der Empfänger von der Pegasus-Malware gehört hat. Der Absender stellt sich als eine Art “Blackhat-Hacker” vor und behauptet, dass er das Telefon des Empfängers mit einer “Zero-Click”-Attacke mit der Pegasus-Malware infizieren konnte. Angeblich musste der Empfänger nicht auf einen bösartigen Link klicken, damit das Telefon infiziert wurde.

Die Schadsoftware soll diesem “Hacker” vollständigen Zugriff auf das Gerät des Nutzers ermöglicht haben. Sie waren dann angeblich in der Lage, persönliche Informationen zu stehlen, darunter Nachrichten (sowohl SMS als auch soziale Medien), Fotos, E-Mails usw., sowie Telefongespräche aufzuzeichnen und die Kamera und das Mikrofon zu aktivieren. Dies soll es dem Absender ermöglicht haben, den Nutzer auszuspionieren und Videos von ihm während seiner “privaten Momente” zu machen. Der Absender droht damit, die nicht vorhandenen Videos an alle Kontakte zu senden, es sei denn, der Benutzer stimmt zu, 0,035 Bitcoin zu zahlen, was im Moment 2280 US-Dollar entspricht.

Während die E-Mail und ihr Inhalt völlig gefälscht sind, existiert die Pegasus-Malware. Die Malware kann auf iOS- und Android-Geräten installiert werden, und obwohl sie von einem legitimen Unternehmen zur Bekämpfung von Kriminalität und Terrorismus entwickelt wurde, wird sie häufig von Regierungen verwendet, um verschiedene Personen (z. B. Menschenrechtsaktivisten oder Journalisten) auszuspionieren. Betrüger hinter dieser Have you heard about Pegasus E-Mail verwenden absichtlich den Namen einer berüchtigten Malware, damit potenzielle Opfer bei der Recherche nach der Malware Ergebnisse erhalten, die behaupten, dass es sich um eine legitime und gefährliche Infektion handelt.

Die E-Mail ist in bedrohlicher Sprache verfasst, um den Empfänger zu erschrecken. Viele Sextortion-E-Mails machen sich auch über die Nutzer lustig und versuchen, sie für ihre vermeintlichen Pornografie-Gewohnheiten zu beschämen. Dies ist eine Taktik, um den Benutzer unter Druck zu setzen, die angeforderte Geldsumme zu zahlen. Aber das Bezahlen wäre reine Geldverschwendung, denn diese E-Mail ist nichts anderes als ein Betrug.

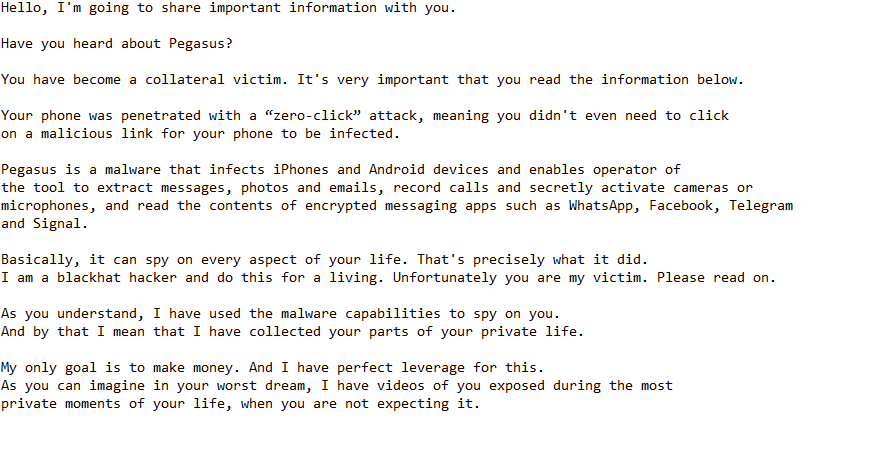

Nachfolgend finden Sie die vollständige Have you heard about Pegasus “”-E-Mail:

Hello, I’m going to share important information with you.

Have you heard about Pegasus?

You have become a collateral victim. It’s very important that you read the information below.Your phone was penetrated with a “zero-click” attack, meaning you didn’t even need to click on a malicious link for your phone to be infected.

Pegasus is a malware that infects iPhones and Android devices and enables operator of the tool to extract messages, photos and emails,

record calls and secretly activate cameras or microphones, and read the contents of encrypted messaging apps such as WhatsApp, Facebook, Telegram and Signal.Basically, it can spy on every aspect of your life. That’s precisely what it did.

I am a blackhat hacker and do this for a living. Unfortunately you are my victim. Please read on.As you understand, I have used the malware capabilities to spy on you.

And by that I mean that I have collected your parts of your private life.My only goal is to make money. And I have perfect leverage for this.

As you can imagine in your worst dream, I have videos of you exposed during the most private moments of your life, when you are not expecting it.I personally have no interest in them, but there are public websites, that have perverts loving that content.

As I said, I only do this to make money and not trying to destroy your life. But if necessary, I will publish the videos.

If this is not enough for you, I will make sure your contacts, friends and everybody you know see those videos as well.Here is the deal. I will delete the files after I receive 0.035 Bitcoin (about 1600 US Dollars).

You need to send that amount here 1AXNYLDEG5YEzc2eyUh7SUYYKeRUaRwseuI will also clear your device from malware, and you keep living your life.

Otherwise, shit will happen.The fee is non negotiable, to be transferred within 2 business days.

Obviously do not try to ask for any help from anybody unless you want your privacy to be violated.

I will monitor your every move until I get paid. If you keep your end of the agreement, you wont hear from me ever again.

Take care.

Wie sind Betrüger an meine E-Mail-Adresse gekommen?

Böswillige Akteure und Betrüger verwenden verschiedene Panikmache, um Benutzer zur Zahlung zu drängen. Die Behauptung, dass sie die E-Mail-Adresse des Benutzers durch Hacking erhalten haben, ist eine davon. In Wirklichkeit kaufen Betrüger E-Mail-Adressen aus Hackerforen, wo sie landen, nachdem sie durchgesickert sind. E-Mail-Adressen werden ständig durchgesickert, sei es aufgrund eines Cyberangriffs oder eines Unternehmens, das versehentlich die Daten seiner Benutzer preisgibt. Durchgesickerte E-Mail-Adressen und andere persönliche Informationen werden in Hackerforen an andere böswillige Akteure verkauft.

Einige Sextortion-E-Mails geben auch die Passwörter der Benutzer preis, die von den Benutzern verwendet werden. Dies ist eine besonders effektive Taktik, da Benutzer, die mit böswilligen Betrügereien nicht vertraut sind, davon überzeugt werden könnten, dass ihre Geräte gehackt wurden. Denn wie sollte der Absender sonst sein Passwort haben? Die Antwort darauf ist ganz einfach. Passwörter landen auf die gleiche Weise wie E-Mail-Adressen durch Datenschutzverletzungen/-lecks in die Hände böswilliger Akteure. Viele Unternehmen verfügen nicht über ausreichende Sicherheitsmaßnahmen und speichern die Passwörter der Benutzer im Klartext. Wenn diese Unternehmen bei einem Cyberangriff verletzt werden, werden die Passwörter gestohlen und später in Hackerforen verkauft. Betrüger, die Sextortion-Betrug betreiben, kaufen diese Daten und verwenden sie, um Benutzer zu erschrecken.

E-Mail ” Have you heard about Pegasus ” entfernen

Wenn Sie diese E-Mail erhalten, können Sie einfach die E-Mail ” Have you heard about Pegasus ” aus Ihrem Posteingang entfernen. Gleiches gilt für alle anderen Sextortion-E-Mails. Achten Sie nicht auf den Inhalt, denn die E-Mails sind nichts anderes als ein Betrug.