La estafa de correo electrónico Immediate action required es un correo de phishing que intenta provocar una respuesta rápida alegando que una cuenta de correo electrónico o un servicio relacionado está en riesgo. El mensaje afirma que es necesario actuar con urgencia para evitar consecuencias negativas como la suspensión de la cuenta, acceso restringido o problemas de seguridad. El lenguaje es deliberadamente autoritario y urgente, presentando la situación como algo no resuelto y crítico.

Este correo electrónico no lo envía un proveedor legítimo. Es distribuida por estafadores que se hacen pasar por equipos de soporte, administradores de sistemas o servicios de seguridad automatizados. El mensaje evita explicaciones técnicas detalladas y, en su lugar, se centra en la urgencia. Las declaraciones que indican que el asunto está pendiente, sin resolver o señalado para revisión inmediata se utilizan para presionar al destinatario a que actúe sin verificación.

El correo contiene un enlace que dirige a los destinatarios a una página web fraudulenta. Esta página está diseñada para parecer relacionada con el acceso al correo electrónico o la gestión de cuentas. Normalmente presenta un formulario de inicio de sesión solicitando credenciales de correo electrónico, incluyendo la dirección y la contraseña. En algunos casos, también se puede solicitar información adicional como respuestas de seguridad o datos de acceso secundarios. Cualquier dato introducido en estos campos se transmite directamente a los estafadores.

No se realiza ninguna acción correctiva tras la entrega. La página no resuelve ningún problema ni restaura el estado de la cuenta. Su única función es la recopilación de credenciales. Una vez obtenido el acceso a una cuenta de correo electrónico, puede utilizarse para leer comunicaciones privadas, interceptar mensajes de verificación e iniciar restablecimiento de contraseñas para otros servicios en línea vinculados a la dirección de correo electrónico. Esto permite un compromiso más amplio de cuentas más allá de la propia bandeja de entrada del correo.

La estafa de correo electrónico no Immediate action required implica archivos adjuntos, descargas de software ni advertencias sobre infección de dispositivos. Su eficacia depende enteramente de la ingeniería social. Al presentar la situación como urgente y sin resolver, el correo anima a los destinatarios a saltarse la precaución habitual y responder rápidamente. La falta de detalles específicos hace que el mensaje sea ampliamente aplicable, permitiendo que se envíe a usuarios de muchos servicios de correo electrónico diferentes.

La recepción de este correo representa un intento de obtener información de acceso sensible bajo falsos pretextos. Cualquier interacción con la página enlazada pone al destinatario en riesgo de ser tomada de control de la cuenta en lugar de resolver un problema legítimo del servicio.

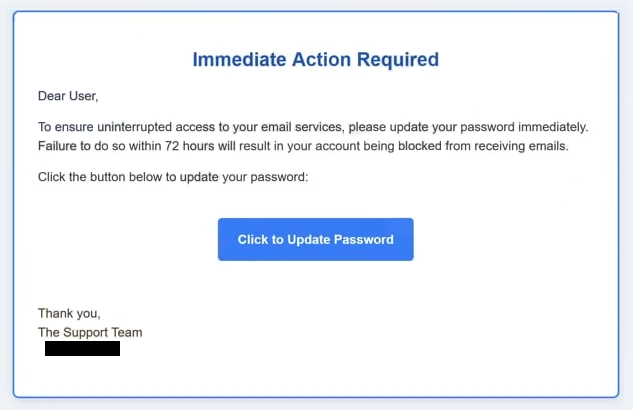

El correo completo de phishing Immediate action required está a continuación:

Immediate Action Required

Dear User,

To ensure uninterrupted access to your email services, please update your password immediately. Failure to do so within 72 hours will result in your account being blocked from receiving emails.

Click the button below to update your password:

Click to Update Password

Thank you,

The Support Team

Cómo se distribuyen los correos electrónicos de estafa Immediate action required

La estafa del correo electrónico Immediate action required se extiende a través de campañas masivas de correo. Los estafadores envían grandes volúmenes de correos idénticos o ligeramente modificados a listas de direcciones extensas. Estas listas se recopilan a partir de filtraciones de datos, fuentes públicas, campañas de estafa previas o generación automática de direcciones. La estafa no está adaptada a un proveedor específico, lo que permite reutilizar el mismo mensaje entre diferentes objetivos.

La estructura del correo es intencionadamente mínima. Los asuntos son cortos y urgentes, a menudo conteniendo frases como Immediate action required o aviso de cuenta. El cuerpo del mensaje es breve y se centra en provocar una sola acción. Se evita un exceso de marca o formato para que el correo se parezca a alertas internas o mensajes automáticos del sistema en lugar de contenido promocional.

La información del remitente se manipula para parecer legítima. Los nombres de visualización pueden hacer referencia a equipos de seguridad, administradores o servicios de notificación. Aunque la dirección de envío en sí puede no coincidir con ninguna organización real, este detalle es fácil de pasar por alto cuando se presta atención a la urgencia del mensaje en lugar de a su origen.

Los enlaces incluidos en el correo están ocultos tras texto genérico orientado a la acción. La redacción visible sugiere revisión de cuentas, verificación o resolución de un problema. El destino real es una página web de phishing alojada en un dominio no relacionado o recién registrado. Estas páginas suelen ser reemplazadas con frecuencia para evadir la detección y el bloqueo por parte de los sistemas de seguridad.

La estafa aprovecha la familiaridad con alertas de seguridad rutinarias. Los usuarios de correo electrónico están acostumbrados a recibir advertencias sobre actividad de la cuenta, cambios en la política o solicitudes de verificación. Al presentar el mensaje como un problema sin resolver que requiere confirmación inmediata, el correo se mezcla con el tráfico normal de la bandeja de entrada mientras genera presión para responder rápidamente.

Esta estafa es efectiva en todos los dispositivos y sistemas operativos. No depende de vulnerabilidades técnicas ni de la entrega de malware. Cualquier dispositivo capaz de abrir el correo y cargar la página web enlazada puede usarse para enviar credenciales.

La estafa de correo electrónico Immediate action required demuestra cómo se utiliza la urgencia y la autoridad para manipular a los destinatarios y que revelen información sensible. Al presentar un problema vago pero urgente y dirigir a los usuarios a una página de recopilación de credenciales, los estafadores pueden comprometer cuentas de correo electrónico sin desplegar software malicioso ni explotar fallos del sistema.