La estafa de correo electrónico es Mail Cloud System Update un correo de phishing que afirma que la cuenta de correo del destinatario requiere una “actualización del sistema” urgente para mantener el acceso. El mensaje se presenta como un anuncio oficial de un servicio que gestiona los sistemas de correo electrónico, lo que implica que se está realizando una actualización de infraestructura o mantenimiento en la nube. El correo indica que el usuario debe verificar su cuenta para completar la actualización. En realidad, el correo no lo envía ningún proveedor legítimo y no se requiere ninguna actualización del sistema.

En esta estafa, el correo comienza con un titular como ” Mail Cloud System Update Obligatorio” o “Actualización importante de tu servicio de Mail Cloud.” El cuerpo del mensaje afirma que la cuenta de correo forma parte de una migración a la nube o mejora de la plataforma. Luego indica que hay acciones pendientes que deben completarse para evitar la interrupción de los servicios de correo electrónico. La redacción está diseñada para sugerir que no actuar resultará en un acceso limitado o incluso en la suspensión del buzón.

El correo electrónico no hace referencia a ninguna información auténtica de la cuenta. No incluye el nombre real del proveedor de correo electrónico del destinatario, el plan de cuenta, el historial de inicio de sesión reciente ni los datos que vinculen el mensaje con la cuenta real de correo electrónico del usuario. Esta falta de información contextual existe porque los estafadores no tienen acceso a los datos seguros de la cuenta del destinatario. En su lugar, el mensaje utiliza un lenguaje genérico que podría aplicarse ampliamente a muchos usuarios.

En el correo electrónico hay un enlace o botón que afirma ser la ruta para completar el ” Mail Cloud System Update .” Hacer clic en este enlace no dirige al destinatario al portal legítimo de acceso de ningún servicio de correo electrónico. En su lugar, abre una página web falsa que imita una interfaz de inicio de sesión de correo electrónico o un portal de verificación de cuenta. Esta página está diseñada para capturar las credenciales.

Cuando el usuario llega a la página fraudulenta, se le pide que introduzca su dirección de correo electrónico y contraseña. La página también puede solicitar información adicional que parezca formar parte de un paso de verificación. Cualquier información introducida en esta página es interceptada por estafadores. No se utiliza para completar una actualización real ni para asegurar una cuenta.

Una vez que los atacantes tienen estas credenciales, pueden intentar iniciar sesión en la cuenta de correo electrónico real usando la información robada. El acceso a una cuenta de correo electrónico les permite leer mensajes, buscar datos personales o financieros y monitorizar el tráfico entrante. Las cuentas de correo electrónico suelen estar vinculadas a sistemas de recuperación de contraseñas para otros servicios. Por tanto, controlar una bandeja de entrada puede llevar a accesos no autorizados a bancos, redes sociales, almacenamiento en la nube y otras cuentas.

Tras enviar las credenciales en la página falsa, puede mostrarse a la víctima un mensaje que indica que el ” Mail Cloud System Update ” se ha completado correctamente o que la verificación ha sido aceptada. Estos mensajes de confirmación están diseñados únicamente para evitar sospechas inmediatas. No se produce ninguna actualización legítima.

Una actualización genuina del sistema de un proveedor de correo electrónico no requeriría que los usuarios introdujeran credenciales en una página a la que se accede mediante un enlace de correo electrónico. Las actualizaciones auténticas se comunican a través de canales seguros, y la verificación de la cuenta se realiza dentro de la interfaz oficial de inicio de sesión del proveedor tras iniciar sesión directamente. Ningún proveedor de correo de confianza pide contraseñas o códigos de verificación a través de un enlace incrustado en un correo no solicitado.

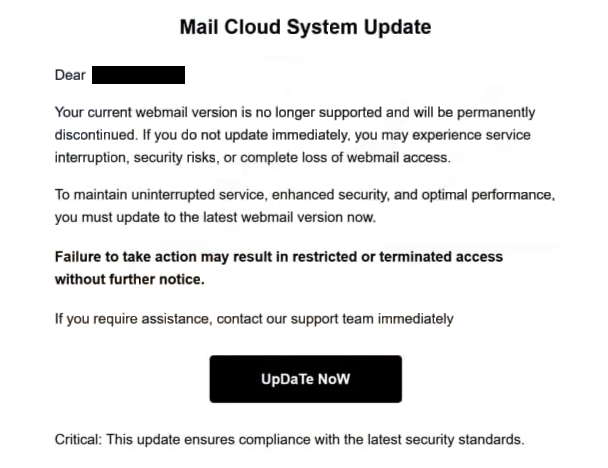

El correo completo de phishing Mail Cloud System Update está a continuación:

Subject: – Mailbox confirmation required to continue service.

Mail Cloud System Update

Dear -,

Your current webmail version is no longer supported and will be permanently discontinued. If you do not update immediately, you may experience service interruption, security risks, or complete loss of webmail access.

To maintain uninterrupted service, enhanced security, and optimal performance, you must update to the latest webmail version now.

Failure to take action may result in restricted or terminated access without further notice.

If you require assistance, contact our support team immediately

UpDaTe NoWCritical: This update ensures compliance with the latest security standards.

2026 CPanel Inc

Rights reserved –

Our Services | Unsubscribe | Contact us

Cómo se entrega la estafa del correo Mail Cloud System Update electrónico y cómo reconocerla

La estafa del correo electrónico Mail Cloud System Update se distribuye a través de campañas de phishing que envían mensajes idénticos o similares a un gran número de direcciones de correo. Estas campañas no verifican si el destinatario realmente utiliza el sistema de correo en la nube referenciado. En cambio, el lenguaje genérico ” Mail Cloud System Update ” es lo suficientemente amplio como para que pueda preocupar a muchos usuarios.

Una de las primeras señales de que el correo es fraudulento es la dirección del remitente. Aunque el nombre de visualización puede referirse a un servicio de correo o a un equipo de administrador de sistemas, el dominio de envío real a menudo no coincide con el dominio de un proveedor de correo electrónico legítimo. Cuando se revisa la dirección completa del remitente, normalmente pertenece a un dominio no relacionado con proveedores conocidos.

El contenido del correo carece de detalles útiles. La estafa de correo electrónico no Mail Cloud System Update incluye identificadores específicos, como parte de la dirección de correo, nombre del plan de cuenta, métricas de almacenamiento o marcas de tiempo vinculadas a eventos reales del servidor. Las notificaciones legítimas sobre cambios en la infraestructura suelen incluir información contextual que conecta el mensaje con el uso real de la cuenta.

Otra señal de alerta es el enlace incluido en el mensaje. Pasar el cursor sobre el enlace sin hacer clic puede revelar que el dominio de destino no forma parte de un dominio oficial de servicio de correo. Los enlaces de phishing suelen apuntar a direcciones web desconocidas que albergan páginas de inicio de sesión falsas.

La página de inicio de sesión falsa puede parecer convincente porque imita el diseño de una pantalla real de inicio de sesión de servicio de correo electrónico. Sin embargo, aunque la interfaz resulte familiar, la dirección web no coincide con el dominio oficial de ningún proveedor de correo electrónico de confianza. Introducir credenciales en una página así las da directamente a los atacantes.

El correo electrónico suele usar la urgencia para impulsar la acción. Puede afirmar que el acceso será limitado si el ” Mail Cloud System Update ” no se completa en un corto plazo. Los proveedores legítimos no presionan a los usuarios de esta manera ni requieren credenciales a través de enlaces de correo electrónico para completar cambios en el sistema.

Otro indicador claro de phishing es la solicitud de información personal más allá de las credenciales normales de acceso, como respuestas a preguntas de seguridad, correos electrónicos de recuperación o contraseñas completas. Los servicios de confianza no solicitan estos datos a través de enlaces en correos electrónicos no solicitados.

La estafa del correo Mail Cloud System Update se basa en términos familiares como “actualización del sistema” y “servicio en la nube” para que el mensaje parezca importante y técnico. Verificar los dominios de los remitentes, evitar enlaces de inicio de sesión incrustados y acceder a cuentas solo a través de sitios web o aplicaciones oficiales de proveedores son formas efectivas de identificar y evitar este intento de phishing. Trata siempre con precaución las solicitudes inesperadas de credenciales y confirma el estado de la cuenta de forma independiente a través de canales seguros.