La estafa ” One Time Password Authentication ” es un correo electrónico de phishing que afirma que se requiere una verificación de contraseña única para completar un inicio de sesión o confirmar el acceso a la cuenta. El mensaje sugiere que un intento reciente de inicio de sesión activó una solicitud de autenticación. Indica al destinatario que verifique el inicio de sesión siguiendo un enlace o introduciendo un código en una página proporcionada. Este correo electrónico es fraudulento y no está vinculado a ningún servicio legítimo.

El mensaje suele parecer una alerta de seguridad generada automáticamente. Puede indicar que se solicitó una contraseña de un solo uso o que la autenticación falló. En algunas versiones, el correo incluye un botón etiquetado con frases como “Verificar ahora”, “Confirmar inicio de sesión” o “Autenticar acceso”. La redacción es breve y técnica, lo que hace que la petición parezca rutinaria.

Al hacer clic en el enlace, se accede a una página web de phishing que se parece a un portal de inicio de sesión. La página puede pedir primero una dirección de correo electrónico y una contraseña. Tras introducir esos datos, puede que el usuario solicite una contraseña o código de verificación de un solo uso. El diseño puede incluir elementos de marca simples para imitar el servicio suplantado, pero el dominio mostrado en el navegador no coincide con la web oficial.

El propósito de la página es recopilar tanto las credenciales de acceso como los códigos de autenticación. Una contraseña de un solo uso está pensada para proporcionar una capa extra de seguridad durante los intentos legítimos de inicio de sesión. Sin embargo, si un usuario introduce su contraseña y su código de verificación activa en una página fraudulenta, los estafadores pueden usar esa información para acceder inmediatamente a la cuenta real.

En algunos casos, la página de phishing solicita primero la contraseña de un solo uso, alegando que la autenticación ya está en curso. En otros, recopila las credenciales de acceso antes de solicitar el código de verificación. En cualquier caso, la información capturada se transmite directamente a los estafadores. La página no completa ningún proceso de autenticación ni muestra el contenido real de la cuenta.

Si los atacantes obtienen credenciales válidas y una contraseña de un solo uso vigente, pueden intentar iniciar sesión en la cuenta real sin activar barreras adicionales de verificación. Esto puede otorgar acceso a cuentas de correo electrónico, servicios financieros, plataformas empresariales o almacenamiento en la nube, dependiendo del servicio que se esté suplantando. Una vez dentro, los atacantes pueden cambiar contraseñas, actualizar los datos de recuperación y evitar que el usuario legítimo recupere el control.

La solicitud de autenticación descrita en el correo electrónico es una falsificación. Los estafadores no tienen información sobre los intentos reales de inicio de sesión ni los eventos de autenticación. El mensaje está diseñado para crear confusión y urgencia, especialmente si el destinatario no estaba intentando iniciar sesión en ese momento.

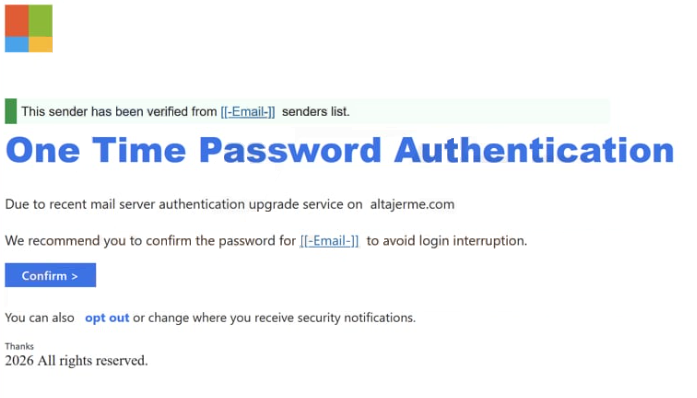

Subject: MailBox Requesting Authentication

This sender has been verified from [[-Email-]] senders list.

One Time Password AuthenticationDue to recent mail server authentication upgrade service on altajerme.com

We recommend you to confirm the password for [[-Email-]] to avoid login interruption.

Confirm >You can also opt out or change where you receive security notifications.

Thanks

2026 All rights reserved.

Cómo identificar correos electrónicos de phishing

La estafa ” One Time Password Authentication ” puede reconocerse examinando cómo el correo presenta la solicitud de autenticación. Las notificaciones legítimas de contraseña de un solo uso suelen enviarse solo cuando un usuario inicia sesión. Recibir una solicitud de autenticación inesperada sin intentar iniciar sesión es una señal de advertencia fuerte.

La dirección del remitente es otro indicador. Aunque el nombre de visualización puede hacer referencia a un servicio de confianza, la dirección de correo electrónico completa suele usar un dominio no relacionado con el proveedor legítimo. Los correos auténticos de autenticación provienen de dominios oficiales de servicio.

El enlace incluido en el mensaje también es revelador. Al inspeccionarse, el destino no coincide con la página web oficial del servicio al que se está suplantando. El dominio puede contener palabras adicionales, terminaciones inusuales o errores sutiles de ortografía. Los servicios genuinos indican a los usuarios que introduzcan códigos de verificación dentro de su entorno de inicio de sesión establecido, no en páginas externas desconocidas.

La página enlazada suele centrarse en recopilar información sensible sin proporcionar acceso a funciones reales de la cuenta. Puede solicitar tanto una contraseña como una única en la misma sesión. Las plataformas legítimas no piden a los usuarios que compartan códigos de verificación fuera de su interfaz de inicio de sesión segura.

El tono del mensaje suele implicar que la autenticación debe completarse inmediatamente para evitar restricciones de cuenta. Esta presión está pensada para incitar a una acción rápida sin una revisión cuidadosa. Las alertas reales de autenticación no requieren la presentación de credenciales mediante enlaces no solicitados.

Revisando el dominio del remitente, comprobando si realmente se ha intentado iniciar sesión y evitando introducir contraseñas de un solo uso en sitios web desconocidos, los destinatarios pueden identificar la estafa ” One Time Password Authentication ” y proteger sus cuentas de accesos no autorizados.