El correo electrónico “Autenticar tu dirección de correo electrónico” es un intento de phishing que pretende engañar a los usuarios para que proporcionen sus credenciales de acceso a su correo. Este mensaje afirma que se está aplicando una actualización importante a la cuenta de correo electrónico del destinatario y que el usuario debe autenticar su dirección para completar esta supuesta actualización. Aunque el correo electrónico pueda parecer legítimo a primera vista, es completamente fraudulento. El propósito del correo es atraer a los usuarios para que hagan clic en un enlace que conduce a una web falsa donde su información pueda ser recolectada por ciberdelincuentes.

El correo de phishing informa al destinatario de que su dirección debe ser autenticada, e incluye un botón o enlace que parece estar vinculado al proveedor de correo electrónico o al administrador del servicio. El correo afirma que el enlace expirará a una hora determinada, lo que genera una sensación de urgencia. Este lenguaje urgente es una táctica común utilizada por estafadores que quieren presionar a los usuarios para que reaccionen rápidamente sin cuestionar la validez de la solicitud.

Cuando el usuario hace clic en el botón proporcionado, se le lleva a una página web que imita una web legítima de inicio de sesión. El diseño, los logotipos, los colores y los elementos de diseño están diseñados intencionadamente para parecer auténticos. Sin embargo, el sitio está completamente controlado por ciberdelincuentes. Cualquier información introducida en el formulario de inicio de sesión, como la dirección de correo electrónico y la contraseña, es recopilada directamente por los atacantes. Con estas credenciales robadas, los delincuentes pueden obtener acceso completo a la cuenta de correo electrónico de la víctima.

Perder el control de una cuenta de correo electrónico puede tener consecuencias graves. Las cuentas de correo electrónico suelen servir como el centro central para la verificación de identidad, la recuperación de contraseñas, notificaciones financieras y comunicación privada. Una vez que los delincuentes tienen acceso, pueden buscar en los mensajes almacenados para extraer datos personales, incluyendo información financiera o de facturación, direcciones, números de teléfono y conversaciones privadas. También pueden intentar restablecer contraseñas de otras cuentas vinculadas al correo electrónico comprometido, incluyendo banca online, plataformas de compras, servicios en la nube y perfiles en redes sociales. Esto puede dar lugar a robo de identidad, fraude financiero, compras no autorizadas o intentos de suplantación dirigidos a los contactos de la víctima.

Además de explotar información robada, los atacantes también pueden utilizar la cuenta de correo comprometida para continuar difundiendo campañas de phishing. Pueden enviar mensajes fraudulentos similares a amigos, compañeros de trabajo o familiares de la víctima, haciendo que la siguiente ronda de intentos de phishing parezca más creíble. Como los mensajes provienen directamente de una cuenta conocida, los destinatarios pueden ser mucho más propensos a confiar en ellos.

Es importante entender que este correo de phishing no está vinculado a ningún proveedor legítimo de servicios de correo. Se distribuye en grandes volúmenes y los estafadores no saben quiénes son los destinatarios ni qué servicios utilizan. Los destinatarios se seleccionan simplemente porque su dirección de correo electrónico se obtuvo mediante filtraciones de datos, generación aleatoria o scraping. Recibir un correo así no significa que tu cuenta esté comprometida por defecto. Solo indica que los estafadores intentan engañarte para que entregues información voluntariamente.

La acción más segura es evitar interactuar con el correo electrónico por completo. No hagas clic en ningún enlace, no intentes autenticar nada y no respondas. El correo electrónico debe eliminarse inmediatamente. Solo los usuarios que introdujeron su información en la página falsa están en riesgo. Estas personas deben cambiar inmediatamente sus contraseñas de correo electrónico, actualizar las contraseñas de cualquier cuenta conectada y activar la autenticación en dos pasos siempre que sea posible. Una respuesta rápida reduce la posibilidad de que los atacantes puedan explotar completamente los datos robados.

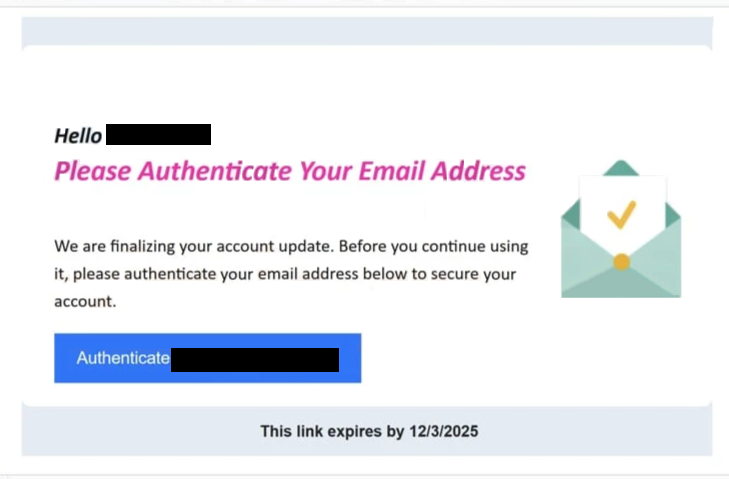

El correo completo de ” Please Authenticate Your Email Address ” está a continuación:

Subject: Confirm your email address to contine usage

Hello -,

Please Authenticate Your Email Address

We are finalizing your account update. Before you continue using it, please authenticate your email address below to secure your account.

Authenticate –

This link expires by 12/3/2025

Cómo reconocer correos electrónicos de phishing

Entender cómo funcionan los correos de phishing es la mejor defensa para no caer víctima de estafas como el correo “Autentica tu dirección de correo electrónico”. Aunque los correos electrónicos de phishing a menudo imitan comunicaciones legítimas, casi siempre contienen señales de advertencia identificables. Al aprender a reconocer estas señales, los usuarios pueden evitar comprometer sus cuentas e información personal.

Uno de los indicadores más comunes de phishing es un saludo genérico. En lugar de dirigirse al destinatario por su nombre, los estafadores suelen usar introducciones vagas como “Estimado usuario”, “Hola” o simplemente hacen referencia a la dirección de correo electrónico en sí. Las empresas que mantienen cuentas de clientes suelen dirigirse personalmente a sus usuarios, por lo que una falta de personalización puede revelar que el correo electrónico es fraudulento.

Otra señal de alerta es la dirección de correo electrónico del remitente. Los estafadores suelen usar direcciones que parecen legítimas pero que incluyen errores ortográficos, caracteres extra o dominios desconocidos. Examinar la dirección real en lugar de fiarse del nombre visible puede revelar rápidamente si el remitente es genuino.

Los correos de phishing también dependen mucho de la urgencia. Los correos electrónicos pueden advertir que una cuenta será deshabilitada, que un enlace caducará pronto o que se requiere una acción inmediata para evitar la interrupción del servicio. Los estafadores usan la urgencia porque desanima a los usuarios a tomarse el tiempo para pensar críticamente sobre lo que se les pide hacer. Las empresas legítimas rara vez presionan a los clientes para que actúen de inmediato, especialmente no a través de correos electrónicos no solicitados.

Los enlaces sospechosos son otro indicador importante. Al pasar el cursor sobre un enlace, la dirección de destino real debe coincidir con el dominio oficial del proveedor del servicio. Si la URL parece no relacionada o contiene cadenas de caracteres impares, es muy probable que sea maliciosa. Incluso si el texto del enlace parece legítimo, el destino detrás puede ser completamente diferente.

Los mensajes de phishing suelen contener explicaciones vagas o genéricas de los problemas. Por ejemplo, pueden afirmar que una cuenta necesita actualización o verificación sin proporcionar detalles o referencias específicas. Las empresas reales proporcionan información más clara y no solicitan credenciales de acceso sensibles por correo electrónico aleatorio.

Al mantenerse alerta a estas señales, los usuarios pueden reducir considerablemente el riesgo de caer en mensajes fraudulentos. Los ataques de phishing dependen del engaño y de reacciones rápidas, por lo que tomarse un momento para inspeccionar el contenido y verificar su legitimidad puede evitar daños significativos.