Cada vez más empresas reciben correos electrónicos que afirman que una tercera parte está intentando registrar un nombre de dominio que entra en conflicto con su nombre o marca comercial. Estos mensajes suelen indicar que un registrador ha recibido una solicitud para un dominio en un dominio extranjero de nivel superior, a menudo una dirección .cn, que coincide con la marca del destinatario. El remitente entonces pide al destinatario que confirme si el registro es legítimo y advierte que no actuar rápidamente podría suponer la pérdida de derechos de marca. El objetivo es crear una sensación de urgencia para que el destinatario responda antes de verificar la reclamación.

Los correos electrónicos están redactados para parecer profesionales y suelen provenir de un proveedor de servicios de red o oficina de registro de dominios falsificado. Los mensajes suelen dirigirse a ejecutivos, fundadores o departamentos legales para reforzar la apariencia de legitimidad. El remitente puede consultar protecciones de marcas o directrices de propiedad intelectual para aumentar la presión. En muchos casos, el estafador afirma que la parte solicitante está intentando comprar varios dominios usando el nombre de la empresa, lo que pretende hacer que la amenaza parezca más creíble. Sin embargo, la investigación demuestra consistentemente que no existe tal intento de registro y que el mensaje proviene de una fuente fraudulenta.

Una vez que el destinatario interactúa, los estafadores introducen la siguiente etapa del esquema. Pueden sugerir que la empresa registre dominios defensivos inmediatamente para bloquear al supuesto solicitante. Estos dominios suelen venderse varias veces más que su valor real y a menudo son innecesarios. En otras versiones de la estafa, el atacante registra el dominio a coste estándar y luego intenta revenderlo a un precio inflado. El estafador puede presentar esto como una medida de protección aunque la amenaza haya sido inventada. Se anima a algunas víctimas a comprar varios dominios que no aportan valor estratégico para su negocio, lo que resulta en cargos recurrentes y contratos no deseados.

La ganancia financiera no es el único objetivo de estas operaciones. El compromiso inicial puede conducir a intentos de fraude más amplios. Una vez establecido el contacto, el estafador puede solicitar información sensible, como contactos corporativos o datos administrativos, que pueden utilizarse para futuros tipos de phishing. Algunos mensajes contienen archivos adjuntos o enlaces que pueden instalar malware si se abren. En estos casos, el correo actúa como punto de entrada para el robo de identidad o la invención del sistema. Los investigadores informan de que los atacantes suelen utilizar plantillas similares entre regiones e industrias, lo que indica un esfuerzo coordinado en lugar de incidentes aislados.

Los mensajes dependen en gran medida de la urgencia y el miedo a perder la propiedad intelectual. La redacción suele implicar que debe tomarse acción en un plazo corto. También pueden hacer referencia a normativas internacionales para intimidar al destinatario. Ninguna de estas advertencias resiste un escrutinio porque las disputas de marcas y dominios siguen procedimientos regulados y no pueden resolverse mediante solicitudes no solicitadas por correo electrónico. Los registradores legítimos no presionan a las empresas para que registren dominios a través de canales no verificados. Los investigadores afirman que la estructura coherente de estos mensajes muestra que el objetivo es coaccionar un pago rápido antes de que el objetivo confirme los hechos.

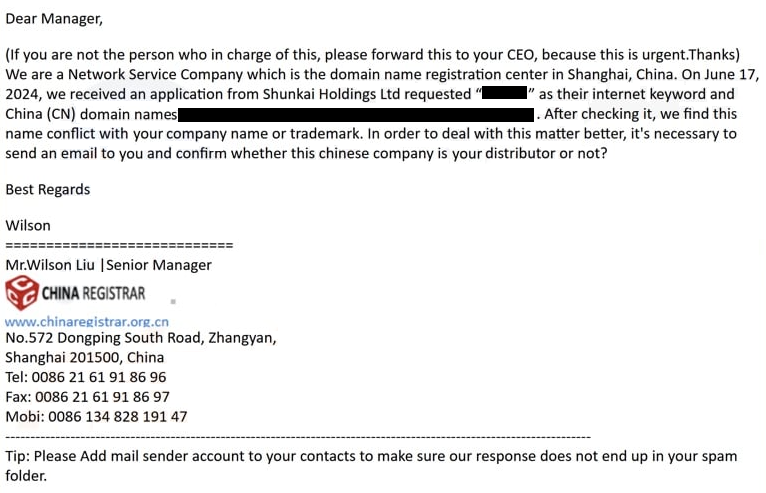

Un ejemplo de uno de estos correos electrónicos está a continuación:

Subject: –

– domain and keyword in CN

Dear Manager,

(If you are not the person who in charge of this, please forward this to your CEO, because this is urgent.Thanks)

We are a Network Service Company which is the domain name registration center in Shanghai, China. On June 17, 2024, we received an application from Shunkai Holdings Ltd requested “ – ” as their internet keyword and China (CN) domain names( -.cn/ -.com.cn/-.net.cn/ -.org.cn). After checking it, we find this name conflict with your company name or trademark. In order to deal with this matter better, it’s necessary to send an email to you and confirm whether this chinese company is your distributor or not?Best Regards

Wilson

============================

Mr.Wilson Liu |Senior Manager

No.572 Dongping South Road, Zhangyan,

Shanghai 201500, China

Tel: 0086 21 61 91 86 96

Fax: 0086 21 61 91 86 97

Mobi: 0086 134 828 191 47

————————————————–

Tip: Please Add mail sender account to your contacts to make sure our response does not end up in your spam folder.

Cómo reconocer estos mensajes fraudulentos

Reconocer la estafa comienza por entender cómo funciona el registro legítimo de dominios. Los registradores no notifican a las empresas intentos de registro de terceros a menos que la empresa tenga una relación establecida con ese registrador o esté involucrada en una disputa activa. Un registrador legítimo no solicitará pago por la protección del dominio sin documentación formal. Los mensajes que aparecen de forma inesperada, hacen referencia a proveedores desconocidos o exigen una respuesta inmediata son fuertes indicadores de fraude. Los destinatarios deben ser cautelosos con los correos electrónicos que dependen de la urgencia en lugar de un proceso verificado.

Otra señal de advertencia es el uso de términos genéricos como “empresa de servicios de red” o “oficina de registro de dominios” sin identificar una entidad legalmente registrada. Los registradores reales operan bajo nombres claramente definidos y cumplen con los requisitos regionales. Los mensajes fraudulentos a menudo carecen de información de contacto verificable o incluyen números de teléfono y direcciones de correo electrónico que no coinciden con sitios web establecidos. Revisar el dominio del remitente también puede revelar inconsistencias. Los atacantes utilizan frecuentemente dominios o direcciones creadas recientemente que imitan instituciones oficiales sin coincidir con la información conocida de los registradores.

El contenido del mensaje suele proporcionar pistas adicionales. Los estafadores suelen afirmar que una parte desconocida está intentando registrar varias versiones del nombre de una empresa. Pueden hacer referencia a dominios hermanos como .cn, .asia o .in sin evidencia de registro real. Los destinatarios pueden comprobar de forma independiente la disponibilidad de los dominios utilizando herramientas de búsqueda ya establecidas. Si el dominio permanece sin registrar, la afirmación es claramente fabricada. Incluso cuando el dominio está registrado, no implica un conflicto de marca registrada ni justifica solicitudes de pago no solicitadas por entidades no verificadas.

Pedir al destinatario que confirme si la solicitud de registro está autorizada es otra táctica común. El objetivo es provocar la interacción para que el atacante pueda continuar la conversación. Responder puede indicar que la dirección de correo electrónico está activa, lo que aumenta la probabilidad de nuevos intentos de phishing. El incumplimiento de los procedimientos estándar, como la resolución formal de disputas a través de canales reconocidos, es un claro indicador de que el correo electrónico es ilegítimo. Las empresas deben evitar proporcionar información o hacer clic en archivos adjuntos hasta verificar la legitimidad del mensaje a través de fuentes confiables.

Los empleados responsables de la administración de dominios o la protección de la propiedad intelectual deben estar formados para identificar estos indicadores. Políticas internas claras pueden ayudar a prevenir el contacto accidental con mensajes fraudulentos. Las empresas que mantienen una cartera de dominios deberían revisar periódicamente sus activos y documentar qué registradores los gestionan. Esto reduce la probabilidad de confusión cuando llega un mensaje inesperado. Si una empresa recibe un correo electrónico de este tipo, la opción más segura es verificar la reclamación del dominio de forma independiente, ignorar las instrucciones del remitente y reportar el mensaje a los equipos internos de seguridad.