Btnw ransomware est un logiciel malveillant de cryptage de fichiers, l’une des versions les plus récentes du rançongiciel Djvu/STOP. Les cybercriminels opérant ce ransomware publient régulièrement ces versions mises à jour, avec Btnw ransomware étant parmi les plus récentes. Ce malware est très dangereux bien qu’il soit assez générique. Il cryptera vos fichiers personnels une fois qu’il entrera dans votre ordinateur, les tenant effectivement en otage. Les opérateurs de ransomware vous demanderont de payer une rançon, mais vous devriez être sceptique car payer ne garantit pas que vos fichiers seront décryptés.

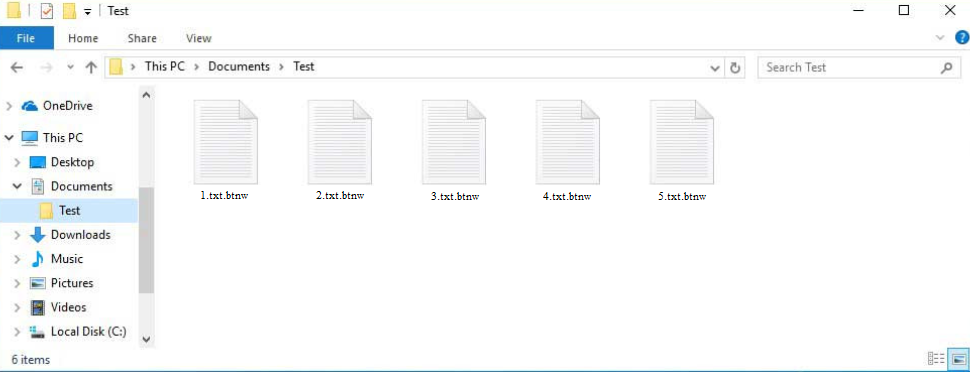

Bien que la majorité des variantes de ransomware de la famille de logiciels malveillants Djvu/STOP soient assez similaires, vous pouvez dire à quelle variante vous avez affaire assez facilement car elles ajoutent différentes extensions de fichiers aux fichiers cryptés. Ce ransomware ajoute l’extension .btnw, d’où pourquoi il est surnommé Btnw ransomware . Cette extension sera ajoutée à tous les fichiers personnels cryptés, y compris les photos, les vidéos et les documents. Sans d’abord utiliser un décrypteur sur eux, vous ne pourrez ouvrir aucun de ces fichiers cryptés. Les seules personnes qui ont le décrypteur sont les pirates qui opèrent ce ransomware, donc l’obtenir ne sera pas simple. Ils ne se contenteront pas de vous le remettre; Au lieu de cela, ils exigeront le paiement d’une rançon. La lettre de rançon _readme.txt qui est déposée dans des dossiers contenant des fichiers cryptés a des instructions sur la façon d’obtenir le décrypteur.

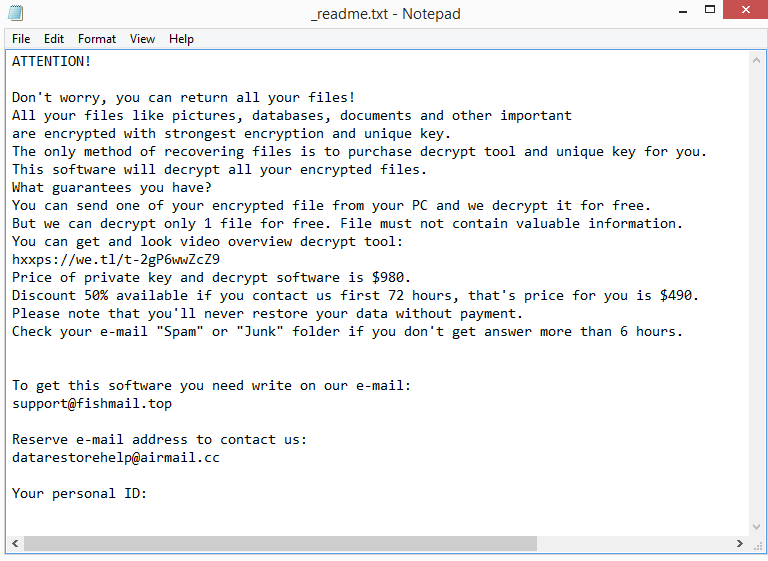

La note de rançon, _readme.txt, est presque identique à celles laissées par d’autres versions de cette famille de ransomware. Les adresses e-mail de contact sont les seules choses qui changent. La note de rançon explique que vous devez payer une rançon pour obtenir le décrypteur. L’e-mail indique qu’il y a un rabais de 50% pour les victimes qui prennent contact au cours des 72 premières heures, mais le prix habituel du décrypteur est de 980 $. La partie remise est discutable, tout comme l’ensemble payant le processus de rançon. Parce qu’il n’y a rien pour forcer les cybercriminels à respecter leur part du marché, ce n’est pas une bonne idée de leur faire confiance. Si vous payez la rançon, les cybercriminels peuvent simplement prendre votre argent et ne rien vous envoyer en retour. Malheureusement, de nombreux utilisateurs en ont fait l’expérience dans le passé, et cela continuera probablement à se produire fréquemment. Que vous payiez ou non est votre choix, mais vous devez prendre en compte tous les risques encourus.

Vos fichiers sont facilement récupérables si vous avez une sauvegarde. Cependant, vous devez d’abord supprimer Btnw ransomware complètement de votre ordinateur avant de pouvoir accéder en toute sécurité à votre sauvegarde. Il est fortement recommandé d’utiliser un logiciel antivirus pour supprimer Btnw ransomware , sinon vous pourriez finir par causer encore plus de dommages à votre ordinateur. Vous ne devriez tenter de supprimer manuellement que si vous êtes pleinement confiant dans vos capacités. Vous pouvez commencer à restaurer des fichiers à partir de votre sauvegarde une fois que le ransomware a été supprimé de votre ordinateur.

Les utilisateurs sans sauvegardes n’ont d’autre choix que d’attendre un décrypteur gratuit Btnw ransomware . Mais il n’est pas certain qu’un tel sera mis à disposition. Btnw ransomware et d’autres versions du rançongiciel de la famille Djvu/STOP chiffrent les fichiers à l’aide de clés en ligne, ce qui signifie qu’elles sont spécifiques à chaque victime. Un décrypteur gratuit Btnw ransomware n’est pas très probable jusqu’à ce que ces clés soient libérées par les escrocs eux-mêmes (ce qui n’est pas impossible) ou si elles sont capturées par les autorités judiciaires. A free Djvu/STOP decryptor made by Emsisoft est disponible, mais il ne fonctionnera probablement pas sur Btnw ransomware d’autres versions plus récentes de Djvu. Mais ça vaut le coup d’essayer.

Méthodes de distribution des rançongiciels

Les utilisateurs qui se livrent à des activités dangereuses pendant la navigation sont beaucoup plus susceptibles d’être infectés par des logiciels malveillants. Cela inclut le téléchargement de contenu protégé par le droit d’auteur via des torrents, le clic sur des publicités lors de la visite de sites Web à risque et l’ouverture de pièces jointes non sollicitées sans les vérifier au préalable. Développer de meilleures habitudes de navigation maintenant vous aidera à éviter les infections à l’avenir.

Les pièces jointes aux e-mails sont l’un des moyens les plus simples pour les cybercriminels de propager des ransomwares. À partir de nombreux forums de pirates, des acteurs malveillants achètent des adresses e-mail, joignent un fichier malveillant à un e-mail et l’envoient. Tant que les fichiers ne sont pas ouverts, les e-mails ne sont pas particulièrement dangereux. Mais l’ouverture du fichier infecté lancerait le ransomware sur votre ordinateur. Cependant, la plupart de ces courriels sont assez mal écrits, ce qui rend très simple de les identifier pour ce qu’ils sont. Lorsque les expéditeurs se font passer pour des représentants d’entreprises légitimes mais que leurs courriels sont pleins de fautes d’orthographe et de grammaire, il est extrêmement évident que l’e-mail n’est pas ce qu’il apparaît en premier.

Vous pouvez savoir si un e-mail est malveillant ou non en regardant comment l’expéditeur s’adresse à vous. Il s’agit probablement d’un e-mail malveillant ou au moins d’un spam si l’expéditeur prétend que vous utilisez ses services mais utilise des termes tels que « utilisateur », « membre », « client », etc. pour s’adresser à vous. Les clients sont généralement appelés par leur nom dans les e-mails, vous devriez donc être extrêmement méfiant si un e-mail vous demande d’ouvrir une pièce jointe sans utiliser votre nom. Il convient également de noter que certains e-mails malveillants peuvent être plus sophistiqués dans certains cas. Par conséquent, il est conseillé de toujours vérifier les pièces jointes non sollicitées avec VirusTotal un logiciel antivirus avant de les ouvrir.

Une autre méthode efficace pour l’infection par des logiciels malveillants consiste à utiliser des torrents. Comme vous le savez probablement déjà, les sites torrent manquent souvent de réglementation, ce qui permet aux acteurs malveillants de publier facilement des torrents contenant des logiciels malveillants. Les torrents pour les films, les émissions de télévision, les jeux vidéo, les logiciels, etc. bien connus contiennent souvent des logiciels malveillants. La probabilité que son torrent contienne des logiciels malveillants augmente à mesure que le contenu est populaire. Pirater du contenu protégé par des droits d’auteur est essentiellement du vol, et cela peut être nocif pour votre ordinateur et vos données, alors gardez cela à l’esprit.

Comment supprimer Btnw ransomware

L’utilisation d’un logiciel anti-malware est toujours conseillée lorsqu’il s’agit d’un ransomware. Les menaces de ransomware sont extrêmement complexes, et tenter de les supprimer Btnw ransomware manuellement peut créer plus de problèmes. Par conséquent, un logiciel anti-malware doit être utilisé par tous les utilisateurs.

Vous pouvez commencer à restaurer des fichiers en vous connectant à votre sauvegarde une fois que vous les supprimez Btnw ransomware complètement de votre ordinateur. Sauvegardez vos fichiers cryptés si vous n’avez pas de sauvegarde, et vérifiez parfois NoMoreRansom pour un décrypteur gratuit.

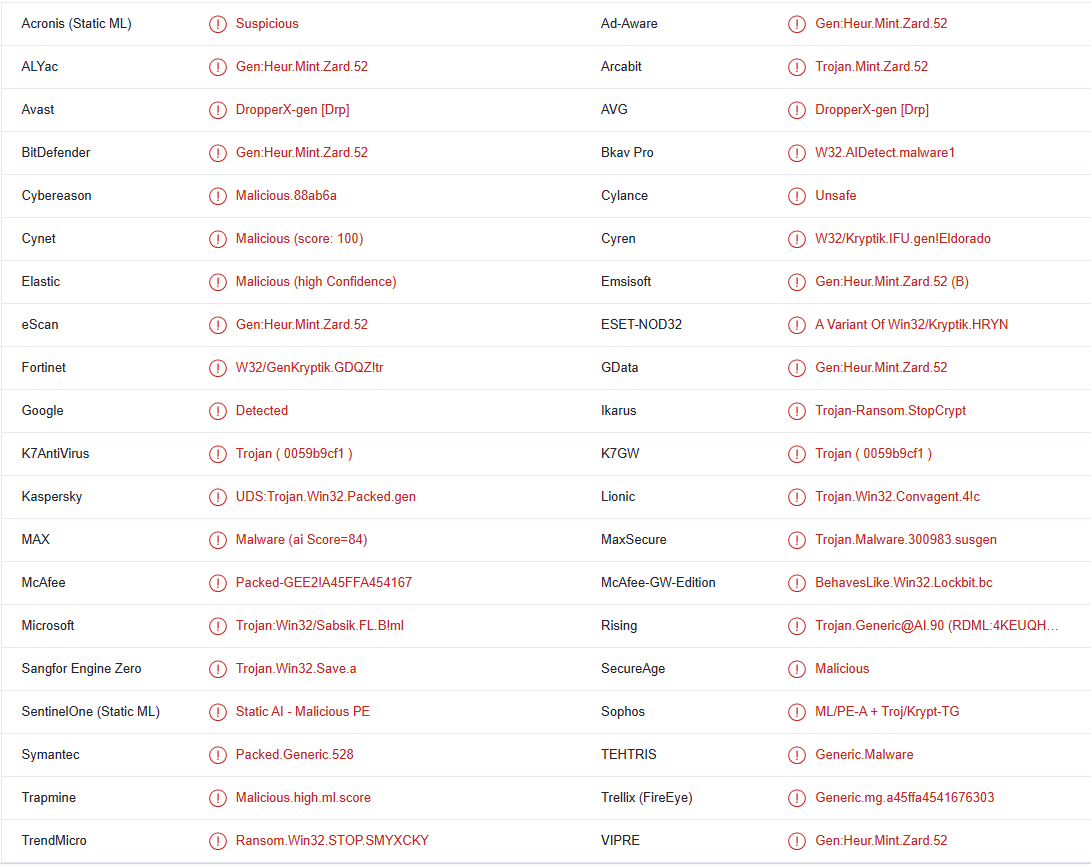

Btnw ransomware est détecté comme suit :

- DropperX-gen [Drp] par Avast/AVG

- Gen:Heur.Mint.Zard.52 par BitDefender

- UDS:Trojan.Win32.Packed.gen par Kaspersky

- Trojan:Win32/Sabsik.FL.B!ml par Microsoft

- Emballé-GEE2! A45FFA454167 par McAfee

- Une variante de Win32 / Kryptik.HRYN par ESET

Quick Menu

étape 1. Supprimer Btnw ransomware en Mode sans échec avec réseau.

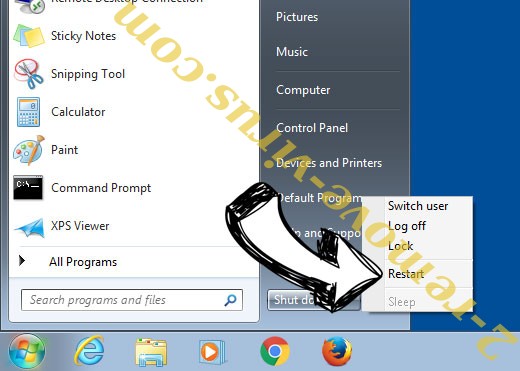

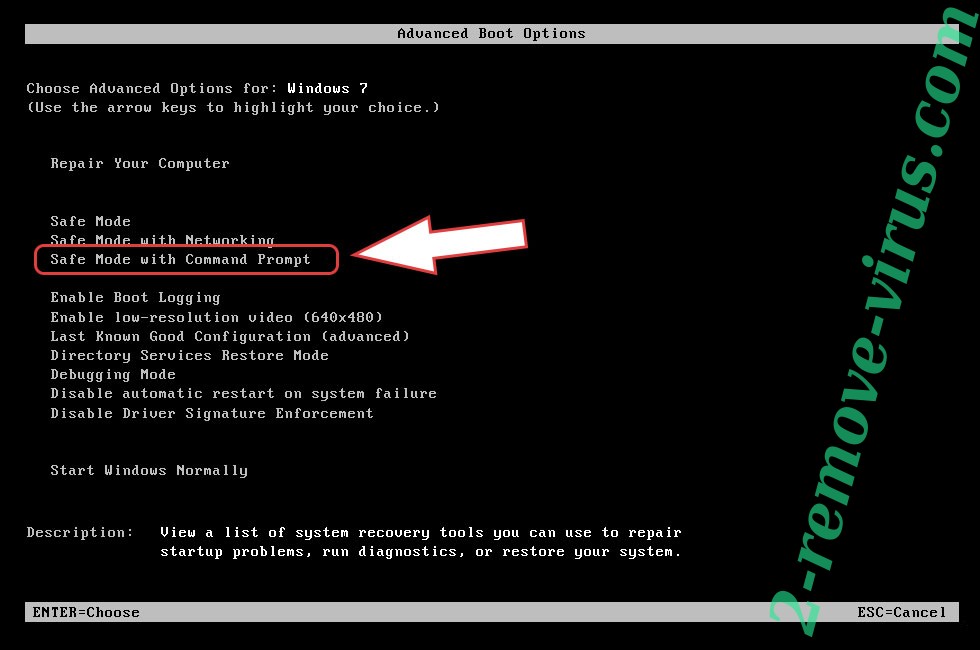

Supprimer Btnw ransomware de Windows 7/Windows Vista/Windows XP

- Cliquez sur Démarrer et sélectionnez arrêter.

- Sélectionnez redémarrer, puis cliquez sur OK.

- Commencer à taper F8 au démarrage de votre PC de chargement.

- Sous Options de démarrage avancées, sélectionnez Mode sans échec avec réseau.

- Ouvrez votre navigateur et télécharger l’utilitaire anti-malware.

- Utilisez l’utilitaire supprimer Btnw ransomware

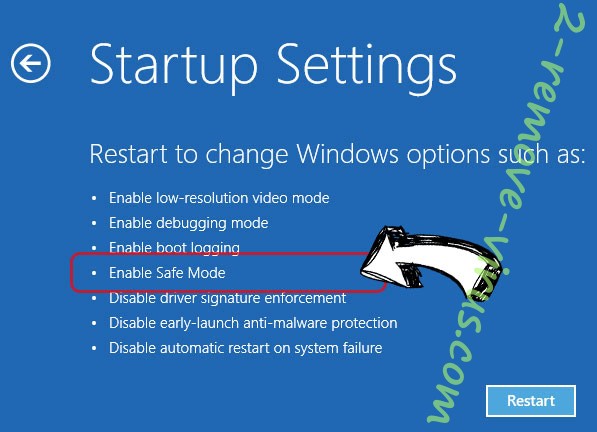

Supprimer Btnw ransomware de fenêtres 8/10

- Sur l’écran de connexion Windows, appuyez sur le bouton d’alimentation.

- Appuyez sur et maintenez Maj enfoncée et sélectionnez redémarrer.

- Atteindre Troubleshoot → Advanced options → Start Settings.

- Choisissez Activer Mode sans échec ou Mode sans échec avec réseau sous paramètres de démarrage.

- Cliquez sur redémarrer.

- Ouvrez votre navigateur web et télécharger le malware remover.

- Le logiciel permet de supprimer Btnw ransomware

étape 2. Restaurez vos fichiers en utilisant la restauration du système

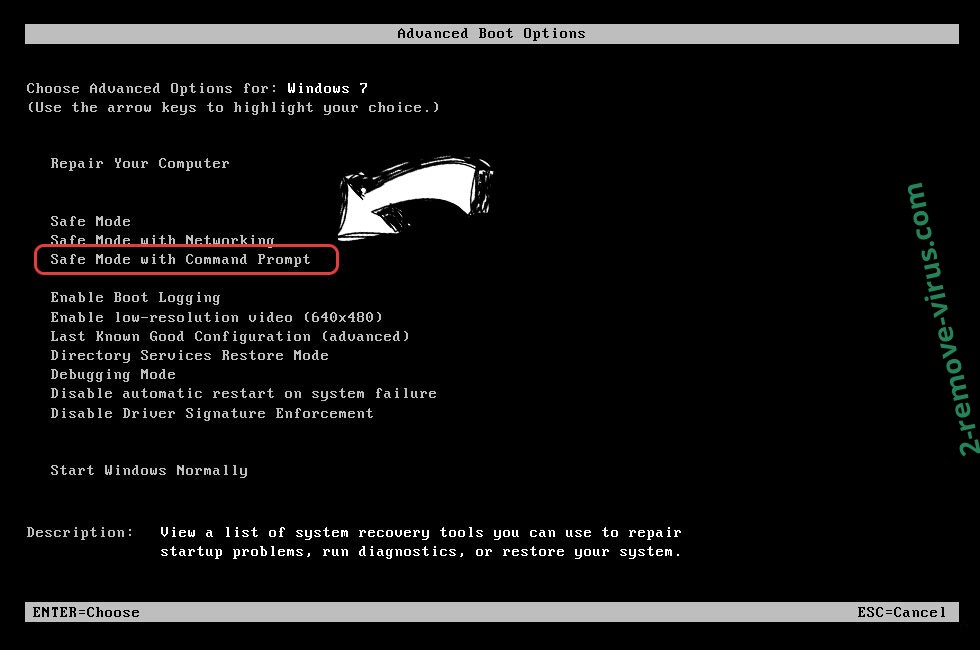

Suppression de Btnw ransomware dans Windows 7/Windows Vista/Windows XP

- Cliquez sur Démarrer et sélectionnez arrêt.

- Sélectionnez redémarrer et cliquez sur OK

- Quand votre PC commence à charger, appuyez plusieurs fois sur F8 pour ouvrir les Options de démarrage avancées

- Choisissez ligne de commande dans la liste.

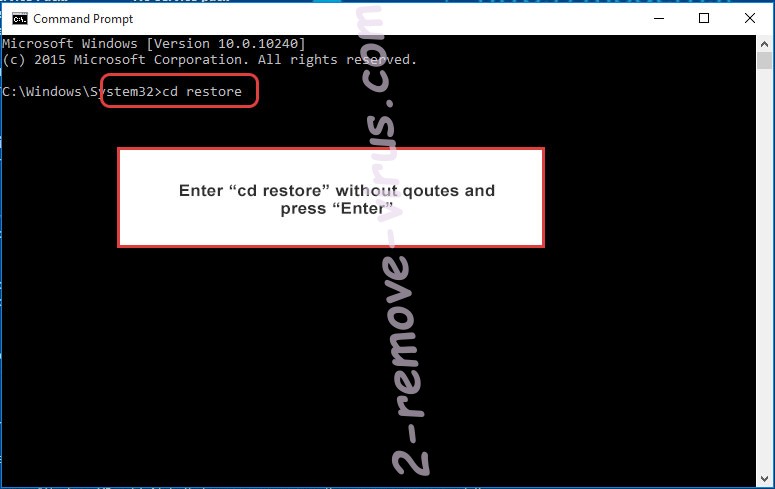

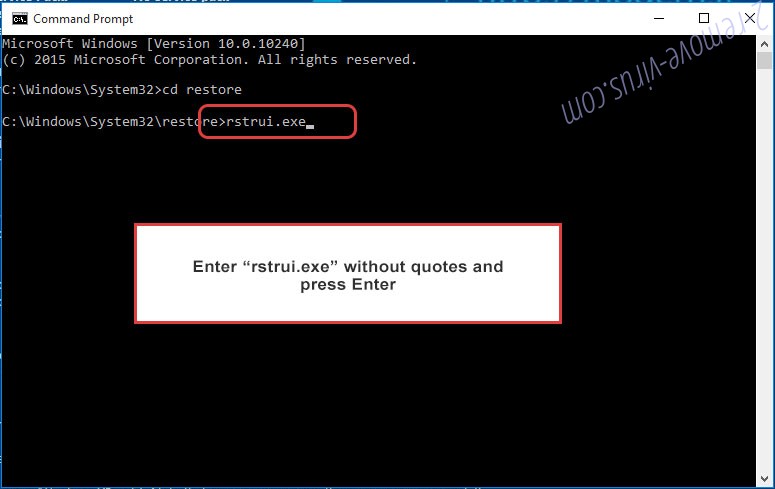

- Type de cd restore et appuyez sur entrée.

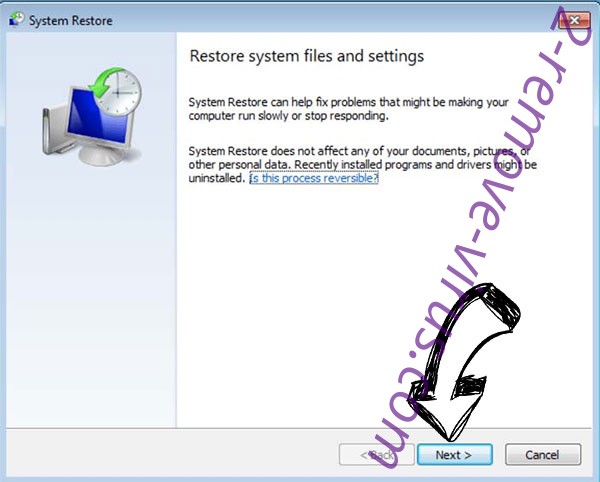

- Tapez rstrui.exe et appuyez sur entrée.

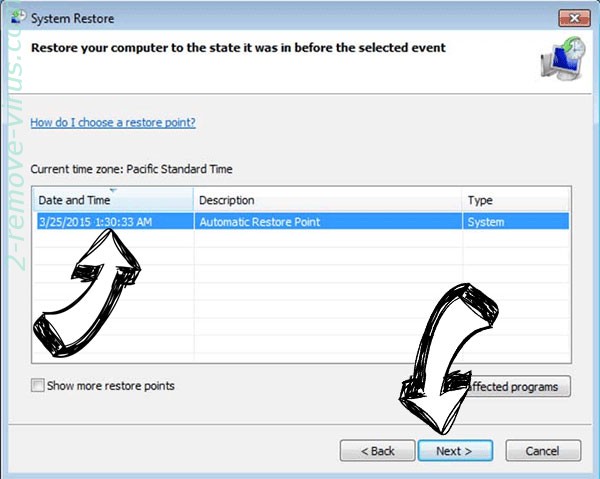

- Cliquez sur suivant dans la nouvelle fenêtre, puis sélectionnez le point de restauration avant l’infection.

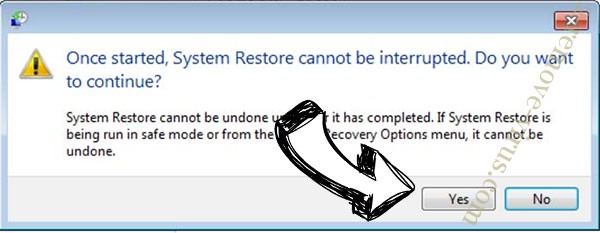

- Cliquez à nouveau sur suivant, puis cliquez sur Oui pour lancer la restauration du système.

Supprimer Btnw ransomware de fenêtres 8/10

- Cliquez sur le bouton d’alimentation sur l’écran de connexion Windows.

- Maintenez Maj et cliquez sur redémarrer.

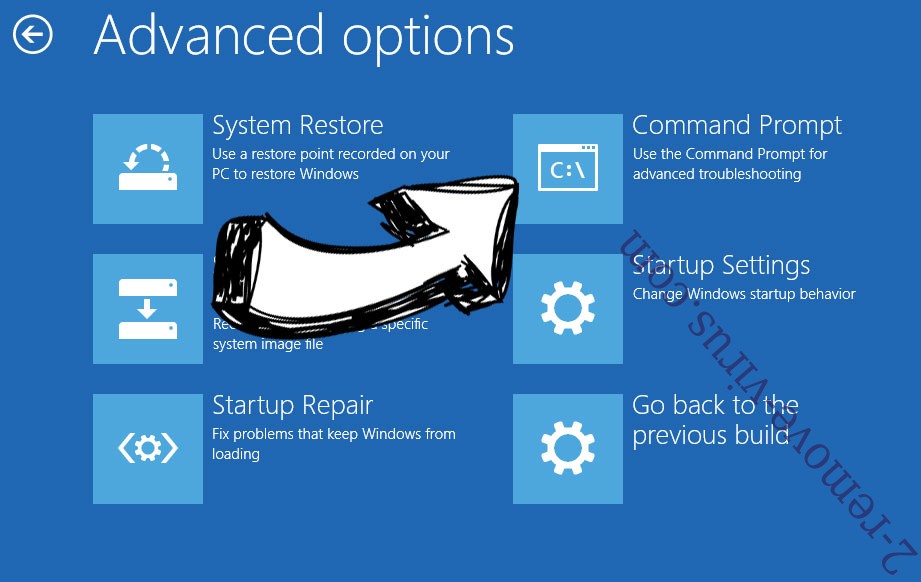

- Choisissez dépanner et allez dans les options avancées.

- Sélectionnez invite de commandes, puis cliquez sur redémarrer.

- Dans l’invite de commandes, entrée cd restore et appuyez sur entrée.

- Tapez dans rstrui.exe, puis appuyez à nouveau sur Enter.

- Cliquez sur suivant dans la nouvelle fenêtre restauration du système.

- Choisissez le point de restauration avant l’infection.

- Cliquez sur suivant et puis cliquez sur Oui pour restaurer votre système.

Offers

Télécharger outil de suppressionto scan for Btnw ransomwareUse our recommended removal tool to scan for Btnw ransomware. Trial version of provides detection of computer threats like Btnw ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft examen détails WiperSoft est un outil de sécurité qui offre une sécurité en temps réel contre les menaces potentielles. De nos jours, beaucoup d’utilisateurs ont tendance à téléc ...

Télécharger|plus

Est MacKeeper un virus ?MacKeeper n’est pas un virus, ni est-ce une arnaque. Bien qu’il existe différentes opinions sur le programme sur Internet, beaucoup de ceux qui déteste tellement notoire ...

Télécharger|plus

Alors que les créateurs de MalwareBytes anti-malware n'ont pas été dans ce métier depuis longtemps, ils constituent pour elle avec leur approche enthousiaste. Statistique de ces sites comme CNET m ...

Télécharger|plus