À propos Php ransomware du virus

Php ransomware est une infection grave programme malveillant, classé comme ransomware, qui pourrait faire de graves dommages à votre ordinateur. Vous vous n’avez probablement jamais rencontré avant, et il pourrait être particulièrement surprenant de savoir ce qu’il fait. Des algorithmes de cryptage solides sont utilisés par ransomware pour le cryptage des fichiers, et une fois qu’ils sont verrouillés, votre accès à eux sera empêché. Le chiffrement des fichiers programme malveillant est considéré comme une telle infection nocive parce que la restauration de fichiers n’est pas nécessairement possible dans tous les cas. Vous avez le choix de payer la rançon, mais ce n’est pas la meilleure idée.

Décryptage des fichiers même si vous payez n’est pas garanti de sorte que votre argent pourrait juste être gaspillé. N’oubliez pas à qui vous avez affaire, et ne vous attendez pas à ce que les criminels prennent la peine de restaurer vos fichiers quand ils ont le choix de simplement prendre votre argent. En outre, votre argent serait également soutenir leurs activités futures, qui impliquent certainement ransomware. Il est déjà supposé que les données cryptant les logiciels malveillants coûte 5 milliards de dollars de perte pour diverses entreprises en 2017, et c’est à peine un montant estimé. Crooks sont attirés par l’argent facile, et quand les victimes paient la rançon, ils font l’industrie ransomware attrayant pour ces types de personnes. Les situations où vous pourriez finir par perdre vos fichiers sont plutôt courantes afin de sauvegarde serait un meilleur investissement. Vous pouvez alors simplement supprimer Php ransomware et restaurer des données. Vous pouvez trouver des détails sur la façon de sécuriser votre ordinateur de cette menace dans le paragraphe suivant, au cas où vous n’êtes pas sûr de la façon dont le fichier cryptage des logiciels malveillants même entré dans votre ordinateur.

Comment est ransomware distribué

Vous pouvez généralement rencontrer ransomware attaché à des e-mails comme une pièce jointe ou sur la page de téléchargement suspecte. Parce que les utilisateurs ont tendance à être assez négligent s’il s’agit de courriels et de téléchargement de fichiers, il n’est souvent pas nécessaire pour les épandeurs ransomware d’utiliser des méthodes plus élaborées. Il ya une certaine possibilité qu’une méthode plus élaborée a été utilisé pour l’infection, comme certains ransomware ne les utiliser. Les criminels ont juste besoin d’utiliser un nom d’entreprise bien connu, écrire un e-mail plausible, joindre le fichier malveillant à l’e-mail et l’envoyer aux futures victimes. Vous rencontrerez généralement des sujets sur l’argent dans ces e-mails, parce que les gens sont plus enclins à tomber pour ces types de sujets. Si les pirates ont utilisé le nom d’une société comme Amazon, les gens pourraient ouvrir la pièce jointe sans réfléchir si les pirates disent simplement une activité suspecte a été observée dans le compte ou un achat a été fait et le reçu est joint. Soyez à l’affût de certains signes avant d’ouvrir des fichiers ajoutés aux e-mails. Si vous ne connaissez pas l’expéditeur, enquêtez. Vous devrez toujours enquêter sur l’adresse e-mail, même si vous connaissez l’expéditeur. Aussi, être à l’affût des erreurs grammaticales, qui peut être tout à fait évident. Une autre caractéristique typique est l’absence de votre nom dans l’accueil, si une entreprise légitime / expéditeur étaient de vous envoyer un courriel, ils seraient certainement utiliser votre nom au lieu d’une salutation générale, s’adressant à vous en tant que client ou membre. Les points faibles dans un système peuvent également être utilisés par ransomware pour entrer dans votre ordinateur. Un programme est livré avec des vulnérabilités qui peuvent être utilisés pour infecter un ordinateur, mais ils sont souvent patchés par les fournisseurs. Malheureusement, comme on peut le voir par la généralisation de WannaCry ransomware, pas tous les utilisateurs installent des mises à jour, pour une raison ou une autre. Il est crucial que vous installiez ces correctifs parce que si une vulnérabilité est grave, il pourrait être utilisé par des logiciels malveillants. Régulièrement être dérangé par les mises à jour peut devenir gênant, de sorte qu’ils pourraient être mis en place pour installer automatiquement.

Qu’est-ce qu’il fait

Peu de temps après le ransomware infecte votre appareil, il va chercher certains types de fichiers et une fois qu’il les a identifiés, il va les verrouiller. Vos fichiers ne seront pas accessibles, donc même si vous ne remarquez pas le processus de cryptage, vous le saurez éventuellement. Vous remarquerez qu’une extension de fichier a été ajoutée à tous les fichiers cryptés, ce qui peut aider à identifier le ransomware. Si un algorithme de cryptage fort a été utilisé, il peut rendre le décryptage des fichiers potentiellement impossible. Vous verrez une notification de rançon qui vous informera que vos fichiers ont été cryptés et ce que vous avez à faire ensuite. Ils vous offriront un décrypteur, qui vous coûtera. La note doit clairement indiquer le prix pour le décrypteur, mais si ce n’est pas le cas, vous recevrez une adresse e-mail pour contacter les escrocs pour mettre en place un prix. Pour les raisons que nous avons déjà mentionnées, nous n’encourageons pas le paiement de la rançon. Essayez toutes les autres options possibles, avant même d’envisager de céder aux demandes. Peut-être que vous avez stocké vos fichiers quelque part, mais tout simplement oublié à ce sujet. Il est également probable qu’un décrypteur gratuit a été libéré. Parfois, les chercheurs de logiciels malveillants sont capables de fissuration ransomware, ce qui signifie que vous pouvez restaurer des fichiers gratuitement. Considérez qu’avant de payer l’argent demandé traverse même votre esprit. Ce serait une meilleure idée d’acheter de la sauvegarde avec une partie de cet argent. Si la sauvegarde est disponible, vous pouvez débloquer des fichiers après avoir Php ransomware Php ransomware complètement éliminé. Essayez de vous familiariser avec la façon dont ransomware est distribué afin que vous puissiez l’éviter à l’avenir. Assurez-vous que votre logiciel est mis à jour chaque fois qu’une mise à jour est publiée, vous n’ouvrez pas au hasard les fichiers ajoutés aux e-mails, et vous ne faites confiance à des sources fiables qu’avec vos téléchargements.

Php ransomware enlèvement

Il serait une meilleure idée de télécharger un outil de suppression de logiciels malveillants, car il sera nécessaire pour se débarrasser du ransomware si elle reste. Il pourrait être assez difficile de corriger manuellement le Php ransomware virus parce que vous pourriez finir par endommager accidentellement votre appareil. L’utilisation d’un outil anti-malware serait beaucoup moins difficile. Cet outil est utile d’avoir sur l’ordinateur, car il sera non seulement s’assurer de se débarrasser de cette infection, mais aussi empêcher un d’entrer à l’avenir. Une fois que vous avez installé le logiciel anti-malware, il suffit de scanner votre appareil et si l’infection est identifiée, l’autoriser à le supprimer. Gardez à l’esprit que, un logiciel anti-malware n’est pas capable de restaurer. Une fois que votre appareil a été nettoyé, l’utilisation normale de l’ordinateur doit être restaurée.

Offers

Télécharger outil de suppressionto scan for Php ransomwareUse our recommended removal tool to scan for Php ransomware. Trial version of provides detection of computer threats like Php ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft examen détails WiperSoft est un outil de sécurité qui offre une sécurité en temps réel contre les menaces potentielles. De nos jours, beaucoup d’utilisateurs ont tendance à téléc ...

Télécharger|plus

Est MacKeeper un virus ?MacKeeper n’est pas un virus, ni est-ce une arnaque. Bien qu’il existe différentes opinions sur le programme sur Internet, beaucoup de ceux qui déteste tellement notoire ...

Télécharger|plus

Alors que les créateurs de MalwareBytes anti-malware n'ont pas été dans ce métier depuis longtemps, ils constituent pour elle avec leur approche enthousiaste. Statistique de ces sites comme CNET m ...

Télécharger|plus

Quick Menu

étape 1. Supprimer Php ransomware en Mode sans échec avec réseau.

Supprimer Php ransomware de Windows 7/Windows Vista/Windows XP

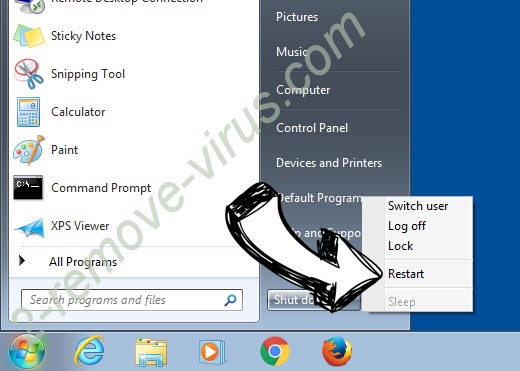

- Cliquez sur Démarrer et sélectionnez arrêter.

- Sélectionnez redémarrer, puis cliquez sur OK.

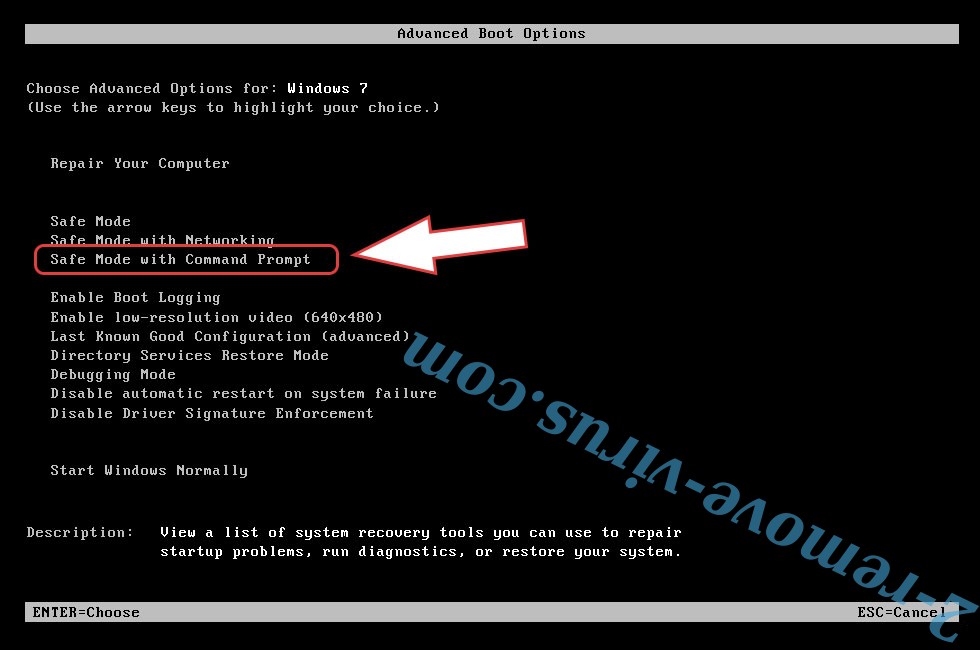

- Commencer à taper F8 au démarrage de votre PC de chargement.

- Sous Options de démarrage avancées, sélectionnez Mode sans échec avec réseau.

- Ouvrez votre navigateur et télécharger l’utilitaire anti-malware.

- Utilisez l’utilitaire supprimer Php ransomware

Supprimer Php ransomware de fenêtres 8/10

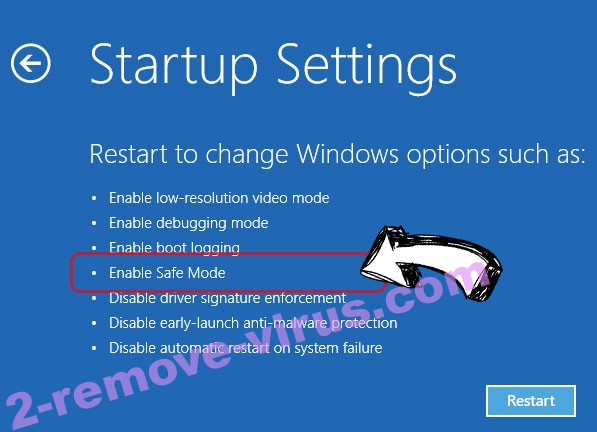

- Sur l’écran de connexion Windows, appuyez sur le bouton d’alimentation.

- Appuyez sur et maintenez Maj enfoncée et sélectionnez redémarrer.

- Atteindre Troubleshoot → Advanced options → Start Settings.

- Choisissez Activer Mode sans échec ou Mode sans échec avec réseau sous paramètres de démarrage.

- Cliquez sur redémarrer.

- Ouvrez votre navigateur web et télécharger le malware remover.

- Le logiciel permet de supprimer Php ransomware

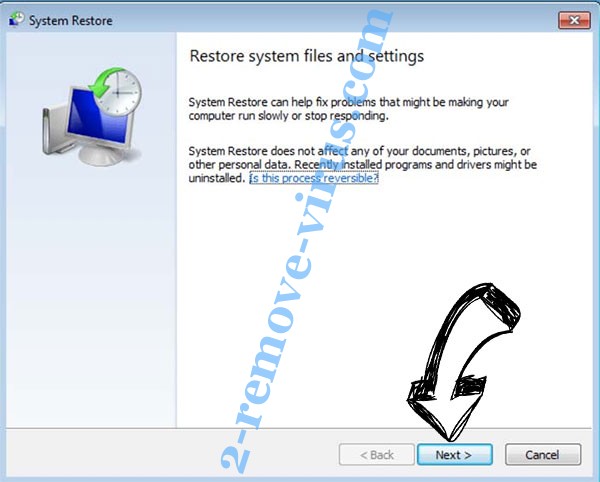

étape 2. Restaurez vos fichiers en utilisant la restauration du système

Suppression de Php ransomware dans Windows 7/Windows Vista/Windows XP

- Cliquez sur Démarrer et sélectionnez arrêt.

- Sélectionnez redémarrer et cliquez sur OK

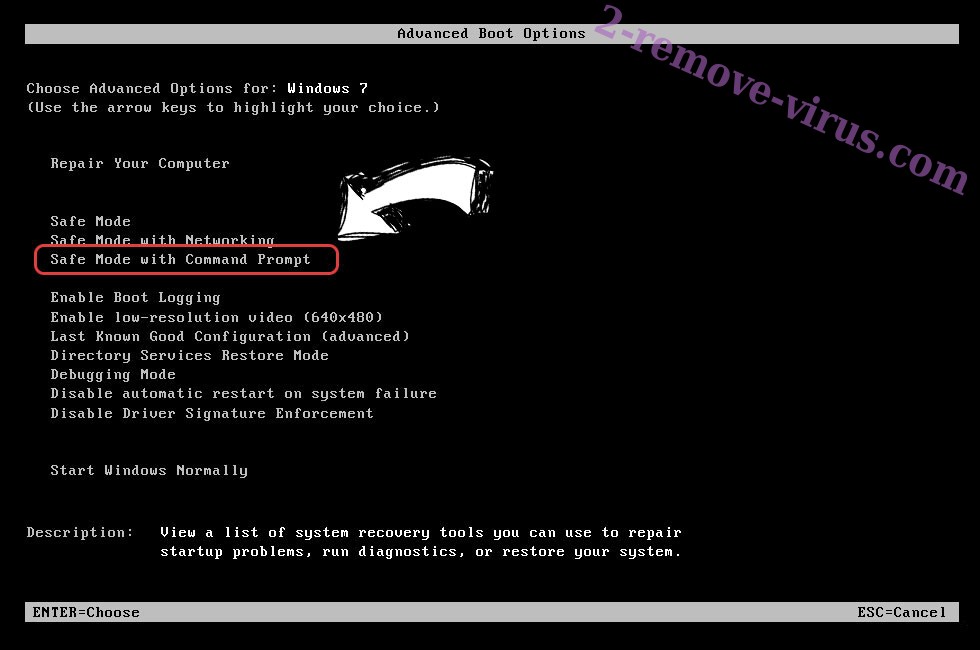

- Quand votre PC commence à charger, appuyez plusieurs fois sur F8 pour ouvrir les Options de démarrage avancées

- Choisissez ligne de commande dans la liste.

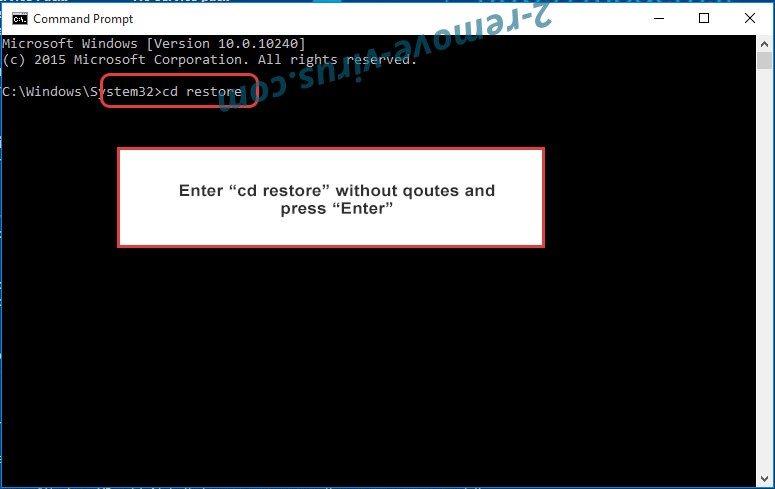

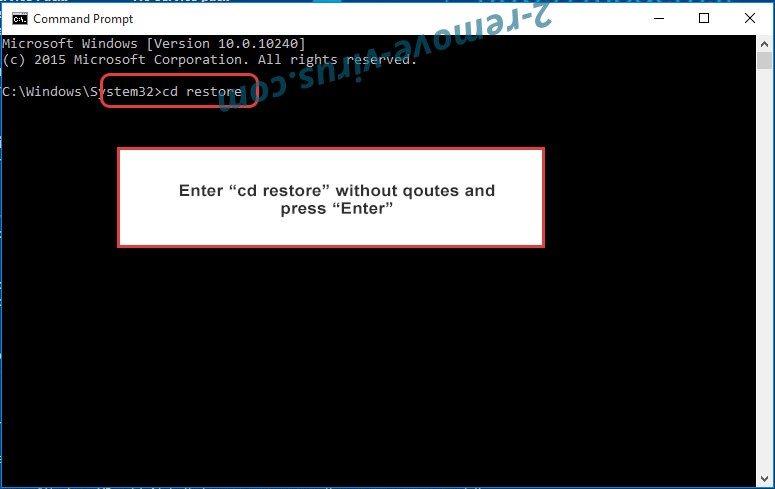

- Type de cd restore et appuyez sur entrée.

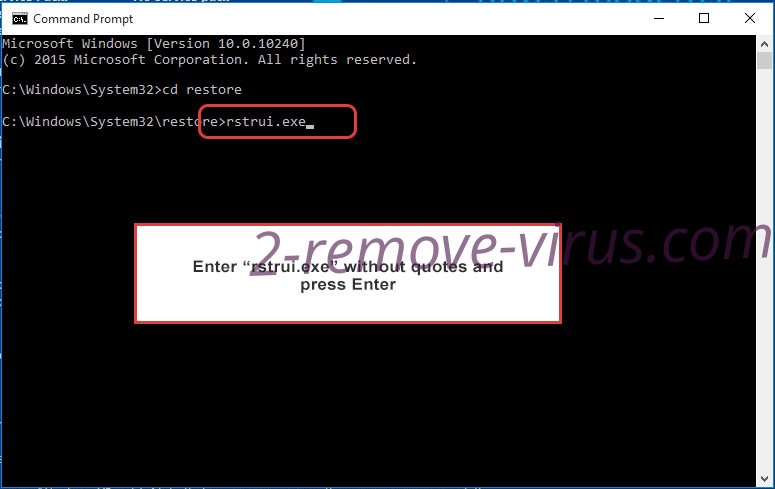

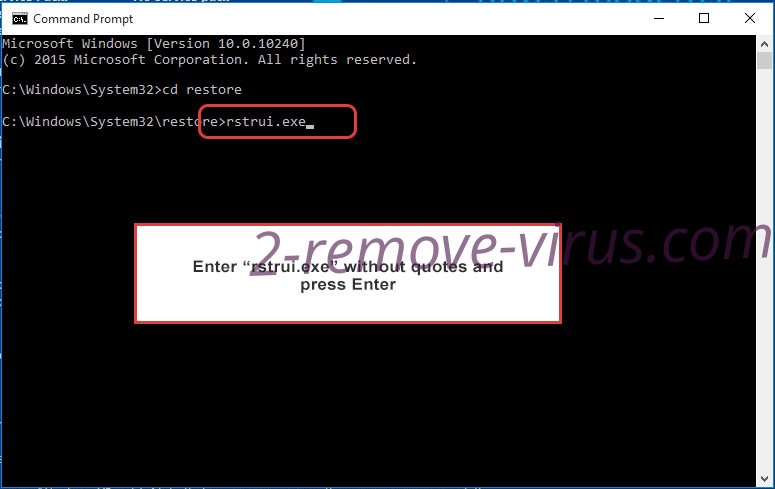

- Tapez rstrui.exe et appuyez sur entrée.

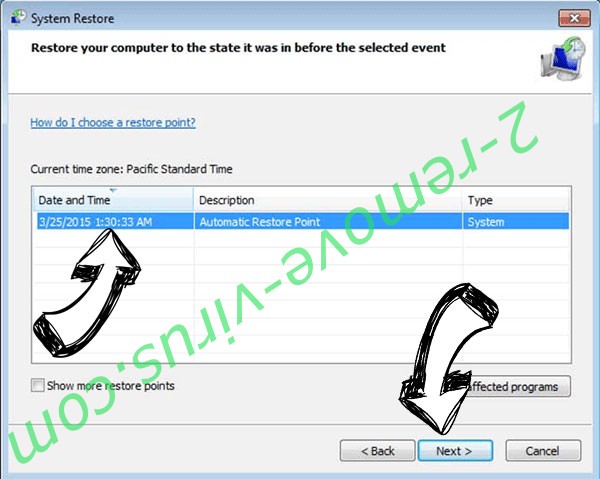

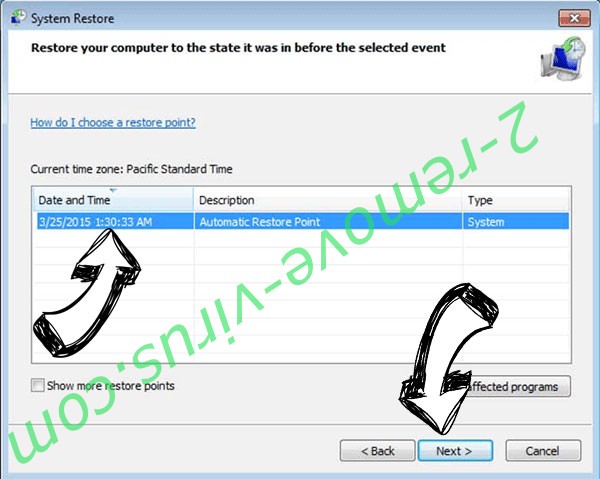

- Cliquez sur suivant dans la nouvelle fenêtre, puis sélectionnez le point de restauration avant l’infection.

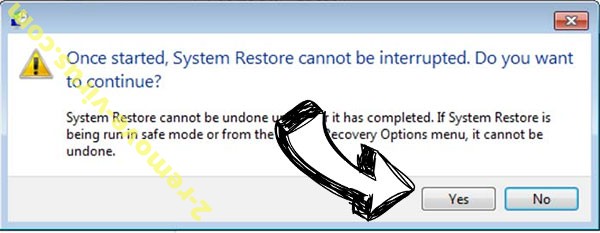

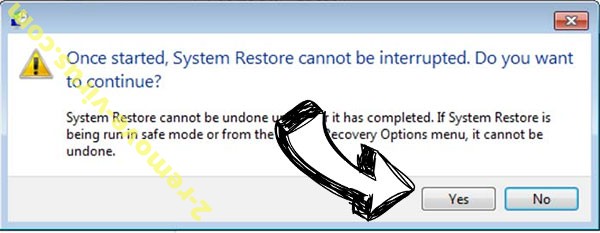

- Cliquez à nouveau sur suivant, puis cliquez sur Oui pour lancer la restauration du système.

Supprimer Php ransomware de fenêtres 8/10

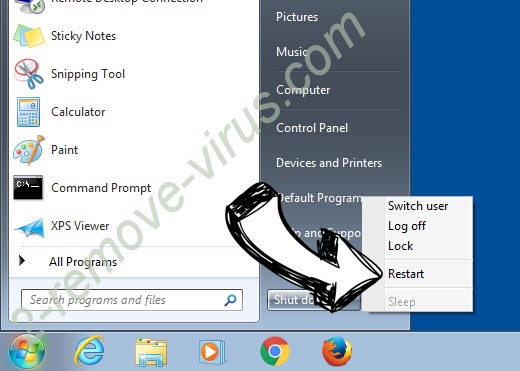

- Cliquez sur le bouton d’alimentation sur l’écran de connexion Windows.

- Maintenez Maj et cliquez sur redémarrer.

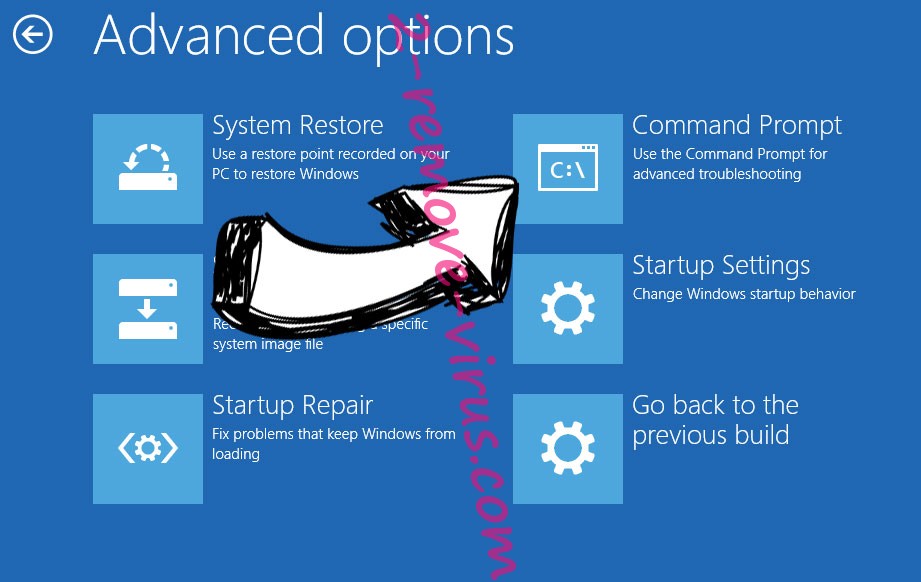

- Choisissez dépanner et allez dans les options avancées.

- Sélectionnez invite de commandes, puis cliquez sur redémarrer.

- Dans l’invite de commandes, entrée cd restore et appuyez sur entrée.

- Tapez dans rstrui.exe, puis appuyez à nouveau sur Enter.

- Cliquez sur suivant dans la nouvelle fenêtre restauration du système.

- Choisissez le point de restauration avant l’infection.

- Cliquez sur suivant et puis cliquez sur Oui pour restaurer votre système.

Site Disclaimer

2-remove-virus.com is not sponsored, owned, affiliated, or linked to malware developers or distributors that are referenced in this article. The article does not promote or endorse any type of malware. We aim at providing useful information that will help computer users to detect and eliminate the unwanted malicious programs from their computers. This can be done manually by following the instructions presented in the article or automatically by implementing the suggested anti-malware tools.

The article is only meant to be used for educational purposes. If you follow the instructions given in the article, you agree to be contracted by the disclaimer. We do not guarantee that the artcile will present you with a solution that removes the malign threats completely. Malware changes constantly, which is why, in some cases, it may be difficult to clean the computer fully by using only the manual removal instructions.