À propos de ransomware

shade8 ransomware est un malware de cryptage de fichiers, mais la catégorisation que vous avez peut-être entendu avant est ransomware. Alors que ransomware a été un sujet largement couvert, il est possible qu’il est votre première fois en cours d’exécution en elle, donc vous ne pouvez pas savoir ce que l’infection pourrait signifier pour votre système. Vous ne serez pas en mesure d’ouvrir vos fichiers s’ils ont été cryptés par ransomware, qui utilise généralement des algorithmes de cryptage puissants. Parce que le décryptage des données n’est pas possible dans tous les cas, sans parler de l’effort qu’il faut pour tout remettre en ordre, l’encodage de fichiers logiciels malveillants est considéré comme une infection très nocive.

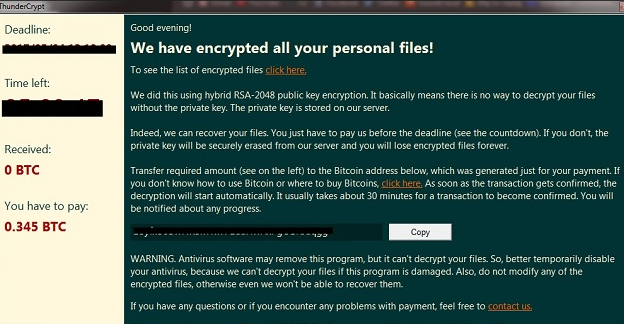

Les cybercriminels vous donneront la possibilité de déchiffrer les fichiers en payant la rançon, mais ce n’est pas l’option suggérée. Il est probable que vos données ne seront pas déverrouillé, même après avoir payé de sorte que vous pourriez juste finir par gaspiller votre argent. N’oubliez pas que vous avez affaire à des escrocs qui ne seront pas la peine de restaurer vos fichiers quand ils pourraient juste prendre votre argent. En outre, cet argent aiderait les données futures cryptant les logiciels malveillants ou certains autres logiciels malveillants. Ransomware coûte déjà des millions de dollars aux entreprises, voulez-vous vraiment être à l’appui que. Crooks se rendent également compte qu’ils peuvent faire de l’argent facile, et quand les victimes paient la rançon, ils rendent l’industrie ransomware attrayant pour ce genre de personnes. Investir cet argent dans une sauvegarde fiable serait mieux parce que si jamais vous tombez sur ce type de situation à nouveau, vous n’auriez pas besoin de s’inquiéter de la perte de données parce que vous pourriez simplement les récupérer de sauvegarde. Vous pouvez ensuite procéder à la récupération des données après avoir supprimé le shade8 ransomware virus ou des infections similaires. Si vous n’avez pas rencontré de données cryptant le programme malveillant avant, vous ne savez peut-être pas comment il a réussi à entrer dans votre appareil, auquel cas vous devez lire avec vigilance le paragraphe suivant.

Comment éviter une infection ransomware

Des moyens de base sont utilisés pour la distribution de ransomware, tels que les spams et les téléchargements malveillants. Il n’est généralement pas nécessaire de trouver des moyens plus élaborés parce que beaucoup de gens ne sont pas prudents quand ils utilisent des e-mails et télécharger quelque chose. Il pourrait également possible qu’une méthode plus sophistiquée a été utilisée pour l’infection, comme certains ransomware ne les utiliser. Les cybercriminels n’ont pas à faire beaucoup d’efforts, il suffit d’écrire un simple e-mail que les gens moins prudents pourraient tomber pour, joindre le fichier contaminé à l’e-mail et l’envoyer aux futures victimes, qui pourraient croire que l’expéditeur est quelqu’un de crédible. Les gens sont plus susceptibles d’ouvrir des courriels mentionnant de l’argent, de ce fait, ces types de sujets peuvent fréquemment être rencontrés. Les pirates prétendent aussi généralement être d’Amazon, et avertir les victimes possibles qu’il ya eu une activité inhabituelle dans leur compte, ce qui inciterait immédiatement un utilisateur à ouvrir la pièce jointe. Lorsque vous avez affaire à des e-mails, il ya certaines choses à surveiller si vous voulez protéger votre système. Il est important que vous enquêtiez sur l’expéditeur pour voir s’ils vous sont familiers et peuvent donc faire confiance. Si l’expéditeur s’avère être quelqu’un que vous connaissez, ne vous précipitez pas dans l’ouverture du fichier, d’abord vérifier soigneusement l’adresse e-mail. Recherchez les erreurs grammaticales ou d’utilisation, qui sont généralement assez flagrante dans ces e-mails. Un autre signe assez évident est votre nom n’est pas utilisé dans la salutation, si une entreprise légitime / expéditeur étaient de vous envoyer un courriel, ils seraient certainement connaître votre nom et l’utiliser au lieu d’une salutation générale, comme le client ou membre. Les vulnérabilités d’un appareil peuvent également être utilisées par un logiciel malveillant de cryptage de données pour entrer dans votre ordinateur. Logiciel est livré avec certains points faibles qui peuvent être exploités pour les logiciels malveillants pour entrer dans un ordinateur, mais ils sont patchés par les auteurs peu de temps après qu’ils sont trouvés. Comme WannaCry l’a montré, cependant, tout le monde ne se précipite pas pour installer ces mises à jour. Parce que de nombreux logiciels malveillants fait usage de ces points faibles, il est essentiel que vous mettez régulièrement à jour votre logiciel. Les correctifs peuvent également être autorisés à s’installer automatiquement.

Qu’est-ce qu’il fait

Lorsque votre ordinateur est infecté par des logiciels malveillants encodant des données, vous trouverez bientôt vos fichiers codés. Si vous n’avez pas réalisé quelque chose au départ, vous saurez certainement quand vos fichiers sont verrouillés. Vérifiez les extensions jointes aux fichiers cryptés, ils doivent afficher le nom du ransomware. Vos fichiers peuvent avoir été cryptés à l’aide d’algorithmes de cryptage solides, et il est possible qu’ils puissent être codés sans risque de les restaurer. Une fois le processus de cryptage terminé, une note de rançon sera placée sur votre appareil, ce qui devrait expliquer, dans une certaine mesure, ce qui s’est passé et comment vous devez procéder. Le décryptage suggéré ne sera pas gratuit, évidemment. Si la note n’indique pas le montant que vous devez payer, il vous sera demandé de leur envoyer un e-mail pour définir le prix, de sorte que ce que vous payez dépend de combien vous appréciez vos données. Nous l’avons déjà mentionné, mais nous ne recommandons pas de se conformer aux demandes. Si vous êtes sûr que vous voulez payer, il devrait être un dernier recours. Il est possible que vous ayez tout simplement oublié que vous avez sauvegardé vos fichiers. Pour certains logiciels malveillants de cryptage de fichiers, les gens peuvent même trouver des décrypteurs gratuits. Un outil de décryptage gratuit peut être disponible, si quelqu’un a été en mesure de casser les données codant les logiciels malveillants. Prenez cette option en considération et seulement lorsque vous êtes certain qu’un outil de décryptage gratuit n’est pas disponible, si vous envisagez même de payer. Si vous utilisez une partie de cette somme pour la sauvegarde, vous ne seriez pas mis dans ce genre de situation à nouveau parce que vos fichiers seraient stockés dans un endroit sûr. Et si la sauvegarde est une option, la restauration de fichiers doit être effectuée après avoir supprimé le shade8 ransomware virus, si elle reste toujours sur votre appareil. À l’avenir, assurez-vous d’éviter ransomware autant que possible en se familiarisant avec la façon dont il se propage. Vous devez principalement garder votre logiciel à jour, seulement télécharger à partir de sources sécurisées / légitimes et arrêter d’ouvrir au hasard les pièces jointes.

Comment désinstaller shade8 ransomware

Si les logiciels malveillants de codage des données est toujours dans l’appareil, vous aurez besoin d’obtenir un logiciel de suppression de logiciels malveillants pour se débarrasser de lui. Il peut être difficile de corriger manuellement le shade8 ransomware virus parce que vous pourriez finir par faire du mal involontairement à votre appareil. L’utilisation d’un logiciel de suppression de logiciels malveillants serait beaucoup moins difficile. Ce logiciel est utile d’avoir sur le système, car il sera non seulement assurer de se débarrasser de cette menace, mais aussi mettre un terme à ceux similaires qui tentent d’entrer. Alors choisissez un programme, installez-le, faites-le scanner le système et une fois que les données cryptant les logiciels malveillants sont localisées, éliminez-le. Nous devons dire qu’un outil de suppression de logiciels malveillants est destiné à mettre fin à la menace et non à aider au décryptage des fichiers. Une fois l’appareil propre, l’utilisation normale de l’ordinateur doit être restaurée.

Offers

Télécharger outil de suppressionto scan for shade8 ransomwareUse our recommended removal tool to scan for shade8 ransomware. Trial version of provides detection of computer threats like shade8 ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft examen détails WiperSoft est un outil de sécurité qui offre une sécurité en temps réel contre les menaces potentielles. De nos jours, beaucoup d’utilisateurs ont tendance à téléc ...

Télécharger|plus

Est MacKeeper un virus ?MacKeeper n’est pas un virus, ni est-ce une arnaque. Bien qu’il existe différentes opinions sur le programme sur Internet, beaucoup de ceux qui déteste tellement notoire ...

Télécharger|plus

Alors que les créateurs de MalwareBytes anti-malware n'ont pas été dans ce métier depuis longtemps, ils constituent pour elle avec leur approche enthousiaste. Statistique de ces sites comme CNET m ...

Télécharger|plus

Quick Menu

étape 1. Supprimer shade8 ransomware en Mode sans échec avec réseau.

Supprimer shade8 ransomware de Windows 7/Windows Vista/Windows XP

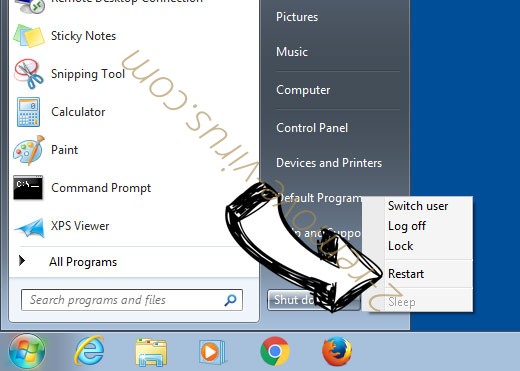

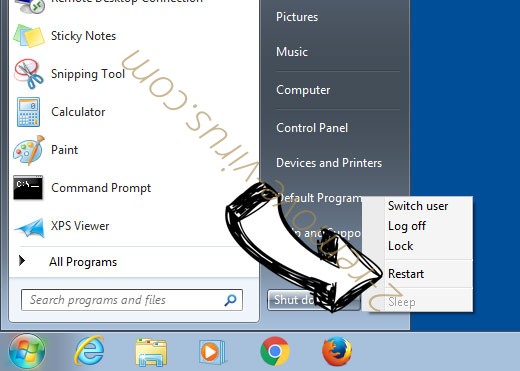

- Cliquez sur Démarrer et sélectionnez arrêter.

- Sélectionnez redémarrer, puis cliquez sur OK.

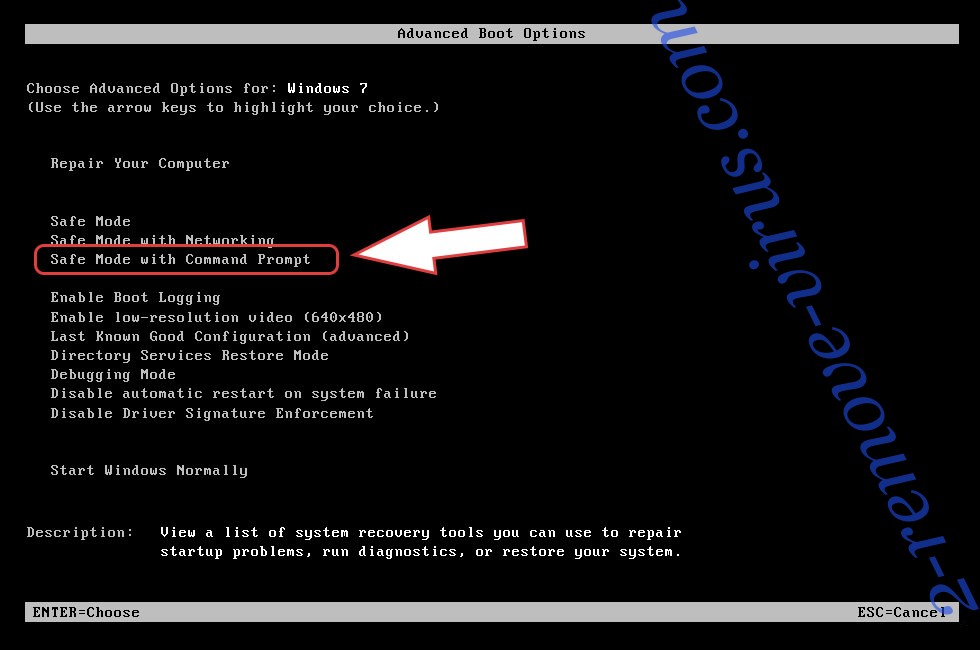

- Commencer à taper F8 au démarrage de votre PC de chargement.

- Sous Options de démarrage avancées, sélectionnez Mode sans échec avec réseau.

- Ouvrez votre navigateur et télécharger l’utilitaire anti-malware.

- Utilisez l’utilitaire supprimer shade8 ransomware

Supprimer shade8 ransomware de fenêtres 8/10

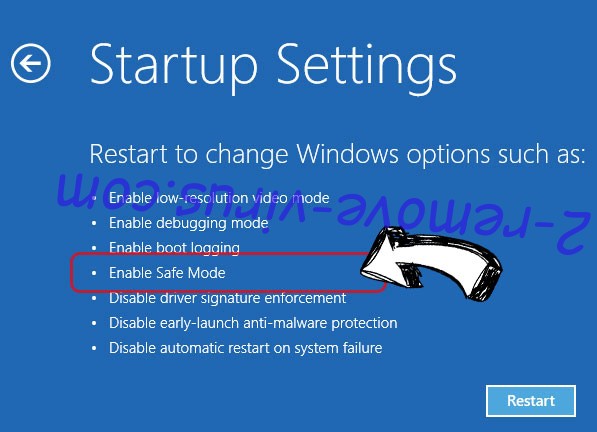

- Sur l’écran de connexion Windows, appuyez sur le bouton d’alimentation.

- Appuyez sur et maintenez Maj enfoncée et sélectionnez redémarrer.

- Atteindre Troubleshoot → Advanced options → Start Settings.

- Choisissez Activer Mode sans échec ou Mode sans échec avec réseau sous paramètres de démarrage.

- Cliquez sur redémarrer.

- Ouvrez votre navigateur web et télécharger le malware remover.

- Le logiciel permet de supprimer shade8 ransomware

étape 2. Restaurez vos fichiers en utilisant la restauration du système

Suppression de shade8 ransomware dans Windows 7/Windows Vista/Windows XP

- Cliquez sur Démarrer et sélectionnez arrêt.

- Sélectionnez redémarrer et cliquez sur OK

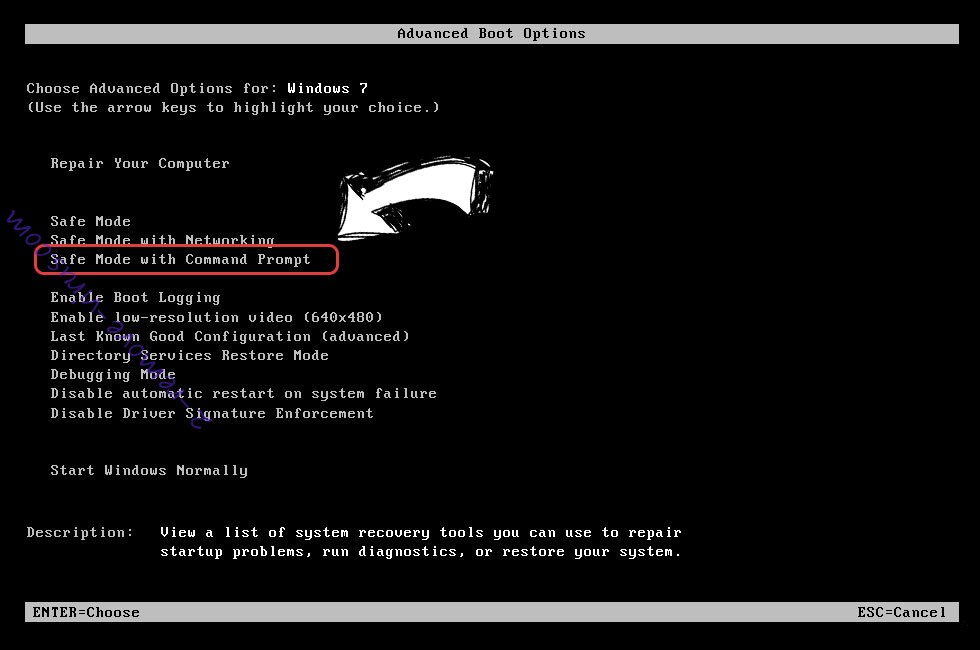

- Quand votre PC commence à charger, appuyez plusieurs fois sur F8 pour ouvrir les Options de démarrage avancées

- Choisissez ligne de commande dans la liste.

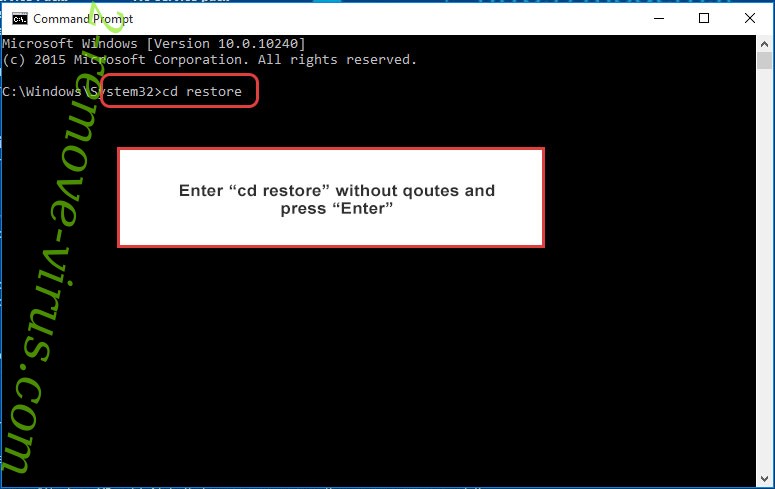

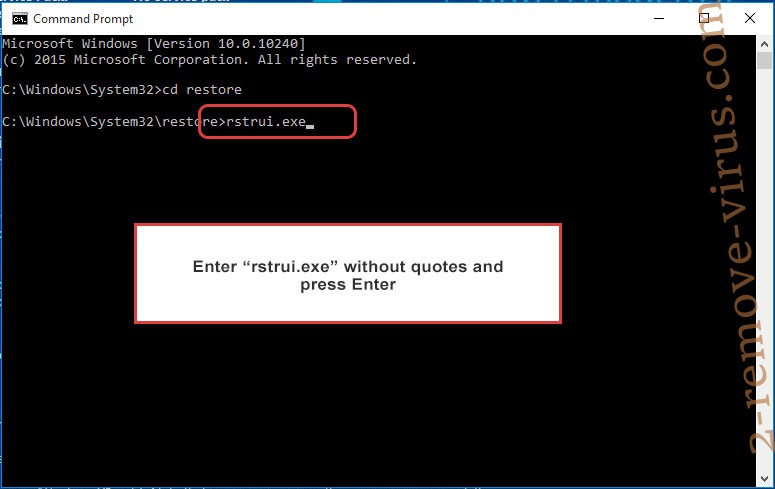

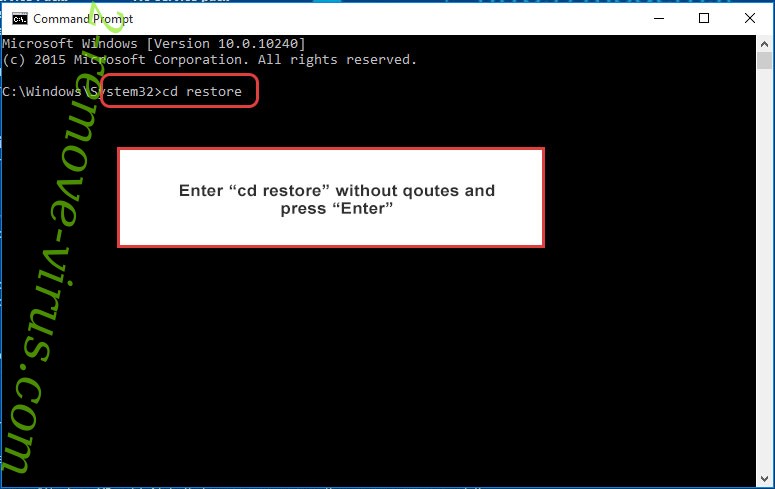

- Type de cd restore et appuyez sur entrée.

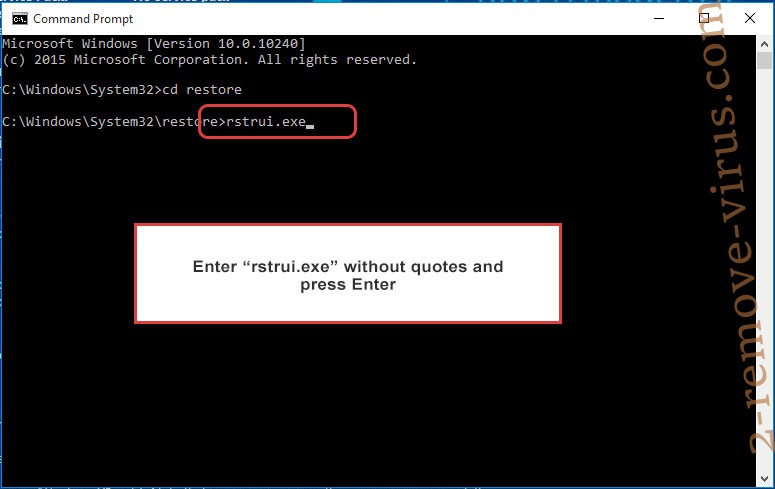

- Tapez rstrui.exe et appuyez sur entrée.

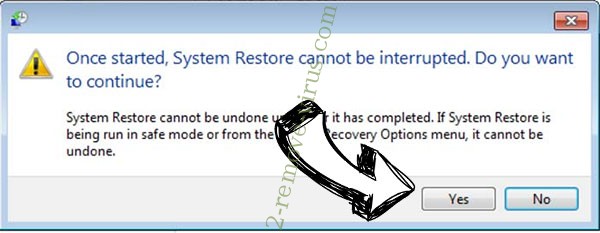

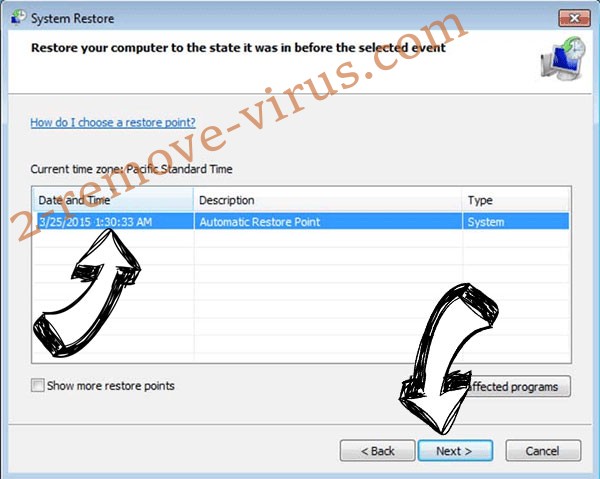

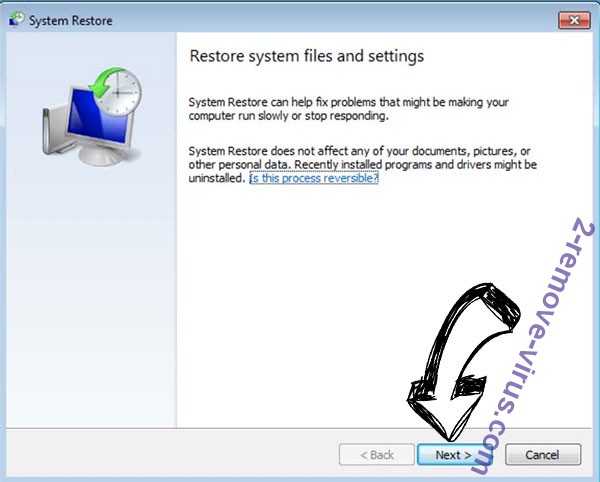

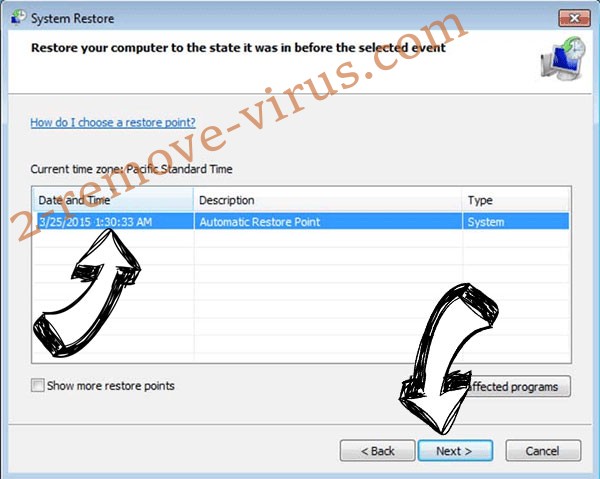

- Cliquez sur suivant dans la nouvelle fenêtre, puis sélectionnez le point de restauration avant l’infection.

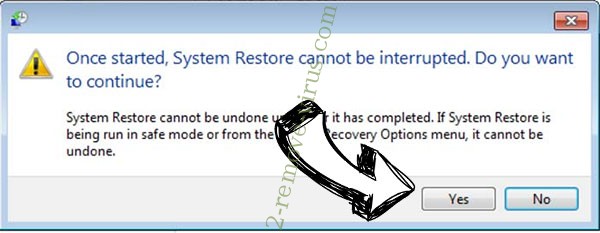

- Cliquez à nouveau sur suivant, puis cliquez sur Oui pour lancer la restauration du système.

Supprimer shade8 ransomware de fenêtres 8/10

- Cliquez sur le bouton d’alimentation sur l’écran de connexion Windows.

- Maintenez Maj et cliquez sur redémarrer.

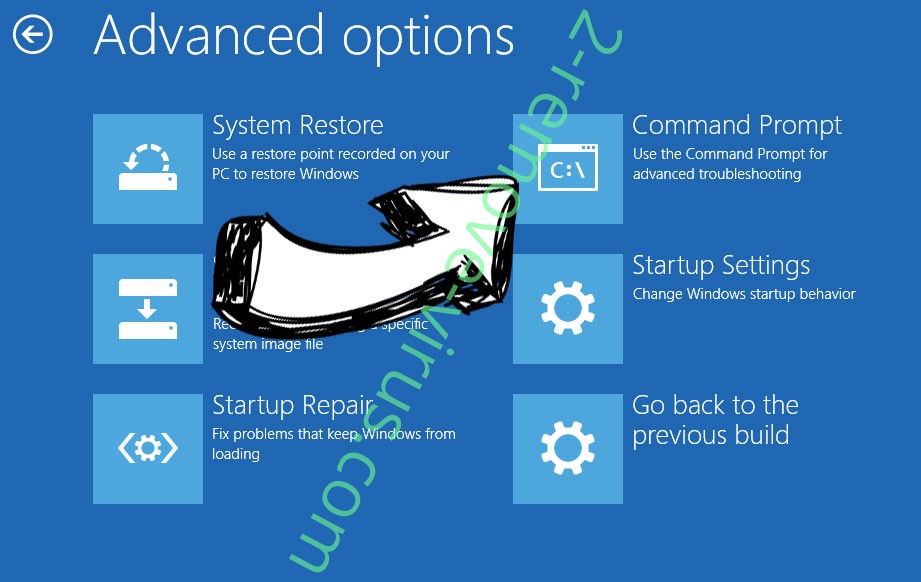

- Choisissez dépanner et allez dans les options avancées.

- Sélectionnez invite de commandes, puis cliquez sur redémarrer.

- Dans l’invite de commandes, entrée cd restore et appuyez sur entrée.

- Tapez dans rstrui.exe, puis appuyez à nouveau sur Enter.

- Cliquez sur suivant dans la nouvelle fenêtre restauration du système.

- Choisissez le point de restauration avant l’infection.

- Cliquez sur suivant et puis cliquez sur Oui pour restaurer votre système.