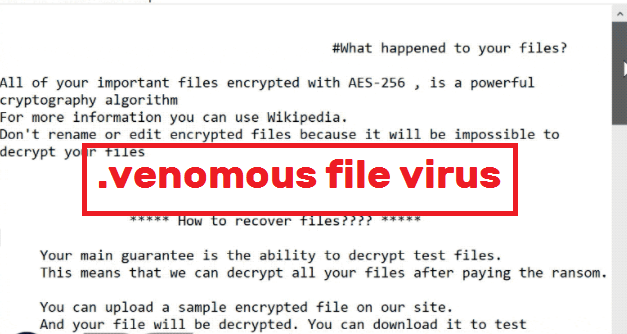

Que peut-on dire de ce virus d’extension .venimeux

Le ransomware connu sous le nom .extension venimeuse est classé comme une infection très nocive, en raison de la quantité de dommages qu’il pourrait causer. Alors que ransomware a été un sujet largement couvert, vous l’avez peut-être manqué, donc vous ne connaissez peut-être pas les dommages qu’il pourrait faire. Les logiciels malveillants d’encodage de fichiers ont tendance à utiliser des algorithmes de chiffrement puissants pour verrouiller les données, ce qui vous empêche d’y accéder plus longtemps. C’est ce qui fait ransomware une telle infection nocive, car cela pourrait signifier que vous perdez définitivement l’accès à vos données.

Les cybercriminels vous donneront la possibilité de récupérer des fichiers si vous payez la rançon, mais ce n’est pas une option recommandée pour plusieurs raisons. Il y a beaucoup de cas où les fichiers n’ont pas été déchiffrés même après que les victimes ont donné dans les demandes. Pourquoi les gens responsables de votre cryptage de données vous aideraient-ils à les restaurer alors qu’ils pourraient simplement prendre l’argent que vous leur donnez. De plus, en payant, vous financeriez les futurs projets des criminels. Les logiciels malveillants de cryptage de fichiers ont déjà causé des dommages d’une valeur de 5 milliards de dollars à diverses entreprises en 2017, et c’est à peine une estimation. Lorsque les victimes paient, les logiciels malveillants de cryptage des données deviennent de plus en plus rentables, attirant ainsi plus de personnes attirées par l’argent facile. Vous pourriez vous retrouver dans ce type de situation à nouveau à l’avenir, donc investir l’argent demandé dans la sauvegarde serait plus sage parce que vous n’auriez pas à vous soucier de perdre vos fichiers. Si vous aviez une sauvegarde avant l’infection, effacez l’extension .venimeuse et procédez à la récupération de données. Vous ne connaissez peut-être pas non plus comment les ransomwares se propagent, et nous discuterons des moyens les plus courants ci-dessous.

Comment avez-vous obtenu le ransomware

Pièces jointes, exploiter kits et téléchargements malveillants sont les méthodes de distribution ransomware les plus fréquentes. Il n’est généralement pas nécessaire de trouver des moyens plus sophistiqués car de nombreuses personnes ne sont pas prudentes lorsqu’elles utilisent des e-mails et téléchargent des fichiers. Il pourrait également être possible qu’une méthode plus sophistiquée ait été utilisée pour l’infection, car certains ransomware les utilisent. Les criminels n’ont pas à faire grand-chose, il suffit d’écrire un simple e-mail qui semble tout à fait crédible, ajouter le fichier infecté à l’e-mail et l’envoyer aux futures victimes, qui peuvent croire que l’expéditeur est quelqu’un de légitime. Vous rencontrerez généralement des sujets sur l’argent dans ces e-mails, car ces types de sujets délicats sont ce que les utilisateurs sont plus susceptibles de tomber. Et si quelqu’un comme Amazon devait envoyer un e-mail à une personne au sujet d’une activité suspecte dans son compte ou d’un achat, le propriétaire du compte peut paniquer, se hâter en conséquence et finir par ouvrir le fichier ajouté. Lorsque vous avez affaire à des e-mails, il y a certains signes à surveiller si vous souhaitez protéger votre ordinateur. Avant toute chose, examinez l’expéditeur de l’e-mail. Ne faites pas l’erreur d’ouvrir la pièce jointe simplement parce que l’expéditeur semble légitime, vous devrez d’abord vérifier si l’adresse e-mail correspond à l’e-mail réel de l’expéditeur. Les erreurs de grammaire évidentes sont également un signe. La façon dont vous êtes accueilli pourrait également être un indice, l’e-mail d’une entreprise réelle suffisamment important pour être ouvert inclurait votre nom dans le message d’accueil, au lieu d’un client ou d’un membre universel. Le ransomware pourrait également entrer en utilisant un programme informatique non corrigé. Ces points faibles dans les logiciels sont souvent corrigés rapidement après leur découverte afin qu’ils ne puissent pas être utilisés par des logiciels malveillants. Cependant, à en juger par la distribution de WannaCry, évidemment tout le monde ne se précipite pas pour installer ces correctifs. Situations où les logiciels malveillants utilise des points faibles pour entrer est la raison pour laquelle il est si essentiel que vos programmes obtiennent régulièrement des correctifs. Les mises à jour peuvent s’installer automatiquement, si vous trouvez ces notifications ennuyeuses.

Que fait-il

Lorsqu’un malware d’encodage de fichier parvient à entrer dans votre système, il ciblera certains types de fichiers et les encodera une fois qu’ils sont situés. Vous ne remarquerez peut-être pas au départ, mais lorsque vous ne pouvez pas ouvrir vos fichiers, il deviendra évident que quelque chose s’est produit. Recherchez les extensions de fichiers étranges ajoutées aux fichiers qui ont été chiffrés, ils devraient afficher le nom du ransomware. Dans de nombreux cas, la restauration de fichiers peut être impossible car les algorithmes de chiffrement utilisés dans le chiffrement peuvent être très difficiles, voire impossibles à déchiffrer. Une demande de rançon sera placé dans les dossiers avec vos fichiers ou il apparaîtra dans votre bureau, et il devrait expliquer que vos fichiers ont été chiffrés et comment vous pouvez les restaurer. Selon les cybercriminels, vous serez en mesure de restaurer des fichiers grâce à leur logiciel de décryptage, qui ne sera pas gratuit. Les montants de rançon sont généralement spécifiés dans la note, mais parfois, les pirates demandent aux victimes de leur envoyer un e-mail pour fixer le prix, il peut varier de quelques dizaines de dollars à quelques centaines. Comme vous le savez déjà, payer n’est pas l’option que nous suggérons. Payer devrait être un dernier recours. Peut-être que vous ne vous souvenez tout simplement pas d’avoir créé une sauvegarde. Pour certains logiciels malveillants de cryptage de fichiers, les victimes pourraient même obtenir des décrypteurs gratuits. Les chercheurs de logiciels malveillants peuvent parfois créer des programmes de décryptage gratuitement, si les données chiffrant les logiciels malveillants est craquable. Gardez cela à l’esprit avant de payer la rançon traverse même votre esprit. Si vous utilisez une partie de cet argent sur la sauvegarde, vous ne seriez pas mis dans ce genre de situation à nouveau que vous pouvez toujours accéder à des copies de ces fichiers. Si vous aviez sauvegardé vos fichiers les plus essentiels, il vous suffit de réparer le virus d’extension .venimeux, puis de procéder à la restauration des données. Si vous êtes maintenant familier avec ransomware, éviter ce type d’infection ne devrait pas être difficile. Assurez-vous d’installer la mise à jour chaque fois qu’une mise à jour est publiée, vous n’ouvrez pas de fichiers aléatoires ajoutés aux e-mails et vous ne faites confiance qu’à des sources fiables avec vos téléchargements.

Méthodes pour supprimer l’extension .venimeuse

Si le fichier de cryptage des logiciels malveillants reste encore, un utilitaire de suppression de logiciels malveillants sera nécessaire pour se débarrasser de celui-ci. Réparer manuellement l’extension .venimeuse n’est pas un processus simple et pourrait entraîner des dommages supplémentaires pour votre appareil. Au lieu de cela, nous vous encourageons à utiliser un logiciel anti-malware, une méthode qui ne mettrait pas votre ordinateur en danger. Cet outil est utile d’avoir sur l’appareil car il peut non seulement réparer l’extension .venimeuse, mais également empêcher l’entrée d’un à l’avenir. Trouvez un outil fiable, et une fois qu’il est installé, analyser votre appareil pour identifier la menace. Malheureusement, un tel programme n’aidera pas avec le décryptage de fichiers. Après avoir éliminé le ransomware, assurez-vous de faire régulièrement une sauvegarde pour toutes les données que vous ne voulez pas perdre.

Offers

Télécharger outil de suppressionto scan for .venomous file virusUse our recommended removal tool to scan for .venomous file virus. Trial version of provides detection of computer threats like .venomous file virus and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft examen détails WiperSoft est un outil de sécurité qui offre une sécurité en temps réel contre les menaces potentielles. De nos jours, beaucoup d’utilisateurs ont tendance à téléc ...

Télécharger|plus

Est MacKeeper un virus ?MacKeeper n’est pas un virus, ni est-ce une arnaque. Bien qu’il existe différentes opinions sur le programme sur Internet, beaucoup de ceux qui déteste tellement notoire ...

Télécharger|plus

Alors que les créateurs de MalwareBytes anti-malware n'ont pas été dans ce métier depuis longtemps, ils constituent pour elle avec leur approche enthousiaste. Statistique de ces sites comme CNET m ...

Télécharger|plus

Quick Menu

étape 1. Supprimer .venomous file virus en Mode sans échec avec réseau.

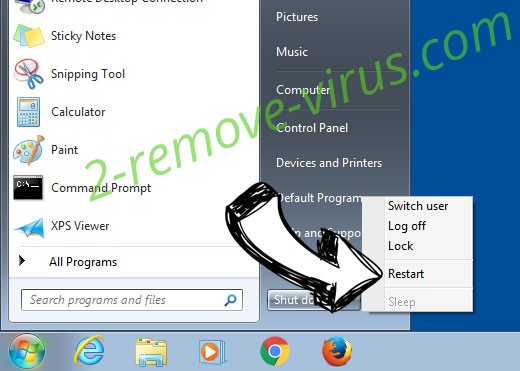

Supprimer .venomous file virus de Windows 7/Windows Vista/Windows XP

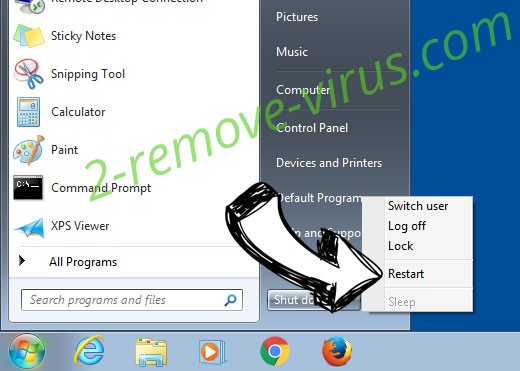

- Cliquez sur Démarrer et sélectionnez arrêter.

- Sélectionnez redémarrer, puis cliquez sur OK.

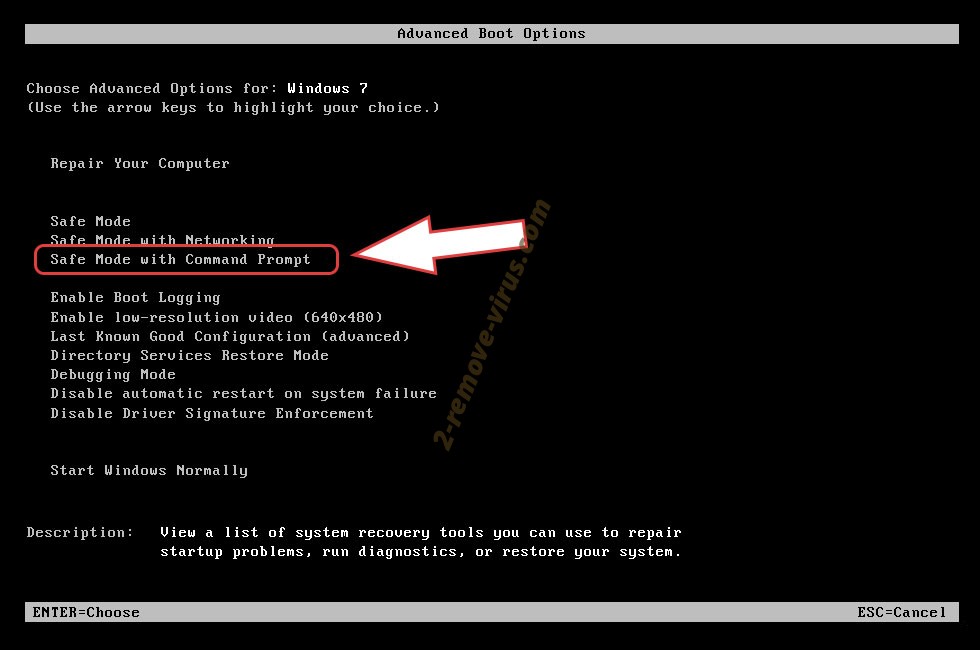

- Commencer à taper F8 au démarrage de votre PC de chargement.

- Sous Options de démarrage avancées, sélectionnez Mode sans échec avec réseau.

- Ouvrez votre navigateur et télécharger l’utilitaire anti-malware.

- Utilisez l’utilitaire supprimer .venomous file virus

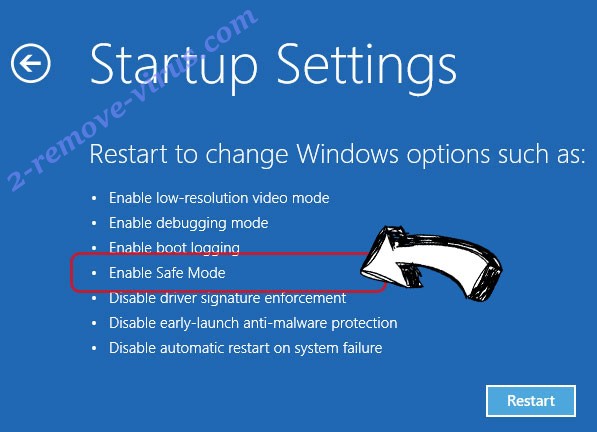

Supprimer .venomous file virus de fenêtres 8/10

- Sur l’écran de connexion Windows, appuyez sur le bouton d’alimentation.

- Appuyez sur et maintenez Maj enfoncée et sélectionnez redémarrer.

- Atteindre Troubleshoot → Advanced options → Start Settings.

- Choisissez Activer Mode sans échec ou Mode sans échec avec réseau sous paramètres de démarrage.

- Cliquez sur redémarrer.

- Ouvrez votre navigateur web et télécharger le malware remover.

- Le logiciel permet de supprimer .venomous file virus

étape 2. Restaurez vos fichiers en utilisant la restauration du système

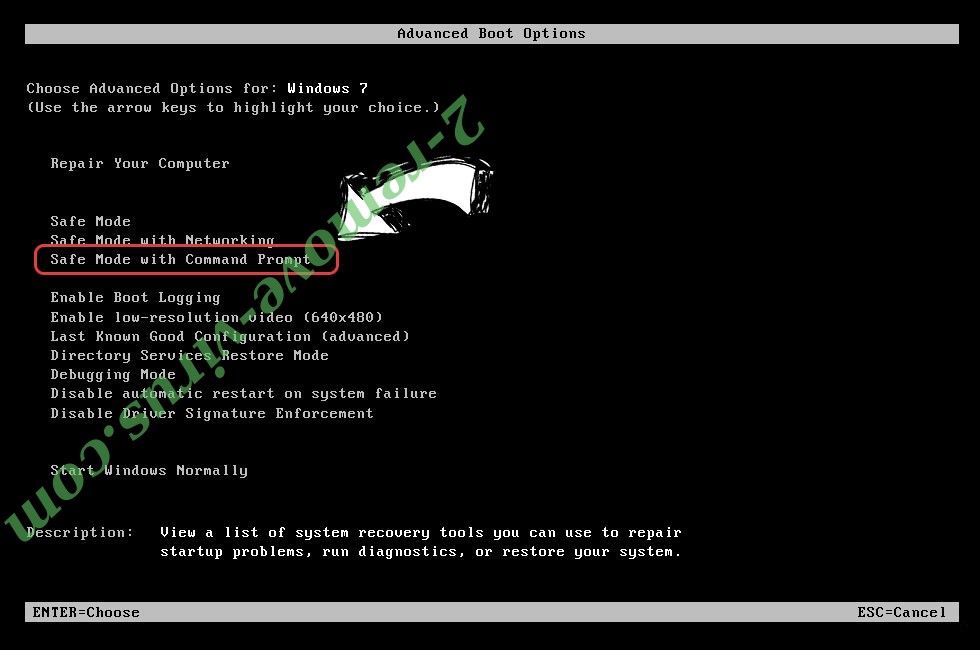

Suppression de .venomous file virus dans Windows 7/Windows Vista/Windows XP

- Cliquez sur Démarrer et sélectionnez arrêt.

- Sélectionnez redémarrer et cliquez sur OK

- Quand votre PC commence à charger, appuyez plusieurs fois sur F8 pour ouvrir les Options de démarrage avancées

- Choisissez ligne de commande dans la liste.

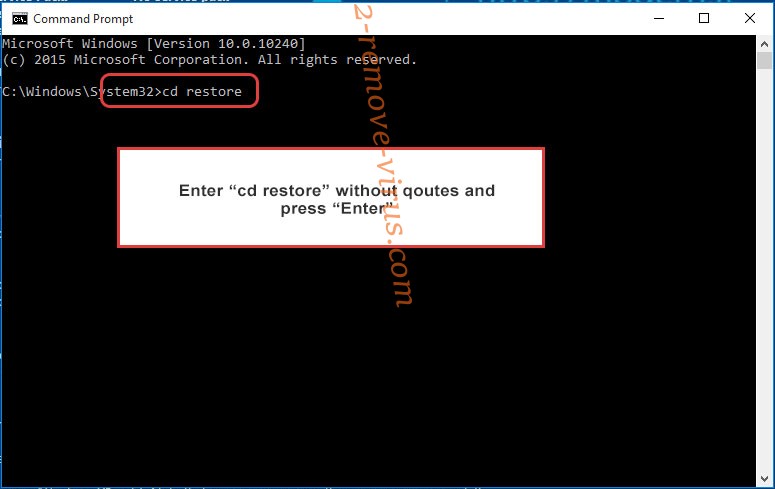

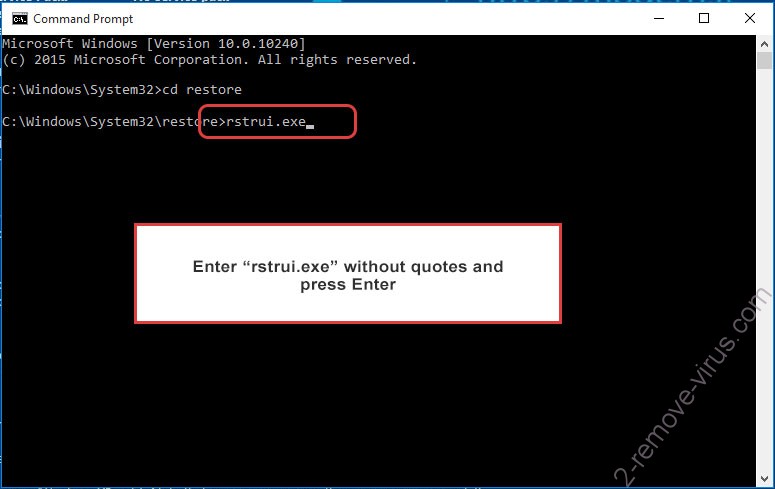

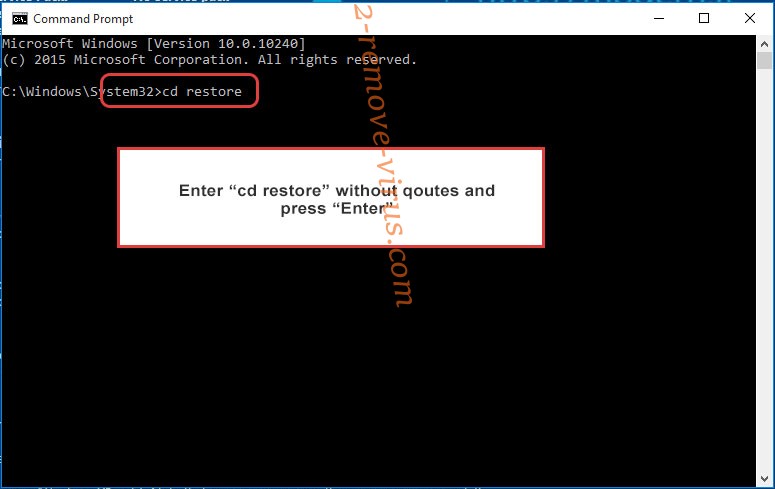

- Type de cd restore et appuyez sur entrée.

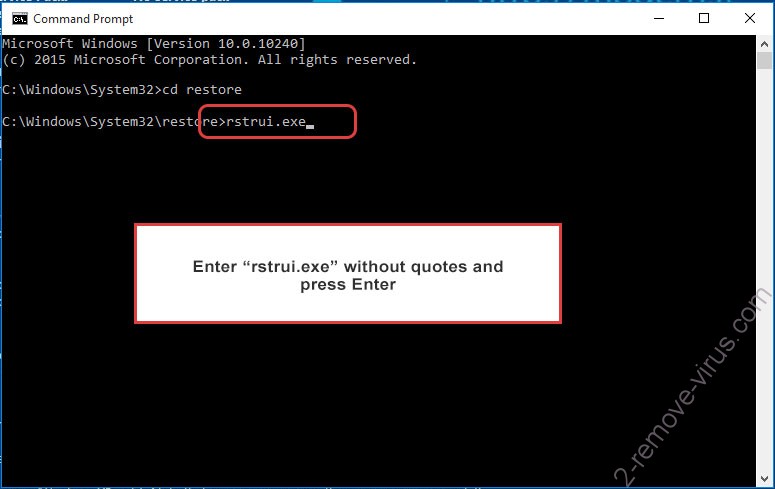

- Tapez rstrui.exe et appuyez sur entrée.

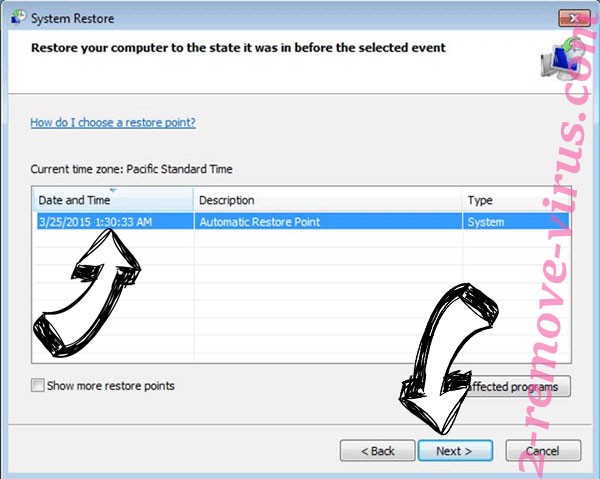

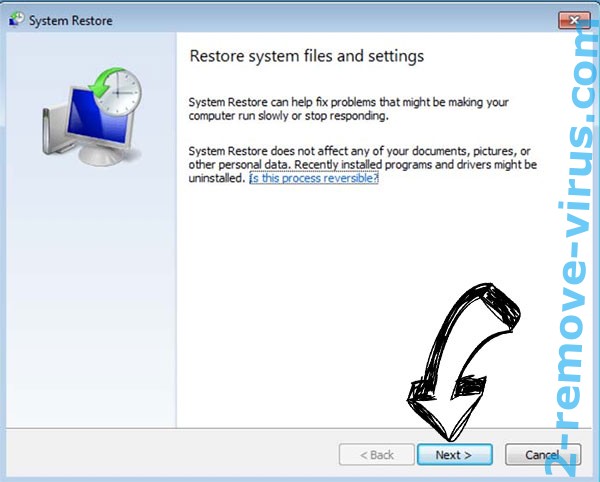

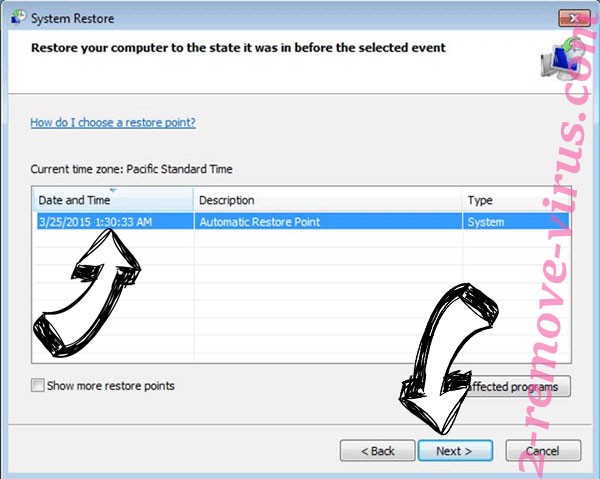

- Cliquez sur suivant dans la nouvelle fenêtre, puis sélectionnez le point de restauration avant l’infection.

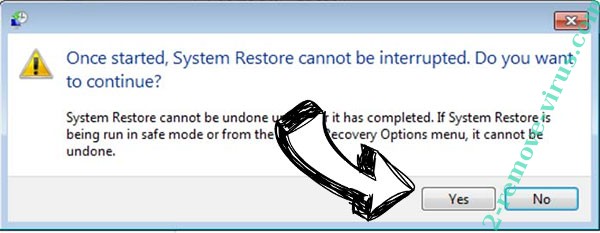

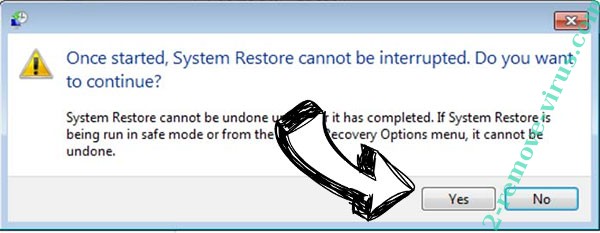

- Cliquez à nouveau sur suivant, puis cliquez sur Oui pour lancer la restauration du système.

Supprimer .venomous file virus de fenêtres 8/10

- Cliquez sur le bouton d’alimentation sur l’écran de connexion Windows.

- Maintenez Maj et cliquez sur redémarrer.

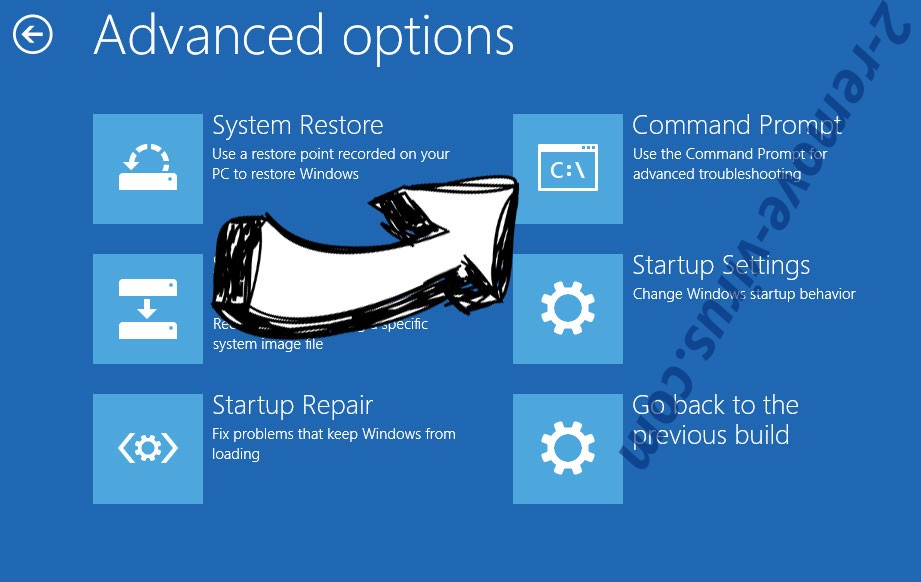

- Choisissez dépanner et allez dans les options avancées.

- Sélectionnez invite de commandes, puis cliquez sur redémarrer.

- Dans l’invite de commandes, entrée cd restore et appuyez sur entrée.

- Tapez dans rstrui.exe, puis appuyez à nouveau sur Enter.

- Cliquez sur suivant dans la nouvelle fenêtre restauration du système.

- Choisissez le point de restauration avant l’infection.

- Cliquez sur suivant et puis cliquez sur Oui pour restaurer votre système.