Qu’est-ce que c’est Escobar Malware (Android) ?

Le nouveau venu de l’année dernière, Aberebot Android malware, a été rebaptisé « Escobar », le même ancien cheval de Troie bancaire mais avec de nouvelles fonctionnalités. À en juger par les messages de l’auteur sur les forums de pirates, ce malware Android est encore en phase de test, mais il commencera probablement à affecter les utilisateurs dans un proche avenir. Le malware mis à jour est livré avec des fonctionnalités assez alarmantes, telles que la possibilité de voler des codes à usage unique de Google Authenticator, une application utilisée par de nombreux utilisateurs pour ajouter une couche de sécurité supplémentaire à leurs comptes.

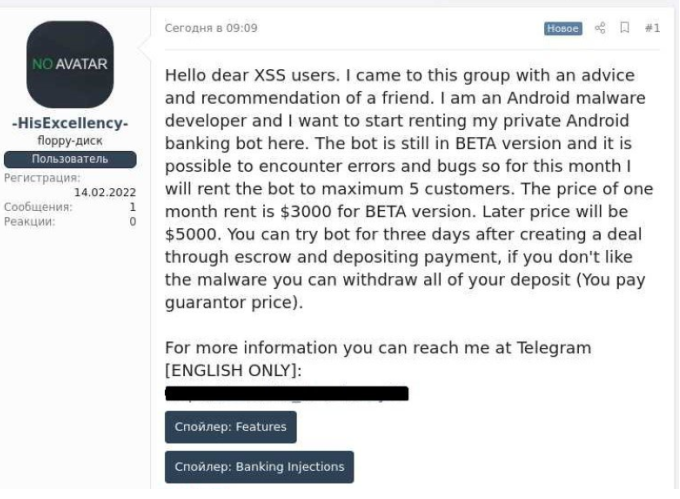

La version initiale du malware Escobar est apparue pour la première fois mi-2021 et en février 2022, un post forum russophone est apparu invitant les cybercriminels à utiliser une version BETA d’Escobar. L’auteur propose des logiciels malveillants Escobar en tant que malware-as-a-service (MaaS) qui permettent essentiellement aux cybercriminels qui ont très peu de compétences de mener des attaques malveillantes. Selon le post de l’auteur, la version BETA coûte 3000 $ / mois, mais une fois la version complète publiée, le prix passera à 5000 $ / mois.

Escobar Malware est un cheval de Troie bancaire, sa cible principale est donc les informations bancaires des utilisateurs. Lorsqu’il est lancé, le malware demande 25 autorisations au total. Parmi ses capacités, citons: l’enregistrement audio, la lecture de SMS, le stockage de lecture / écriture, la prise d’appels, le suivi de l’emplacement, la désinstallation d’applications, l’injection d’URL dans les navigateurs Web et l’utilisation de l’appareil photo du téléphone. Mais plus important encore, le malware permet essentiellement aux attaquants de prendre complètement le contrôle du téléphone. Accorder toutes ces autorisations au malware signifie essentiellement qu’il peut tout faire, y compris afficher de fausses pages de connexion pour hameçonner les informations de connexion, ainsi que voler des codes d’authentification multifacteur à partir de SMS et / ou d’applications comme Google Authenticator.

Escobar Malware n’a pas encore été entièrement publié, il n’est donc pas clair exactement comment il sera distribué. Cependant, étant donné que l’auteur du malware prévoit de le louer, nous pouvons nous attendre à ce qu’il existe de nombreuses méthodes de distribution. Cependant, il existe des rapports selon lesquels le logiciel malveillant est déguisé en application antivirus McAfee. La façon dont cela fonctionne est que les utilisateurs peuvent rencontrer de fausses alertes sur les virus sur leur appareil Android lors de la navigation sur certains sites Web. Ces alertes utilisent diverses tactiques de peur pour intimider les utilisateurs afin qu’ils téléchargent les applications proposées. Et les utilisateurs accorderaient à ces applications toutes sortes d’autorisations parce qu’ils connaissent les noms comme McAfee et font confiance aux applications. Cela montre à quel point il est important que les utilisateurs ne téléchargent que des applications à partir de sources légitimes telles que le Google Play Store. Le Play Store de Google est strictement réglementé, et bien que certaines applications malveillantes soient capables de contourner les mesures de sécurité, il est toujours beaucoup plus sûr de télécharger des applications à partir de celui-ci au lieu de magasins d’applications tiers inconnus.

Bien qu’il Escobar Malware (Android) s’agisse probablement d’une infection dangereuse par un logiciel malveillant, elle ne semble pas être révolutionnaire. Ainsi, les méthodes habituelles pour éviter les logiciels malveillants s’appliquent. Et pour les appareils Android déjà infectés, il est préférable d’utiliser une application antivirus pour supprimer Escobar Malware (Android) .

Façons de protéger votre appareil Android contre les logiciels malveillants Escobar et de prévenir le vol d’informations d’identification

Il existe certaines mesures que vous pouvez prendre pour protéger votre appareil Android contre les logiciels malveillants Escobar, ainsi que de nombreuses autres menaces pouvant affecter androids.

- Utilisez uniquement des magasins d’applications légitimes pour télécharger des applications.

Comme nous l’avons déjà dit, les magasins d’applications légitimes comme le Play Store de Google ont des mesures de sécurité très strictes. Ainsi, les chances de rencontrer des applications malveillantes sur Google Play sont beaucoup plus faibles que celles des magasins d’applications tiers. Cependant, il est également important de garder à l’esprit que ces mesures de sécurité ne sont pas absolues et que certaines applications malveillantes sont capables de les contourner. Cela s’est produit dans le passé, c’est pourquoi il est important de toujours tout vérifier avant d’installer une application. Vérifiez le développeur, les avis, les demandes d’autorisation, etc.

- Envisagez d’utiliser une application antivirus.

Il peut être judicieux d’installer une application antivirus sur votre appareil Android. Si vous installez accidentellement une application malveillante, elle sera immédiatement détectée par l’antivirus installé sur votre appareil, avant qu’elle ne puisse causer des dommages. Toutefois, si vous envisagez d’utiliser une application Android antivirus, assurez-vous de la télécharger à partir d’une source légitime.

- Vérifiez toujours les autorisations de l’application.

Lors de l’installation d’une application, vous êtes invité à lui accorder certaines autorisations afin que l’application puisse fonctionner comme prévu. Par exemple, une application d’édition de photos demanderait l’accès à vos photos / appareil photo. Les autorisations demandées par une application peuvent en dire long sur ce que fait l’application. Ainsi, lors de l’installation d’une application, que ce soit à partir de Google Play Store ou de n’importe où ailleurs, vérifiez toujours les autorisations. Si vous installez une application de lampe de poche mais qu’elle demande l’accès à vos SMS ou à vos données, réfléchissez bien aux raisons pour lesquelles une application utilitaire de base aurait besoin de telles autorisations.

- Utilisez un gestionnaire de mots de passe qui peut faire la différence entre les écrans de connexion faux et légitimes.

Les gestionnaires de mots de passe sont des outils très pratiques qui non seulement génèrent / stockent des mots de passe, mais peuvent également aider à identifier les sites de phishing. Les gestionnaires de mots de passe peuvent remplir automatiquement les informations de connexion enregistrées sur les formulaires de connexion des sites Web, de sorte que si vous visitez un site de phishing, le gestionnaire de mots de passe ne remplira pas les informations d’identification, signalant que quelque chose ne va pas.

- Vérifiez toujours l’URL d’un site avant de vous connecter.

Les sites de phishing sont souvent faits pour apparaître plus ou moins identiques aux sites légitimes, il n’est donc pas surprenant que beaucoup d’utilisateurs tombent dans le panneau. Cependant, peu importe à quel point la conception d’un site de phishing peut sembler légitime, l’URL le donnera toujours. Donc, avant d’essayer de vous connecter n’importe où, vérifiez toujours que l’URL est comme elle est censée être.