emails sont l’un des moyens les plus efficaces de distribuer des logiciels malveillants. L’éducation à la cybersécurité, bien qu’elle soit plus que jamais nécessaire, se déplace lentement, ce qui signifie que de nombreuses personnes sont encore vulnérables à cette forme d’attaque. Les entreprises et les organisations sont maintenant mieux à fournir une formation en cybersécurité aux employés, mais les cyberattaques sont encore très fréquentes, et souvent évitables. Les utilisateurs individuels en particulier sont sensibles aux cyberattaques et tombent pour les tactiques de distribution de logiciels malveillants beaucoup plus facile, car ils ne sont souvent pas conscients que même quelque chose d’aussi simple que l’ouverture d’une pièce jointe e-mail pourrait entraîner une infection malware grave.

Il ya probablement des utilisateurs qui croient que les logiciels malveillants et les cyberattaques ne vont pas leur arriver parce que pourquoi seraient-ils ciblés en particulier. Mais c’est la chose, beaucoup de cyberattaques ne sont pas ciblées. Les acteurs malveillants lancent des campagnes massives qui distribuent des logiciels malveillants et ciblent tous ceux dont ils peuvent mettre la main sur les informations. Il est donc essentiel que même ceux qui ne pensent pas qu’ils peuvent devenir des victimes au moins essayer de comprendre comment les logiciels malveillants sont distribués, dans l’espoir que l’information sera d’une certaine aide à l’avenir.

Ainsi, le sujet d’aujourd’hui emails est, ou plus spécifiquement, comment ils sont utilisés pour distribuer des logiciels malveillants et comment détecter un potentiellement malveillant.

emails distribution de logiciels malveillants

emails L’utilisation pour distribuer des logiciels malveillants est une méthode très populaire, car il nécessite généralement très peu d’efforts et de compétences. Tous les acteurs malveillants ont à faire est de composer un e-mail semi-légitime à la recherche, ajouter une pièce jointe malveillante et l’envoyer à des milliers d’utilisateurs dont les adresses e-mail qu’ils ont acheté à partir de forums de pirates. Si quelqu’un ouvre le fichier ci-joint, leurs ordinateurs sont infectés et le malware peut démarrer tout ce qu’il a été créé pour faire.

Une tactique courante utilisée par les acteurs malveillants est de thème emails malveillants . Un exemple parfait de cela est le COVID-19 sur le sujet emails malveillants . Au début de la pandémie, les cybercriminels ont déguisé les pièces jointes malveillantes en informations sur le coronavirus, et une fois que les vaccins sont devenus disponibles, comme formulaires d’enregistrement pour la vaccination. Les emails malveillants habituels sont généralement déguisés pour ressembler à la confirmation des commandes emails d’Amazon et d’entreprises similaires, des avis de livraison de FedEx et d’autres services de livraison, ainsi que des formulaires fiscaux du gouvernement et liés à emails l’argent des banques. La plupart des malspam emails sont liés à l’argent parce que c’est un sujet de nombreux utilisateurs réagissent le plus fort et le plus rapide à.

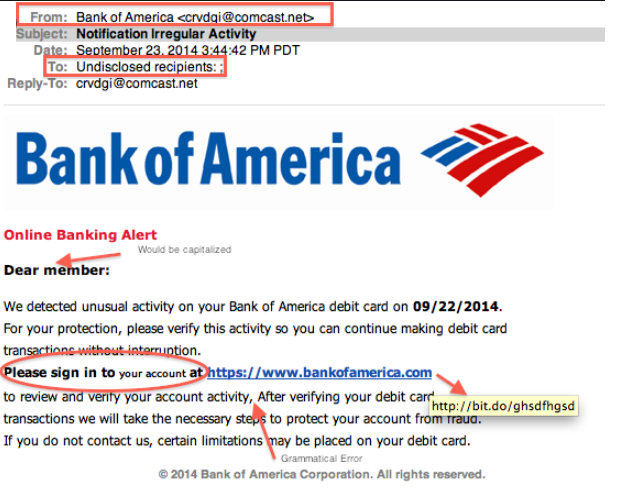

Alors que la emails plupart malveillants seront très peu d’effort, certains peuvent sembler assez convaincant pour tromper certains utilisateurs. Sachez que les adresses e-mail, en particulier lorsqu’il s’agit d’une attaque ciblée, peuvent sembler légitimes. Par exemple, un e-mail malveillant déguisé pour ressembler à il venait d’Amazon peut être envoyé à partir d’une adresse e-mail qui ressemble à ceci – amazon@amazon-sales.com. Pour un utilisateur sans méfiance, cela peut sembler comme une adresse e-mail légitime qu’Amazon utilise, mais sur d’autres recherches, il devient clair que c’est une adresse malveillante et n’appartient pas réellement à Amazon. Une bonne façon de déterminer si une adresse e-mail est légitime est d’utiliser un moteur de recherche pour l’examiner. Si les résultats ne montrent pas que l’adresse e-mail est celle qui est utilisée par l’entreprise d’où l’e-mail semble provenir, soyez très prudent sur l’ouverture de la pièce jointe ou en cliquant sur un lien.

- Comment les cybercriminels obtiennent-ils des adresses e-mail pour lancer ces campagnes de malspam?

Si vous êtes parmi ceux qui reçoivent beaucoup de spam et emails malveillants, votre adresse e-mail a probablement été divulguée ou fait partie d’une violation de données. Les acteurs malveillants achètent les adresses e-mail et d’autres informations personnelles en vrac à partir de divers forums de piratage, où ils se retrouvent après une violation de données. Étant donné qu’à peu près n’importe quelle entreprise peut devenir victime d’une cyberattaque, si votre adresse e-mail tombe entre les mains de cybercriminels n’est pas quelque chose que vous pouvez contrôler. Vous pouvez vérifier si votre e-mail a effectivement fait partie d’une violation de données sur haveibeenpwned .

hameçonnage emails

Il est important de comprendre qui peut emails être porteur de toutes sortes de logiciels malveillants, y compris les enregistreurs de clés, les chevaux de Troie et le fichier de cryptage ransomware. Ils ne sont pas toujours destinés à infecter un ordinateur avec quelque chose, emails certains peuvent essayer de phish informations, telles que les informations d’identification de connexion. emails Ceux-ci sont autant dangereux que ceux qui distribuent des logiciels malveillants, que de donner vos informations personnelles à des acteurs malveillants peuvent avoir de graves conséquences.

- Thèmes d’hameçonnage courants.

Selon ce que les cyber-escrocs opérant l’escroquerie sont après, emails le peut avoir un thème particulier. Par exemple, s’ils sont après vos informations d’identification de connexion Google, ils peuvent vous envoyer un e-mail disant que quelqu’un a partagé un document Google Drive avec vous. Si vous cliquez sur le lien, vous serez conduit à un site de phishing qui ressemble fortement à la page de connexion Google et demandé de vous connecter à votre compte Google. Au moment où vous tapez les informations d’identification de connexion, vous êtes essentiellement les donner à des cyber-escrocs.

Si les escrocs sont après les informations de votre carte de paiement, ils vous enverrait phishing emails qui vous obligerait à taper votre numéro de carte, date d’expiration et le CVV. Par exemple, vous pouvez recevoir un e-mail demandant de mettre à jour les informations de votre carte de paiement pour Netflix. Si vous utilisez le service de streaming, un tel e-mail ne serait pas hors de l’ordinaire, comme l’entreprise ne l’envoyer emails lorsque des problèmes se produisent. Si vous cliquez sur le lien, vous serez pris à un faux site Web Netflix et demandé de taper vos informations d’identification de connexion, ainsi que les informations de votre carte de paiement. Si vous tapez, les cyber-escrocs recevront les détails de votre carte de paiement et vos informations d’identification de connexion Netflix.

Phishing emails qui sont après les comptes de médias sociaux comme Facebook et Instagram auront des thèmes similaires à ce qui précède mentionné. Vous pouvez recevoir un e-mail disant qu’il y avait un problème avec votre compte et que vous devez cliquer sur le lien fourni pour vous connecter. Ou que vous avez de nouveaux messages qui vous attendent, la lecture qui vous obligerait à cliquer sur le lien et se connecter.

Comment éviter d’ouvrir un e-mail malveillant

- Numérisez toutes les pièces jointes aux e-mails.

Nous vous recommandons toujours de scanner les pièces jointes non sollicitées avec un logiciel antivirus ou VirusTotal avant de les ouvrir. Cela permettra de s’assurer que vous ne serez pas l’ouverture d’une sorte de fichier malveillant.

- Faites attention aux détails.

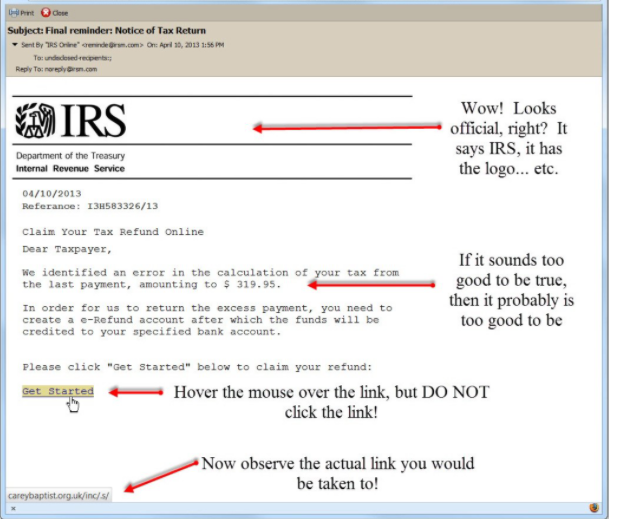

Il ya certains signes qui indiquent un e-mail étant potentiellement malveillant, et se familiariser avec ces signes peuvent vous aider à les identifier à l’avenir. L’un des signes les plus évidents et les plus visibles est la grammaire et les fautes d’orthographe. Puisque les emails malveillants sont souvent déguisés pour ressembler à la correspondance légitime des entreprises et des organisations, les erreurs de grammaire et d’orthographe sont un cadeau mort. La correspondance des expéditeurs légitimes/officiels ne contiendra pas d’erreurs de grammaire car elles rendraient l’entreprise peu professionnelle.

Un signe moins visible mais tout aussi révélateur est l’adresse e-mail de l’expéditeur. C’est quelque chose que vous pouvez toujours utiliser Google pour examiner. Si l’adresse e-mail semble complètement aléatoire et est faite de combinaisons absurdes de chiffres et de lettres, vous avez probablement affaire à malspam. Même lorsqu’une adresse e-mail semble légitime, vérifiez toujours si elle appartient réellement à qui les expéditeurs prétendent être. Prenons l’exemple de la fausse adresse e-mail Amazon mentionnée ci-dessus. amazon@amazon-sales.com peut sembler légitime à première vue, au moins assez légitime pour les utilisateurs de ne pas le remettre en question davantage si le contenu de l’e-mail ne soulève pas de soupçons. Toutefois, si vous avez fait une recherche de l’adresse e-mail avec un moteur de recherche fiable, il n’y aurait pas d’enregistrements de l’adresse e-mail jamais utilisé par Amazon pour contacter les clients.

Une dernière chose que nous aimerions mentionner, c’est que vous devez faire attention à la façon dont un e-mail vous adresse. Qu’un e-mail utilise des termes génériques comme « Client », « Membre », « Utilisateur », etc., ou s’adresse-t-il à vous par son nom. Si une entreprise dont vous utilisez les services vous envoie un e-mail, elle s’adressera toujours à vous par son nom (ou le nom que vous lui avez donné lors de l’inscription). Par exemple, si Netflix envoie un e-mail au sujet d’un problème avec votre compte, ils s’adresseront à vous par le nom du profil principal. Si Amazon emails vous sur votre commande, ils seront toujours s’adresser à vous par le nom que vous avez utilisé pour vous inscrire. Puisque la plupart des campagnes de malspam sont aléatoires, elles ne connaîtront pas votre nom, ainsi ne l’incluront pas. Donc, chaque fois que vous êtes abordé par des termes génériques, soyez prudent que vous pourriez avoir affaire à malspam.

- Vérifiez deux liens avant emails de cliquer dessus.

Lorsque vous recevez un e-mail qui vous demande de cliquer sur un lien (en particulier si on vous demande alors de vous connecter), ne le faites pas immédiatement car il pourrait s’agir d’un e-mail d’hameçonnage. Passez au-dessus du lien avec votre souris, et l’URL du site doit apparaître. Si l’adresse semble étrange, ne cliquez pas dessus. En général, il n’est pas recommandé de cliquer emails sur les liens. Si on vous demande de vous connecter par e-mail, faites-le toujours manuellement au lieu de cliquer sur un lien.

Si vous cliquez sur un lien dans un e-mail et que vous êtes conduit à un site qui vous demande de vous connecter, assurez-vous que le site est légitime. Gardez à l’esprit que les cybercriminels vont essayer d’imiter les sites légitimes, de sorte que la meilleure façon de dire si c’est légitime est de vérifier l’URL. Si un site qui ressemble à une page de connexion Google vous demande de vous connecter mais que l’URL du site ne commence pas avec accounts.google.com, ce n’est pas vraiment un site Web Google.

conclusion

La cybercriminalité est de plus en plus courante et de plus en plus sophistiquée, mais pour la majorité des utilisateurs individuels, avoir au moins une connaissance minimale de la façon dont les logiciels malveillants sont distribués peut aller un long chemin pour prévenir une infection. emails est toujours une méthode privilégiée de distribution de logiciels malveillants ou de phishing pour les informations d’identification de connexion / informations personnelles, afin de se familiariser avec les modèles est important. Cependant, dans certains cas, même lorsqu’il est très familier avec les tactiques de distribution de logiciels malveillants, il est difficile d’éviter une infection. Ainsi, il est très important d’avoir une protection adéquate installée, comme un programme anti-virus.