L’e-mail Have you heard about Pegasus est classé comme une escroquerie par sextorsion. Il prétend faussement que les ordinateurs des utilisateurs sont infectés par des logiciels malveillants et menace de publier des vidéos inexistantes.

L’e-mail entre dans la catégorie des escroqueries par e-mail de sextorsion car il menace de publier des vidéos sexuelles inexistantes d’utilisateurs s’ils n’acceptent pas de payer. L’e-mail « Have you heard about Pegasus » est un exemple classique d’escroquerie par sextorsion et suit les mêmes schémas. La majorité des e-mails de sextorsion sont plus ou moins identiques les uns aux autres bien qu’ils soient exploités par différents acteurs malveillants, seul le contenu de l’e-mail différant légèrement.

L’e-mail « Have you heard about Pegasus » commence par demander au destinataire s’il a entendu parler du logiciel malveillant Pegasus. L’expéditeur se présente comme une sorte de « pirate informatique blackhat » et affirme qu’il a pu infecter le téléphone du destinataire avec le logiciel malveillant Pegasus en utilisant une attaque « zéro clic ». Soi-disant, le destinataire n’a pas eu besoin de cliquer sur un lien malveillant pour que le téléphone soit infecté.

Le logiciel malveillant aurait permis à ce « pirate » d’accéder complètement à l’appareil de l’utilisateur. Ils auraient ensuite été en mesure de voler des informations personnelles, y compris des messages (SMS et médias sociaux), des photos, des e-mails, etc., ainsi que d’enregistrer des appels téléphoniques et d’activer la caméra et le microphone. Cela aurait permis à l’expéditeur d’espionner l’utilisateur et de faire des vidéos de lui pendant ses « moments privés ». L’expéditeur menace d’envoyer les vidéos inexistantes à tous les contacts à moins que l’utilisateur n’accepte de payer 0,035 Bitcoin, soit 2280 $ pour le moment.

Bien que l’e-mail et son contenu soient complètement faux, le logiciel malveillant Pegasus existe bel et bien. Le logiciel malveillant peut être installé sur des appareils iOS et Android, et bien qu’il ait été développé par une entreprise légitime pour lutter contre la criminalité et le terrorisme, il est souvent utilisé par les gouvernements pour espionner diverses personnes (par exemple, des militants des droits de l’homme ou des journalistes). Les escrocs à l’origine de cet Have you heard about Pegasus e-mail utilisent délibérément le nom d’un logiciel malveillant tristement célèbre afin que lorsque les victimes potentielles recherchent le logiciel malveillant, elles obtiennent des résultats affirmant qu’il s’agit d’une infection légitime et dangereuse.

L’e-mail est rédigé dans un langage menaçant pour effrayer le destinataire. De nombreux e-mails de sextorsion se moquent également des utilisateurs et tentent de leur faire honte pour leurs supposées habitudes de visionnage de pornographie. Il s’agit d’une tactique pour faire pression sur l’utilisateur afin qu’il paie la somme d’argent demandée. Mais payer serait un gaspillage d’argent complet car cet e-mail n’est rien de plus qu’une arnaque.

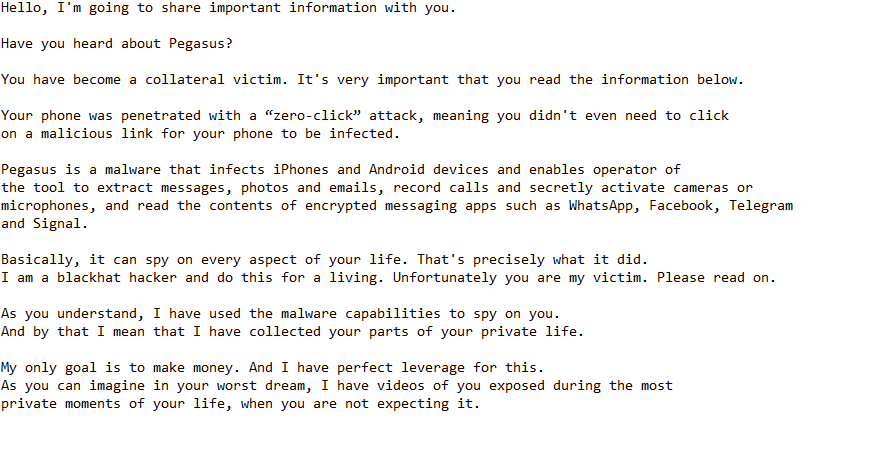

Vous trouverez ci-dessous l’e-mail complet « Have you heard about Pegasus » :

Hello, I’m going to share important information with you.

Have you heard about Pegasus?

You have become a collateral victim. It’s very important that you read the information below.Your phone was penetrated with a “zero-click” attack, meaning you didn’t even need to click on a malicious link for your phone to be infected.

Pegasus is a malware that infects iPhones and Android devices and enables operator of the tool to extract messages, photos and emails,

record calls and secretly activate cameras or microphones, and read the contents of encrypted messaging apps such as WhatsApp, Facebook, Telegram and Signal.Basically, it can spy on every aspect of your life. That’s precisely what it did.

I am a blackhat hacker and do this for a living. Unfortunately you are my victim. Please read on.As you understand, I have used the malware capabilities to spy on you.

And by that I mean that I have collected your parts of your private life.My only goal is to make money. And I have perfect leverage for this.

As you can imagine in your worst dream, I have videos of you exposed during the most private moments of your life, when you are not expecting it.I personally have no interest in them, but there are public websites, that have perverts loving that content.

As I said, I only do this to make money and not trying to destroy your life. But if necessary, I will publish the videos.

If this is not enough for you, I will make sure your contacts, friends and everybody you know see those videos as well.Here is the deal. I will delete the files after I receive 0.035 Bitcoin (about 1600 US Dollars).

You need to send that amount here 1AXNYLDEG5YEzc2eyUh7SUYYKeRUaRwseuI will also clear your device from malware, and you keep living your life.

Otherwise, shit will happen.The fee is non negotiable, to be transferred within 2 business days.

Obviously do not try to ask for any help from anybody unless you want your privacy to be violated.

I will monitor your every move until I get paid. If you keep your end of the agreement, you wont hear from me ever again.

Take care.

Comment les escrocs ont-ils obtenu mon adresse e-mail ?

Les acteurs malveillants et les escrocs utilisent diverses tactiques alarmistes pour faire pression sur les utilisateurs afin qu’ils paient. Prétendre qu’ils ont obtenu l’adresse e-mail de l’utilisateur via le piratage est l’un d’entre eux. En réalité, les escrocs achètent des adresses e-mail sur des forums de pirates informatiques où elles se retrouvent après avoir été divulguées. Les adresses e-mail sont divulguées tout le temps, que ce soit à cause d’une cyberattaque ou d’une entreprise qui divulgue accidentellement les données de ses utilisateurs. Les adresses e-mail et autres informations personnelles divulguées sont vendues sur des forums de pirates informatiques à d’autres acteurs malveillants.

Certains e-mails de sextorsion exposent également les mots de passe des utilisateurs, ceux que les utilisateurs utilisent. Il s’agit d’une tactique particulièrement efficace, car les utilisateurs qui ne sont pas familiers avec les escroqueries malveillantes seraient convaincus que leurs appareils ont été piratés. Parce que dans leur esprit, comment l’expéditeur aurait-il son mot de passe autrement ? La réponse à cette question est très simple. Les mots de passe se retrouvent entre les mains d’acteurs malveillants de la même manière que les adresses e-mail, par le biais de violations/fuites de données. De nombreuses entreprises ne disposent pas de mesures de sécurité adéquates et stockent les mots de passe des utilisateurs en texte clair. Lorsque ces entreprises sont piratées lors d’une cyberattaque, les mots de passe sont volés et vendus plus tard sur des forums de pirates. Les escrocs qui pratiquent des escroqueries par sextorsion achètent ces données et les utilisent pour effrayer les utilisateurs.

Supprimer l’e-mail « Have you heard about Pegasus »

Si vous recevez cet e-mail, vous pouvez simplement supprimer l’e-mail « Have you heard about Pegasus » de votre boîte de réception. Il en va de même pour tous les autres e-mails de sextorsion. Ne faites pas attention au contenu car les e-mails ne sont rien de plus qu’une arnaque.