Quoi Nmon.exe

Nmon.exe semble être un fichier exécutable related to the Snake , ou autrement connu sous le nom ekans ransomware. Le ransomware est un morceau particulièrement dangereux de logiciels malveillants qui cible principalement les systèmes de contrôle industriel (ICS), non pas les machines individuelles, mais des réseaux entiers. Constructeur automobile Honda serait la dernière victime à être affectée par le ransomware Snake. Il aurait causé de graves perturbations dans les activités régulières de l’entreprise.

Comme la plupart des ransomware, snake malware semble utiliser les méthodes habituelles d’infiltration, tels que les e-mails de spam. Une fois qu’il est en, il met fin à des processus spécifiques sur une machine et supprime volume shadow copies afin d’empêcher les victimes de récupérer des fichiers. Il démarre alors le chiffrement des fichiers, après quoi les fichiers deviennent inaccessibles. Le ransomware laisse tomber une note de rançon, mais ne précise pas le montant que les victimes doivent payer pour récupérer les fichiers, seulement qu’il est nécessaire de contacter les escrocs derrière le ransomware.

Payer le ransomware est fortement découragé par les spécialistes de la sécurité et l’application de la loi, car il n’y a aucune garantie que les fichiers seront décryptés. Il n’est pas rare pour les escrocs de simplement décoller avec l’argent. Et étant donné qu’Ekans cible les grandes entreprises, la somme de la rançon est susceptible d’être substantielle.

Pour supprimer Nmon.exe et le ransomware Snake, en utilisant un logiciel anti-malware sera nécessaire.

Comment le ransomware se propage-t-il?

Selon la société de logiciels Acronis, Snake ransomware entre via la configuration RDP non sécurisée. Il est principalement distribué via des pièces jointes de courrier indésirable, mais peut également être propagé via des botnets, des packs d’exploitation, des annonces malveillantes, des infections web, de fausses mises à jour et des installateurs infectés.

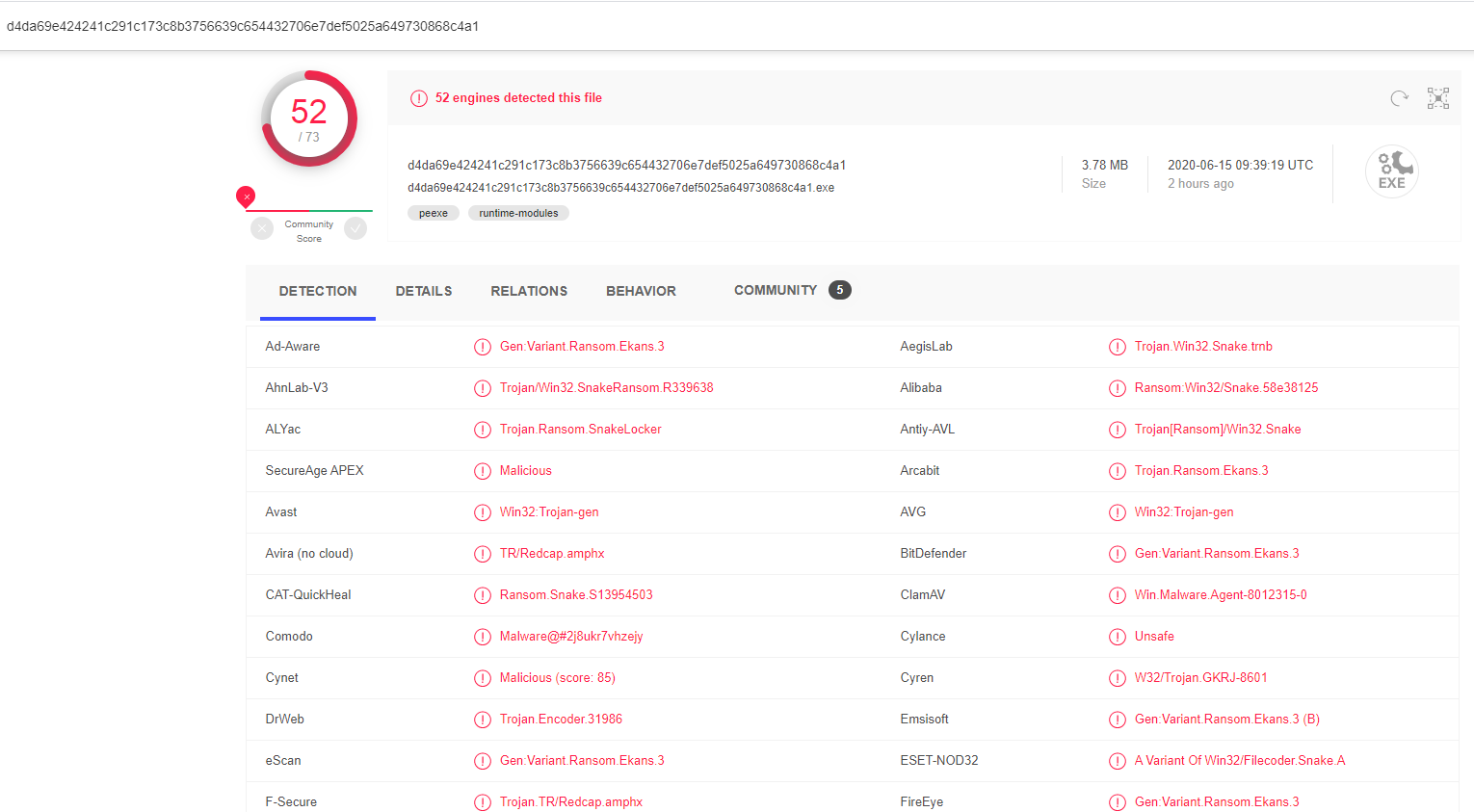

Spam e-mail avec pièces jointes sont l’une des principales méthodes de distribution ransomware. Les fichiers malveillants sont attachés à des courriels de spam qui sont faits pour ressembler à une sorte de correspondance officielle d’une entreprise, une banque, un organisme gouvernemental, etc. Les courriels tentent de convaincre les victimes potentielles d’ouvrir le fichier ci-joint en affirmant qu’il s’agit d’une sorte de document important. Lorsque le fichier est téléchargé et ouvert, le malware peut s’exécuter. Dans de nombreux cas, les e-mails ont certains signes qui indiquent qu’il n’est pas ce qu’il semble être à première vue. Le spam est souvent envoyé à partir d’adresses e-mail douteuses, les e-mails ont des fautes de grammaire et d’orthographe, adresse au récepteur avec génériques « Utilisateur / Client / Membre » salutations, etc. Il est certainement possible de différencier les e-mails légitimes de ceux qui transportent des logiciels malveillants. Enfin, toutes les pièces jointes qui viennent avec des e-mails non sollicités doivent être numérisées avec un logiciel anti-malware ou un service comme VirusTotal.

Avoir un logiciel anti-malware fiable installé sur le système ira un long chemin vers la protection contre les logiciels malveillants. Un grand nombre de ces outils de sécurité détectent ransomware dès qu’il entre et sont en mesure d’empêcher le chiffrement des fichiers.

Que fait le ransomware?

Lorsque le ransomware est exécuté, il supprimera immédiatement Shadow Volume Copies et arrêtera les processus liés aux systèmes SCADA, machines virtuelles, systèmes de contrôle industriel, outils de gestion à distance et logiciels de gestion de réseau. Shadow Volume Copies permettrait aux victimes de récupérer des fichiers sans payer la rançon, donc la plupart ransomware les supprimer.

Le ransomware commence alors à chiffrer les fichiers, en sautant ceux situés dans certains dossiers, tels que :Program Files. Tous les fichiers cryptés auront une majuscule aléatoire et l’amant case chaîne de cinq caractères ajouté. Une fois le processus de chiffrement terminé, il laisse tomber une note de rançon « Fix-Your-Files.txt ». La note de rançon explique que le réseau de l’entreprise a été violé et les fichiers cryptés. La note précisait en outre que la seule façon sûre de récupérer les fichiers serait d’acheter l’outil de décryptage. La note explique également que les victimes peuvent envoyer des escrocs jusqu’à trois fichiers cryptés sans importance comme assurance que les fichiers peuvent vraiment être décryptés. La somme demandée pour le déchiffreur n’est pas spécifiée dans la note et sera probablement précisée si les victimes les contactent par e-mail (bapcocrypt@ctemplar.com).

Les victimes sont toujours déconseillées de payer la rançon parce qu’il n’y a aucune garantie qu’un déchiffreur sera envoyé. Et voyant que Snake ransomware cible les entreprises au lieu d’utilisateurs individuels, la somme de rançon demandée sera probablement au moins quelques centaines de milliers de dollars, si ce n’est plus. Payer peut également conduire à une attaque répétée, que les cybercriminels derrière ce ransomware gardera à l’esprit qui est prêt à payer.

Nmon.exe Enlèvement

Nmon.exe indique la présence de Snake ransomware, qui ne devrait être supprimé qu’avec un logiciel anti-malware. Si la sauvegarde est disponible, il ne devrait être consulté qu’une fois que toutes les traces du ransomware ont été supprimées.

Offers

Télécharger outil de suppressionto scan for Nmon.exeUse our recommended removal tool to scan for Nmon.exe. Trial version of provides detection of computer threats like Nmon.exe and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft examen détails WiperSoft est un outil de sécurité qui offre une sécurité en temps réel contre les menaces potentielles. De nos jours, beaucoup d’utilisateurs ont tendance à téléc ...

Télécharger|plus

Est MacKeeper un virus ?MacKeeper n’est pas un virus, ni est-ce une arnaque. Bien qu’il existe différentes opinions sur le programme sur Internet, beaucoup de ceux qui déteste tellement notoire ...

Télécharger|plus

Alors que les créateurs de MalwareBytes anti-malware n'ont pas été dans ce métier depuis longtemps, ils constituent pour elle avec leur approche enthousiaste. Statistique de ces sites comme CNET m ...

Télécharger|plus

Site Disclaimer

2-remove-virus.com is not sponsored, owned, affiliated, or linked to malware developers or distributors that are referenced in this article. The article does not promote or endorse any type of malware. We aim at providing useful information that will help computer users to detect and eliminate the unwanted malicious programs from their computers. This can be done manually by following the instructions presented in the article or automatically by implementing the suggested anti-malware tools.

The article is only meant to be used for educational purposes. If you follow the instructions given in the article, you agree to be contracted by the disclaimer. We do not guarantee that the artcile will present you with a solution that removes the malign threats completely. Malware changes constantly, which is why, in some cases, it may be difficult to clean the computer fully by using only the manual removal instructions.