Ransomware est l’un des plus parlé sur les problèmes de sécurité de cyber ces jours-ci et non sans raison. Jusqu’ici, nous avons eu trois attaques Ransomware majeure qui a touché des centaines de milliers d’utilisateurs dans le monde entier et des milliers de plus petite échelle attaques. Ransomware peut avoir des conséquences très sévères.

Si vous êtes une entreprise avec la sauvegarde, vous cherchez au moins quelques heures de temps d’arrêt et du chaos, tandis que le système est rétablie. Si vous êtes sans sauvegarde, ce qui pourrait se traduire par des milliers de fichiers importants perdus. Même avec des utilisateurs individuels. Que vous ayez des sauvegarde ou non, une attaque de Ransomware est très stressante, mais dans beaucoup de cas, il peut être évité. Et dans cet article, nous allons discuter quelles méthodes Ransomware utilise pour infecter les systèmes.

Si vous êtes une entreprise avec la sauvegarde, vous cherchez au moins quelques heures de temps d’arrêt et du chaos, tandis que le système est rétablie. Si vous êtes sans sauvegarde, ce qui pourrait se traduire par des milliers de fichiers importants perdus. Même avec des utilisateurs individuels. Que vous ayez des sauvegarde ou non, une attaque de Ransomware est très stressante, mais dans beaucoup de cas, il peut être évité. Et dans cet article, nous allons discuter quelles méthodes Ransomware utilise pour infecter les systèmes.

Ransomware plus courantes réparties méthodes

Phishing (via email, SMS et messages instantanés)

Pourquoi perdre du temps à venir avec les méthodes élaborées pour infecter les systèmes lorsque vous pourriez inciter les utilisateurs à infecter leur ordinateur avec Ransomware par eux-mêmes. Infection par ingénierie sociale est probablement la méthode la plus courante utilisée par les pirates. Et malgré les nombreux avertissements d’être prudent, utilisateurs trouvent toujours eux-mêmes victimes de l’attaque. Nous allons jeter un coup d’oeil le plus employé couramment d’attaques d’ingénierie sociale.

Beaucoup de Ransomware les infections se produisent via phishing. Et les conséquences de la chute pour une tentative de phishing ne sont pas seulement Ransomware, les utilisateurs peuvent obtenir leurs identifiants volés, qui pourraient conduire à des données sérieuses des incidents de violation. Si vous vous demandez ce que l’hameçonnage est, c’est une technique qui implique un légitime prospectifs faux email/message et vous ouvrir une pièce jointe/en cliquant sur un lien dedans. Dans le cas de Ransomware, cyber-escrocs joindre un fichier infecté à un e-mail, envoient dehors à des centaines, voire des milliers de personnes et attendent que quelqu’un pour l’ouvrir. Ces sortes de faux emails sont assez faciles à remarquer, à moins que vous êtes individuellement ciblés par quelqu’un et ils savent beaucoup sur vous. Vous devez être à l’affût pour les erreurs grammaticales dans le texte et l’expéditeur inconnu et vous invite à ouvrir la pièce jointe. Pour regarder plus convaincant et pousser les utilisateurs à ouvrir la pièce jointe, l’expéditeur pourrait réclamer à provenir d’une entreprise légitime, comme Amazon, ou le gouvernement. Si vous utilisez en effet le service ou si le gouvernement tente de communiquer avec vous, votre nom et prénom sera utilisé. courriels de porteurs de Ransomware utilisent salutations générales, telles que le client/Monsieur ou Madame. Vous devriez s’abstenir d’ouvrir des courriers électroniques provenant d’expéditeurs inconnus et éviter définitivement le dossier spam, où la plupart de ces e-mails malveillants finira.

Beaucoup de Ransomware les infections se produisent via phishing. Et les conséquences de la chute pour une tentative de phishing ne sont pas seulement Ransomware, les utilisateurs peuvent obtenir leurs identifiants volés, qui pourraient conduire à des données sérieuses des incidents de violation. Si vous vous demandez ce que l’hameçonnage est, c’est une technique qui implique un légitime prospectifs faux email/message et vous ouvrir une pièce jointe/en cliquant sur un lien dedans. Dans le cas de Ransomware, cyber-escrocs joindre un fichier infecté à un e-mail, envoient dehors à des centaines, voire des milliers de personnes et attendent que quelqu’un pour l’ouvrir. Ces sortes de faux emails sont assez faciles à remarquer, à moins que vous êtes individuellement ciblés par quelqu’un et ils savent beaucoup sur vous. Vous devez être à l’affût pour les erreurs grammaticales dans le texte et l’expéditeur inconnu et vous invite à ouvrir la pièce jointe. Pour regarder plus convaincant et pousser les utilisateurs à ouvrir la pièce jointe, l’expéditeur pourrait réclamer à provenir d’une entreprise légitime, comme Amazon, ou le gouvernement. Si vous utilisez en effet le service ou si le gouvernement tente de communiquer avec vous, votre nom et prénom sera utilisé. courriels de porteurs de Ransomware utilisent salutations générales, telles que le client/Monsieur ou Madame. Vous devriez s’abstenir d’ouvrir des courriers électroniques provenant d’expéditeurs inconnus et éviter définitivement le dossier spam, où la plupart de ces e-mails malveillants finira.

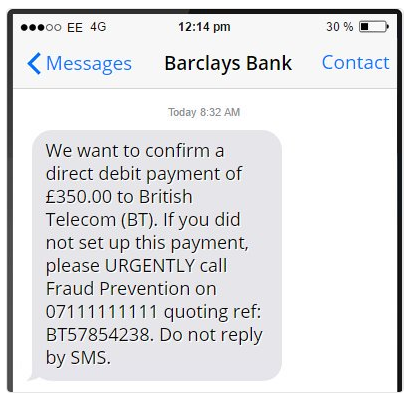

La même chose pourrait arriver par messagerie instantanée ou par SMS. Nous vous envoyons un lien bizarre, et si vous étiez à la presse à ce sujet, vous pourriez être prise sur un site qui va déclencher le Ransomware à télécharger sur votre système. Facebook semble être un moyen privilégié de diffusion de logiciels malveillants, messager en particulier. Le sont un certain nombre de cas où comptes compromis a commencé à envoyer des messages à tous les contacts, en leur demandant de « check out », une vidéo ou une photo, et lorsque les utilisateurs cliquent sur le lien, ils sont invités à installer l’extension, qui s’avère pour être une sorte de malware.

Ligne de fond est, lorsqu’il s’agit de courriels et messages instantanés, à moins que vous attendiez l’attachement/lien ou savez complètement qu’il est arrêté, ne pas ouvrir ou cliquez dessus. Et si vous obtenez un lien via message SMS de certains nombre aléatoire, supprimez-le immédiatement.

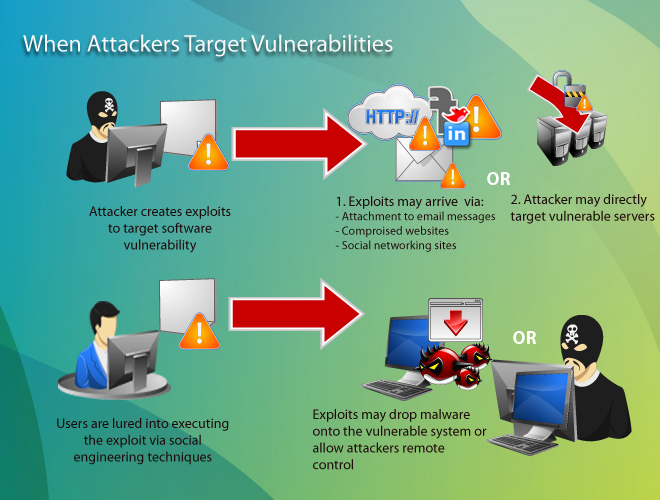

Vulnérabilités dans les systèmes

Logiciel n’est pas parfait, qu’il s’agit souvent de toutes sortes de vulnérabilités que criminels, ou le gouvernement, comme profiter de. Ransomware est connu pour la recherche de vulnérabilités dans les ordinateurs d’entrer. L’exemple le plus célèbre étant l’exploit EternalBlue. L’exploit, censé être créé par la NSA, utilisé une vulnérabilité dans Windows pour infecter des centaines de milliers d’ordinateurs avec WannaCry Ransomware.

La vulnérabilité a été découverte et Microsoft a publié un correctif deux mois avant l’attaque, mais beaucoup n’avez pas installé la mise à jour. Ceux qui n’ont pas permis de WannaCry d’entrer. Des vulnérabilités sont constamment découvertes par des chercheurs en sécurité et ils sont constamment corrigé par les vendeurs, mais si les utilisateurs n’autorisent pas les mises à jour installées, ce qui est de l’utilisation. Alors si vous voulez éviter Ransomware profitant d’une vulnérabilité sur votre ordinateur, assurez-vous de mettre à jour votre logiciel.

La vulnérabilité a été découverte et Microsoft a publié un correctif deux mois avant l’attaque, mais beaucoup n’avez pas installé la mise à jour. Ceux qui n’ont pas permis de WannaCry d’entrer. Des vulnérabilités sont constamment découvertes par des chercheurs en sécurité et ils sont constamment corrigé par les vendeurs, mais si les utilisateurs n’autorisent pas les mises à jour installées, ce qui est de l’utilisation. Alors si vous voulez éviter Ransomware profitant d’une vulnérabilité sur votre ordinateur, assurez-vous de mettre à jour votre logiciel.

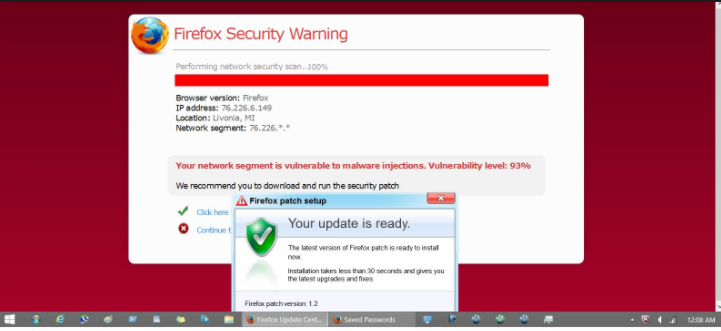

Infection par les publicités et les redirections

Il y a une raison pourquoi il n’est pas recommandé de cliquer sur les annonces pour un divertissement pour adultes ou illégal en streaming des sites Web. Ces annonces peuvent être facilement infectés par des logiciels malveillants, et si vous deviez cliquez dessus, vous pourriez vous retrouver avec une mauvaise surprise. Un simple clic sur l’annonce erronée peut déclencher la Ransomware téléchargements. C’est aussi pourquoi il faut être prudent d’adware. S’il n’est pas malveillant de lui-même, il pourrait être insertion annonces malveillantes dans les sites que vous visitez et si vous deviez cliquer sur l’un, vous serait en difficulté.

Redirection pourrait également conduire à des infections Ransomware. Encore une fois, adulte et illégal en streaming des sites sont surtout coupables d’avoir causé des redirections vers des sites bizarres, où Ransomware téléchargement serait arriver sans toi même s’en apercevoir. Le téléchargement peut se faire immédiatement en entrant dans le site, et vous vous rendriez compte pas ce qui se passe.

Redirection pourrait également conduire à des infections Ransomware. Encore une fois, adulte et illégal en streaming des sites sont surtout coupables d’avoir causé des redirections vers des sites bizarres, où Ransomware téléchargement serait arriver sans toi même s’en apercevoir. Le téléchargement peut se faire immédiatement en entrant dans le site, et vous vous rendriez compte pas ce qui se passe.

Alors que pouvez-vous faire ?

Ne pas ouvrir les courriels suspects ou des messages, mettre à jour votre logiciel et éviter de visiter des sites Web douteux. Et de sauvegarde. En plus d’être à l’affût pour les choses mentionnées ci-dessus, disposer d’une sauvegarde fiable. Il vous permettra d’économiser beaucoup d’ennuis.