Ce que l’on peut dire Bip ransomware

Le ransomware connu sous le Bip ransomware nom est classé comme une menace grave, en raison de la quantité de mal qu’il peut causer. Vous Vous ne l’avez peut-être jamais rencontré auparavant, et il pourrait être particulièrement surprenant de voir ce qu’il fait. Les fichiers ne seront pas disponibles s’ils ont été cryptés par le programme malveillant codant pour les données, qui utilise habituellement de puissants algorithmes de cryptage. La raison pour laquelle ce malware est considéré comme une menace grave est parce qu’il n’est pas toujours possible de restaurer des fichiers. Vous serez également offert d’acheter un décrypteur pour une certaine somme d’argent, mais ce n’est pas une option suggérée pour quelques raisons.

Il ya beaucoup de cas où le paiement de la rançon ne conduit pas à la restauration des fichiers. Ne vous attendez pas à ce que les criminels ne prennent pas seulement votre argent et ressentent l’obligation de vous aider. Cet argent financerait également de futurs projets de logiciels malveillants. Voulez-vous réellement soutenir quelque chose qui fait des milliards de dollars en dommages. Les gens sont également de plus en plus attirés par l’entreprise parce que le nombre de personnes qui se conforment aux exigences font du chiffrement des données programme malveillant une entreprise très rentable. Investir le montant qui est exigé de vous dans la sauvegarde fiable serait mieux parce que si jamais vous rencontrez ce genre de situation à nouveau, vous pourriez simplement débloquer des Bip ransomware données de sauvegarde et ne pas s’inquiéter de leur perte. Si la sauvegarde a été faite avant que vous avez attrapé l’infection, vous pouvez simplement supprimer Bip ransomware le virus et procéder à débloquer des Bip ransomware fichiers. Vous pourriez également ne pas être familier avec les méthodes de propagation ransomware, et nous allons expliquer les méthodes les plus courantes dans les paragraphes ci-dessous.

Comment ransomware se propage

Vous pouvez généralement voir les logiciels malveillants codant des données attachés aux e-mails comme une pièce jointe ou sur un site de téléchargement suspect. Un nombre assez important de fichiers codant des programmes malveillants s’appuient sur les utilisateurs à la hâte l’ouverture des pièces jointes e-mail et n’ont pas besoin d’utiliser des moyens plus sophistiqués. Cela ne signifie pas que les distributeurs n’utilisent pas du tout des méthodes plus sophistiquées. Tout ce que les criminels ont à faire est d’attacher un fichier malveillant à un e-mail, écrire un texte plausible, et faussement prétendre être d’une entreprise de confiance / organisation. Vous rencontrerez généralement des sujets sur l’argent dans ces e-mails, que ces types de sujets sensibles sont ce que les gens sont plus enclins à tomber pour. Il est un peu souvent que vous verrez de grands noms comme Amazon utilisé, par exemple, si Amazon a envoyé un e-mail avec un reçu pour un achat que l’utilisateur ne se souvient pas faire, il / elle n’hésiterait pas à ouvrir le fichier ci-joint. Lorsque vous avez affaire à des e-mails, il ya certaines choses à regarder dehors pour si vous voulez garder votre ordinateur. Vérifiez si vous connaissez l’expéditeur avant d’ouvrir la pièce jointe qu’il a envoyée, et s’il n’est pas connu de vous, examinez-les attentivement. Et si vous les connaissez, vérifiez l’adresse e-mail pour vous assurer que c’est vraiment eux. Ces e-mails malveillants sont aussi souvent pleins d’erreurs de grammaire. Un autre signe notable pourrait être votre nom étant absent, si, disons que vous utilisez Amazon et ils devaient vous envoyer un e-mail, ils n’utiliseraient pas les salutations universelles comme Cher client / membre / utilisateur, et à la place insérerait le nom que vous leur avez fourni. Points faibles sur votre appareil Les programmes vulnérables peuvent également être utilisés comme voie d’accès à votre appareil. Ces vulnérabilités dans les logiciels sont généralement corrigées rapidement après qu’elles sont trouvées afin qu’elles ne puissent pas être utilisées par les logiciels malveillants. Cependant, à en juger par la propagation de WannaCry, il est clair que tout le monde n’est pas si rapide à mettre à jour leurs programmes. Nous vous encourageons à installer une mise à jour chaque fois qu’elle est disponible. Les correctifs peuvent être réglés pour installer automatiquement, si vous trouvez ces alertes ennuyeuses.

Que pouvez-vous faire au sujet de vos données

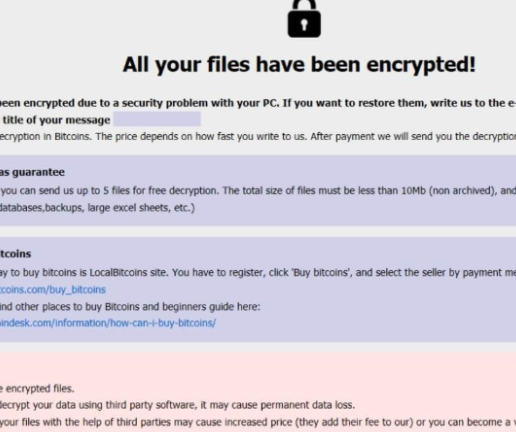

Lorsque votre système sera contaminé par des logiciels malveillants codant pour les fichiers, vous trouverez bientôt vos fichiers cryptés. Initialement, il pourrait ne pas être clair quant à ce qui se passe, mais quand vos fichiers ne peuvent pas être ouverts comme d’habitude, vous saurez au moins quelque chose ne va pas. Tous les fichiers cryptés auront une extension attachée à eux, ce qui peut aider les gens à comprendre le fichier codant le nom du malware. De puissants algorithmes de cryptage auraient pu être utilisés pour coder vos fichiers, ce qui peut signifier que vous ne pouvez pas les décrypter. Une note de rançon sera placée dans les dossiers contenant vos fichiers ou elle s’affichera dans votre bureau, et elle devrait expliquer que vos fichiers ont été verrouillés et comment vous pourriez les restaurer. Le décrypteur proposé ne sera pas gratuit, bien sûr. Le montant de la rançon doit être précisé dans la note, mais dans certains cas, les victimes sont invités à leur envoyer un e-mail pour fixer le prix, il peut varier de quelques dizaines de dollars à peut-être quelques centaines. Pour les raisons dont nous avons discuté ci-dessus, nous n’encourageons pas le paiement de la rançon. Donner dans les demandes devrait être un dernier recours. Essayez de vous souvenir peut-être que vous ne vous souvenez pas. Un décrypteur gratuit peut également être disponible. Si un spécialiste des logiciels malveillants peut casser le ransomware, il / elle pourrait libérer un décrypteurs gratuits. Gardez cela à l’esprit avant même de penser à payer les cyber-escrocs. Si vous utilisez une partie de cette somme pour acheter des sauvegardes, vous ne seriez pas mis dans ce genre de situation à nouveau parce que vos fichiers seraient enregistrés dans un endroit sûr. Si vous avez créé des sauvegardes avant l’infection, vous pouvez restaurer les fichiers après avoir désinstallé Bip ransomware le virus. Familiarisez-vous avec la façon dont ransomware se propage afin que vous puissiez l’éviter à l’avenir. Assurez-vous que votre logiciel est mis à jour chaque fois qu’une mise à jour est disponible, vous n’ouvrez pas de pièces jointes aléatoires et vous ne faites confiance qu’aux sources sûres avec vos téléchargements.

Bip ransomware Enlèvement

Si le ransomware reste encore, un utilitaire anti-malware devrait être utilisé pour y mettre fin. Pour corriger manuellement le Bip ransomware virus n’est pas un processus simple et pourrait conduire à d’autres dommages à votre appareil. Si vous ne voulez pas causer de dommages supplémentaires, utilisez un programme de suppression de logiciels malveillants. Le logiciel n’est pas seulement capable de vous aider à prendre soin de l’infection, mais il pourrait empêcher les données futures codant les logiciels malveillants d’entrer. Une fois que vous avez installé le programme anti-malware, il suffit de scanner votre appareil et si la menace est identifiée, lui permettre de se débarrasser de lui. Gardez à l’esprit qu’un utilitaire anti-malware n’a pas les capacités nécessaires pour restaurer vos données. Une fois que votre ordinateur a été nettoyé, l’utilisation normale de l’ordinateur doit être restaurée.

Offers

Télécharger outil de suppressionto scan for Bip ransomwareUse our recommended removal tool to scan for Bip ransomware. Trial version of provides detection of computer threats like Bip ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft examen détails WiperSoft est un outil de sécurité qui offre une sécurité en temps réel contre les menaces potentielles. De nos jours, beaucoup d’utilisateurs ont tendance à téléc ...

Télécharger|plus

Est MacKeeper un virus ?MacKeeper n’est pas un virus, ni est-ce une arnaque. Bien qu’il existe différentes opinions sur le programme sur Internet, beaucoup de ceux qui déteste tellement notoire ...

Télécharger|plus

Alors que les créateurs de MalwareBytes anti-malware n'ont pas été dans ce métier depuis longtemps, ils constituent pour elle avec leur approche enthousiaste. Statistique de ces sites comme CNET m ...

Télécharger|plus

Quick Menu

étape 1. Supprimer Bip ransomware en Mode sans échec avec réseau.

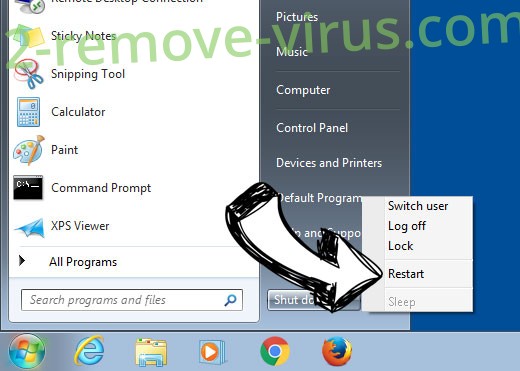

Supprimer Bip ransomware de Windows 7/Windows Vista/Windows XP

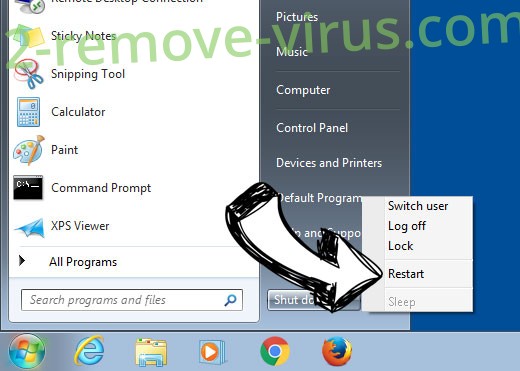

- Cliquez sur Démarrer et sélectionnez arrêter.

- Sélectionnez redémarrer, puis cliquez sur OK.

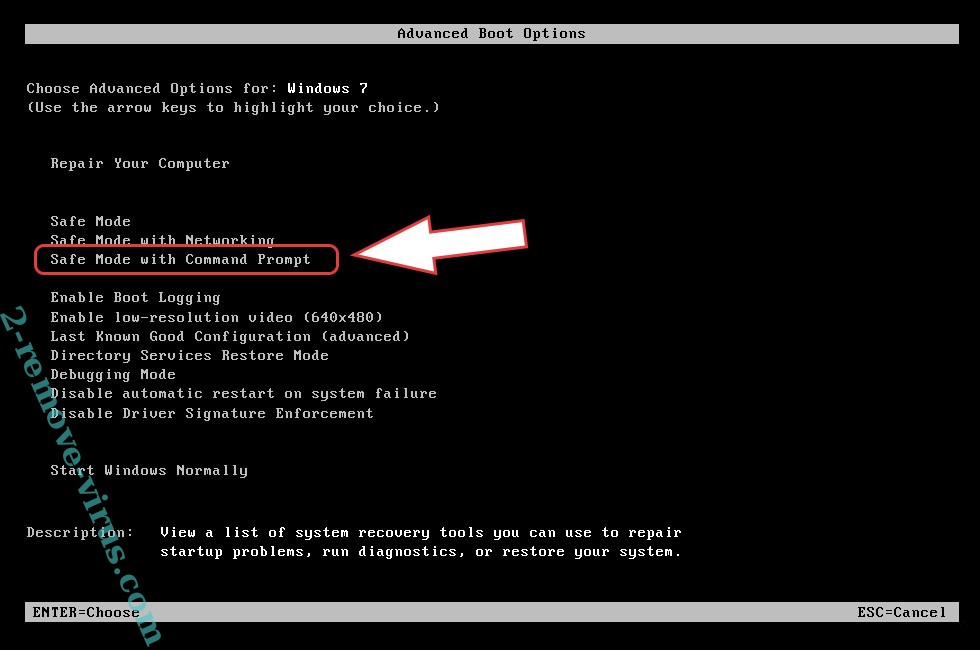

- Commencer à taper F8 au démarrage de votre PC de chargement.

- Sous Options de démarrage avancées, sélectionnez Mode sans échec avec réseau.

- Ouvrez votre navigateur et télécharger l’utilitaire anti-malware.

- Utilisez l’utilitaire supprimer Bip ransomware

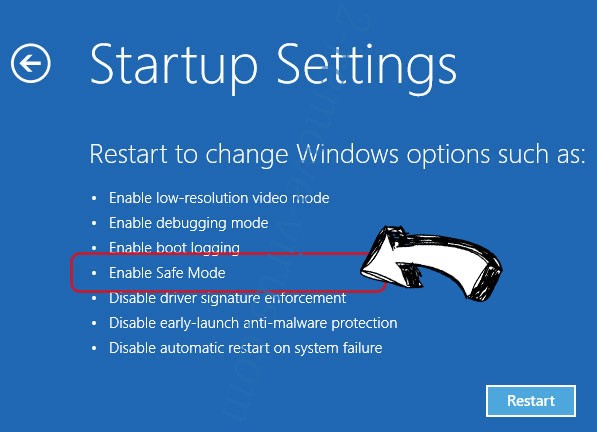

Supprimer Bip ransomware de fenêtres 8/10

- Sur l’écran de connexion Windows, appuyez sur le bouton d’alimentation.

- Appuyez sur et maintenez Maj enfoncée et sélectionnez redémarrer.

- Atteindre Troubleshoot → Advanced options → Start Settings.

- Choisissez Activer Mode sans échec ou Mode sans échec avec réseau sous paramètres de démarrage.

- Cliquez sur redémarrer.

- Ouvrez votre navigateur web et télécharger le malware remover.

- Le logiciel permet de supprimer Bip ransomware

étape 2. Restaurez vos fichiers en utilisant la restauration du système

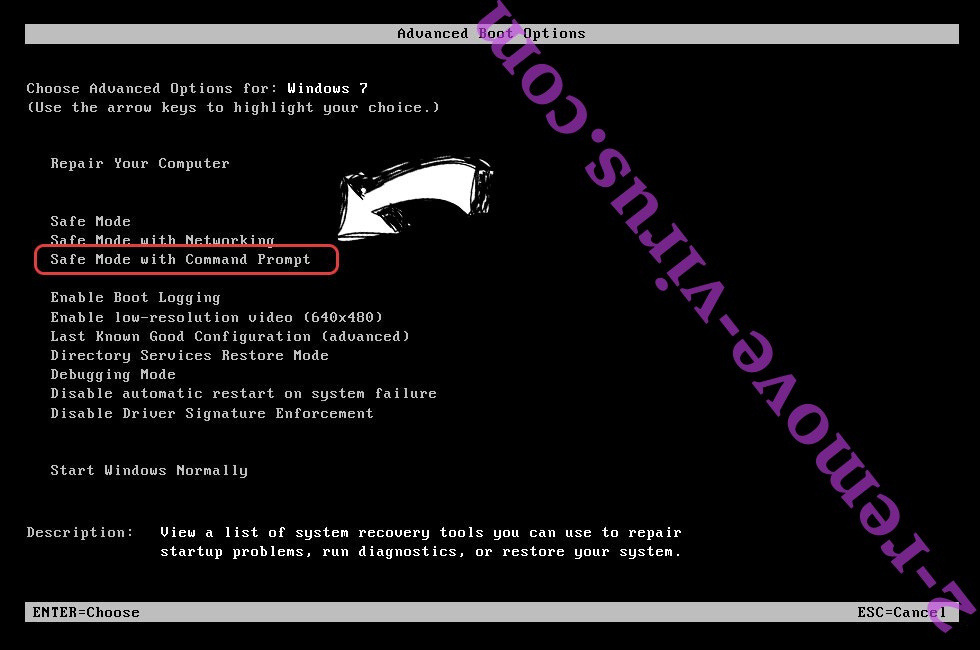

Suppression de Bip ransomware dans Windows 7/Windows Vista/Windows XP

- Cliquez sur Démarrer et sélectionnez arrêt.

- Sélectionnez redémarrer et cliquez sur OK

- Quand votre PC commence à charger, appuyez plusieurs fois sur F8 pour ouvrir les Options de démarrage avancées

- Choisissez ligne de commande dans la liste.

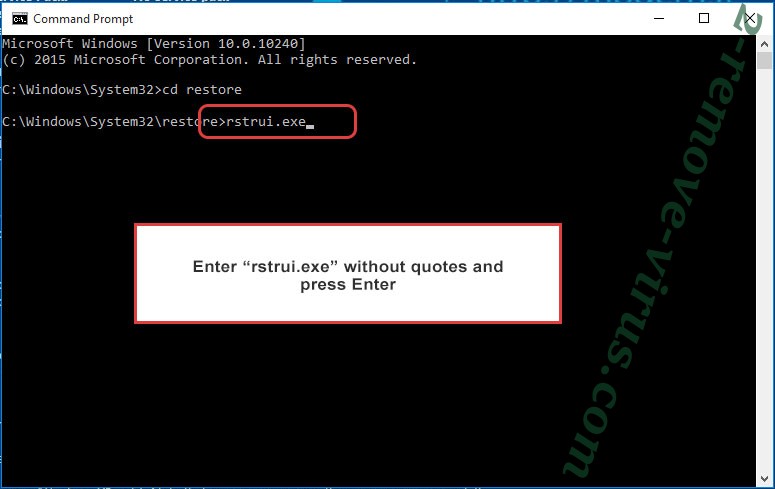

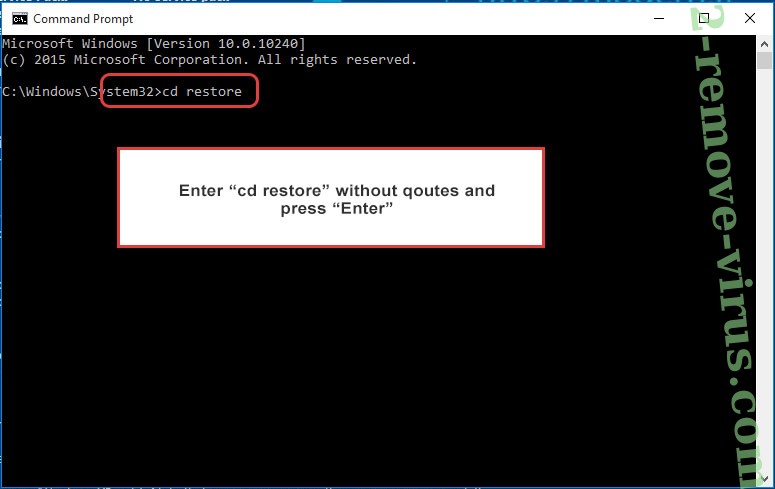

- Type de cd restore et appuyez sur entrée.

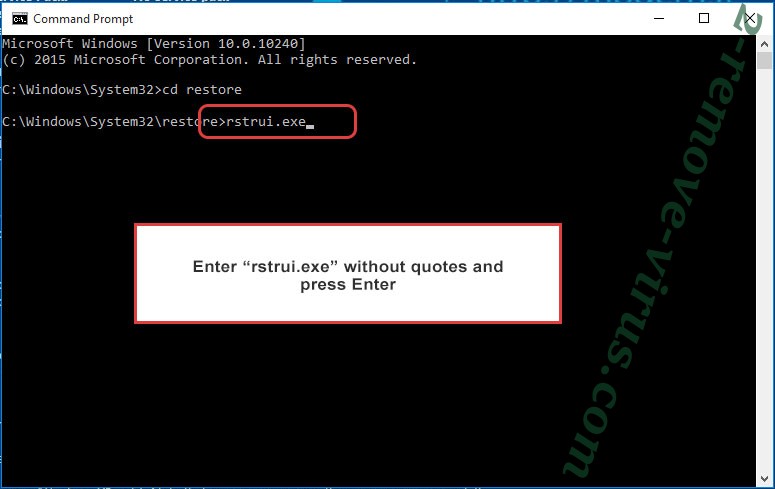

- Tapez rstrui.exe et appuyez sur entrée.

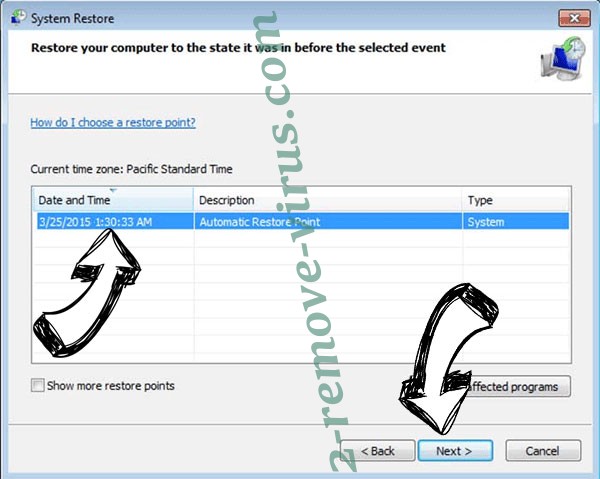

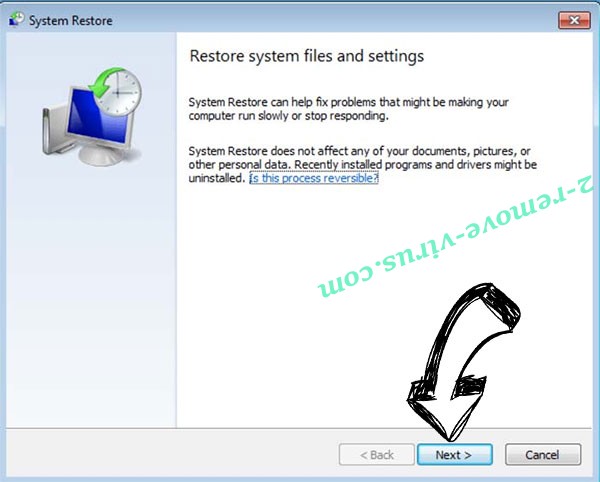

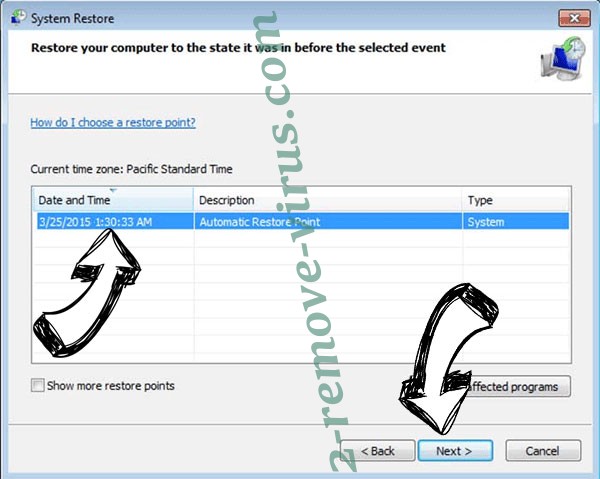

- Cliquez sur suivant dans la nouvelle fenêtre, puis sélectionnez le point de restauration avant l’infection.

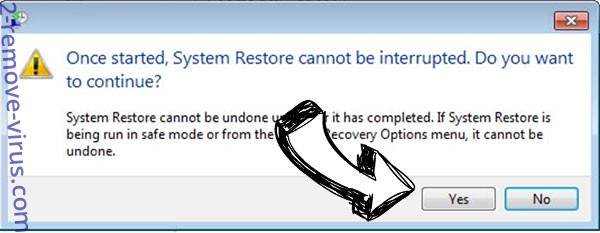

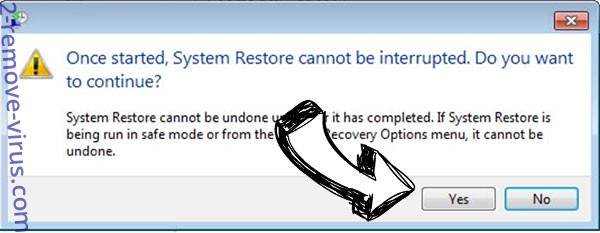

- Cliquez à nouveau sur suivant, puis cliquez sur Oui pour lancer la restauration du système.

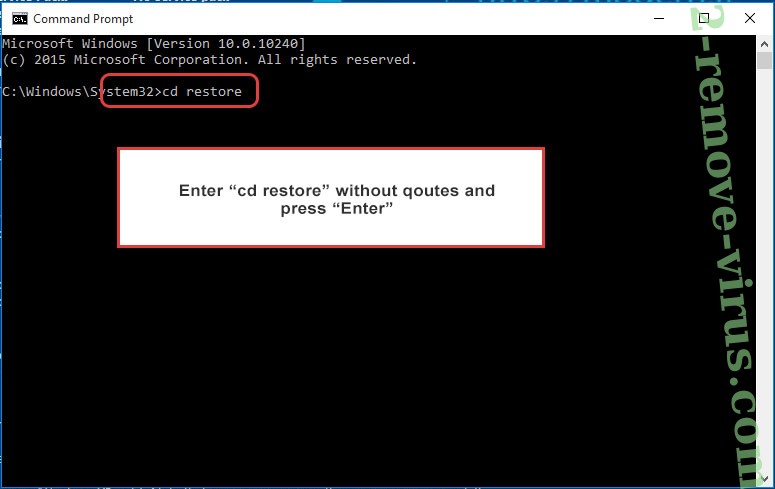

Supprimer Bip ransomware de fenêtres 8/10

- Cliquez sur le bouton d’alimentation sur l’écran de connexion Windows.

- Maintenez Maj et cliquez sur redémarrer.

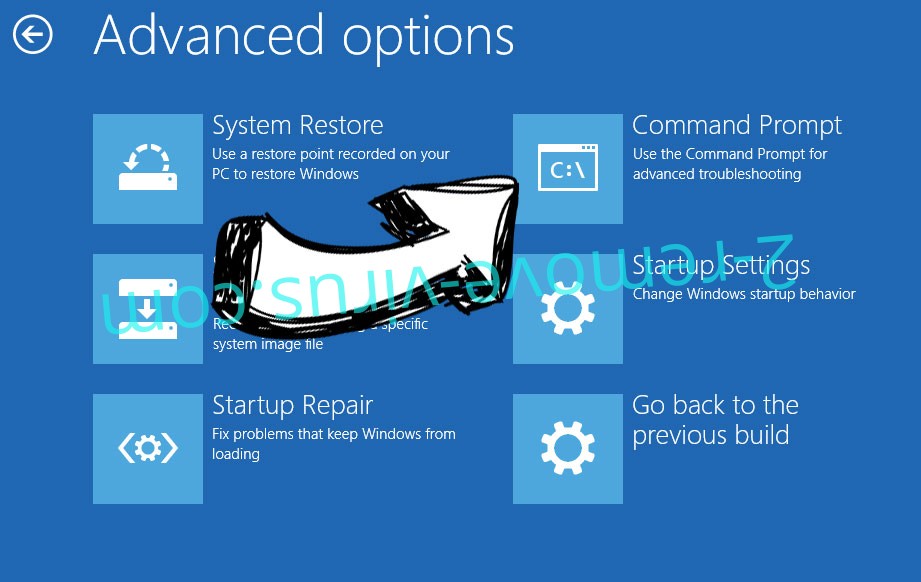

- Choisissez dépanner et allez dans les options avancées.

- Sélectionnez invite de commandes, puis cliquez sur redémarrer.

- Dans l’invite de commandes, entrée cd restore et appuyez sur entrée.

- Tapez dans rstrui.exe, puis appuyez à nouveau sur Enter.

- Cliquez sur suivant dans la nouvelle fenêtre restauration du système.

- Choisissez le point de restauration avant l’infection.

- Cliquez sur suivant et puis cliquez sur Oui pour restaurer votre système.