Qu’est-ce que .TurkStatik file ransomware le virus

.TurkStatik file ransomware ransomware est classé comme dangereux programme malveillant parce que l’infection peut entraîner de mauvais résultats. Si vous n’avez jamais entendu parler de ce type de malware jusqu’à présent, vous êtes dans un choc. Si un algorithme de cryptage puissant a été utilisé pour chiffrer vos données, elles seront verrouillées, ce qui signifie que vous ne pourrez pas y accéder. Le chiffrement des fichiers programme malveillant est considéré comme l’une des infections les plus dangereuses que vous pouvez avoir parce que le décryptage des fichiers n’est pas toujours possible.

Les criminels vous donneront une option pour déchiffrer les fichiers via leur décrypteur, vous auriez juste à payer la rançon, mais il ya quelques raisons pour lesquelles ce n’est pas l’option suggérée. Payer ne conduit pas automatiquement à des fichiers décryptés, alors attendez-vous à ce que vous pourriez juste gaspiller votre argent. Nous serions choqués si les escrocs ne se contentaient pas de prendre votre argent et se sentent obligés de vous aider à restaurer les données. Cet argent irait aussi dans de futurs projets de logiciels malveillants. Ransomware a déjà fait des milliards de dollars de dommages à diverses entreprises en 2017, et c’est une estimation seulement. Les gens sont également de plus en plus attirés par l’ensemble de l’industrie parce que le montant des gens qui paient la rançon faire ransomware une entreprise très rentable. Investir l’argent qui est demandé de vous dans la sauvegarde pourrait être une meilleure option parce que vous n’auriez pas besoin de s’inquiéter de la perte de données à nouveau. Vous pouvez ensuite restaurer les fichiers de sauvegarde après avoir mis fin au .TurkStatik file ransomware virus ou aux menaces connexes. Nous allons expliquer les méthodes de distribution ransomware et comment l’éviter dans le paragraphe ci-dessous.

.TurkStatik file ransomware méthodes de propagation

Un logiciel malveillant de cryptage de données se propage généralement par le biais de pièces jointes de spam, de téléchargements malveillants et de kits d’exploitation. Il n’est souvent pas nécessaire de trouver des méthodes plus sophistiquées parce que beaucoup d’utilisateurs sont assez négligents quand ils utilisent des e-mails et télécharger quelque chose. Des moyens plus sophistiqués pourraient également être utilisés, mais pas aussi fréquemment. Les pirates doivent simplement faire semblant d’être d’une entreprise légitime, écrire un e-mail plausible, ajouter le fichier infecté à l’e-mail et l’envoyer aux victimes possibles. En général, les e-mails parleront d’argent ou de sujets connexes, que les utilisateurs sont plus susceptibles de prendre au sérieux. Les criminels aiment faire semblant d’être d’Amazon et vous informer que l’activité inhabituelle a été observée dans votre compte ou un achat a été fait. Lorsque vous avez affaire à des e-mails, il ya certaines choses à surveiller si vous voulez garder votre appareil. Vérifiez si vous connaissez l’expéditeur avant d’ouvrir le fichier ajouté à l’e-mail, et s’ils ne sont pas connus de vous, vérifiez-les attentivement. Ne vous dépêchez pas d’ouvrir la pièce jointe juste parce que l’expéditeur vous semble familier, vous devez d’abord vérifier si l’adresse e-mail correspond à l’e-mail réel de l’expéditeur. Ces e-mails malveillants sont aussi souvent pleins d’erreurs de grammaire. L’accueil utilisé peut également être un indice, l’e-mail d’une entreprise légitime assez important pour ouvrir utiliserait votre nom dans la salutation, au lieu d’un client ou un membre universel. Il est également possible pour les données de codage de logiciels malveillants d’utiliser des vulnérabilités dans les périphériques à entrer. Le logiciel a des vulnérabilités qui peuvent être utilisées pour contaminer un appareil, mais généralement, les développeurs de logiciels les corriger. Cependant, à en juger par la quantité d’appareils infectés par WannaCry, évidemment pas tout le monde est si rapide pour mettre à jour leurs programmes. Les situations où les logiciels malveillants utilisent des points faibles pour entrer est pourquoi il est essentiel que vos programmes sont souvent mis à jour. Les mises à jour peuvent également être installées automatiquement.

Qu’est-ce qui fait .TurkStatik file ransomware

Si le programme de cryptage des données malveillants pénètre dans votre appareil, il va chercher certains types de fichiers et une fois qu’il les a identifiés, il va les verrouiller. Vous ne serez pas en mesure d’ouvrir vos fichiers, donc même si vous ne remarquez pas le processus de cryptage, vous saurez que quelque chose ne va pas éventuellement. Tous les fichiers concernés auront une extension attachée à eux, qui peut aider les utilisateurs à comprendre le nom du ransomware. Dans de nombreux cas, le décryptage des données peut être impossible parce que les algorithmes de cryptage utilisés dans le cryptage peuvent être très difficiles, voire impossibles à déchiffrer. Une notification de rançon sera placée dans les dossiers contenant vos données ou elle s’affichera dans votre bureau, et elle devrait expliquer comment vous pourriez récupérer des données. Si vous croyez les cyber-escrocs, vous serez en mesure de déchiffrer les données via leur logiciel de décryptage, qui ne sera pas gratuit. Si le prix d’un décrypteur n’est pas affiché correctement, vous devrez contacter les criminels, généralement par l’intermédiaire de l’adresse e-mail fournie pour savoir combien et comment payer. Payer la rançon n’est pas ce que nous recommandons pour les raisons déjà discutées. Le paiement doit être pris en considération lorsque toutes les autres options n’aident pas. Essayez de vous rappeler si vous avez déjà fait la sauvegarde, peut-être certaines de vos données sont effectivement stockées quelque part. Ou peut-être qu’il y a un décrypteur gratuit. Les chercheurs en sécurité sont de temps en temps en mesure de créer des utilitaires de décryptage gratuitement, si le ransomware est décryptable. Avant de prendre une décision de payer, considérez cette option. L’achat de sauvegarde avec cet argent peut être plus utile. Si la sauvegarde a été créée avant l’infection a eu lieu, vous pouvez récupérer des fichiers après avoir désinstaller .TurkStatik file ransomware le virus. Vous pouvez protéger votre ordinateur de ransomware à l’avenir et l’une des méthodes pour le faire est de prendre conscience de la façon dont il pourrait entrer dans votre appareil. À tout le moins, n’ouvrez pas les pièces jointes au hasard, gardez votre logiciel à jour et téléchargez uniquement à partir de sources en qui vous savez avoir confiance.

.TurkStatik file ransomware Enlèvement

Si vous voulez vous débarrasser complètement des données cryptant les logiciels malveillants, vous devrez obtenir ransomware. Si vous essayez de supprimer le .TurkStatik file ransomware virus manuellement, vous pourriez finir par nuire à votre appareil plus loin si nous ne le suggérons pas. Si vous ne voulez pas causer d’autres dommages, utilisez un programme de suppression de logiciels malveillants. Ces types d’outils sont créés avec l’intention de supprimer ou même de bloquer ces types de menaces. Alors choisissez un programme, installez-le, scannez l’appareil et une fois que le logiciel malveillant de cryptage de fichier est localisé, terminez-le. Toutefois, l’utilitaire ne sera pas en mesure de restaurer les données, alors ne vous attendez pas à ce que vos fichiers soient décryptés après la disparition de la menace. Après le ransomware est complètement terminé, vous pouvez utiliser votre appareil en toute sécurité à nouveau, tout en sauvemonnant régulièrement vos données.

Offers

Télécharger outil de suppressionto scan for .TurkStatik file ransomwareUse our recommended removal tool to scan for .TurkStatik file ransomware. Trial version of provides detection of computer threats like .TurkStatik file ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft examen détails WiperSoft est un outil de sécurité qui offre une sécurité en temps réel contre les menaces potentielles. De nos jours, beaucoup d’utilisateurs ont tendance à téléc ...

Télécharger|plus

Est MacKeeper un virus ?MacKeeper n’est pas un virus, ni est-ce une arnaque. Bien qu’il existe différentes opinions sur le programme sur Internet, beaucoup de ceux qui déteste tellement notoire ...

Télécharger|plus

Alors que les créateurs de MalwareBytes anti-malware n'ont pas été dans ce métier depuis longtemps, ils constituent pour elle avec leur approche enthousiaste. Statistique de ces sites comme CNET m ...

Télécharger|plus

Quick Menu

étape 1. Supprimer .TurkStatik file ransomware en Mode sans échec avec réseau.

Supprimer .TurkStatik file ransomware de Windows 7/Windows Vista/Windows XP

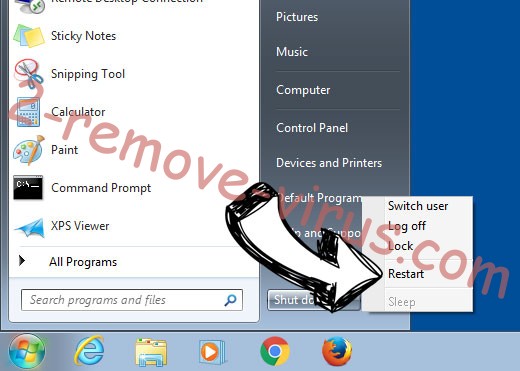

- Cliquez sur Démarrer et sélectionnez arrêter.

- Sélectionnez redémarrer, puis cliquez sur OK.

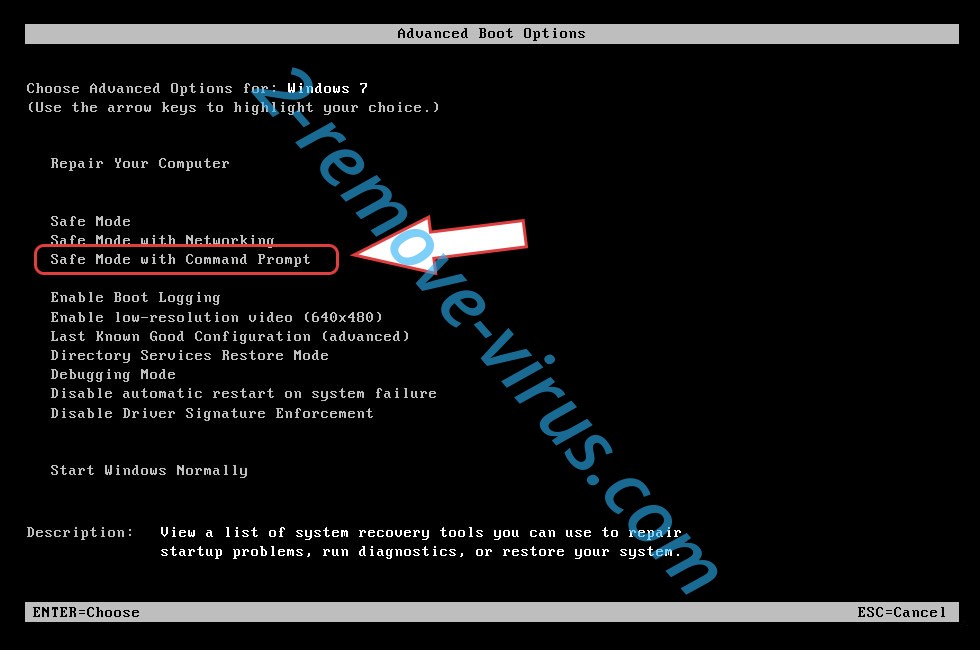

- Commencer à taper F8 au démarrage de votre PC de chargement.

- Sous Options de démarrage avancées, sélectionnez Mode sans échec avec réseau.

- Ouvrez votre navigateur et télécharger l’utilitaire anti-malware.

- Utilisez l’utilitaire supprimer .TurkStatik file ransomware

Supprimer .TurkStatik file ransomware de fenêtres 8/10

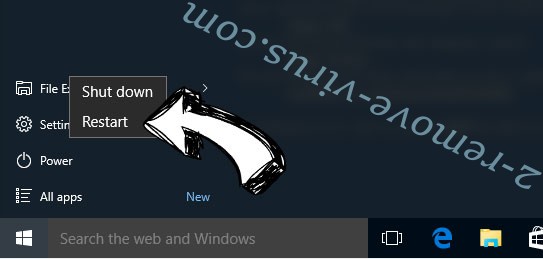

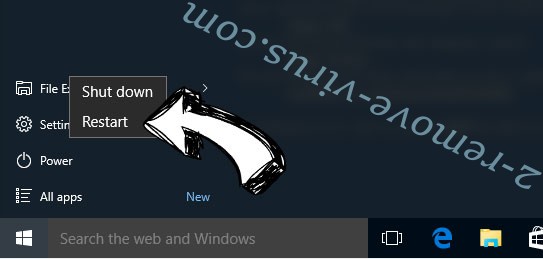

- Sur l’écran de connexion Windows, appuyez sur le bouton d’alimentation.

- Appuyez sur et maintenez Maj enfoncée et sélectionnez redémarrer.

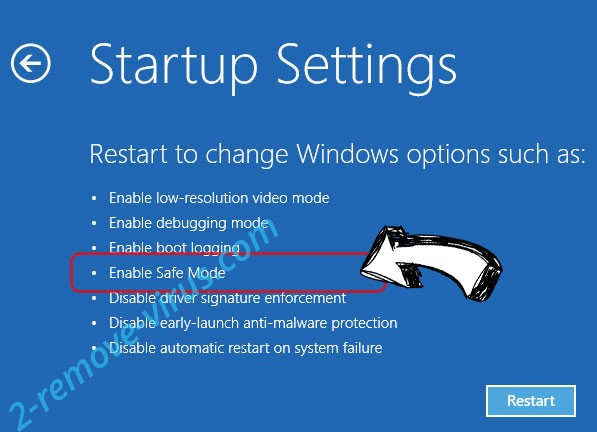

- Atteindre Troubleshoot → Advanced options → Start Settings.

- Choisissez Activer Mode sans échec ou Mode sans échec avec réseau sous paramètres de démarrage.

- Cliquez sur redémarrer.

- Ouvrez votre navigateur web et télécharger le malware remover.

- Le logiciel permet de supprimer .TurkStatik file ransomware

étape 2. Restaurez vos fichiers en utilisant la restauration du système

Suppression de .TurkStatik file ransomware dans Windows 7/Windows Vista/Windows XP

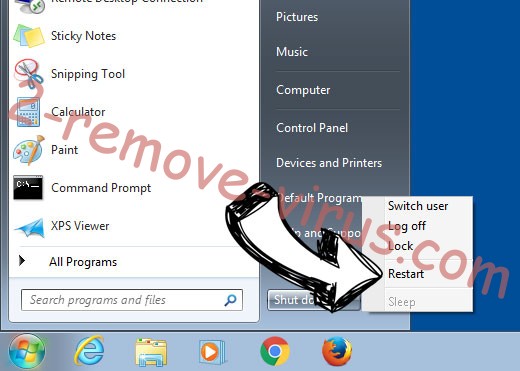

- Cliquez sur Démarrer et sélectionnez arrêt.

- Sélectionnez redémarrer et cliquez sur OK

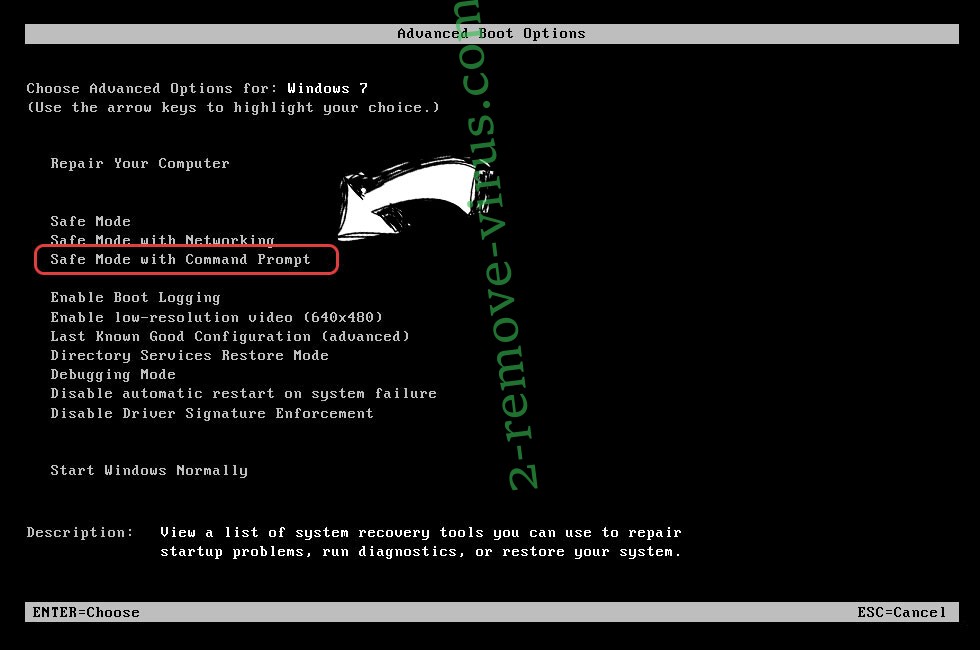

- Quand votre PC commence à charger, appuyez plusieurs fois sur F8 pour ouvrir les Options de démarrage avancées

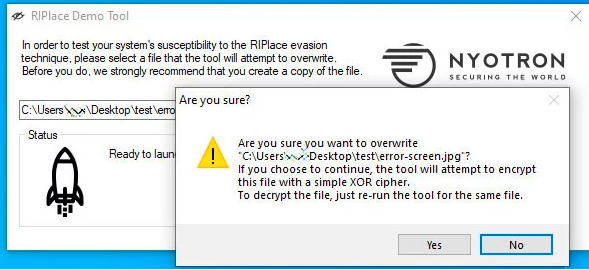

- Choisissez ligne de commande dans la liste.

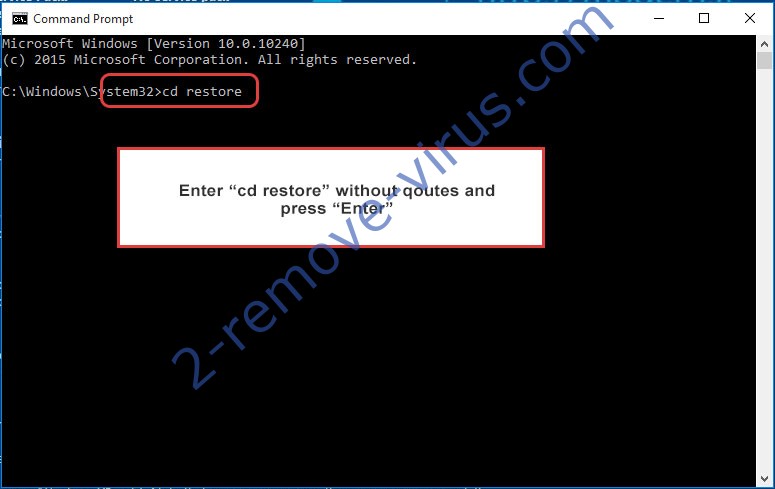

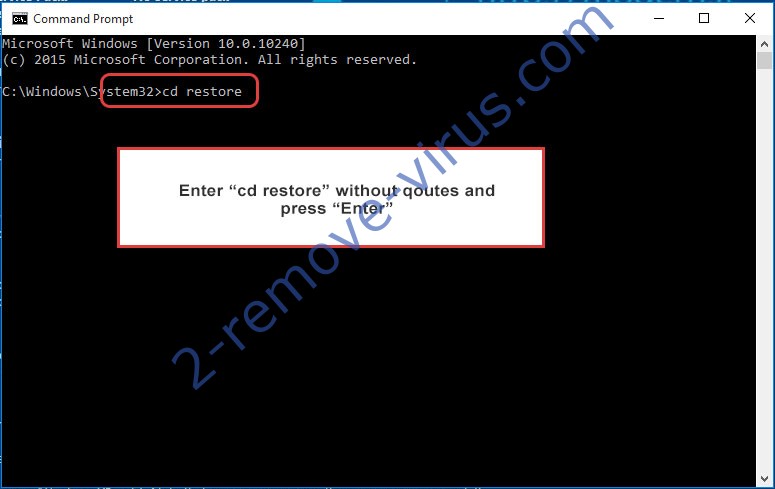

- Type de cd restore et appuyez sur entrée.

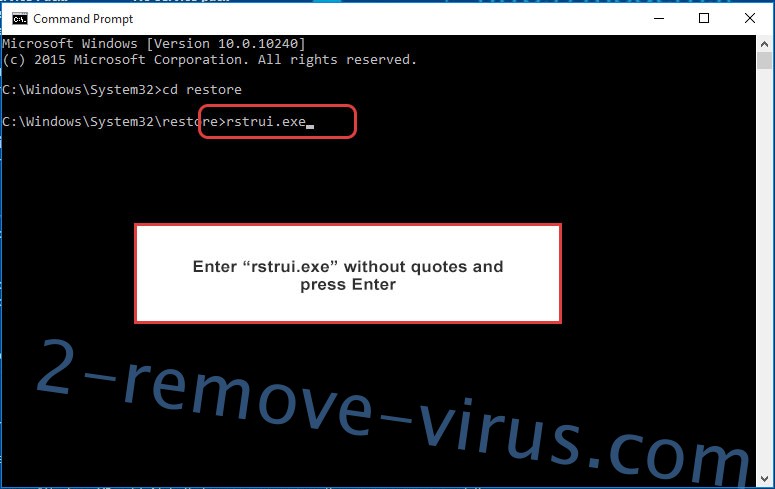

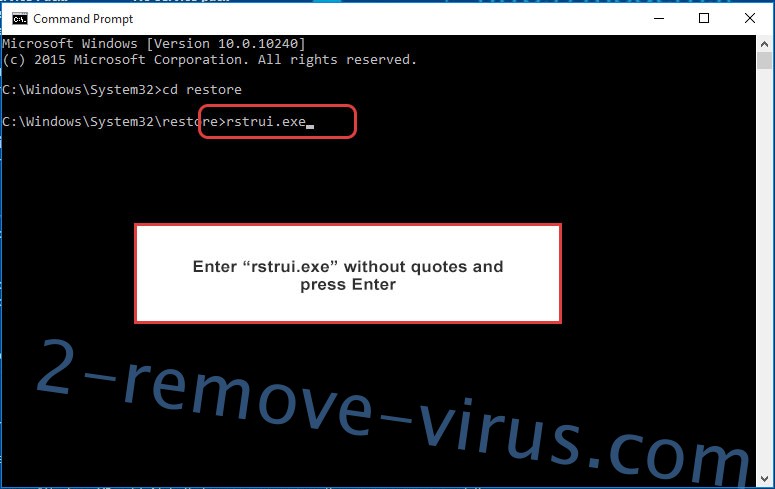

- Tapez rstrui.exe et appuyez sur entrée.

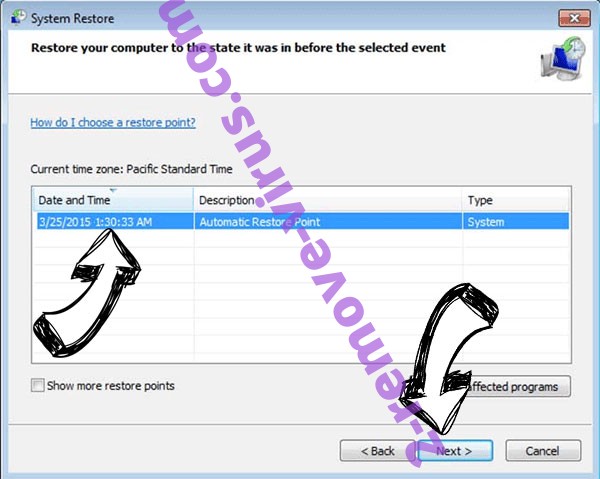

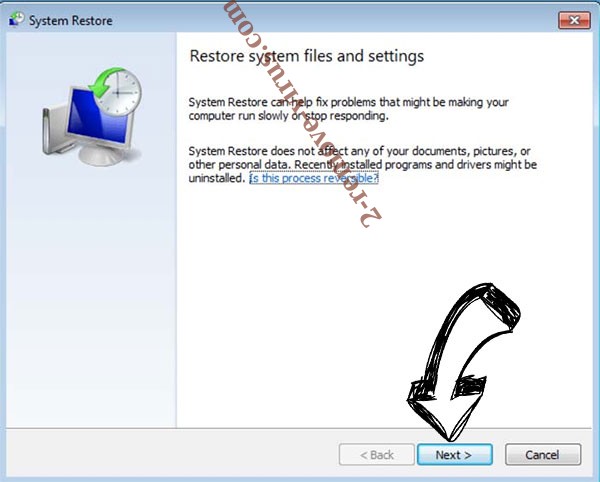

- Cliquez sur suivant dans la nouvelle fenêtre, puis sélectionnez le point de restauration avant l’infection.

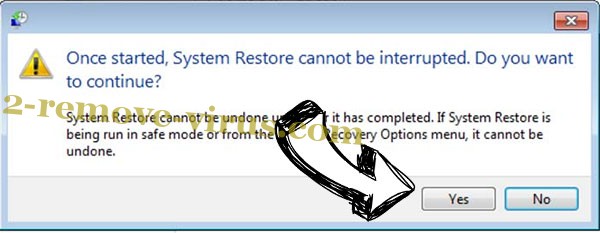

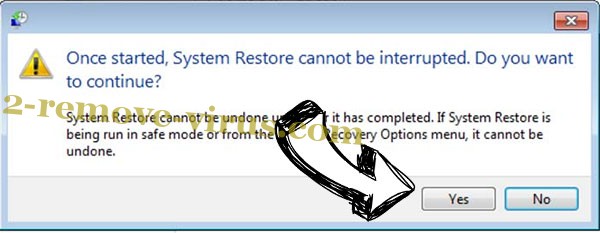

- Cliquez à nouveau sur suivant, puis cliquez sur Oui pour lancer la restauration du système.

Supprimer .TurkStatik file ransomware de fenêtres 8/10

- Cliquez sur le bouton d’alimentation sur l’écran de connexion Windows.

- Maintenez Maj et cliquez sur redémarrer.

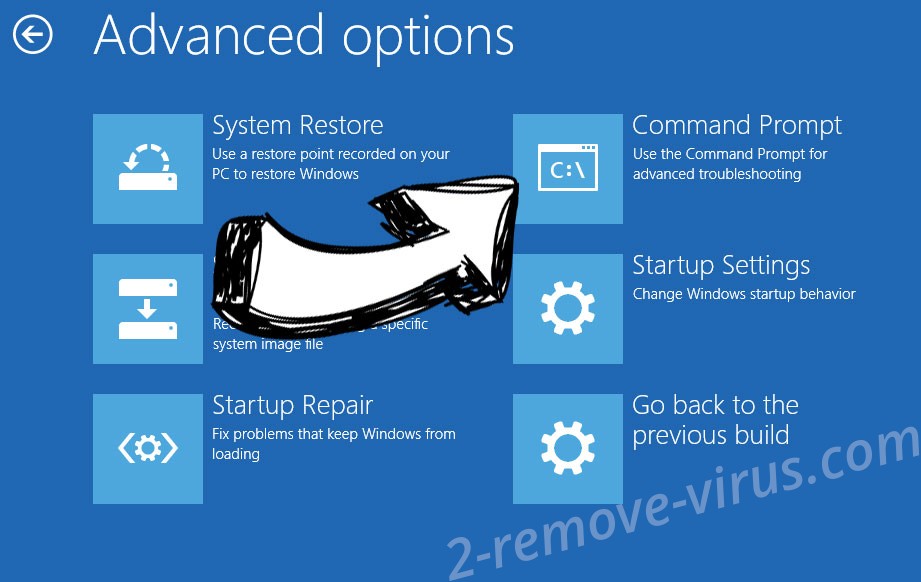

- Choisissez dépanner et allez dans les options avancées.

- Sélectionnez invite de commandes, puis cliquez sur redémarrer.

- Dans l’invite de commandes, entrée cd restore et appuyez sur entrée.

- Tapez dans rstrui.exe, puis appuyez à nouveau sur Enter.

- Cliquez sur suivant dans la nouvelle fenêtre restauration du système.

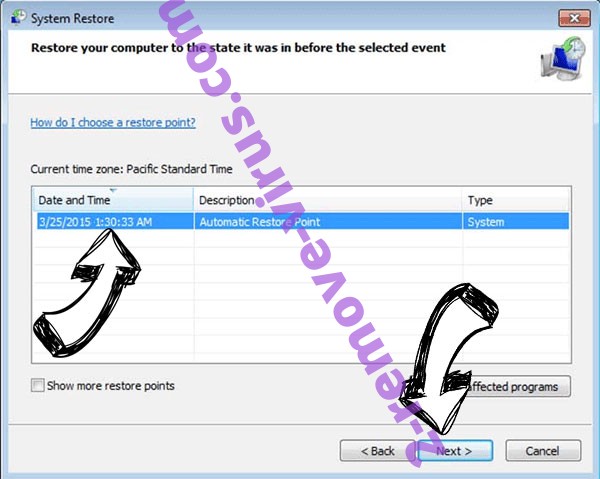

- Choisissez le point de restauration avant l’infection.

- Cliquez sur suivant et puis cliquez sur Oui pour restaurer votre système.