L’arnaque « Email Deliverability Alert » est une campagne de phishing qui tente de convaincre les destinataires que leur compte e-mail rencontre des problèmes affectant la diffusion des messages. L’e-mail est généralement déguisé en notification technique provenant d’un administrateur de messagerie, d’un fournisseur d’hébergement ou d’un serveur automatisé. Il avertit souvent que les e-mails sortants échouent, que les messages sont en retard ou que la performance du compte a été affectée par un problème de configuration. Bien que la notification puisse sembler professionnelle et urgente, elle n’est pas légitime.

Cette tentative de phishing repose sur la création d’inquiétudes concernant les perturbations de la communication. De nombreux utilisateurs dépendent fortement de l’email pour le travail, la communication personnelle et la gestion de compte, si bien que les avertissements concernant des problèmes de livraison peuvent sembler crédibles. L’e-mail « Email Deliverability Alert » affirme souvent qu’une vérification immédiate est nécessaire pour rétablir un fonctionnement normal ou prévenir de futures défaillances de livraison. Pour rendre la situation plus convaincante, certaines versions incluent de faux détails de serveur, des horodatages ou des références à des emails non délivrés.

L’email contient généralement un lien ou un bouton invitant les destinataires à examiner le problème supposé. Cependant, au lieu d’ouvrir un véritable portail de service, le lien redirige vers une page de connexion contrefaite conçue pour imiter une interface de messagerie web. Ces pages de phishing sont souvent volontairement génériques afin de cibler les utilisateurs de plusieurs fournisseurs de messagerie simultanément. Une fois les identifiants saisis, les attaquants capturent les informations et accèdent au compte.

Certaines versions de l’arnaque suggèrent Email Deliverability Alert que la boîte aux lettres peut être restreinte si aucune action n’est prise rapidement. D’autres affirment que les e-mails sont actuellement rejetés ou que des communications importantes ne peuvent pas être transmises tant que les paramètres du compte ne sont pas mis à jour. Ces avertissements sont conçus pour pousser les destinataires à répondre immédiatement plutôt que de prendre le temps de vérifier la légitimité du message.

Des comptes e-mail compromis peuvent engendrer de sérieux risques. Les attaquants qui y accèdent peuvent consulter la correspondance stockée, rechercher des informations sensibles ou utiliser le compte pour distribuer d’autres e-mails de phishing. Comme de nombreux services en ligne utilisent des adresses e-mail pour la récupération et la vérification des mots de passe, l’accès à un seul compte peut potentiellement exposer d’autres comptes également. Cela rend les arnaques de phishing impliquant des comptes e-mail particulièrement dangereuses.

La stratégie de ciblage large utilisée dans la campagne Email Deliverability Alert contribue également à son efficacité. L’e-mail évite souvent de nommer un fournisseur spécifique et utilise plutôt un langage technique général lié à la livrabilité ou à la performance du compte. Cela permet d’envoyer le même modèle de phishing à un grand nombre de destinataires, quel que soit le service de messagerie utilisé réellement.

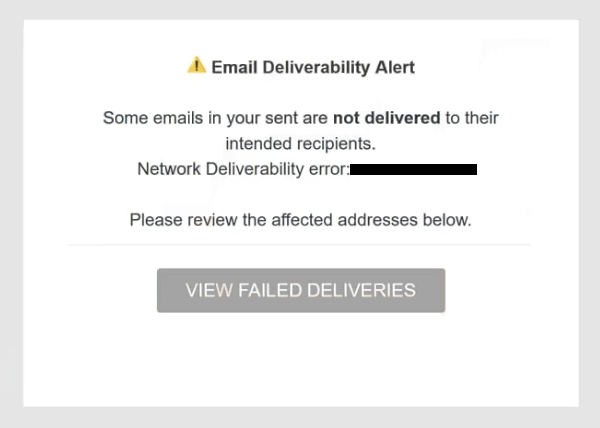

L’email complet de phishing Email Deliverability Alert est ci-dessous :

Subject: lnvoice Attached-Review

Email Deliverability Alert

Some emails in your sent are not delivered to their intended recipients.

Network Deliverability error: –Please review the affected addresses below.

View Failed Deliveries

Comment reconnaître les emails de phishing

Reconnaître les emails de phishing comme l’arnaque « Email Deliverability Alert » nécessite de prêter une attention particulière aux signes d’alerte courants qui apparaissent dans les notifications techniques frauduleuses. Même lorsque ces emails semblent convaincants, ils contiennent souvent des détails qui révèlent leur véritable objectif.

L’un des indicateurs les plus évidents est l’urgence. Les emails de phishing affirment souvent qu’une action immédiate est nécessaire pour éviter les problèmes de compte ou les défaillances de communication. Dans ce cas, le message peut avertir que les e-mails ne sont plus correctement livrés ou que la fonctionnalité du compte est en danger. Cette pression est intentionnelle et vise à faire réagir rapidement les destinataires plutôt qu’à évaluer attentivement l’email.

L’adresse de l’expéditeur est un autre détail important à inspecter. Les e-mails frauduleux imitent souvent des domaines légitimes mais comportent de légères modifications, des caractères supplémentaires ou des noms de domaine sans lien. Bien que le nom affiché puisse paraître professionnel, l’adresse sous-jacente peut révéler que le message ne provient pas d’un véritable prestataire ou administrateur.

Les liens inclus dans les emails de phishing doivent également être traités avec précaution. Le texte visible peut sembler fiable, mais survoler le lien révèle souvent une destination suspecte ou sans rapport. Ces URL mènent souvent à de fausses pages de connexion créées spécifiquement pour collecter les noms d’utilisateur et les mots de passe. Les fournisseurs de messagerie légitimes dirigent généralement les utilisateurs vers les paramètres de compte via des sites officiels plutôt que via des liens non sollicités dans des e-mails inattendus.

Le langage utilisé dans l’e-mail peut fournir des indices supplémentaires. Certains e-mails de phishing contiennent des formulations maladroites, des fautes grammaticales ou des incohérences de mise en forme. D’autres peuvent sembler plus aboutis mais reposent tout de même sur des explications techniques vagues et un vocabulaire générique. Un manque de personnalisation est également fréquent, surtout lorsque l’e-mail n’identifie pas clairement l’utilisateur ou le service de messagerie spécifique.

Un autre signe d’alerte est toute demande d’identifiants de compte. Les fournisseurs légitimes ne demandent pas aux utilisateurs de vérifier leurs mots de passe ni de rétablir l’accès en saisissant les informations de connexion via des liens intégrés dans des notifications techniques aléatoires. Les emails poussant les destinataires vers des pages de connexion externes doivent toujours être abordés avec prudence.

Les attachements peuvent aussi présenter des risques supplémentaires. Certains e-mails de phishing incluent des fichiers présentés sous forme de rapports, journaux de serveurs ou résumés de livraison. L’ouverture de ces pièces jointes peut entraîner des infections à malwares s’ils contiennent du contenu ou des scripts nuisibles. Pour cette raison, les fichiers inattendus attachés aux alertes techniques ne doivent jamais être ouverts sans vérification.

La méthode la plus sûre est d’ignorer les instructions contenues dans l’email et d’accéder directement au compte via le site officiel du fournisseur de messagerie. S’il y a un problème réel affectant la délivrabilité, il apparaîtra généralement directement dans l’interface du compte. Vérifier les informations de manière indépendante peut prévenir les accès non autorisés et réduire le risque de vol de titres.

La sensibilisation est l’une des défenses les plus solides contre les campagnes de phishing. L’arnaque « Email Deliverability Alert » dépend de l’urgence, du langage technique et de la préoccupation face à la perte de communication pour manipuler les destinataires. Prendre le temps d’examiner l’expéditeur, d’examiner attentivement les liens et de questionner les notifications inattendues peut considérablement réduire le risque de compromission.