L’e-mail de phishing Webmail – Final Warning 2FA Authentication required affirme que le destinataire doit activer ou confirmer d’urgence l’authentification à deux facteurs afin d’éviter que son compte email ne soit restreint ou désactivé. Elle présente la situation comme un dernier avertissement, suggérant qu’aucun autre avertissement ne sera donné. Cette urgence vise à pousser le destinataire à agir rapidement sans vérifier le message.

L’e-mail n’explique pas ce qui a déclenché cet avertissement. Il peut mentionner une mise à jour de politique de sécurité ou une exigence système, mais il n’inclut aucun détail vérifiable comme une activité de connexion récente ou des modifications de compte. Au lieu de cela, il vise à orienter le destinataire pour qu’il termine le processus via un lien.

Cliquer sur le lien mène à une page qui imite une connexion webmail ou un portail de vérification de sécurité. Le design peut ressembler à un service de messagerie familier, mais il ne donne pas accès aux fonctionnalités réelles du compte. Il n’y a aucun paramètre, aucune option de sécurité, et aucune information sur l’authentification à deux facteurs. La page ne demande que les identifiants de connexion.

Entrer ces identifiants n’active aucune fonction de sécurité. Les informations sont envoyées directement aux escrocs, et la page peut alors afficher un message de confirmation ou rediriger vers une page de connexion légitime. Ce comportement est utilisé pour donner l’impression que le processus est complet.

L’avertissement concernant l’authentification 2FA requise n’est pas réel. C’est une affirmation générique conçue pour exercer une pression et inciter à une action immédiate. En qualifiant l’email de « dernier avertissement », l’arnaque augmente la probabilité que le destinataire réponde sans vérifier son authenticité.

Si les attaquants obtiennent des identifiants valides, ils peuvent tenter d’accéder au compte e-mail. Cela peut exposer des messages, des pièces jointes et des listes de contacts. Comme les comptes e-mail sont souvent liés à d’autres services, l’accès peut aussi servir à réinitialiser des mots de passe et à compromettre des comptes supplémentaires.

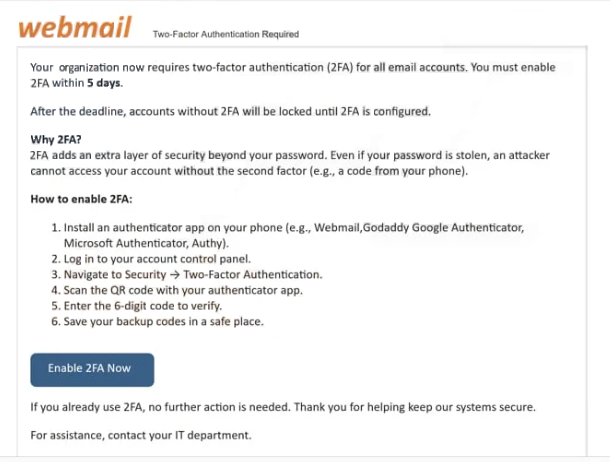

L’email complet de phishing Webmail – Final Warning 2FA Authentication required est ci-dessous :

Subject: Final Warning: 2FA Authentication Required for –

webmail Two-Factor Authentication Required –

Your organization now requires two-factor authentication (2FA) for all email accounts. You must enable 2FA within 5 days.

After the deadline, accounts without 2FA will be locked until 2FA is configured.

Why 2FA?

2FA adds an extra layer of security beyond your password. Even if your password is stolen, an attacker cannot access your account without the second factor (e.g., a code from your phone).How to enable 2FA:

Install an authenticator app on your phone (e.g., Webmail,Godaddy Google Authenticator, Microsoft Authenticator, Authy).

Log in to your account control panel.

Navigate to Security → Two-Factor Authentication.

Scan the QR code with your authenticator app.

Enter the 6‑digit code to verify.

Save your backup codes in a safe place.Enable 2FA Now

If you already use 2FA, no further action is needed. Thank you for helping keep our systems secure.

For assistance, contact your IT department.

This notification was generated automatically on {now}. Please do not respond.

Security settings: Manage 2FA

This is an automated notification. Replies are not monitored.

Copyright © 2026 cPanel, L.L.C. All rights reserved. –

Comment reconnaître les emails de phishing comme « Webmail – Final Warning 2FA Authentication required »

Les emails de phishing utilisant des avertissements de sécurité urgents reposent souvent sur des explications vagues. Ils affirment qu’une action est nécessaire, mais ne fournissent pas d’informations précises pouvant être vérifiées. Les notifications de sécurité légitimes incluent généralement des détails tels que les tentatives de connexion, les informations sur les appareils ou les horodatages.

Un autre indicateur clé est l’utilisation d’un lien direct pour la vérification. Au lieu d’orienter les utilisateurs vers leur compte via le site officiel, l’email inclut un lien vers une page de connexion hébergée sur un autre domaine. Cette page peut ressembler à un service réel, mais elle n’y est pas connectée.

L’adresse de l’expéditeur est également importante à vérifier. Bien que le nom affiché puisse indiquer une équipe de support ou de sécurité, l’adresse e-mail provient souvent d’un domaine non lié. Ce décalage est un signe fort que l’email n’est pas authentique.

L’e-mail est généralement rédigé dans un format général. Il ne peut pas inclure le nom du destinataire ni aucune information spécifique au compte. Cela permet de l’envoyer à de nombreux utilisateurs sans modification.

La formulation est conçue pour créer de l’urgence. En précisant qu’il s’agit d’un avertissement final et qu’une action doit être prise immédiatement, l’e-mail encourage des réponses rapides sans examen minutieux.

Reconnaître ces schémas aide à identifier les emails de phishing avant d’interagir avec eux. Les e-mails qui combinent des avertissements urgents, des liens de connexion externes et des informations incohérentes de l’expéditeur doivent être traités avec prudence.