Nury ransomware est l’une des infections de logiciels malveillants de cryptage de fichiers les plus récentes à provenir de la célèbre famille de rançongiciels Djvu/STOP. Il est également connu sous le nom de logiciel malveillant .nury car il ajoute .nury à tous les fichiers qu’il crypte. Il cible principalement les fichiers personnels, et une fois qu’ils ont été cryptés, vous ne pourrez plus les ouvrir. Les acteurs malveillants essaieront de vous vendre un décrypteur pour 980 $, mais avant de payer, vous devez prendre en compte tous les risques liés à l’engagement avec des cybercriminels. Ils exigeront 980 $ pour le décrypteur.

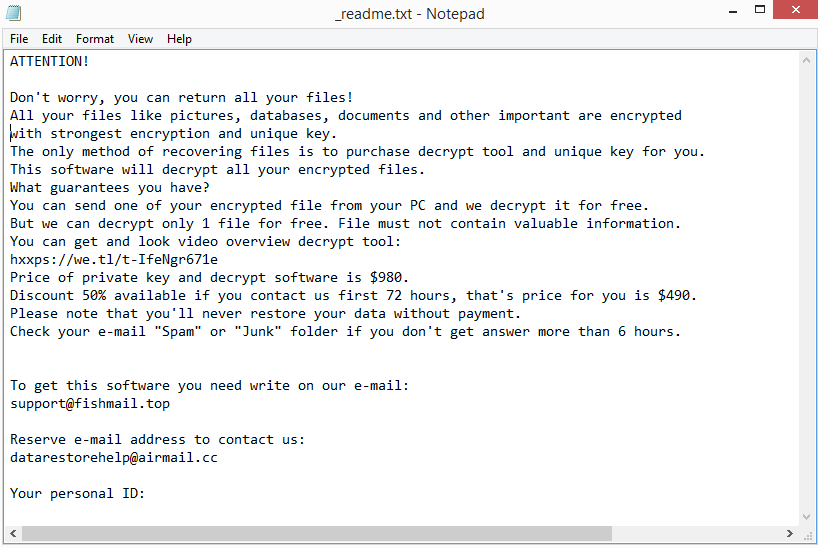

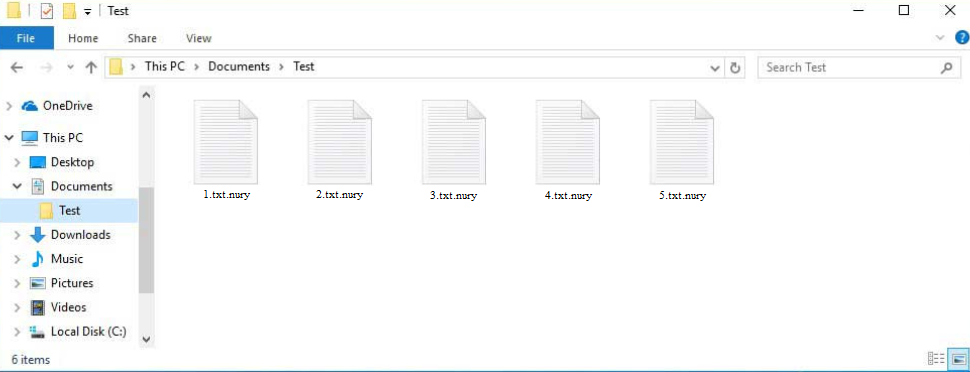

Les fichiers personnels, tels que les photos, les vidéos et les documents, sont les principales cibles des ransomwares. Il sera évident quels fichiers ont été cryptés parce qu’ils auront une extension .nury. Text.txt, par exemple, deviendrait text.txt.nury lorsqu’il serait crypté. Vous ne pouvez pas ouvrir de fichiers avec cette extension, sauf si vous utilisez d’abord un décrypteur sur eux. Cependant, le décrypteur est entre les mains des opérateurs de logiciels malveillants, et ils ne se contenteront pas de vous le donner. Instructions sur la façon de l’obtenir sont fournies dans le _readme.txt note de rançon qui peut être trouvé dans chaque dossier contenant des fichiers cryptés.

Le Nury ransomware décrypteur coûte 980 $, selon la note de rançon. En outre, les victimes qui entrent en contact avec des cybercriminels dans les 72 premières heures recevront soi-disant une réduction de 50%. Que cela soit vrai ou non, il n’est jamais recommandé de payer la rançon ou d’interagir avec des acteurs malveillants. Vous avez affaire à des cybercriminels, il n’y a donc aucune garantie que vous obtiendrez un décrypteur même si vous payez la rançon. Même s’ils reçoivent un paiement, il est peu probable que les développeurs de logiciels malveillants se sentent obligés d’aider les victimes. De plus, gardez à l’esprit que l’argent obtenu grâce aux paiements aux victimes sera utilisé pour financer d’autres activités malveillantes.

Un décrypteur gratuit Nury ransomware n’est malheureusement pas disponible actuellement, de sorte que les victimes sans sauvegardes ne pourront pas récupérer leurs fichiers gratuitement. Les versions ransomware de la famille Djvu/STOP chiffrent les fichiers à l’aide de clés en ligne. Cela signifie essentiellement que les clés sont uniques à chaque victime. Sans développeurs de logiciels malveillants libérant les clés de cryptage des victimes, il semble peu probable qu’un décrypteur gratuit Nury ransomware soit publié. Ces clés pourraient éventuellement être rendues publiques, cependant, si les cybercriminels choisissent de cesser leurs opérations.

Vous devez procéder avec une extrême prudence lors de la recherche d’un décrypteur gratuit Nury ransomware car il existe de nombreux faux décrypteurs. Plus de logiciels malveillants pourraient être téléchargés si vous téléchargez le mauvais décrypteur. Pour les décrypteurs, choisissez des sources fiables comme NoMoreRansom. S’il n’est pas disponible sur NoMoreRansom , un décrypteur n’est probablement pas disponible.

Si vous disposez d’une sauvegarde de vos données, vous pouvez commencer à restaurer les fichiers dès que vous supprimez Nury ransomware . Nous vous déconseillons de tenter de supprimer Nury ransomware manuellement à moins que vous ne soyez complètement confiant dans vos capacités. La procédure peut être assez compliquée, et faire quelque chose de mal pourrait entraîner plus de dommages à votre ordinateur. Il est beaucoup plus sûr d’utiliser un logiciel antivirus.

Comment votre ordinateur a-t-il Nury ransomware infecté ?

Si vous avez de mauvaises habitudes en ligne, vous êtes plus susceptible de rencontrer des logiciels malveillants. Les utilisateurs sont considérablement plus susceptibles de rencontrer des infections de logiciels malveillants comme les ransomwares s’ils ouvrent des pièces jointes non sollicitées sans les vérifier, utilisent des torrents pour obtenir du contenu piraté, cliquent sur des liens aléatoires, etc.

Les logiciels malveillants sont régulièrement distribués par les cybercriminels par le biais de pièces jointes. Ils achètent des dizaines de milliers d’adresses e-mail sur des forums de pirates informatiques pour leurs campagnes d’e-mails malveillants, après quoi ils joignent des fichiers nuisibles aux e-mails. Lorsque ces fichiers sont ouverts, l’infection peut commencer. Ces e-mails sont généralement assez génériques, ce qui les rend faciles à identifier. Le drapeau rouge le plus flagrant est les fautes de grammaire et d’orthographe dans les courriels prétendument envoyés par des entreprises légitimes. Les erreurs sont très évidentes car les expéditeurs malveillants prennent souvent l’identité d’employés d’entreprises dignes de confiance. Les courriels légitimes écrits par les entreprises contiendront rarement des erreurs car ils semblent non professionnels.

Un autre signe d’avertissement est lorsque vous recevez des courriels supposés provenir d’une entreprise dont vous utilisez les services et qu’elle s’adresse à vous en tant qu’«utilisateur », « membre » et « client » plutôt que d’utiliser votre nom. Afin de rendre les e-mails plus personnels, les entreprises insèrent automatiquement les noms des clients dans leurs e-mails. Cependant, comme les acteurs malveillants ciblent souvent un grand nombre d’utilisateurs en même temps et n’ont pas accès aux informations personnelles les concernant, ils utilisent des mots génériques.

Les auteurs de menaces généreraient des courriels malveillants beaucoup plus sophistiqués s’ils ciblaient une personne spécifique et avaient accès à certaines de leurs données personnelles. Ces e-mails utiliseraient des noms pour s’adresser aux destinataires, seraient exempts d’erreurs et incluraient des informations qui donneraient la légitimité de l’e-mail. Par conséquent, avant d’ouvrir des pièces jointes non sollicitées, il est fortement conseillé de les analyser avec un logiciel antivirus tel que VirusTotal .

Enfin, les torrents sont régulièrement utilisés pour diffuser des logiciels malveillants. Les sites Web torrent sont souvent mal surveillés, de sorte que les acteurs criminels peuvent télécharger des fichiers contenant des logiciels malveillants. L’utilisation de torrents pour télécharger gratuitement du contenu protégé par le droit d’auteur augmente considérablement votre risque de rencontrer des infections de logiciels malveillants. La majorité des logiciels malveillants se trouvent fréquemment dans les torrents liés au divertissement, notamment ceux pour les jeux vidéo, les émissions de télévision et les films. C’est techniquement du vol d’utiliser des torrents pour télécharger du contenu protégé par le droit d’auteur, sans oublier que c’est dangereux pour vos données / ordinateur.

Comment supprimer Nury ransomware

Parce que ransomware est une infection très complexe, il n’est pas conseillé d’essayer de supprimer Nury ransomware manuellement. Si vous ne savez pas ce que vous faites, vous pouvez finir par endommager davantage votre ordinateur. C’est un processus difficile qui devrait être laissé aux professionnels. Il est beaucoup plus sûr de supprimer Nury ransomware avec un logiciel antivirus. Une fois que le ransomware a été complètement éliminé de l’ordinateur, vous pouvez accéder à votre sauvegarde et commencer à restaurer vos fichiers.

Si vous n’avez pas de fichiers stockés dans une sauvegarde, votre seule option est d’attendre qu’un décrypteur gratuit Nury ransomware soit publié. Cependant, il n’y a aucune garantie qu’il sera jamais libéré. Pendant que vous attendez qu’un décrypteur soit disponible, il est recommandé de sauvegarder vos fichiers cryptés.

Nury ransomware est détecté comme suit :

- Win32:PWSX-gen [Trj] par Avast/AVG

- Trojan.MalPack.GS par Malwarebytes

- VHO:Trojan.Win32.Injuke.gen par Kaspersky

- Trojan:Win32/Sabsik.FL.B!ml par Microsoft

Quick Menu

étape 1. Supprimer Nury ransomware en Mode sans échec avec réseau.

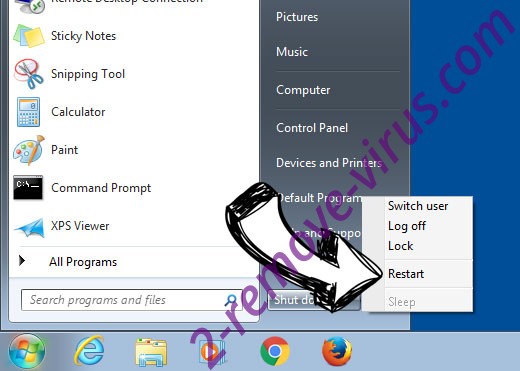

Supprimer Nury ransomware de Windows 7/Windows Vista/Windows XP

- Cliquez sur Démarrer et sélectionnez arrêter.

- Sélectionnez redémarrer, puis cliquez sur OK.

- Commencer à taper F8 au démarrage de votre PC de chargement.

- Sous Options de démarrage avancées, sélectionnez Mode sans échec avec réseau.

- Ouvrez votre navigateur et télécharger l’utilitaire anti-malware.

- Utilisez l’utilitaire supprimer Nury ransomware

Supprimer Nury ransomware de fenêtres 8/10

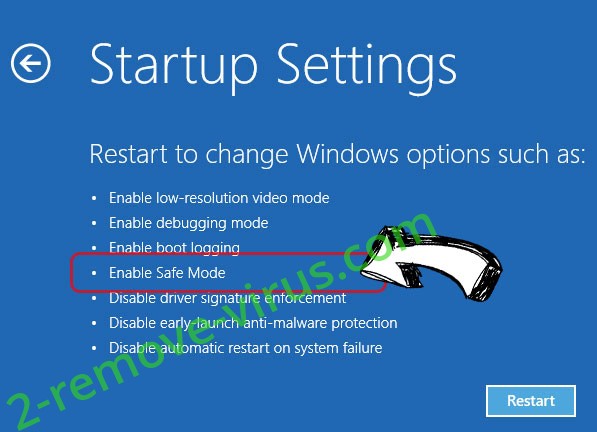

- Sur l’écran de connexion Windows, appuyez sur le bouton d’alimentation.

- Appuyez sur et maintenez Maj enfoncée et sélectionnez redémarrer.

- Atteindre Troubleshoot → Advanced options → Start Settings.

- Choisissez Activer Mode sans échec ou Mode sans échec avec réseau sous paramètres de démarrage.

- Cliquez sur redémarrer.

- Ouvrez votre navigateur web et télécharger le malware remover.

- Le logiciel permet de supprimer Nury ransomware

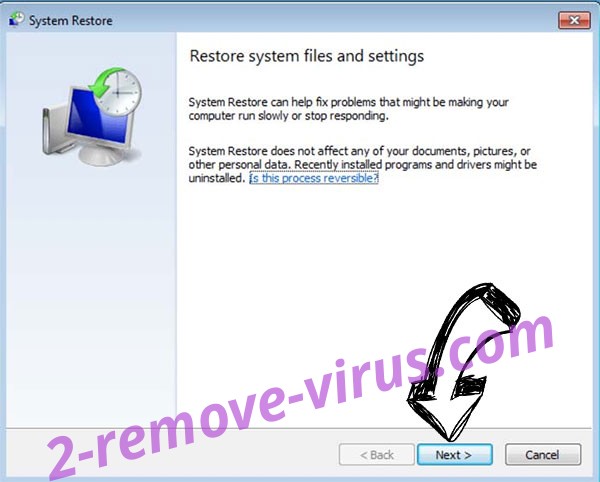

étape 2. Restaurez vos fichiers en utilisant la restauration du système

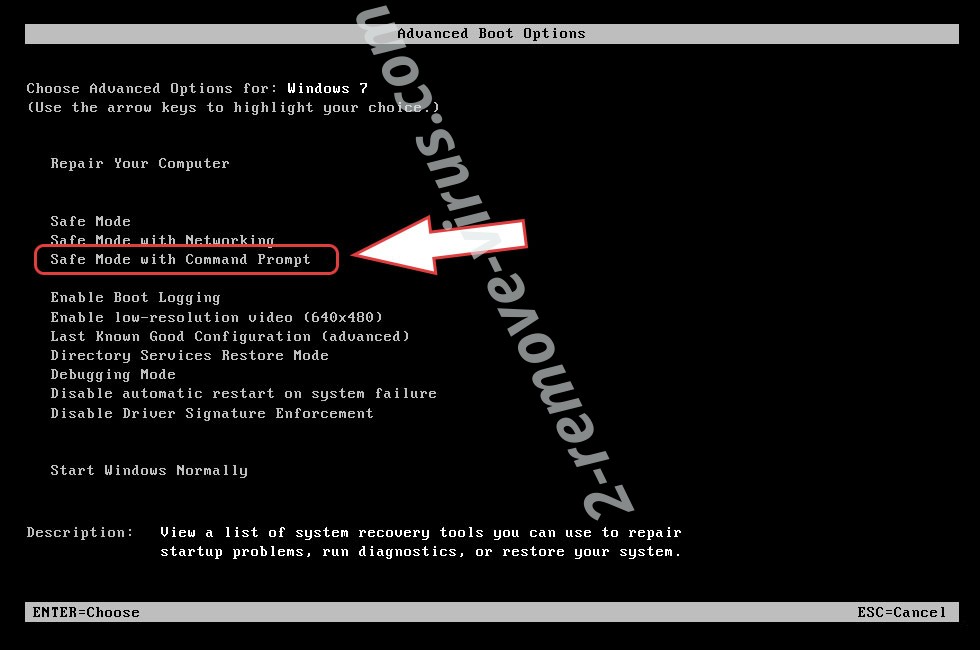

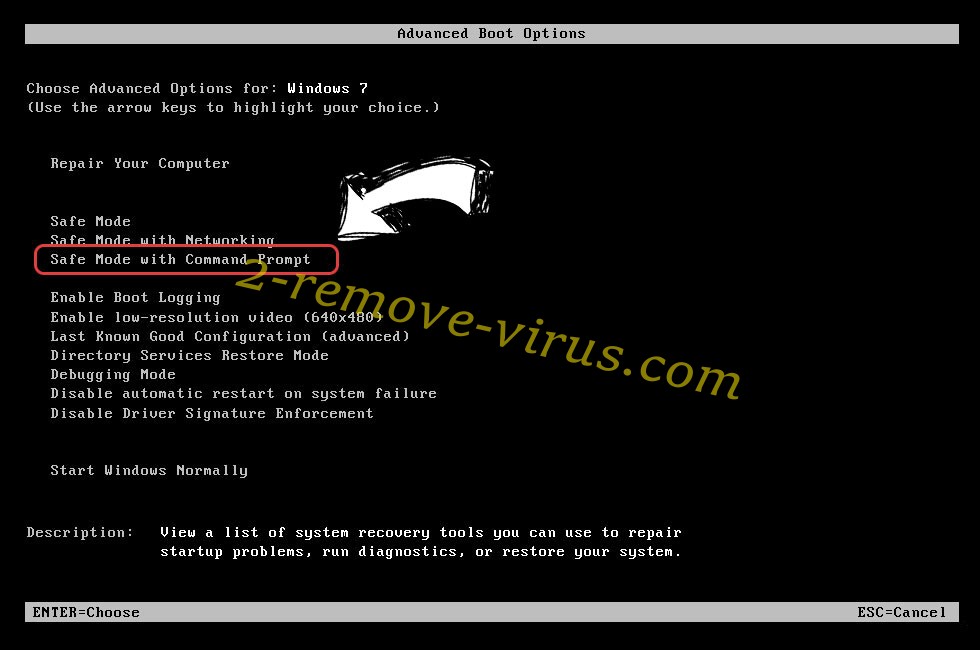

Suppression de Nury ransomware dans Windows 7/Windows Vista/Windows XP

- Cliquez sur Démarrer et sélectionnez arrêt.

- Sélectionnez redémarrer et cliquez sur OK

- Quand votre PC commence à charger, appuyez plusieurs fois sur F8 pour ouvrir les Options de démarrage avancées

- Choisissez ligne de commande dans la liste.

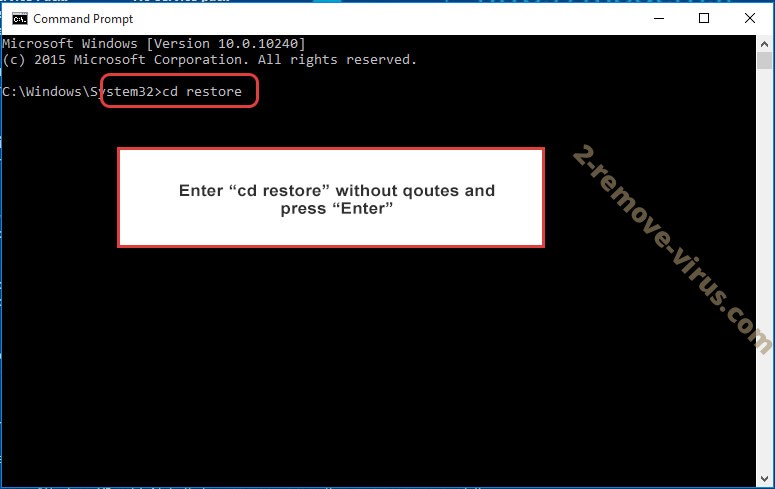

- Type de cd restore et appuyez sur entrée.

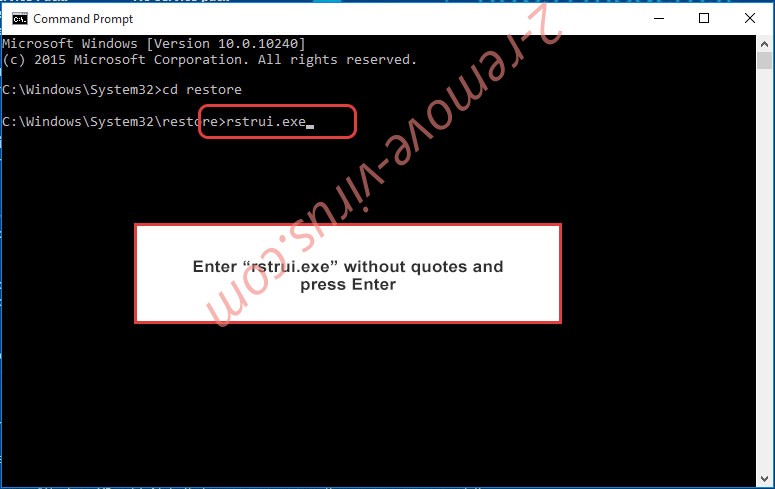

- Tapez rstrui.exe et appuyez sur entrée.

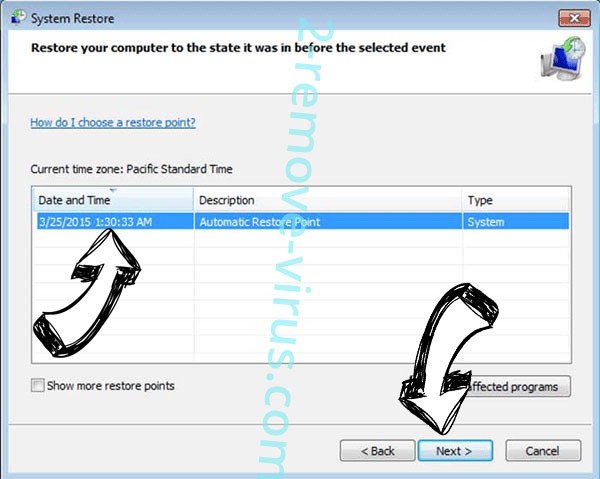

- Cliquez sur suivant dans la nouvelle fenêtre, puis sélectionnez le point de restauration avant l’infection.

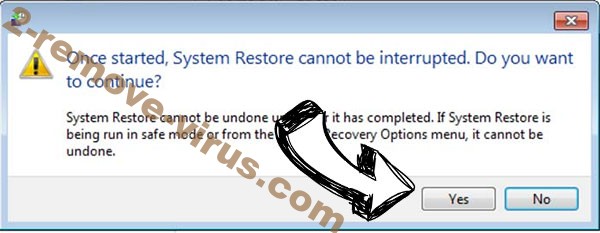

- Cliquez à nouveau sur suivant, puis cliquez sur Oui pour lancer la restauration du système.

Supprimer Nury ransomware de fenêtres 8/10

- Cliquez sur le bouton d’alimentation sur l’écran de connexion Windows.

- Maintenez Maj et cliquez sur redémarrer.

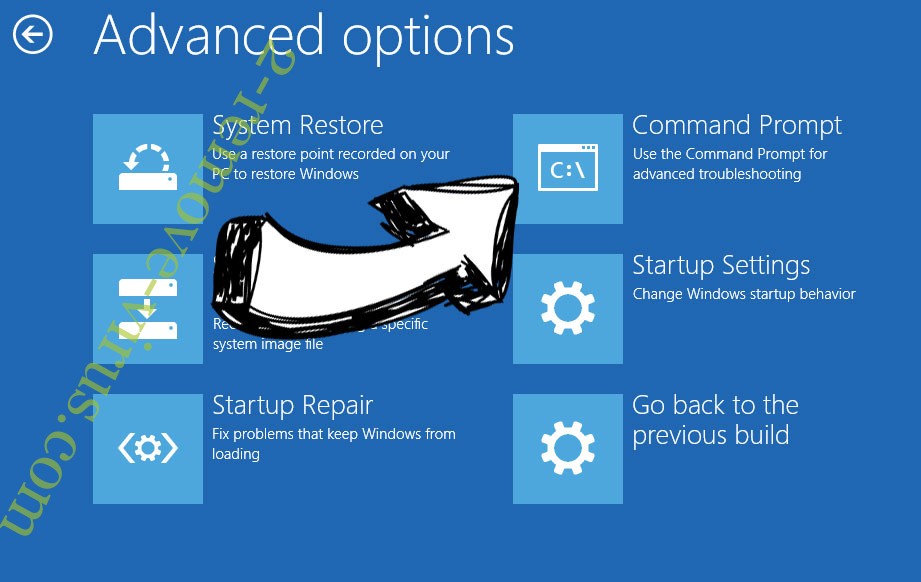

- Choisissez dépanner et allez dans les options avancées.

- Sélectionnez invite de commandes, puis cliquez sur redémarrer.

- Dans l’invite de commandes, entrée cd restore et appuyez sur entrée.

- Tapez dans rstrui.exe, puis appuyez à nouveau sur Enter.

- Cliquez sur suivant dans la nouvelle fenêtre restauration du système.

- Choisissez le point de restauration avant l’infection.

- Cliquez sur suivant et puis cliquez sur Oui pour restaurer votre système.

Offers

Télécharger outil de suppressionto scan for Nury ransomwareUse our recommended removal tool to scan for Nury ransomware. Trial version of provides detection of computer threats like Nury ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft examen détails WiperSoft est un outil de sécurité qui offre une sécurité en temps réel contre les menaces potentielles. De nos jours, beaucoup d’utilisateurs ont tendance à téléc ...

Télécharger|plus

Est MacKeeper un virus ?MacKeeper n’est pas un virus, ni est-ce une arnaque. Bien qu’il existe différentes opinions sur le programme sur Internet, beaucoup de ceux qui déteste tellement notoire ...

Télécharger|plus

Alors que les créateurs de MalwareBytes anti-malware n'ont pas été dans ce métier depuis longtemps, ils constituent pour elle avec leur approche enthousiaste. Statistique de ces sites comme CNET m ...

Télécharger|plus