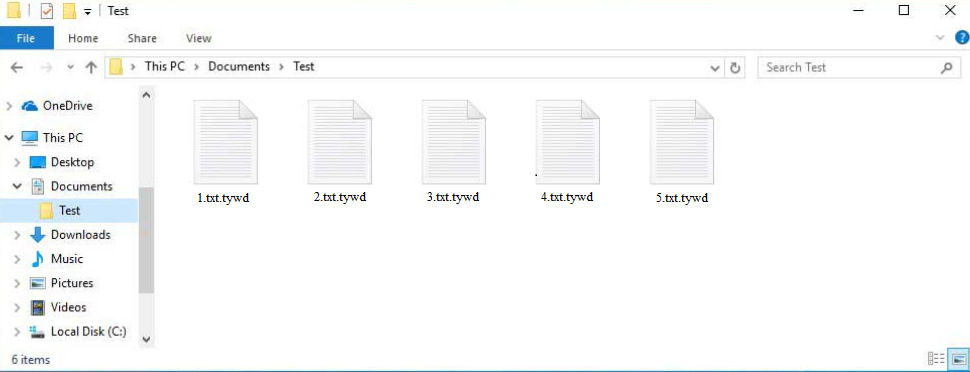

Tywd ransomware (virus .tywd) est un logiciel malveillant qui crypte les fichiers. Les fichiers cryptés deviennent impossibles à ouvrir à moins qu’ils ne soient déchiffrés au préalable. Ce ransomware peut être reconnu par l’extension .tywd qu’il ajoute aux fichiers cryptés. Tywd ransomware est la version la plus récente du rançongiciel Djvu/STOP. Comme ses prédécesseurs, il est considéré comme une infection grave par un logiciel malveillant car il n’est pas toujours possible de récupérer des fichiers. La récupération de fichiers n’est garantie que pour ceux qui ont des sauvegardes. Ceux qui n’ont pas de sauvegardes ont la possibilité d’acheter le décrypteur pour 980 $ auprès des opérateurs de logiciels malveillants, mais le paiement n’est pas recommandé.

Tywd ransomware fait partie de la famille de rançongiciels Djvu/STOP. Il existe des centaines de ransomwares essentiellement identiques de cette famille, mais ils peuvent être différenciés par les extensions qu’ils ajoutent aux fichiers cryptés. Celui-ci ajoute .tywd, c’est pourquoi il est connu sous le nom de Tywd ransomware . Il ciblera vos photos, vidéos, documents et tous les autres fichiers personnels. Tous auront .tywd ajouté. Par exemple, text.txt deviendrait text.txt.tywd s’il était chiffré.

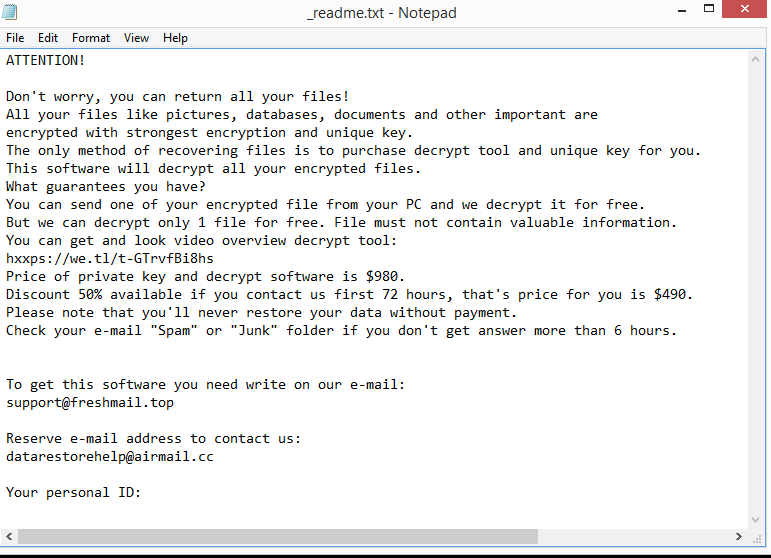

Le malware affichera une fausse fenêtre de mise à jour Windows pendant qu’il crypte vos fichiers. Le ransomware déposera une note de rançon _readme.txt une fois le cryptage du fichier terminé. Selon la note, le prix standard du décrypteur est de 980 $, mais les acteurs malveillants promettent de fournir aux victimes qui les contactent dans les 72 premières heures une réduction de 50%. Payer la rançon peut sembler être la meilleure option s’il s’agit de votre première expérience avec une infection ransomware, mais se conformer aux exigences ne garantit pas le décryptage des fichiers. Rappelez-vous que vous avez affaire à des cybercriminels, et même si vous payez, rien ne force les cybercriminels à vous aider. En outre, le fait que les victimes continuent de payer la rançon est l’un des facteurs qui contribuent au niveau actuel de succès des ransomwares. L’industrie des ransomwares devient de plus en plus lucrative à mesure que de plus en plus de victimes paient, ce qui encourage les acteurs malveillants à poursuivre leurs activités.

Vous ne devriez pas avoir trop de difficulté à récupérer vos fichiers si vous aviez l’habitude de sauvegarder fréquemment vos fichiers. Cependant, il est crucial que vous supprimiez Tywd ransomware complètement de l’ordinateur avant de pouvoir accéder à la sauvegarde. Les fichiers de la sauvegarde seraient également cryptés si le ransomware était toujours présent sur l’ordinateur lorsque vous vous y êtes connecté.

Votre seul choix est d’attendre la sortie d’un décrypteur gratuit Tywd ransomware si vous n’avez fait aucune sauvegarde de vos fichiers. Cependant, il pourrait être difficile pour les chercheurs de logiciels malveillants d’en créer un, car la majorité des versions de Djvu publiées après 2019 cryptent les fichiers à l’aide de clés en ligne, ce qui signifie que les clés de chaque victime sont différentes. Un décrypteur fonctionnel ne sera pas libéré à moins que ces clés ne soient mises à disposition. Emsisoft created a free Djvu/STOP decryptor , mais il ne peut ouvrir que les fichiers cryptés par l’ancien ransomware Djvu dont les clés de cryptage Emsisoft a. Cependant, nous vous conseillons de vérifier NoMoreRansom périodiquement un décrypteur gratuit et de sauvegarder vos fichiers cryptés.

Comment les rançongiciels sont-ils distribués ?

Si votre ordinateur a été infecté par un rançongiciel, vous avez probablement de mauvaises habitudes de navigation. Si vous ouvrez des pièces jointes non sollicitées, cliquez sur des liens aléatoires, utilisez des torrents pour pirater du contenu protégé par le droit d’auteur, etc., vous finirez par rencontrer une sorte de logiciel malveillant. Si vous développez de meilleures habitudes de navigation et vous familiarisez avec la façon dont les rançongiciels se propagent, vous pourrez éviter de nombreux logiciels malveillants à l’avenir.

L’un des moyens les plus populaires pour les utilisateurs de rencontrer des infections de ransomware consiste à utiliser des pièces jointes malveillantes. Les forums de pirates informatiques sont l’endroit où les cybercriminels achètent des adresses e-mail, qu’ils utilisent ensuite pour leurs campagnes de logiciels malveillants à grande échelle. Ces e-mails contiennent des pièces jointes qui, si elles étaient ouvertes, déclencheraient l’infection. Afin de faire pression sur les destinataires pour qu’ils interagissent avec les e-mails, les expéditeurs se font souvent passer pour des représentants des entreprises dont les destinataires des services sont susceptibles d’utiliser. Heureusement, les cybercriminels font assez simple la distinction entre les e-mails malveillants et normaux, que ce soit intentionnellement ou non.

L’indication la plus évidente qu’un e-mail peut être malveillant est la présence de fautes de grammaire et d’orthographe évidentes. Les fautes de grammaire et d’orthographe dans la correspondance officielle d’entreprises légitimes sont très rares car elles semblent non professionnelles. Pourtant, les courriels malveillants sont souvent écrits dans un mauvais anglais et sont pleins d’erreurs. Une autre indication très claire qu’un e-mail est malveillant est lorsque l’expéditeur se réfère à vous par un titre générique comme « utilisateur », « client » ou « membre » alors qu’il devrait connaître votre nom. Les e-mails légitimes des entreprises dont vous utilisez les services s’adresseront toujours à vous par votre nom, car cela rend l’e-mail plus personnel.

C’est une bonne idée d’analyser toutes les pièces jointes des e-mails avec un logiciel antivirus ou VirusTotal avant de les ouvrir. Certaines campagnes malveillantes peuvent être beaucoup plus sophistiquées et difficiles à reconnaître, il est donc préférable d’analyser les pièces jointes non sollicitées.

Les utilisateurs obtiennent également fréquemment des logiciels malveillants via des torrents. Parce que les réseaux torrent sont si mal modérés, les cybercriminels peuvent facilement publier des torrents malveillants déguisés en contenu de divertissement, par exemple. Les logiciels malveillants sont particulièrement répandus dans les torrents pour les films, les émissions de télévision, les jeux vidéo, les logiciels, etc. Utiliser des torrents pour obtenir gratuitement du contenu protégé par le droit d’auteur est aussi essentiellement du vol, en plus d’être dangereux.

Comment supprimer Tywd ransomware

Il n’est pas recommandé d’essayer de supprimer Tywd ransomware manuellement parce que ransomware est une infection très sophistiquée. Vous pouvez finir par aggraver les choses ou ne pas supprimer totalement le logiciel malveillant si vous essayez la suppression manuelle Tywd ransomware . Il convient également de mentionner que vos fichiers sauvegardés deviendraient cryptés si vous vous connectiez à votre sauvegarde alors que le ransomware était encore présent. Pour vous assurer de supprimer Tywd ransomware complètement , utilisez un logiciel anti-malware. Connectez-vous à votre sauvegarde uniquement une fois que vous êtes certain que le ransomware n’est plus présent.

Votre seul choix est de sauvegarder les fichiers cryptés et d’attendre un décrypteur gratuit Tywd ransomware si vos fichiers n’ont pas été sauvegardés quelque part. Bien que vous ne trouviez pas de décrypteur gratuit pour le moment, il pourrait être publié à l’avenir. Nous devons toutefois vous avertir qu’il existe de nombreux sites Web / forums faisant la promotion de faux décrypteurs, vous devez donc faire très attention à ce que vous téléchargez. NoMoreRansom est une source sûre pour les décrypteurs.

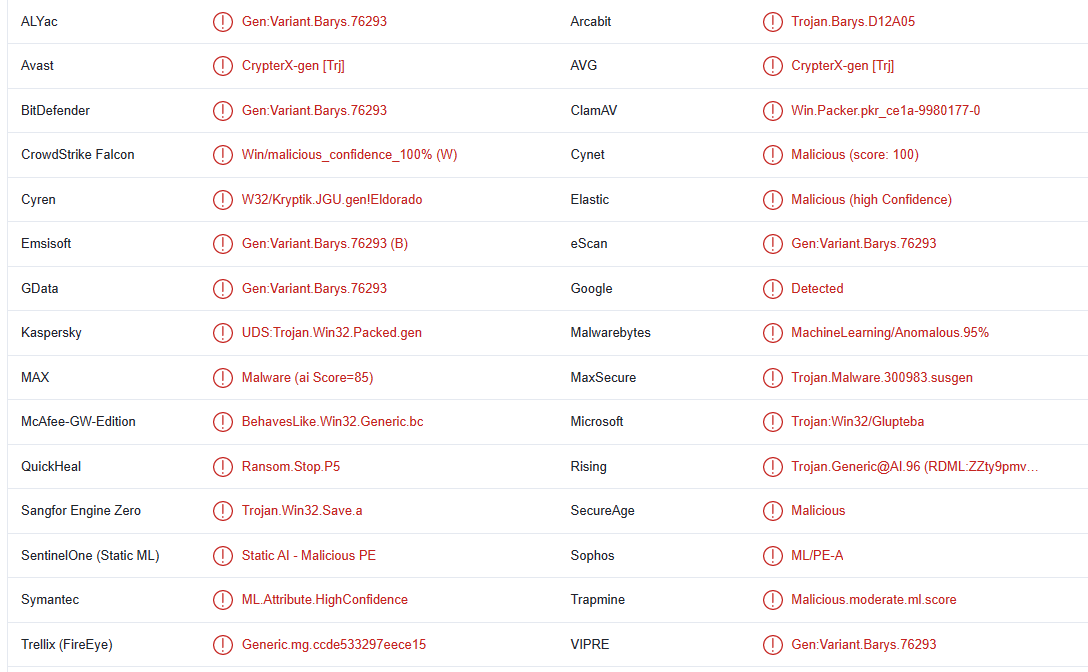

Tywd ransomware est détecté comme suit :

- CrypterX-gen [Trj] par Avast/AVG

- Gen:Variant.Barys.76293 par BitDefender

- UDS:Trojan.Win32.Packed.gen par Kaspersky

- ML.Attribute.HighConfidence par Symantec

- MachineLearning/Anomalous.95% par Malwarebytes

- Cheval de Troie:Win32/Glupteba par Microsoft

Quick Menu

étape 1. Supprimer Tywd ransomware en Mode sans échec avec réseau.

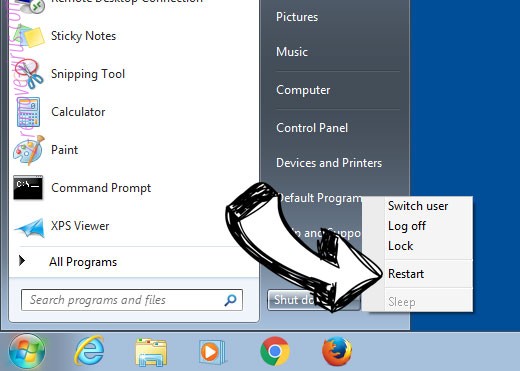

Supprimer Tywd ransomware de Windows 7/Windows Vista/Windows XP

- Cliquez sur Démarrer et sélectionnez arrêter.

- Sélectionnez redémarrer, puis cliquez sur OK.

- Commencer à taper F8 au démarrage de votre PC de chargement.

- Sous Options de démarrage avancées, sélectionnez Mode sans échec avec réseau.

- Ouvrez votre navigateur et télécharger l’utilitaire anti-malware.

- Utilisez l’utilitaire supprimer Tywd ransomware

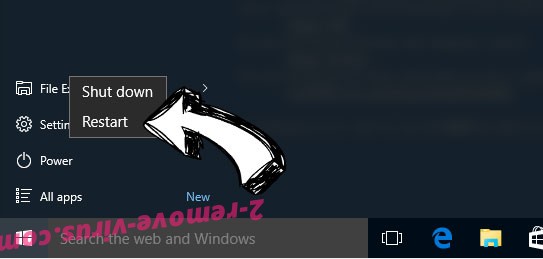

Supprimer Tywd ransomware de fenêtres 8/10

- Sur l’écran de connexion Windows, appuyez sur le bouton d’alimentation.

- Appuyez sur et maintenez Maj enfoncée et sélectionnez redémarrer.

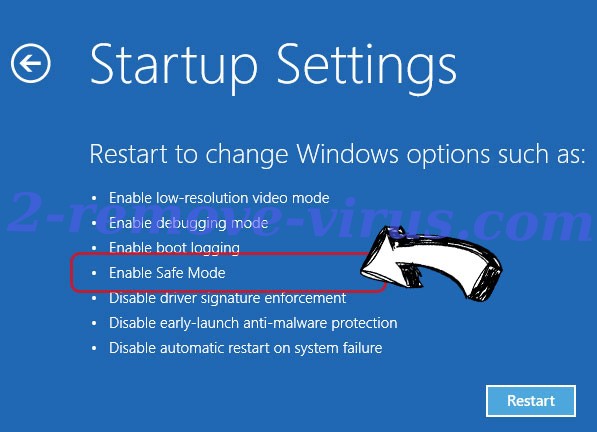

- Atteindre Troubleshoot → Advanced options → Start Settings.

- Choisissez Activer Mode sans échec ou Mode sans échec avec réseau sous paramètres de démarrage.

- Cliquez sur redémarrer.

- Ouvrez votre navigateur web et télécharger le malware remover.

- Le logiciel permet de supprimer Tywd ransomware

étape 2. Restaurez vos fichiers en utilisant la restauration du système

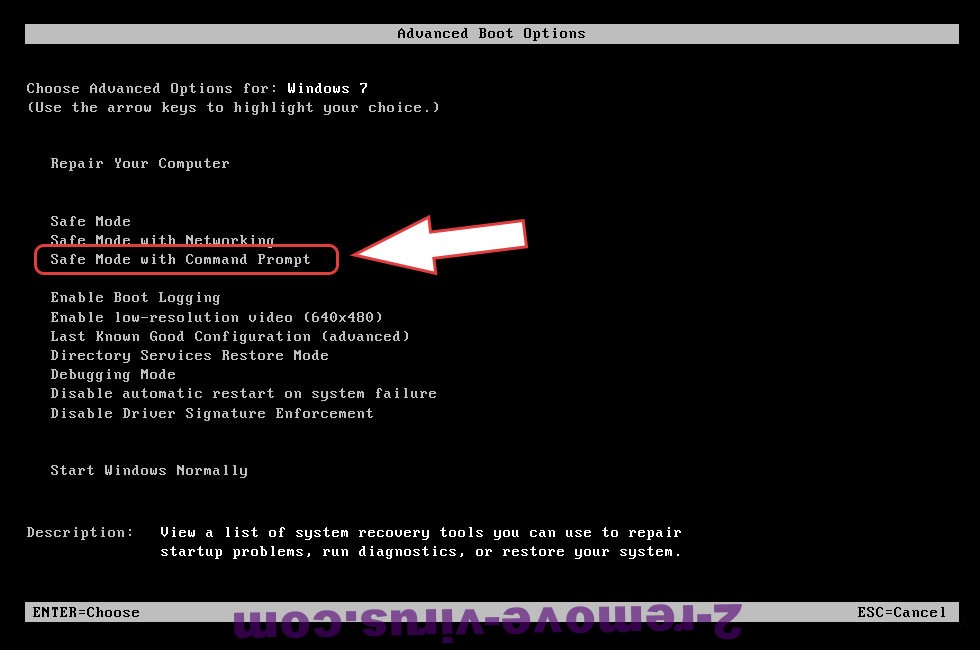

Suppression de Tywd ransomware dans Windows 7/Windows Vista/Windows XP

- Cliquez sur Démarrer et sélectionnez arrêt.

- Sélectionnez redémarrer et cliquez sur OK

- Quand votre PC commence à charger, appuyez plusieurs fois sur F8 pour ouvrir les Options de démarrage avancées

- Choisissez ligne de commande dans la liste.

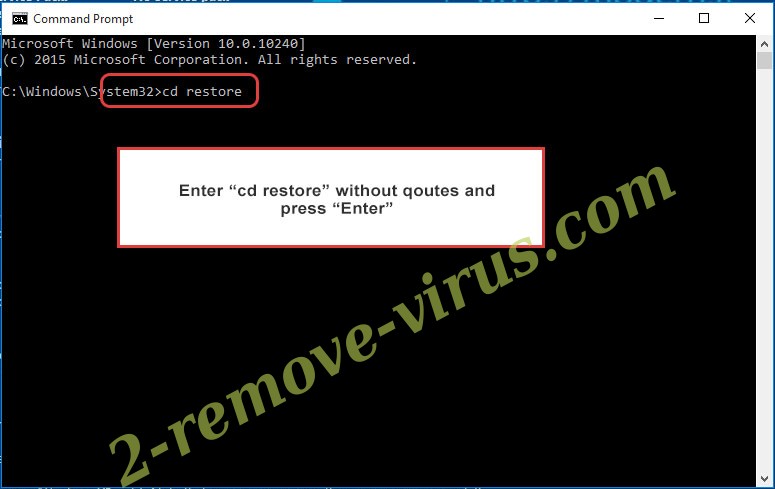

- Type de cd restore et appuyez sur entrée.

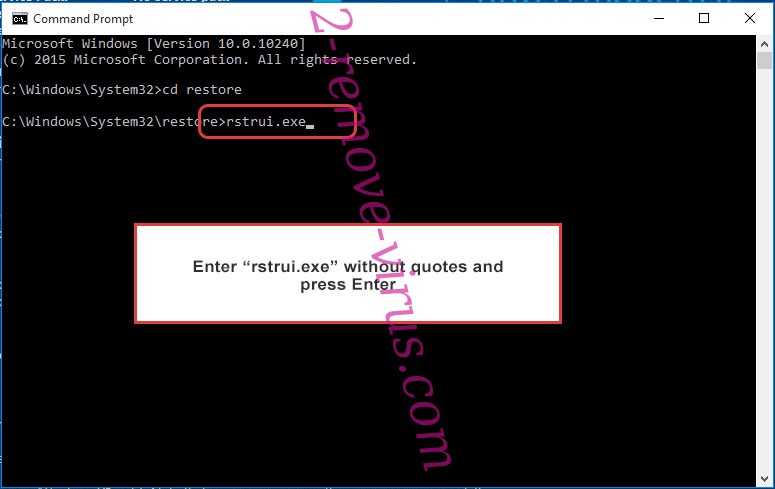

- Tapez rstrui.exe et appuyez sur entrée.

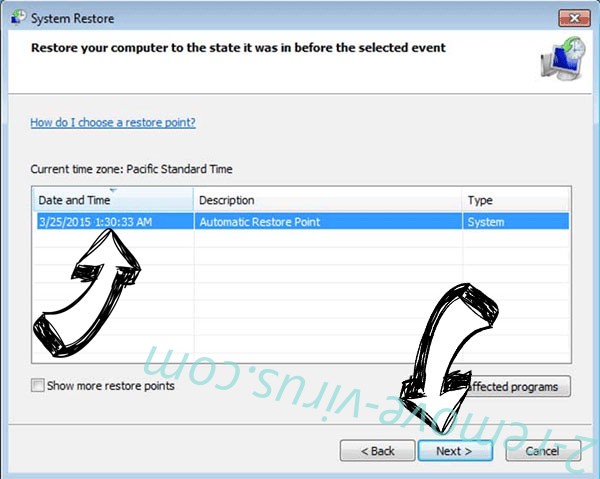

- Cliquez sur suivant dans la nouvelle fenêtre, puis sélectionnez le point de restauration avant l’infection.

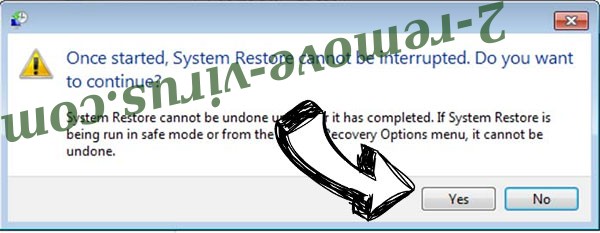

- Cliquez à nouveau sur suivant, puis cliquez sur Oui pour lancer la restauration du système.

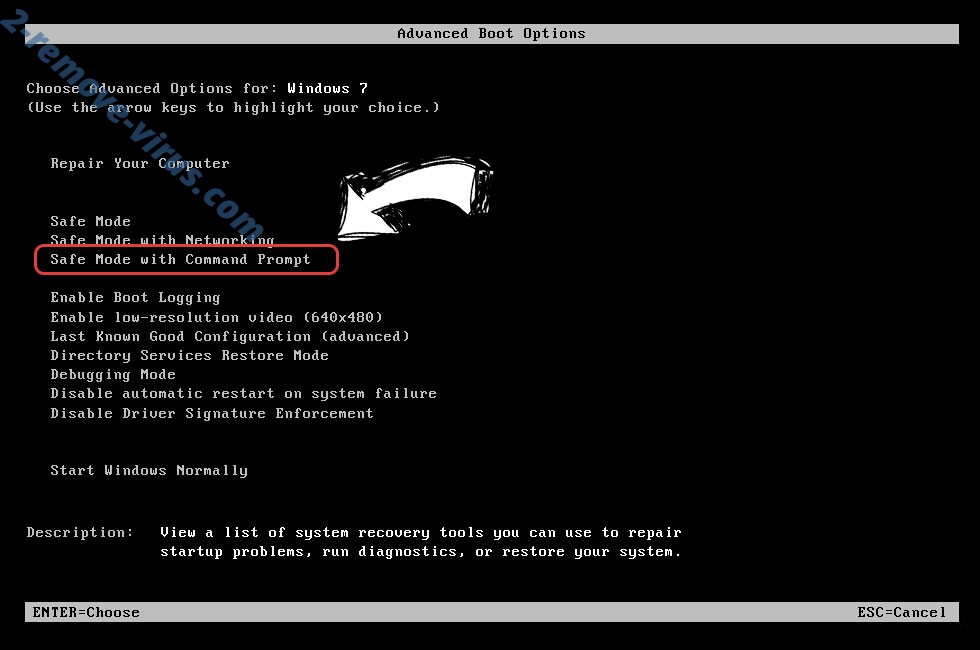

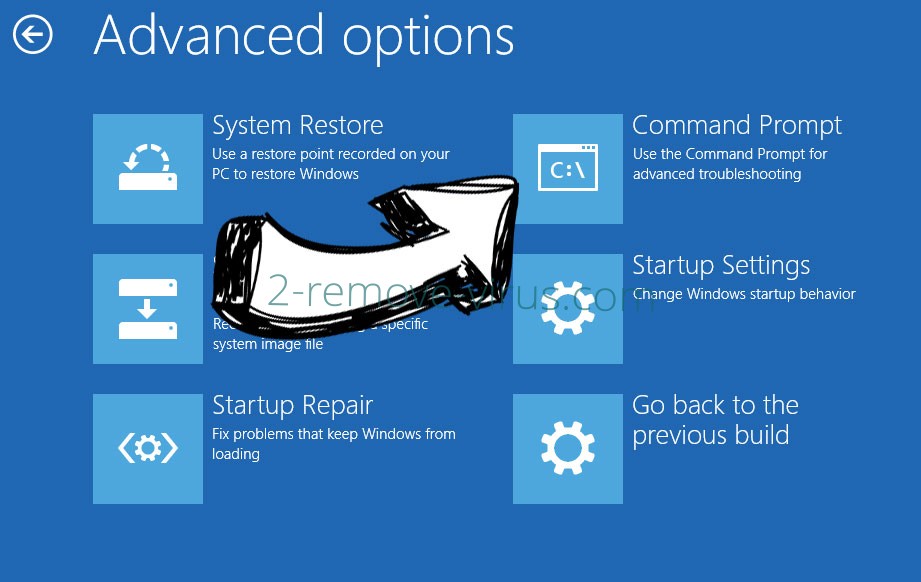

Supprimer Tywd ransomware de fenêtres 8/10

- Cliquez sur le bouton d’alimentation sur l’écran de connexion Windows.

- Maintenez Maj et cliquez sur redémarrer.

- Choisissez dépanner et allez dans les options avancées.

- Sélectionnez invite de commandes, puis cliquez sur redémarrer.

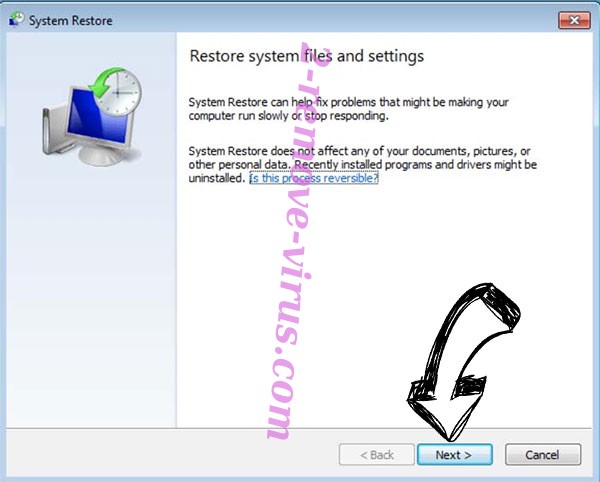

- Dans l’invite de commandes, entrée cd restore et appuyez sur entrée.

- Tapez dans rstrui.exe, puis appuyez à nouveau sur Enter.

- Cliquez sur suivant dans la nouvelle fenêtre restauration du système.

- Choisissez le point de restauration avant l’infection.

- Cliquez sur suivant et puis cliquez sur Oui pour restaurer votre système.

Offers

Télécharger outil de suppressionto scan for Tywd ransomwareUse our recommended removal tool to scan for Tywd ransomware. Trial version of provides detection of computer threats like Tywd ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft examen détails WiperSoft est un outil de sécurité qui offre une sécurité en temps réel contre les menaces potentielles. De nos jours, beaucoup d’utilisateurs ont tendance à téléc ...

Télécharger|plus

Est MacKeeper un virus ?MacKeeper n’est pas un virus, ni est-ce une arnaque. Bien qu’il existe différentes opinions sur le programme sur Internet, beaucoup de ceux qui déteste tellement notoire ...

Télécharger|plus

Alors que les créateurs de MalwareBytes anti-malware n'ont pas été dans ce métier depuis longtemps, ils constituent pour elle avec leur approche enthousiaste. Statistique de ces sites comme CNET m ...

Télécharger|plus