Le célèbre cheval de Troie TeaBot est de retour sur le Google Play Store après avoir réussi à contourner les mesures de sécurité de Google. TeaBot est un cheval de Troie bien connu qui peut intercepter les messages SMS et les identifiants de connexion, permettant aux opérateurs de logiciels malveillants d’accéder / voler des e-mails, des médias sociaux et même des comptes bancaires. Le cheval de Troie lui-même n’a rien d’inhabituel car toutes ses fonctionnalités sont assez standard. Ce qui distingue TeaBot, ce sont ses méthodes de distribution. Au lieu de se propager via les méthodes habituelles comme les e-mails, les messages texte, les sites Web malveillants, etc., TeaBot est connu pour se propager à l’aide d’applications compte-gouttes. Ces applications sont faites pour paraître légitimes uniquement pour fournir une charge utile malveillante une fois sur un appareil.

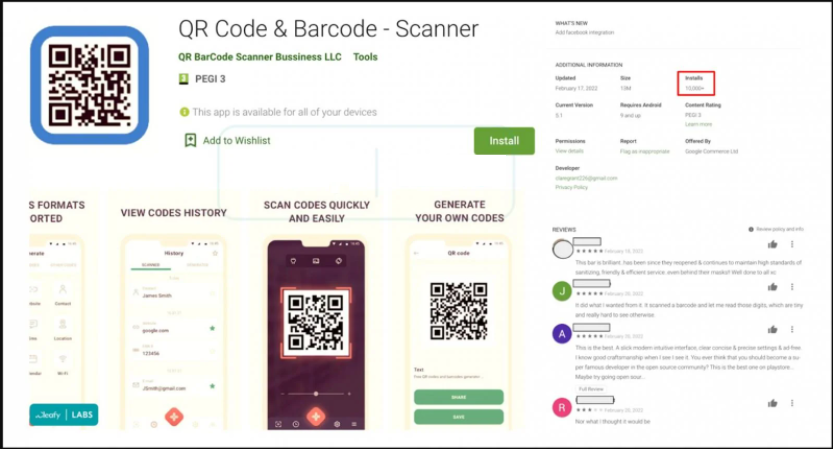

Les applications compte-gouttes comme TeaBot sont généralement déguisées en applications utilitaires comme les lecteurs PDF, les lampes de poche, les scanners de codes QR, etc. Les utilisateurs qui téléchargent de tels outils sont généralement pressés et ne prennent pas le temps de consulter les avis. En outre, les magasins d’applications comme Google Play sont généralement considérés comme des endroits sûrs pour obtenir des applications afin que les utilisateurs baissent la garde. Mais, malheureusement, certains acteurs malveillants sont en mesure de contourner toutes les mesures de sécurité et de faire répertorier leurs applications malveillantes sur les magasins d’applications. Cette fois, le cheval de Troie TeaBot a été repéré déguisé en application de scanner de codes QR et de codes-barres et a pu infecter plus de 10 000 appareils. Fait intéressant, l’application malveillante offre réellement les fonctionnalités promises. Cela permet au cheval de Troie de rester installé pendant une longue période car les utilisateurs n’essaieront pas de s’en débarrasser car il fonctionne comme promis.

Le Google Play Store a mis en place de nombreuses mesures de sécurité qui aident à empêcher les applications malveillantes d’être répertoriées sur l’App Store. Ces mesures de sécurité incluent des analyses régulières pour tout type de comportement malveillant par les applications sur le magasin. Cependant, de temps en temps, une application compte-gouttes parvient à être écoutée sur Google Play. La chose à propos des applications compte-gouttes TeaBot est qu’elles ne sont pas carrément malveillantes. Il n’y a rien pour déclencher les mesures de sécurité de Google Play, car la charge utile malveillante n’est livrée qu’une fois que l’application est déjà sur l’appareil. Lorsque les utilisateurs téléchargent l’application, ils sont invités à télécharger une mise à jour logicielle, alias la charge utile malveillante. Le cheval de Troie tente ensuite d’obtenir les autorisations des services d’accessibilité. Les utilisateurs doivent autoriser manuellement l’application. S’ils devaient lire la liste des autorisations, cela devrait susciter des soupçons, mais de nombreux utilisateurs se précipitent à travers ces étapes. Une fois la charge utile lâchée et exécutée, les acteurs malveillants derrière elle pourraient obtenir un accès à distance à l’appareil de la victime. En fin de compte, l’application malveillante recherche des informations sensibles, principalement des informations de connexion et des outils d’authentification à deux facteurs. L’acquisition de ce type d’informations permettrait aux opérateurs de logiciels malveillants d’accéder à divers comptes sensibles sans même que les utilisateurs s’en aperçoivent jusqu’à ce qu’il soit trop tard.

En règle générale, il est toujours recommandé de ne télécharger que des applications à partir des magasins d’applications officiels. Cependant, étant donné que certaines applications sont capables de contourner la sécurité, les utilisateurs doivent toujours être très prudents, en particulier lors du téléchargement d’applications utilitaires. C’est une bonne idée de vérifier le développeur, de lire les critiques, d’examiner les autorisations, etc. Si un lecteur PDF demande l’accès à SMS, il y a quelque chose qui ne va pas.