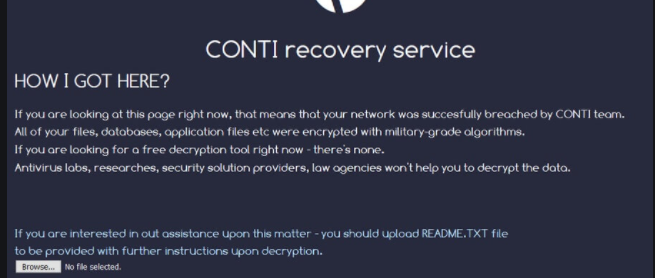

Körülbelül CONTI Ransomware

A CONTI Virus néven ismert ransomware súlyos fenyegetésnek minősül, az általa okozott kár mennyisége miatt. Bár a ransomware-ről széles körben beszéltek, lehetséges, hogy ez az első alkalom, hogy találkozik vele, így lehet, hogy nem tudja, mit jelenthet a szennyeződés a rendszer számára. Az erős titkosítási algoritmusokat a ransomware az adatok titkosítására használja, és miután zárolták őket, nem tudja megnyitni őket.

Ez az, ami az adatkódoló rosszindulatú programokat nagyon súlyos fertőzéssé teszi a rendszeren, mivel ez az adatok végleges zárolásához vezethet. Választhat, hogy kifizeti a váltságdíjat egy dekódolóért, de sok rosszindulatú program szakembere nem javasolja ezt a lehetőséget. Először is, a fizetés nem biztosítja a fájlok visszafejtése. Miért segítenek az emberek hibáztatni az adattitkosításért, ha csak a pénzt vihetik el nekik. Ezen kívül, a fizetés lenne finanszírozni a csalók jövőbeni projekteket. A ransomware már egy vagyonba kerül a vállalkozásoknak, tényleg támogatni akarja ezt. És minél több ember ad nekik pénzt, annál jövedelmezőbb üzleti ransomware válik, és ez sok embert vonz az iparágba. Fontolja meg, hogy a kért pénzt inkább biztonsági mentésbe fekteti be, mert olyan helyzetbe kerülhet, ahol újra adatvesztéssel szembesül. Ezután visszaállíthatja a fájlokat a biztonsági mentésből, miután kijavította a CONTI Virus vírust vagy hasonló fenyegetéseket. Ha még nem találkozott fájlkódoló rosszindulatú program előtt, lehet, hogy nem tudja, hogyan sikerült megfertőznie az eszközt, ebben az esetben óvatosan olvassa el az alábbi bekezdést.

CONTI Ransomware terjedési módszerek

A ransomware leggyakoribb terjesztési módjai a spam e-mailek, a biztonsági készletek kihasználása és a rosszindulatú letöltések. Sok adatkódoló rosszindulatú szoftver támaszkodik az emberekre, akik sietve megnyitják az e-mail mellékleteket, és kifinomultabb módszerekre nincs szükség. Mindazonáltal néhány ransomware kifinomultabb módszerekkel terjeszthető, amelyek több erőfeszítést igényelnek. A csalók elég meggyőző e-mailt írnak, miközben egy ismert vállalat vagy szervezet nevét használják, csatolják a ransomware-rel teli fájlt az e-mailhez, és elküldik. Az emberek nagyobb valószínűséggel nyitnak meg e-maileket, amelyek a pénzről beszélnek, így az ilyen típusú témák gyakran találkoznak. És ha valaki, mint az Amazon volt, hogy e-mailben egy személy megkérdőjelezhető tevékenység a fiókjukban, vagy a vásárlás, a számla tulajdonosa lenne sokkal hajlamosabb megnyitása a mellékletet. Az e-mailek kezelésekor figyelnie kell bizonyos jelekre, ha tiszta eszközt szeretne. Először is, ha nem ismeri a feladót, vizsgálja meg őket a melléklet megnyitása előtt. És ha ismeri őket, ellenőrizze az e-mail címet, hogy megbizonyosodjon arról, hogy valóban ők. A nyelvtani hibák is elég gyakoriak. Egy másik meglehetősen nyilvánvaló jele a neved hiánya az üdvözlésben, ha egy legitim vállalat / feladó e-mailt küld önnek, akkor biztosan ismerik a nevét, és általános üdvözlés helyett használják, ügyfélként vagy tagként hivatkozva Önre. Lehetőség van arra is, hogy a fájlkódoló rosszindulatú szoftverek a számítógépek biztonsági réseit használják. A program olyan biztonsági résekkel rendelkezik, amelyeket az adatkódoló rosszindulatú programok kihasználhatnak, de gyakran a szállítók javítják őket. Mégis, amint azt az egész világ ransomware támadásai bizonyították, nem mindenki telepíti ezeket a frissítéseket. Mivel sok rosszindulatú program használhatja ezeket a gyenge pontokat, fontos, hogy gyakran frissítse programjait. Ha nem szeretné, hogy zavarják a frissítéseket, beállíthatja őket automatikus telepítésre.

Mi a CONTI Ransomware teendő?

Ha a ransomware bejut a számítógépbe, megkeresi a konkrét fájltípusokat, és miután megtalálta őket, zárolja őket. Ha eddig nem vette észre, amikor nem tudja megnyitni a fájlokat, nyilvánvalóvá válik, hogy valami nincs rendben. Minden titkosított fájlnak lesz egy furcsa fájlkiterjesztése, amely általában segít a felhasználóknak azonosítani, hogy mely adatok titkosítják a rosszindulatú programot. Erős titkosítási algoritmusokat használhattak az adatok kódolására, és valószínű, hogy tartósan kódolva vannak. Egy megjegyzésben a bűnözők elmagyarázzák, hogy zárolták az adatait, és felajánlják a dekódolás módját. Nyilvánvalóan egy dekódoló szoftvert kínálnak, és a hackerek keresni fogják, hogy a fájlok helyreállításának más módja árthat nekik. Ha a visszafejtő ára nincs megadva, akkor e-mailben kapcsolatba kell lépnie a számítógépes csalókkal. Már meghatározott okokból, kifizető a bűnözők nem a javasolt választás. A kérések teljesítését figyelembe kell venni, ha az összes többi lehetőség nem segít. Lehet, hogy valahol tárolta a fájljait, de egyszerűen elfelejtette. Egy ingyenes dekódoló szoftver is rendelkezésre állhat. Ha a rosszindulatú szoftvereket titkosító adatok visszafejthetők, a rosszindulatú programok kutatója olyan segédprogramot bocsáthat ki, amely ingyenesen feloldja a CONTI Virus fájlokat. Mielőtt úgy dönt, hogy fizet, vizsgálja meg ezt a lehetőséget. Egy okosabb vásárlás lenne biztonsági mentés. Ha a legértékesebb fájljait mentette, csak törölje a CONTI Virus vírust, majd állítsa vissza az adatokat. Most, hogy tisztában van azzal, hogy mennyi kárt okozhat ez a fajta fenyegetés, tegyen meg mindent, hogy elkerülje azt. Legalább ne nyissa meg az e-mail mellékleteket balra és jobbra, frissítse a szoftvert, és csak olyan forrásokból töltsön le, amelyekről tudja, hogy megbízhat.

Módszerek a CONTI vírus eltávolítására

Ha a rosszindulatú szoftvert kódoló fájl továbbra is megmarad, egy rosszindulatú programok elleni segédprogramot kell alkalmazni annak megszüntetésére. Nehéz lehet manuálisan rögzíteni a CONTI Virus vírust, mert véletlenül károsíthatja a rendszert. Ezért az automatikus módszer kiválasztása bölcsebb ötlet lenne. Ez is segíthet megelőzni az ilyen típusú fenyegetések a jövőben, amellett, hogy segít eltávolítani ezt. Válasszon egy megbízható eszközt, és miután telepítve van, szkennelje be a számítógépet, hogy azonosítsa a fenyegetést. Az eszköz azonban nem segít a fájlok visszafejtésében. Ha a készülék fertőzésmentes, kezdje el rendszeresen biztonsági másolatot állapotban lévő fájljairól.

Offers

Letöltés eltávolítása eszközto scan for CONTI RansomwareUse our recommended removal tool to scan for CONTI Ransomware. Trial version of provides detection of computer threats like CONTI Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft részleteinek WiperSoft egy biztonsági eszköz, amely valós idejű biztonság-ból lappangó fenyeget. Manapság sok használók ellát-hoz letölt a szabad szoftver az interneten, de ami ...

Letöltés|több

Az MacKeeper egy vírus?MacKeeper nem egy vírus, és nem is egy átverés. Bár vannak különböző vélemények arról, hogy a program az interneten, egy csomó ember, aki közismerten annyira utá ...

Letöltés|több

Az alkotók a MalwareBytes anti-malware nem volna ebben a szakmában hosszú ideje, ők teszik ki, a lelkes megközelítés. Az ilyen weboldalak, mint a CNET statisztika azt mutatja, hogy ez a biztons ...

Letöltés|több

Quick Menu

lépés: 1. Törli a(z) CONTI Ransomware csökkentett módban hálózattal.

A(z) CONTI Ransomware eltávolítása Windows 7/Windows Vista/Windows XP

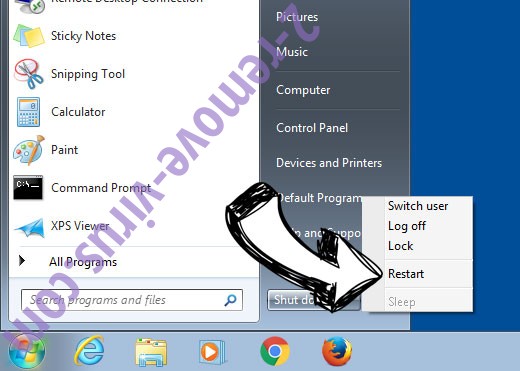

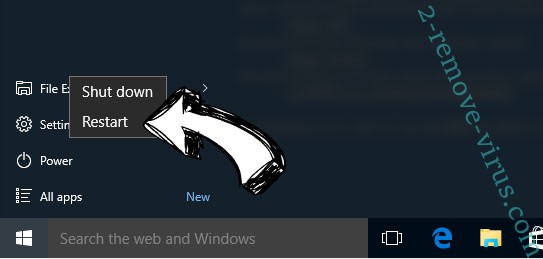

- Kattintson a Start, és válassza ki a Shutdown.

- Válassza ki a Restart, és kattintson az OK gombra.

- Indítsa el a F8 megérinti, amikor a számítógép elindul, betöltése.

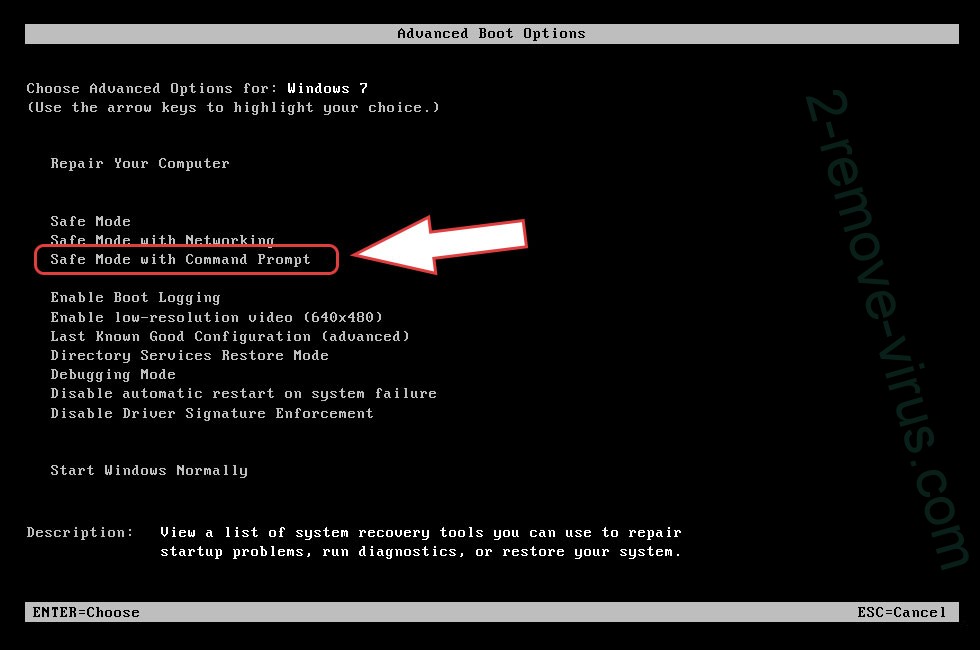

- A speciális rendszerindítási beállítások válassza ki a csökkentett mód hálózattal üzemmódban.

- Nyissa meg a böngészőt, és letölt a anti-malware-típus.

- A segédprogram segítségével távolítsa el a(z) CONTI Ransomware

A(z) CONTI Ransomware eltávolítása Windows 8/Windows 10

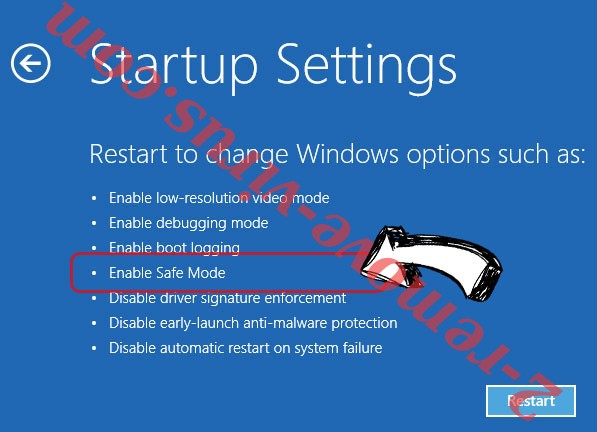

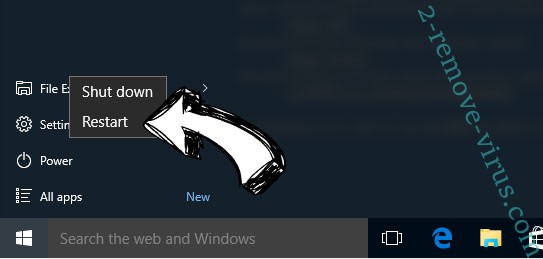

- A Windows bejelentkezési képernyőn nyomja meg a bekapcsoló gombot.

- Érintse meg és tartsa lenyomva a Shift, és válassza ki a Restart.

- Odamegy Troubleshoot → Advanced options → Start Settings.

- Képessé tesz biztos mód vagy a csökkentett mód hálózattal indítási beállítások kiválasztása

- Kattintson az Újraindítás gombra.

- Nyissa meg a webböngészőt, és a malware-eltávolító letöltése.

- A szoftver segítségével (CONTI Ransomware) törlése

lépés: 2. Rendszer-visszaállítás segítségével a fájlok visszaállítása

Törli a(z) CONTI Ransomware Windows 7/Windows Vista/Windows XP

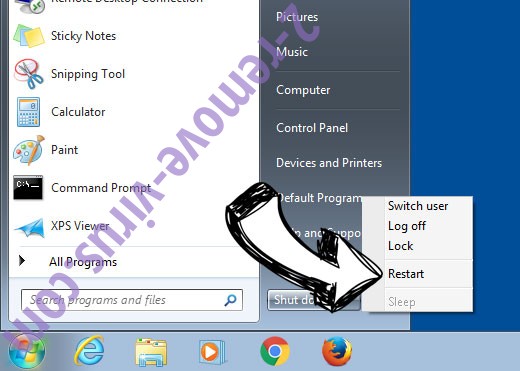

- Kattintson a Start gombra, és válassza a leállítás.

- Válassza ki a Restart, és az OK gombra

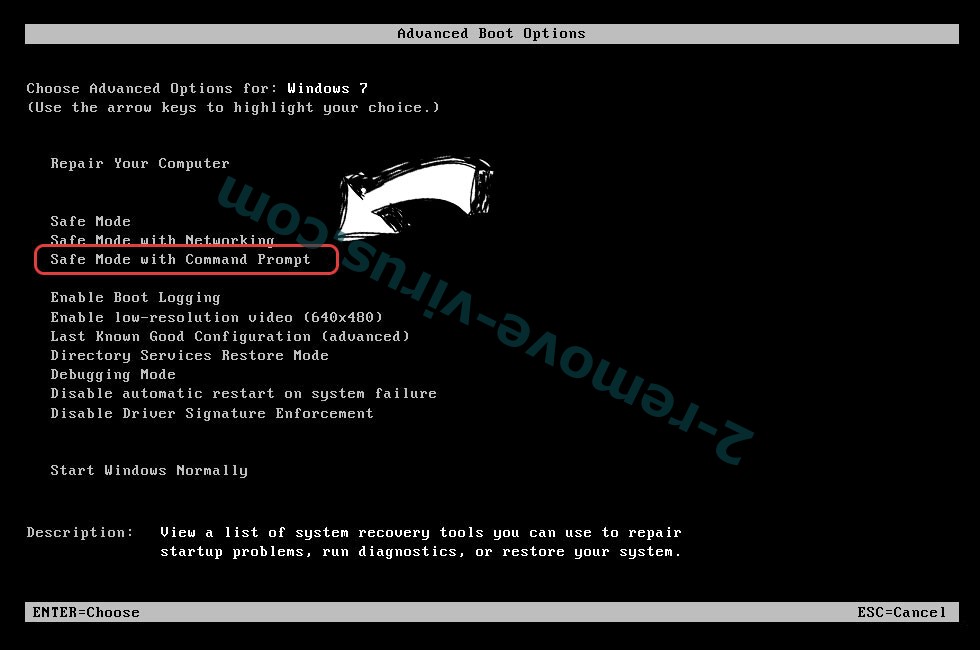

- Amikor a számítógép elindul, rakodás, nyomja le többször az F8 Speciális rendszerindítási beállítások megnyitásához

- A listából válassza ki a követel gyors.

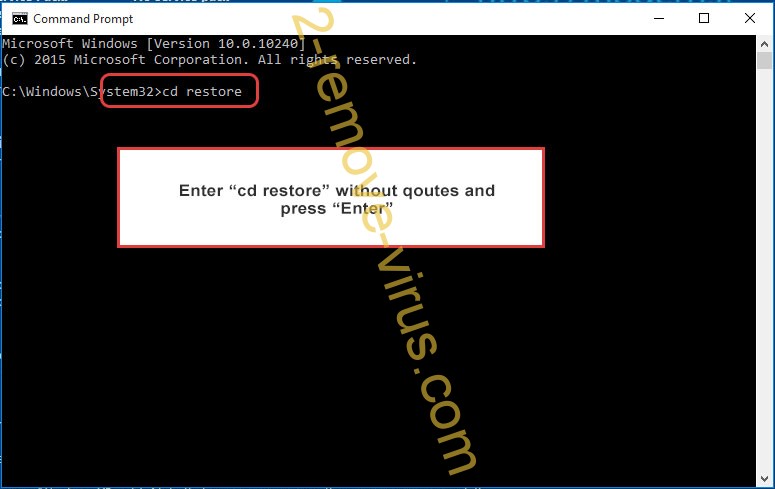

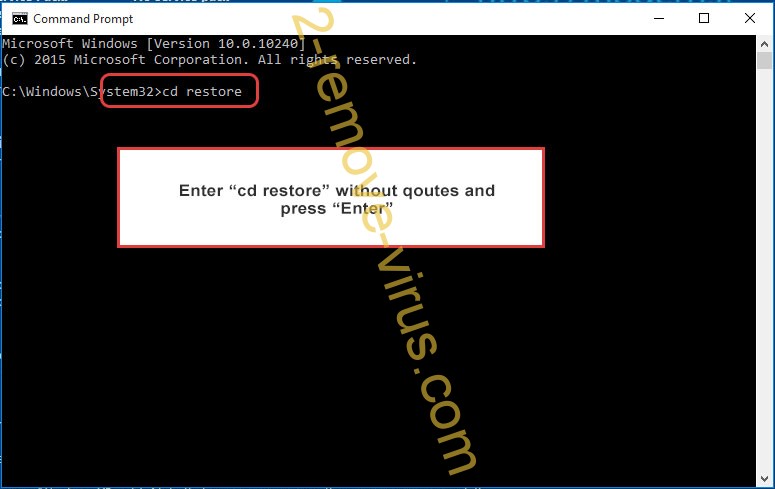

- Írja be a cd restore, és koppintson a bevitel elemre.

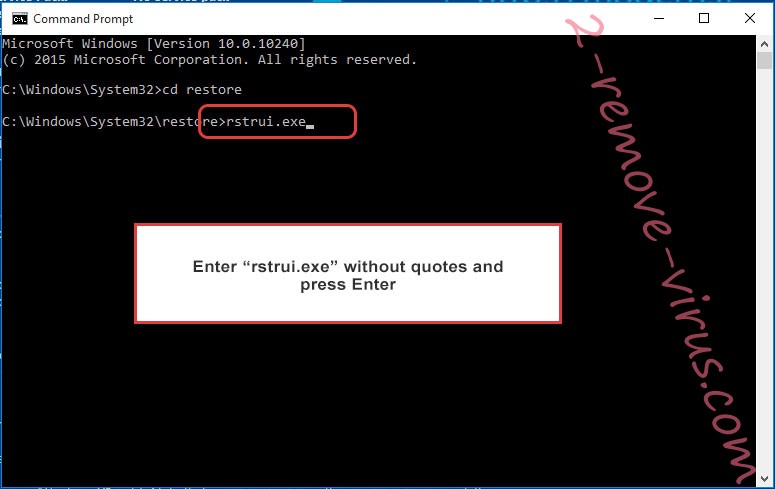

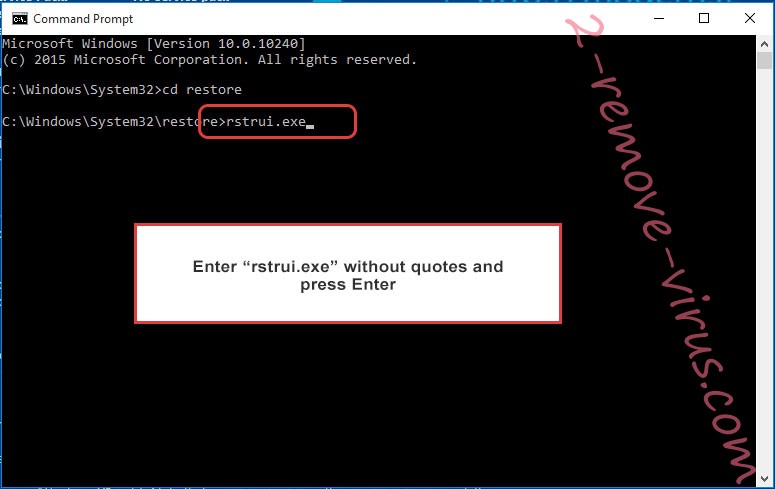

- Írja be az rstrui.exe, és nyomja le az ENTER billentyűt.

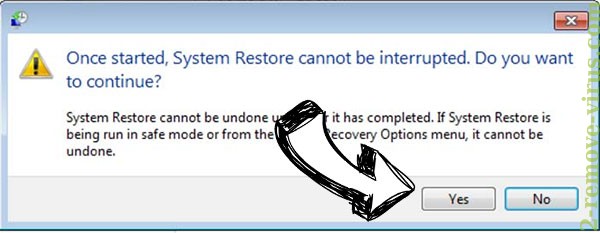

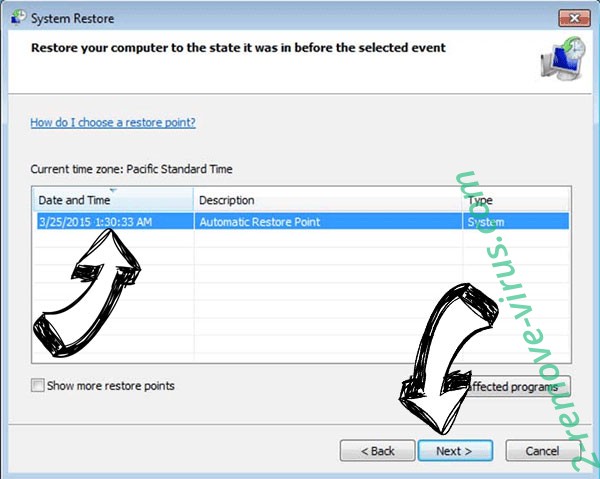

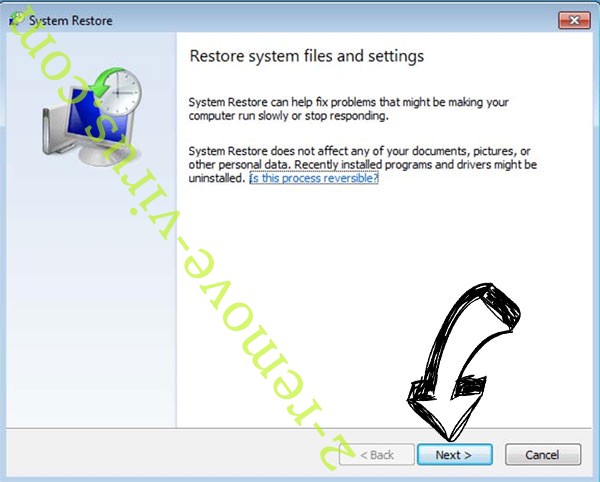

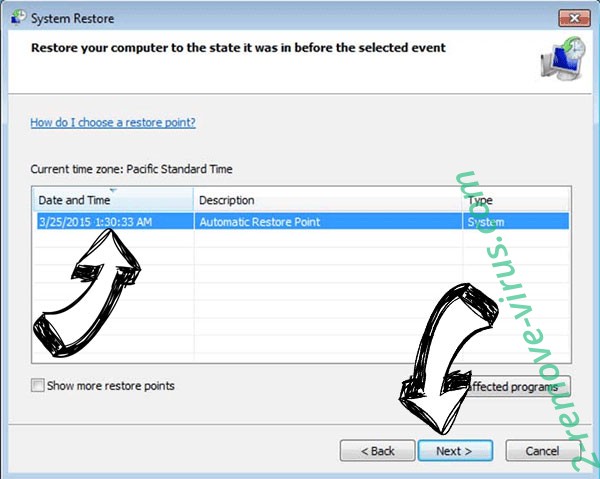

- Tovább az új ablak gombra, és válassza ki a visszaállítási pontot, mielőtt a fertőzés.

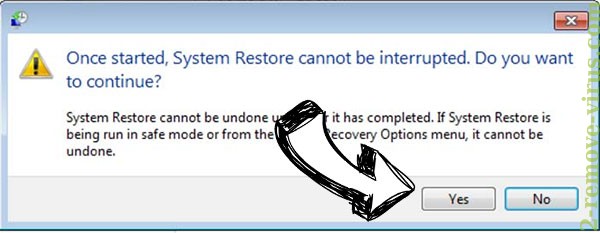

- Kattintson ismét a Tovább gombra, és kattintson az Igen gombra kezdődik, a rendszer-visszaállítás.

Törli a(z) CONTI Ransomware Windows 8/Windows 10

- A főkapcsoló gombra a Windows bejelentkezési képernyőn.

- Nyomja meg és tartsa lenyomva a Shift, és kattintson az Újraindítás gombra.

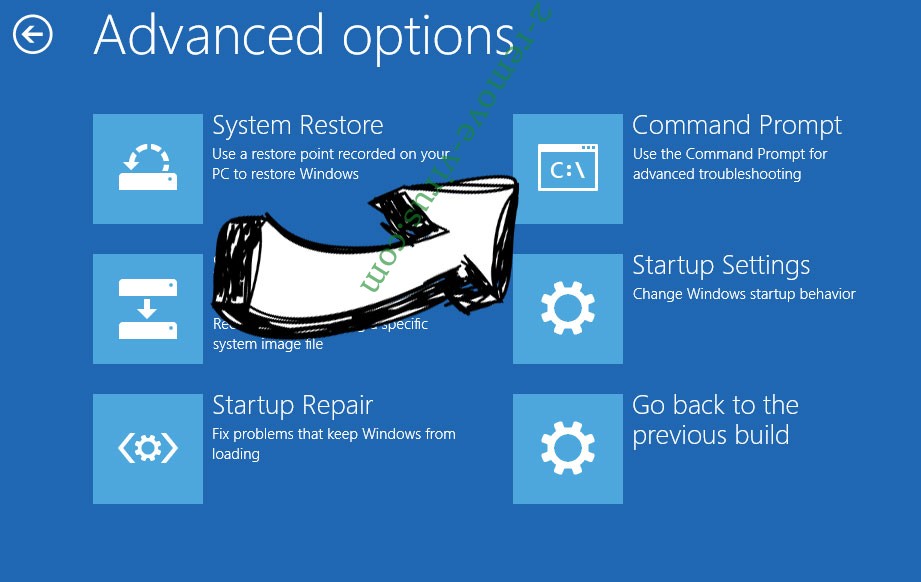

- Válassza ki a hibaelhárítás és megy haladó választások.

- Kiválaszt követel gyors, és kattintson az Újraindítás gombra.

- A parancssor bemenet, cd restore, és koppintson a bevitel elemre.

- Írja be az rstrui.exe, és újra koppintson a bevitel elemre.

- Az új rendszer-visszaállítás ablakban a Tovább gombra.

- Válassza ki a visszaállítási pontot, mielőtt a fertőzés.

- Kattintson a Tovább gombra, és kattintson az igen-hoz visszaad-a rendszer.