Mi az a CRYPTER v2.40 Ransomware

A ransomware ismert, mint CRYPTER v2.40 Ransomware egy súlyos fertőzés, mivel az összeg kárt tehet a készüléken. Ransomware nem valami mindenki futott be korábban, és ha ez az első alkalom, találkozik vele, akkor megtanulják, milyen káros lehet első kézből. A fájlkódoló rosszindulatú programok hatékony titkosítási algoritmusokat használnak az adatok titkosítására, és miután zárolták őket, a hozzáférésük megakadályozható. Az adatok titkosítása rosszindulatú program annyira káros, mert a fájl helyreállítása nem minden esetben lehetséges.

Lehetőséget kap a fájlok visszafejtésére, ha kifizeti a váltságdíjat, de ez nem a javasolt lehetőség. Az adatok visszafejtése még akkor is, ha fizet, nem garantált, így lehet, hogy csak a pénzét pazarolja. Miért segítenek az adattitkosításért felelős emberek abban, hogy visszaszerezze őket, amikor csak a pénzt vihetik el. Ezenkívül ez a pénz a jövőbeni ransomware-be vagy más rosszindulatú szoftverbe kerülne. Tényleg támogatni akarja azt a fajta bűncselekményt, amely több milliárd dollár értékű kárt okoz? Az emberek is egyre inkább vonzódnak az üzlethez, mert a váltságdíjat fizető emberek száma nagyon nyereségessé teszi a ransomware-t. Befektetés, hogy a pénz megbízható biztonsági mentés lenne egy sokkal jobb döntés, mert ha valaha is találkozik az ilyen típusú helyzet újra, akkor csak kinyit CRYPTER v2.40 Ransomware fájlokat biztonsági mentés, és nem kell aggódnia a veszteség. Ha rendelkezésre áll egy biztonsági mentési lehetőség, akkor egyszerűen eltávolíthatja CRYPTER v2.40 Ransomware a vírust, majd helyreállíthatja az adatokat anélkül, hogy aggódnia kellene azok elvesztése miatt. És abban az esetben, ha kíváncsi arra, hogy az adatkódoló rosszindulatú program hogyan tudta megrontani az eszközét, a következő bekezdésben elmagyarázzuk annak terjesztési módjait.

CRYPTER v2.40 Ransomware Hogyan terjed

Az e-mail mellékletek, a kihasználókészletek és a rosszindulatú letöltések a leggyakoribb ransomware terjesztési módszerek. Mivel ezek a módszerek még mindig meglehetősen népszerűek, ez azt jelenti, hogy a felhasználók meglehetősen gondatlanok, amikor e-maileket használnak és fájlokat töltenek le. Ez azonban nem jelenti azt, hogy kifinomultabb módszereket egyáltalán nem használnak. A számítógépes csalók fertőzött fájlt adnak egy e-mailhez, írnak egy félig hihető szöveget, és hamisan azt állítják, hogy hiteles vállalattól / szervezettől származnak. Ezek az e-mailek általában a pénzről beszélnek, mert a téma finomsága miatt az emberek hajlamosabbak megnyitni őket. Általában a hackerek úgy tesznek, mintha az Amazon-tól származnának, és az e-mail figyelmezteti Önt, hogy furcsa tevékenység volt a fiókjában, vagy vásárlás történt. Emiatt óvatosnak kell lennie az e-mailek megnyitásával kapcsolatban, és figyelnie kell arra, hogy rosszindulatúak legyenek. Ellenőrizze a feladót, hogy tudja-e, hogy ismeri-e valaki. És ha ismeri őket, ellenőrizze az e-mail címet, hogy megbizonyosodjon arról, hogy valóban ők azok. Is, hogy a figyeli a nyelvtani hibákat, amelyek általában meglehetősen nyilvánvaló. Egy másik nyilvánvaló nyom lehet a neved hiánya, ha mondjuk az Amazon-t használod, és e-mailt küldtek neked, akkor nem használnának tipikus üdvözleteket, mint például a Kedves Ügyfél / Tag / Felhasználó, hanem azt a nevet használnák, amellyel megadta őket. Gyenge pontok a számítógépen Elavult szoftver is használható, mint egy utat a rendszer. A program gyenge pontokkal rendelkezik, amelyeket a rosszindulatú programok fájltitkosításával lehet kihasználni, de általában kijavítják őket, amikor a szállító tudomást szerez róla. Mindazonáltal, amint azt a széles körben elterjedt ransomware támadások kimutatták, nem minden ember telepíti ezeket a javításokat. Fontos, hogy rendszeresen frissítse programjait, mert ha egy gyenge pont súlyos, a súlyos gyenge pontokat könnyen kihasználhatják a rosszindulatú programok, ezért győződjön meg róla, hogy frissíti az összes szoftvert. Dönthet úgy is, hogy automatikusan telepíti a frissítéseket.

Mi a teendő? CRYPTER v2.40 Ransomware

Amint a ransomware bejut a rendszerbe, megkeres bizonyos fájltípusokat, és miután azonosították őket, kódolni fogja őket. Még akkor is, ha a történtek kezdetben nem voltak nyilvánvalóak, nyilvánvalóvá válik, hogy valami nincs rendben, ha a fájlok nem nyílnak meg a szokásos módon. A titkosított fájlokhoz egy kiterjesztés kapcsolódik, amely általában segít az embereknek felismerni, hogy melyik ransomware van. Erős titkosítási algoritmusokat használhattak az adatok titkosítására, és valószínű, hogy véglegesen zárolva vannak. Miután az összes fájlt titkosították, váltságdíj-értesítést talál, amely megpróbálja tisztázni, hogy mi történt a fájljaival. A bűnözők szerint képes lesz visszafejteni a fájlokat a visszafejtő szoftverükön keresztül, ami nem lesz ingyenes. Ha a váltságdíj összege nincs konkrétan megadva, akkor a megadott e-mail címet kell használnia, hogy kapcsolatba lépjen a csalókkal, hogy megtudja az összeget, amely a fájlok értékétől függhet. A már említett okok miatt nem javasoljuk a váltságdíj kifizetését. Próbáljon ki minden más lehetséges lehetőséget, mielőtt még fontolóra venné, hogy megadja magát az igényeknek. Talán elfelejtette, hogy biztonsági másolatot készített a fájljairól. Vagy, ha a szerencse az Ön oldalán áll, valaki kiadhatott egy ingyenes visszafejtő segédprogramot. Ha a ransomware feltörhető, a rosszindulatú program kutatója képes lehet kiadni egy programot, amely ingyenesen feloldja CRYPTER v2.40 Ransomware a fájlokat. Mielőtt úgy dönt, hogy fizet, nézzen meg egy visszafejtőt. Ha ennek a pénznek egy részét biztonsági mentésre használja, akkor nem szembesülhet újra valószínű fájlvesztéssel, mivel mindig hozzáférhet ezeknek a fájloknak a másolataihoz. Abban az esetben, ha a fertőzés előtt biztonsági másolatot készített, egyszerűen távolítsa el CRYPTER v2.40 Ransomware , majd oldja fel a CRYPTER v2.40 Ransomware fájlokat. A jövőben győződjön meg róla, hogy a lehető legnagyobb mértékben elkerüli a ransomware-t azáltal, hogy megismerkedik annak terjesztési módjaival. Ragaszkodjon a biztonságos letöltési forrásokhoz, legyen éber az e-mailekhez csatolt fájlok kezelésekor, és győződjön meg róla, hogy a programok frissülnek.

Az eltávolításra szánt módszerek CRYPTER v2.40 Ransomware

egy anti-malware segédprogram lesz a szükséges szoftver, hogy ha meg akar szabadulni a ransomware abban az esetben, ha még mindig jelen van a készüléken. A vírus manuális javítása CRYPTER v2.40 Ransomware nem könnyű folyamat, és véletlenül károsíthatja a rendszert. Ha az automatikus opciót választja, akkor okosabb választás lenne. Ez segíthet megállítani az ilyen típusú fertőzéseket a jövőben, amellett, hogy segít eltávolítani ezt. Keressen egy megfelelő segédprogramot, és miután telepítette, ellenőrizze a készüléket a fenyegetés szempontjából. Sajnos, egy malware eltávolító program kinyit CRYPTER v2.40 Ransomware fájlokat. Miután a ransomware teljesen megszűnt, biztonságosan használhatja újra a számítógépet, miközben rutinszerűen biztonsági másolatot készít az adatokról.

Offers

Letöltés eltávolítása eszközto scan for CRYPTER v2.40 RansomwareUse our recommended removal tool to scan for CRYPTER v2.40 Ransomware. Trial version of provides detection of computer threats like CRYPTER v2.40 Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft részleteinek WiperSoft egy biztonsági eszköz, amely valós idejű biztonság-ból lappangó fenyeget. Manapság sok használók ellát-hoz letölt a szabad szoftver az interneten, de ami ...

Letöltés|több

Az MacKeeper egy vírus?MacKeeper nem egy vírus, és nem is egy átverés. Bár vannak különböző vélemények arról, hogy a program az interneten, egy csomó ember, aki közismerten annyira utá ...

Letöltés|több

Az alkotók a MalwareBytes anti-malware nem volna ebben a szakmában hosszú ideje, ők teszik ki, a lelkes megközelítés. Az ilyen weboldalak, mint a CNET statisztika azt mutatja, hogy ez a biztons ...

Letöltés|több

Quick Menu

lépés: 1. Törli a(z) CRYPTER v2.40 Ransomware csökkentett módban hálózattal.

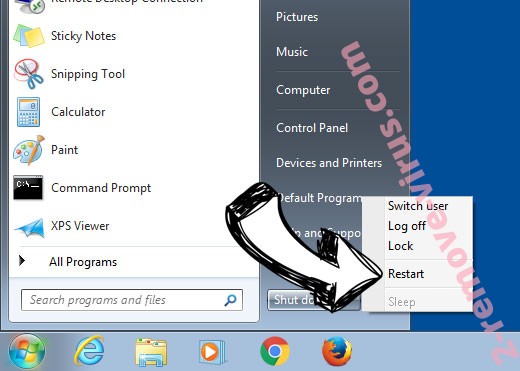

A(z) CRYPTER v2.40 Ransomware eltávolítása Windows 7/Windows Vista/Windows XP

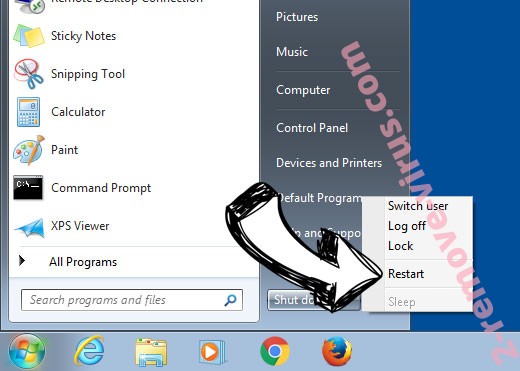

- Kattintson a Start, és válassza ki a Shutdown.

- Válassza ki a Restart, és kattintson az OK gombra.

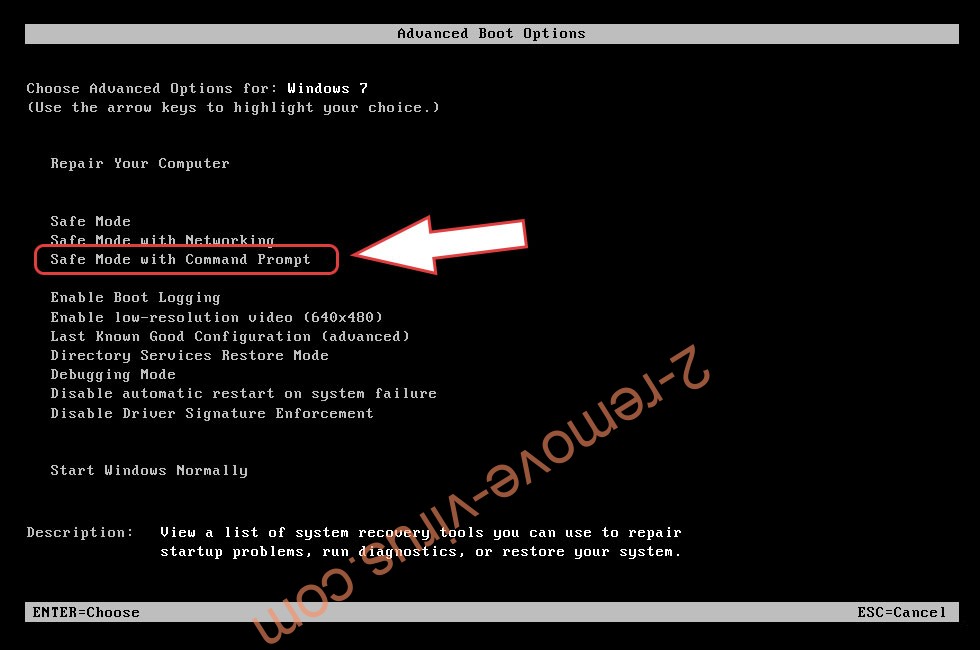

- Indítsa el a F8 megérinti, amikor a számítógép elindul, betöltése.

- A speciális rendszerindítási beállítások válassza ki a csökkentett mód hálózattal üzemmódban.

- Nyissa meg a böngészőt, és letölt a anti-malware-típus.

- A segédprogram segítségével távolítsa el a(z) CRYPTER v2.40 Ransomware

A(z) CRYPTER v2.40 Ransomware eltávolítása Windows 8/Windows 10

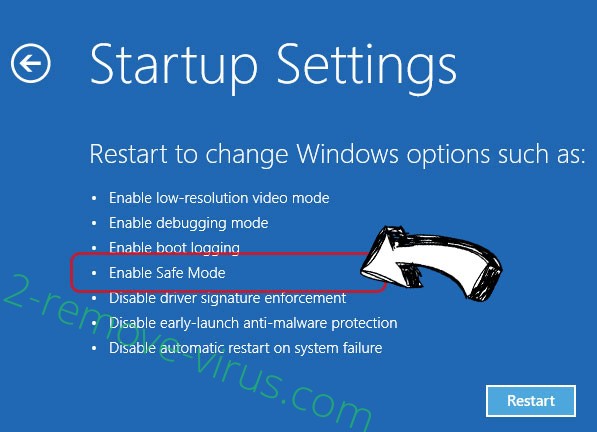

- A Windows bejelentkezési képernyőn nyomja meg a bekapcsoló gombot.

- Érintse meg és tartsa lenyomva a Shift, és válassza ki a Restart.

- Odamegy Troubleshoot → Advanced options → Start Settings.

- Képessé tesz biztos mód vagy a csökkentett mód hálózattal indítási beállítások kiválasztása

- Kattintson az Újraindítás gombra.

- Nyissa meg a webböngészőt, és a malware-eltávolító letöltése.

- A szoftver segítségével (CRYPTER v2.40 Ransomware) törlése

lépés: 2. Rendszer-visszaállítás segítségével a fájlok visszaállítása

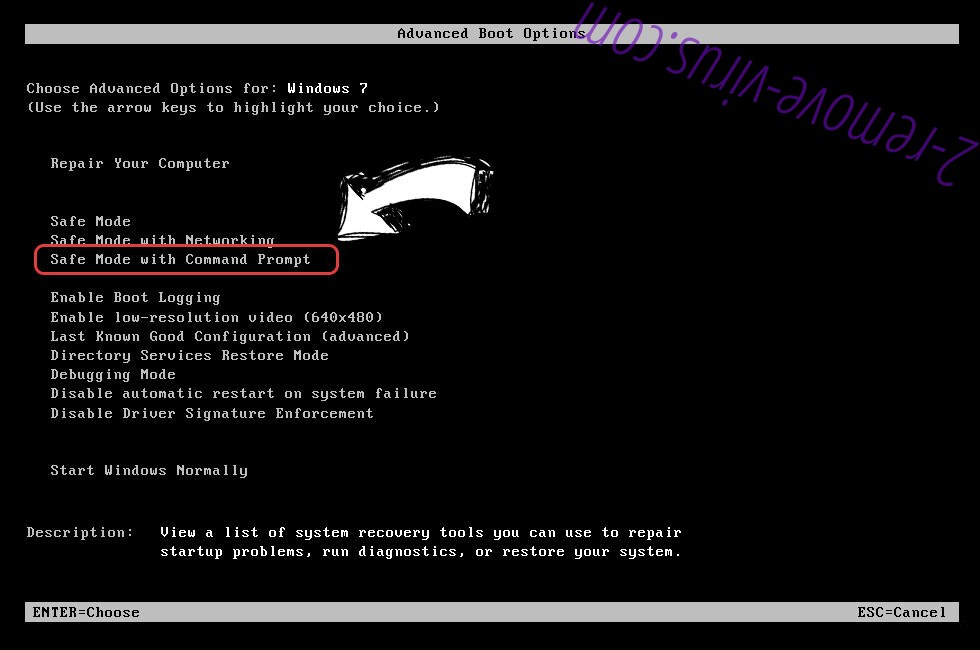

Törli a(z) CRYPTER v2.40 Ransomware Windows 7/Windows Vista/Windows XP

- Kattintson a Start gombra, és válassza a leállítás.

- Válassza ki a Restart, és az OK gombra

- Amikor a számítógép elindul, rakodás, nyomja le többször az F8 Speciális rendszerindítási beállítások megnyitásához

- A listából válassza ki a követel gyors.

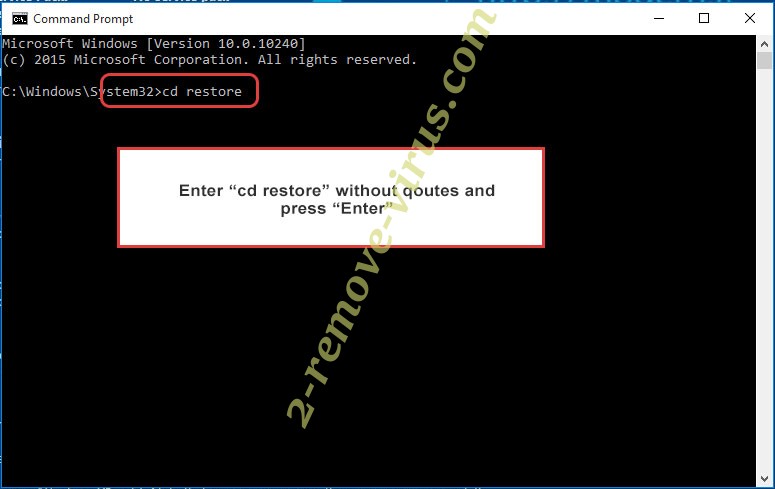

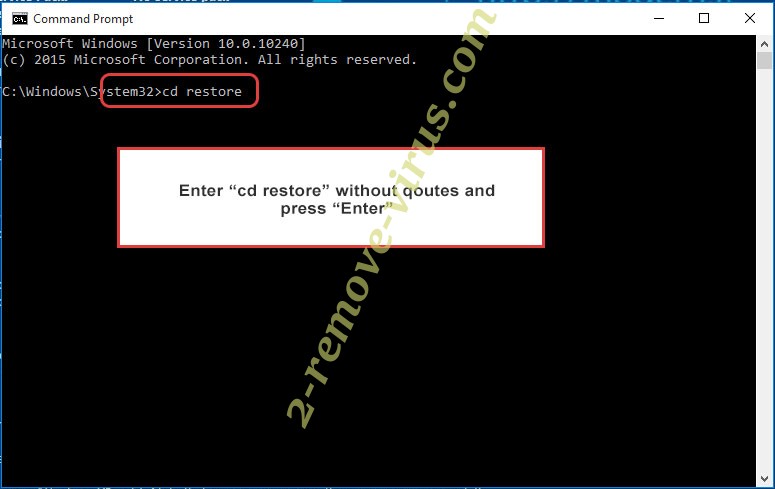

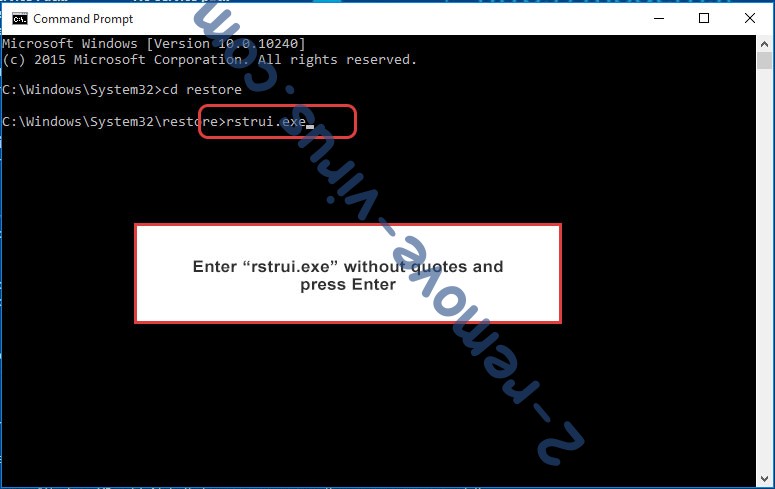

- Írja be a cd restore, és koppintson a bevitel elemre.

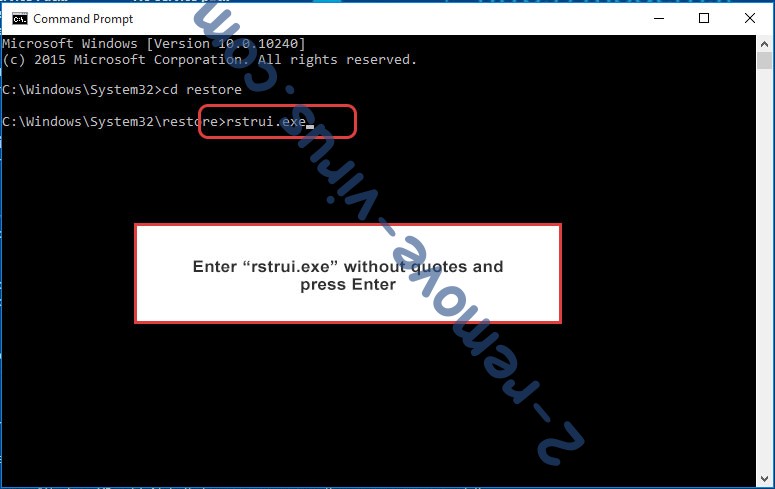

- Írja be az rstrui.exe, és nyomja le az ENTER billentyűt.

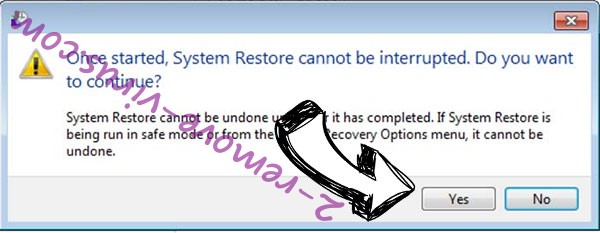

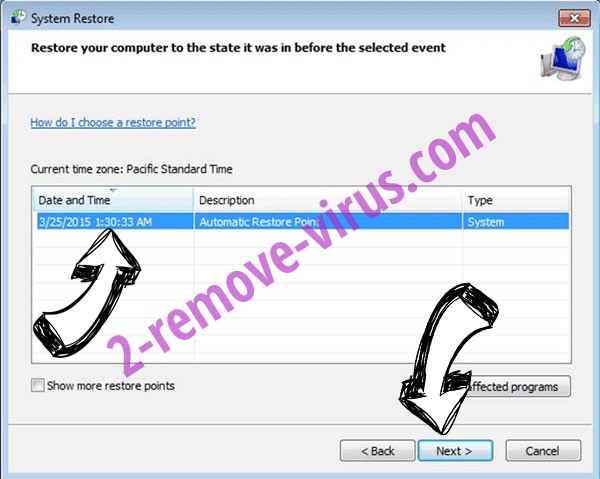

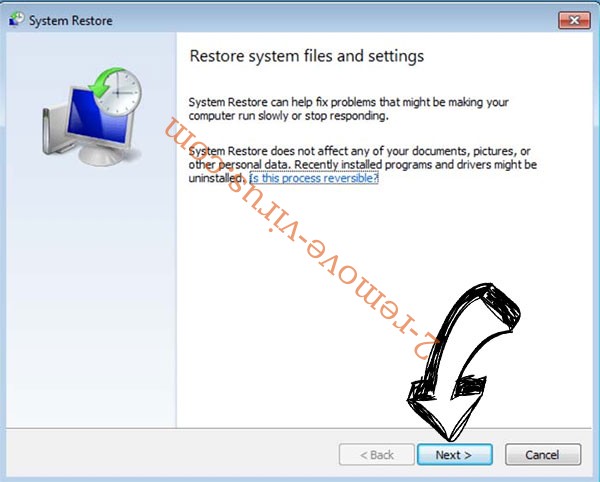

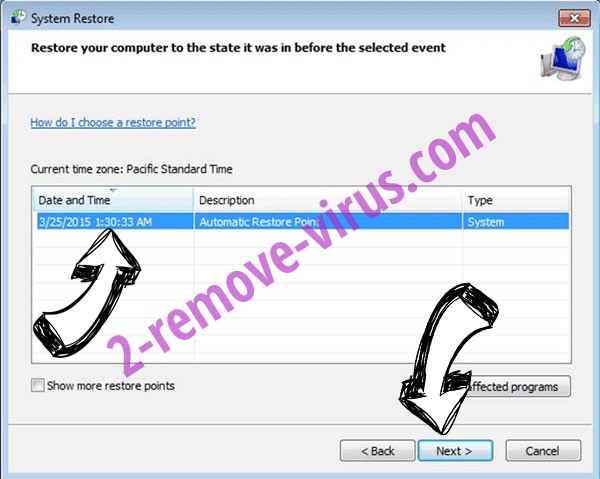

- Tovább az új ablak gombra, és válassza ki a visszaállítási pontot, mielőtt a fertőzés.

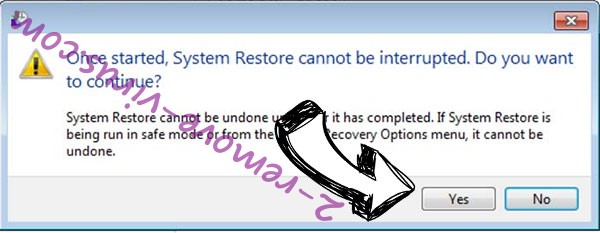

- Kattintson ismét a Tovább gombra, és kattintson az Igen gombra kezdődik, a rendszer-visszaállítás.

Törli a(z) CRYPTER v2.40 Ransomware Windows 8/Windows 10

- A főkapcsoló gombra a Windows bejelentkezési képernyőn.

- Nyomja meg és tartsa lenyomva a Shift, és kattintson az Újraindítás gombra.

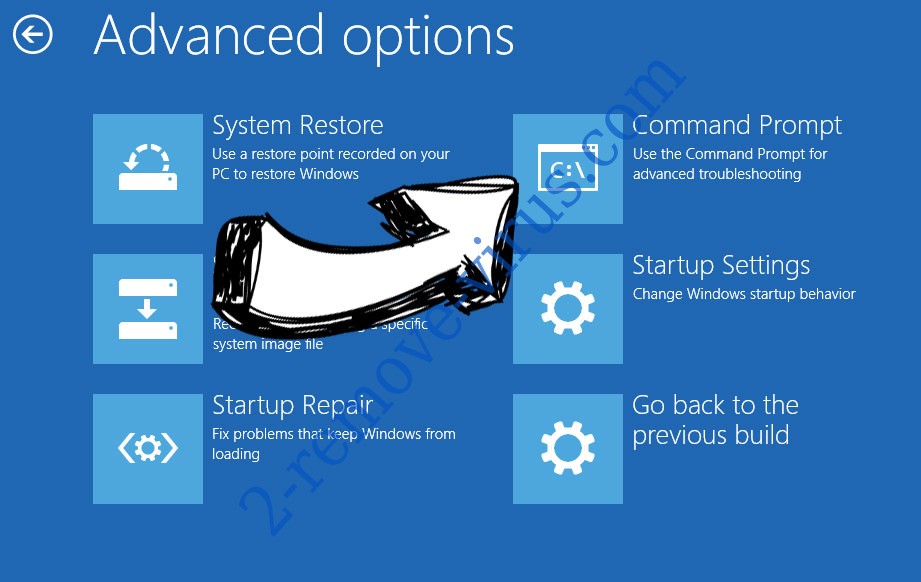

- Válassza ki a hibaelhárítás és megy haladó választások.

- Kiválaszt követel gyors, és kattintson az Újraindítás gombra.

- A parancssor bemenet, cd restore, és koppintson a bevitel elemre.

- Írja be az rstrui.exe, és újra koppintson a bevitel elemre.

- Az új rendszer-visszaállítás ablakban a Tovább gombra.

- Válassza ki a visszaállítási pontot, mielőtt a fertőzés.

- Kattintson a Tovább gombra, és kattintson az igen-hoz visszaad-a rendszer.