Ez egy komoly fenyegetés?

Iiof Ransomware egy fájltitkoló rosszindulatú program, de a kategorizálás, amit valószínűleg korábban hallott, ransomware. Valószínű, hogy ez az első alkalom, hogy ilyen típusú rosszindulatú programokba ütközik, ebben az esetben különösen megdöbbenhet. A fájlkódoló rosszindulatú program hatékony titkosítási algoritmusokat használ a fájltitkosításhoz, és a folyamat végrehajtása után nem fog tudni hozzáférni hozzájuk. A rosszindulatú szoftvereket titkosító adatok rendkívül káros fertőzésnek minősülnek, mivel a fájlok visszafejtése nem mindig valószínű.

Lehetősége van arra, hogy váltságdíjat fizessen egy dekódolóért, de sok rosszindulatú program kutatója nem javasolja ezt. Valószínű, hogy a fizetés után sem fogja visszafejteni az adatait, így a pénzed a semmiért költhető. Mi akadályozza meg a bűnözőket abban, hogy csak elvegyék a pénzed, és ne adjanak semmit cserébe? Ezeknek a csalóknak a jövőbeni tevékenységét is támogatja ez a pénz. Tényleg támogatni akarsz valamit, ami sok millió dolláros kárt okoz? Amikor az áldozatok engednek az igényeknek, a ransomware fokozatosan jövedelmezőbbé válik, így több csalót vonz, akik könnyű pénzt akarnak keresni. Olyan helyzetek, amikor az adatok elvesztésével járhat, mindig előfordulhatnak, így sokkal jobb befektetés lehet a biztonsági mentés. Ezután egyszerűen törölheti a vírust Iiof Ransomware és visszaállíthatja az adatokat. Az alábbi bekezdésben információkat talál a rosszindulatú programok terjesztési módjait titkosító adatok titkosításáról és annak elkerüléséről.

Hogyan oszlik meg a ransomware

Általában a fájltitkosítási rosszindulatú programok spam e-maileken, exploit készleteken és rosszindulatú letöltéseken keresztül terjednek. Mivel a felhasználók meglehetősen hanyagul nyitják meg az e-maileket és letöltik a fájlokat, általában nem szükséges, hogy a rosszindulatú szoftverterjesztőket titkosító adatok bonyolultabb módszereket alkalmazzanak. Mindazonáltal egyes adattitkosítási rosszindulatú programok sokkal bonyolultabb módszereket használhatnak, amelyek több erőfeszítést igényelnek. A csalók kissé meggyőző e-mailt írnak, miközben egy ismert vállalat vagy szervezet nevét használják, csatolják a fertőzött fájlt az e-mailhez, és elküldik. Gyakran találkozik témákkal a pénzről ezekben az e-mailekben, mert a felhasználók hajlamosabbak az ilyen típusú témákra. A csalók inkább úgy tesznek, mintha az Amazon-tól származnának, és tájékoztatják Önt arról, hogy szokatlan tevékenységet észleltek a fiókjában, vagy valamilyen vásárlás történt. Amikor e-mailekkel foglalkozik, vannak bizonyos dolgok, amelyekre figyelni kell, ha meg akarja védeni a rendszert. Mielőtt bármi mást, nézd meg a feladó az e-mailt. És ha ismeri őket, ellenőrizze az e-mail címet, hogy megbizonyosodjon arról, hogy valóban ők-e. A kirívó nyelvtani hibák szintén egy jel. Egy másik nagyon nyilvánvaló jel az, hogy a nevedet nem használják az üdvözlésben, ha valaki, akinek az e-mailjét feltétlenül meg kell nyitnia, e-mailt küldött neked, akkor biztosan tudná a nevét, és egy tipikus üdvözlés helyett használná, mint például az Ügyfél vagy a Tag. Fertőzés is lehetséges segítségével javítatlan számítógépes program. A program bizonyos biztonsági résekkel rendelkezik, amelyeket rosszindulatú szoftverek használhatnak fel a rendszerbe való bejutáshoz, de a gyártók nem sokkal a felfedezésük után kijavítják őket. Azonban, amint azt a világméretű ransomware támadások bizonyították, nem minden felhasználó telepíti ezeket a frissítéseket. Javasoljuk, hogy gyakran frissítse a programokat, amikor egy frissítést elérhetővé tesz. Ha problémásnak találja a frissítésekkel kapcsolatos riasztásokat, előfordulhat, hogy azok automatikusan telepednek le.

Mit tehet a fájlokkal?

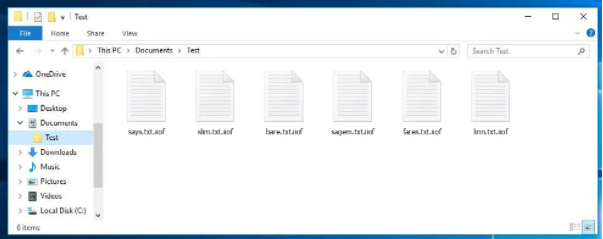

A ransomware a telepítés után bizonyos fájltípusokat keres, és a telepítés után gyorsan kódolva lesznek. Lehet, hogy kezdetben nem látja, de ha nem tudja megnyitni a fájlokat, nyilvánvalóvá válik, hogy valami történik. Észre fogja venni, hogy egy fájlkiterjesztést adtak hozzá az összes kódolt fájlhoz, ami segíthet felismerni a ransomware-t. Sajnos lehetetlen lehet dekódolni az adatokat, ha erős titkosítási algoritmusokat használnak. Miután a titkosítási folyamat befejeződött, váltságdíj-értesítést helyeznek el a számítógépen, amelynek bizonyos mértékig világossá kell tennie, hogy mi történt a fájlokkal. A javasolt módszer magában foglalja a dekódoló eszköz megvásárlását. Váltságdíj összege általában egyértelműen szerepel a jegyzetben, de hébe-hóba, csalók kérik az áldozatokat, hogy küldjön nekik egy e-mailt, hogy állítsa be az árat, ez változhat mintegy tíz dollárt, hogy esetleg egy pár száz. Már meghatározott okokból a számítógépes csalók fizetése nem javasolt lehetőség. Ha úgy döntesz, hogy fizetsz, akkor ez a végső megoldás. Talán csak nem emlékszel másolatok készítésére. Egy ingyenes visszafejtési program is lehet lehetőség. Ha a ransomware feltörhető, valaki képes lehet kiadni egy segédprogramot, amely ingyenesen feloldaná Iiof Ransomware a fájlokat. Gondold át, hogy mielőtt kifizetnéd a váltságdíjat, még az elmédbe is átfut. Ha ennek az összegnek egy részét biztonsági mentésre használja, akkor nem kerül ismét ilyen helyzetbe, mivel az adatait biztonságos helyre mentené. Ha rendelkezésre áll biztonsági másolat, csak szüntesse meg Iiof Ransomware , majd oldja fel a Iiof Ransomware fájlokat. Ismerje meg, hogyan terjed az adatkódoló rosszindulatú programok, hogy a jövőben elkerülhesse azt. Elsősorban frissítenie kell a szoftvert, csak biztonságos / legitim forrásokból kell letöltenie, és nem véletlenszerűen kell megnyitnia az e-mail mellékleteket.

Módszerek a kiküszöbölésére Iiof Ransomware

Annak érdekében, hogy megszüntesse a ransomware, ha még mindig jelen van a számítógépen, alkalmazni ransomware. Amikor megpróbálja manuálisan kijavítani Iiof Ransomware a vírust, további károkat okozhat, ha nem a számítógéphez leginkább értő személy. A rosszindulatú programok eltávolító szoftverének használata okosabb döntés. Az ilyen típusú programok azért léteznek, hogy megvédjék a készüléket az ilyen típusú fertőzés károsodásától, és a segédprogramtól függően még megakadályozzák is, hogy belépjenek. Keressen és telepítsen egy megfelelő segédprogramot, szkennelje be a készüléket a fertőzés azonosításához. A program azonban nem képes visszaállítani az adatokat, ezért ne számítson arra, hogy az adatok helyreállnak a fertőzés eltűnése után. Miután a rendszer tiszta, képesnek kell lennie arra, hogy visszatérjen a normál számítógép-használathoz.

Offers

Letöltés eltávolítása eszközto scan for Iiof RansomwareUse our recommended removal tool to scan for Iiof Ransomware. Trial version of provides detection of computer threats like Iiof Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft részleteinek WiperSoft egy biztonsági eszköz, amely valós idejű biztonság-ból lappangó fenyeget. Manapság sok használók ellát-hoz letölt a szabad szoftver az interneten, de ami ...

Letöltés|több

Az MacKeeper egy vírus?MacKeeper nem egy vírus, és nem is egy átverés. Bár vannak különböző vélemények arról, hogy a program az interneten, egy csomó ember, aki közismerten annyira utá ...

Letöltés|több

Az alkotók a MalwareBytes anti-malware nem volna ebben a szakmában hosszú ideje, ők teszik ki, a lelkes megközelítés. Az ilyen weboldalak, mint a CNET statisztika azt mutatja, hogy ez a biztons ...

Letöltés|több

Quick Menu

lépés: 1. Törli a(z) Iiof Ransomware csökkentett módban hálózattal.

A(z) Iiof Ransomware eltávolítása Windows 7/Windows Vista/Windows XP

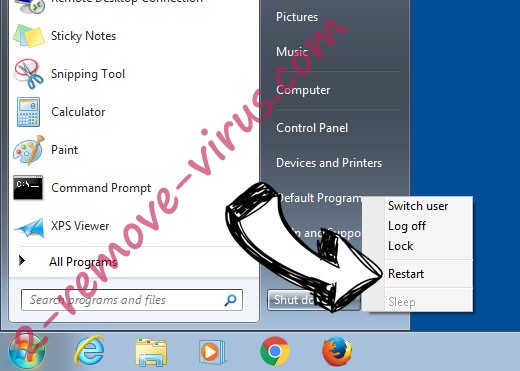

- Kattintson a Start, és válassza ki a Shutdown.

- Válassza ki a Restart, és kattintson az OK gombra.

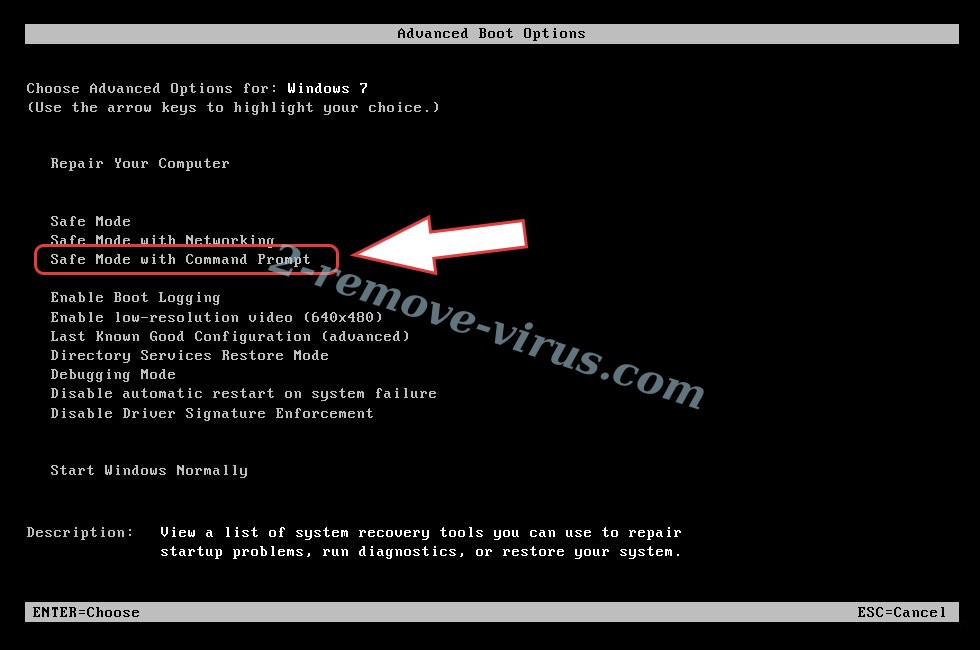

- Indítsa el a F8 megérinti, amikor a számítógép elindul, betöltése.

- A speciális rendszerindítási beállítások válassza ki a csökkentett mód hálózattal üzemmódban.

- Nyissa meg a böngészőt, és letölt a anti-malware-típus.

- A segédprogram segítségével távolítsa el a(z) Iiof Ransomware

A(z) Iiof Ransomware eltávolítása Windows 8/Windows 10

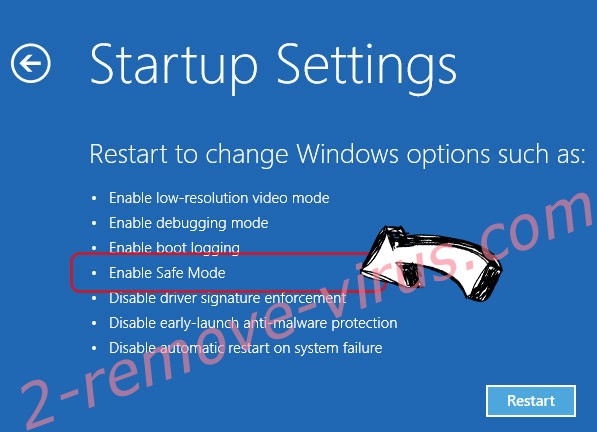

- A Windows bejelentkezési képernyőn nyomja meg a bekapcsoló gombot.

- Érintse meg és tartsa lenyomva a Shift, és válassza ki a Restart.

- Odamegy Troubleshoot → Advanced options → Start Settings.

- Képessé tesz biztos mód vagy a csökkentett mód hálózattal indítási beállítások kiválasztása

- Kattintson az Újraindítás gombra.

- Nyissa meg a webböngészőt, és a malware-eltávolító letöltése.

- A szoftver segítségével (Iiof Ransomware) törlése

lépés: 2. Rendszer-visszaállítás segítségével a fájlok visszaállítása

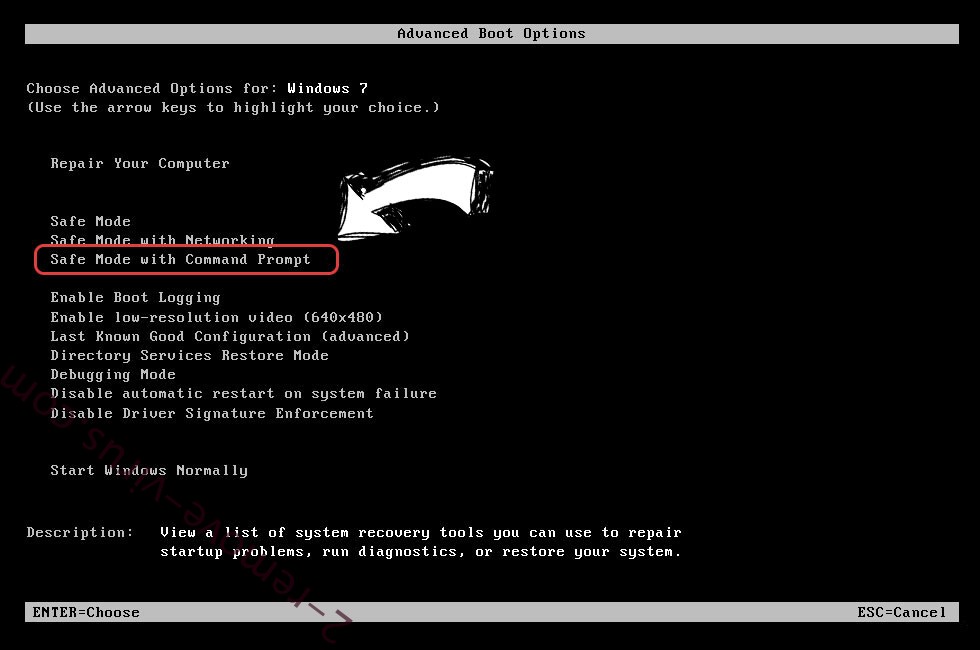

Törli a(z) Iiof Ransomware Windows 7/Windows Vista/Windows XP

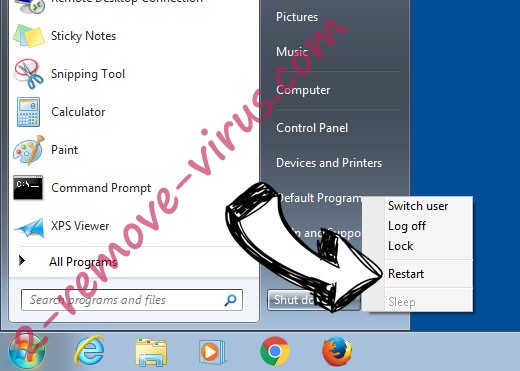

- Kattintson a Start gombra, és válassza a leállítás.

- Válassza ki a Restart, és az OK gombra

- Amikor a számítógép elindul, rakodás, nyomja le többször az F8 Speciális rendszerindítási beállítások megnyitásához

- A listából válassza ki a követel gyors.

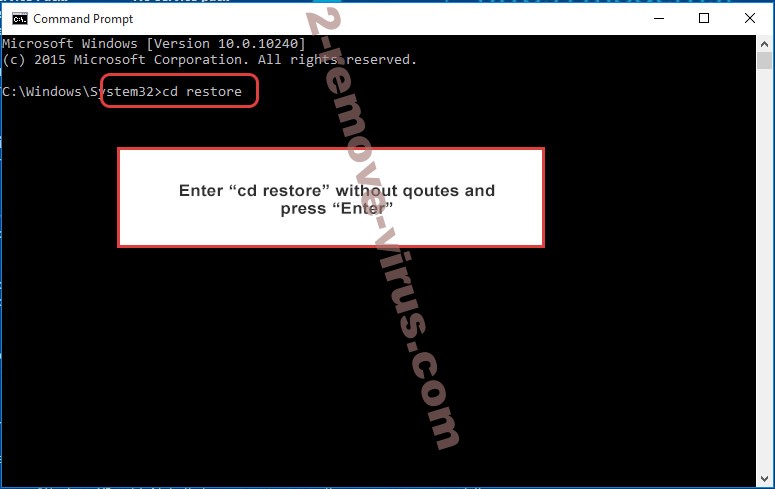

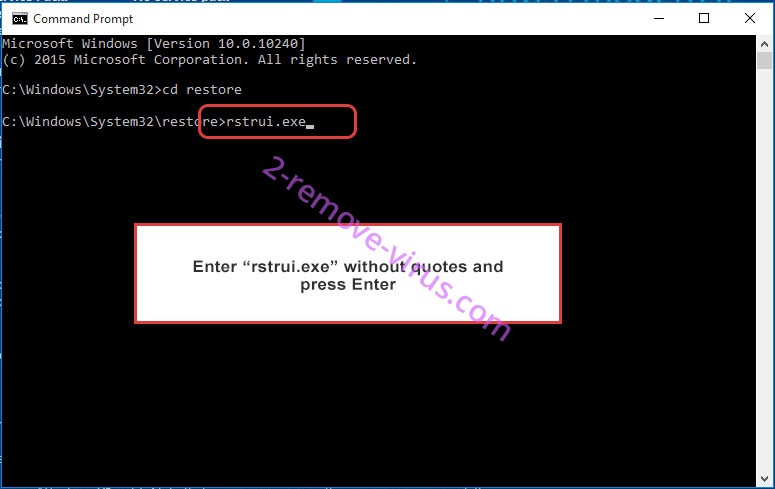

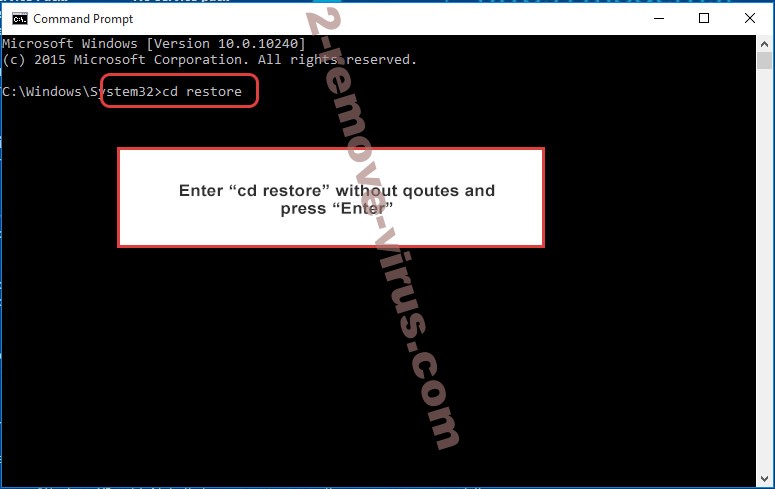

- Írja be a cd restore, és koppintson a bevitel elemre.

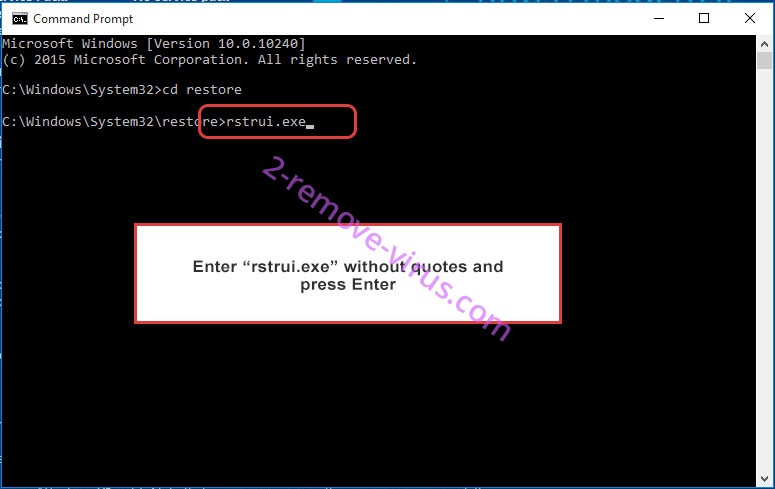

- Írja be az rstrui.exe, és nyomja le az ENTER billentyűt.

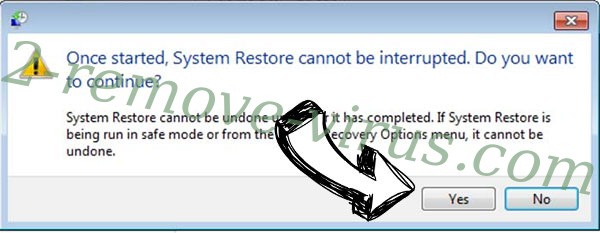

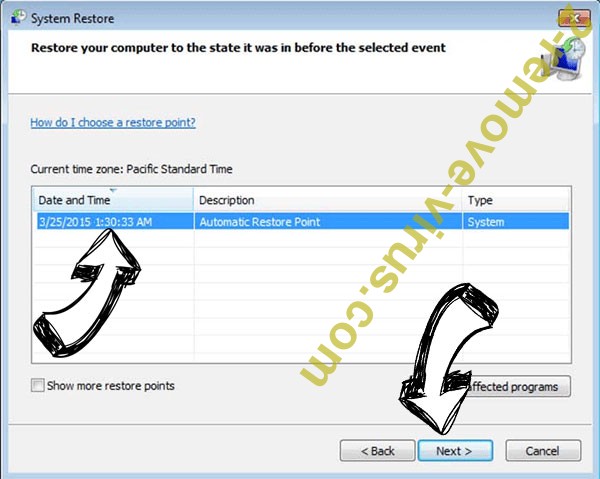

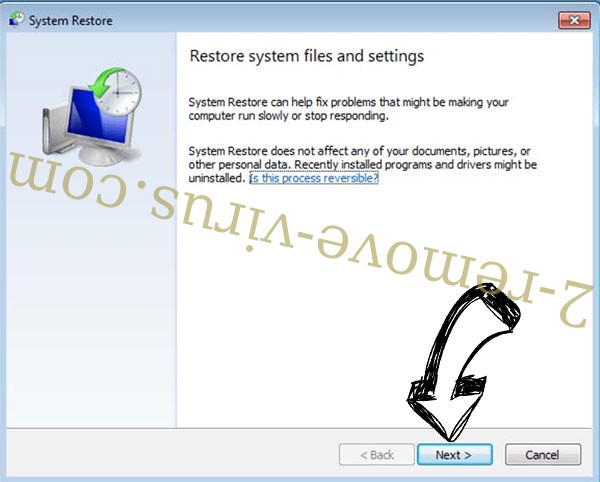

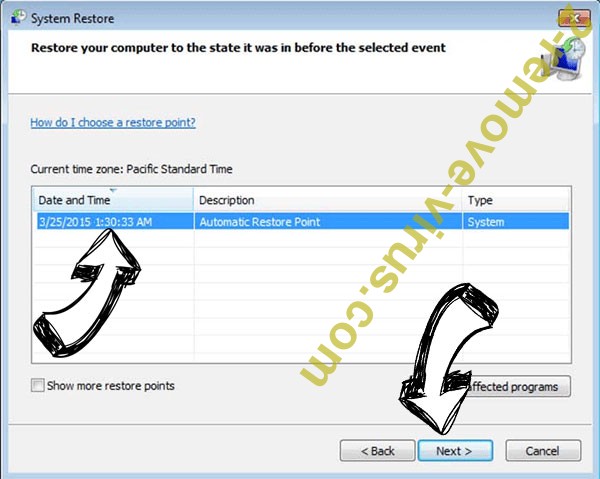

- Tovább az új ablak gombra, és válassza ki a visszaállítási pontot, mielőtt a fertőzés.

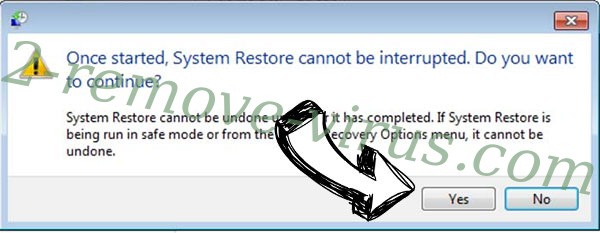

- Kattintson ismét a Tovább gombra, és kattintson az Igen gombra kezdődik, a rendszer-visszaállítás.

Törli a(z) Iiof Ransomware Windows 8/Windows 10

- A főkapcsoló gombra a Windows bejelentkezési képernyőn.

- Nyomja meg és tartsa lenyomva a Shift, és kattintson az Újraindítás gombra.

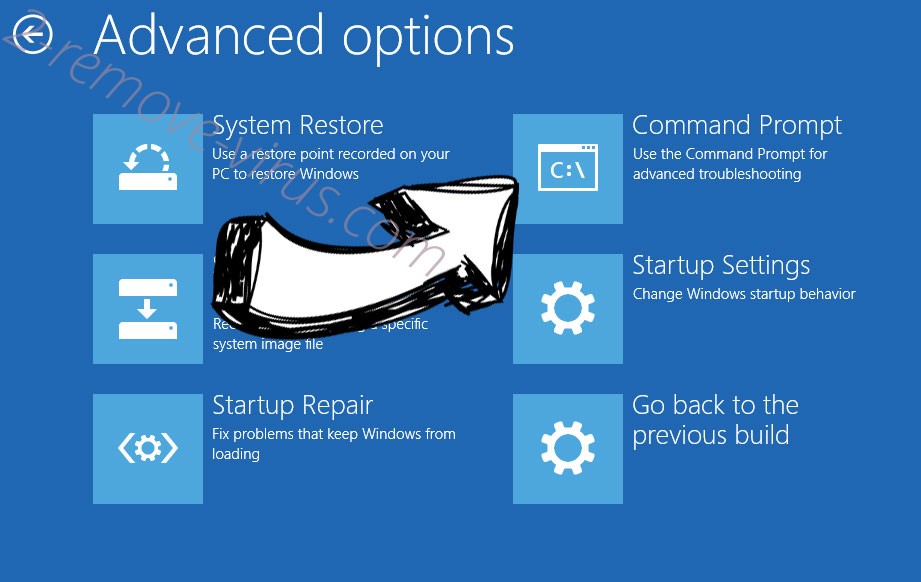

- Válassza ki a hibaelhárítás és megy haladó választások.

- Kiválaszt követel gyors, és kattintson az Újraindítás gombra.

- A parancssor bemenet, cd restore, és koppintson a bevitel elemre.

- Írja be az rstrui.exe, és újra koppintson a bevitel elemre.

- Az új rendszer-visszaállítás ablakban a Tovább gombra.

- Válassza ki a visszaállítási pontot, mielőtt a fertőzés.

- Kattintson a Tovább gombra, és kattintson az igen-hoz visszaad-a rendszer.