Mit lehet mondani .Isza Virus

.Isza Virus egy fájlt titkosító rosszindulatú program, röviden ransomware néven ismert. Te Valószínűleg még soha nem találkoztál vele, és hogy megtudja, mit csinál, különösen csúnya élmény lehet. A Ransomware erős titkosítási algoritmusokkal titkosítja a fájlokat, és a folyamat végrehajtása után nem fog tudni hozzáférni hozzájuk. Mivel a fájlok visszafejtése nem minden esetben lehetséges, nem is beszélve arról az erőfeszítésről, amely ahhoz szükséges, hogy mindent rendbe hozzanak, úgy gondolják, hogy a ransomware az egyik legveszélyesebb rosszindulatú program, amelybe belefuthat. Lehetőséget kap a fájlok visszafejtésére, ha kifizeti a váltságdíjat, de ez nem a javasolt lehetőség.

Először is, előfordulhat, hogy végül csak a pénzét költi el semmiért, mert a fizetés nem mindig vezet adatvisszafejtéshez. Miért segítenek az adattitkosításért felelős emberek visszaszerezni őket, amikor csak elvihetik a pénzt, amit adsz nekik. Ezenkívül a fizetéssel támogatná ezeknek a csalóknak a jövőbeli projektjeit (több adat titkosítja a rosszindulatú szoftvereket és a rosszindulatú programokat). A rosszindulatú programok fájltitkosítása már egy vagyonba kerül a vállalkozásoknak, valóban támogatni szeretné ezt. Az embereket könnyű pénz csábítja be, és minél több áldozat felel meg a követeléseknek, annál vonzóbbá válik a ransomware az ilyen típusú emberek számára. Előfordulhat, hogy ismét ilyen típusú helyzetbe kerül, ezért jobb lenne a kért pénzt biztonsági mentésbe fektetni, mert nem kell aggódnia az adatai miatt. Ha rendelkezésre állt biztonsági másolat, akkor csak javíthatja .Isza Virus a vírust, majd helyreállíthatja a fájlokat anélkül, hogy aggódnia kellene azok elvesztése miatt. A leggyakoribb spread-módszerekkel kapcsolatos részleteket az alábbi bekezdés tartalmazza, ha nem biztos abban, hogy a fájlkódoló rosszindulatú programok hogyan kerültek be a rendszerébe.

.Isza Virus terjedési módok

Az adatokat titkosító rosszindulatú programok általában meglehetősen alapvető módszereket használnak a terjesztéshez, például spam e-maileket és rosszindulatú letöltéseket. Általában nincs szükség kifinomultabb módszerek kidolgozására, mivel sok felhasználó elég gondatlan, amikor e-maileket használ és letölt valamit. Bonyolultabb módszereket is lehetne alkalmazni, bár ezek nem olyan népszerűek. A bűnözők elég hiteles e-mailt írnak, miközben egy ismert cég vagy szervezet nevét használják, csatolják a rosszindulatú programot az e-mailhez, és elküldik. Ezek az e-mailek gyakran megvitatják a pénzt, mert a téma finomsága miatt a felhasználók hajlamosabbak megnyitni őket. Ha a bűnözők egy olyan vállalat nevét használják, mint az Amazon, a felhasználók gondolkodás nélkül megnyithatják a mellékletet, mivel a bűnözők csak azt mondhatják, hogy gyanús tevékenységet figyeltek meg a fiókban, vagy vásárlást hajtottak végre, és hozzáadják a nyugtát. Az e-mailek kezelésekor figyelnie kell bizonyos jelekre, ha fertőzésmentes rendszert szeretne. Először is, ha nem ismeri a feladót, ellenőrizze a személyazonosságát, mielőtt megnyitná a csatolt fájlt. Ha pedig ismeri őket, ellenőrizze még egyszer az e-mail címet, hogy megbizonyosodjon arról, hogy megegyezik-e az adott személy / vállalat valódi címével. Keressen nyelvtani hibákat is, amelyek általában elég nyilvánvalóak. Az alkalmazott üdvözlés is támpont lehet, mivel a törvényes vállalatok, amelyeknek az e-mailjét meg kell nyitnia, tartalmazzák az Ön nevét, ahelyett, hogy általános üdvözletet kapnának, mint például a Kedves Ügyfél / Tag. A rendszer gyenge pontjai Az elavult programok a rendszerhez vezető útként is használhatók. A programok bizonyos gyenge pontokat tartalmaznak, amelyeket ki lehet használni a rosszindulatú szoftverek számára a rendszerbe való belépéshez, de a gyártók nem sokkal a felfedezésük után kijavítják őket. Sajnos, amint azt a WannaCry ransomware is bizonyítja, nem minden ember telepít frissítéseket, különböző okokból. Azok a helyzetek, amikor a rosszindulatú szoftverek biztonsági réseket használnak a bejutáshoz, ezért kritikus fontosságú, hogy rendszeresen frissítse a szoftvert. A javítások beállíthatók úgy, hogy automatikusan települjenek, ha nem szeretne minden alkalommal velük bajlódni.

Mit tehet az adataival?

Az adatok titkosítva lesznek, amint a zsarolóprogram megfertőzi az eszközét. Nem fogja tudni megnyitni a fájljait, így még ha nem is veszi észre a titkosítási folyamatot, végül tudni fogja. Rájössz, hogy minden titkosított fájlhoz furcsa kiterjesztések vannak csatolva, és ez segít a felhasználóknak felismerni, hogy milyen típusú fájlról van szó a rosszindulatú programok titkosításáról. Sajnos előfordulhat, hogy lehetetlen visszaállítani a fájlokat, ha erős titkosítási algoritmust valósítanak meg. Miután az összes adatot zárolták, megjelenik egy váltságdíjas értesítés, amely megpróbálja megmagyarázni, mi történt a fájljaival. Amit javasolni fognak neked, az a visszafejtő segédprogram használata, ami költséges lesz. A jegyzetnek egyértelműen fel kell tüntetnie a visszafejtő szoftver árát, de ha nem, akkor javasoljuk, hogy vegye fel a kapcsolatot a csalókkal az ár beállításához. A váltságdíj kifizetése nem az, amit a már említett okok miatt javasolunk. Csak akkor gondoljon arra, hogy engedjen az igényeknek, ha minden mást kipróbált. Próbáljon meg emlékezni arra, hogy nemrégiben mentette-e adatait valahová, de elfelejtette. Egyes adatkódoló rosszindulatú programok esetében a dekódolók akár ingyen is megtalálhatók. Meg kell említenünk, hogy néha a rosszindulatú szoftverek szakemberei képesek feltörni a ransomware-t, ami azt jelenti, hogy találhat egy visszafejtőt, amelyhez nincs szükség fizetésre. Fontolja meg ezt a lehetőséget, és csak akkor, ha biztos benne, hogy nincs ingyenes visszafejtő segédprogram, érdemes megfontolnia a fizetést. Ha ennek a pénznek egy részét biztonsági másolat vásárlására fordítja, akkor nem kerülne újra ilyen helyzetbe, mivel mindig hozzáférhet ezeknek a fájloknak a másolataihoz. Ha a szennyeződés előtt biztonsági másolatot készített, akkor a fájlok feloldása után .Isza Virus feloldhatja .Isza Virus a fájlokat. Most, hogy tisztában van azzal, hogy az ilyen típusú fertőzések mekkora kárt okozhatnak, próbálja meg elkerülni a lehető legnagyobb mértékben. Győződjön meg arról, hogy telepíti a frissítést, amikor elérhető egy frissítés, nem nyit meg véletlenszerű e-mail mellékleteket, és csak megbízható forrásokra bízza a letöltéseket.

.Isza Virus eltávolítás

Ha a rosszindulatú programot kódoló fájl továbbra is megmarad, a megszüntetéséhez rosszindulatú programok eltávolítására szolgáló eszközre lesz szükség. Elég nehéz lehet manuálisan kijavítani .Isza Virus a vírust, mert egy hiba további károkat okozhat. A rosszindulatú programok elleni szoftver használata sokkal kevesebb gondot okozna. Egy rosszindulatú programok elleni eszközt hoznak létre azzal a céllal, hogy vigyázzon ezekre a fenyegetésekre, attól függően, hogy melyiket választotta, akár meg is akadályozhatja, hogy a fertőzés kárt okozzon. Keresse meg, melyik kártevőirtó program felel meg leginkább az Ön igényeinek, telepítse azt, és hagyja, hogy a fenyegetés megtalálása érdekében végrehajtsa a számítógép vizsgálatát. Bármennyire is szerencsétlen lehet, egy rosszindulatú programok elleni segédprogram nem fogja helyreállítani az adatait, mivel erre nem képes. Miután befejezte a ransomware-t, győződjön meg róla, hogy biztonsági másolatot készít, és rutinszerűen biztonsági másolatot készít az összes alapvető fájlról.

Offers

Letöltés eltávolítása eszközto scan for .Isza VirusUse our recommended removal tool to scan for .Isza Virus. Trial version of provides detection of computer threats like .Isza Virus and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft részleteinek WiperSoft egy biztonsági eszköz, amely valós idejű biztonság-ból lappangó fenyeget. Manapság sok használók ellát-hoz letölt a szabad szoftver az interneten, de ami ...

Letöltés|több

Az MacKeeper egy vírus?MacKeeper nem egy vírus, és nem is egy átverés. Bár vannak különböző vélemények arról, hogy a program az interneten, egy csomó ember, aki közismerten annyira utá ...

Letöltés|több

Az alkotók a MalwareBytes anti-malware nem volna ebben a szakmában hosszú ideje, ők teszik ki, a lelkes megközelítés. Az ilyen weboldalak, mint a CNET statisztika azt mutatja, hogy ez a biztons ...

Letöltés|több

Quick Menu

lépés: 1. Törli a(z) .Isza Virus csökkentett módban hálózattal.

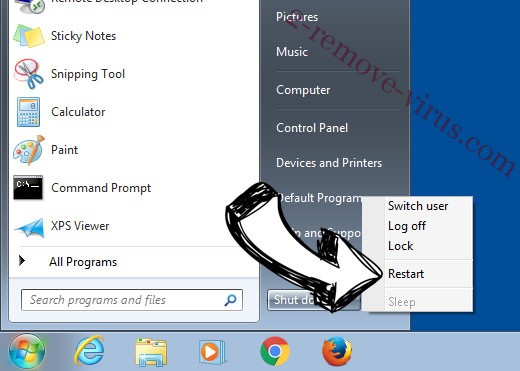

A(z) .Isza Virus eltávolítása Windows 7/Windows Vista/Windows XP

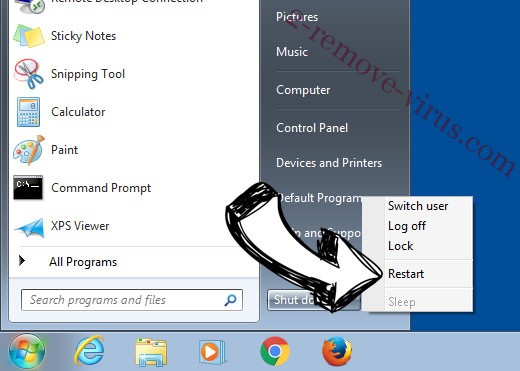

- Kattintson a Start, és válassza ki a Shutdown.

- Válassza ki a Restart, és kattintson az OK gombra.

- Indítsa el a F8 megérinti, amikor a számítógép elindul, betöltése.

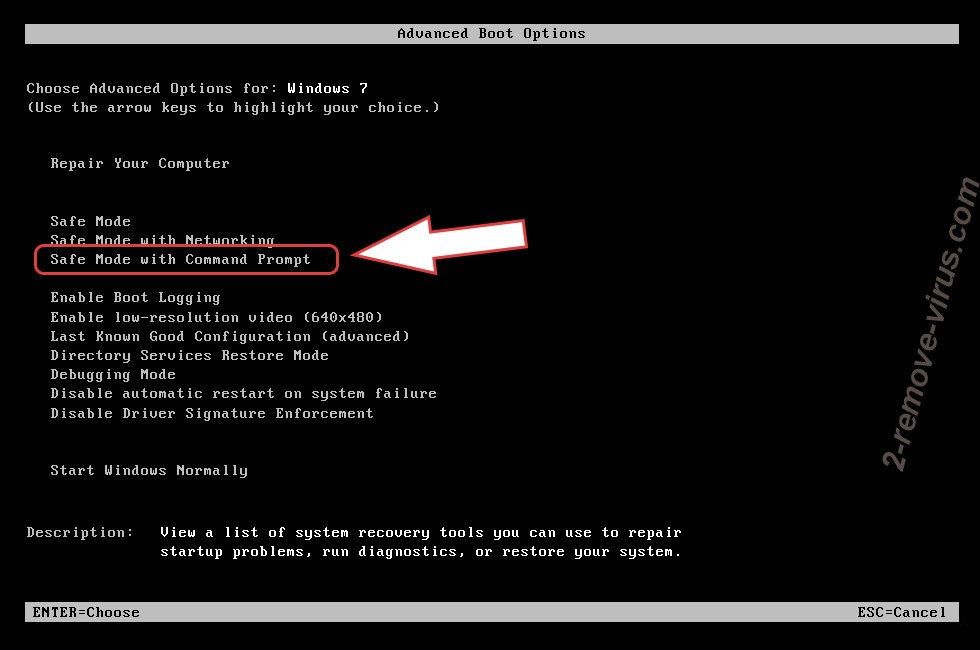

- A speciális rendszerindítási beállítások válassza ki a csökkentett mód hálózattal üzemmódban.

- Nyissa meg a böngészőt, és letölt a anti-malware-típus.

- A segédprogram segítségével távolítsa el a(z) .Isza Virus

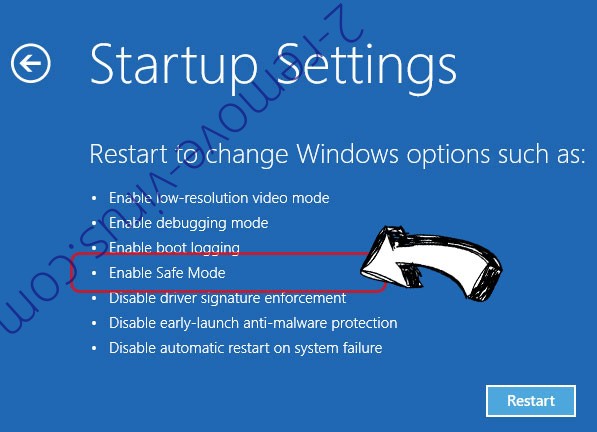

A(z) .Isza Virus eltávolítása Windows 8/Windows 10

- A Windows bejelentkezési képernyőn nyomja meg a bekapcsoló gombot.

- Érintse meg és tartsa lenyomva a Shift, és válassza ki a Restart.

- Odamegy Troubleshoot → Advanced options → Start Settings.

- Képessé tesz biztos mód vagy a csökkentett mód hálózattal indítási beállítások kiválasztása

- Kattintson az Újraindítás gombra.

- Nyissa meg a webböngészőt, és a malware-eltávolító letöltése.

- A szoftver segítségével (.Isza Virus) törlése

lépés: 2. Rendszer-visszaállítás segítségével a fájlok visszaállítása

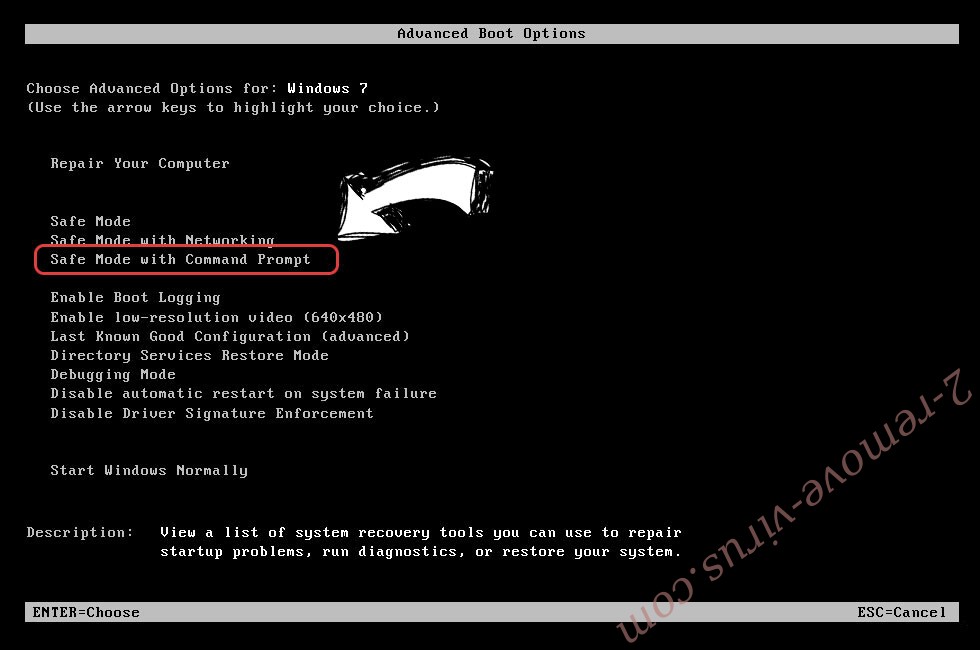

Törli a(z) .Isza Virus Windows 7/Windows Vista/Windows XP

- Kattintson a Start gombra, és válassza a leállítás.

- Válassza ki a Restart, és az OK gombra

- Amikor a számítógép elindul, rakodás, nyomja le többször az F8 Speciális rendszerindítási beállítások megnyitásához

- A listából válassza ki a követel gyors.

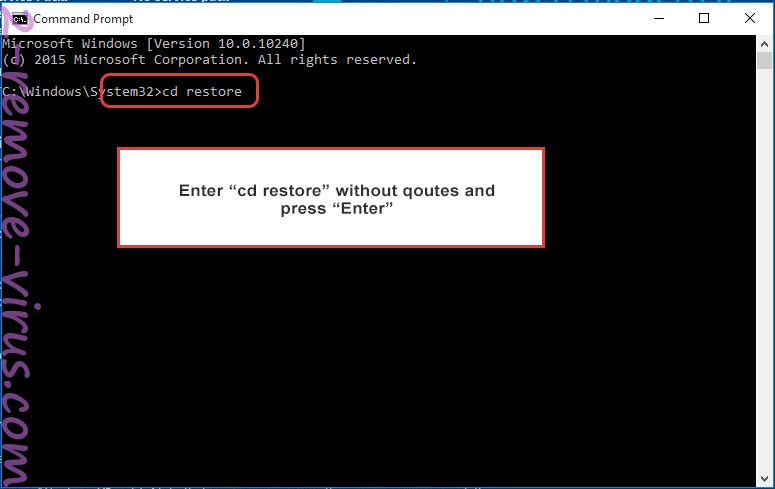

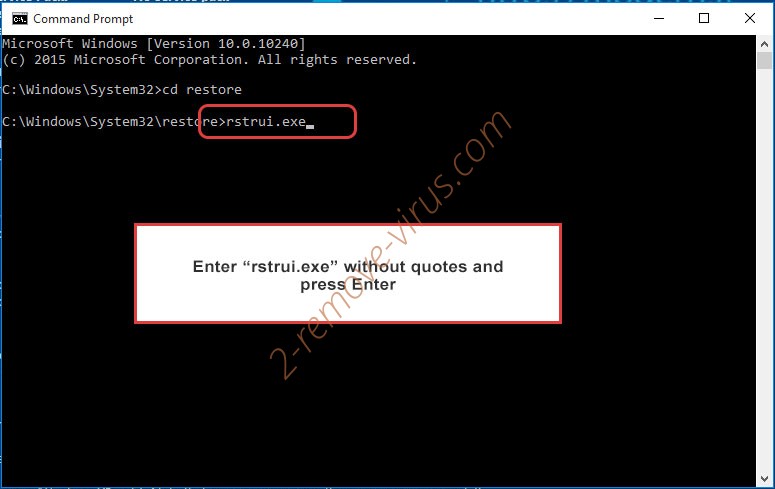

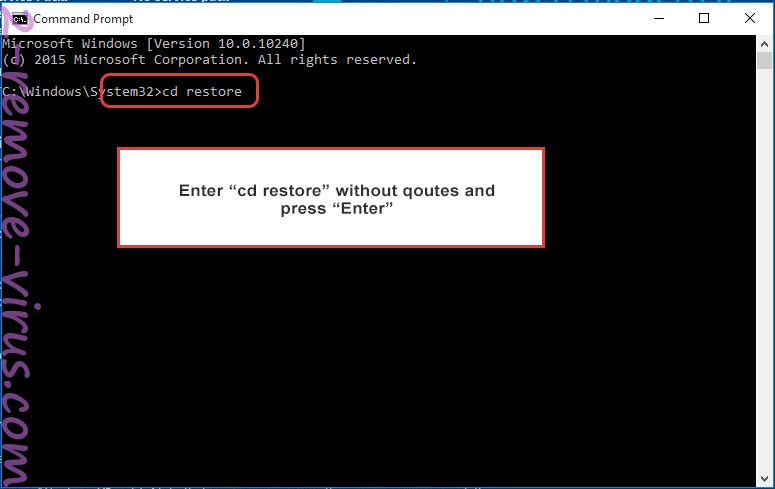

- Írja be a cd restore, és koppintson a bevitel elemre.

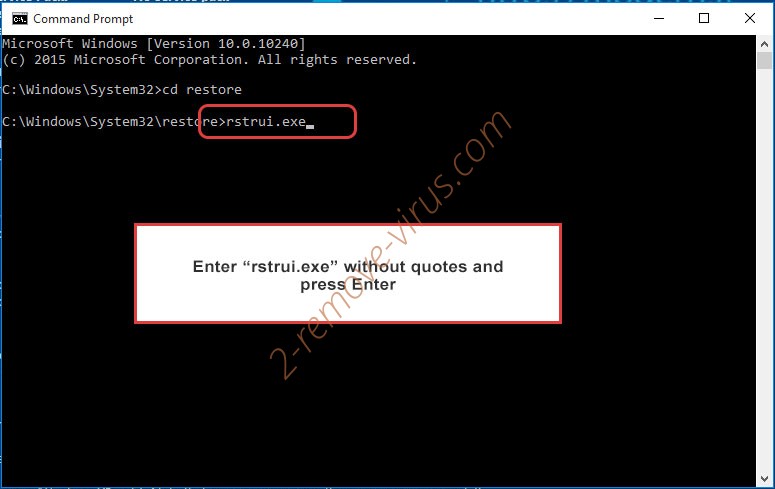

- Írja be az rstrui.exe, és nyomja le az ENTER billentyűt.

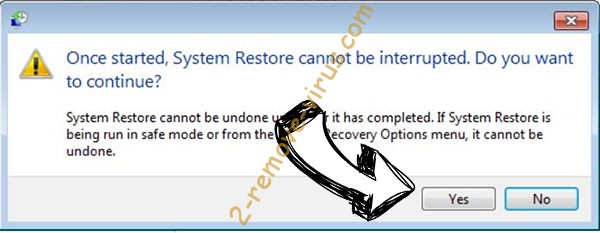

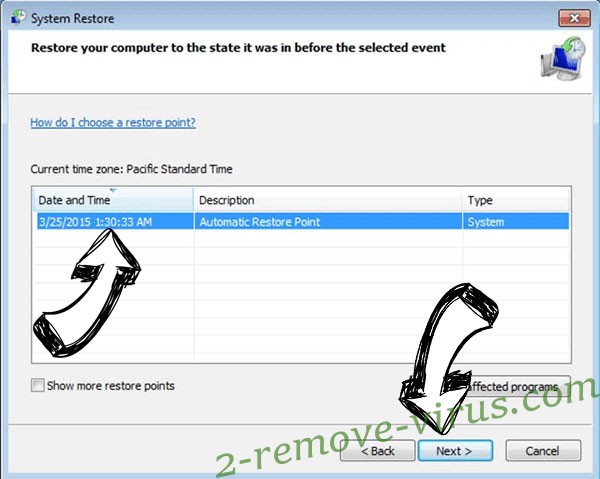

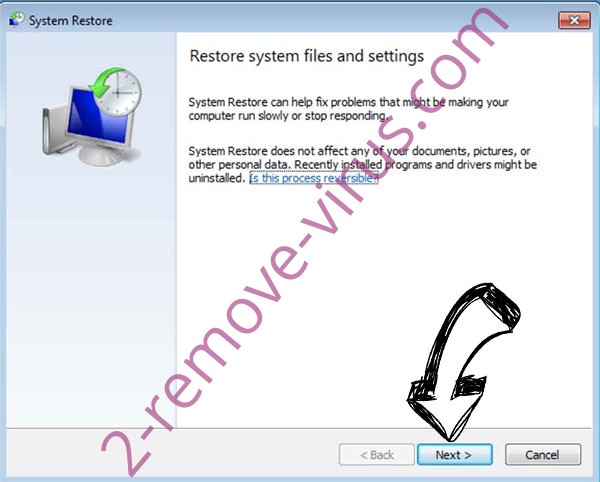

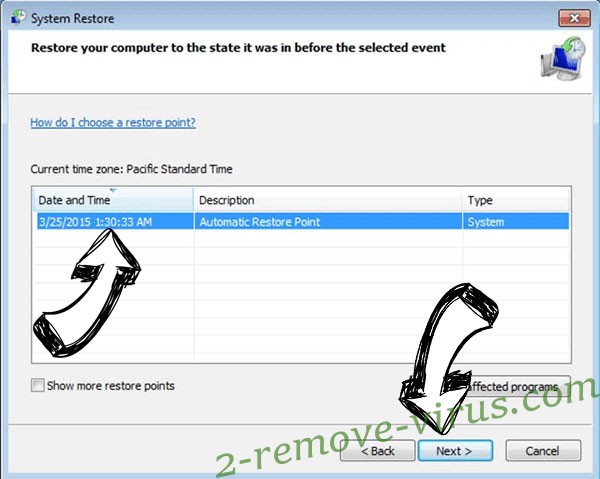

- Tovább az új ablak gombra, és válassza ki a visszaállítási pontot, mielőtt a fertőzés.

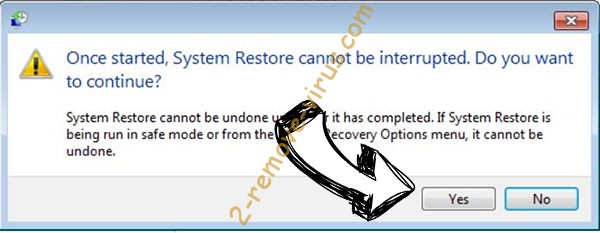

- Kattintson ismét a Tovább gombra, és kattintson az Igen gombra kezdődik, a rendszer-visszaállítás.

Törli a(z) .Isza Virus Windows 8/Windows 10

- A főkapcsoló gombra a Windows bejelentkezési képernyőn.

- Nyomja meg és tartsa lenyomva a Shift, és kattintson az Újraindítás gombra.

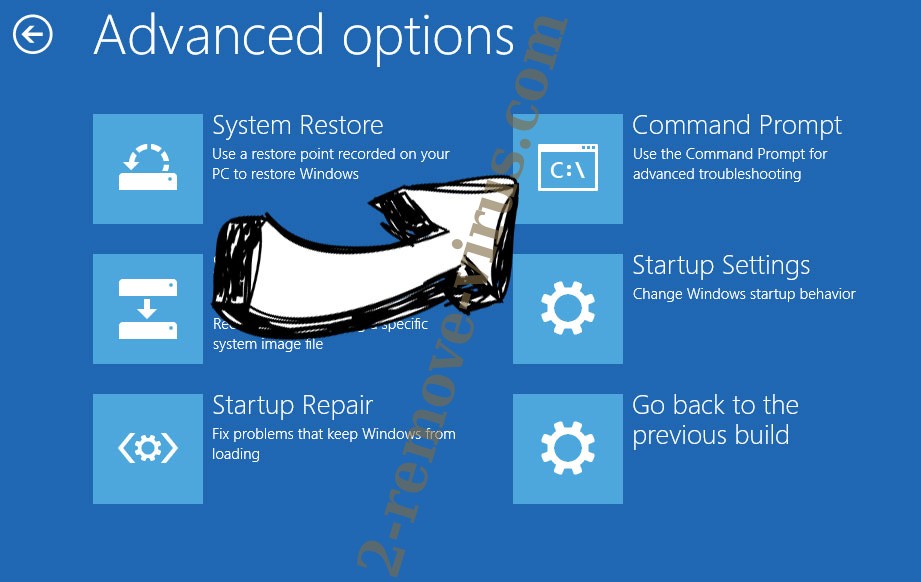

- Válassza ki a hibaelhárítás és megy haladó választások.

- Kiválaszt követel gyors, és kattintson az Újraindítás gombra.

- A parancssor bemenet, cd restore, és koppintson a bevitel elemre.

- Írja be az rstrui.exe, és újra koppintson a bevitel elemre.

- Az új rendszer-visszaállítás ablakban a Tovább gombra.

- Válassza ki a visszaállítási pontot, mielőtt a fertőzés.

- Kattintson a Tovább gombra, és kattintson az igen-hoz visszaad-a rendszer.