A L30 Ransomware vírusról

L30 Ransomware úgy vélik, hogy egy nagyon súlyos malware fertőzés, amelyet ransomware-nek minősítenek. Bár a ransomware-ről széles körben számoltak be a témában, lehetséges, hogy ez az első alkalom, hogy találkozik vele, így lehet, hogy nem tudja, mit jelenthet a fertőzés a készülék számára. A fájlkódoló rosszindulatú program erős titkosítási algoritmusokat használ az adatok titkosítására, és miután zárolták őket, a hozzáférésük megakadályozható. Az adatkódoló rosszindulatú program nagyon veszélyes fenyegetésnek minősül, mivel a fájlok visszafejtése nem mindig valószínű.

Lehetőség van arra, hogy fizetést fizessen a csalóknak egy dekódoló eszközért, de ezt nem javasoljuk. A kérések megadása nem feltétlenül biztosítja az adatok helyreállítását, így fennáll annak a lehetősége, hogy csak a pénzét takarékoskodott. Miért segítenek azoknak az embereknek, akik zárolták az adatait, ha csak a pénzt vihetik el. Azt is figyelembe kell vennie, hogy a pénzt a jövőben rosszindulatú szoftverprojektekre fogják felhasználni. A ransomware már 2017-ben több millió dollár veszteséget okozott a különböző vállalkozásoknak, és ez csak becslés. A csalókat könnyű pénz csábítja be, és minél több áldozat adja meg a kéréseket, annál vonzóbbá válik a ransomware az ilyen típusú emberek számára. Befektetés a pénzt, amit követelnek fizetni a biztonsági mentés lehet bölcsebb lehetőség, mert az adatok elvesztése nem lenne lehetőség újra. Ha biztonsági mentést készített, mielőtt a ransomware megfertőzte az eszközt, akkor csak eltávolíthatja L30 Ransomware és helyreállíthatja az adatokat. Előfordulhat, hogy nem tudja, hogyan oszlanak el az adatok titkosító rosszindulatú programok, és az alábbi bekezdésekben megvitatjuk a leggyakoribb módszereket.

L30 Ransomware elosztási módszerek

Az adatkódoló rosszindulatú programok fertőzése elég könnyen megtörténhet, általában olyan egyszerű módszerekkel, mint a szennyezett fájlok hozzáadása az e-mailekhez, exploit készletek használata és fertőzött fájlok kétes letöltési platformokon való üzemeltetése. Általában nincs szükség kifinomultabb módszerekre, mert sok felhasználó nem vigyáz, amikor e-maileket használ és fájlokat tölt le. Ez azonban nem jelenti azt, hogy a szórók egyáltalán nem használnak bonyolultabb módszereket. A bűnözők elég meggyőző e-mailt írnak, miközben egy ismert vállalat vagy szervezet nevét használják, csatolják a fertőzött fájlt az e-mailhez, és elküldik az embereknek. Általában az e-mailek megvitatják a pénzt vagy a kapcsolódó témákat, amelyeket az emberek nagyobb valószínűséggel vesznek komolyan. A számítógépes bűnözők szeretnek úgy tenni, mintha az Amazon-tól származnak, és értesítik Önt arról, hogy furcsa tevékenység történt a fiókjában, vagy vásárlás történt. Annak érdekében, hogy megvédje magát ettől, vannak bizonyos dolgok, amelyeket meg kell tennie, amikor e-mailekkel foglalkozik. Először is, ha nem ismeri a feladót, ellenőrizze a személyazonosságát a melléklet megnyitása előtt. Ha a feladóról kiderül, hogy ismerős, ne rohanjon a fájl megnyitásához, először gondosan ellenőrizze az e-mail címet. Nyilvánvaló nyelvtani hibák is egy jel. Egy másik tipikus jellemző a neved hiánya az üdvözlésben, ha egy legitim vállalat / feladó e-mailt küldene neked, akkor biztosan az Ön nevét használnák az általános üdvözlés helyett, mint például az ügyfél vagy a tag. Az is lehetséges, hogy az adattraktáló rosszindulatú programok gyenge pontjait használják a számítógépek megfertőzésére. Ezeket a gyenge pontokat általában a biztonsági kutatók fedezik fel, és amikor a gyártók megtudják őket, javításra javításra javításra adnak ki javításokat, hogy a rosszindulatú szoftverek szerzői ne tudják kihasználni őket a rosszindulatú programok terjesztésére. Ahogy azonban a WannaCry megmutatta, nem mindenki olyan gyorsan telepíti ezeket a frissítéseket a szoftveréhez. Az olyan helyzetekben, amikor a rosszindulatú szoftverek gyenge pontokat használnak a bejutáshoz, ezért fontos, hogy rendszeresen frissítse a szoftvert. A frissítések automatikusan telepíthetők, ha ezeket az értesítéseket bosszantónak találja.

Mi a L30 Ransomware teendő?

Amint a ransomware megfertőzi az eszközt, megvizsgálja a számítógépet bizonyos fájltípusok után, és miután megtalálta őket, titkosítja őket. Ha eddig nem vett észre semmi furcsát, amikor nem fér hozzá a fájlokhoz, látni fogja, hogy valami történt. Ellenőrizze a fájlokat, hogy furcsa bővítményeket adtak hozzá, segítenek azonosítani a ransomware-t. Ha a ransomware erős titkosítási algoritmust használt, az potenciálisan lehetetlenné teheti az adatok visszafejtését. Talál egy váltságdíjat, amely figyelmezteti Önt az adattitkosításra és a következő teendőkre. Nyilvánvalóan pénzért cserébe dekódolóra fognak javaslatot tenni, és a csalók figyelmeztetnek, hogy ne hajtsanak végre más módszereket, mert károsíthatják őket. Egyértelmű árat kell megjeleníteni a megjegyzésben, de ha nem, akkor a megadott e-mail címet kell használnia, hogy kapcsolatba lépjen a számítógépes csalókkal, hogy megtudja, mennyibe kerül a dekódoló. Már említettük ezt korábban, de nem hisszük, hogy a váltságdíj megfizetése jó ötlet. Mielőtt még a fizetésre gondolnál, először próbáld ki az összes többi lehetőséget. Próbáljon meg emlékezni arra, hogy a közelmúltban feltöltötte-e fájljait valahol, de elfelejtette. Vagy, ha szerencséd van, valaki kifejlesztett egy ingyenes dekódoló. A visszafejtési szoftver ingyenesen elérhető lehet, ha a rosszindulatú szoftvereket kódoló adatok sok számítógépet megfertőznek, és a rosszindulatú szoftverek kutatói képesek voltak feltörni. Mielőtt úgy dönt, hogy fizet, vizsgálja meg ezt a lehetőséget. Vásárlás biztonsági másolatot, hogy a pénz hasznosabb lehet. Ha biztonsági másolatot készített a fertőzés átvéve előtt, visszaállíthatja az adatokat a vírus javítása L30 Ransomware után. Ha a jövőben meg szeretné védeni a készüléket a rosszindulatú programok fájlkódolásától, ismerje meg azokat az eszközöket, amelyek beléphetnek a számítógépbe. Győződjön meg arról, hogy a szoftver frissül, amikor egy frissítés elérhetővé válik, ne nyisson meg véletlenszerű e-mail mellékleteket, és csak a biztonságos forrásokban bízik a letöltésekkel.

Módszerek a vírus eltávolítására L30 Ransomware

Ha a ransomware továbbra is megmarad, egy rosszindulatú programok elleni eszközt kell használni annak megszüntetésére. A vírus manuális javítása L30 Ransomware nem egyszerű folyamat, és további károsodást okozhat a számítógépen. Ezért az automatikus módszert kell használnia. Az eszköz nemcsak segít a fenyegetés gondozásában, hanem megakadályozhatja a hasonlók belépését a jövőben. Miután telepítette a rosszindulatú programok elleni eszközt, egyszerűen végezze el az eszköz átvizsgálását, és hagyja, hogy megszüntesse a fenyegetést. Sajnos egy rosszindulatú program elleni szoftver feloldja a L30 Ransomware fájlokat. Ha biztos benne, hogy az eszköz tiszta, helyreállíthatja a fájlokat a biztonsági másolatból, ha rendelkezik vele.

Offers

Letöltés eltávolítása eszközto scan for L30 RansomwareUse our recommended removal tool to scan for L30 Ransomware. Trial version of provides detection of computer threats like L30 Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft részleteinek WiperSoft egy biztonsági eszköz, amely valós idejű biztonság-ból lappangó fenyeget. Manapság sok használók ellát-hoz letölt a szabad szoftver az interneten, de ami ...

Letöltés|több

Az MacKeeper egy vírus?MacKeeper nem egy vírus, és nem is egy átverés. Bár vannak különböző vélemények arról, hogy a program az interneten, egy csomó ember, aki közismerten annyira utá ...

Letöltés|több

Az alkotók a MalwareBytes anti-malware nem volna ebben a szakmában hosszú ideje, ők teszik ki, a lelkes megközelítés. Az ilyen weboldalak, mint a CNET statisztika azt mutatja, hogy ez a biztons ...

Letöltés|több

Quick Menu

lépés: 1. Törli a(z) L30 Ransomware csökkentett módban hálózattal.

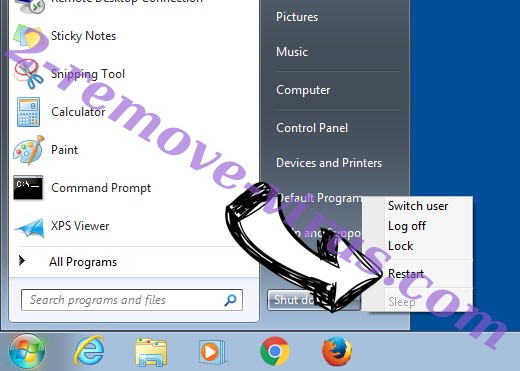

A(z) L30 Ransomware eltávolítása Windows 7/Windows Vista/Windows XP

- Kattintson a Start, és válassza ki a Shutdown.

- Válassza ki a Restart, és kattintson az OK gombra.

- Indítsa el a F8 megérinti, amikor a számítógép elindul, betöltése.

- A speciális rendszerindítási beállítások válassza ki a csökkentett mód hálózattal üzemmódban.

- Nyissa meg a böngészőt, és letölt a anti-malware-típus.

- A segédprogram segítségével távolítsa el a(z) L30 Ransomware

A(z) L30 Ransomware eltávolítása Windows 8/Windows 10

- A Windows bejelentkezési képernyőn nyomja meg a bekapcsoló gombot.

- Érintse meg és tartsa lenyomva a Shift, és válassza ki a Restart.

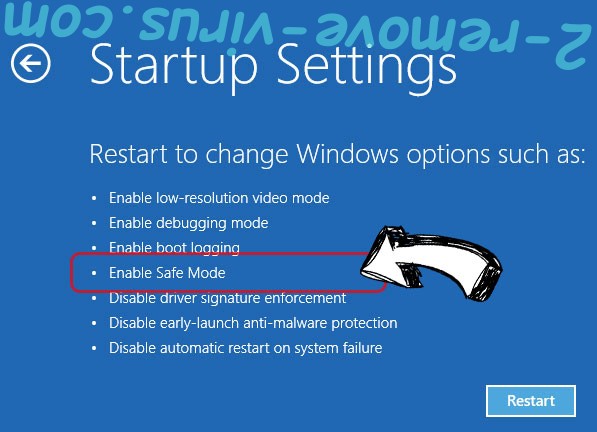

- Odamegy Troubleshoot → Advanced options → Start Settings.

- Képessé tesz biztos mód vagy a csökkentett mód hálózattal indítási beállítások kiválasztása

- Kattintson az Újraindítás gombra.

- Nyissa meg a webböngészőt, és a malware-eltávolító letöltése.

- A szoftver segítségével (L30 Ransomware) törlése

lépés: 2. Rendszer-visszaállítás segítségével a fájlok visszaállítása

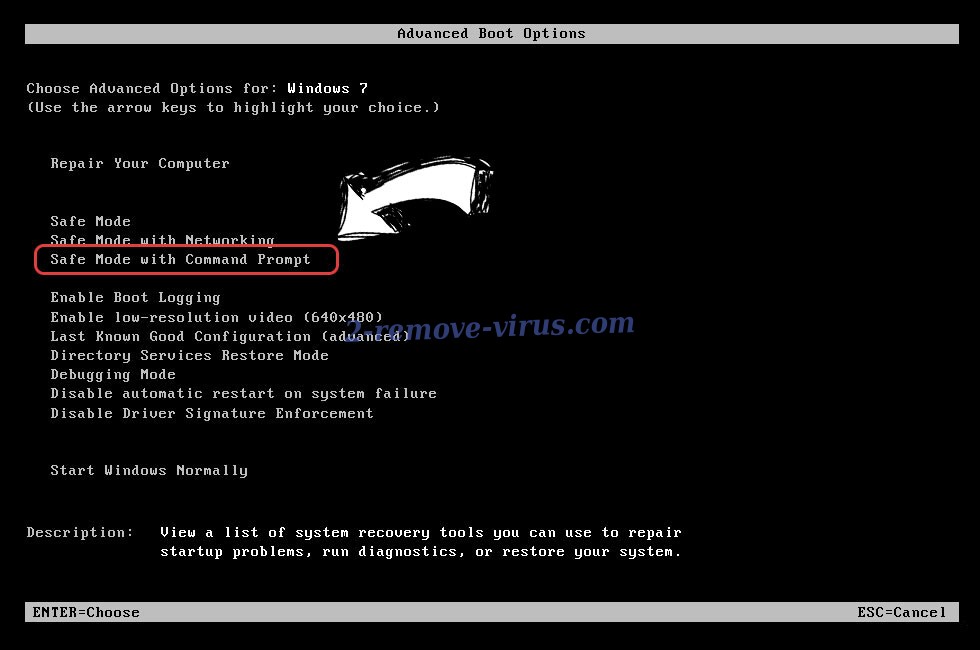

Törli a(z) L30 Ransomware Windows 7/Windows Vista/Windows XP

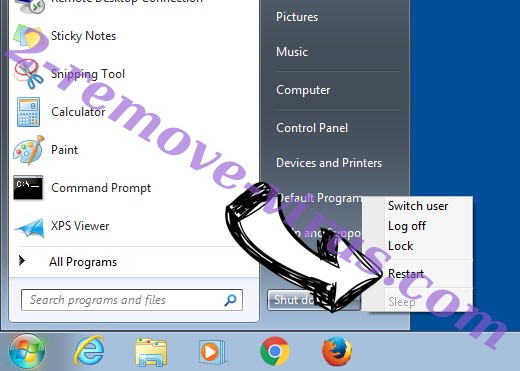

- Kattintson a Start gombra, és válassza a leállítás.

- Válassza ki a Restart, és az OK gombra

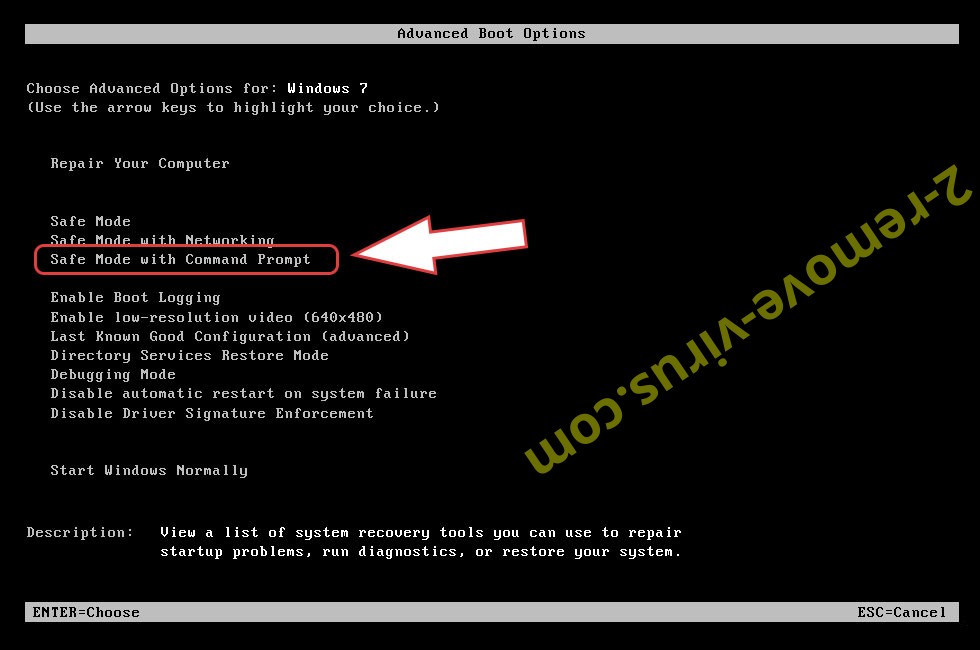

- Amikor a számítógép elindul, rakodás, nyomja le többször az F8 Speciális rendszerindítási beállítások megnyitásához

- A listából válassza ki a követel gyors.

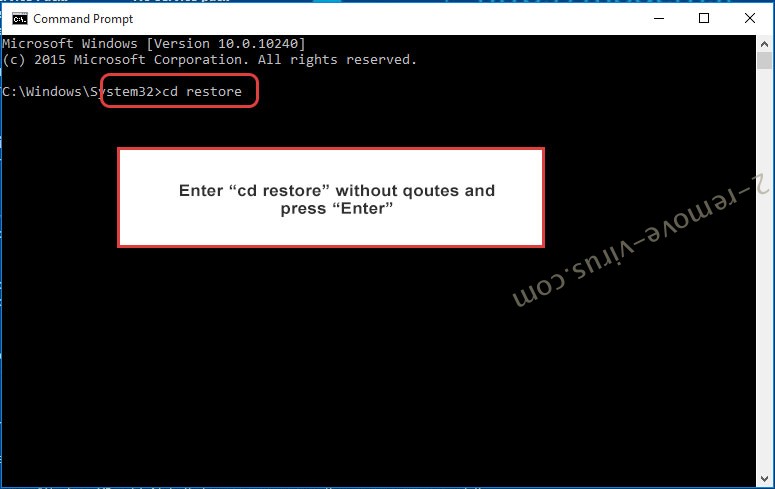

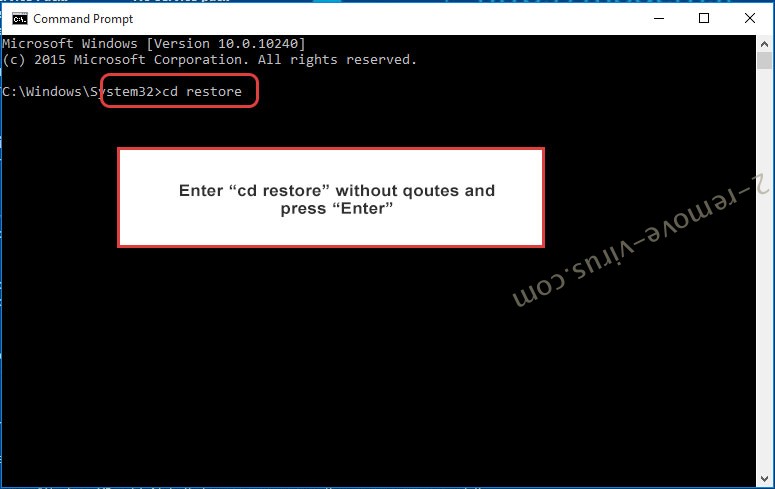

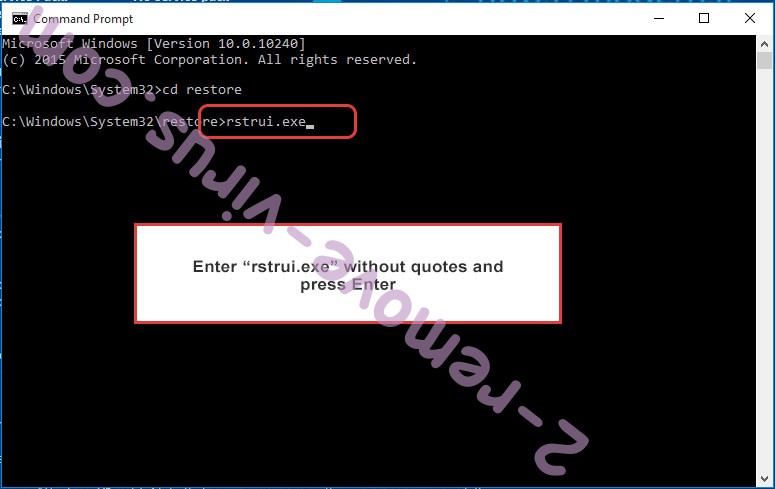

- Írja be a cd restore, és koppintson a bevitel elemre.

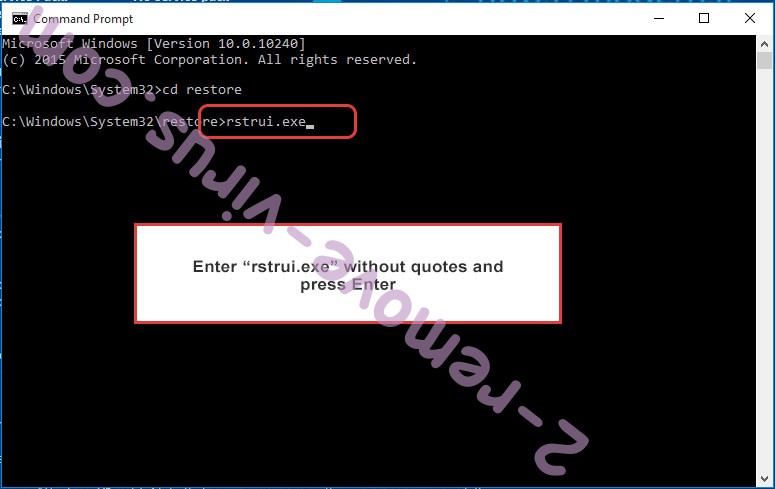

- Írja be az rstrui.exe, és nyomja le az ENTER billentyűt.

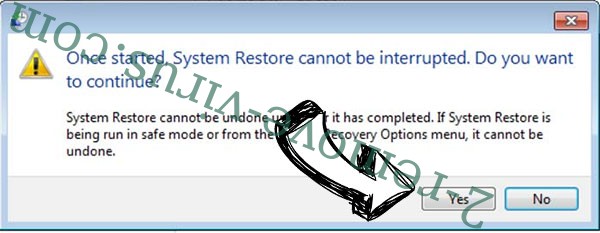

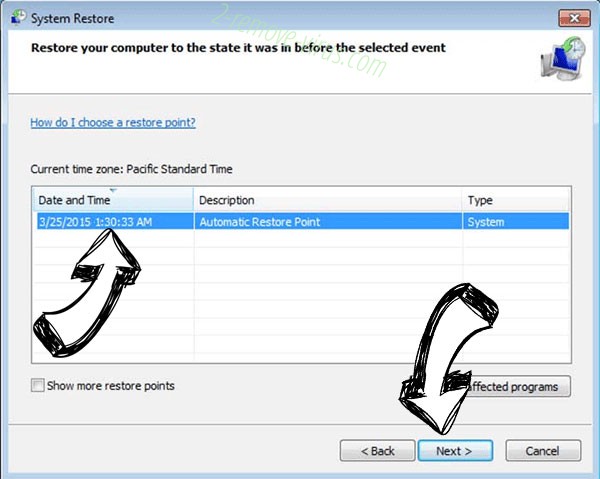

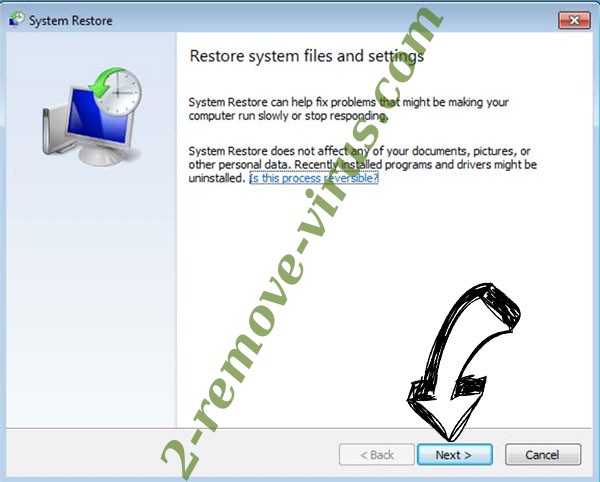

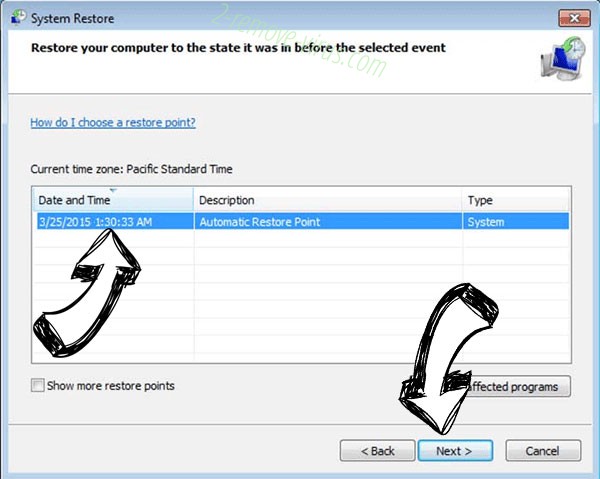

- Tovább az új ablak gombra, és válassza ki a visszaállítási pontot, mielőtt a fertőzés.

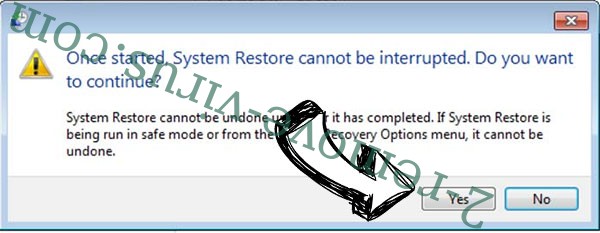

- Kattintson ismét a Tovább gombra, és kattintson az Igen gombra kezdődik, a rendszer-visszaállítás.

Törli a(z) L30 Ransomware Windows 8/Windows 10

- A főkapcsoló gombra a Windows bejelentkezési képernyőn.

- Nyomja meg és tartsa lenyomva a Shift, és kattintson az Újraindítás gombra.

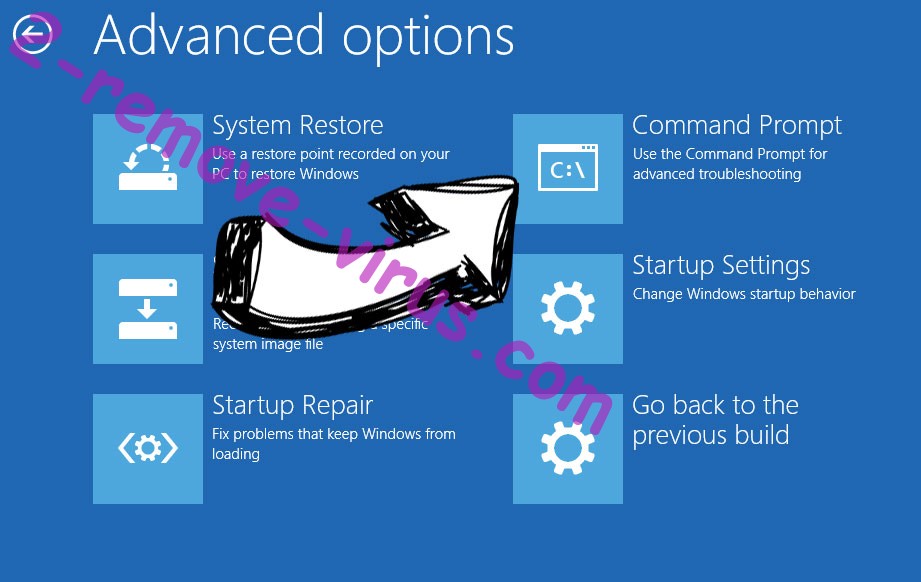

- Válassza ki a hibaelhárítás és megy haladó választások.

- Kiválaszt követel gyors, és kattintson az Újraindítás gombra.

- A parancssor bemenet, cd restore, és koppintson a bevitel elemre.

- Írja be az rstrui.exe, és újra koppintson a bevitel elemre.

- Az új rendszer-visszaállítás ablakban a Tovább gombra.

- Válassza ki a visszaállítási pontot, mielőtt a fertőzés.

- Kattintson a Tovább gombra, és kattintson az igen-hoz visszaad-a rendszer.