Mi az TOR ransomware

Az úgynevezett ransomware TOR ransomware rendkívül káros fenyegetésnek minősül, az általa okozott lehetséges károk miatt. A rosszindulatú programok titkosítása nem olyan dolog, amiről mindenki hallott, és ha ez az első alkalom, hogy találkozik vele, megtudhatja, hogy mennyi kárt okozhat első kézből. Ha a fájlokat egy erős titkosítási algoritmussal titkosítják, nem tudja megnyitni őket, mivel zárolva lesznek. Mivel a fájl visszafejtése nem mindig lehetséges, amellett, hogy mindent vissza kell adni a normális kerékvágásba, a ransomware az egyik legveszélyesebb rosszindulatú program.

A csalók lehetőséget adnak a fájlok visszafejtésére a dekódolási segédprogramjukon keresztül, csak egy bizonyos összeget kell fizetnie, de ez a lehetőség néhány okból nem javasolt. Minden más előtt a fizetés nem garantálja a fájlok visszafejtésére. Miért segítenek azoknak az embereknek, akik zárolták a fájljait, ha semmi sem akadályozza meg őket abban, hogy csak a pénzt elvonják. Ez a pénz ezeknek a bűnözőknek a jövőbeni tevékenységeibe is beforana. Tényleg támogatni akarja ezt a fajta bűncselekményt? És minél több ember ad nekik pénzt, annál jövedelmezőbb üzleti ransomware válik, és ez egyre több embert vonz az iparágba. A jövőben ismét ilyen helyzetbe kerülhet, így a kért pénzt a biztonsági mentésbe fektetni jobb lenne, mert a fájlvesztés nem lenne lehetséges. Ha volt egy biztonsági mentési lehetőség, akkor egyszerűen megszünteti, TOR ransomware majd helyreállítja az adatokat anélkül, hogy aggódik azok elvesztése miatt. És abban az esetben, ha összezavarodik a ransomware megszerzésének módjával kapcsolatban, annak terjesztési módjait az alábbi bekezdésben található cikkben ismertetjük.

Hogyan szerezte meg a TOR ransomware

A rosszindulatú szoftvereket titkosító fájlok általában alapvető módszereket használnak a terjedéshez, például spam e-maileket és rosszindulatú letöltéseket. Látva, hogy ezek a módszerek még mindig nagyon népszerűek, ez azt jelenti, hogy az emberek nagyon figyelmetlenek, amikor e-maileket használnak és fájlokat töltenek le. Bizonyos valószínűséggel egy bonyolultabb módszert használtak a fertőzésre, mivel néhány ransomware használja őket. A számítógépes csalóknak nem kell sok erőfeszítést tenniük, csak írjon egy egyszerű e-mailt, amely kissé hitelesnek tűnik, adja hozzá a szennyezett fájlt az e-mailhez, és küldje el a jövőbeli áldozatoknak, akik azt gondolhatják, hogy a feladó megbízható. A pénzzel kapcsolatos témákat gyakran használják, mivel a felhasználók nagyobb valószínűséggel törődnek az ilyen típusú e-mailekkel, ezért kevésbé óvatosak a megnyitásukkor. És ha valaki, mint az Amazon volt, hogy e-mailben egy személy, hogy megkérdőjelezhető tevékenység volt észre a fiókjában, vagy a vásárlás, a számla tulajdonosa pánikba eshet, viszont gondatlan ennek eredményeként, és a végén megnyitja a mellékletet. Annak érdekében, hogy megvédje magát ettől, vannak bizonyos dolgok, amelyeket meg kell tennie az e-mailek kezelésekor. Először is, ha nem ismeri a feladót, nézze meg őket, mielőtt megnyitja a csatolt fájlt. Ha a feladóról kiderül, hogy ismerős, ne rohanjon a fájl megnyitásához, először alaposan ellenőrizze az e-mail címet. Az e-mailek tele lehetnek nyelvtani hibákkal, amelyek általában meglehetősen nyilvánvalóak. Egy másik nyilvánvaló jel lehet a neved, amelyet sehol nem használnak, ha mondjuk az Amazon-t használod, és e-mailt küldenek neked, nem használnának olyan univerzális üdvözleteket, mint a Kedves Ügyfél / Tag / Felhasználó, hanem a megadott nevet használnák. Egyes adatkódoló rosszindulatú programok a számítógépek gyenge pontjait is használhatják a belépéshez. A szoftver biztonsági réseit általában gyorsan javítják a felfedezésük után, hogy a rosszindulatú szoftverek ne használhassák őket. Sajnos, amint azt a WannaCry ransomware széles körben láthatta, nem mindenki telepíti ezeket a javításokat, valamilyen okból. Mivel sok rosszindulatú szoftver használhatja ezeket a biztonsági réseket, fontos, hogy rendszeresen frissítse a szoftvert. A javítások automatikusan telepíthetők, ha ezeket a riasztásokat bosszantónak találja.

Mi a TOR ransomware teendő?

A rosszindulatú programokat titkosító fájl nem az összes fájlt célozza meg, csak bizonyos típusokat, és azonnal kódolva vannak, amint megtalálják őket. Ha véletlenül eddig nem vett észre semmi furcsát, amikor nem tudja megnyitni a fájlokat, észre fogja venni, hogy valami történt. Ellenőrizze a titkosított fájlokhoz hozzáadott kiterjesztéseket, segítenek felismerni a rosszindulatú programokat titkosító adatokat. Sajnos előfordulhat, hogy nem lehet dekódolni az adatokat, ha a fájlkódoló rosszindulatú program erős titkosítási algoritmusokat használt. Ha még mindig bizonytalan vagy, hogy mi folyik itt, mindent elmagyarázunk a váltságdíjban. A dekódoló kínálunk Önnek, természetesen áron, és a csalók azt állítják, hogy bármilyen más módon a fájlok feloldására TOR ransomware károsíthatja őket. A jegyzetnek meg kell jelenítenie a dekódoló program árát, de ha ez nem így van, akkor a megadott e-mail címet kell használnia, hogy kapcsolatba lépjen a hackerekkel, hogy megtudja, mennyit kell fizetnie. A már megadott okok miatt a csalók fizetése nem ajánlott lehetőség. Csak akkor gondolj a követelményeknek való megfelelésre, ha minden mást megpróbáltál. Az is nagyon valószínű, hogy egyszerűen elfelejtette, hogy másolatot készített a fájlokról. Vagy, ha a szerencse az Ön oldalán áll, valaki kifejlesztett volna egy ingyenes dekódoló. Ha a ransomware feltörhető, valaki ingyenesen felszabadíthatja a dekódoló. Ezt tartsa szem előtt, mielőtt még a kérések teljesítésén gondolkodik. Bölcsebb ötlet lenne biztonsági másolatot vásárolni a pénz egy kis részét. Ha valahol tárolta a fájljait, a vírus törlése után helyreállíthatja TOR ransomware őket. Ha már ismeri a ransomware-t, akkor képesnek kell lennie arra, hogy elkerülje a jövőbeli ransomware-t. Tartsa be a biztonságos webhelyeket, amikor letöltésekről van szó, figyeljen arra, hogy milyen típusú e-mail mellékleteket nyit meg, és tartsa naprakészen a szoftvert.

A vírus eltávolításának módszerei TOR ransomware

Annak érdekében, hogy megszüntesse a ransomware-t, ha még mindig jelen van a rendszeren, alkalmazzon fájl titkosító rosszindulatú programokat. A vírus manuális javítása TOR ransomware további károkat okozhat, ha nem számítógép-hozzáértés. Egy anti-malware szoftver használata könnyebb lenne. A rosszindulatú programok eltávolítására szolgáló segédprogramot azért készítik, hogy gondoskodjon ezekről a fertőzésekről, attól függően, hogy melyiket választotta, akár meg is akadályozhatja a fertőzést. Kutatás, amely anti-malware program a legjobban megfelel, amire szüksége van, töltse le, és vizsgálja meg a rendszert a fenyegetést, ha telepíti azt. A rosszindulatú programok eltávolítására vonatkozó segédprogram azonban nem segít az adatok helyreállításában, mivel erre nem képes. Amikor a számítógép tiszta, kezdje el rendszeresen biztonsági másolatot készítsen az adatokról.

Offers

Letöltés eltávolítása eszközto scan for TOR ransomwareUse our recommended removal tool to scan for TOR ransomware. Trial version of provides detection of computer threats like TOR ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft részleteinek WiperSoft egy biztonsági eszköz, amely valós idejű biztonság-ból lappangó fenyeget. Manapság sok használók ellát-hoz letölt a szabad szoftver az interneten, de ami ...

Letöltés|több

Az MacKeeper egy vírus?MacKeeper nem egy vírus, és nem is egy átverés. Bár vannak különböző vélemények arról, hogy a program az interneten, egy csomó ember, aki közismerten annyira utá ...

Letöltés|több

Az alkotók a MalwareBytes anti-malware nem volna ebben a szakmában hosszú ideje, ők teszik ki, a lelkes megközelítés. Az ilyen weboldalak, mint a CNET statisztika azt mutatja, hogy ez a biztons ...

Letöltés|több

Quick Menu

lépés: 1. Törli a(z) TOR ransomware csökkentett módban hálózattal.

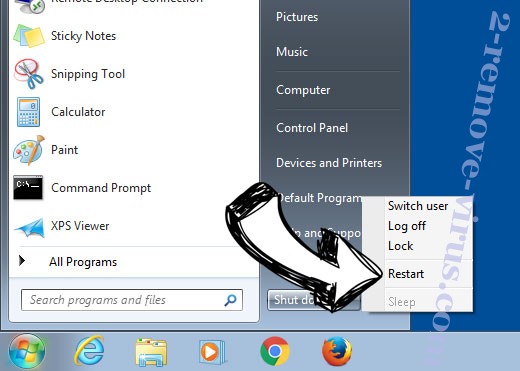

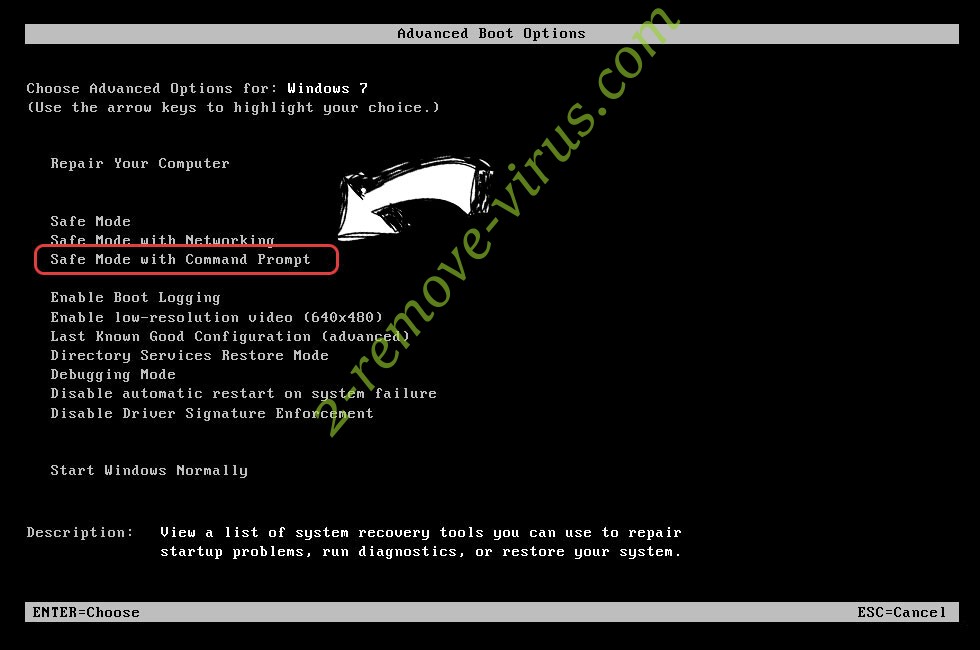

A(z) TOR ransomware eltávolítása Windows 7/Windows Vista/Windows XP

- Kattintson a Start, és válassza ki a Shutdown.

- Válassza ki a Restart, és kattintson az OK gombra.

- Indítsa el a F8 megérinti, amikor a számítógép elindul, betöltése.

- A speciális rendszerindítási beállítások válassza ki a csökkentett mód hálózattal üzemmódban.

- Nyissa meg a böngészőt, és letölt a anti-malware-típus.

- A segédprogram segítségével távolítsa el a(z) TOR ransomware

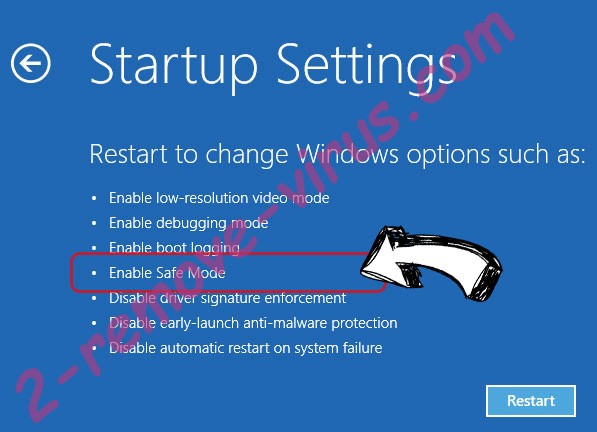

A(z) TOR ransomware eltávolítása Windows 8/Windows 10

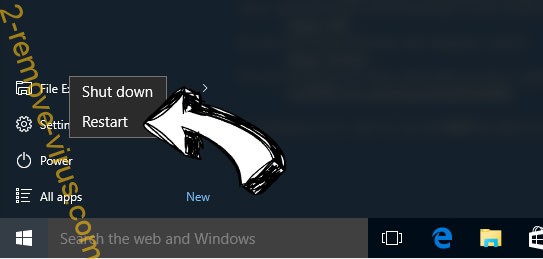

- A Windows bejelentkezési képernyőn nyomja meg a bekapcsoló gombot.

- Érintse meg és tartsa lenyomva a Shift, és válassza ki a Restart.

- Odamegy Troubleshoot → Advanced options → Start Settings.

- Képessé tesz biztos mód vagy a csökkentett mód hálózattal indítási beállítások kiválasztása

- Kattintson az Újraindítás gombra.

- Nyissa meg a webböngészőt, és a malware-eltávolító letöltése.

- A szoftver segítségével (TOR ransomware) törlése

lépés: 2. Rendszer-visszaállítás segítségével a fájlok visszaállítása

Törli a(z) TOR ransomware Windows 7/Windows Vista/Windows XP

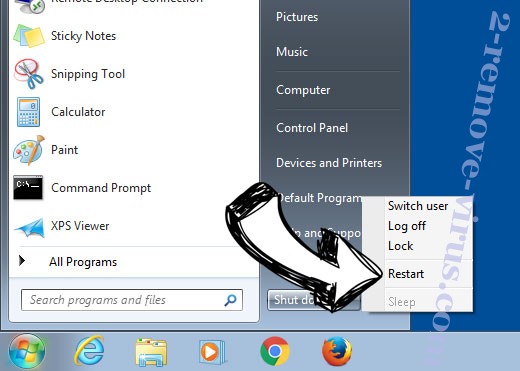

- Kattintson a Start gombra, és válassza a leállítás.

- Válassza ki a Restart, és az OK gombra

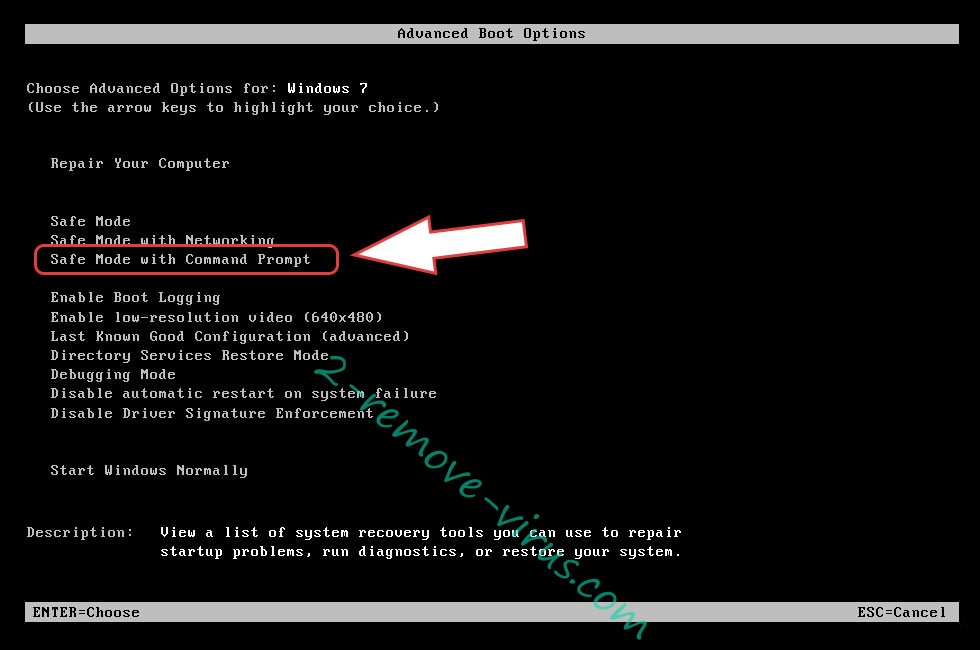

- Amikor a számítógép elindul, rakodás, nyomja le többször az F8 Speciális rendszerindítási beállítások megnyitásához

- A listából válassza ki a követel gyors.

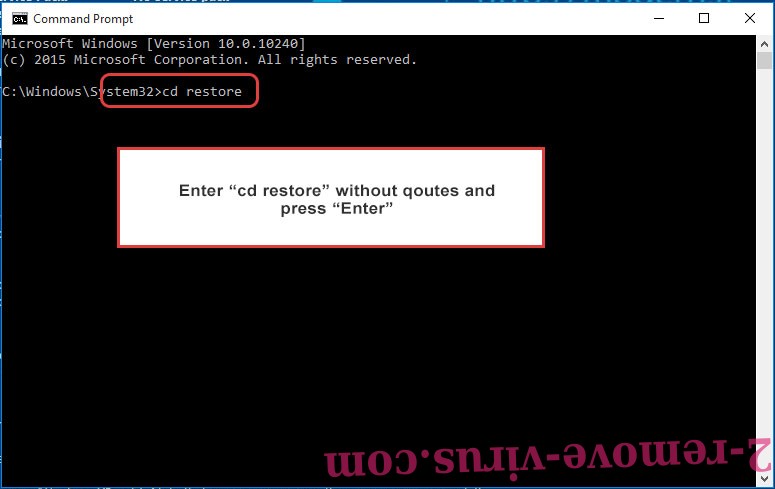

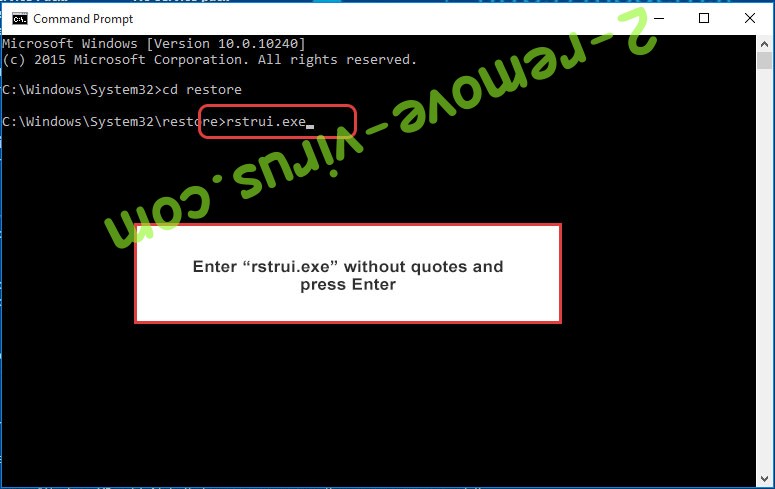

- Írja be a cd restore, és koppintson a bevitel elemre.

- Írja be az rstrui.exe, és nyomja le az ENTER billentyűt.

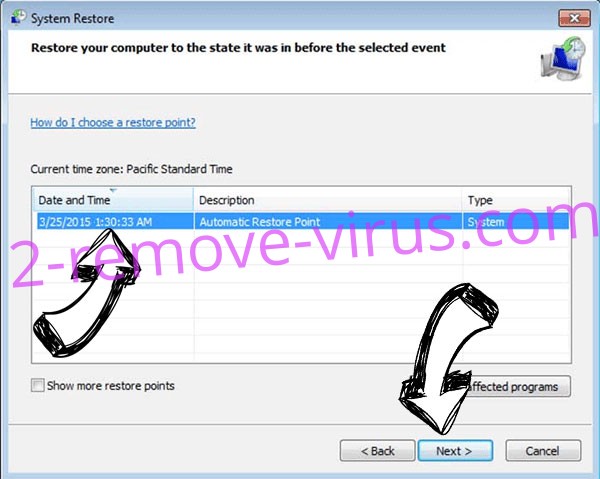

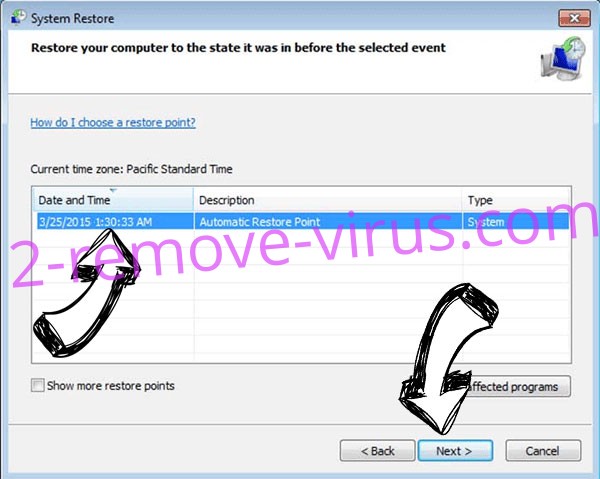

- Tovább az új ablak gombra, és válassza ki a visszaállítási pontot, mielőtt a fertőzés.

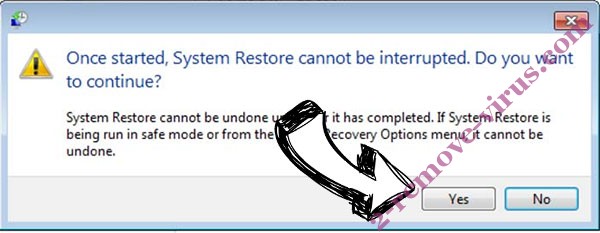

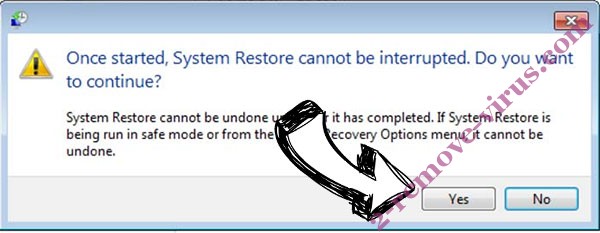

- Kattintson ismét a Tovább gombra, és kattintson az Igen gombra kezdődik, a rendszer-visszaállítás.

Törli a(z) TOR ransomware Windows 8/Windows 10

- A főkapcsoló gombra a Windows bejelentkezési képernyőn.

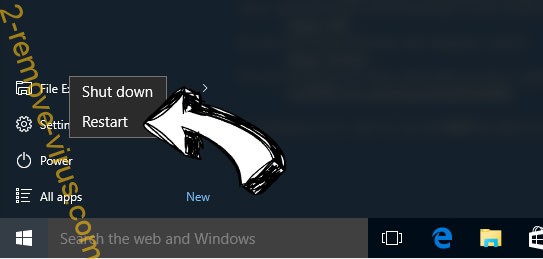

- Nyomja meg és tartsa lenyomva a Shift, és kattintson az Újraindítás gombra.

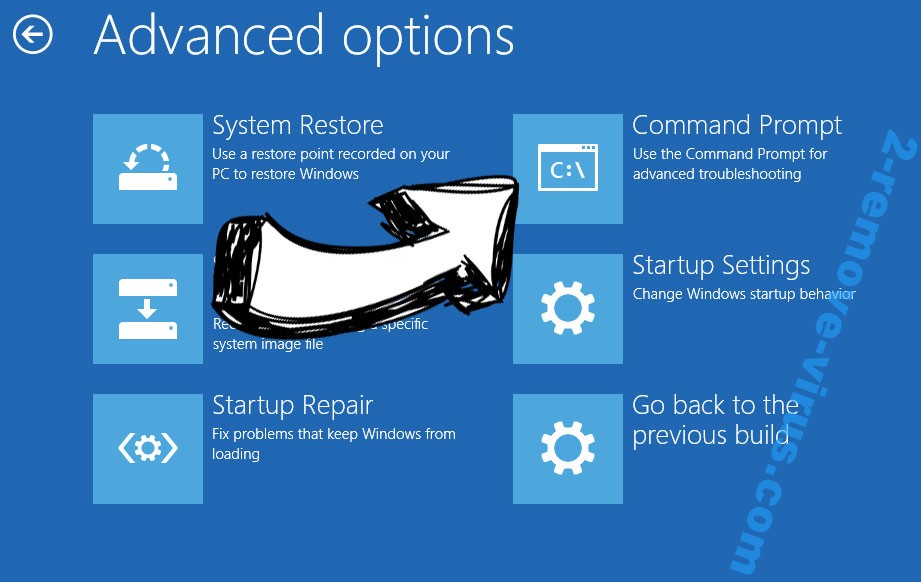

- Válassza ki a hibaelhárítás és megy haladó választások.

- Kiválaszt követel gyors, és kattintson az Újraindítás gombra.

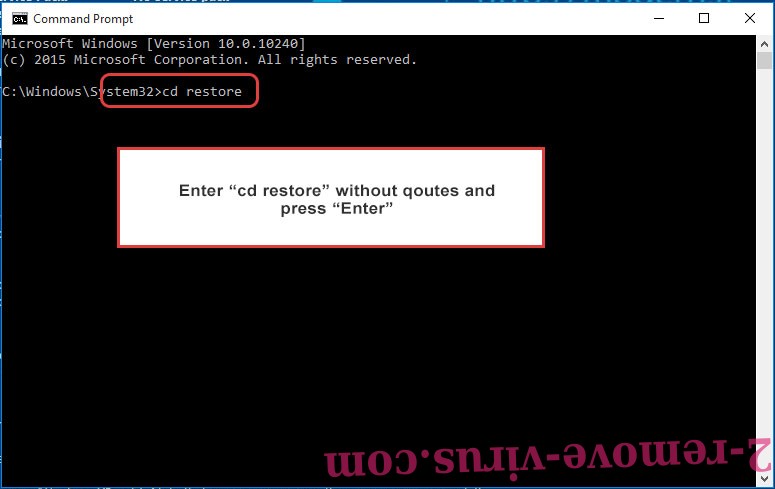

- A parancssor bemenet, cd restore, és koppintson a bevitel elemre.

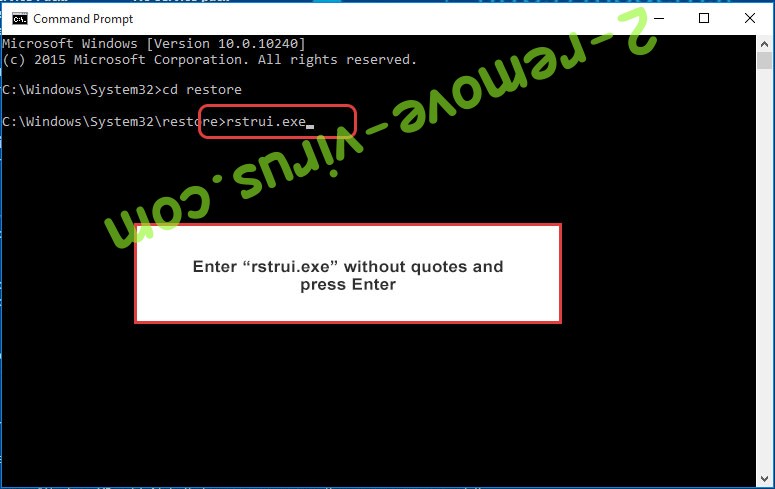

- Írja be az rstrui.exe, és újra koppintson a bevitel elemre.

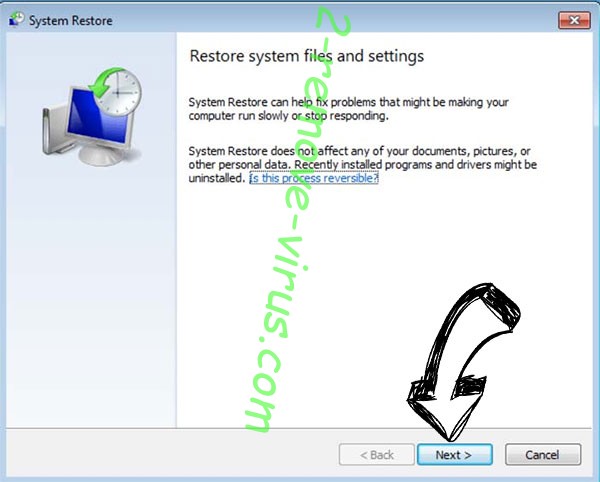

- Az új rendszer-visszaállítás ablakban a Tovább gombra.

- Válassza ki a visszaállítási pontot, mielőtt a fertőzés.

- Kattintson a Tovább gombra, és kattintson az igen-hoz visszaad-a rendszer.