De ” Account Policy Review, Password Expiration Date ” scam is een phishingmail die twee administratief klinkende claims combineert om de ontvanger onder druk te zetten om actie te ondernemen. Het bericht geeft aan dat het account een beleidsherziening ondergaat en dat het wachtwoord bijna vervaldatum is. Het suggereert dat het niet bijwerken van de inloggegevens zal leiden tot beperkte toegang of tijdelijke opschorting. Deze claims zijn verzonnen en worden niet uitgegeven door een legitieme aanbieder.

De e-mail is zo gestructureerd dat het procedureel klinkt in plaats van dringend. Het kan verwijzen naar interne compliancecontroles, bijgewerkte beveiligingsnormen of vereisten voor de levenscyclus van wachtwoorden. In plaats van de ontvanger van wangedrag te beschuldigen, wordt de situatie gepresenteerd als routineonderhoud. Deze toon laat het verzoek redelijk lijken. Een knop of ingesloten link wordt weergegeven als de vereiste stap om accountgegevens te bevestigen en het wachtwoord te vernieuwen.

Door de link te selecteren opent een webpagina die lijkt op een accountinlogscherm. De pagina kan brandingelementen bevatten en een korte melding over het verlopen van het wachtwoord. Het domein dat in de browser wordt weergegeven, komt echter niet overeen met de officiële website van de dienst die wordt geïmiteerd. De pagina biedt geen toegang tot instellingen voor echte accounts. Het bevat alleen een formulier waarin inloggegevens worden opgevraagd.

Het formulier vraagt om een gebruikersnaam of e-mailadres en een wachtwoord. In sommige gevallen kan het de gebruiker ook vragen een nieuw wachtwoord in te voeren, wat de illusie wekt dat het vervalproces legitiem is. Alle informatie die in het formulier wordt ingevoerd, wordt rechtstreeks naar de oplichters gestuurd. De site werkt geen wachtwoordinstellingen bij en maakt geen verbinding met de daadwerkelijke dienst.

Zodra de inloggegevens zijn verkregen, kunnen aanvallers proberen toegang te krijgen tot het echte account. Als dat lukt, kunnen ze het wachtwoord opnieuw wijzigen, herstelgegevens bijwerken en de legitieme gebruiker blokkeren om in te loggen. Afhankelijk van het type account dat wordt bezilt, kan dit persoonlijke communicatie, financiële gegevens, opgeslagen documenten of bedrijfsgegevens blootleggen.

De combinatie van beleidscontrole en wachtwoordverval is bewust. Wachtwoordupdates zijn veelvoorkomende beveiligingspraktijken, dus de bewering voelt aannemelijk. Door dit te combineren met administratieve taal over naleving, vermindert de e-mail argwaan en stimuleert het samenwerking.

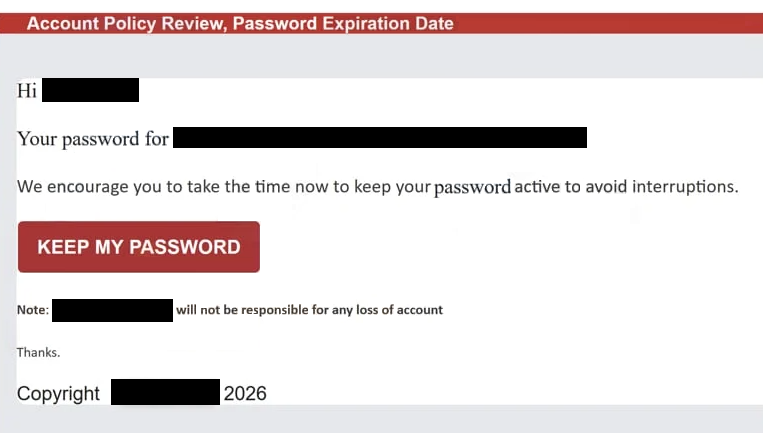

De volledige phishing-e-mail Account Policy Review, Password Expiration Date staat hieronder:

Subject: Update Password for – ADMIN

Account Policy Review, Password Expiration Date

Hi -,

Your password for –

We encourage you to take the time now to keep your password active to avoid interruptions.

Keep my password

Note: – will not be responsible for any loss of account

Thanks.

Copyright – 2026

Hoe je phishing-e-mails herkent

Deze scam kan worden geïdentificeerd door nauwkeurig naar de technische details en de context van het verzoek te kijken. Het afzenderadres is vaak het eerste waarschuwingssignaal. Hoewel de weergavenaam kan lijken op een bekend service- of supportteam, behoort het volledige e-mailadres meestal tot een niet-gerelateerd domein. Officiële meldingen van wachtwoordvervaldatum worden verzonden vanuit officiële servicedomeinen.

Een andere aanwijzing is het gebrek aan specifieke accountreferenties. De e-mail vermijdt doorgaans het vermelden van de naam, account-ID of recente activiteit van de gebruiker. Echte meldingen van vervaldatum van wachtwoorden sturen gebruikers vaak naar het wijzigen van inloggegevens via hun gevestigde accountdashboard in plaats van via een ingebedde link.

De link zelf onthult verdere tekenen van fraude. Bij inspectie komt de bestemmings-URL niet overeen met de officiële website van de betreffende dienst. Het domein kan extra woorden, ongebruikelijke uitbreidingen of subtiele spellingvariaties bevatten. Authentieke providers vereisen dat wachtwoordupdates binnen hun beveiligde omgeving worden uitgevoerd, niet via externe webpagina’s die via ongevraagde e-mails worden bereikt.

Het ontwerp van de gekoppelde pagina is ook beperkt. Het richt zich direct op het invoeren van inloggegevens en biedt geen volledige accountnavigatie of toegang tot instellingen vóór authenticatie. Legitieme diensten stellen gebruikers in staat om in te loggen via hun officiële website en vervolgens wachtwoordwijzigingen te beheren binnen het accountbeveiligingsgedeelte.

De toon van de boodschap benadrukt naleving en continuïteit in plaats van openlijke dreiging. Het suggereert dat de toegang beperkt zal zijn als het wachtwoord niet vóór de opgegeven vervaldatum wordt bijgewerkt. Deze druk wordt gebruikt om snelle actie aan te moedigen zonder verificatie.

Door het afzenderdomein te onderzoeken, de linkbestemming te controleren en te erkennen dat wachtwoordwijzigingen alleen binnen officiële accountdashboards mogen worden uitgevoerd, kunnen ontvangers de ” Account Policy Review, Password Expiration Date ” scam identificeren en het vrijgeven van gevoelige inloggegevens vermijden.