De ” Account Security Update ” e-mailscam is een phishingaanval die bedoeld is om accountgegevens te verzamelen door zich voor te doen als routinematige beveiligingsonderhoudsmeldingen. De e-mail beweert dat een account een beveiligingsupdate nodig heeft om beschermd of toegankelijk te blijven. Het bericht is geschreven om administratief te klinken in plaats van alarmerend, wat helpt om te passen bij legitieme accountcommunicatie.

De e-mail presenteert zich als een officiële melding van een dienstverlener. Er staat dat wijzigingen in beveiligingsinstellingen of interne beleidsregels bevestiging vereisen. Er wordt geen specifiek incident beschreven. Het bericht legt niet uit wat de update heeft getriggerd, welke functies worden beïnvloed, of wanneer de wijziging is doorgevoerd. Dit gebrek aan details is opzettelijk en verhindert dat ontvangers de claim via geheugen of accountactiviteit kunnen verifiëren.

Een link in de e-mail nodigt de ontvanger uit om de update te voltooien. Door op de link te klikken, wordt de gebruiker doorgestuurd naar een phishingwebsite in plaats van naar een officiële accountpagina. De frauduleuze site imiteert een inlog- of beveiligingsbevestigingsscherm met behulp van bekende lay-outs, generieke brandingelementen en aanmeldformulieren die lijken op die van legitieme diensten.

De phishingpagina vraagt om de accountgegevens van de ontvanger, specifiek het e-mailadres en wachtwoord. Sommige versies vragen ook om contactgegevens of secundaire verificatiegegevens met de verklaring dat het vereist is om de update af te ronden. Alle informatie die in deze velden wordt ingevoerd, wordt naar de aanvallers gestuurd.

Nadat de gegevens zijn ingediend, kan de pagina een bericht tonen waarin staat dat de update is voltooid of de gebruiker ergens anders heen wordt doorgestuurd. Dit gedrag is bedoeld om de interactie routinematig en succesvol te laten lijken. Er vindt geen echte beveiligingsupdate plaats en het legitieme account blijft ongewijzigd.

Met toegang tot de gestolen inloggegevens kunnen aanvallers inloggen op het account van het slachtoffer, privégegevens bekijken en beveiligingsinstellingen wijzigen. Omdat e-mailadressen vaak worden gebruikt voor accountherstel, kunnen aanvallers proberen wachtwoorden te resetten van extra diensten die aan hetzelfde adres gekoppeld zijn. Hierdoor kan één phishing-e-mail leiden tot meerdere accountcompromitteringen.

De ” Account Security Update ” oplichting betreft geen bijlagen of kwaadaardige downloads. Het is volledig afhankelijk van imitatie en timing. Beveiligingsupdates zijn gebruikelijk en gebruikers zijn gewend om erop te reageren. De aanvallers maken misbruik van deze vertrouwdheid terwijl ze de waarborgen van echte dienstverleners omzeilen.

De e-mail wordt naar een breed publiek gestuurd. De aanvallers verifiëren niet of de ontvanger daadwerkelijk gebruikmaakt van de geïntimeerde dienst. De boodschap is bewust breed, waardoor ontvangers het kunnen koppelen aan elk account dat ze beheren.

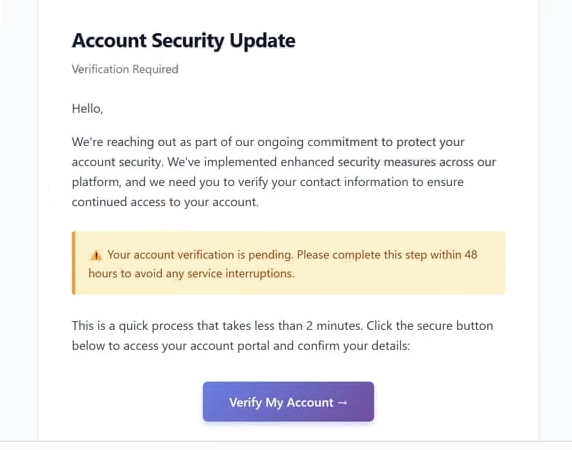

De volledige phishing-e-mail Account Security Update staat hieronder:

Subject: Confirm Your Email : –

Security Verification

Account Security UpdateVerification Required

Hello,

We’re reaching out as part of our ongoing commitment to protect your account security. We’ve implemented enhanced security measures across our platform, and we need you to verify your contact information to ensure continued access to your account.

Your account verification is pending. Please complete this step within 48 hours to avoid any service interruptions.

This is a quick process that takes less than 2 minutes. Click the secure button below to access your account portal and confirm your details:

Verify My Account

Hoe herken je phishing-e-mails die Account Security Update claims beweren

Het herkennen van phishing-e-mails zoals ” Account Security Update ” vereist dat je onderzoekt hoe het bericht actie vraagt in plaats van te vertrouwen op het uiterlijk ervan. Een van de duidelijkste aanwijzingen is vaagheid. De e-mail beweert dat een beveiligingsupdate nodig is, maar beschrijft niet wat er wordt bijgewerkt of waarom.

Een ander waarschuwingssignaal is de instructie om de update via een ingebedde link te voltooien. Legitieme aanbieders vragen gebruikers niet om inloggegevens in te voeren via links die ongevraagd in e-mails worden gestuurd. Beveiligingsupdates worden uitgevoerd nadat je bent ingelogd via officiële websites of applicaties die gebruikers zelfstandig kunnen gebruiken.

De informatie van de afzender moet zorgvuldig worden gecontroleerd. Hoewel de weergavenaam legitiem kan lijken, behoort het daadwerkelijke afzenderadres vaak tot een niet-gerelateerd domein. Kleine verschillen in domeinstructuur of spelling kunnen wijzen op imitatie.

De bestemming van de link levert verder bewijs. Door met de muis over de link te bewegen, kan een domein onthullen dat niet overeenkomt met het officiële servicedomein. Phishingsites gebruiken vaak niet-gerelateerde of misleidende domeinen. De aanwezigheid van HTTPS of een sloticoon garandeert geen authenticiteit.

Phishingmails die aan deze oplichting gekoppeld zijn, zijn ook niet gepersonaliseerd. Ze spreken de ontvanger niet aan bij naam of verwijzen naar specifieke accountgegevens. Authentieke beveiligingsmeldingen bevatten meestal identificeerbare informatie die bevestigt dat het bericht gekoppeld is aan een bepaald account.

Ook inconsistenties in taal en opmaak kunnen de oplichterij aan het licht brengen. Zelfs wanneer de e-mail er professioneel uitziet, kunnen subtiele verschillen in toon, formulering of lay-out opvallen in vergelijking met echte communicatie van grote aanbieders.

Een andere indicator is het ontbreken van alternatieve verificatiemethoden. Legitieme diensten moedigen gebruikers aan om de status van hun account te controleren door direct in te loggen via officiële dashboards. Een bericht dat de oplossing beperkt tot één e-maillink beperkt de mogelijkheid om de claim onafhankelijk te verifiëren.

Context moet ook worden meegenomen. Als er geen recente accountwijziging of beveiligingsmelding is geweest, zou een onverwacht updateverzoek argwaan moeten wekken. Phishing-e-mails komen vaak binnen zonder enige legitieme trigger.

De veiligste reactie is om niet op links te klikken of informatie in te voeren. Gebruikers moeten handmatig naar de officiële website van de dienstverlener gaan en de beveiligingsinstellingen van hun rekening direct bekijken. Als er geen update nodig is, was de e-mail niet legitiem.

Begrijpen hoe echte beveiligingsupdates worden geleverd, helpt gebruikers om frauduleuze berichten zoals de ” Account Security Update e-mail” te herkennen en ongeautoriseerde toegang tot accounts te vermijden.