De ” Immediate action required ” e-mailoplichterij is een phishing-e-mail die probeert een snelle reactie uit te lokken door te beweren dat een e-mailaccount of gerelateerde dienst in gevaar is. Het bericht stelt dat dringend actie nodig is om negatieve gevolgen zoals schorsing van het account, beperkte toegang of beveiligingsproblemen te voorkomen. De taal is bewust autoritair en tijdgevoelig, en presenteert de situatie als onopgelost en kritisch.

Deze e-mail is niet verzonden door een legitieme dienstverlener. Het wordt verspreid door oplichters die zich voordoen als supportteams, systeembeheerders of geautomatiseerde beveiligingsdiensten. Het bericht vermijdt gedetailleerde technische uitleg en richt zich in plaats daarvan op urgentie. Verklaringen die aangeven dat de kwestie nog in behandeling is, niet is opgelost of direct wordt beoordeeld, worden gebruikt om de ontvanger onder druk te zetten om zonder verificatie actie te ondernemen.

De e-mail bevat een link die ontvangers naar een frauduleuze webpagina leidt. Deze pagina is ontworpen om gerelateerd te lijken aan e-mailtoegang of accountbeheer. Vaak wordt er een aanmeldformulier getoond waarin om e-mailgegevens wordt gevraagd, inclusief het e-mailadres en wachtwoord. In sommige gevallen kan ook aanvullende informatie worden opgevraagd, zoals beveiligingsantwoorden of secundaire inloggegevens. Alle gegevens die in deze velden worden ingevoerd, worden rechtstreeks naar de oplichters gestuurd.

Er wordt geen corrigerende actie uitgevoerd na de indiening. De pagina lost geen probleem op en herstelt ook de status van het account niet. De enige functie is het verzamelen van inloggegevens. Zodra toegang tot een e-mailaccount is verkregen, kan deze worden gebruikt om privécommunicatie te lezen, verificatieberichten te onderscheppen en wachtwoordresets te starten voor andere online diensten die aan het e-mailadres gekoppeld zijn. Dit maakt bredere accountcompromittering mogelijk buiten de e-mailinbox zelf.

De ” Immediate action required e-mailoplichting” betreft geen bijlagen, softwaredownloads of waarschuwingen voor apparaatinfectie. De effectiviteit ervan is volledig afhankelijk van sociale engineering. Door de situatie als urgent en onopgelost te presenteren, moedigt de e-mail ontvangers aan om de standaard voorzichtigheid te omzeilen en snel te reageren. Het gebrek aan specifieke details maakt het bericht breed toepasbaar, waardoor het naar gebruikers van verschillende e-maildiensten kan worden gestuurd.

Het ontvangen van deze e-mail is een poging om gevoelige inloggegevens onder valse voorwendselen te verkrijgen. Elke interactie met de gekoppelde pagina brengt de ontvanger in gevaar van accountovername in plaats van een legitieme servicekwestie op te lossen.

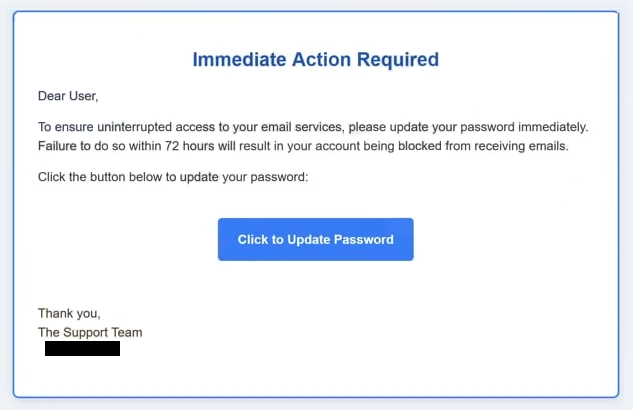

De volledige phishing-e-mail Immediate action required staat hieronder:

Immediate Action Required

Dear User,

To ensure uninterrupted access to your email services, please update your password immediately. Failure to do so within 72 hours will result in your account being blocked from receiving emails.

Click the button below to update your password:

Click to Update Password

Thank you,

The Support Team

Hoe ” Immediate action required ” scam-e-mails worden verspreid

De ” Immediate action required ” e-mailfraude wordt verspreid via bulk-e-mailcampagnes. Oplichters sturen grote hoeveelheden identieke of licht gewijzigde e-mails naar uitgebreide adreslijsten. Deze lijsten zijn samengesteld uit datalekken, openbare bronnen, eerdere oplichtingscampagnes of geautomatiseerde adresgeneratie. De scam is niet afgestemd op een specifieke aanbieder, waardoor hetzelfde bericht bij verschillende doelwitten kan worden hergebruikt.

De structuur van de e-mail is bewust minimalistisch. Onderwerpregels zijn kort en dringend, vaak met zinnen zoals Immediate action required of account notice. De boodschap is kort en gericht op het uitlokken van een enkele actie. Overmatige branding of opmaak wordt vermeden om de e-mail te laten lijken op interne waarschuwingen of geautomatiseerde systeemberichten in plaats van op promotionele inhoud.

De afzenderinformatie wordt gemanipuleerd om legitiem te lijken. Weergavenamen kunnen verwijzen naar beveiligingsteams, beheerders of notificatiediensten. Hoewel het verzendadres zelf misschien niet overeenkomt met een echte organisatie, is dit detail gemakkelijk te missen wanneer de aandacht wordt gevestigd op de urgentie van het bericht in plaats van op de herkomst.

Links in de e-mail zijn verborgen achter generieke, actiegerichte tekst. De zichtbare formulering suggereert een accountbeoordeling, verificatie of oplossing van een probleem. De daadwerkelijke bestemming is een phishingpagina die wordt gehost op een niet-gerelateerd of nieuw geregistreerd domein. Deze pagina’s worden vaak vervangen om detectie en blokkering door beveiligingssystemen te ontlopen.

De oplichting maakt misbruik van de bekendheid met routinematige beveiligingswaarschuwingen. E-mailgebruikers zijn gewend aan het ontvangen van waarschuwingen over accountactiviteiten, beleidswijzigingen of verificatieverzoeken. Door het bericht te presenteren als een onopgelost probleem dat onmiddellijke bevestiging vereist, mengt de e-mail zich in het normale inboxverkeer en creëert het druk om snel te reageren.

Deze oplichterij is effectief op alle apparaten en besturingssystemen. Het is niet afhankelijk van technische kwetsbaarheden of verspreiding van malware. Elk apparaat dat in staat is de e-mail te openen en de gekoppelde webpagina te laden, kan worden gebruikt om inloggegevens in te dienen.

De ” Immediate action required ” e-mailzwendel toont aan hoe urgentie en autoriteit worden gebruikt om ontvangers te manipuleren om gevoelige informatie te onthullen. Door een vaag maar urgent probleem te presenteren en gebruikers naar een pagina voor het verzamelen van gegevens te verwijzen, kunnen oplichters e-mailaccounts compromitteren zonder kwaadaardige software te implementeren of systeemfouten te misbruiken.