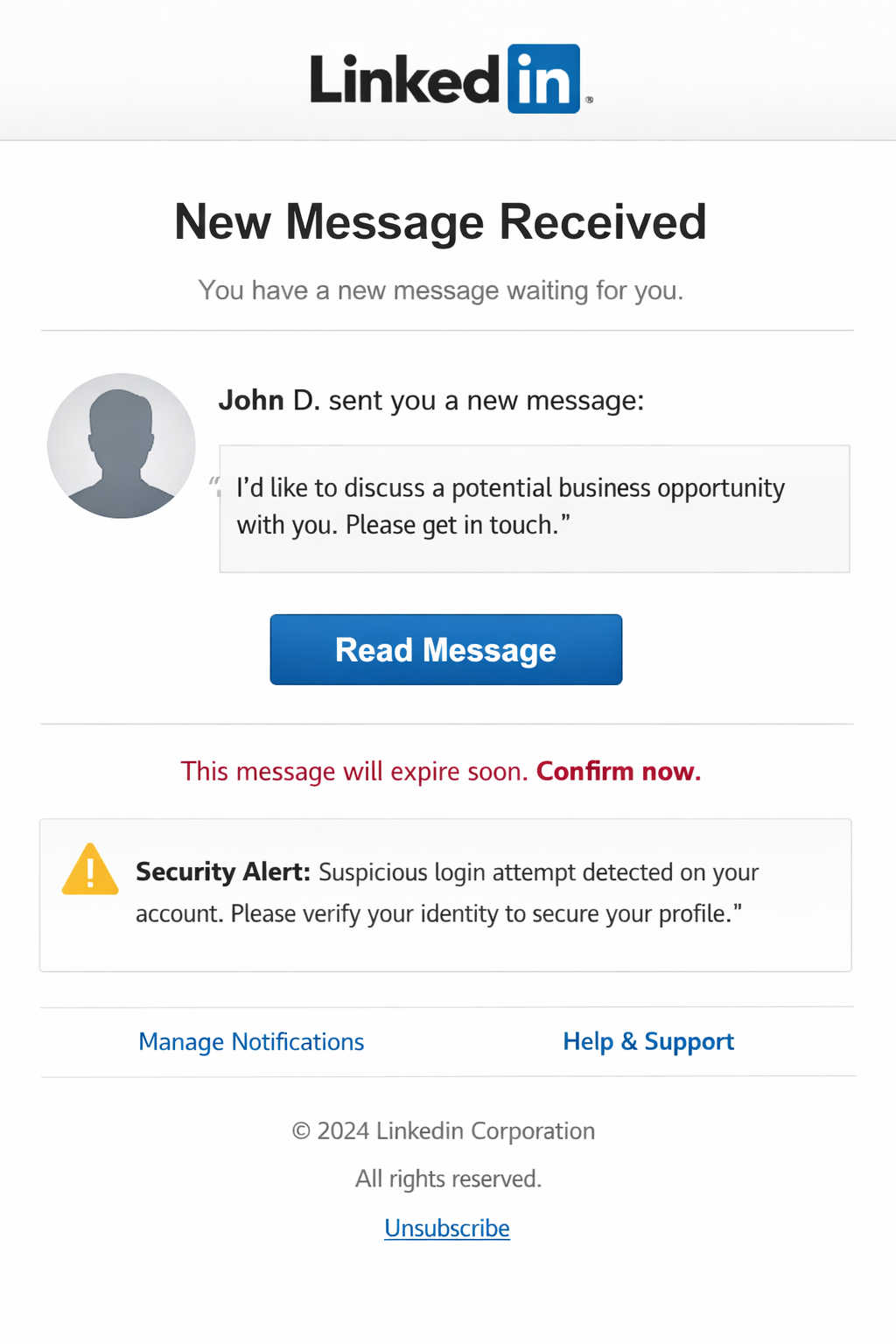

De ” LinkedIn E-mailoplichterij” verwijst naar phishing-e-mails die doen alsof ze afkomstig zijn van de professionele netwerkdienst LinkedIn . Deze e-mails zijn bedoeld om ontvangers te misleiden zodat ze geloven dat ze een legitieme melding hebben ontvangen die met betrekking tot hun LinkedIn account gerelateerd is. De berichten kunnen beweren dat iemand een zakelijk verzoek heeft gestuurd, een uitnodiging voor verbinding heeft gedaan, of een nieuw bericht heeft ontvangen. Het doel van deze e-mails is niet om echte accountupdates te geven, maar om gebruikers door te verwijzen naar frauduleuze websites die inloggegevens stelen.

Er bestaan veel variaties van deze oplichterij. Sommige e-mails beweren dat een nieuw contact wil verbinden of dat een berichtverzoek wacht om bekeken te worden. Andere bieden een vermeende zakelijke kans of orderverzoek van een bedrijfsvertegenwoordiger. De e-mail bevat meestal een knop zoals “Bericht bekijken”, “Uitnodiging accepteren” of “Contactgegevens bekijken.” Door op deze knop te klikken, opent je het officiële LinkedIn platform niet. In plaats daarvan leidt het naar een phishingpagina die de LinkedIn inloginterface imiteert.

De neppagina is ontworpen om overtuigend te lijken. Het kan het LinkedIn logo en een lay-out tonen die lijkt op het echte inlogscherm. De pagina wordt echter gehost op een domein dat geen verbinding heeft met LinkedIn . Het formulier vraagt gebruikers hun e-mailadres, gebruikersnaam en wachtwoord in te voeren om toegang te krijgen tot het bedoelde bericht of verzoek. Wanneer deze informatie wordt ingediend, wordt deze rechtstreeks naar de oplichters gestuurd die de campagne leiden.

Zodra aanvallers deze inloggegevens hebben verkregen, kunnen ze proberen in te loggen op het echte LinkedIn account van het slachtoffer. Toegang tot zo’n account stelt hen in staat privéberichten te lezen, persoonlijke informatie te bekijken en contact op te nemen met andere gebruikers. Gecompromitteerde accounts kunnen worden gebruikt om extra phishingberichten naar contacten te sturen, waardoor de scam verder wordt verspreid. Gestolen inloggegevens kunnen ook e-mailaccounts en andere online diensten blootleggen die aan dezelfde inloggegevens gekoppeld zijn.

In sommige gevallen bevatten deze phishing-e-mails ook bijlagen of links die leiden tot extra kwaadaardige inhoud. Gebruikers die met deze elementen interageren, lopen het risico hun apparaten bloot te stellen aan schadelijke software of pogingen tot datadiefstal. Omdat de berichten lijken te komen van een veelgebruikt professioneel platform, kunnen de ontvangers hen waarschijnlijk meer vertrouwen.

De hoofdclaim in de ” LinkedIn E-mailoplichting” is volledig verzonnen. De berichten worden niet door LinkedIn servers gegenereerd en de meldingen die in de e-mail worden beschreven bestaan niet. De e-mails worden verspreid als onderdeel van grootschalige spamcampagnes die zich richten op meerdere ontvangers tegelijk.

Hoe de ” LinkedIn E-mailoplichting” e-mails worden afgeleverd

De ” LinkedIn E-mailoplichterij” wordt verspreid via massale e-mailcampagnes die misleidende berichten naar grote aantallen ontvangers sturen. Deze e-mails imiteren de stijl van legitieme LinkedIn meldingen en kunnen vergelijkbare opmaak, branding en formuleringen bevatten. Het doel is om de e-mail vertrouwd te laten lijken zodat de ontvanger op de bijgevoegde link klikt zonder de authenticiteit te verifiëren.

Het afzenderadres lijkt vaak op een officieel LinkedIn adres, maar nadere inspectie toont meestal verschillen. Het domein kan extra tekens of niet-gerelateerde woorden bevatten. Een ander teken is het gebruik van generieke begroetingen in plaats van de ontvanger bij naam aan te spreken.

De inhoud van de e-mail is ook vaak vaag. In plaats van duidelijke details te geven over het bedoelde bericht of de uitnodiging, wordt de gebruiker simpelweg geïnstrueerd om op een link te klikken om het te bekijken. Dit gebrek aan specifieke informatie komt vaak voor bij phishing-e-mails omdat oplichters hetzelfde bericht naar duizenden ontvangers sturen.

De phishingwebsite die in de e-mail is gelinkt is een andere belangrijke indicator. Legitieme meldingen LinkedIn leiden gebruikers naar het inloggen via het officiële LinkedIn domein van .com. Oplichte-mails leiden in plaats daarvan naar niet-gerelateerde domeinen die nep-inlogformulieren hosten. Deze sites zijn uitsluitend bedoeld om inloggegevens te verzamelen.

Een andere tactiek die in deze oplichterij wordt gebruikt, is urgentie. De e-mail kan suggereren dat er een berichtverzoek wacht of dat een zakelijke aanvraag onmiddellijke aandacht vereist. Deze druk moedigt snelle actie aan zonder te controleren of de e-mail echt is.

Het herkennen van deze waarschuwingssignalen helpt om de ” LinkedIn E-mailoplichting” te onderscheiden van echte LinkedIn meldingen. Berichten die inloggegevens via onbekende links vragen of afkomstig zijn van verdachte domeinen moeten als frauduleus worden beschouwd.