De ” Microsoft Anti-Xploit Guard Released A Security Update ” oplichting is een kwaadaardige e-mail die beweert een beveiligingswaarschuwing van Microsoft te zijn. De e-mail vermeldt dat er een cruciale update voor “Microsoft Anti-Xploit Guard” is uitgebracht en geïnstalleerd moet worden om het apparaat van de gebruiker te beschermen tegen de nieuwste dreigingen. Het bevat valse details zoals een patchnummer, updategrootte en geschatte installatietijd om de claim geloofwaardig te laten lijken. Deze beweringen zijn niet accuraat en de genoemde update bestaat niet zoals beschreven in de e-mail.

De e-mail toont ontvangers een link met het label “Nu bijwerken” en een handmatige downloadoptie voor een bestand genaamd “Microsoft_Anti-Xploit_Update.exe.” Beide elementen zijn misleidend. Als je op een van beide links klikt, wordt een kwaadaardig uitvoerbaar bestand gedownload in plaats van een echte beveiligingsupdate. Het bestand dat in de scam wordt verstrekt, kan malware bevatten, zoals een Remote Access Trojan, cryptocurrency miner of informatiedief. Een Remote Access Trojaar is ontworpen om aanvallers controle te geven over een apparaat, zodat ze handelingen kunnen uitvoeren alsof ze fysiek aanwezig zijn op de machine. Malware die cryptocurrency mint, gebruikt de verwerkingskracht van het apparaat om digitale munten te genereren zonder toestemming van de gebruiker. Informatiediefstal richt zich op opgeslagen gegevens zoals wachtwoorden, financiële gegevens en persoonlijke informatie.

Deze zwendel maakt misbruik van het vertrouwen in Microsofts beveiligingscommunicatie. Door zich voor te doen als een belangrijke update, moedigt het de ontvanger aan om met de e-mail te communiceren en het bijgevoegde bestand te downloaden. De dreiging beperkt zich niet alleen tot het verzamelen van credentials. Zodra kwaadaardige software op een apparaat is geïnstalleerd, kunnen aanvallers een reeks schadelijke handelingen uitvoeren, waaronder afstandsbediening van het systeem, diefstal van opgeslagen wachtwoorden of bestanden, heimelijk gebruik van computerbronnen of versleuteling van gegevens gevolgd door een losgeldeis. De gevolgen van het installeren van dergelijke bestanden kunnen variëren van verlies van privacy tot financiële schade.

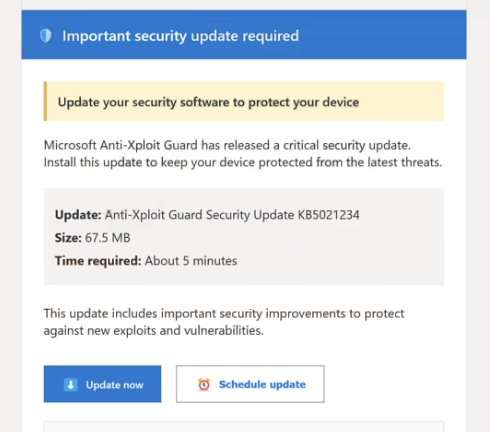

De volledige “kwaadaardige e-mail Microsoft Anti-Xploit Guard Released A Security Update ” staat hieronder:

Subject: Microsoft security update

Important security update required

Update your security software to protect your device

Microsoft Anti-Xploit Guard has released a critical security update. Install this update to keep your device protected from the latest threats.

Update: Anti-Xploit Guard Security Update KB5021234

Size: 67.5 MB

Time required: About 5 minutes

This update includes important security improvements to protect against new exploits and vulnerabilities.

Update nowManual download option:

Download update file manuallyFile: Microsoft_Anti-Xploit_Update.exe (Security Patch KB5021234)

Microsoft Corporation

This update will install automatically in 3 days if not installed manually.

Hoe je kwaadaardige e-mails herkent

De ” Microsoft Anti-Xploit Guard Released A Security Update ” scam wordt verzonden als een e-mail die sterk een beveiligingsmelding van een bekende aanbieder imiteert. De onderwerpregel geeft de e-mail aan als een verplichte update, en de hoofdtekst bevat termen zoals updategrootte, beveiligingspatchnummer en geschatte installatietijd. De schijnbare technische details zijn bedoeld om de e-mail officieel te laten lijken. Het afzenderadres is echter niet verbonden aan Microsoft en komt meestal van een niet-officieel domein. De aanwezigheid van een niet-Microsoft-domein in het afzenderveld is een direct teken dat deze e-mail frauduleus is.

Beide links in de e-mail leiden naar een uitvoerbaar bestand in plaats van een legitieme update. De bestandsnaam “Microsoft_Anti-Xploit_Update.exe” is zo gemaakt dat het lijkt op Microsoft-naamgevingsconventies, maar de inhoud is kwaadaardig. Echte beveiligingsupdates van Microsoft worden geleverd via officiële updateservices die in het besturingssysteem zijn ingebouwd of via geauthenticeerde kanalen zoals het Microsoft Update-systeem. Ze worden niet als uitvoerbare bijlagen verzonden in ongevraagde e-mail.

De e-mail waarschuwt dat de update automatisch binnen drie dagen zal installeren als deze niet handmatig wordt toegepast. Dit creëert een vals gevoel van urgentie. Authentieke beveiligingsmeldingen van grote aanbieders bevatten geen automatische installatiedeadlines die op deze manier worden gepresenteerd. Ze geven informatie over beschikbare updates via officiële update-interfaces op het apparaat zelf, niet via e-maildeadlines.

Een andere duidelijke eigenschap is de opname van opties voor het downloaden van bestanden in de e-mailtekst. Legitieme beveiligingsupdates worden verspreid via ingebouwde systeemdiensten en worden niet als downloadbare bijlagen in een e-mail verstrekt. De aanwezigheid van een uitvoerbare bijlage in een vermeende beveiligingswaarschuwing is een kenmerkend teken van deze oplichting.