De e-mailfraude “Urgent notice service update required” is een phishingmail die beweert dat een vereiste service-update moet worden voltooid om een e-mailaccount actief te houden. De e-mail is zo geschreven dat het lijkt op een officiële kennisgeving van een e-mailprovider of een intern IT-team. Het is geen echte servicemelding. Het doel is om ontvangers te dwingen op een link te klikken en inloggegevens in te voeren op een nep-inlogpagina.

Deze e-mail presenteert de update meestal als verplicht en tijdgevoelig. Het kan beweren dat het e-mailsysteem wordt geüpgraded, dat er nieuwe beveiligingsinstellingen zijn toegepast, of dat een account bevestigd moet worden om verstoring te voorkomen. Het bericht bevat vaak waarschuwingen zoals beperkte toegang, geblokkeerde e-mails of het opschorten van het account als de update wordt genegeerd. Deze claims worden gebruikt om druk te creëren en de ontvanger snel te laten handelen.

De e-mail bevat een link of knop die wordt beschreven als de updatestap. Het kan worden aangeduid als een bevestigings-, verificatie- of service-updateactie. De link leidt niet naar een echte zorgverlenerpagina. Het opent een frauduleuze website die een webmail-inlogscherm imiteert. De neppagina vraagt om het e-mailadres en wachtwoord van de ontvanger. Alle ingevoerde informatie wordt verzameld door de oplichters.

Sommige versies van deze oplichterij proberen meer dan alleen een wachtwoord te verzamelen. Na de eerste indiening kan de pagina herstelinformatie, telefoonnummers of aanvullende inloggegevens opvragen. Deze extra gegevens kunnen worden gebruikt om controle over het account te behouden of om accountherstelbeveiligingen te omzeilen. In sommige gevallen vraagt de oplichtingspagina ook om betalingsinformatie, met de bewering dat dit nodig is om de update of de hersteldienst te voltooien. Dat verzoek is onderdeel van de oplichting.

Het grootste risico is accountovername. Als oplichters geldige inloggegevens verkrijgen, kunnen ze inloggen op het e-mailaccount en toegang krijgen tot privécommunicatie. Ze kunnen zoeken naar financiële gegevens, persoonlijke documenten of berichten die gebruikt kunnen worden voor identiteitsdiefstal. Ze kunnen de mailbox ook gebruiken om wachtwoorden te resetten voor andere diensten die aan dat e-mailadres zijn gekoppeld, zoals bankieren, winkelen, cloudopslag en kantooraccounts.

Een gecompromitteerd e-mailaccount kan ook worden gebruikt om meer phishing-e-mails te versturen. Berichten die vanaf een echt adres worden gestuurd, worden waarschijnlijk meer vertrouwd door contacten, wat oplichters helpt nieuwe doelen te bereiken. Dit maakt diefstal van e-mailgegevens bijzonder schadelijk, omdat het zich verder kan verspreiden dan het oorspronkelijke slachtoffer.

Legitieme aanbieders vereisen geen accountupdates via willekeurige e-maillinks die leiden naar onbekende aanmeldpagina’s. Echte dienstwijzigingen worden normaal gesproken gecommuniceerd via officiële accountdashboards, geverifieerde domeinen van de aanbieder, of directe aanmelding via de website of app van de provider. Een onverwachte e-mail waarin een onmiddellijke update wordt geëist, moet als verdacht worden beschouwd.

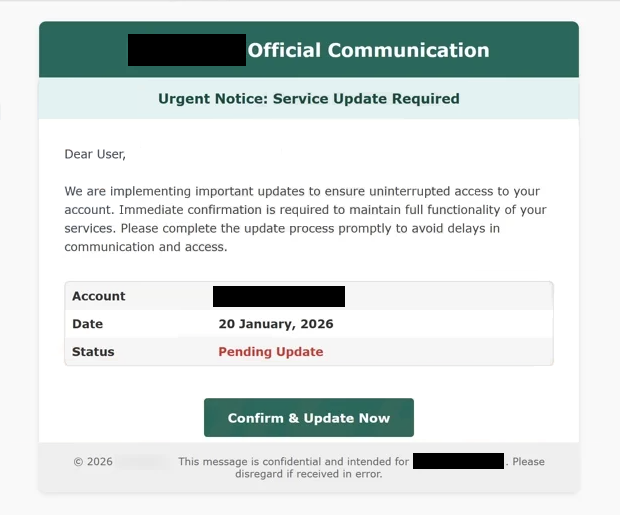

De volledige phishing-e-mail Urgent Notice – Service Update Required staat hieronder:

Subject: Immediate Action Required: Confirm Your – Account Update

– Official Communication

Urgent Notice: Service Update Required

Dear User,

We are implementing important updates to ensure uninterrupted access to your account. Immediate confirmation is required to maintain full functionality of your services. Please complete the update process promptly to avoid delays in communication and access.

Account –

Date 20 January, 2026

Status Pending UpdateConfirm & Update Now

© 2026 -. This message is confidential and intended for -. Please disregard if received in error.

Hoe je phishing-e-mails herkent

De e-mailfraude “Update van de dringende kennisgevingsdienst vereist” wordt meestal verspreid via spamcampagnes. Oplichters sturen hetzelfde bericht tegelijk naar veel ontvangers, met behulp van lijsten die zijn verzameld uit datalekken, openbare bronnen of geautomatiseerde adresverzameling. Omdat de e-mail niet afhankelijk is van persoonlijke gegevens, kan deze breed worden verzonden en toch sommige ontvangers overtuigen om te klikken.

Afzenderinformatie is een van de belangrijkste controles. De weergavenaam kan wijzen op een officieel team, maar het daadwerkelijke verzendadres gebruikt vaak een domein dat niet overeenkomt met de betreffende provider. Sommige e-mails gebruiken ook ongebruikelijke antwoordadressen, wat een ander teken is dat het bericht niet van een legitieme organisatie kwam.

De bewoording is vaak generiek en gericht op urgentie. Deze e-mails gebruiken vaak korte deadlines, waarschuwingen voor dienstonderbrekingen en instructies die direct handelen aanmoedigen. Legitieme kennisgevingen bieden meestal duidelijkere context, zoals welke dienst wordt bijgewerkt en waar de ontvanger de informatie veilig kan bevestigen.

Links zijn een belangrijke indicator. De updateknop in deze e-mails verbergt vaak de echte bestemming. Als de link naar een onbekend domein of een domein verwijst dat niet eigendom is van de e-mailprovider, mag deze niet worden vertrouwd. Een nep-inlogpagina kan overtuigend lijken, maar kan niet als veilig worden beschouwd als deze op een niet-gerelateerde website wordt gehost.

Een ander teken is het soort informatie dat wordt gevraagd. Routinematige service-updates vereisen niet dat gebruikers wachtwoorden opnieuw invoeren via een link die in een ongevraagde e-mail wordt geleverd. Pagina’s die vragen om wachtwoorden, herstelgegevens of betalingsinformatie als onderdeel van een “update”-proces zijn niet legitiem.