De ” Web App Security ” oplichting is een phishingmail die zich presenteert als een technische kennisgeving met betrekking tot accountbescherming. Meestal wordt beweerd dat een beveiligingsupdate, systeemcontrole of configuratiewijziging nodig is om het account van de ontvanger actief te houden. Het bericht is geschreven om te lijken op een routinematige onderhoudswaarschuwing in plaats van een duidelijke waarschuwing.

In plaats van uit te leggen wat de kennisgeving heeft veroorzaakt, gaat de e-mail snel over naar een verplichte actie. Het instrueert de ontvanger om een beveiligingsstap te voltooien via een meegeleverde link. De uitleg wordt vaag gehouden, zonder details over specifieke activiteit, inlogpogingen of systeemwijzigingen. Dit maakt het verzoek moeilijk te verifiëren.

Door op de link te klikken, opent je een pagina die een inlog- of verificatiescherm imiteert. De lay-out lijkt misschien op een standaard webmail of accountportaal, maar toont geen echte accountgegevens. Er zijn geen instellingen, logboeken of updategegevens beschikbaar. De enige functie van de pagina is het opvragen van inloggegevens.

Het invoeren van die gegevens voltooit geen enkel beveiligingsproces. De informatie wordt naar de oplichters gestuurd, waarna de pagina een generieke bevestiging of doorverwijzing naar een legitieme site kan tonen. Dit wekt de indruk dat de update of verificatie succesvol was.

De beveiligingsmelding zelf is niet gebaseerd op echte systeemactiviteit. Het is een generiek bericht dat bedoeld is om interactie aan te moedigen. Door het verzoek als een routineupdate te presenteren, vermindert de scam de verdenking en vergroot het de kans dat de ontvanger de link volgt.

Als aanvallers geldige inloggegevens verkrijgen, kunnen ze proberen toegang te krijgen tot het account en eventuele verbonden diensten. Dit kan persoonlijke gegevens, opgeslagen berichten en andere gevoelige informatie blootleggen.

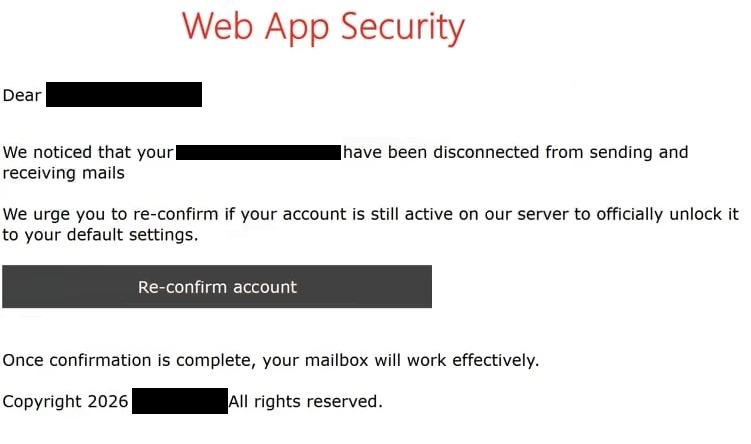

De volledige phishing-e-mail Web App Security staat hieronder:

Subject: Email Service Interruption Notification on –

– Web App Security

Dear -,

We noticed that your – have been disconnected from sending and receiving mails

We urge you to re-confirm if your account is still active on our server to officially unlock it to your default settings.

Re-confirm account

Once confirmation is complete, your mailbox will work effectively.

Copyright 2026 – All rights reserved.

Hoe herken je phishing-e-mails zoals ” Web App Security “

Phishing-e-mails die algemene technische thema’s zoals ” Web App Security ” gebruiken, zijn vaak gebaseerd op vage beschrijvingen. Ze verwijzen naar updates of beveiligingscontroles, maar geven geen specifieke informatie die kan worden geverifieerd. Legitieme servicemeldingen bevatten doorgaans details waarmee gebruikers het probleem kunnen bevestigen.

Een ander belangrijk teken is het gebruik van een directe link voor accountverificatie. In plaats van gebruikers via de officiële website toegang te verwijzen naar hun account, bevat de e-mail een link die leidt naar een inlogpagina op een niet-gerelateerd domein.

Het afzenderadres kan ook inconsistent lijken. Hoewel de weergavenaam kan wijzen op een systeem of ondersteuningsteam, behoort het daadwerkelijke e-mailadres vaak tot een ander domein. Deze mismatch geeft aan dat de e-mail niet echt is.

De boodschap is meestal niet gepersonaliseerd. Het bevat niet de naam of accountspecifieke gegevens van de ontvanger, waardoor het geschikt is voor distributie aan een groot aantal gebruikers.

De bewoording is bedoeld om actie uit te lokken zonder direct argwaan te wekken. Door het verzoek als een routinematige beveiligingsstap te presenteren, moedigt de e-mail de ontvanger aan het snel af te ronden zonder de bron te verifiëren.

Het herkennen van deze kenmerken kan helpen om phishing-e-mails te herkennen voordat je ermee in contact komt. E-mails die vage technische beweringen, externe inloglinks en inconsistente afzendergegevens combineren, moeten met voorzichtigheid worden behandeld.