Informacje o .2new ransomware wirusie

.2new ransomware ransomware jest niebezpieczne złośliwe oprogramowanie, ponieważ jeśli urządzenie zostanie zanieczyszczone z nim, może być w obliczu poważnych problemów. Podczas gdy ransomware został szeroko mówisię o, być może przegapiłeś go, więc możesz nie być świadomy szkody, jaką może zrobić. Ransomware ma tendencję do używania zaawansowanych algorytmów szyfrowania do blokowania plików, co uniemożliwia dostęp do nich dłużej. Ponieważ odszyfrowywanie plików nie zawsze jest możliwe, nie wspominając o wysiłku potrzebnym do przywrócenia wszystkiego do normy, kodowanie plików złośliwy program jest uważany za jeden z najbardziej niebezpiecznych złośliwego oprogramowania, jakie można napotkać.

Masz wybór płacenia okupu za narzędzie deszyfrowania, ale to nie jest najlepszy pomysł. Po pierwsze, może skończyć się tylko marnować pieniądze, ponieważ płatność nie zawsze powoduje odszyfrowywanie plików. Zastanów się, co uniemożliwia cyberoszustom samo zabranie pieniędzy. Co więcej, płacąc, sfinansowałeś przyszłe projekty cyberprzestępców. Czy rzeczywiście chcesz wspierać coś, co wyrządza miliardy dolarów szkód. Ludzie są przyciągani do łatwych pieniędzy, a im więcej ofiar poddaje się wymaganiom, tym bardziej atrakcyjne dane szyfrujące złośliwe oprogramowanie stają się dla tego typu ludzi. Być może znajdziesz się w takiej sytuacji ponownie w przyszłości, więc zainwestowanie żądanych pieniędzy w tworzenie kopii zapasowych byłoby lepsze, ponieważ nie musisz się martwić o utratę danych. Następnie można przejść do odzyskiwania danych po usunięciu .2new ransomware wirusa lub podobnych zagrożeń. Jeśli nie wiesz, jakie są dane szyfrujące szkodliwy program, możesz nie wiedzieć, jak udało się zainfekować urządzenie, w którym to przypadku dokładnie przeczytaj poniższy akapit.

Jak uniknąć infekcji ransomware

Plik szyfrujący szkodliwy program jest zazwyczaj dystrybucja za pomocą metod, takich jak załączniki wiadomości e-mail, złośliwe pliki do pobrania i zestawy exploitów. Widząc, jak te metody są nadal używane, oznacza to, że ludzie są dość nieostrożni, gdy używają poczty e-mail i pobierania plików. Niemniej jednak niektóre złośliwe oprogramowanie do kodowania plików mogą używać znacznie bardziej zaawansowanych metod, które wymagają więcej czasu i wysiłku. Przestępcy nie muszą wkładać wiele wysiłku, wystarczy napisać ogólny e-mail, że mniej ostrożni użytkownicy mogą wpaść, dodać zainfekowany plik do wiadomości e-mail i wysłać go do setek ludzi, którzy mogą myśleć, że nadawca jest ktoś godny zaufania. Tematy związane z pieniędzmi są często używane, ponieważ użytkownicy są bardziej podatni na otwieranie tych wiadomości e-mail. Hakerzy wolą również udawać, że są z Amazon, i ostrzec potencjalnych ofiar, że nie było jakieś dziwne działania na ich koncie, które powinny uczynić użytkownika mniej ostrożny i będą one bardziej prawdopodobne, aby otworzyć załącznik. Z tego powodu powinieneś uważać na otwieranie wiadomości e-mail i zwracać uwagę na wskazówki, że mogą one być złośliwe. Przede wszystkim, jeśli nie znasz nadawcy, zajrzyj do niego przed otwarciem dołączonego pliku. Nawet jeśli znasz nadawcę, nie powinieneś się spieszyć, najpierw sprawdź adres e-mail, aby upewnić się, że pasuje on do adresu, o którym wiesz, że należy do tej osoby/ firmy. Błędy gramatyczne są również bardzo częste. Należy również wziąć pod uwagę, jak się adresujesz, jeśli jest to nadawca, z którym miałeś wcześniej biznes, zawsze będzie on zawierał Twoje imię i nazwisko w powitaniu. Nieaktualne luki w oprogramowaniu mogą być również używane przez oprogramowanie ransomware, aby dostać się do komputera. Te słabe punkty w programach są zazwyczaj naprawiane szybko po ich odkryciu, dzięki czemu nie mogą być używane przez złośliwe oprogramowanie. Jednak z tego czy innego powodu nie każdy instaluje te poprawki. Bardzo ważne jest, aby zainstalować te poprawki, ponieważ jeśli luka jest wystarczająco poważna, wystarczająco poważne luki mogą być łatwo wykorzystane przez złośliwe oprogramowanie, więc upewnij się, że wszystkie programy są aktualizowane. Ciągłe instalowanie aktualizacji może być uciążliwe, więc mogą być skonfigurowane do automatycznej instalacji.

Jak się zachowuje

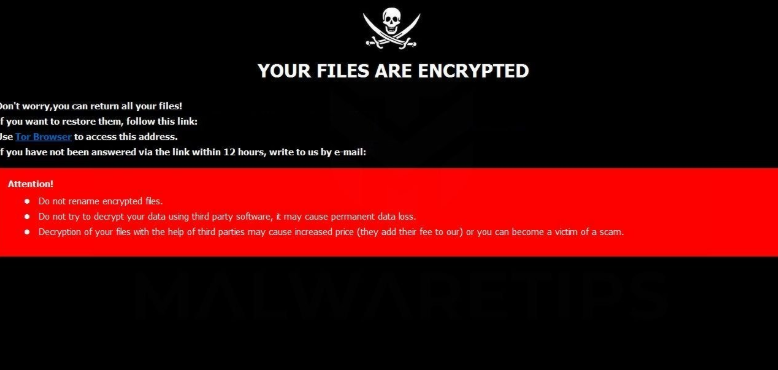

Gdy złośliwe oprogramowanie kodujące plik uda się wprowadzić urządzenie, będzie ono kierowane na określone typy plików i kodowanie ich po ich znalezieniu. Być może nie widzisz początkowo, ale gdy pliki nie mogą być otwierane, zobaczysz, że coś się stało. Sprawdź pliki pod kątem nieznanych rozszerzeń dodanych, powinny one pokazać nazwę ransomware. W wielu przypadkach przywracanie danych może nie być możliwe, ponieważ algorytmy szyfrowania używane w szyfrowaniu mogą być nieodszyfrowalne. W notatce okupu przestępcy wyjaśnią, co stało się z twoimi plikami i zaoferują ci metodę ich przywrócenia. Sugerowane narzędzie odszyfrowywania nie przyjdzie za darmo, oczywiście. Notatka powinna wskazywać cenę za narzędzie do odszyfrowywania, ale jeśli tak nie jest, będziesz musiał wysłać e-mail do przestępców za pośrednictwem podanego adresu. Omówiliśmy to wcześniej, ale nie zalecamy przestrzegania żądań. Wybór należy traktować tylko w ostateczności. Może po prostu nie pamiętasz tworzenia kopii zapasowej. A może darmowe narzędzie deszyfrować został zwolniony. Darmowy program odszyfrowywania może być dostępny, jeśli ktoś był w stanie odszyfrować dane szyfrujące szkodliwy program. Weź tę opcję pod uwagę i tylko wtedy, gdy jesteś w pełni pewien, że darmowy deszyfrator nie jest dostępny, jeśli nawet pomyślo cie o spełnieniu wymagań. Byłoby mądrzejszy, aby kupić kopię zapasową z niektórych tych pieniędzy. W przypadku, gdy wykonano kopię zapasową przed zakażeniem, można przywrócić dane po .2new ransomware zakończeniu wirusa całkowicie. Teraz, gdy zdajesz sobie sprawę z tego, jak wiele szkód może spowodować tego typu zagrożenie, spróbuj go jak najbardziej uniknąć. Przynajmniej nie otwieraj załączników wiadomości e-mail losowo, aktualizuj oprogramowanie i pobieraj tylko ze źródeł, o których wiesz, że są bezpieczne.

Sposoby odinstalowania .2new ransomware wirusa

Jeśli szkodliwe działanie szkodliwego programu danych nadal pozostaje, należy zastosować narzędzie chroniące przed złośliwym oprogramowaniem, aby je zakończyć. Podczas próby ręcznego naprawienia .2new ransomware wirusa może przynieść dalsze szkody, jeśli nie są doświadczeni komputerowo. Korzystanie z narzędzia do usuwania złośliwego oprogramowania jest lepszym wyborem. Narzędzie nie tylko pomoże Ci zająć się zagrożeniem, ale może powstrzymać przyszłe oprogramowanie ransomware przed wejściem. Wybierz i zainstaluj niezawodne narzędzie, przeskanuj komputer, aby zidentyfikować zagrożenie. Nie oczekuj, że program chroniący przed złośliwym oprogramowaniem pomoże Ci w przywracaniu plików, ponieważ nie będzie w stanie tego zrobić. Po wyczyszczeniu urządzenia powinieneś być w stanie powrócić do normalnego korzystania z komputera.

Offers

Pobierz narzędzie do usuwaniato scan for .2new ransomwareUse our recommended removal tool to scan for .2new ransomware. Trial version of provides detection of computer threats like .2new ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć .2new ransomware w trybie awaryjnym z obsługą sieci.

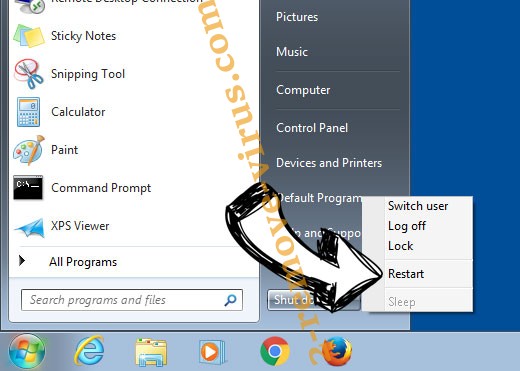

Usunąć .2new ransomware z Windows 7/Windows Vista/Windows XP

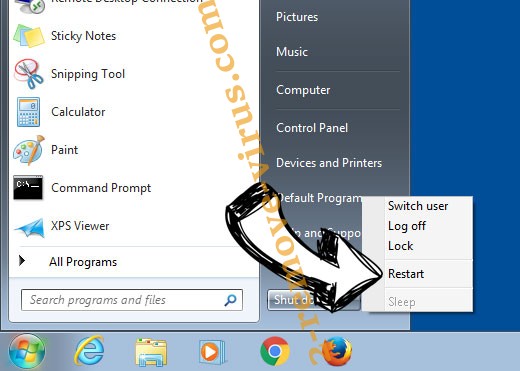

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

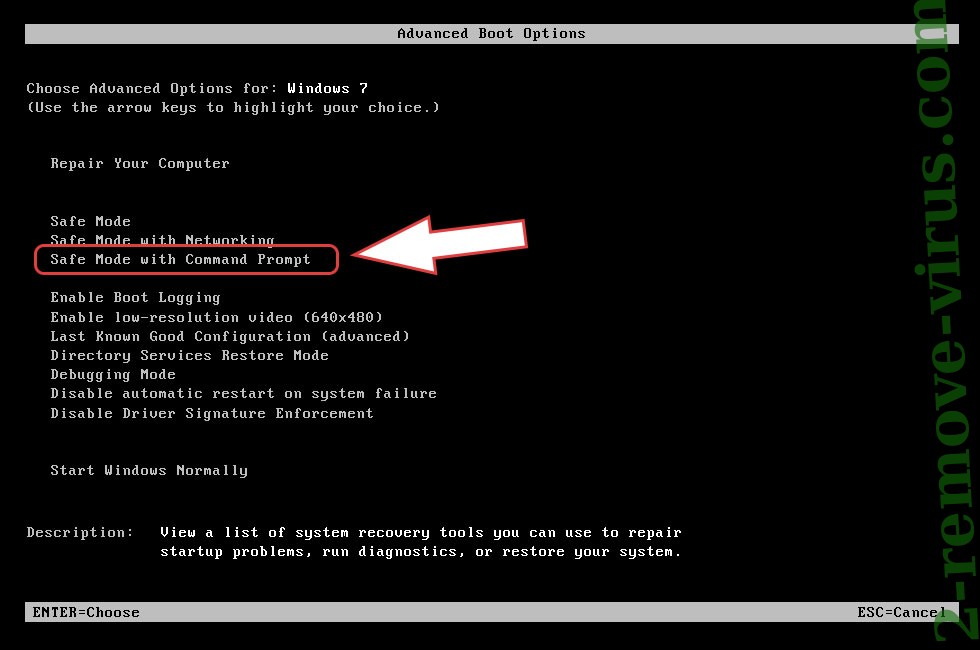

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć .2new ransomware

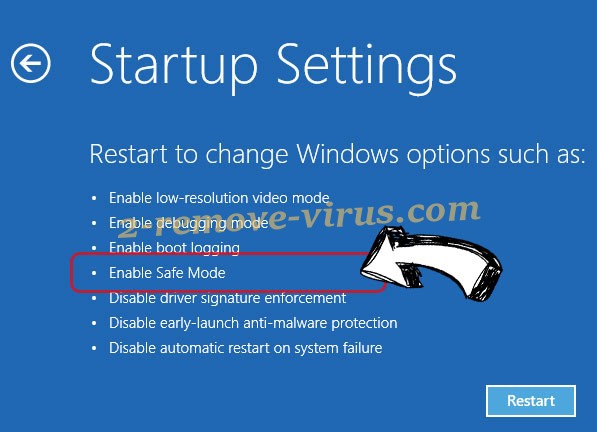

Usunąć .2new ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć .2new ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

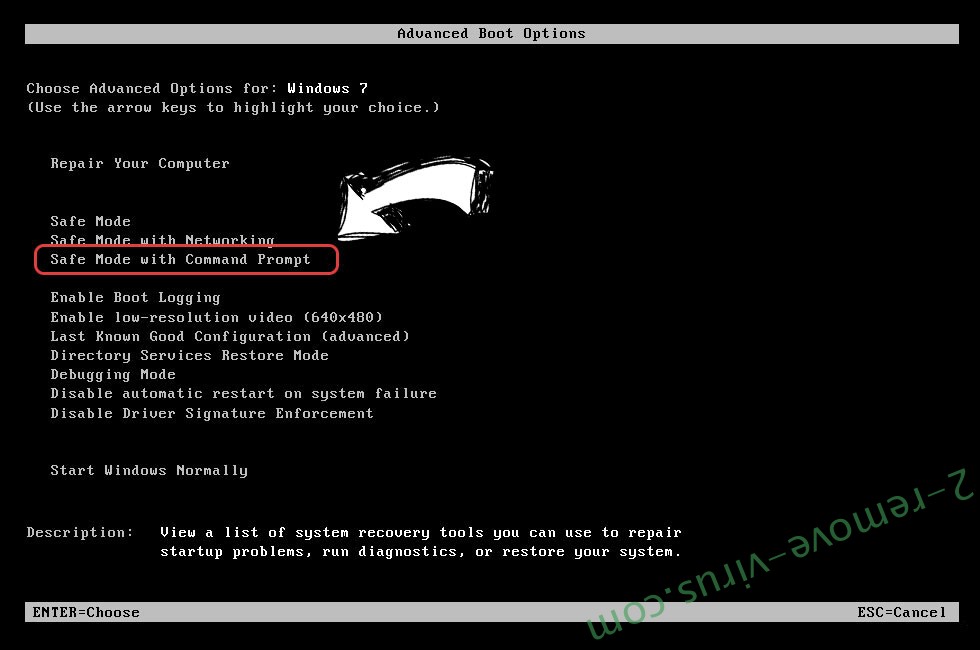

Usunąć .2new ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

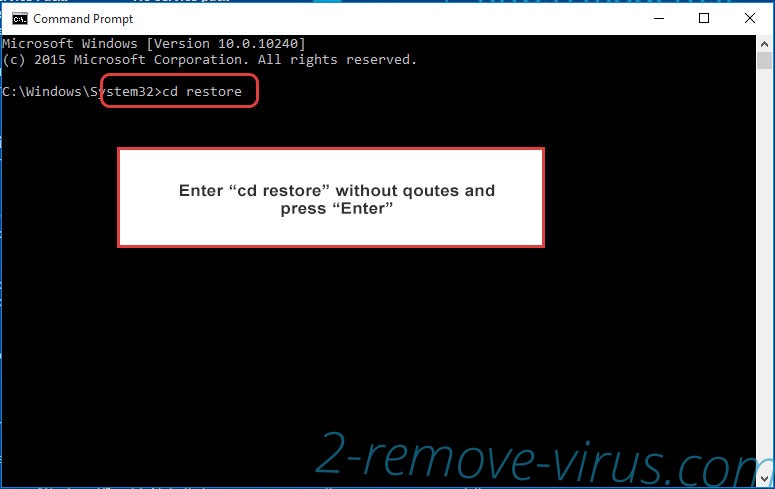

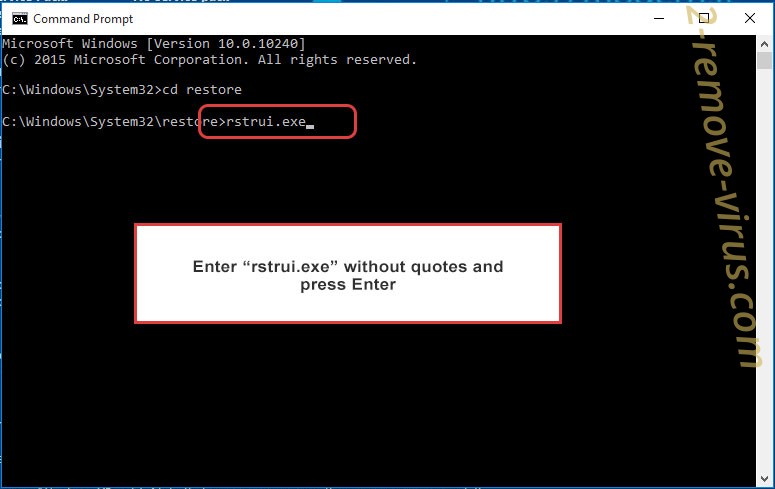

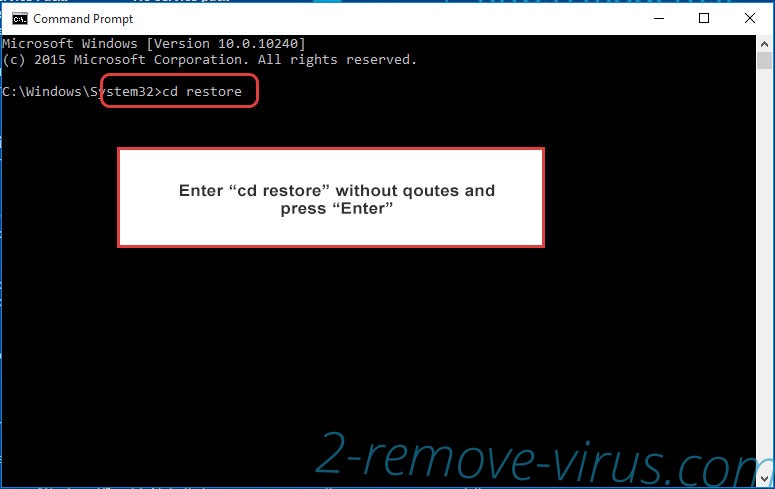

- Wpisz cd restore i naciśnij Enter.

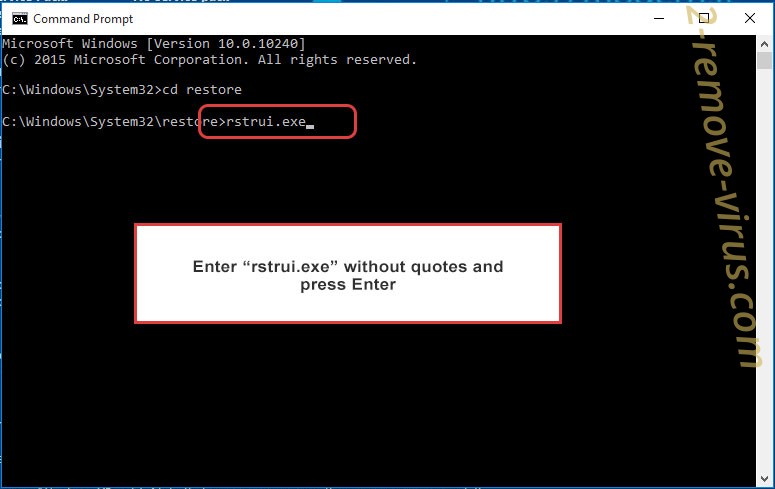

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

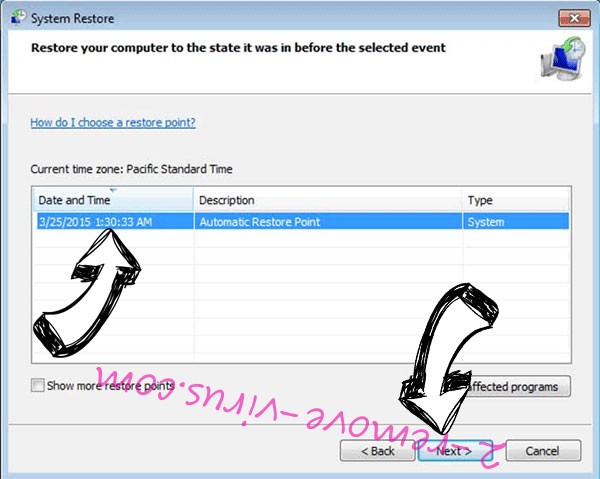

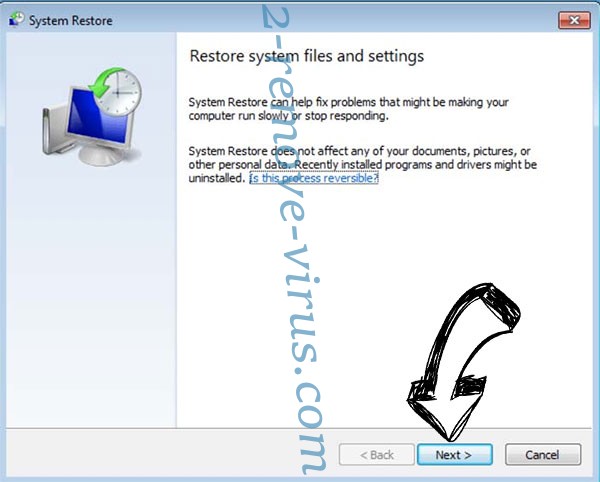

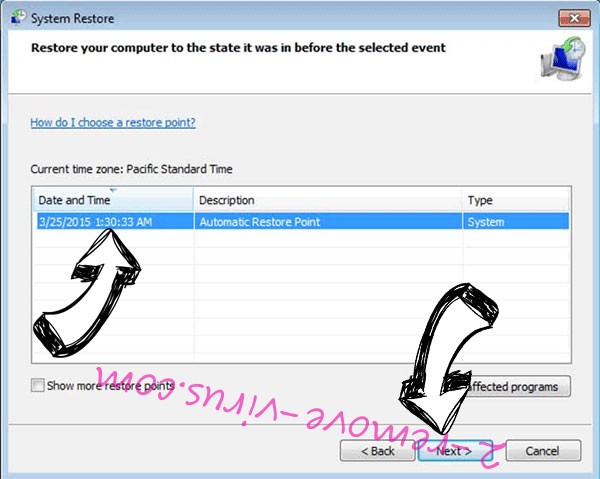

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

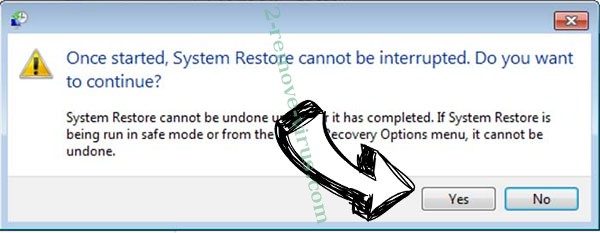

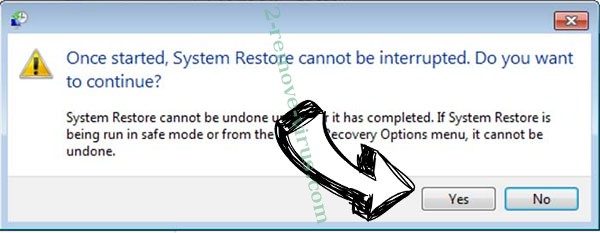

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć .2new ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

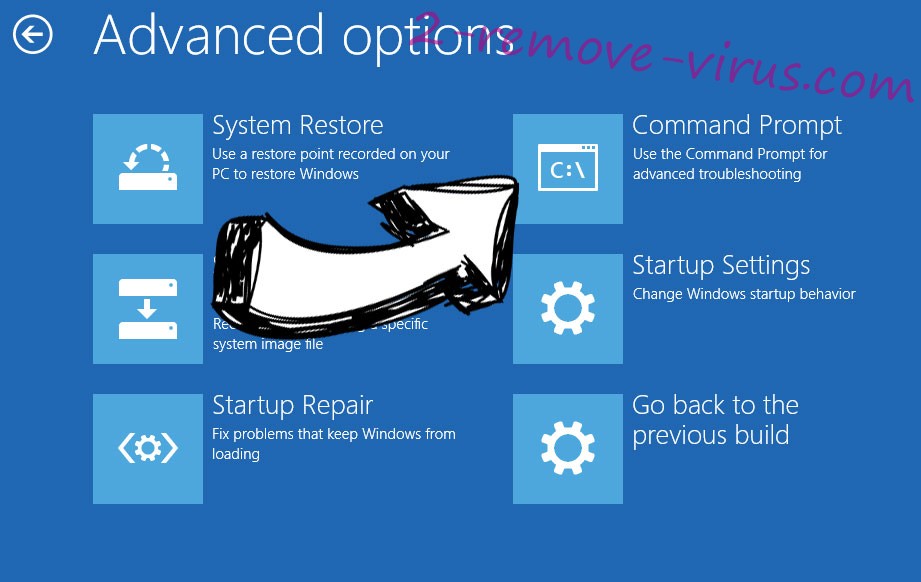

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.