Dkey ransomware to malware szyfrujące pliki, które należy do rodziny ransomware Dharma. Celem tej infekcji jest zaszyfrowanie plików użytkowników i sprzedaż deszyfratora ofiarom, które nie mają kopii zapasowych. Zaszyfrowane pliki można rozpoznać po dodanym do nich rozszerzeniu. Rozszerzenie zawiera unikatowe identyfikatory użytkowników oraz kontaktowy adres e-mail, a kończy się na .dkey. Niestety, po zaszyfrowaniu plików nie będzie można ich otworzyć, chyba że użytkownicy najpierw użyją na nich deszyfratora. Ale uzyskanie deszyfratora nie będzie łatwe, ponieważ mają go tylko operatorzy złośliwego oprogramowania.

Dkey ransomware atakuje wszystkie pliki osobiste, w tym zdjęcia, filmy, obrazy, dokumenty itp. Zaszyfrowane pliki są natychmiast rozpoznawalne dzięki dodawanemu do nich rozszerzeniu. Rozszerzenie zawiera przypisane identyfikatory użytkowników oraz kontaktowy adres e-mail, a także .dkey. Na przykład image.jpg zmieni się na image.jpg.unique ID.[Daniel22key@aol.com].dkey.

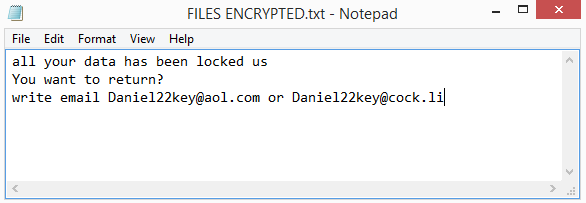

Gdy pliki są w pełni zaszyfrowane, ransomware pokazuje pop-up z żądaniem okupu, a także upuszcza FILES ENCRYPTED.txt notatkę tekstową. Obie notatki zawierają bardzo mało informacji i proszą ofiary o wysłanie wiadomości e-mail do Daniel22key@aol.com z przypisanym im identyfikatorem. Operatorzy szkodliwego oprogramowania prawdopodobnie wysyłaliby instrukcje, a także cenę za deszyfrator. Chociaż nie wspomniano o tym w notatce, prawdopodobnie można bezpiecznie założyć, że deszyfrator kosztowałby około 1000 USD, ponieważ jest to zwykła cena. Cokolwiek to może być, nie zaleca się płacenia, ponieważ nie gwarantuje to deszyfratora. Użytkownicy powinni pamiętać, że mają do czynienia z cyberprzestępcami i nie działają jak legalne firmy. Nic nie stoi na przeszkodzie, aby po prostu zabrali pieniądze użytkowników i nie wysyłali niczego w zamian. Zdarzyło się to niestety wielu ofiarom w przeszłości. Ponadto warto wspomnieć, że pieniądze z okupu użytkowników zostaną przeznaczone na przyszłą działalność przestępczą. Powodem, dla którego ransomware jest nadal tak dużą rzeczą, jest to, że ofiary wciąż płacą okup. Tak długo, jak będą to robić, ransomware będzie nadal się rozwijać.

Dla użytkowników, którzy nie mają kopii zapasowej, opcje odzyskiwania plików są bardzo ograniczone. Jedyną opcją jest poczekanie na wydanie darmowego Dkey ransomware deszyfratora. Obecnie nie jest dostępny, ale nie jest wykluczone, że zostanie wydany w przyszłości. Dlatego zaleca się użytkownikom tworzenie kopii zapasowych plików i od czasu do czasu sprawdzanie Dkey ransomware deszyfratora.

Metody dystrybucji ransomware

Większość złośliwego oprogramowania jest dystrybuowana za pomocą tych samych metod. Metody te obejmują załączniki do wiadomości e-mail, torrenty, pliki do pobrania z niebezpiecznych źródeł itp. Użytkownicy, którzy mają złe nawyki przeglądania, są znacznie bardziej skłonni do infekowania swoich komputerów złośliwym oprogramowaniem. Rozwijanie lepszych nawyków może znacznie przyczynić się do uniknięcia infekcji złośliwym oprogramowaniem.

Załączniki wiadomości e-mail są bardzo powszechną metodą dystrybucji złośliwego oprogramowania. Złośliwi aktorzy kupują adresy e-mail z forów hakerskich, dołączają złośliwe pliki do wiadomości e-mail i wysyłają je. Gdy użytkownicy otwierają załączniki, infekują swoje komputery. Jest to dość mało wymagająca metoda, dlatego jest dość popularna wśród złośliwych aktorów. Na szczęście dla użytkowników takie e-maile są zwykle dość oczywiste. Przede wszystkim są pełne błędów gramatycznych/ortograficznych. Nadawcy zwykle twierdzą, że pochodzą z legalnych firm, więc błędy wydają się bardzo nie na miejscu. Legalne e-maile od firm rzadko zawierają błędy, ponieważ wyglądają bardzo nieprofesjonalnie.

Złośliwe wiadomości e-mail są zwykle wysyłane z losowo wyglądających adresów e-mail, co jest kolejnym prezentem. Użytkownicy powinni zawsze najpierw sprawdzić adres e-mail przed interakcją z wiadomością e-mail, która prosi ich o kliknięcie linku lub otwarcie załącznika. Jeśli wygląda na całkowicie losowy, prawdopodobnie jest to złośliwy e-mail. Ale nawet jeśli wygląda na uzasadnioną, nadal zaleca się zbadanie go, aby sprawdzić, czy należy do kogokolwiek, za kogo podaje się nadawcę.

Jak adres e-mail użytkowników może również wiele o tym powiedzieć. Wysyłając e-maile do klientów, legalne firmy zwykle zwracają się do użytkowników po imieniu. Jest to powszechna taktyka stosowana przez firmy, aby e-mail wydawał się bardziej osobisty. Ponieważ jednak cyberprzestępcy zwykle nie mają danych osobowych użytkowników, są zmuszeni do używania ogólnych słów, takich jak „Użytkownik”, „Członek”, „Klient” itp., Zwracając się do użytkowników.

Niektóre złośliwe wiadomości e-mail mogą być znacznie bardziej wyrafinowane, zwłaszcza jeśli cyberprzestępcy atakują kogoś konkretnego i mają informacje na ich temat. Taki e-mail miałby poprawną gramatykę i brak błędów ortograficznych, zwracałby się do użytkowników po imieniu i zawierałby fragmenty informacji, które sprawiłyby, że całość wydawałaby się znacznie bardziej wiarygodna. Aby uniknąć otwierania złośliwych plików, zdecydowanie zaleca się skanowanie wszystkich załączników wiadomości e-mail za pomocą oprogramowania antywirusowego lub VirusTotal przed ich otwarciem.

Użytkownicy mogą również infekować swoje komputery wszelkiego rodzaju złośliwym oprogramowaniem, pobierając je z niebezpiecznych źródeł. Złośliwe oprogramowanie się w każdym zakątku Internetu, dlatego pobieranie powinno odbywać się wyłącznie z oficjalnych/zweryfikowanych źródeł.

Wreszcie, złośliwe oprogramowanie jest często rozprzestrzeniane za pośrednictwem torrentów. Złośliwi aktorzy przesyłają torrenty ze złośliwym oprogramowaniem na słabo moderowane strony z torrentami. Zazwyczaj są to torrenty dla treści rozrywkowych, które zawierają złośliwe oprogramowanie. Dokładniej, torrenty do filmów, seriali telewizyjnych i gier wideo. Torrentowanie treści chronionych prawem autorskim jest nie tylko kradzieżą, ale jest również niebezpieczne dla komputera.

Dkey ransomware usunięcie

Ransomware jest uważane za jedną z poważniejszych infekcji malware. Jeśli użytkownicy nie wiedzą dokładnie, co robić, nie jest dobrym pomysłem ręczne usuwanie Dkey ransomware . Może to spowodować jeszcze większe uszkodzenie komputera. Biorąc pod uwagę, że jest to wyrafinowana infekcja złośliwym oprogramowaniem, jej usunięcie należy pozostawić profesjonalnemu narzędziu.

Jeśli użytkownicy mają kopię zapasową, mogą rozpocząć odzyskiwanie plików, gdy tylko oprogramowanie antywirusowe Dkey ransomware całkowicie usunie się z komputera. Gdyby ransomware było nadal obecne, gdy użytkownicy łączą się z kopią zapasową, pliki z kopii zapasowej również zostałyby zaszyfrowane.

Jeśli nie ma kopii zapasowej, użytkownicy nie mogą nic zrobić poza czekaniem na wydanie bezpłatnego Dkey ransomware deszyfratora. Kiedy, a nawet czy, to się stanie, nie jest pewne. Jeśli zostanie wydany, użytkownicy znajdą go na NoMoreRansom .

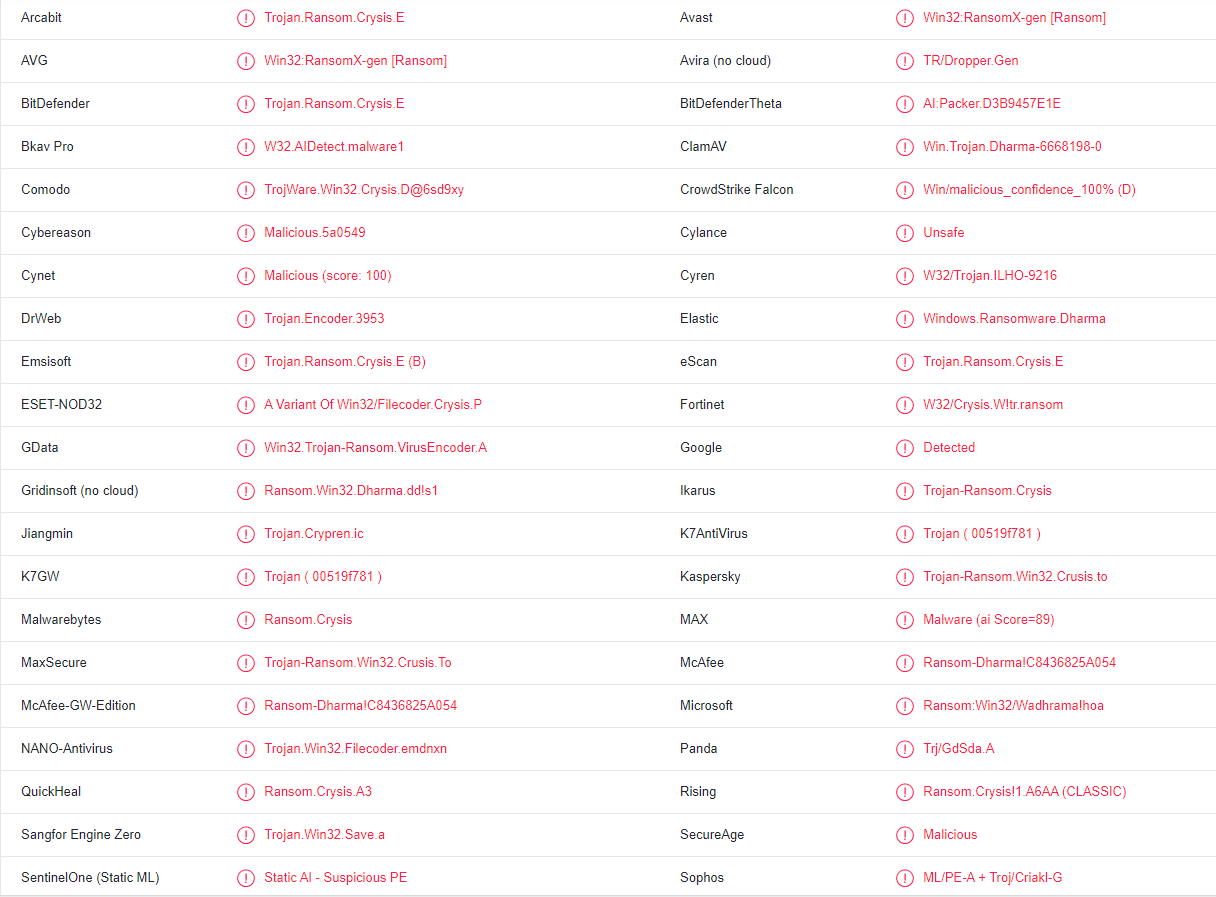

Dkey ransomware jest wykrywany jako:

- Win32:RansomX-gen [Ransom] firmy AVG/Avast

- Trojan.Ransom.Crysis.E firmy Bitdefender

- Trojan.Ransom.Crysis.E (B) firmy Emsisoft

- Wariant Win32/Filecoder.Crysis.P firmy ESET

- Ransom.Crysis firmy Malwarebytes

- Ransom.Win32.CRYSIS.SM przez TrendMicro

- Ransom:Win32/Wadhrama!hoa przez Microsoft

- Dharmę okupu! C8436825A054 firmy McAfee

- Trojan-Ransom.Win32.Crusis.to firmy Kaspersky

Quick Menu

krok 1. Usunąć Dkey ransomware w trybie awaryjnym z obsługą sieci.

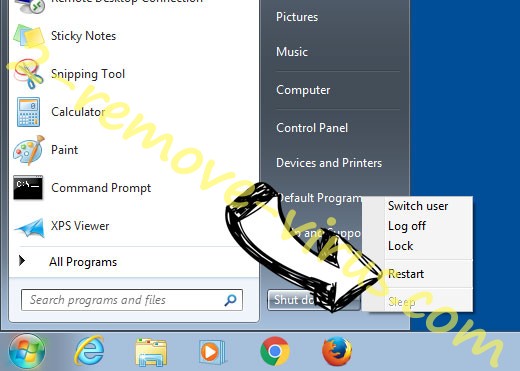

Usunąć Dkey ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć Dkey ransomware

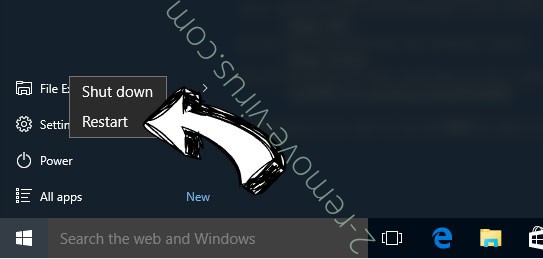

Usunąć Dkey ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

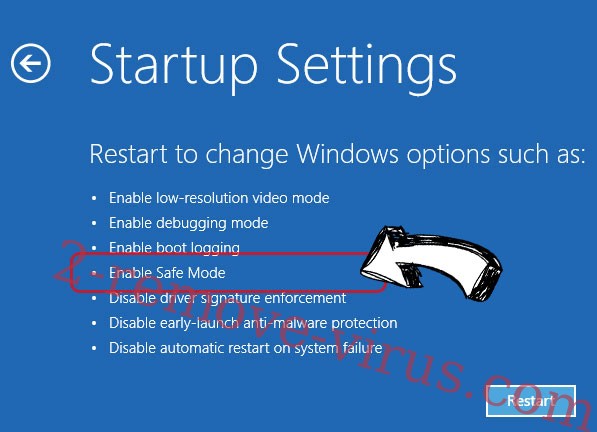

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć Dkey ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

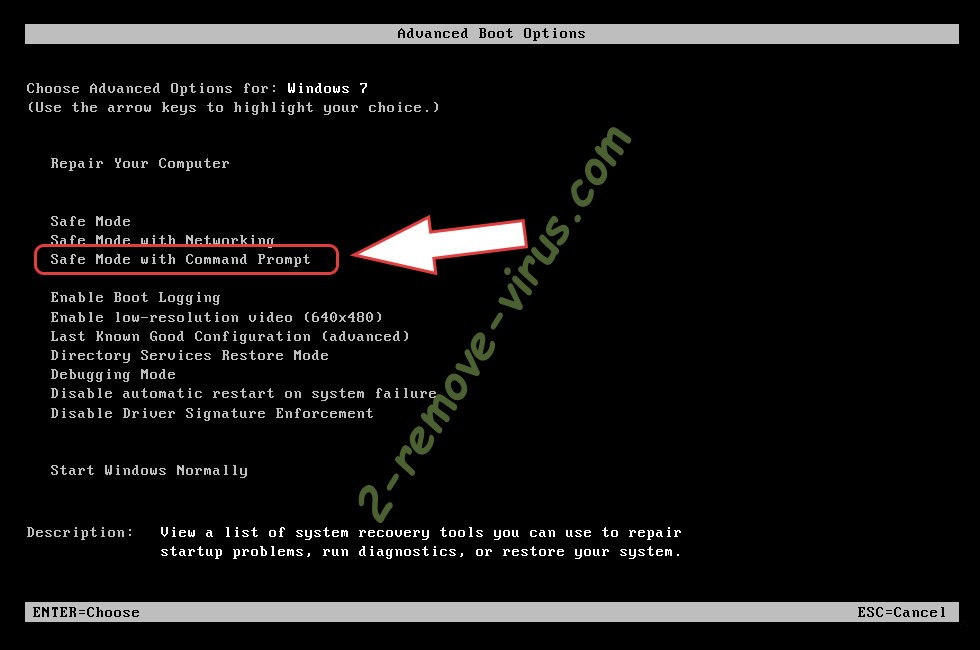

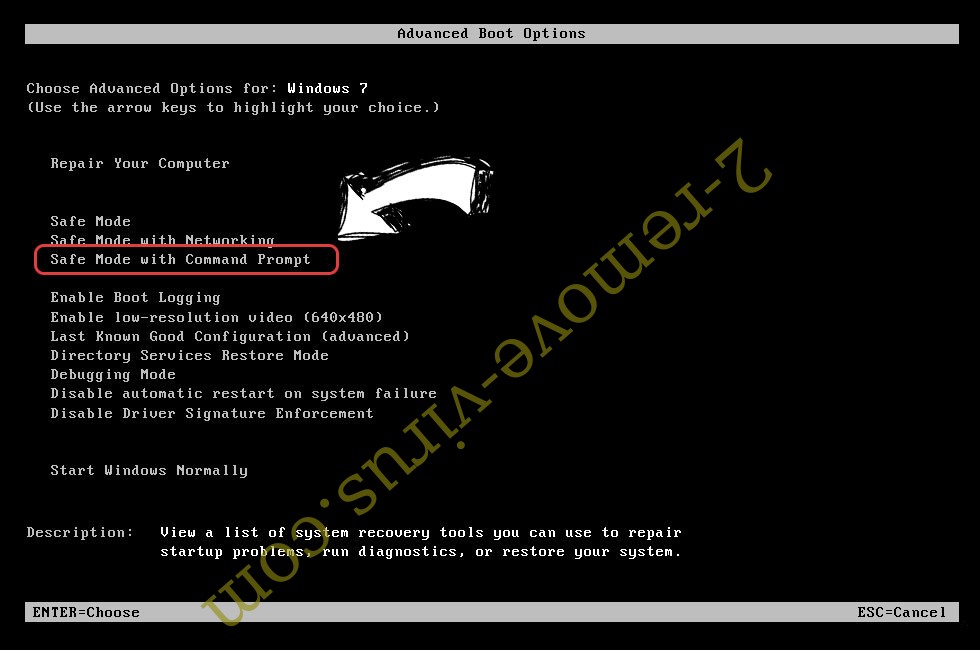

Usunąć Dkey ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

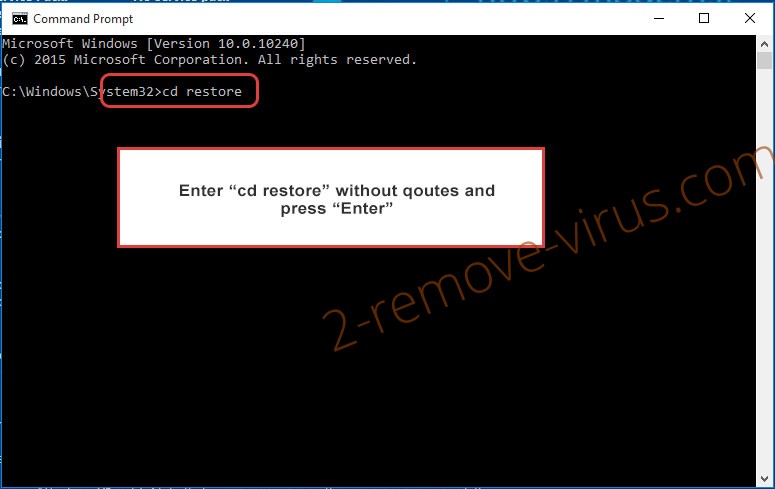

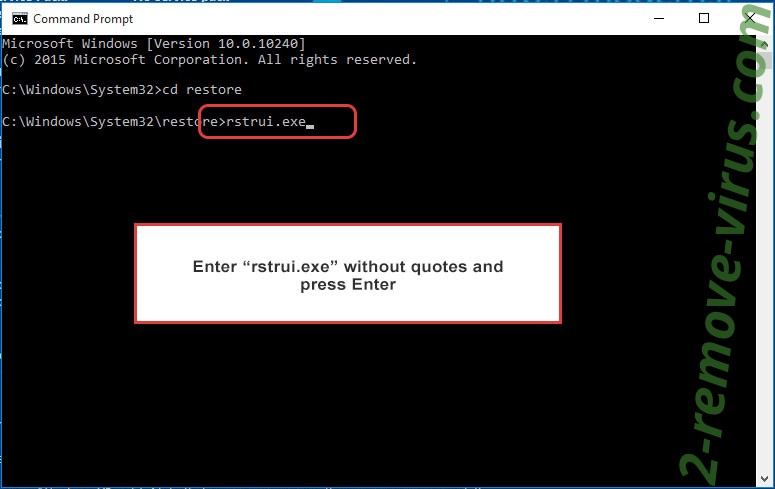

- Wpisz cd restore i naciśnij Enter.

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

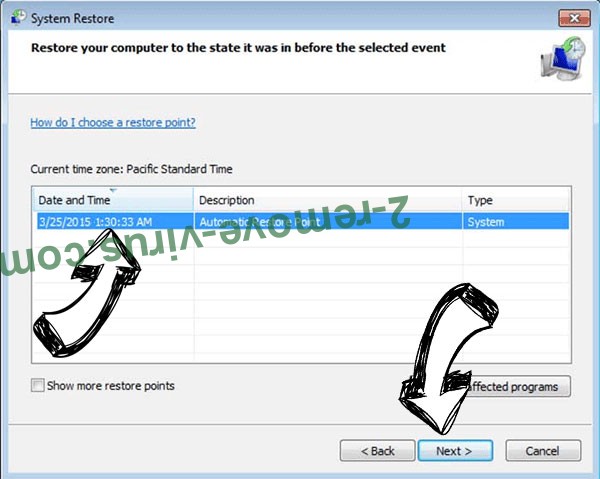

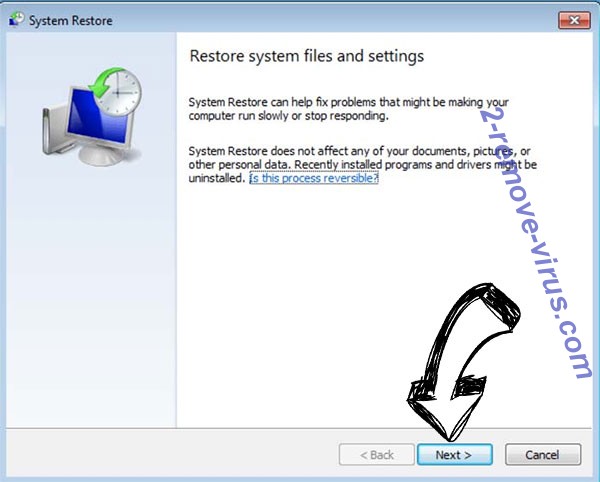

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

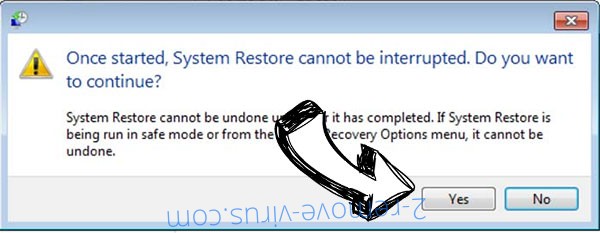

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

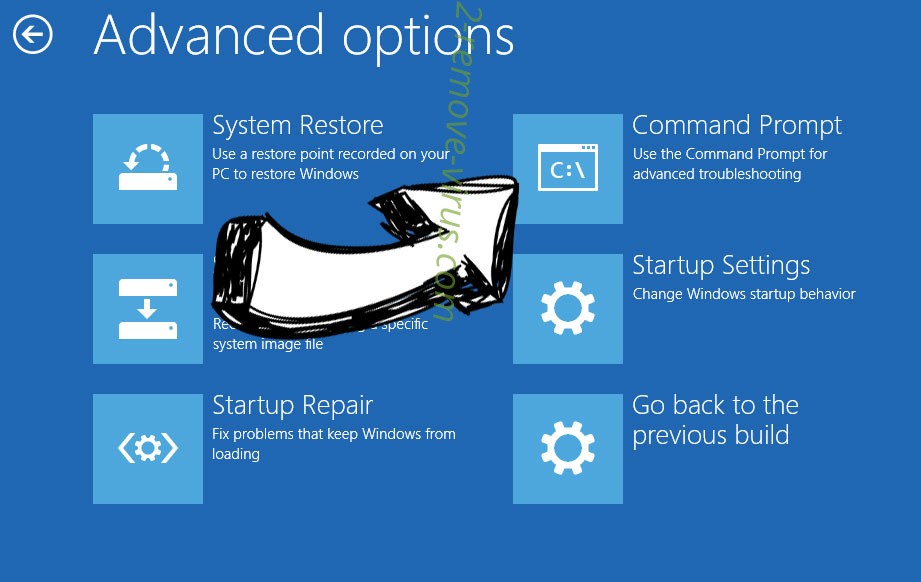

Usunąć Dkey ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.

Offers

Pobierz narzędzie do usuwaniato scan for Dkey ransomwareUse our recommended removal tool to scan for Dkey ransomware. Trial version of provides detection of computer threats like Dkey ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej