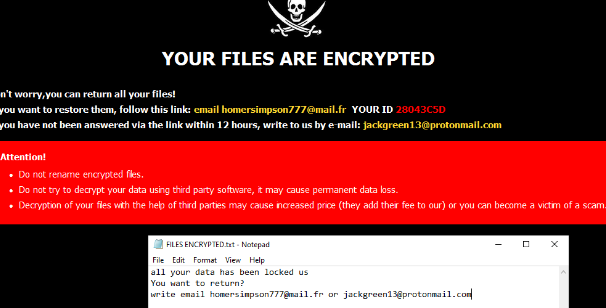

Co to jest FG69 ransomware

FG69 ransomware ransomware to złośliwy program szyfrujący pliki, który może mieć poważne konsekwencje w odniesieniu do danych. Jeśli nigdy nie spotkałeś tego typu złośliwego oprogramowania do tej pory, jesteś w szoku. Gdy pliki są szyfrowane przy użyciu silnego algorytmu szyfrowania, zostaną zablokowane, co oznacza, że nie będzie można ich otworzyć. Ponieważ ofiary ransomware stoją w obliczu trwałej utraty danych, tego rodzaju zagrożenie jest bardzo niebezpieczne. Przestępcy dadzą Ci możliwość odszyfrowania danych za pośrednictwem deszyfratora, po prostu trzeba zapłacić pewną kwotę pieniędzy, ale nie jest to sugerowana opcja z kilku powodów.

Po pierwsze, może skończyć się po prostu wydawać pieniądze, ponieważ pliki nie są koniecznie odzyskane po dokonaniu płatności. Naiwnością byłoby myśleć, że cyberoszuści odpowiedzialni za szyfrowanie danych będą czuli się zobowiązani do pomocy w przywróceniu danych, gdy nie muszą. Ponadto twoje pieniądze będą również wspierać ich przyszłe działania, takie jak więcej ransomware. Czy naprawdę chcesz wesprzeć coś, co robi miliardy dolarów szkód. Ludzie są przyciągane do łatwych pieniędzy, a kiedy ludzie płacą okup, sprawiają, że przemysł ransomware atrakcyjne dla tego typu ludzi. Sytuacje, w których możesz stracić pliki, są dość częste, więc kupowanie kopii zapasowej może być mądrzejsze. Następnie można odzyskać dane z kopii zapasowej po odinstalowaniu FG69 ransomware lub powiązanych zagrożeń. Metody dystrybucji ransomware mogą nie być ci znane, a poniżej wyjaśnimy najczęstsze sposoby.

FG69 ransomware metody rozprzestrzeniania się

Złośliwe oprogramowanie do kodowania danych zazwyczaj używa podstawowych metod rozpowszechniania, takich jak spam e-mail i złośliwe pliki do pobrania. Zwykle nie jest konieczne wymyślanie bardziej wyrafinowanych sposobów, ponieważ wiele osób jest dość zaniedbanych, gdy używają wiadomości e-mail i pobierają pliki. Niemniej jednak, niektóre ransomware może korzystać z dużo bardziej skomplikowanych metod, które wymagają więcej czasu i wysiłku. Cyberprzestępcy po prostu muszą twierdzić, że pochodzą z wiarygodnej firmy, napisać ogólny, ale nieco wiarygodny e-mail, dołączyć plik złośliwego oprogramowania do wiadomości e-mail i wysłać go do potencjalnych ofiar. Te e-maile zwykle omawiają pieniądze, ponieważ ze względu na delikatność tematu, ludzie są bardziej podatni na ich otwieranie. Często przestępcy podszywają się pod Amazon, a e-mail informuje, że na Twoim koncie odnotowano podejrzaną aktywność lub dokonano zakupu. Gdy masz do czynienia z wiadomościami e-mail, istnieją pewne rzeczy, na które należy zwrócić uwagę, jeśli chcesz zabezpieczyć swoje urządzenie. Przede wszystkim, jeśli nie znasz nadawcy, zbadaj go przed otwarciem dołączonego pliku. A jeśli znasz je, sprawdź dokładnie adres e-mail, aby upewnić się, że pasuje do legalnego adresu danej osoby / firmy. Te złośliwe wiadomości e-mail są również często pełne błędów gramatycznych. Inną godną uwagi wskazówką może być twoje imię jest nieobecny, jeśli, powiedzmy, że używasz Amazon i były do ciebie e-mail, nie będą używać uniwersalnych pozdrowienia jak Drogi Klient / Członek / Użytkownik, a zamiast tego będzie używać nazwy, którą podałeś im. Nieaktualne luki w zabezpieczeniach programu mogą być również wykorzystywane przez program do szyfrowania danych w celu wejścia do komputera. Oprogramowanie zawiera pewne luki, które można wykorzystać do wprowadzenia złośliwego oprogramowania do komputera, ale dostawcy łatają je natychmiast po ich znalezieniu. Jednak z tego czy innego powodu nie każdy instaluje te poprawki. Zaleca się zainstalowanie poprawki za każdym razem, gdy zostanie wydana. Można również zdecydować się na automatyczne instalowanie poprawek.

Co można zrobić z plikami

Złośliwe oprogramowanie do kodowania danych będzie skanować w poszukiwaniu niektórych typów plików po zainstalowaniu, a gdy się znajdują, będą szyfrowane. Jeśli początkowo nie zauważyłeś, że coś się dzieje, na pewno wiesz, że coś się dzieje, gdy twoje pliki są zablokowane. Sprawdź rozszerzenia dodane do zaszyfrowanych plików, pomogą one zidentyfikować ransomware. Silne algorytmy szyfrowania mogły być używane do kodowania plików, co może oznaczać, że danych nie można odzyskać. Zauważysz notatkę o okupie, która ujawni, co się stało z Twoimi plikami. Metoda, którą sugerują, polega na zakupie ich oprogramowania deszyfrującego. Notatka powinna jasno wyjaśnić, ile kosztuje deszyfrator, ale jeśli tak nie jest, otrzymasz adres e-mail, aby skontaktować się z oszustami, aby skonfigurować cenę. Z już omówionych powodów płacenie hakerom nie jest zalecanym wyborem. Starannie rozważ wszystkie inne alternatywy, zanim jeszcze pomyślisz o spełnieniu wymagań. Spróbuj przypomnieć sobie, czy kiedykolwiek wykonałeś kopię zapasową, być może niektóre dane są gdzieś przechowywane. A może jest darmowy deszyfrator. Darmowy program deszyfrujący może być dostępny, jeśli kodowanie danych złośliwy program zainfekowany wiele systemów i badaczy złośliwego oprogramowania były w stanie go złamać. Weź to pod uwagę, zanim jeszcze pomyślisz o spełnieniu żądań. Inwestowanie części tych pieniędzy na zakup jakiejś kopii zapasowej może okazać się bardziej korzystne. Jeśli wykonałeś kopię zapasową przed zanieczyszczeniem, po prostu wyjmij FG69 ransomware wirusa, a następnie odblokuj FG69 ransomware pliki. Teraz, gdy, jak wiele szkód tego rodzaju infekcji może zrobić, jak najlepiej, aby tego uniknąć. Upewnij się, że oprogramowanie jest aktualizowane za każdym razem, gdy aktualizacja jest wydawana, nie otwierasz losowo plików dodawanych do wiadomości e-mail, a pliki do pobrania są ufane tylko legalnym źródłom.

FG69 ransomware Usuwania

Jeśli ransomware pozostaje na komputerze, zachęcamy do pobrania narzędzia anty-malware, aby się go pozbyć. Podczas próby ręcznego naprawienia FG69 ransomware wirusa może przynieść dalsze szkody, jeśli nie są komputerowe doświadczonych. Jeśli zdecydujesz się na użycie programu anty-malware, byłoby to mądrzejszy wybór. To oprogramowanie jest korzystne, aby mieć na komputerze, ponieważ będzie to nie tylko upewnić się, aby pozbyć się tego zagrożenia, ale także zapobiec jeden z coraz w przyszłości. Znajdź, które narzędzie do usuwania złośliwego oprogramowania najlepiej pasuje do tego, czego potrzebujesz, zainstaluj je i przeskanuj urządzenie, aby zlokalizować zagrożenie. Jednak narzędzie nie będzie w stanie przywrócić danych, więc nie oczekuj, że dane zostaną odszyfrowane po zakończeniu zagrożenia. Gdy komputer jest wolny od infekcji, zacznij rutynowo uruchamiać kopię zapasową danych.

Offers

Pobierz narzędzie do usuwaniato scan for FG69 ransomwareUse our recommended removal tool to scan for FG69 ransomware. Trial version of provides detection of computer threats like FG69 ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć FG69 ransomware w trybie awaryjnym z obsługą sieci.

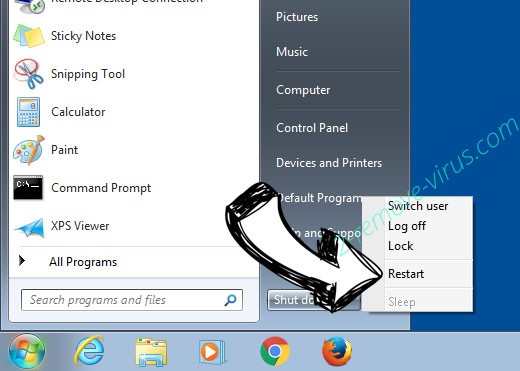

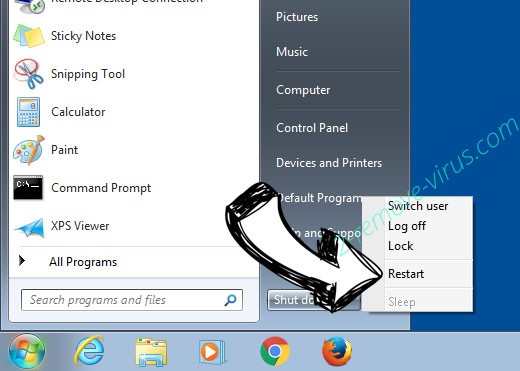

Usunąć FG69 ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

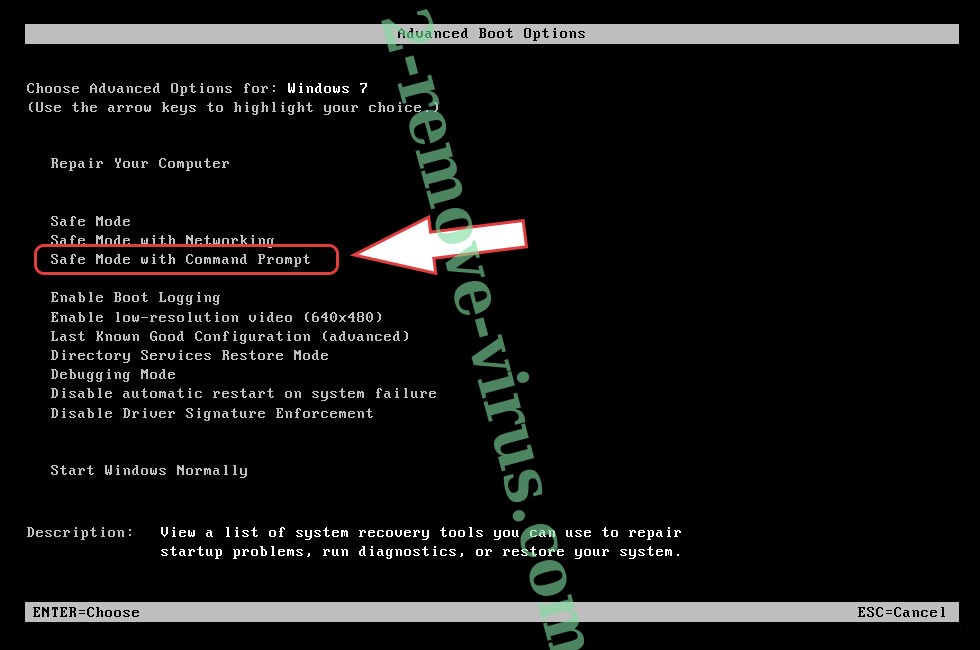

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć FG69 ransomware

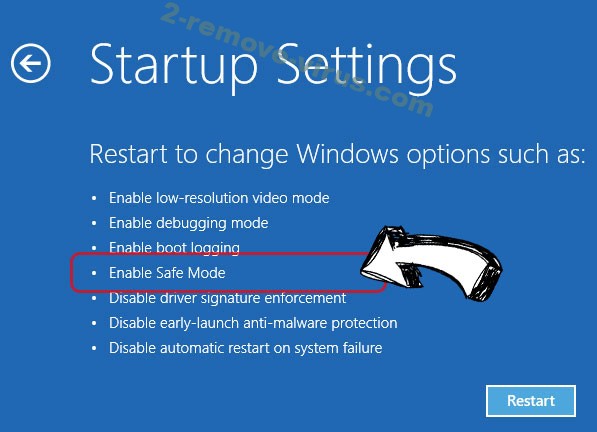

Usunąć FG69 ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć FG69 ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

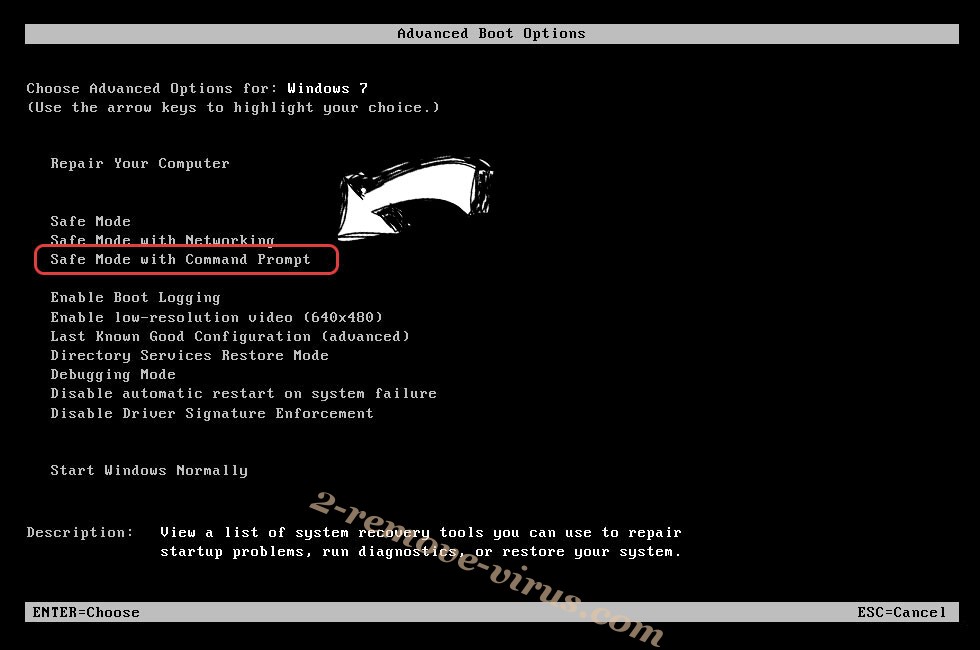

Usunąć FG69 ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

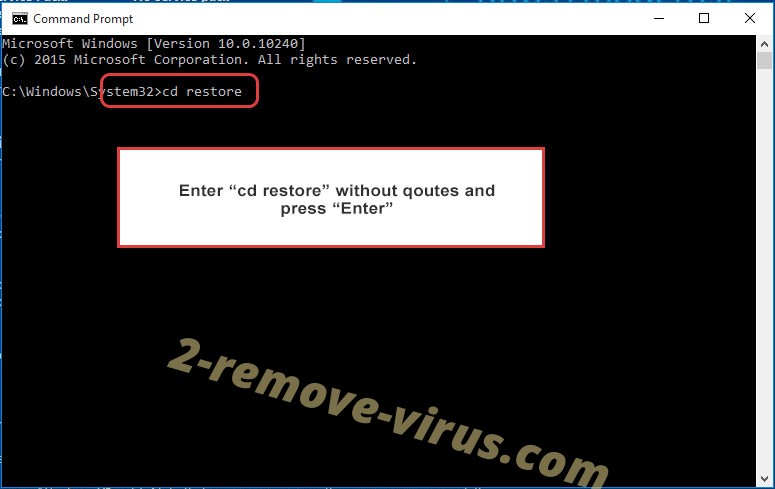

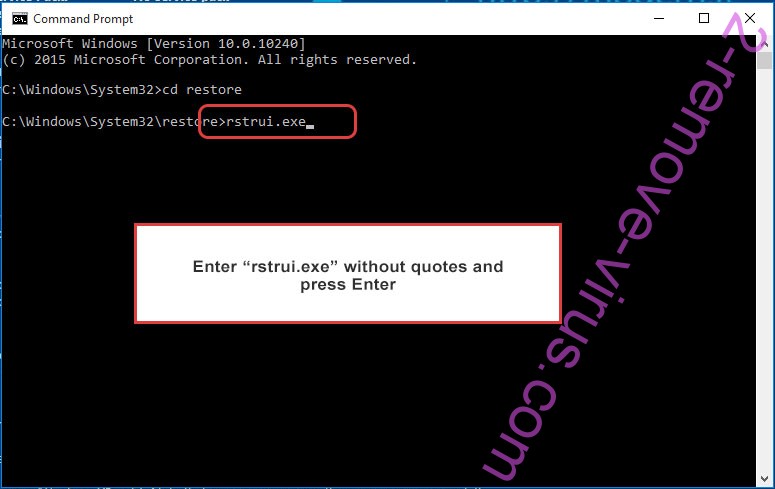

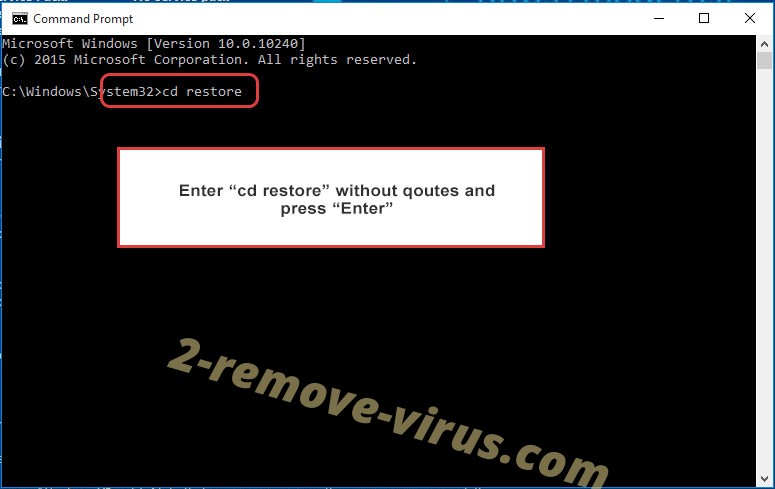

- Wpisz cd restore i naciśnij Enter.

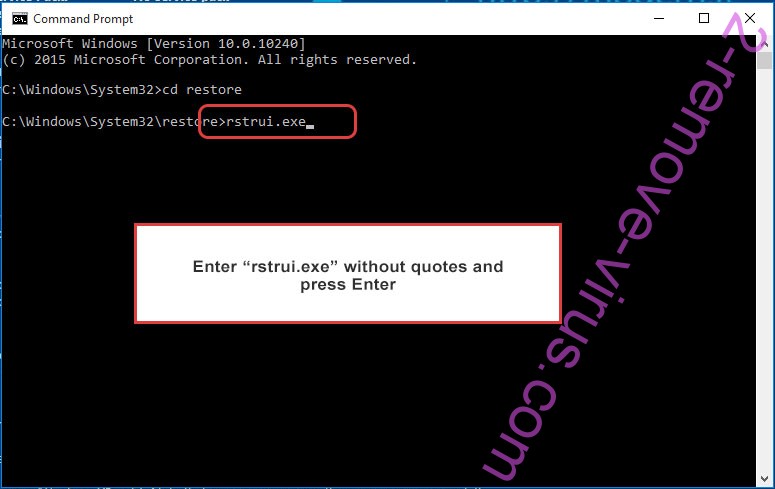

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

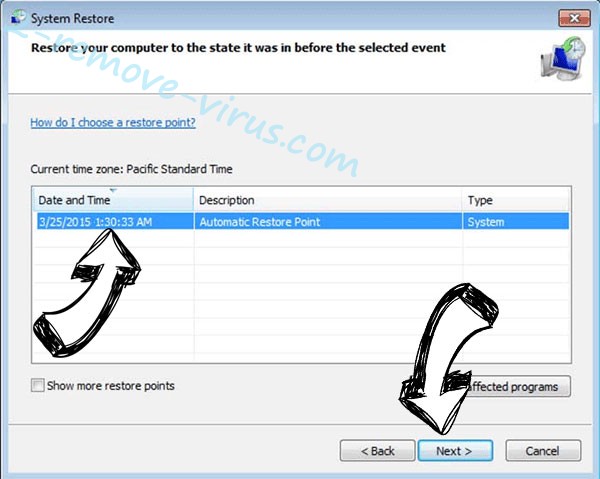

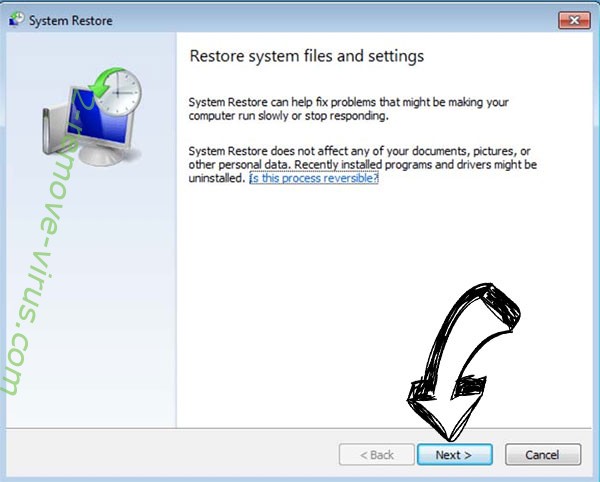

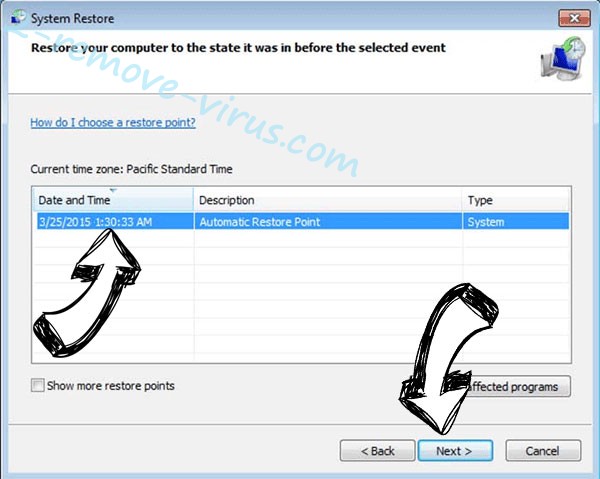

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

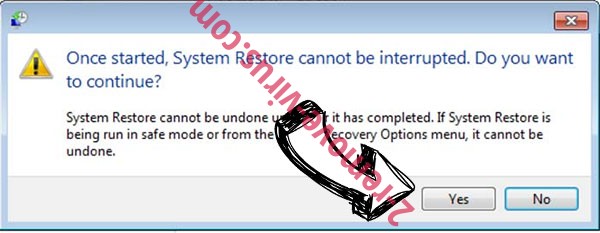

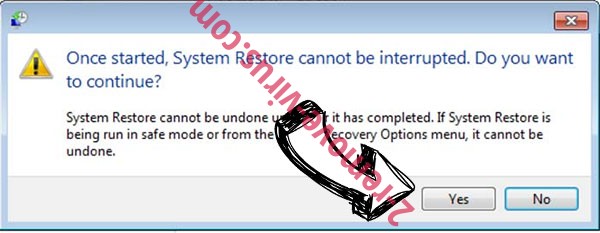

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć FG69 ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

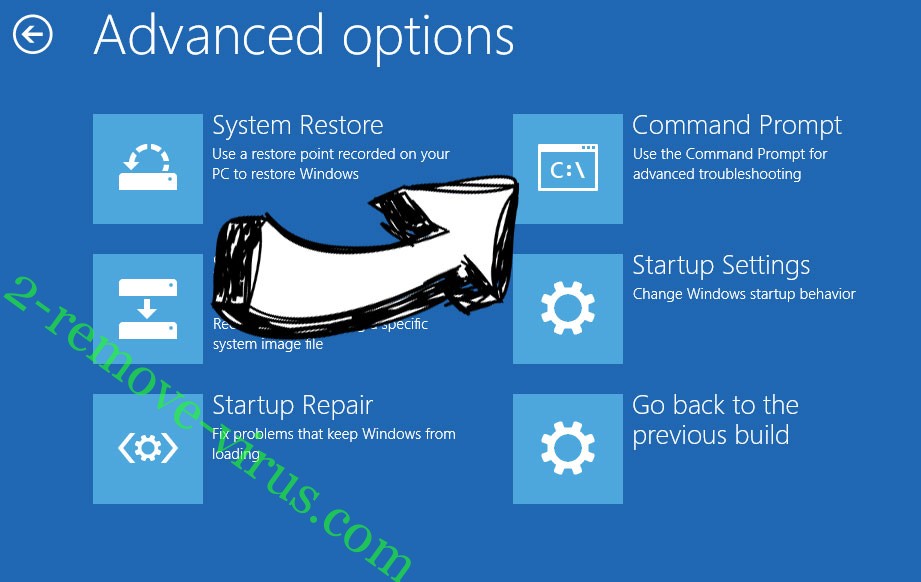

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.