Czym jest Hacker Who Has Access To Your Operating System oszustwo e-mail

Hacker Who Has Access To Your Operating System Oszustwo e-mail jest klasyfikowane jako oszustwo seksualne. Jest to zasadniczo fałszywy e-mail, który grozi publicznym ujawnieniem prywatnego filmu, jeśli nie zgodzisz się zapłacić 500 USD. Tego typu oszustwa e-mail związane z wyłudzeniem seksualnym istnieją już od lat i chociaż kampanie sextortion mogą być obsługiwane przez różnych oszustów, wszystkie mają ten sam wzór i wyglądają mniej więcej identycznie.

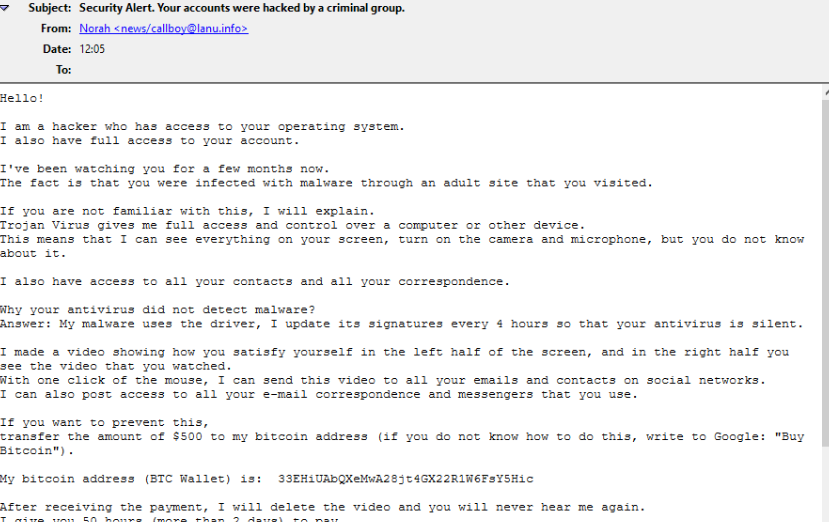

Hacker Who Has Access To Your Operating System Oszustwo e-mail ma „Security Alert. Twoje konta zostały zhakowane przez grupę przestępczą” jako temat, który natychmiast przyciągnąłby uwagę ludzi i zaintrygował lub przestraszył ich na tyle, aby otworzyć e-mail. Następnie nadawca wyjaśnia, że jest hakerem i był w stanie uzyskać dostęp do systemów operacyjnych użytkowników i ich kont. Podobno monitorowali działania użytkowników przez kilka miesięcy, po zainfekowaniu ich komputerów złośliwym oprogramowaniem za pośrednictwem odwiedzanej strony dla dorosłych. Infekcja rzekomo dała hakerowi dostęp do ich komputerów, w tym mikrofonu i kamery.

Nadawca twierdzi, że użył dostępu do mikrofonu i kamery, aby stworzyć film, w którym oglądasz pornografię. Według nadawcy film pokazuje Cię po jednej stronie, a film dla dorosłych, który oglądałeś po drugiej. Grożą wysłaniem wideo do wszystkich kontaktów, jeśli nie zgodzisz się wysłać 500 $ w Bitcoinach na podany adres portfela.

Ten e-mail, podobnie jak większość e-maili z wymuszeniami seksualnymi, nie jest szczególnie przekonujący, ale może działać na użytkowników, którzy nie są zaznajomieni z takimi oszustwami. Wiadomość e-mail jest napisana w sposób, który wywołałby niepokój u odbiorcy, a poniżający język użyty w wiadomości e-mail, a także prześmiewczy ton mogą zmusić użytkowników do dokonania płatności. W końcu fakt, że oszustwa związane z seksem są nadal dostępne wiele lat później, oznacza, że pewien procent z nich odnosi sukces.

Oto pełna treść Hacker Who Has Access To Your Operating System Oszustwo e-mailowe:

Subject: Security Alert. Your accounts were hacked by a criminal group.

Hello!

I am a hacker who has access to your operating system.

I also have full access to your account.I’ve been watching you for a few months now.

The fact is that you were infected with malware through an adult site that you visited.If you are not familiar with this, I will explain.

Trojan Virus gives me full access and control over a computer or other device.

This means that I can see everything on your screen, turn on the camera and microphone, but you do not know about it.I also have access to all your contacts and all your correspondence.

Why your antivirus did not detect malware?

Answer: My malware uses the driver, I update its signatures every 4 hours so that your antivirus is silent.I made a video showing how you satisfy yourself in the left half of the screen, and in the right half you see the video that you watched.

With one click of the mouse, I can send this video to all your emails and contacts on social networks.

I can also post access to all your e-mail correspondence and messengers that you use.If you want to prevent this,

transfer the amount of $500 to my bitcoin address (if you do not know how to do this, write to Google: „Buy Bitcoin”).My bitcoin address (BTC Wallet) is: –

After receiving the payment, I will delete the video and you will never hear me again.

I give you 50 hours (more than 2 days) to pay.

I have a notice reading this letter, and the timer will work when you see this letter.Filing a complaint somewhere does not make sense because this email cannot be tracked like my bitcoin address.

I do not make any mistakes.If I find that you have shared this message with someone else, the video will be immediately distributed.

Best regards!

Wiadomości e-mail z wymuszeniami seksualnymi mogą zawierać poprawne dane osobowe

To Hacker Who Has Access To Your Operating System oszustwo e-mail jest dość ogólne, ale niektóre bardziej wyrafinowane e-maile z wymuszeniami seksualnymi mogą zawierać poprawne dane osobowe użytkowników, w tym imię i nazwisko oraz hasło. Ujawnianie danych osobowych użytkowników jest skuteczną taktyką, która przestraszy użytkowników i zmusi ich do podjęcia pochopnych decyzji. Istnieje jednak proste wyjaśnienie, w jaki sposób oszuści udaje się uzyskać informacje i nie ma to nic wspólnego z hakowaniem komputerów użytkowników.

Złośliwi aktorzy uzyskują dane osobowe (np. adresy e-mail, hasła, imiona i nazwiska) z forów hakerskich, gdzie trafiają one po wycieku danych lub naruszeniu. Tak więc, jeśli wiadomość e-mail z wymuszeniami seksualnymi zawiera jakiekolwiek informacje o Tobie, oznacza to jedynie, że jakaś usługa, której byłeś klientem, albo wyciekła Twoje dane osobowe, albo doznała naruszenia danych. Możesz sprawdzić, czy Twój adres e-mail i / lub hasło zostały ujawnione w dniu haveibeenpwned .

Chociaż niewiele możesz zrobić, jeśli Twój adres e-mail został ujawniony, musisz natychmiast zmienić hasło, jeśli jest ono zawarte w wiadomości e-mail z wyłudzeniem seksualnym. Pamiętaj, że hasła muszą być złożone i zawierać wielkie/małe litery, cyfry i symbole. Hasła muszą być również unikalne dla każdego konta. Jeśli masz problemy ze śledzeniem haseł, możesz użyć menedżerów haseł.

Hacker Who Has Access To Your Operating System Usuwanie oszustwa e-mail

Jeśli otrzymasz wiadomość e-mail z wyłudzeniem seksualnym, możesz ją po prostu usunąć. Treść takich wiadomości e-mail jest fałszywa, na komputerze nie ma złośliwego oprogramowania ani nie ma wideo z oglądaniem pornografii. Po prostu usuń Hacker Who Has Access To Your Operating System Email Scam ze swojej skrzynki odbiorczej.

Offers

Pobierz narzędzie do usuwaniato scan for Hacker Who Has Access To Your Operating SystemUse our recommended removal tool to scan for Hacker Who Has Access To Your Operating System. Trial version of provides detection of computer threats like Hacker Who Has Access To Your Operating System and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Odinstalować Hacker Who Has Access To Your Operating System i podobne programy.

Usuń Hacker Who Has Access To Your Operating System z Windows 8

Kliknij prawym przyciskiem myszy w lewym dolnym rogu ekranu. Po szybki dostęp Menu pojawia się, wybierz panelu sterowania wybierz programy i funkcje i wybierz, aby odinstalować oprogramowanie.

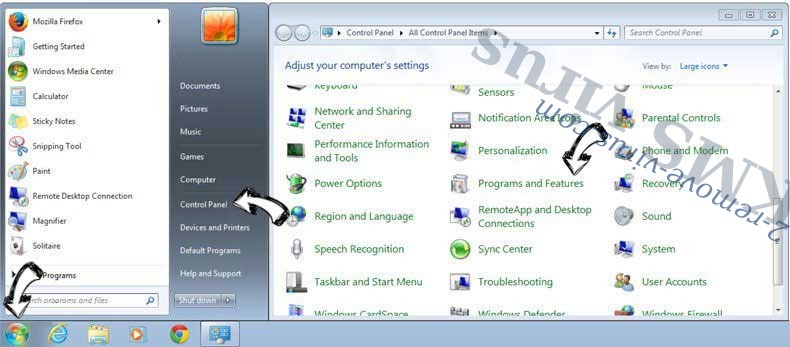

Odinstalować Hacker Who Has Access To Your Operating System z Windows 7

Kliknij przycisk Start → Control Panel → Programs and Features → Uninstall a program.

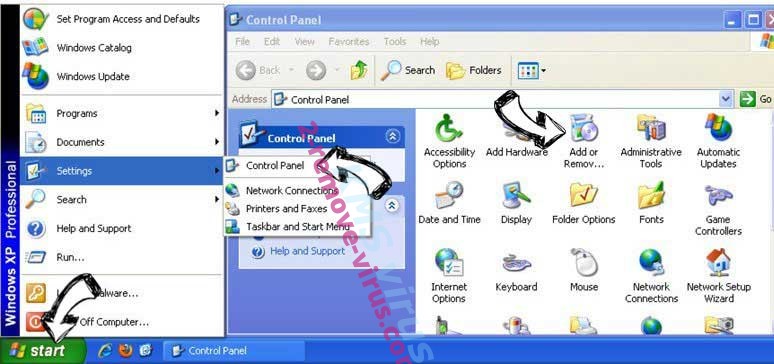

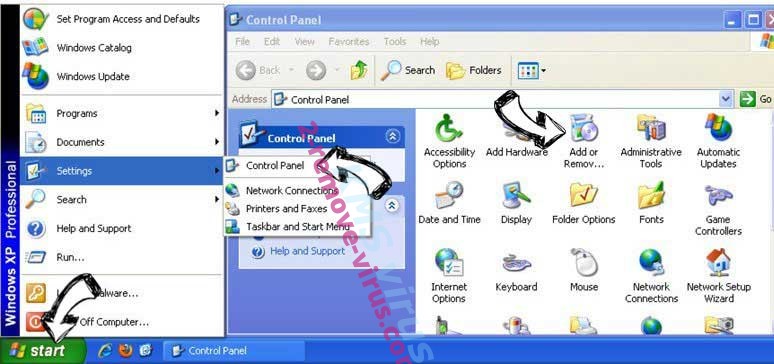

Usuń Hacker Who Has Access To Your Operating System z Windows XP

Kliknij przycisk Start → Settings → Control Panel. Zlokalizuj i kliknij przycisk → Add or Remove Programs.

Usuń Hacker Who Has Access To Your Operating System z Mac OS X

Kliknij przycisk Przejdź na górze po lewej stronie ekranu i wybierz Aplikacje. Wybierz folder aplikacje i szukać Hacker Who Has Access To Your Operating System lub jakiekolwiek inne oprogramowanie, podejrzane. Teraz prawy trzaskać u każdy z takich wpisów i wybierz polecenie Przenieś do kosza, a następnie prawo kliknij ikonę kosza i wybierz polecenie opróżnij kosz.

krok 2. Usunąć Hacker Who Has Access To Your Operating System z przeglądarki

Usunąć Hacker Who Has Access To Your Operating System aaa z przeglądarki

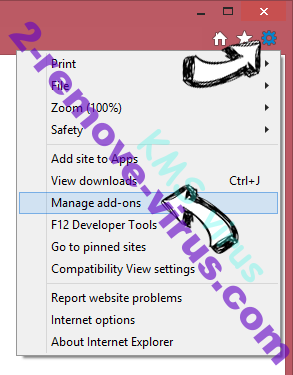

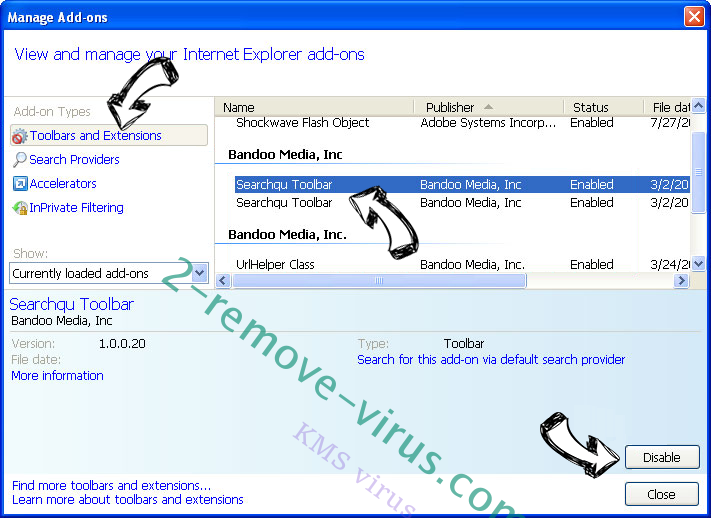

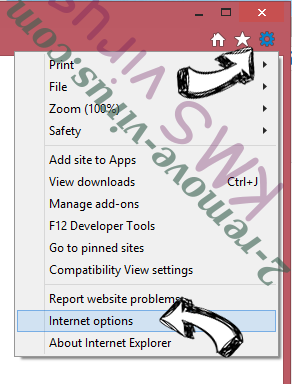

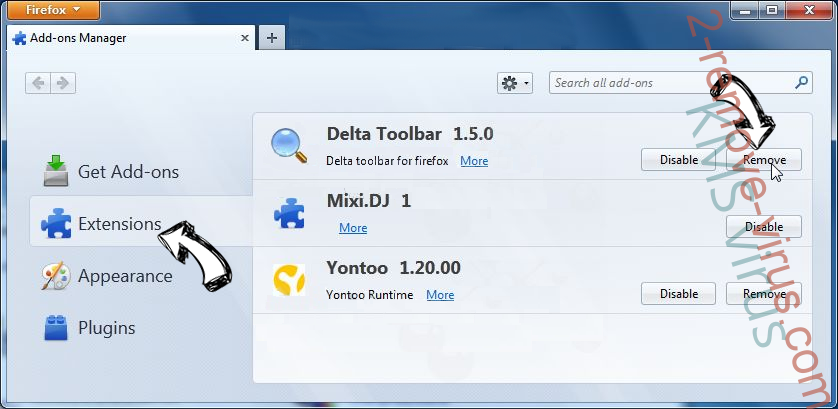

- Stuknij ikonę koła zębatego i przejdź do okna Zarządzanie dodatkami.

- Wybierz polecenie Paski narzędzi i rozszerzenia i wyeliminować wszystkich podejrzanych wpisów (innych niż Microsoft, Yahoo, Google, Oracle lub Adobe)

- Pozostaw okno.

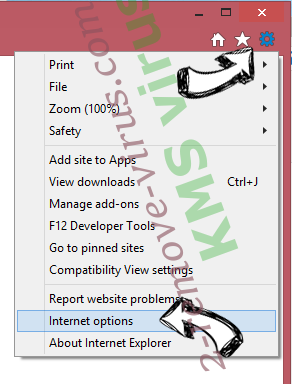

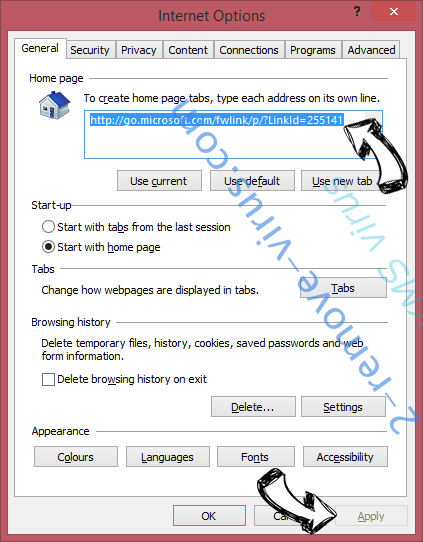

Zmiana strony głównej programu Internet Explorer, jeśli został zmieniony przez wirus:

- Stuknij ikonę koła zębatego (menu) w prawym górnym rogu przeglądarki i kliknij polecenie Opcje internetowe.

- W ogóle kartę usuwania złośliwych URL i wpisz nazwę domeny korzystniejsze. Naciśnij przycisk Apply, aby zapisać zmiany.

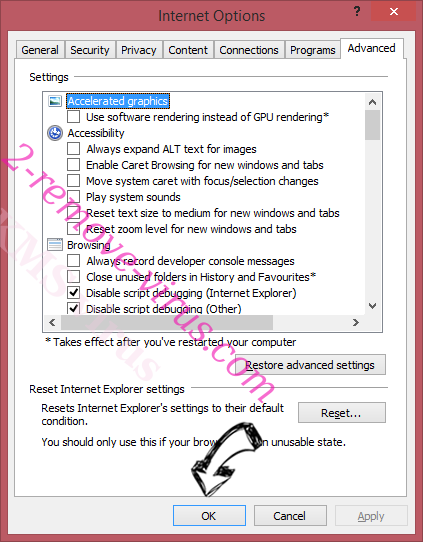

Zresetować przeglądarkę

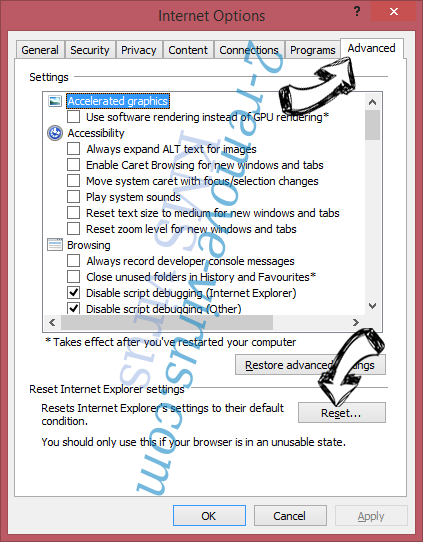

- Kliknij ikonę koła zębatego i przejść do ikony Opcje internetowe.

- Otwórz zakładkę Zaawansowane i naciśnij przycisk Reset.

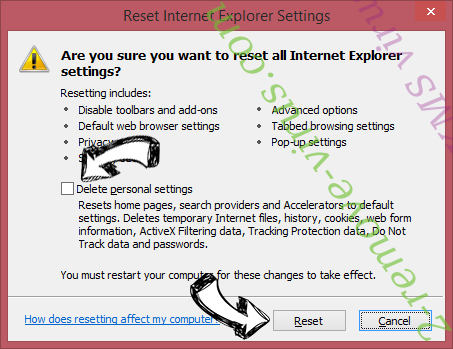

- Wybierz polecenie Usuń ustawienia osobiste i odebrać Reset jeden więcej czasu.

- Wybierz polecenie Zamknij i zostawić swojej przeglądarki.

- Gdyby nie może zresetować przeglądarki, zatrudnia renomowanych anty malware i skanowanie całego komputera z nim.Wymaż %s z Google Chrome

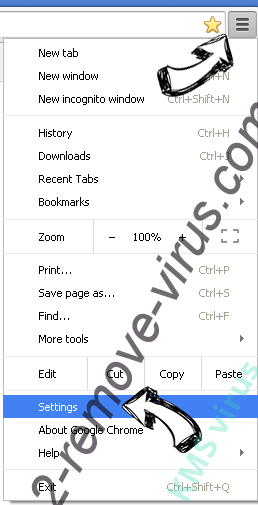

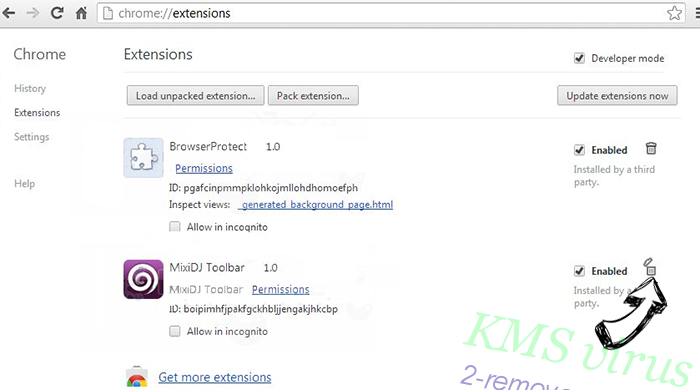

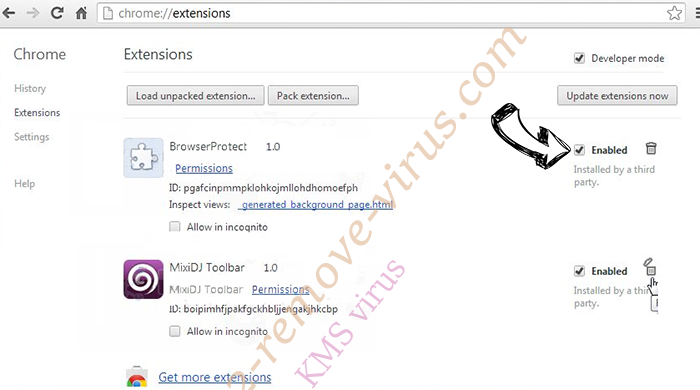

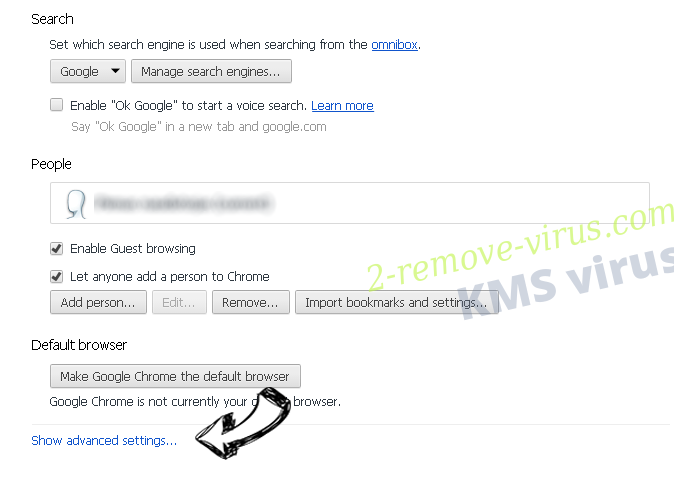

Wymaż Hacker Who Has Access To Your Operating System z Google Chrome

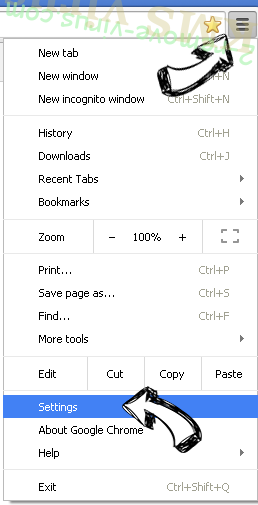

- Dostęp do menu (prawy górny róg okna) i wybierz ustawienia.

- Wybierz polecenie rozszerzenia.

- Wyeliminować podejrzanych rozszerzenia z listy klikając kosza obok nich.

- Jeśli jesteś pewien, które rozszerzenia do usunięcia, może je tymczasowo wyłączyć.

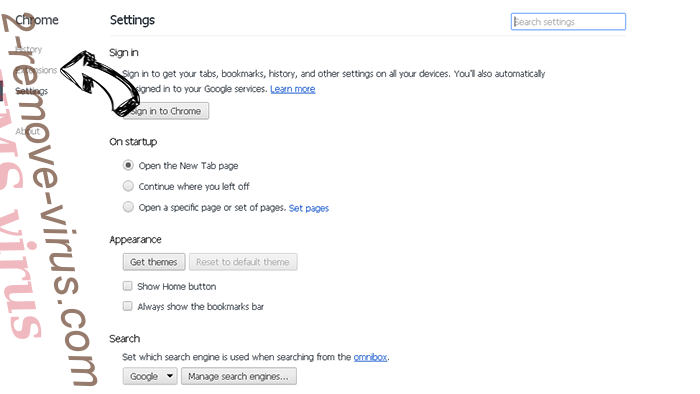

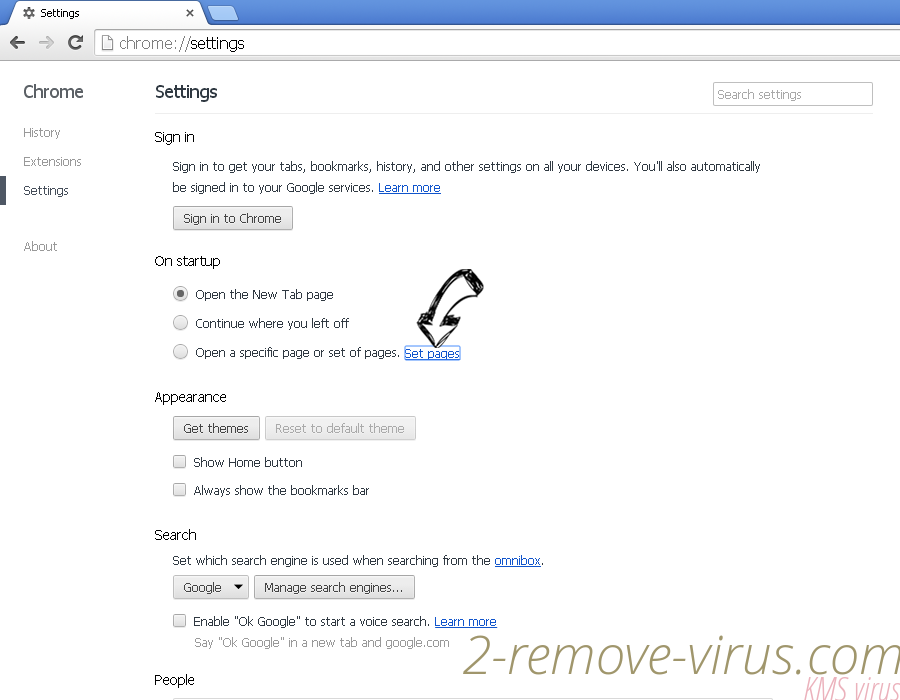

Zresetować Google Chrome homepage i nie wykonać zrewidować silnik, jeśli było porywacza przez wirusa

- Naciśnij ikonę menu i kliknij przycisk Ustawienia.

- Poszukaj "Otworzyć konkretnej strony" lub "Zestaw stron" pod "na uruchomienie" i kliknij na zestaw stron.

- W innym oknie usunąć złośliwe wyszukiwarkach i wchodzić ten, który chcesz użyć jako stronę główną.

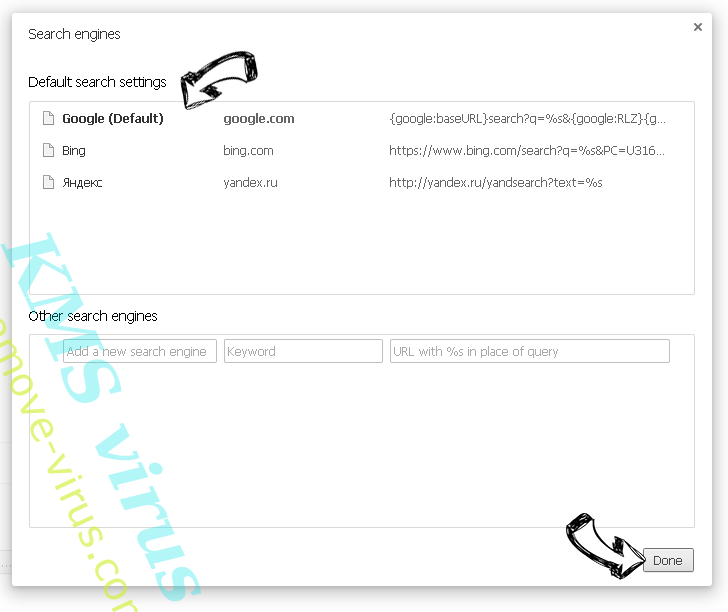

- W sekcji Szukaj wybierz Zarządzaj wyszukiwarkami. Gdy w wyszukiwarkach..., usunąć złośliwe wyszukiwania stron internetowych. Należy pozostawić tylko Google lub nazwę wyszukiwania preferowany.

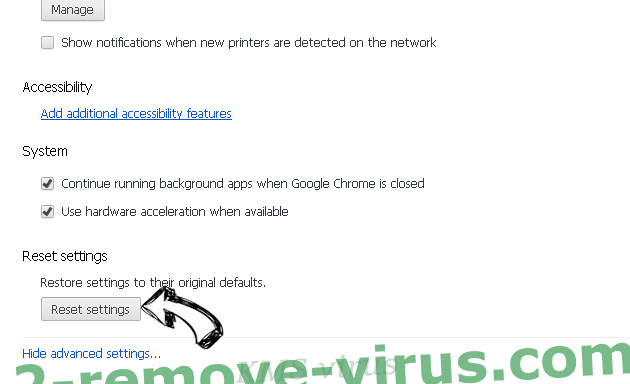

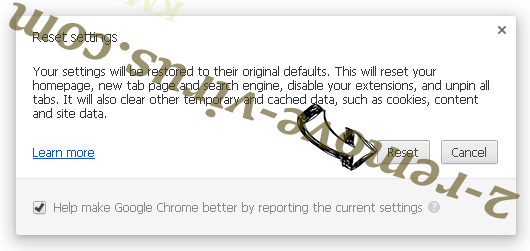

Zresetować przeglądarkę

- Jeśli przeglądarka nie dziala jeszcze sposób, w jaki wolisz, można zresetować swoje ustawienia.

- Otwórz menu i przejdź do ustawienia.

- Naciśnij przycisk Reset na koniec strony.

- Naciśnij przycisk Reset jeszcze raz w oknie potwierdzenia.

- Jeśli nie możesz zresetować ustawienia, zakup legalnych anty malware i skanowanie komputera.

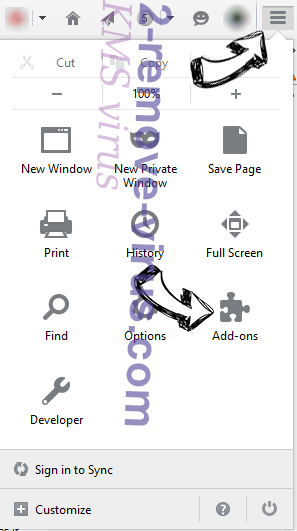

Usuń Hacker Who Has Access To Your Operating System z Mozilla Firefox

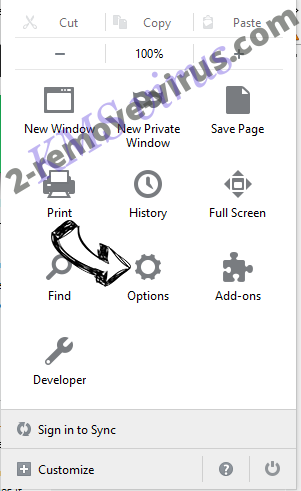

- W prawym górnym rogu ekranu naciśnij menu i wybierz Dodatki (lub naciśnij kombinację klawiszy Ctrl + Shift + A jednocześnie).

- Przenieść się do listy rozszerzeń i dodatków i odinstalować wszystkie podejrzane i nieznane wpisy.

Zmienić stronę główną przeglądarki Mozilla Firefox został zmieniony przez wirus:

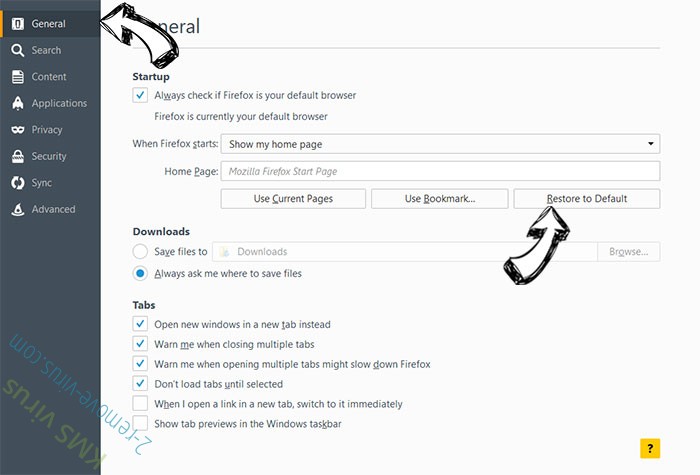

- Stuknij menu (prawy górny róg), wybierz polecenie Opcje.

- Na karcie Ogólne Usuń szkodliwy adres URL i wpisz preferowane witryny lub kliknij przycisk Przywróć domyślne.

- Naciśnij przycisk OK, aby zapisać te zmiany.

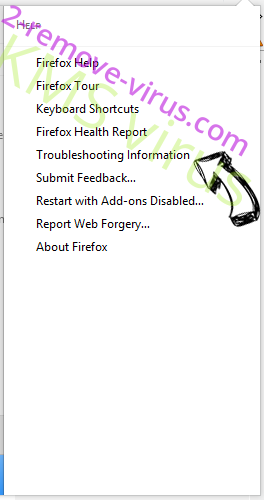

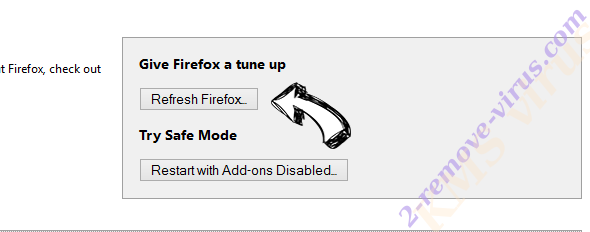

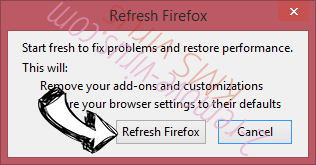

Zresetować przeglądarkę

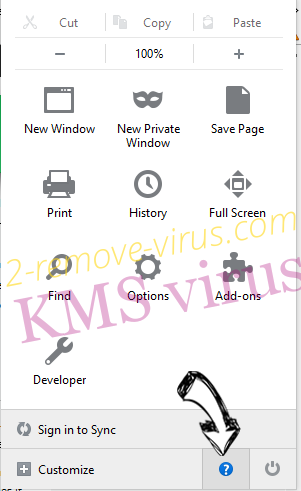

- Otwórz menu i wybierz przycisk Pomoc.

- Wybierz, zywanie problemów.

- Naciśnij przycisk odświeżania Firefox.

- W oknie dialogowym potwierdzenia kliknij przycisk Odśwież Firefox jeszcze raz.

- Jeśli nie możesz zresetować Mozilla Firefox, skanowanie całego komputera z zaufanego anty malware.

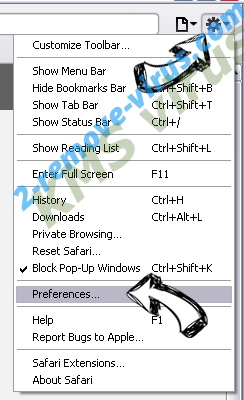

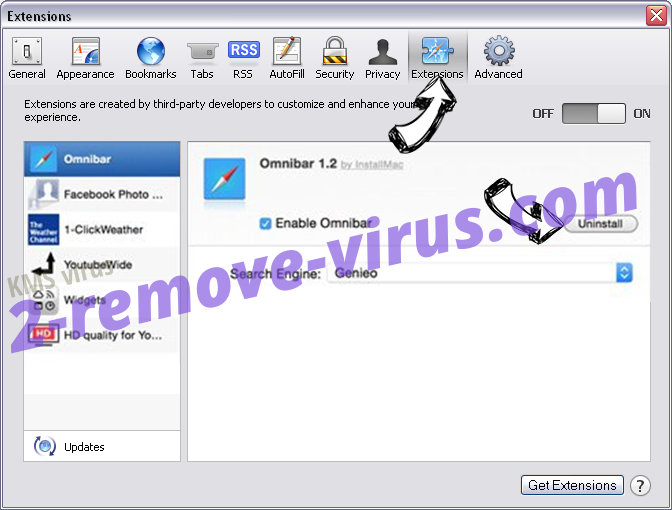

Uninstall Hacker Who Has Access To Your Operating System z Safari (Mac OS X)

- Dostęp do menu.

- Wybierz Preferencje.

- Przejdź do karty rozszerzeń.

- Naciśnij przycisk Odinstaluj niepożądanych Hacker Who Has Access To Your Operating System i pozbyć się wszystkich innych nieznane wpisy, jak również. Jeśli nie jesteś pewien, czy rozszerzenie jest wiarygodne, czy nie, po prostu usuń zaznaczenie pola Włącz aby go tymczasowo wyłączyć.

- Uruchom ponownie Safari.

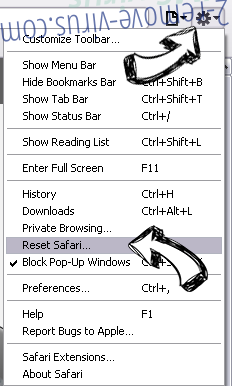

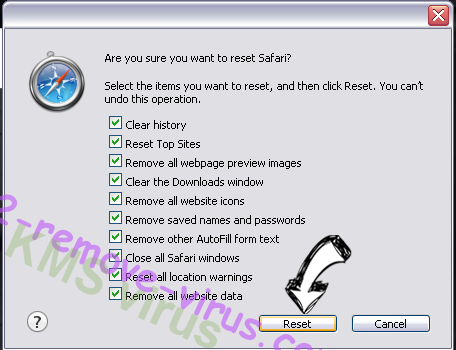

Zresetować przeglądarkę

- Wybierz ikonę menu i wybierz Resetuj Safari.

- Wybierz opcje, które chcesz zresetować (często wszystkie z nich są wstępnie wybrane) i naciśnij przycisk Reset.

- Jeśli nie możesz zresetować przeglądarkę, skanowanie komputera cały z autentycznych przed złośliwym oprogramowaniem usuwania.

Site Disclaimer

2-remove-virus.com is not sponsored, owned, affiliated, or linked to malware developers or distributors that are referenced in this article. The article does not promote or endorse any type of malware. We aim at providing useful information that will help computer users to detect and eliminate the unwanted malicious programs from their computers. This can be done manually by following the instructions presented in the article or automatically by implementing the suggested anti-malware tools.

The article is only meant to be used for educational purposes. If you follow the instructions given in the article, you agree to be contracted by the disclaimer. We do not guarantee that the artcile will present you with a solution that removes the malign threats completely. Malware changes constantly, which is why, in some cases, it may be difficult to clean the computer fully by using only the manual removal instructions.