Jeśli wiadomość e-mail wylądowała „Hello My Perverted Friend” w Twojej skrzynce odbiorczej, wiedz, że to oszustwo. Nie wierz w to, co jest napisane w e-mailu, ponieważ jest to tylko taktyka zastraszania, aby zmusić Cię do zapłaty. Możesz po prostu usunąć oszustwo e-mailowe „Hello My Perverted Friend” ze swojej skrzynki odbiorczej.

„Witaj, mój zboczony przyjacielu” – tak zaczyna się ten oszukańczy e-mail. Należy do kategorii oszustw seksualnych, ponieważ grozi opublikowaniem nieistniejących filmów dla dorosłych użytkowników, jeśli płatność nie zostanie dokonana.

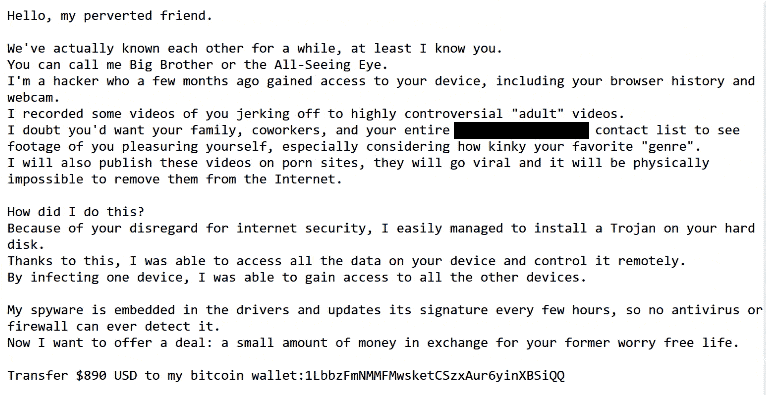

To bardzo ogólne oszustwo seksualne, które widzieliśmy już wiele razy. Chociaż tekst może być sformułowany inaczej, oszustwo działa w taki sam sposób, jak inne. Nadawca wiadomości e-mail najpierw próbuje przyciągnąć uwagę odbiorcy słowami takimi jak „Cześć, mój zboczony przyjacielu”, a następnie straszy użytkowników twierdzeniami o zhakowanych urządzeniach i wulgarnych filmach.

Oszust twierdzi, że był w stanie uzyskać dostęp do Twojego urządzenia i przejąć kontrolę nad Twoją kamerą internetową. Twierdzą, że nagrali wyraźny film, na którym oglądasz treści pornograficzne i grożą, że opublikują go na stronie pornograficznej, a także wyślą do wszystkich Twoich kontaktów. Podobno byli w stanie uzyskać dostęp do twojego urządzenia, instalując „trojana na twoim dysku twardym”. Oszust twierdzi nawet, że Twój program antywirusowy nie wykryje trojana, ponieważ jego sygnatura jest aktualizowana co kilka godzin.

Zgodnie z e-mailem, jeśli chcesz zapobiec wyciekowi wideo, musisz zapłacić 890 USD w bitcoinach na podany adres portfela. Jest rzeczą oczywistą, że to nic innego jak oszustwo. Nie musisz nic płacić i nie ma wideo.

Subject: No reply.

Hello, my perverted friend.

We’ve actually known each other for a while, at least I know you.

You can call me Big Brother or the All-Seeing Eye.

I’m a hacker who a few months ago gained access to your device, including your browser history and webcam.

I recorded some videos of you jerking off to highly controversial „adult” videos.

I doubt you’d want your family, coworkers, and your entire ____ contact list to see footage of you pleasuring yourself, especially considering how kinky your favorite „genre”.

I will also publish these videos on porn sites, they will go viral and it will be physically impossible to remove them from the Internet.How did I do this?

Because of your disregard for internet security, I easily managed to install a Trojan on your hard disk.

Thanks to this, I was able to access all the data on your device and control it remotely.

By infecting one device, I was able to gain access to all the other devices.My spyware is embedded in the drivers and updates its signature every few hours, so no antivirus or firewall can ever detect it.

Now I want to offer a deal: a small amount of money in exchange for your former worry free life.Transfer $890 USD to my bitcoin wallet:1LbbzFmNMMFMwsketCSzxAur6yinXBSiQQ

As soon as I receive confirmation of the payment, I will delete all the videos that compromise you, remove the virus from all your devices and you will never hear from me again.

It’s a very small price for not destroying your reputation in the eyes of others, who think that you are a decent man, according to your messengers. You can think of me as some sort of life coach who wants you to start appreciating what you have.You have 48 hours. I will receive a notification as soon as you open this email, and from this moment, the countdown will begin.

If you’ve never dealt with cryptocurrency before, it’s very easy. Simply type „cryptocurrency exchange” into a search engine, and then all set.Here’s what you shouldn’t do:

– Don’t reply to my email. It was sent from a temporary email account.

– Don’t call the police. Remember, I have access to all your devices, and as soon as I notice such activity, it will automatically lead to the publishing of all the videos.

– Don’t try to reinstall your system or reset your device. First of all, I already have the videos, and secondly, as I said, I have remote access to all your devices, and once I notice such an attempt, you know what happens.Remember, crypto addresses are anonymous, so you won’t be able to track down my wallet.

So long story short, let’s resolve this situation with a benefit for me and you.

I always keep my word unless someone tries to trick me.Lastly, a little advice for the future. Start taking your online security more seriously.

Change your passwords regularly and set up multi-factor authentication on all your accounts.Best wishes.

Te e-maile wykorzystują taktykę zastraszania i język gróźb, aby zaalarmować użytkowników i zmusić ich do reakcji bez zastanowienia. Niezależnie od tego, czy odbiorca faktycznie oglądał pornografię, czy nie, taktyka zastraszania może czasami działać.

W jaki sposób oszuści zajmujący się szantażem seksualnym uzyskali Twój adres e-mail?

Być może zastanawiasz się, w jaki sposób oszust zdołał uzyskać Twój adres e-mail, jeśli nie dlatego, że włamał się do Twojego komputera. Prawdopodobnie Twój adres e-mail został ujawniony przez jakąś usługę, z której korzystasz, i trafił do pakietu danych sprzedawanego na forum hakerskim. Złośliwi aktorzy kupują tego typu dane do swoich złośliwych celów, czy to oszustw, czy dystrybucji złośliwego oprogramowania. Niestety, po wycieku wiadomości e-mail niewiele możesz zrobić poza większą czujnością na potencjalnie złośliwe wiadomości e-mail. Możesz sprawdzić, czy Twój adres e-mail wyciekł na haveibeenpwned .

Powinniśmy wspomnieć, że aby wyglądać bardziej przekonująco, e-maile z wyłudzeniami seksualnymi mogą czasami zawierać legalne hasła. Gdy użytkownicy widzą hasło, którego używają, ujawnione w wiadomości e-mail, wpadają w panikę. Jednak złośliwi aktorzy uzyskują hasła w taki sam sposób, jak adresy e-mail. Usługi, które nie mają odpowiednich zabezpieczeń, mogą stać się ofiarami włamań, a jeśli hasła nie są chronione, trafiają w ręce cyberprzestępców. Jeśli więc widzisz swoje hasło w wiadomości e-mail, oznacza to, że usługa, do której go użyłeś, została naruszona. W takim przypadku konieczna jest natychmiastowa zmiana hasła. Hasła powinny być unikalne dla każdego konta i nigdy nie powinny być ponownie używane.