Co to jest Hidden Bee trojan

Jeśli aplikacja anty-malware wykrywa coś przez nazwę Hidden Bee trojan , urządzenie prawdopodobnie ma rodzajowy Trojan w nim. Konie trojańskie może doprowadzić do poważnych problemów z maszyną, ponieważ nie są drobne zagrożenia. Twoje informacje mogą zostać podjęte, inne wirusy mogą zainstalować, lub może skończyć się z ransomware.

Jeśli oprogramowanie anty-malware wykrywa Hidden Bee trojan , powinieneś sobie z tym poradzić szybko, jak to jest poważne, nawet jeśli jest to Generic Trojan. Chodzi o tego rodzaju zanieczyszczeń jest to, że próbują uniknąć wypowiedzenia tak długo, jak to możliwe. Jeśli zagrożenie nie jest widoczne w czasie, może wykraść informacje, wymazać lub zabrać pliki do zakładowego.

Jeśli masz tendencję do otwierania spamu wiadomości e-mail, odwiedź złośliwe strony lub pobrać pirackich treści ze wszystkich rodzajów stron internetowych, wątpliwych nawyków przeglądania prawdopodobnie doprowadziły do urządzenia coraz zanieczyszczone. Po usunięciu Hidden Bee trojan może być konieczne dokonanie zmian w sposobie przeglądania Internetu.

Metody rozprzestrzeniania Trojan

Jednym z bardziej klasycznych powodów użytkowników kończy się z trojanami, ponieważ używają torrentów, aby uzyskać bezpłatne treści chronionych prawami autorskimi. Ze względu na to, jak proste jest uzyskanie złośliwego oprogramowania w ten sposób, sugerujemy, aby nie używać torrentów.

Jest to również łatwe do zanieczyszczania maszyn z trojanami, jeśli mają tendencję do otwierania załączników e-mail spam. Często zdarza się, że Ci nadawcy tych e-maili udawać, że od organów ścigania lub znanych organizacji i firm, aby położyć nacisk na użytkownika. Powszechnie, odbiorniki e-mail będą zastraszani, aby otworzyć plik, ponieważ podobno ma informacji w odniesieniu do bardzo wrażliwej materii. Wystarczy otworzyć zainfekowany plik dla złośliwego oprogramowania do wykonywania szkodliwych działań.

Co robi Hidden Bee trojan

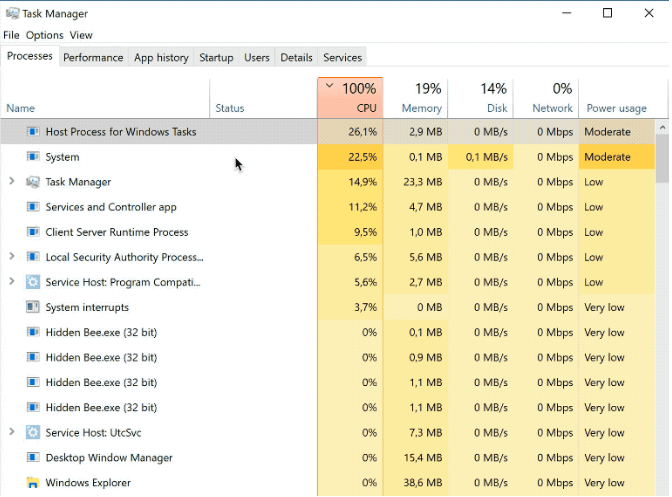

Hidden Bee trojan jest jak malware usuwania aplikacji, takich jak Kaspersky, ESET, Malwarebytes, TrendMicro, nazwa Windows Defender niektórych rodzajowych trojanów. Zastanawianie się, czy komputer jest jakieś rzeczywiste niebezpieczeństwo jest trudne, jak nazwa identyfikacyjna nie ujawnia wiele. Jedną rzeczą, która może się zdarzyć jest Trojan uzyskiwanie dostępu i kradzież plików i dokumentów. Co niepokojące jest to, że trojany pracują cicho, co oznacza, że nie zauważając nic nie jest niemożliwe.

Ze względu na wspomniane już rzeczy, jak również fakt, że Trojan może otworzyć Backdoor dla innego złośliwego oprogramowania, aby wejść, radzić sobie z zanieczyszczeniami szybko.

Jak wyeliminować Hidden Bee trojan

Ponieważ szukał konkretnej nazwy wykrywania, który jest używany przez oprogramowanie do usuwania złośliwego oprogramowania, to prawdopodobnie bezpieczne przypuszczać masz zainstalowane oprogramowanie do usuwania złośliwego oprogramowania. Jednak, możliwe jest, że program nie jest w stanie usunąć Hidden Bee trojan . Może być wymagane, aby zainstalować inny program anty-malware do Hidden Bee trojan usunięcia lub może trzeba zrobić wszystko samemu. Twój program anty-malware może być również wykrycie czegoś fałszywie, co Hidden Bee trojan fałszywe wykrycie.

Offers

Pobierz narzędzie do usuwaniato scan for Hidden Bee trojanUse our recommended removal tool to scan for Hidden Bee trojan. Trial version of provides detection of computer threats like Hidden Bee trojan and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej