Co to jest .Igal extension virus

.Igal extension virus ransomware jest klasyfikowany jako niebezpieczny szkodliwy program, ponieważ jeśli urządzenie go dostanie, możesz mieć poważne problemy. Szyfrowanie danych złośliwego oprogramowania nie jest czymś, na co każdy wpadł wcześniej, a jeśli po raz pierwszy go napotkasz, szybko dowiesz się, jak wiele szkód może wyrządzić. Jeśli do szyfrowania plików użyto zaawansowanego algorytmu szyfrowania, nie będzie można ich otworzyć, ponieważ zostaną one zablokowane. Uważa się, że jest to bardzo niebezpieczne zagrożenie, ponieważ zablokowane pliki ransomware nie zawsze można odszyfrować.

Istnieje możliwość płacenia okupu, aby uzyskać deszyfrator, ale nie zalecamy tego. Płacenie nie zawsze gwarantuje odszyfrowane pliki, więc spodziewaj się, że możesz po prostu marnować pieniądze. Naiwnością może być myślenie, że cyberprzestępcy poczują się zobowiązani do pomocy w odzyskiwaniu plików, kiedy mogą po prostu wziąć pieniądze. Ponadto, poddając się wymaganiom, będziesz wspierać ich przyszłe projekty złośliwego oprogramowania. Czy rzeczywiście chcesz wspierać coś, co robi wiele milionów dolarów szkód. A im więcej ludzi poddaje się wymaganiom, tym bardziej opłacalne ransomware dostaje, a to przyciąga wielu ludzi do branży. Rozważ zainwestowanie żądanych pieniędzy w kopię zapasową, ponieważ możesz ponownie znaleźć się w sytuacji, w której ponownie napotkasz utratę pliku. W przypadku, gdy masz kopię zapasową, zanim system został zanieczyszczony, naprawić .Igal extension virus wirusa i przejść do odzyskiwania danych. Jeśli nie wiesz, co to jest ransomware, jest również możliwe, że nie wiesz, jak udało ci się dostać do systemu, dlatego uważnie przeczytaj poniższy akapit.

W jaki sposób nabyłeś .Igal extension virus

Ransomware zazwyczaj podróżuje za pomocą metod, takich jak załączniki e-mail, złośliwe pliki do pobrania i zestawy exploitów. Ponieważ użytkownicy wydają się być bardzo nieostrożni, gdy otwierają wiadomości e-mail i pobierają pliki, zwykle nie ma potrzeby, aby ci, którzy rozprzestrzeniają ransomware, używali bardziej wyszukanych metod. Jednak niektóre pliki szyfrujące złośliwe programy używają zaawansowanych metod. Oszuści nie muszą wkładać wiele wysiłku, wystarczy napisać ogólny e-mail, który wydaje się nieco autentyczny, dołączyć zainfekowany plik do wiadomości e-mail i wysłać go do potencjalnych ofiar, które mogą myśleć, że nadawca jest osobą legalną. Tematy dotyczące pieniędzy są powszechnie używane jako użytkownicy są bardziej podatne na otwieranie tych wiadomości e-mail. A jeśli ktoś, kto podszywa się pod Amazon, miał wysłać wiadomość e-mail do osoby o wątpliwej aktywności na swoim koncie lub zakupie, właściciel konta byłby znacznie bardziej skłonny do otwarcia załącznika bez zastanowienia. Aby się przed tym zabezpieczyć, istnieją pewne rzeczy, które powinieneś zrobić, gdy masz do czynienia z wiadomościami e-mail. Bardzo ważne jest, aby sprawdzić nadawcę, aby zobaczyć, czy są ci znane i dlatego można mu zaufać. Nie spiesz się, aby otworzyć załączony plik tylko dlatego, że nadawca wydaje się uzasadniony, najpierw musisz dokładnie sprawdzić, czy adres e-mail pasuje do rzeczywistej wiadomości e-mail nadawcy. Bądź na poszukiwania błędów gramatycznych lub użytkowania, które są zwykle dość rażące w tego rodzaju e-maili. Powitanie używane może być również wskazówką, jak prawdziwe firmy, których e-mail należy otworzyć będzie używać nazwy, zamiast ogólnych pozdrowienia jak Drogi Klient / Członek. Słabe punkty na urządzeniu Programy podatne na ataki mogą być również używane jako ścieżka do systemu. Luki te są zazwyczaj odkrywane przez badaczy złośliwego oprogramowania, a gdy dostawcy dowiadują się o nich, publikują aktualizacje, dzięki czemu złośliwe strony nie mogą wykorzystać ich do uszkodzenia urządzeń za pomocą złośliwego oprogramowania. Niemniej jednak, z tego czy innego powodu, nie każdy jest szybki, aby zaktualizować swoje oprogramowanie. Ponieważ wiele złośliwego oprogramowania może korzystać z tych słabych punktów, ważne jest, aby programy regularnie otrzymywać aktualizacje. Stale nękany o aktualizacje mogą być uciążliwe, więc mogą być skonfigurowane do instalacji automatycznie.

Co możesz zrobić ze swoimi danymi

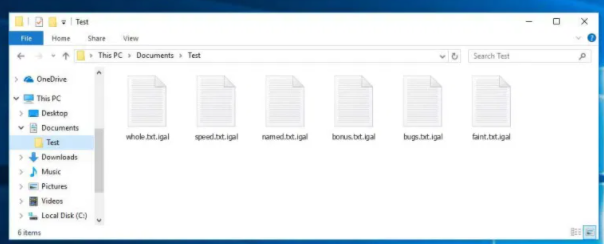

Złośliwe oprogramowanie do kodowania danych jest przeznaczone tylko dla plików specif i są szyfrowane natychmiast po ich znalezieniu. Twoje pliki nie będą dostępne, więc nawet jeśli nie widzisz, co się dzieje na początku, będziesz wiedział, że coś jest nie tak w końcu. Sprawdź pliki pod kątem dziwnych rozszerzeń dodanych, pomogą one zidentyfikować, które ransomware masz. Niestety, dekodowanie plików może być niemożliwe, jeśli ransomware użył potężnego algorytmu szyfrowania. W notatce o kupnie przestępcy powiedzą Ci, co się stało z twoimi plikami i zaoferują ci metodę ich przywrócenia. Co oni zaproponują to użycie ich deszyfratora, który będzie cię kosztować. Jeśli notatka nie wyświetla kwoty, którą musisz zapłacić, zostaniesz poproszony o wysłanie do nich wiadomości e-mail, aby ustalić cenę, może wahać się od kilkudziesięciu dolarów do ewentualnie kilkuset. Z powodów, o których już rozmawialiśmy, nie sugerujemy płacenia okupu. Jeśli którakolwiek z pozostałych opcji nie pomoże, tylko wtedy powinieneś pomyśleć o spełnieniu żądań. Być może gdzieś przechowujesz swoje dane, ale po prostu zapomniałeś. Może być również możliwe, że będzie można zlokalizować wolny deszyfrator. Program deszyfrujący może być dostępny za darmo, jeśli ktoś był w stanie odszyfrować plik szyfrujący złośliwe oprogramowanie. Weź to pod uwagę, zanim jeszcze pomyślisz o płaceniu oszustom. Byłoby mądrzej kupić kopię zapasową z niektórych tych pieniędzy. Jeśli najbardziej istotne pliki są przechowywane gdzieś, po prostu usunąć .Igal extension virus wirusa, a następnie przywrócić pliki. Jeśli zapoznasz się z złośliwym oprogramowaniem kodowania danych jest rozpowszechniane, powinieneś być w stanie uniknąć przyszłych ransomware. Musisz przede wszystkim zaktualizować oprogramowanie, gdy aktualizacja staje się dostępna, tylko pobieranie z bezpiecznych / legalnych źródeł i zatrzymać losowo otwierania plików dodanych do wiadomości e-mail.

.Igal extension virus Usuwania

Jeśli jest nadal obecny na urządzeniu, sugerujemy uzyskanie oprogramowania chroniącego przed złośliwym oprogramowaniem, aby go zakończyć. Jeśli nie masz doświadczenia z komputerami, może skończyć się przypadkowo uszkodzenia systemu podczas próby naprawienia .Igal extension virus wirusa ręcznie. Zamiast tego, za pomocą programu anty-malware nie narazić komputer w niebezpieczeństwie. Tego typu programy są wykonane z zamiarem wykrycia lub nawet zapobiegania tego rodzaju infekcji. Po zainstalowaniu wybranego narzędzia anty-malware, wystarczy wykonać skanowanie narzędzia, a jeśli infekcja zostanie znaleziona, upoważnić go, aby się go pozbyć. Jednak niefortunne może to być, narzędzie anty-malware nie jest w stanie odzyskać swoje dane. Gdy urządzenie jest czyste, zacznij regularnie śmiwalować dane.

Offers

Pobierz narzędzie do usuwaniato scan for .Igal extension virusUse our recommended removal tool to scan for .Igal extension virus. Trial version of provides detection of computer threats like .Igal extension virus and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć .Igal extension virus w trybie awaryjnym z obsługą sieci.

Usunąć .Igal extension virus z Windows 7/Windows Vista/Windows XP

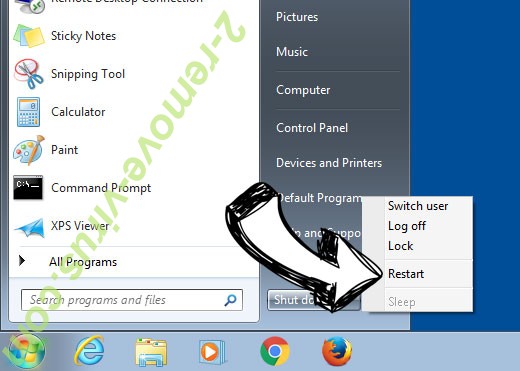

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

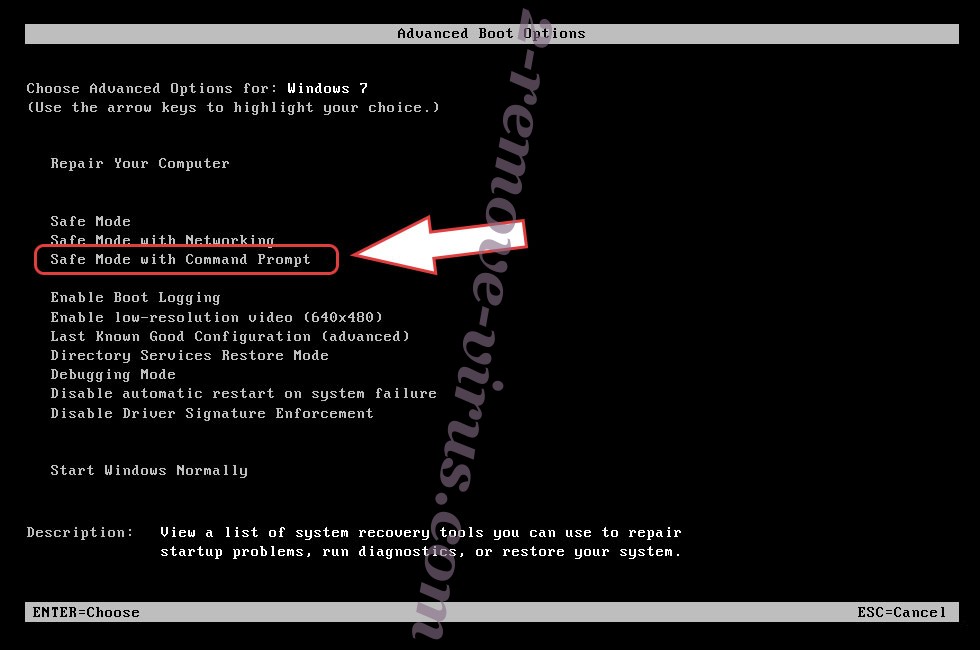

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć .Igal extension virus

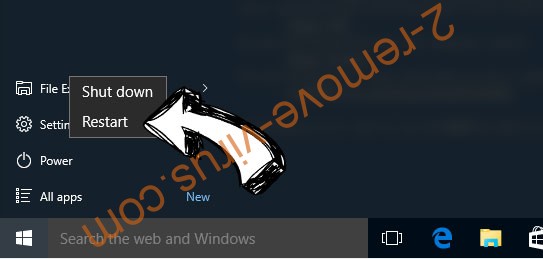

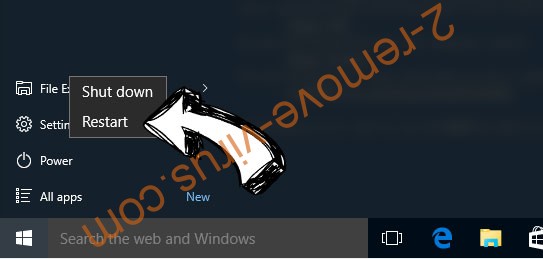

Usunąć .Igal extension virus z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

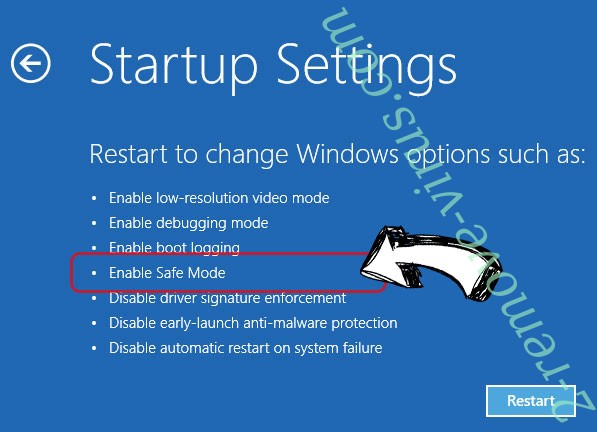

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć .Igal extension virus

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

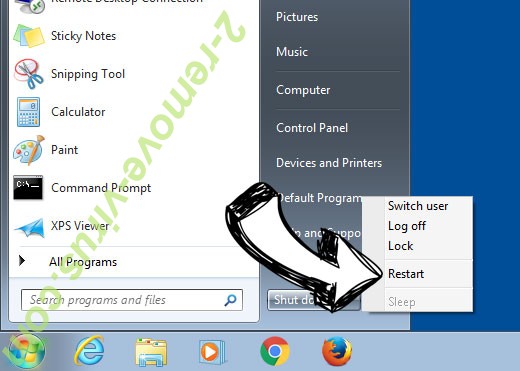

Usunąć .Igal extension virus z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

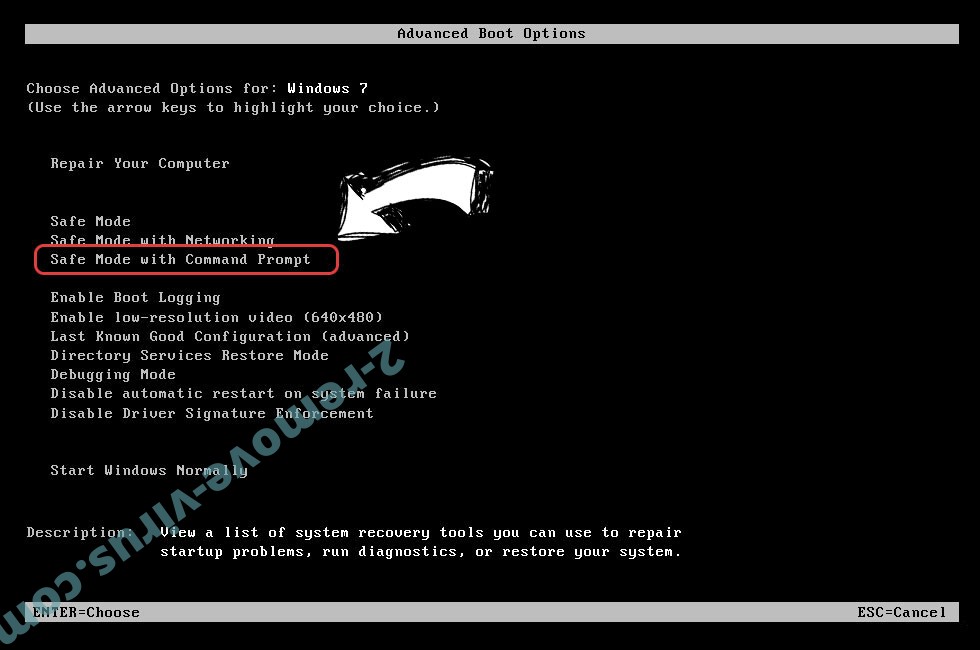

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

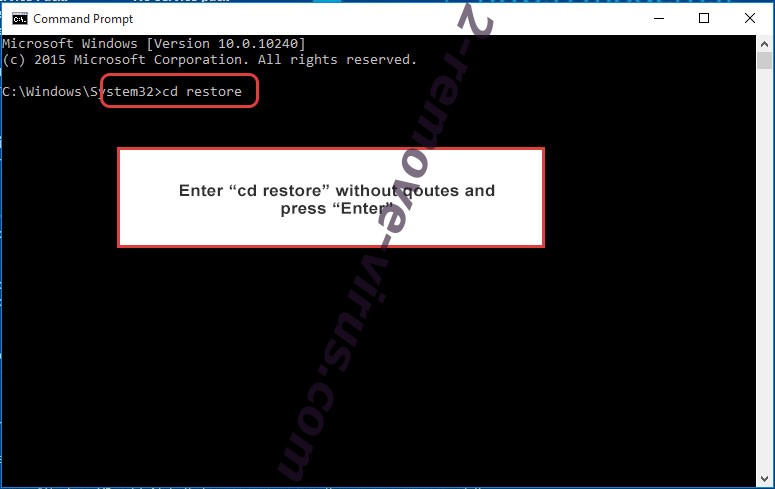

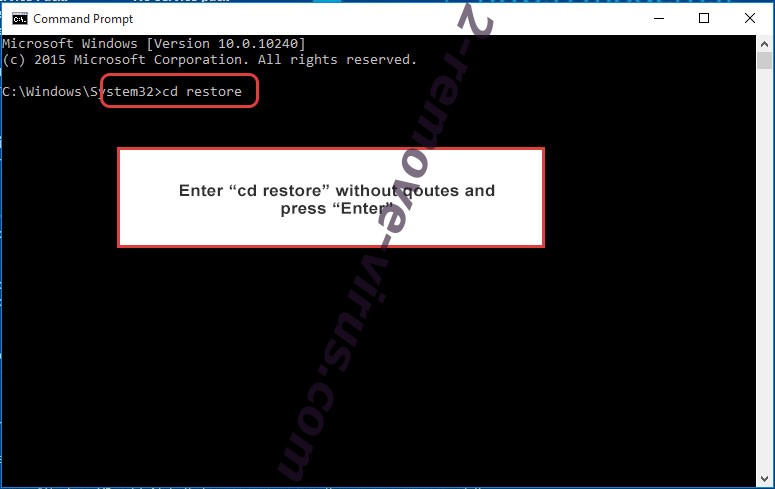

- Wpisz cd restore i naciśnij Enter.

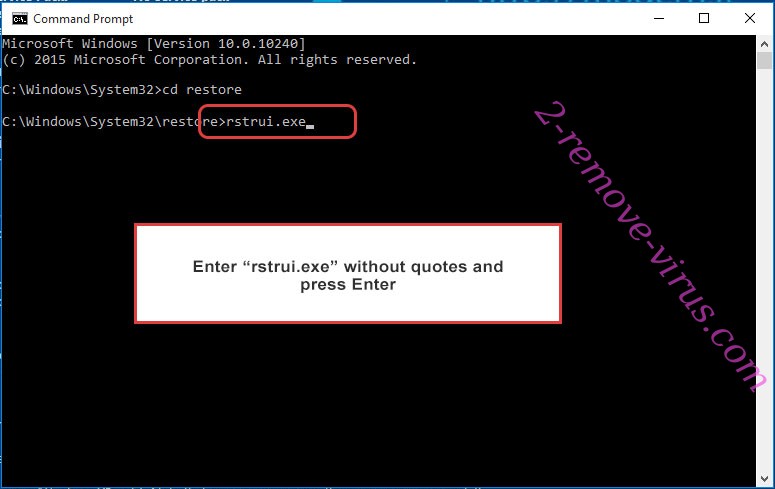

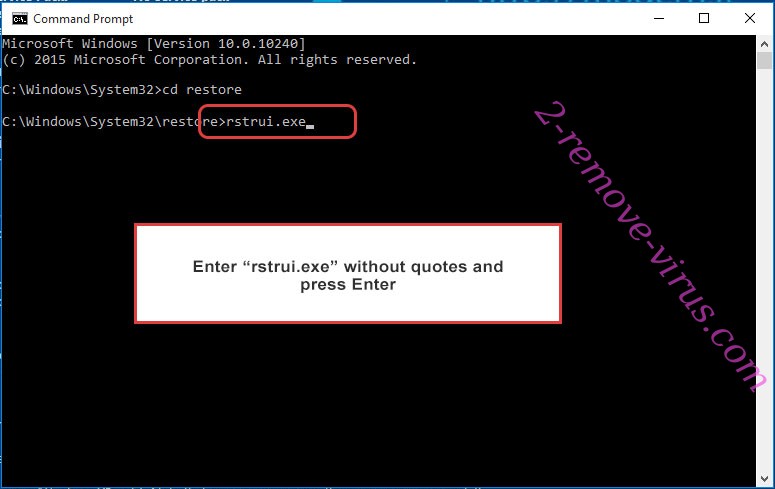

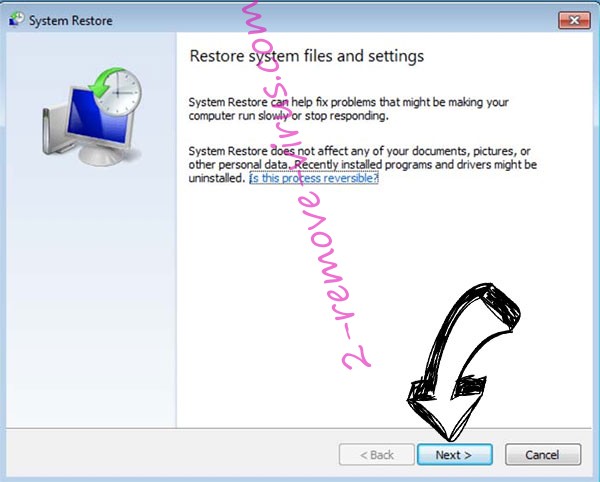

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

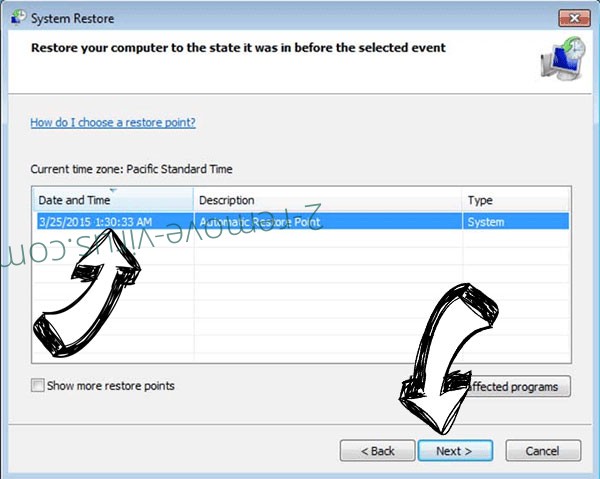

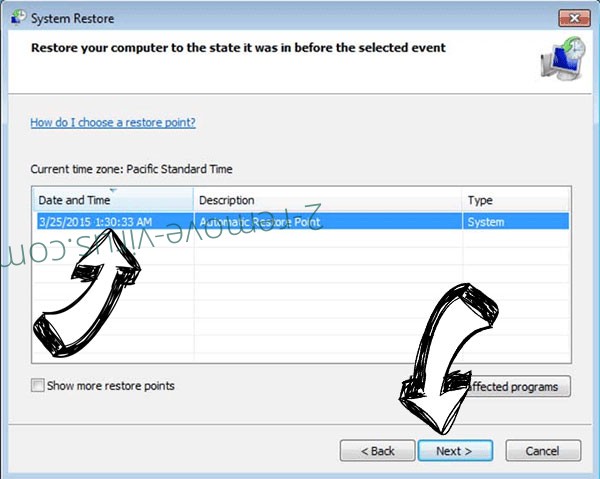

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

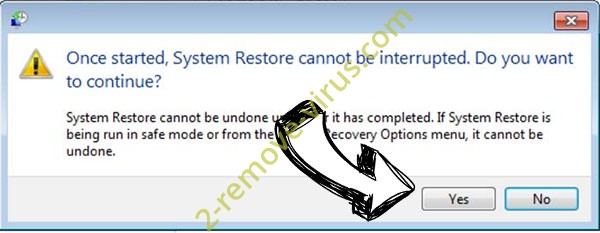

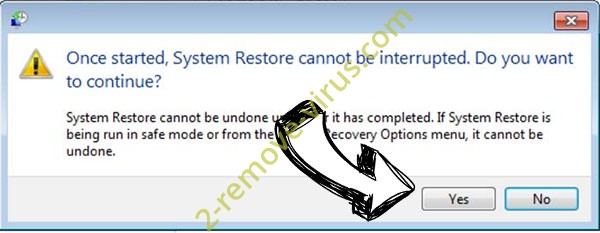

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć .Igal extension virus z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

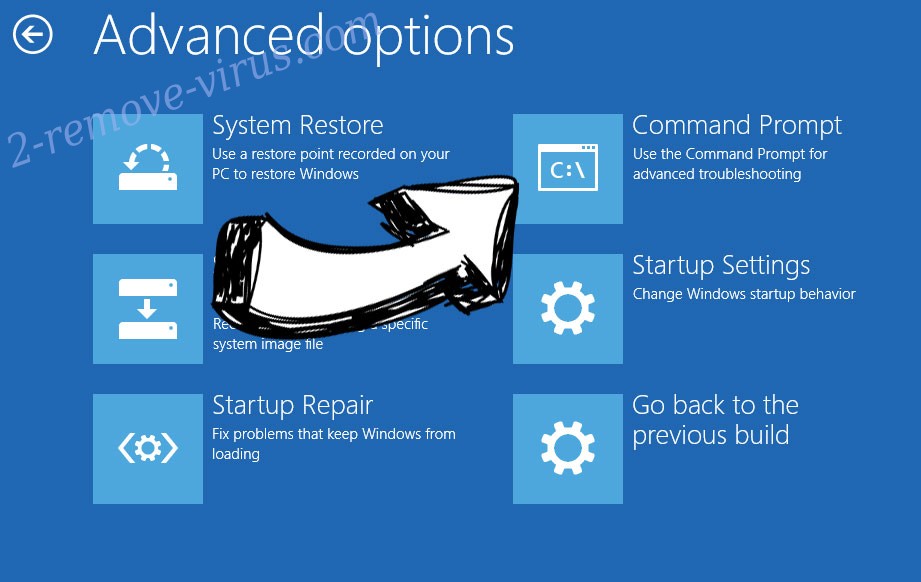

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.