Informacje o Ijikpvj malware wirusie

Ransomware znany Ijikpvj malware jako jest klasyfikowany jako bardzo szkodliwe zakażenie, ze względu na możliwe uszkodzenia może zrobić na komputerze. Być może niekoniecznie słyszeliście o nim lub napotkaliście go wcześniej, a szczególnie szokujące może być dowiedzieć się, co robi. Złośliwe oprogramowanie do kodowania danych ma tendencję do używania zaawansowanych algorytmów szyfrowania w procesie szyfrowania, co uniemożliwia dostęp do nich dłużej. Ofiary nie zawsze są w stanie odszyfrować pliki, dlatego ransomware jest tak szkodliwy.

Oszuści dadzą Ci narzędzie deszyfrujące, ale podając się do wymagań może nie być najlepszym rozwiązaniem. Zanim cokolwiek innego, płacenie nie zapewni, że pliki są odszyfrowywane. Naiwnością może być sądzić, że osoby odpowiedzialne za szyfrowanie plików poczują się zobowiązane do pomocy w odzyskaniu danych, gdy nie muszą. Dodatkowo, że pieniądze okupu będzie finansować przyszłe ransomware lub innego złośliwego oprogramowania. Czy rzeczywiście chcesz wspierać przemysł, który już robi miliardy dolarów wartości szkód dla firm. Ludzie są również coraz bardziej przyciąga do biznesu, ponieważ ilość ludzi, którzy płacą okup uczynić szyfrowanie danych malware bardzo opłacalne. Inwestowanie pieniędzy, które są wymagane od ciebie do tworzenia kopii zapasowych może być lepszym rozwiązaniem, ponieważ utrata danych nie będzie problemem. Jeśli masz dostępną opcję tworzenia kopii zapasowej, możesz po prostu Ijikpvj malware wyeliminować, a następnie odzyskać dane, nie martwiąc się o ich utratę. Omówimy, w jaki sposób dane szyfrujące złośliwe oprogramowanie rozprzestrzenia się i jak go uniknąć w akapicie poniżej.

Ijikpvj Ransomware metody rozprzestrzeniania

Często można zobaczyć złośliwe oprogramowanie kodujące pliki dołączone do wiadomości e-mail lub na wątpliwych stronach internetowych pobierania. Ponieważ użytkownicy są dość zaniedbania w kontaktach z e-maili i pobierania plików, często nie ma potrzeby dla dystrybutorów ransomware do korzystania z bardziej skomplikowanych sposobów. Bardziej wyrafinowane metody mogą być również stosowane, choć nie tak często. Hakerzy dołączają złośliwy plik do wiadomości e-mail, piszą półuchniętny tekst i udają wiarygodną firmę/organizację. Często można natknąć się na tematy dotyczące pieniędzy w tych e-mailach, ponieważ użytkownicy są bardziej podatni na spadające na tego rodzaju tematy. Oszuści wolą udawać amazon i poinformować, że podejrzana aktywność została zaobserwowana na Twoim koncie lub dokonano jakiegoś zakupu. Musisz zwrócić uwagę na pewne znaki, gdy masz do czynienia z e-maili, jeśli chcesz czystego systemu. Jeśli nadawca nie jest Ci znany, zanim otworzysz coś, co ci wysłał, zbadaj go. Nawet jeśli znasz nadawcę, nie spiesz się, najpierw zbadaj adres e-mail, aby upewnić się, że jest prawdziwy. Rażące błędy gramatyczne są również znakiem. Innym dość oczywistym znakiem jest brak twojego imienia w pozdrowieniu, jeśli prawdziwa firma / nadawca miałaby wysłać ci e-maila, na pewno użyją Twojego imienia zamiast typowego powitania, takiego jak Klient lub Członek. Zakażenie jest również możliwe za pomocą niezałatanych słabych punktów znalezionych w programach komputerowych. Program zawiera pewne luki, które mogą być wykorzystane do złośliwego oprogramowania, aby dostać się do komputera, ale dostawcy naprawić je wkrótce po ich wykryciu. Jednak z tego czy innego powodu nie każdy szybko aktualizuje swoje oprogramowanie. Sytuacje, w których złośliwe oprogramowanie używa słabych punktów, aby wprowadzić jest tak istotne, że oprogramowanie jest często aktualizowane. Aktualizacje mogą być instalowane automatycznie, jeśli nie chcesz się nimi za każdym razem przejmować.

Co możesz zrobić ze swoimi danymi

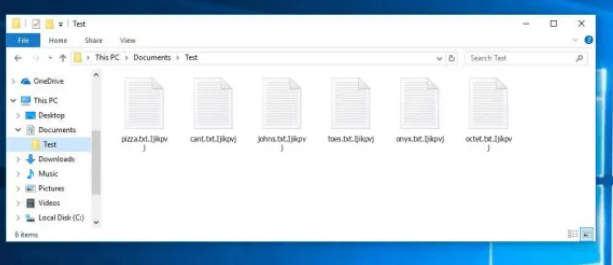

Twoje pliki zostaną zakodowane, gdy tylko ransomware dostanie się do twojego komputera. Początkowo może to być mylące, co się dzieje, ale gdy pliki nie mogą być otwierane w normalny sposób, powinno stać się jasne. Zobaczysz, że wszystkie zakodowane pliki mają dziwne rozszerzenia dołączone do nich, a to prawdopodobnie pomogło ci zidentyfikować złośliwe oprogramowanie kodujące pliki. Niestety, przywrócenie plików może być niemożliwe, jeśli złośliwe oprogramowanie szyfrujące plik używało potężnych algorytmów szyfrowania. Notatka o okupie opisze, co stało się z Twoimi plikami. Zostaniesz poproszony o zapłatę okupu w zamian za odszyfrowanie plików za pośrednictwem ich narzędzia. Kwoty okupu są zazwyczaj określone w nocie, ale czasami ofiary są proszone o wysłanie do nich wiadomości e-mail, aby ustalić cenę, więc to, co płacisz, zależy od tego, jak ważne są Twoje pliki. Zakup oprogramowania deszyfrującego nie jest zalecaną opcją, z powodów, o których już wspominaliśmy. Zanim jeszcze rozważa zapłatę, najpierw przyjrzyj się innym alternatywom. Spróbuj zapamiętać, że może kopie plików są dostępne, ale zapomniałeś o tym. Darmowe narzędzie deszyfrujące może być również dostępne. Darmowe narzędzie deszyfrujące może być dostępne, jeśli plik szyfrujący złośliwy program dostał się do wielu systemów i badaczy złośliwego oprogramowania byli w stanie go złamać. Weź tę opcję pod uwagę i tylko wtedy, gdy masz całkowitą pewność, że darmowe oprogramowanie deszyfrujące jest niedostępne, jeśli nawet rozważyć spełnienie wymagań. Nie musisz się martwić, jeśli system został zanieczyszczony ponownie lub rozbił się, jeśli zainwestował część tej sumy w kopię zapasową zakupu za te pieniądze. Jeśli wykonano kopię zapasową przed inwazją infekcji, można odzyskać dane po usunięciu Ijikpvj malware wirusa. W przyszłości unikaj ransomware i możesz to zrobić, zapoznając się z jego sposobami rozprzestrzeniania się. Co najmniej, przestań otwierać załączniki wiadomości e-mail w lewo i w prawo, aktualizuj oprogramowanie i pobieraj tylko ze źródeł, o których wiadomo, że są bezpieczne.

Sposoby usuwania Ijikpvj malware wirusów

Aby zakończyć kodowanie danych złośliwego oprogramowania, jeśli jest nadal obecny w systemie, trzeba będzie uzyskać kodowanie plików złośliwego oprogramowania. Jeśli nie masz doświadczenia z komputerami, może skończyć się nieumyślnie uszkodzenia urządzenia podczas próby ręcznego naprawienia Ijikpvj malware wirusa. Jeśli nie chcesz wyrządzić dalszych szkód, użyj narzędzia chroniącego przed złośliwym oprogramowaniem. Narzędzie do usuwania złośliwego oprogramowania jest w celu dbania o tego typu zagrożenia, w zależności od tego, które zostały wybrane, może nawet zapobiec infekcji. Po zainstalowaniu wybranego narzędzia anty-malware, wystarczy wykonać skanowanie urządzenia i pozwolić mu pozbyć się infekcji. Jednak oprogramowanie chroniące przed złośliwym oprogramowaniem nie pomoże Ci w przywracaniu plików, ponieważ nie jest w stanie tego zrobić. Po oczyszczeniu infekcji upewnij się, że otrzymujesz kopię zapasową i regularnie twórz kopie zapasowe wszystkich niezbędnych danych.

Offers

Pobierz narzędzie do usuwaniato scan for Ijikpvj malwareUse our recommended removal tool to scan for Ijikpvj malware. Trial version of provides detection of computer threats like Ijikpvj malware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć Ijikpvj malware w trybie awaryjnym z obsługą sieci.

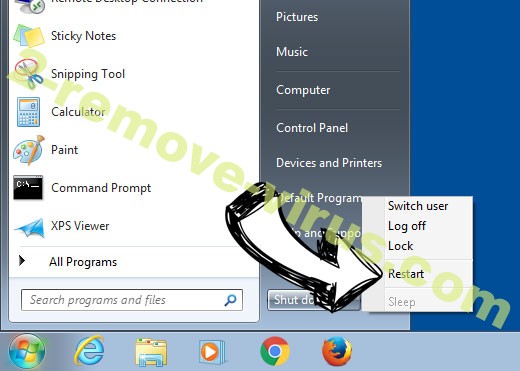

Usunąć Ijikpvj malware z Windows 7/Windows Vista/Windows XP

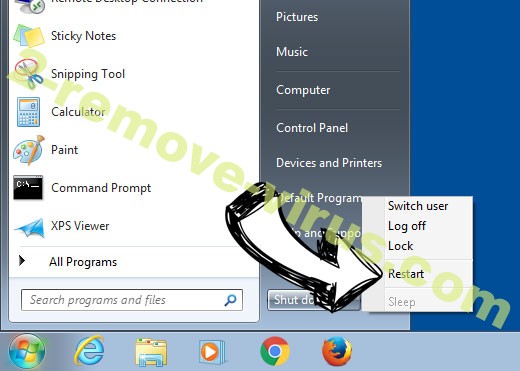

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

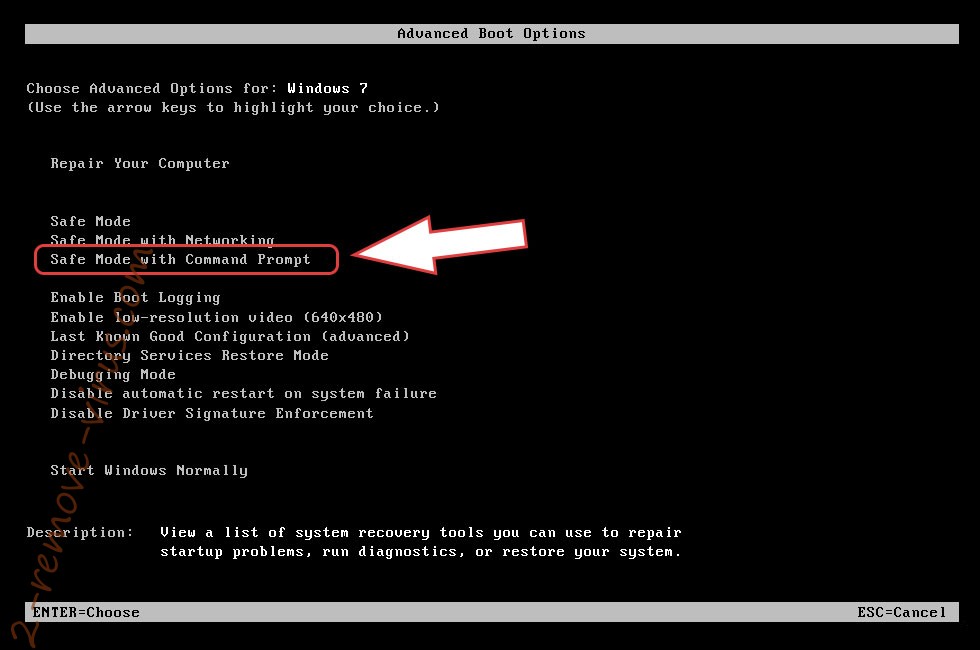

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć Ijikpvj malware

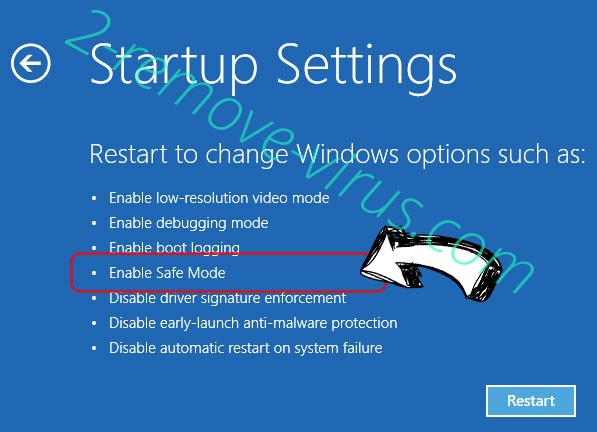

Usunąć Ijikpvj malware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć Ijikpvj malware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

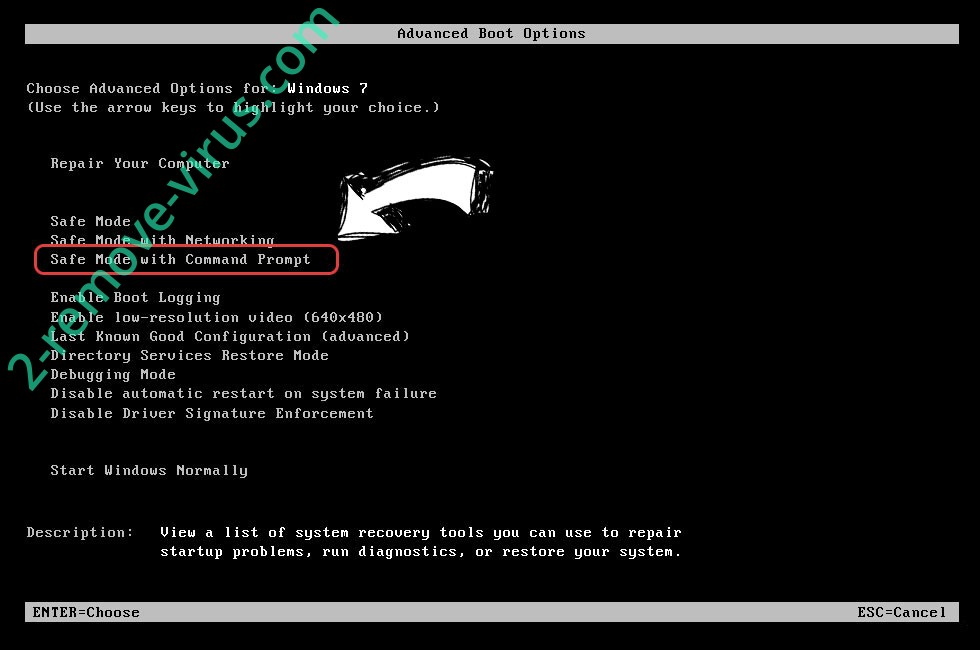

Usunąć Ijikpvj malware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

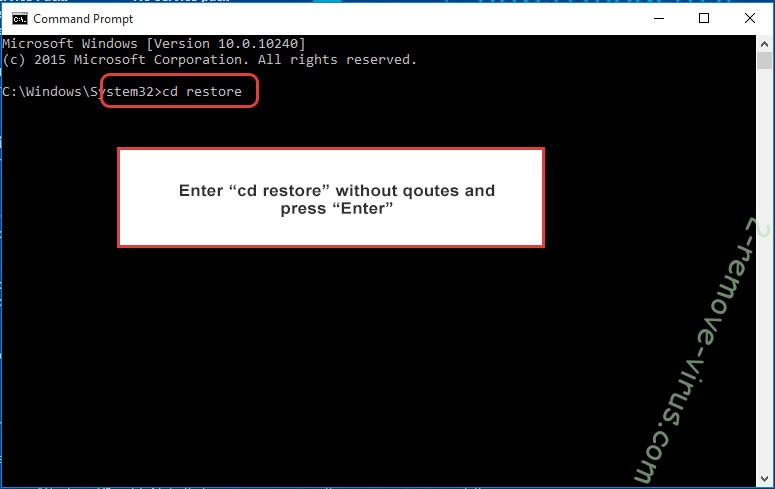

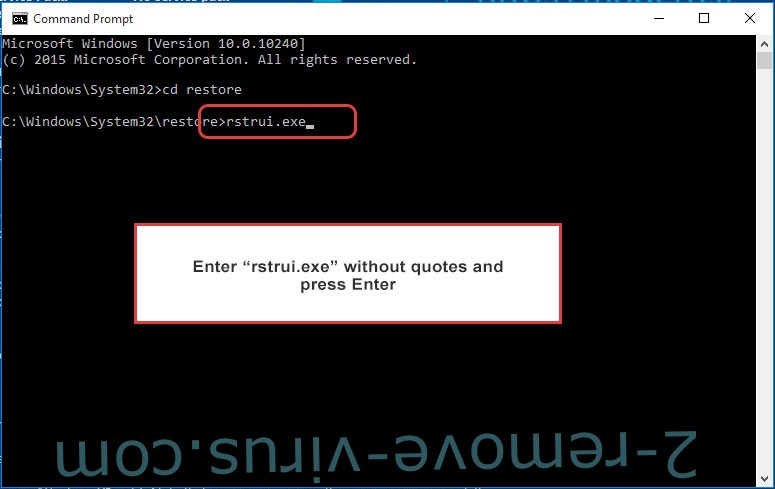

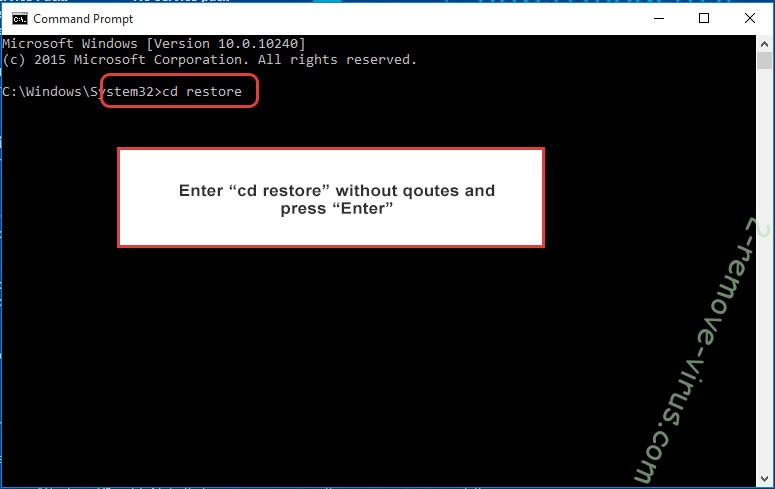

- Wpisz cd restore i naciśnij Enter.

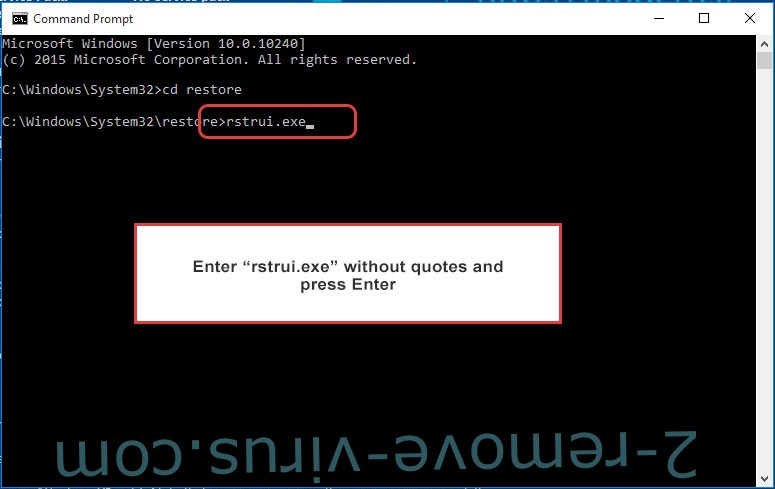

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

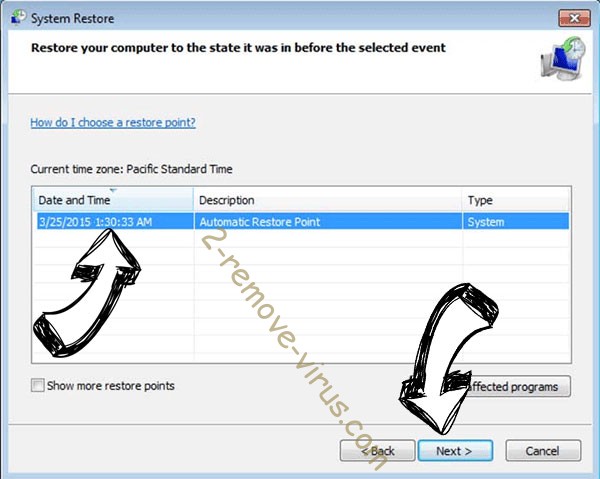

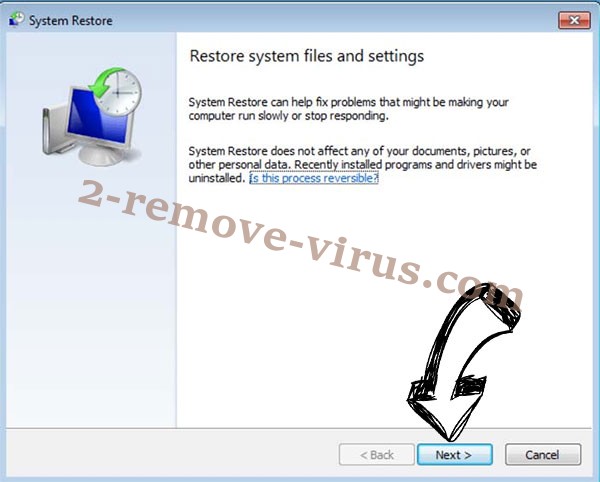

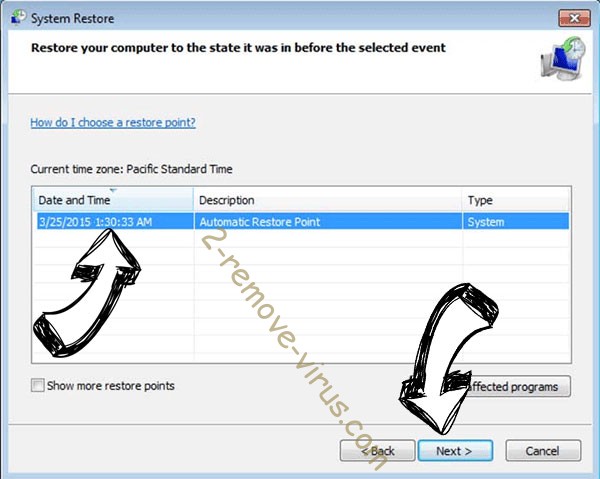

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

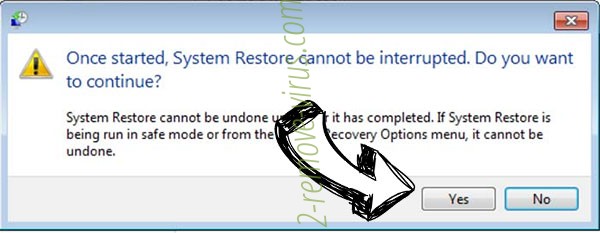

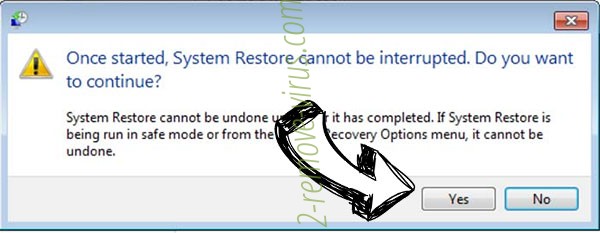

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć Ijikpvj malware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

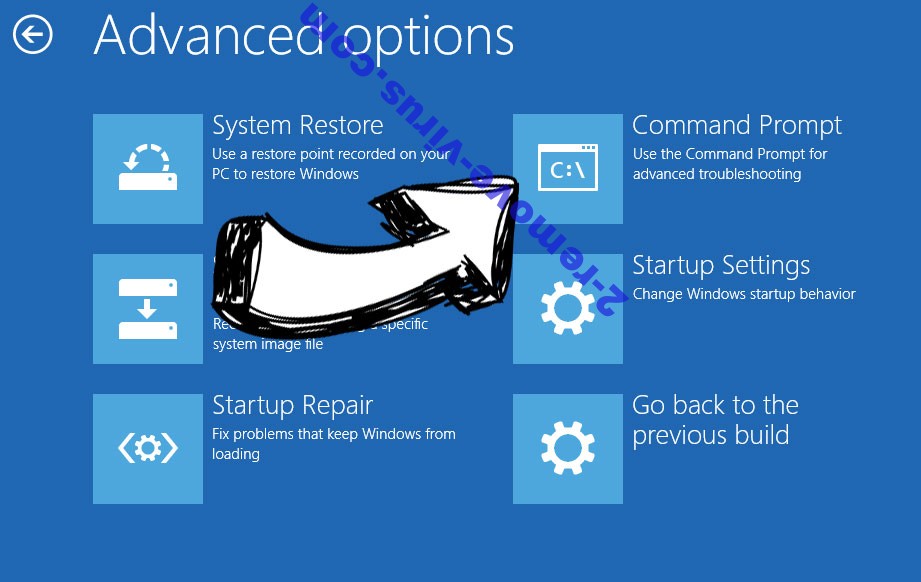

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.