O IT ransomware

IT ransomware to złośliwe oprogramowanie szyfrujące pliki, ogólnie znane jako ransomware. Podczas gdy ransomware został szeroko mówił o, może przegapiłeś go, więc może być nieświadomy, co infekcja może oznaczać dla komputera. Nie będzie można uzyskać dostępu do plików, jeśli złośliwe oprogramowanie kodujące dane zablokowało je, dla których używane są zaawansowane algorytmy szyfrowania. Ponieważ szyfrowanie plików złośliwy program może spowodować trwałą utratę plików, tego typu infekcji jest bardzo niebezpieczne mieć.

Cyberoszuści zaoferują ci deszyfrator, wystarczy zapłacić pewną kwotę pieniędzy, ale nie jest to zalecana opcja z kilku powodów. Po pierwsze, może skończyć się po prostu wydawać pieniądze, ponieważ pliki nie zawsze są odzyskane po dokonaniu płatności. Dlaczego osoby odpowiedzialne za szyfrowanie danych pomogą Ci je odzyskać, gdy nic nie powstrzyma ich przed zabraniem pieniędzy. Należy również pamiętać, że pieniądze zostaną wykorzystane na przyszłe projekty złośliwego oprogramowania. Szacuje się już, że ransomware wyrządził miliardom szkód firmom w 2017 roku, a to tylko oszacowanie. Im więcej ludzi płaci, tym bardziej przynosi to zyski, przyciągając w ten sposób więcej ludzi, którzy chcą zarabiać łatwe pieniądze. Rozważ zakup kopii zapasowej z tymi pieniędzmi, ponieważ możesz znaleźć się w sytuacji, w której ponownie napotkasz utratę danych. Następnie można po prostu wyeliminować IT ransomware wirusa i przywrócić pliki z miejsca, w którym są ich przechowywania. Jeśli wcześniej nie napotkałeś złośliwego oprogramowania do kodowania danych, możliwe jest również, że nie wiesz, jak udało ci się dostać do systemu, w którym to przypadku uważnie przeczytaj poniższy akapit.

W jaki sposób nabyłeś ransomware

Załączniki wiadomości e-mail, zestawy exploitów i złośliwe pliki do pobrania są najczęstszymi metodami szyfrowania plików złośliwego oprogramowania. Ponieważ użytkownicy wydają się być raczej zaniedbania w kontaktach z e-maili i pobierania plików, zwykle nie jest konieczne dla tych, dystrybucji złośliwego oprogramowania kodowania plików do korzystania z bardziej skomplikowanych sposobów. Możliwe jest również, że bardziej wyrafinowana metoda została użyta do infekcji, ponieważ niektóre ransomware z nich korzystają. Wszystko, co hakerzy muszą zrobić, to dołączyć złośliwy plik do wiadomości e-mail, napisać jakiś tekst i fałszywie twierdzić, że pochodzi od wiarygodnej firmy / organizacji. Problemy związane z pieniędzmi są częstym tematem w tych wiadomościach e-mail, ponieważ użytkownicy biorą je poważniej i są bardziej skłonni do angażowania się. Często hakerzy podszywają się pod Amazon, a e-mail informuje, że na Twoim koncie odnotowano dziwną aktywność lub dokonano jakiegoś zakupu. Bądź na poszukiwania niektórych znaków przed otwarciem załączników e-mail. Sprawdź nadawcę, czy jest to osoba, którą znasz. Sprawdzanie adresu e-mail nadawcy jest nadal konieczne, nawet jeśli znasz nadawcę. Ponadto, należy zwrócić uwagę na błędy gramatyczne, które mogą być dość oczywiste. Należy również wziąć pod uwagę, w jaki sposób są adresowane, jeśli jest to nadawca, z którym miałeś wcześniej interesy, zawsze będzie cię powitać swoim imieniem i nazwiskiem, zamiast uniwersalnego Klienta lub Członka. Zakażenie jest również możliwe za pomocą niezałatanego programu komputerowego. Oprogramowanie jest wyposażony w słabe punkty, które mogą być wykorzystane przez ransomware, ale ogólnie, deweloperzy oprogramowania je załatać. Niemniej jednak, jak wykazały powszechne ataki ransomware, nie wszyscy użytkownicy instalują te aktualizacje. Zaleca się zainstalowanie poprawki za każdym razem, gdy jest ono dostępne. Aktualizacje można ustawić tak, aby były instalowane automatycznie, jeśli nie chcesz za każdym razem mieć z nimi problemów.

Jak IT ransomware działa

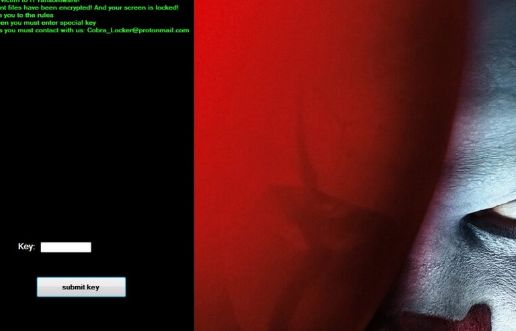

Złośliwe oprogramowanie szyfrujące pliki skanuje w poszukiwaniu określonych typów plików po dodaniu się do urządzenia i zostanie szybko zakodowane po ich zidentyfikowaniu. Nawet jeśli sytuacja nie była jasna początkowo, stanie się dość oczywiste, że coś jest nie tak, gdy nie można uzyskać dostępu do plików. Sprawdź rozszerzenia dołączone do zaszyfrowanych plików, pomogą one rozpoznać złośliwe oprogramowanie kodujące dane. Dane mogły zostać zaszyfrowane przy użyciu zaawansowanych algorytmów szyfrowania, co może oznaczać, że pliki nie są możliwe do odzyskania. Po zablokowaniu wszystkich danych na urządzeniu zostanie umieszczony list okupu, który spróbuje wyjaśnić, co się stało i jak należy postępować. Zostaniesz zaproponowany deszyfrator, za cenę oczywiście, a przestępcy twierdzą, że korzystanie z innego sposobu odblokowania IT ransomware plików może prowadzić do trwale zaszyfrowanych danych. Notatka powinna określać cenę narzędzia do odszyfrowywania, ale jeśli tak nie jest, będziesz musiał wysłać e-mail do przestępców za pośrednictwem dostarczonego adresu. Z już omawianych powodów płacenie oszustom nie jest sugerowaną opcją. Gdy którakolwiek z innych opcji nie pomaga, tylko wtedy powinieneś nawet rozważyć spełnienie wymagań. Spróbuj zapamiętać, czy kiedykolwiek wykonałeś kopię zapasową, twoje pliki mogą być gdzieś przechowywane. Lub, jeśli masz szczęście, może być dostępny darmowy deszyfrator. Specjaliści od złośliwego oprogramowania są czasami w stanie opracować deszyfratory za darmo, jeśli są w stanie odszyfrować złośliwe oprogramowanie kodowania plików. Zanim podejmiesz decyzję o zapłaceniu, zajrzyj do deszyfratora. Użycie żądanej sumy dla niezawodnej kopii zapasowej może zrobić więcej dobrego. A jeśli kopia zapasowa jest dostępna, możesz odzyskać pliki stamtąd po usunięciu IT ransomware wirusa, jeśli jest nadal obecny w systemie. Jak najlepiej, aby uniknąć szyfrowania plików złośliwego oprogramowania w przyszłości i jednym ze sposobów, aby to zrobić, jest zapoznanie się z oznacza, że może wejść do urządzenia. Co najmniej, przestań otwierać załączniki wiadomości e-mail losowo, aktualizuj oprogramowanie i pobieraj tylko ze źródeł, o których wiesz, że możesz zaufać.

IT ransomware Usuwania

Jeśli ransomware jest nadal w urządzeniu, program do usuwania złośliwego oprogramowania powinny być stosowane, aby pozbyć się go. Jeśli masz niewielkie doświadczenie, jeśli chodzi o komputery, przypadkowe uszkodzenie może być spowodowane przez system podczas próby naprawienia IT ransomware wirusa ręcznie. Zamiast tego zachęcamy do korzystania z oprogramowania do usuwania złośliwego oprogramowania, metody, która nie zaszkodziłaby twojemu systemowi dalej. To oprogramowanie jest przydatne, aby mieć na komputerze, ponieważ może nie tylko naprawić, IT ransomware ale także położyć kres podobnym, którzy próbują dostać się. Znajdź odpowiednie narzędzie, a po zainstalowaniu zeskanuj urządzenie w poszukiwaniu zagrożenia. Niestety, takie narzędzie nie pomoże w odszyfrowaniu danych. Po zakończeniu szyfrowania plików złośliwego oprogramowania, upewnij się, że otrzymasz kopię zapasową i regularnie wykonać kopie wszystkich ważnych danych.

Offers

Pobierz narzędzie do usuwaniato scan for IT ransomwareUse our recommended removal tool to scan for IT ransomware. Trial version of provides detection of computer threats like IT ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć IT ransomware w trybie awaryjnym z obsługą sieci.

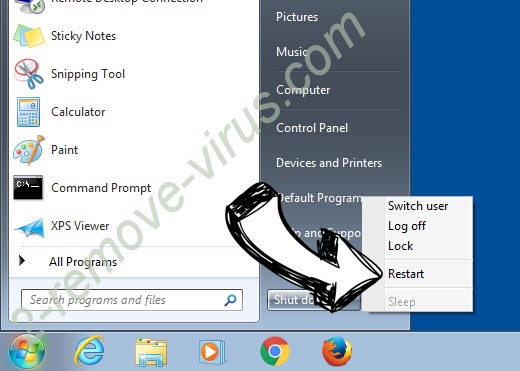

Usunąć IT ransomware z Windows 7/Windows Vista/Windows XP

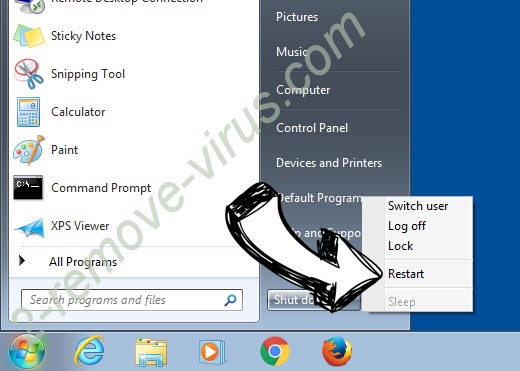

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

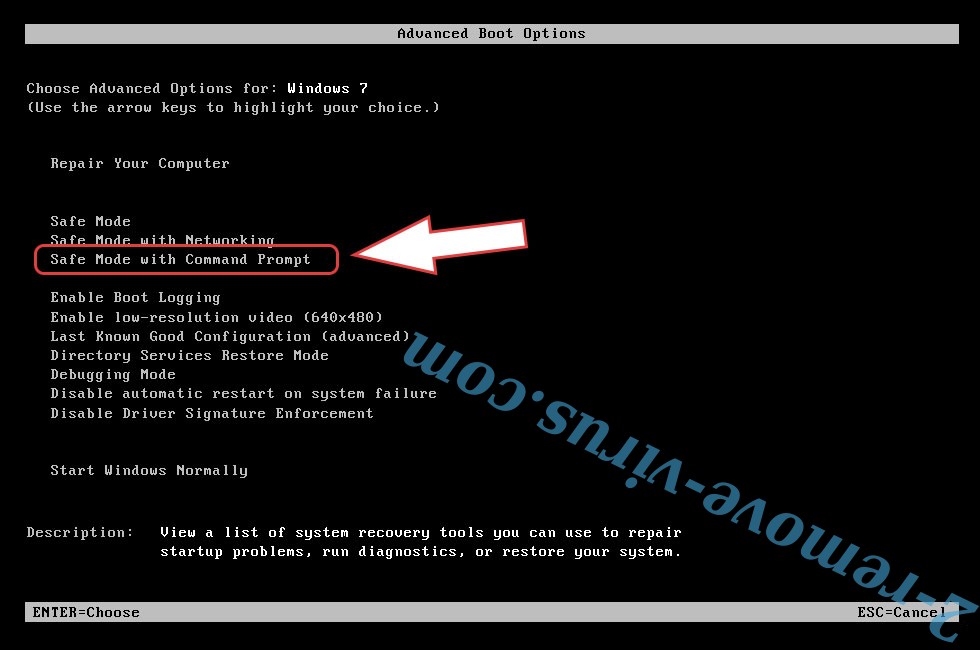

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć IT ransomware

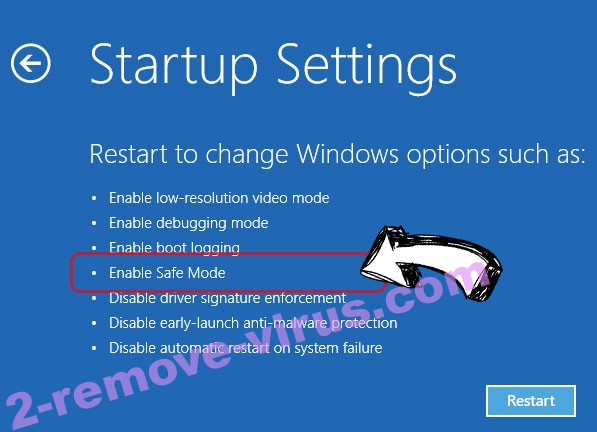

Usunąć IT ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć IT ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

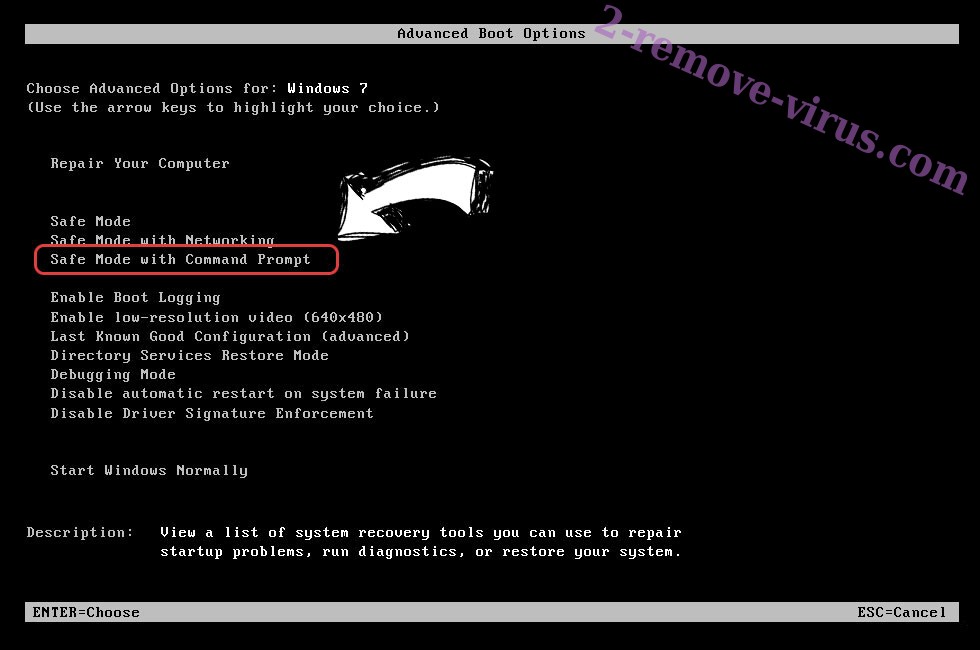

Usunąć IT ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

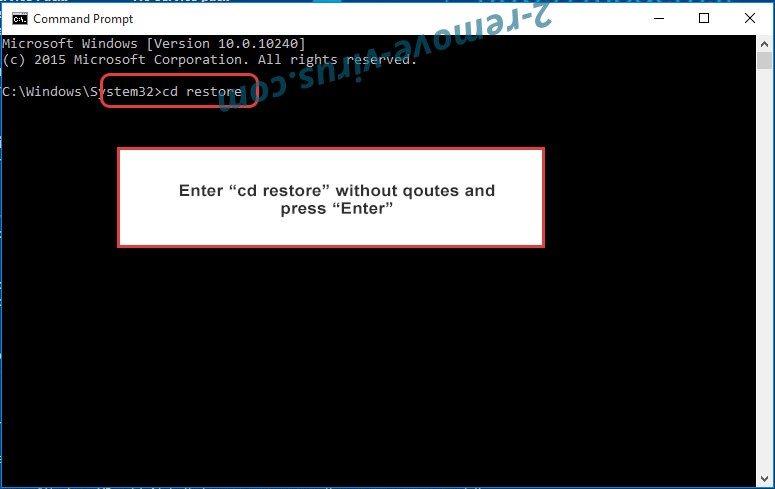

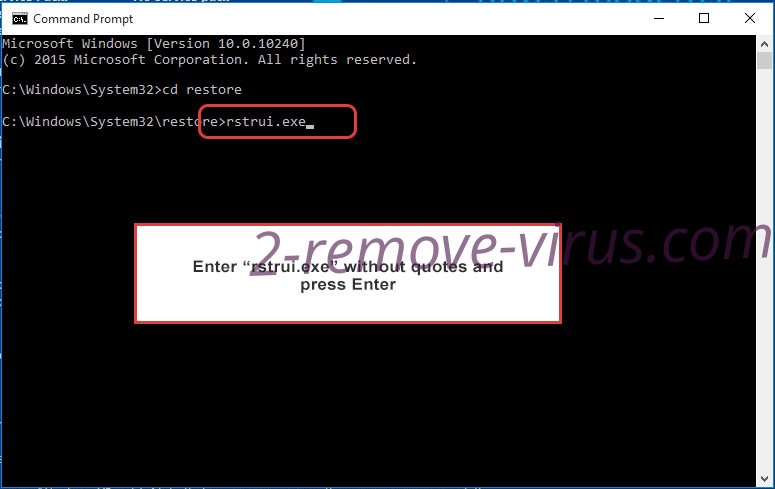

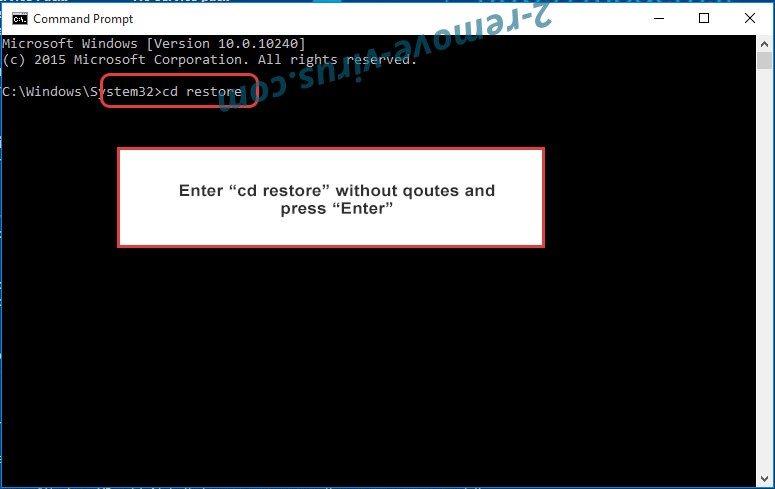

- Wpisz cd restore i naciśnij Enter.

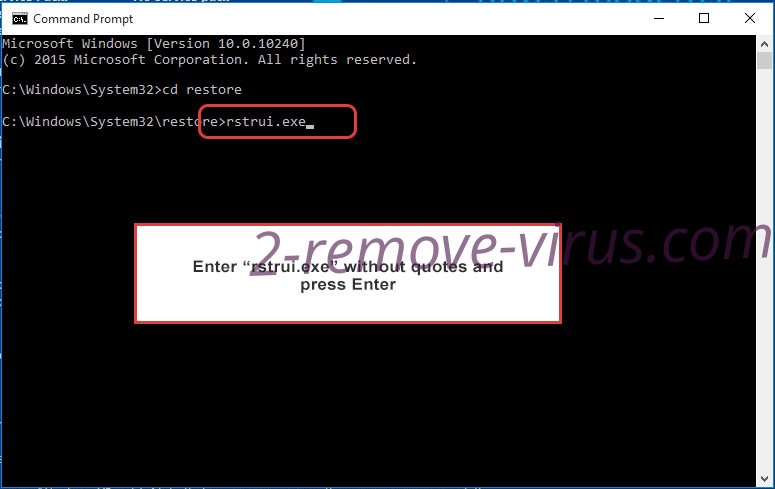

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

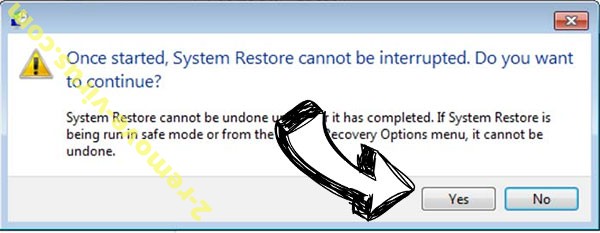

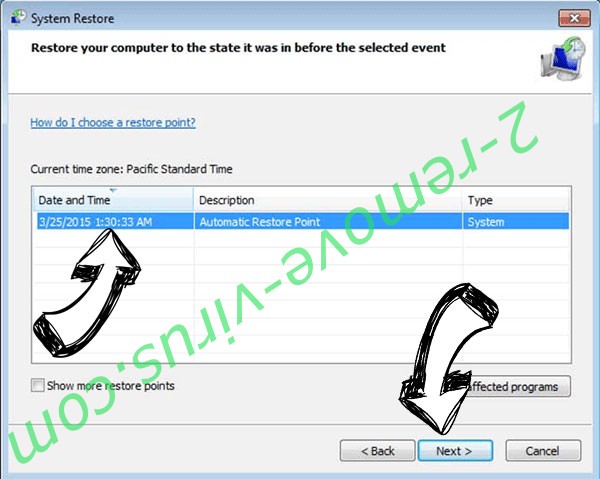

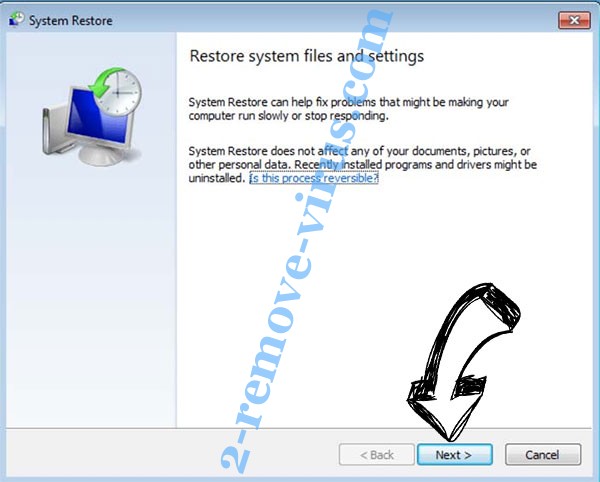

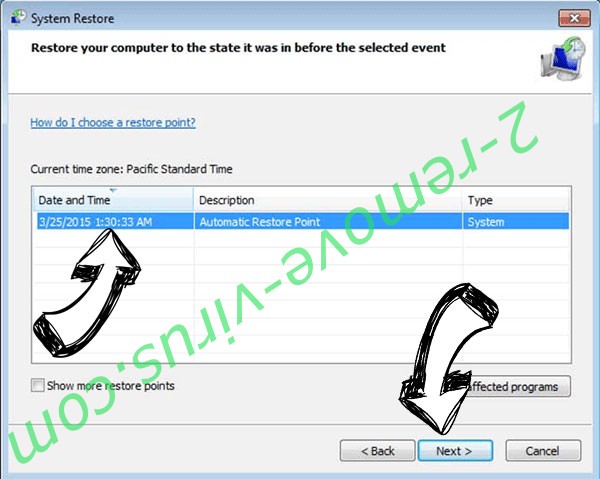

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

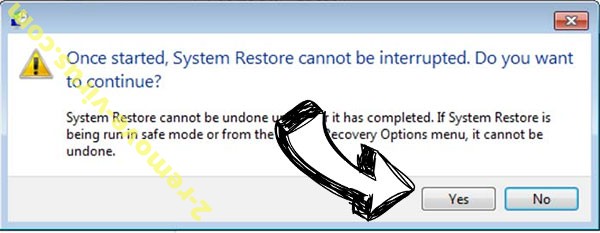

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć IT ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

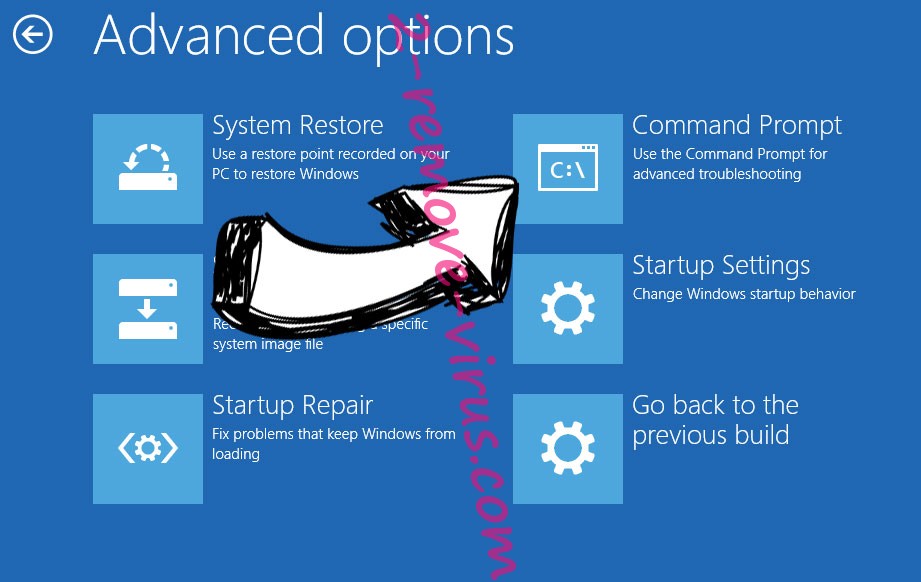

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.