Czym jest ransomware Thx

Thx Ransomware to poważna infekcja malware, sklasyfikowana jako ransomware, która może poważnie zaszkodzić systemowi. Złośliwy program kodujący pliki nie jest czymś, z czym wszyscy mieli do czynienia wcześniej, a jeśli właśnie się z nim spotkałeś, dowiesz się, ile szkód może przynieść z pierwszej ręki. Gdy pliki są szyfrowane przy użyciu zaawansowanego algorytmu szyfrowania, nie będzie można ich otworzyć, ponieważ zostaną zablokowane. Ofiary nie zawsze są w stanie odzyskać pliki, dlatego złośliwe oprogramowanie kodujące dane jest tak niebezpieczne.

Cyberprzestępcy dadzą ci możliwość odzyskania plików poprzez zapłacenie okupu, ale nie jest to zalecana opcja z kilku powodów. Po pierwsze, możesz marnować pieniądze, ponieważ płatność nie zawsze prowadzi do odszyfrowania danych. Bylibyśmy zaskoczeni, gdyby oszuści nie wzięli po prostu twoich pieniędzy i nie czuli się zobowiązani do pomocy. Co więcej, pieniądze, które dasz, zostaną przeznaczone na finansowanie większej liczby przyszłych ransomware i złośliwego oprogramowania. Złośliwy program kodujący pliki już kosztuje miliardy dla firm, czy naprawdę chcesz to wspierać. A im więcej osób stosuje się do żądań, tym bardziej dochodowe staje się biznesowe oprogramowanie ransomware, a tego rodzaju pieniądze z pewnością przyciągają ludzi, którzy chcą łatwego dochodu. Zamiast tego rozważ zakup kopii zapasowej za te pieniądze, ponieważ możesz znaleźć się w sytuacji, w której ponownie staniesz w obliczu utraty plików. I możesz po prostu usunąć wirusa Thx Ransomware bez obaw. Informacje na temat kodowania danych, metod rozprzestrzeniania złośliwego oprogramowania i sposobów ich unikania znajdziesz w poniższym akapicie.

Sposoby dystrybucji Thx Ransomware

Infekcja ransomware może się zdarzyć dość łatwo, często przy użyciu takich metod, jak dodawanie zainfekowanych plików do wiadomości e-mail, wykorzystywanie niezałatanego oprogramowania i hostowanie zainfekowanych plików na podejrzanych platformach pobierania. Często nie jest konieczne wymyślanie bardziej wyszukanych sposobów, ponieważ wielu użytkowników nie jest ostrożnych, gdy używają wiadomości e-mail i pobierają pliki. Niemniej jednak istnieją ransomware, które wykorzystują bardziej wyszukane metody. Cyberprzestępcy muszą po prostu użyć dobrze znanej nazwy firmy, napisać ogólny, ale nieco wiarygodny e-mail, dodać zainfekowany plik do wiadomości e-mail i wysłać go do potencjalnych ofiar. Problemy związane z pieniędzmi są częstym tematem w tych wiadomościach e-mail, ponieważ użytkownicy mają tendencję do angażowania się w te e-maile. Jeśli oszuści użyli dużej nazwy firmy, takiej jak Amazon, ludzie obniżyliby swoją obronę i mogliby otworzyć załącznik bez zastanowienia, ponieważ hakerzy mogliby po prostu powiedzieć, że na koncie zaobserwowano podejrzaną aktywność lub dokonano zakupu i dodano paragon. Aby się przed tym uchronić, są pewne rzeczy, które powinieneś zrobić podczas pracy z wiadomościami e-mail. Jeśli nie znasz nadawcy, zbadaj to. Nawet jeśli znasz nadawcę, nie spiesz się, najpierw zbadaj adres e-mail, aby upewnić się, że jest prawdziwy. E-maile często zawierają również błędy gramatyczne, które są dość zauważalne. Inną częstą cechą jest twoje imię i nazwisko, które nie jest używane w powitaniu, jeśli ktoś, kogo e-mail zdecydowanie powinieneś otworzyć, wysłałby ci e-mail, z pewnością znałby twoje imię i używał go zamiast typowego powitania, takiego jak klient lub członek. Złośliwe oprogramowanie szyfrujące pliki może również zainfekować przy użyciu nieaktualizowanego programu komputerowego. Każde oprogramowanie ma słabe punkty, ale gdy zostaną znalezione, często są łatane przez oprogramowanie, aby złośliwe oprogramowanie nie mogło go wykorzystać do zainfekowania. Niestety, jak udowodniono w ransomware WannaCry, nie wszystkie osoby instalują aktualizacje z różnych powodów. Bardzo ważne jest, aby zainstalować te poprawki, ponieważ jeśli słaby punkt jest poważny, poważne słabe punkty mogą być łatwo wykorzystane przez złośliwe oprogramowanie, dlatego ważne jest, aby załatać całe oprogramowanie. Aktualizacje można ustawić tak, aby instalowały się automatycznie, jeśli nie chcesz zawracać sobie nimi głowy za każdym razem.

Co robi Thx Ransomware

Ransomware atakuje tylko niektóre pliki, a gdy zostaną zlokalizowane, zostaną zablokowane. Na początku możesz tego nie zauważyć, ale gdy nie można otworzyć plików, stanie się oczywiste, że coś jest nie tak. Sprawdź pliki pod kątem dodanych dziwnych rozszerzeń, powinny one wyświetlać nazwę ransomware. Do szyfrowania danych mogły zostać użyte potężne algorytmy szyfrowania i istnieje prawdopodobieństwo, że mogą one być trwale zaszyfrowane. Znajdziesz notatkę z żądaniem okupu umieszczoną w folderach zawierających twoje dane lub pojawi się na pulpicie i powinna wyjaśniać, że twoje pliki zostały zaszyfrowane i jak możesz je przywrócić. Proponowane narzędzie deszyfrujące nie będzie oczywiście darmowe. W notatce powinna być wyświetlana wyraźna cena, ale jeśli tak nie jest, musisz skontaktować się z przestępcami za pośrednictwem podanego adresu e-mail, aby dowiedzieć się, ile kosztuje narzędzie do odszyfrowania. Z powodów, o których wspomnieliśmy powyżej, płacenie nie jest opcją sugerowaną przez badaczy złośliwego oprogramowania. Rozważ poddanie się żądaniom tylko wtedy, gdy wypróbowałeś wszystkie inne alternatywy. Może po prostu zapomniałeś, że wykonałeś kopie swoich plików. Możliwe jest również, że będziesz w stanie odkryć oprogramowanie deszyfrujące za darmo. Badacze szkodliwego oprogramowania mogą być w stanie złamać złośliwy program kodujący pliki, dzięki czemu mogą zostać wydane bezpłatne deszyfratory. Weź tę opcję pod uwagę i tylko wtedy, gdy masz pewność, że nie ma darmowego deszyfratora, powinieneś nawet rozważyć spełnienie wymagań. Nie musisz się martwić, jeśli kiedykolwiek znajdziesz się w tej sytuacji, jeśli zainwestujesz część tej sumy w zakup kopii zapasowej za te pieniądze. Jeśli kopia zapasowa została utworzona przed inwazją infekcji, można wykonać odzyskiwanie danych po usunięciu wirusa Thx Ransomware. W przyszłości unikaj szyfrowania danych złośliwego oprogramowania i możesz to zrobić, zapoznając się z jego sposobami rozprzestrzeniania się. Przynajmniej nie otwieraj załączników wiadomości e-mail na lewo i prawo, aktualizuj oprogramowanie i pobieraj tylko ze źródeł, o których wiesz, że możesz zaufać.

Usuwanie ransomware Thx

Jeśli złośliwe oprogramowanie kodujące dane nadal pozostaje, musisz uzyskać narzędzie anty-malware, aby się go pozbyć. Ręczne naprawienie Thx Ransomware nie jest prostym procesem i może spowodować więcej szkód. Narzędzie anty-malware byłoby mądrzejszym wyborem w tej sytuacji. Może to również pomóc w zapobieganiu tego typu zagrożeniom w przyszłości, a także pomóc w usunięciu tego. Wybierz narzędzie anty-malware, które najlepiej pasuje do tego, czego potrzebujesz, i wykonaj pełne skanowanie systemu po jego zainstalowaniu. Niestety, programy te nie pomogą w odszyfrowaniu plików. Po zniknięciu oprogramowania ransomware możesz bezpiecznie korzystać z systemu, regularnie tworząc kopie zapasowe danych.

Offers

Pobierz narzędzie do usuwaniato scan for Thx Ransomware filesUse our recommended removal tool to scan for Thx Ransomware files. Trial version of provides detection of computer threats like Thx Ransomware files and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć Thx Ransomware files w trybie awaryjnym z obsługą sieci.

Usunąć Thx Ransomware files z Windows 7/Windows Vista/Windows XP

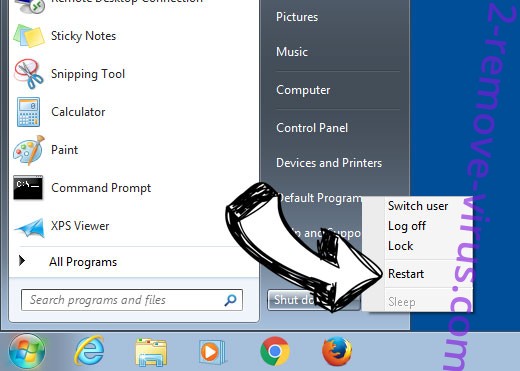

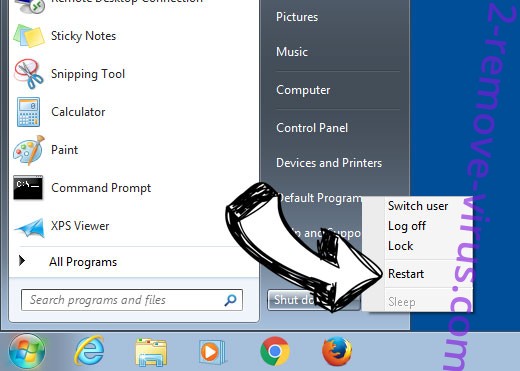

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

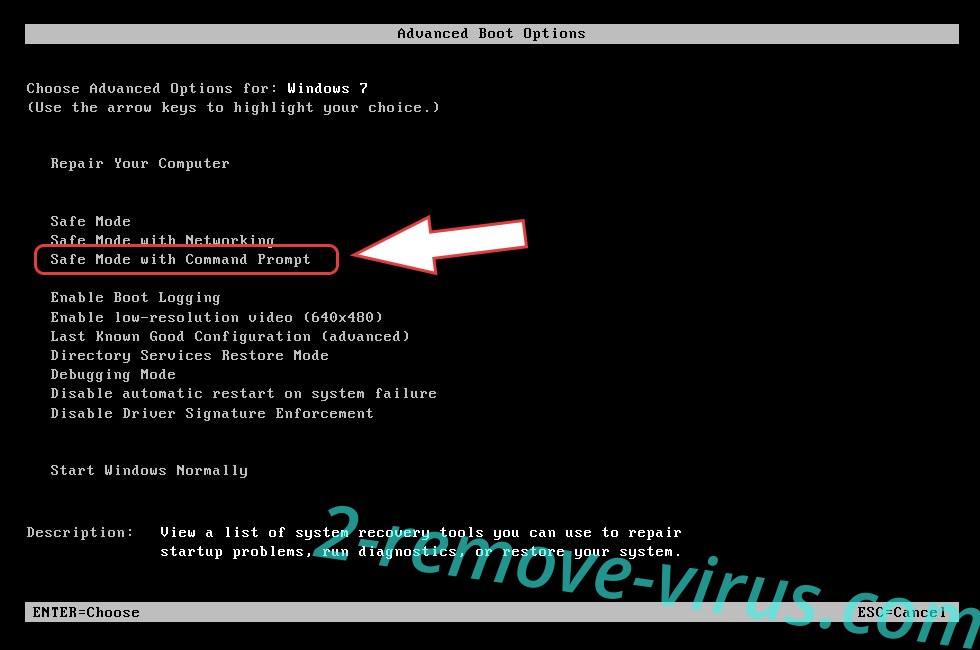

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć Thx Ransomware files

Usunąć Thx Ransomware files z Windows 8 i Windows 10

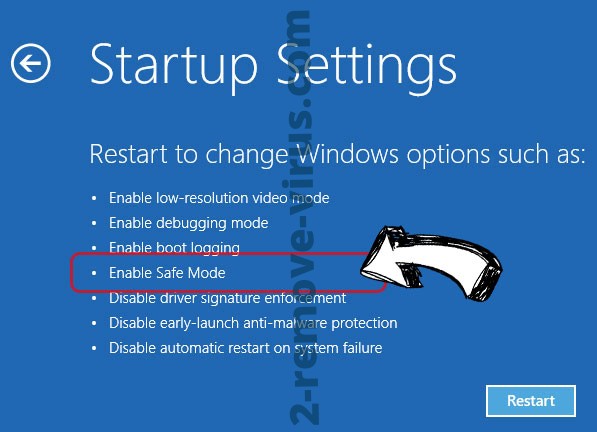

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć Thx Ransomware files

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

Usunąć Thx Ransomware files z Windows 7/Windows Vista/Windows XP

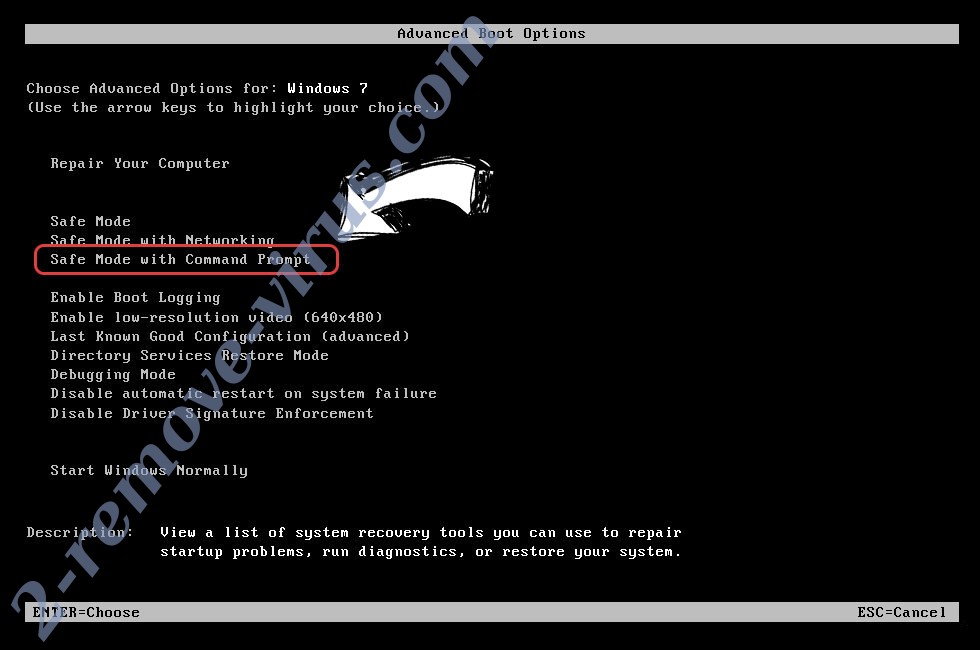

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

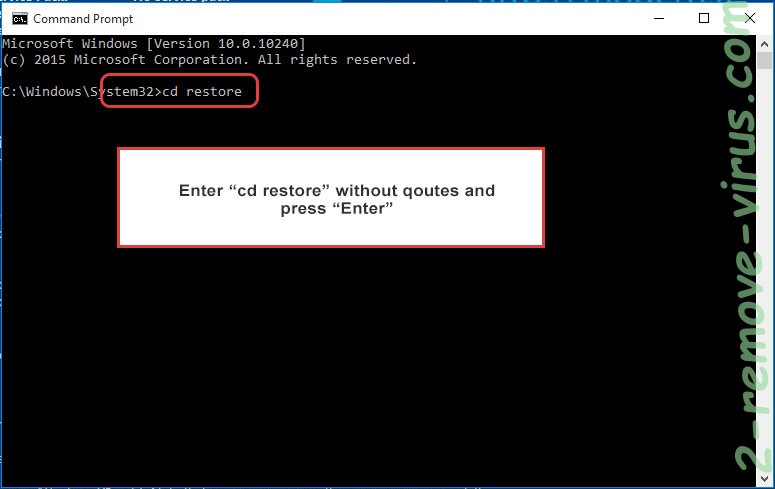

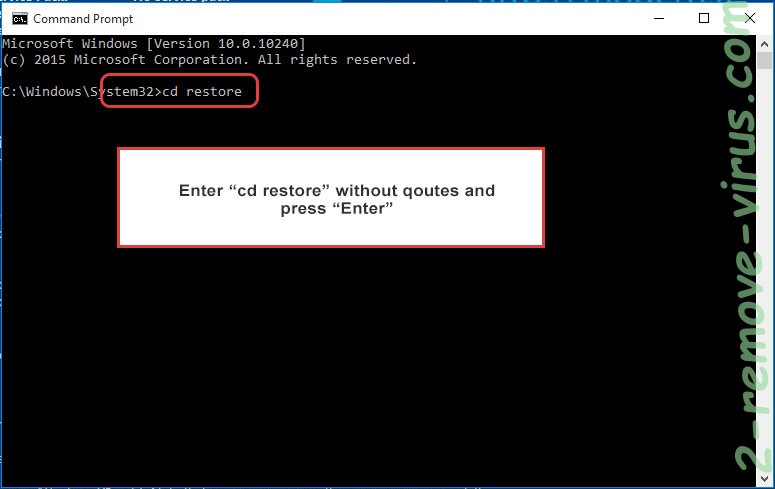

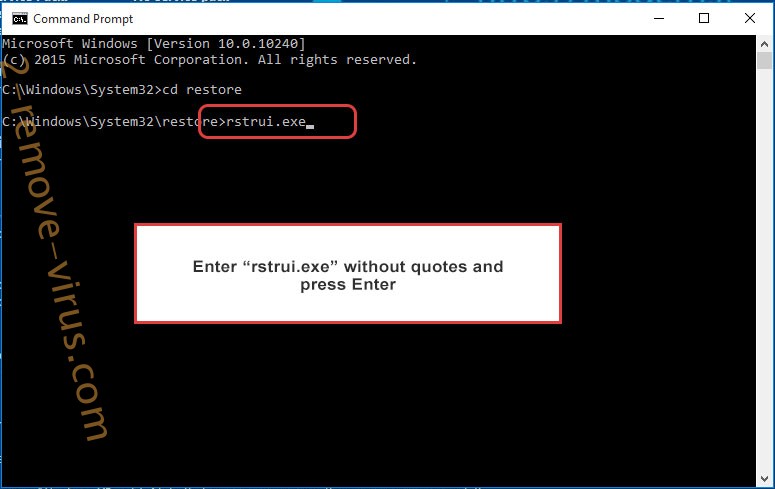

- Wpisz cd restore i naciśnij Enter.

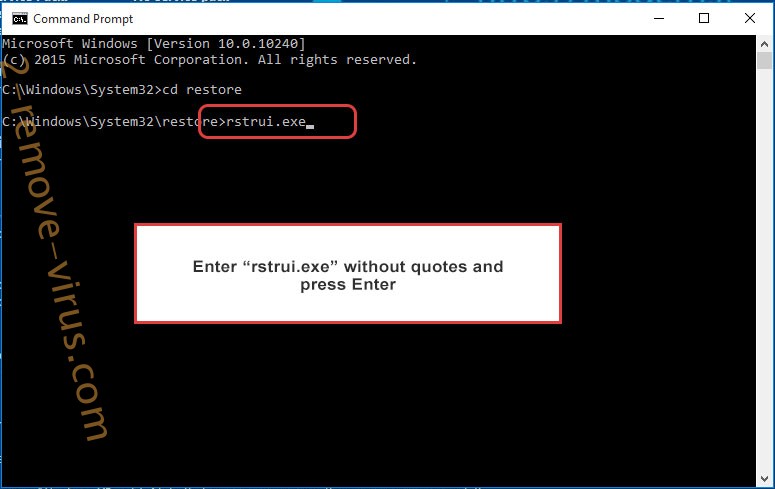

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

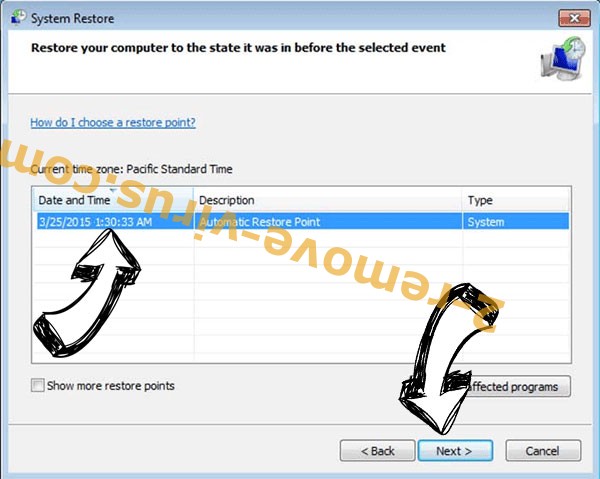

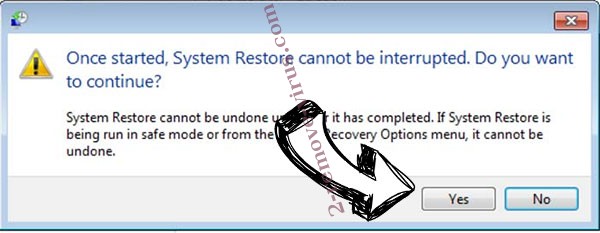

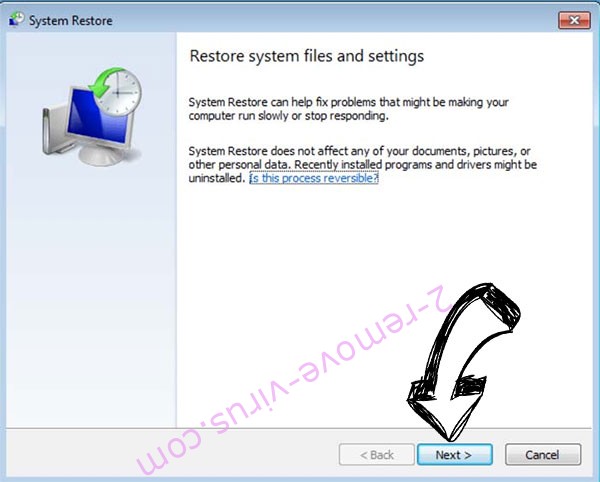

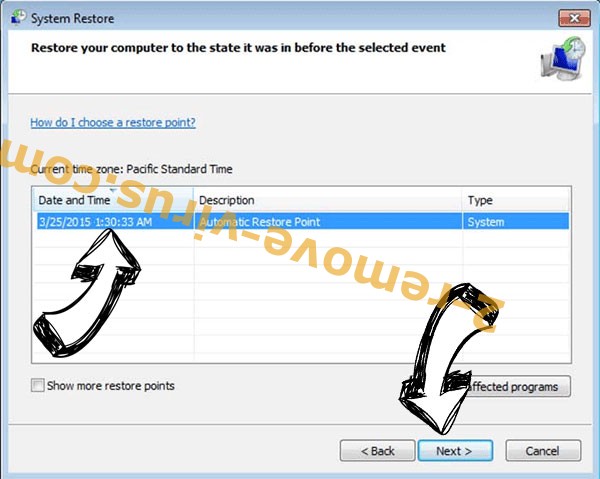

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

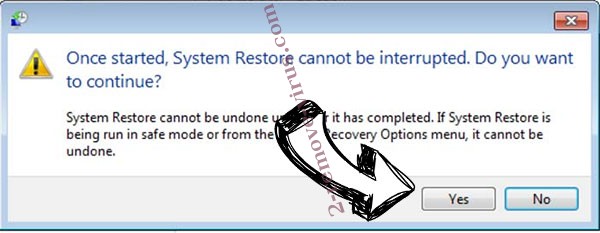

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć Thx Ransomware files z Windows 8 i Windows 10

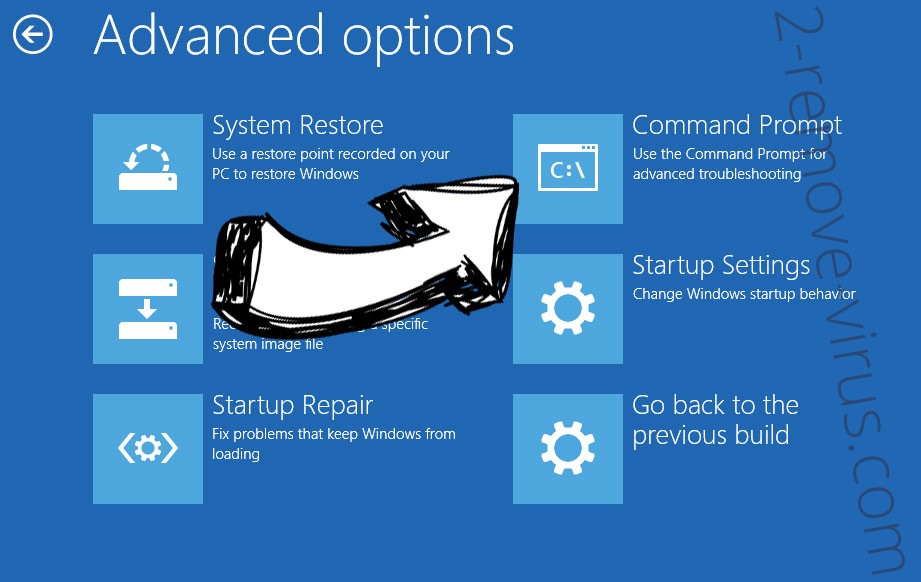

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.