Jak odblokować rozszerzenia Cezor ransomware plików

Ransomware znany jako Cezor ransomware jest sklasyfikowany jako bardzo szkodliwe zakażenia, ze względu na ewentualne szkody może zrobić na komputerze. Jeśli nigdy nie słyszałeś tego typu szkodliwego programu do tej pory, jesteś na niespodziankę. Potężne algorytmy szyfrujące są używane przez oprogramowanie typu ransomware do szyfrowania plików, a po ich zablokowaniu nie będzie można ich otworzyć. Plik kodowania złośliwego programu jest tak niebezpieczne, ponieważ przywrócenie pliku nie jest koniecznie możliwe we wszystkich przypadkach.

Będziesz mieć możliwość odzyskania plików, jeśli płacisz okup, ale ta opcja nie jest zalecana z kilku powodów. Po pierwsze, może wydawać się pieniądze za nic, ponieważ pliki nie zawsze są odzyskane po dokonaniu płatności. Nie ma nic powstrzymuje cyberprzestępców od tylko biorąc swoje pieniądze, i nie dostarczając niczego w zamian. Co więcej, Twoje pieniądze pójdę do przyszłego ransomware i złośliwego oprogramowania. Czy naprawdę chcesz wspierać rodzaj działalności przestępczej, która zadaje obrażenia warte miliardy dolarów. Ludzie są coraz bardziej przyciąga do biznesu, ponieważ ilość ludzi, którzy płacą okupu sprawiają, że szyfrowanie danych malware bardzo opłacalne. Rozważ zakup kopii zapasowej z tych pieniędzy, a nie dlatego, że można umieścić w sytuacji, gdy twarz utraty danych ponownie. I można po prostu wyeliminować Cezor ransomware wirusa bez problemów. A jeśli jesteś mylić o tym, jak udało się uzyskać plik szyfrowania złośliwego oprogramowania, jego sposoby rozprzestrzeniania zostaną omówione w poniższym akapicie w poniższym akapicie.

Cezor ransomware Metody rozprzestrzeniania się

Plik kodowania złośliwego oprogramowania powszechnie używa dość prostych metod dystrybucji, takich jak spam e-mail i złośliwe pliki do pobrania. Zwykle nie ma potrzeby, aby wymyślić bardziej skomplikowane metody, ponieważ wiele osób jest bardzo zaniedbanie, gdy korzystają z e-maili i pobrać coś. Niemniej jednak, niektóre ransomware używać bardziej wyrafinowane metody. Crooks napisać nieco przekonujące e-mail, a udając się z jakiejś legalnej firmy lub organizacji, dołączyć złośliwe oprogramowanie do wiadomości e-mail i wysłać go. Te e-maile zwykle wymieniają pieniądze, ponieważ ze względu na delikatność tematu, użytkownicy są bardziej podatne na ich otwarcie. A jeśli ktoś jak Amazon było e-mail użytkownika, że podejrzana aktywność została zauważona na swoim koncie lub zakupu, właściciel konta będzie znacznie bardziej prawdopodobne, aby otworzyć załącznik. Istnieje kilka rzeczy, które należy wziąć pod uwagę podczas otwierania załączników e-mail, jeśli chcesz zachować swój system bezpieczny. Po pierwsze, jeśli nie znasz nadawcy, sprawdź ich tożsamość przed otwarciem załączonego pliku. Nie spiesz się, aby otworzyć załącznik tylko dlatego, że nadawca wydaje się prawdziwe, najpierw trzeba będzie dokładnie sprawdzić, czy adres e-mail odpowiada nadawcy rzeczywisty adres e-mail. Rażące błędy gramatyczne są również znakiem. Powinieneś również sprawdzić, jak nadawca Cię dotyczy, jeśli jest to nadawca, który zna Twoje imię i nazwisko, zawsze będzie używać Twojego imienia i nazwiska w powitaniu. Istnieje również możliwość kodowania plików złośliwego oprogramowania do korzystania z nieaktualnych programów na komputerze do zainfekowania. Wszystkie programy mają słabe punkty, ale gdy są identyfikowane, są regularnie naprawiany przez dostawców, dzięki czemu złośliwe oprogramowanie nie może używać go do wprowadzania systemu. Jak WannaCry udowodnił, jednak nie każdy jest to, że szybkie zainstalowanie tych aktualizacji dla swoich programów. Jest bardzo ważne, aby zainstalować te aktualizacje, ponieważ jeśli luka jest wystarczająco poważna, wszystkie rodzaje złośliwego oprogramowania może go używać. Ciągłe aktualizowanie aktualizacji może być kłopotliwe, więc mogą być skonfigurowane do automatycznej instalacji.

Co robi Cezor ransomware

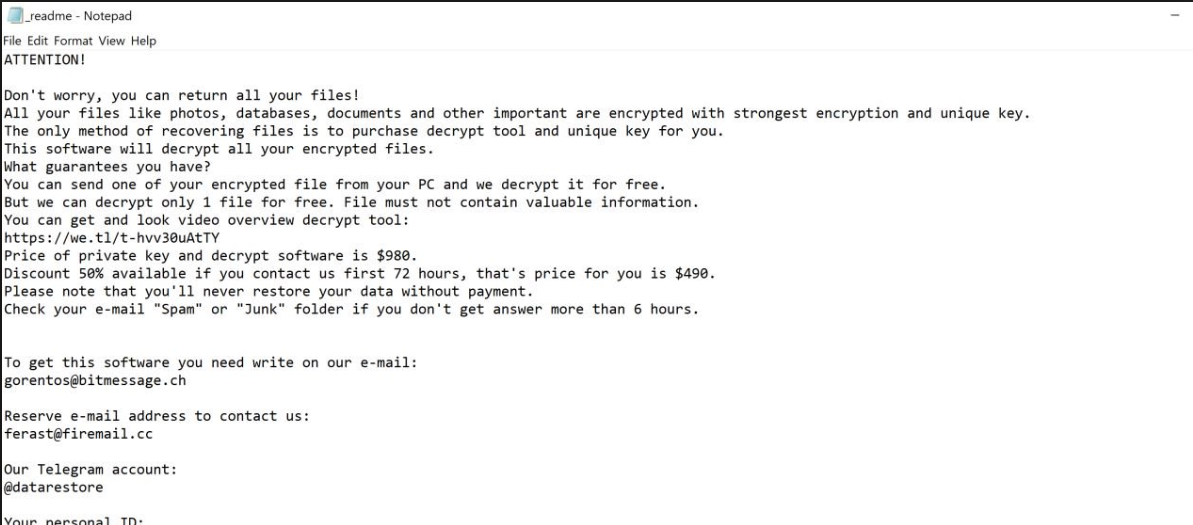

Ransomware skanuje w poszukiwaniu niektórych typów plików po jego zainstalowaniu, a zostaną one zakodowane szybko po ich zlokalizowaniu. Twoje pliki nie będą dostępne, więc nawet jeśli nie zorientujesz się, co będzie początkowo, będziesz wiedział w końcu. Wszystkie pliki podlegające usterce będą miały dziwne rozszerzenie pliku, co może pomóc ludziom dowiedzieć się plik szyfrujący nazwę złośliwego programu. Niestety, może nie być możliwe dekodowanie plików, jeśli użyto silnego algorytmu szyfrowania. Powiadomienia okupu zostaną umieszczone w folderach z plikami lub pojawi się na pulpicie, i powinno wyjaśnić, jak można przywrócić pliki. Będziesz żądać zapłaty określonej kwoty pieniędzy w zamian za plik Decryptor. Sumy okupu są zwykle wyraźnie określone w notatkach, ale co jakiś czas, oszuści poprosić ofiar, aby wysłać je e-mail, aby ustawić cenę, może wahać się od kilkudziesięciu dolarów do kilkuset. Z powodów już omawianych, płacenie za odszyfrowujący nie jest sugerowanym wyborem. Płacenie należy traktować, gdy wszystkie inne alternatywy nie. Spróbuj przypomnieć, czy kiedykolwiek wykonane kopii zapasowej, może niektóre z plików są faktycznie przechowywane gdzieś. A może darmowe narzędzie odszyfrowywania jest dostępny. Specjaliści od złośliwego oprogramowania mogą czasami rozwijać deszyfrowanie za darmo, Jeśli kodowanie danych złośliwy program jest crackable. Zastanów się, że zanim nawet pomyśleć o udzieleniu do wniosków. Korzystanie z części tych pieniędzy, aby kupić pewnego rodzaju kopii zapasowej może zrobić więcej dobrego. A jeśli kopia zapasowa jest dostępna, przywracanie danych powinny być wykonywane po usunięciu Cezor ransomware wirusa, jeśli jest nadal obecny na komputerze. W przyszłości Unikaj plików szyfrujących złośliwe oprogramowanie w jak największym stopniu, zapoznając się z tym, jak się rozprzestrzenia. Zasadniczo trzeba zaktualizować oprogramowanie, gdy aktualizacja jest zwolniony, tylko pobrać z bezpiecznych/uzasadnionych źródeł i zatrzymać losowo otwierając załączniki wiadomości e-mail.

Sposoby usuwania Cezor ransomware

Jeśli ransomware nadal pozostaje, narzędzie anty-malware powinien być zatrudniony, aby zakończyć go. Jeśli nie masz doświadczenia z komputerami, przypadkowe uszkodzenia mogą być spowodowane do komputera podczas próby naprawienia Cezor ransomware wirusa ręcznie. Tak, aby zapobiec powodując więcej szkód, iść z automatyczną metodą, aka anty-malware narzędzie. To może również uniemożliwić przyszłe dane szyfrowanie złośliwego oprogramowania z wejściem, oprócz pomaga usunąć ten jeden. Skoro youve ‚ rata ten malware usuwanie oprogramowanie od twój wybórpattern, just skandować twój narzędzie i umożliwiać ono stać się uwalniać od ten infekcja. Niestety, takie narzędzie nie pomoże odzyskać dane. Po wyczyszczeniu urządzenia powinieneś być w stanie powrócić do normalnego użytkowania komputera.

Offers

Pobierz narzędzie do usuwaniato scan for Cezor ransomwareUse our recommended removal tool to scan for Cezor ransomware. Trial version of provides detection of computer threats like Cezor ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć Cezor ransomware w trybie awaryjnym z obsługą sieci.

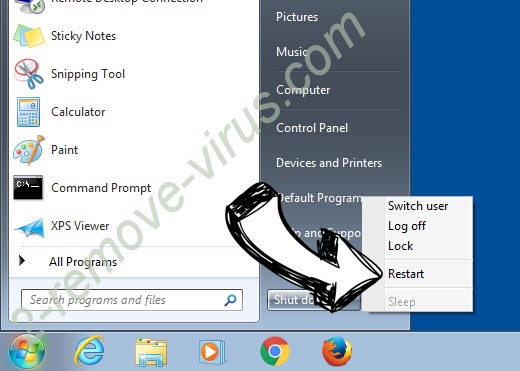

Usunąć Cezor ransomware z Windows 7/Windows Vista/Windows XP

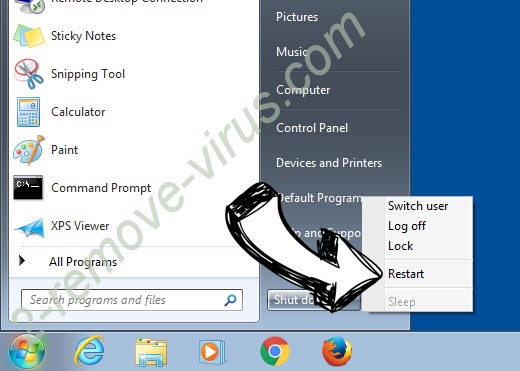

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

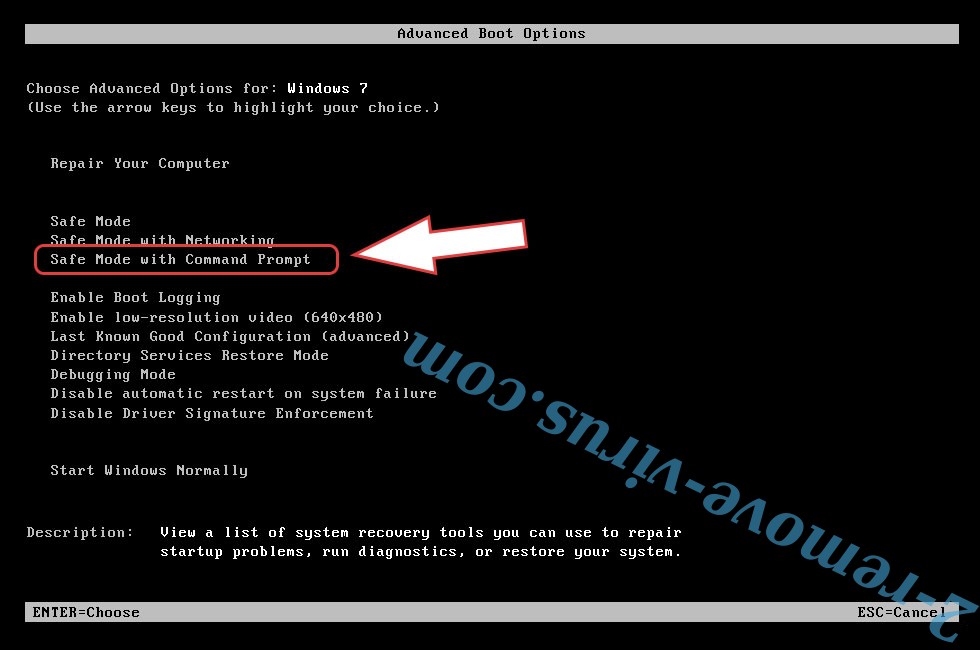

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć Cezor ransomware

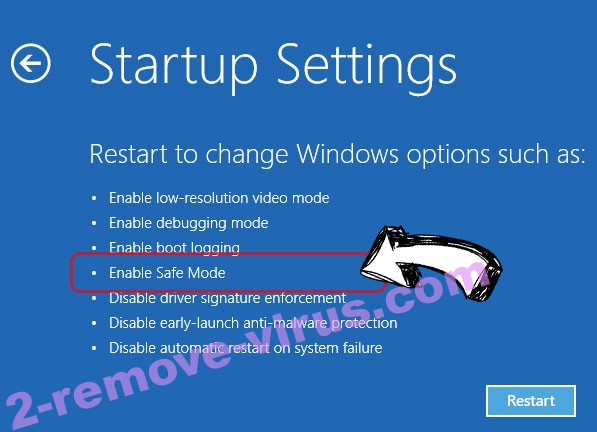

Usunąć Cezor ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć Cezor ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

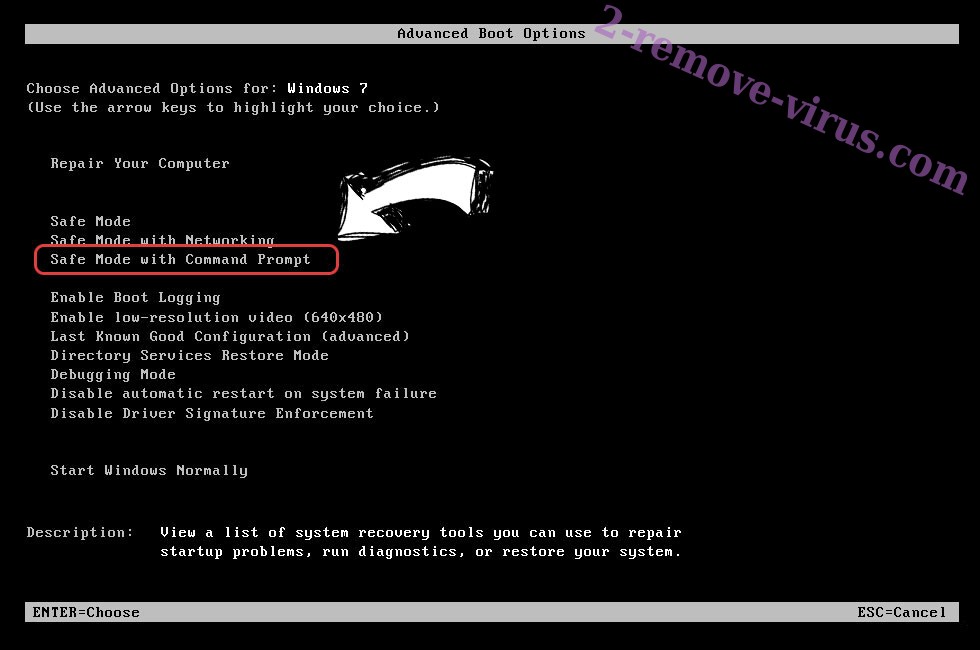

Usunąć Cezor ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

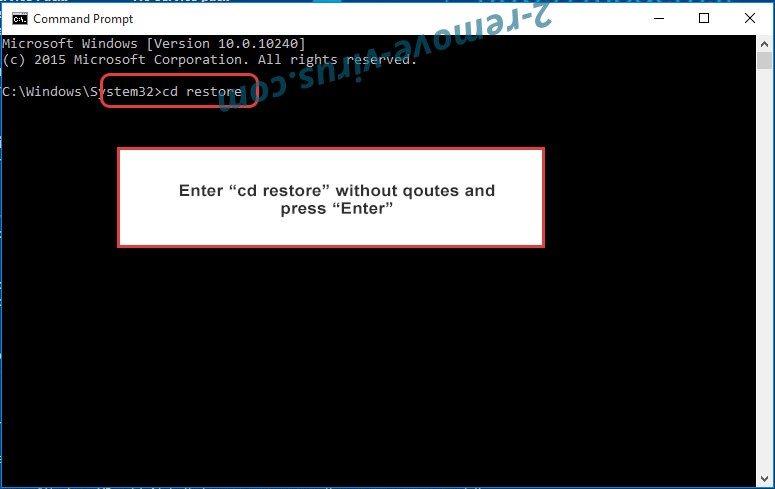

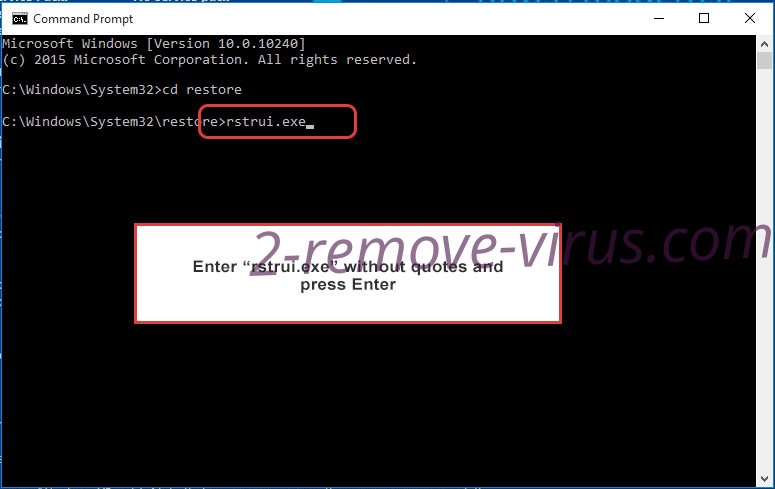

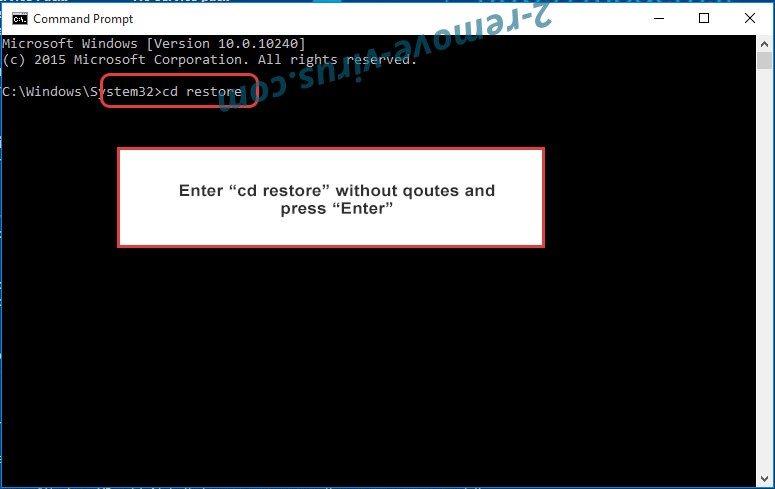

- Wpisz cd restore i naciśnij Enter.

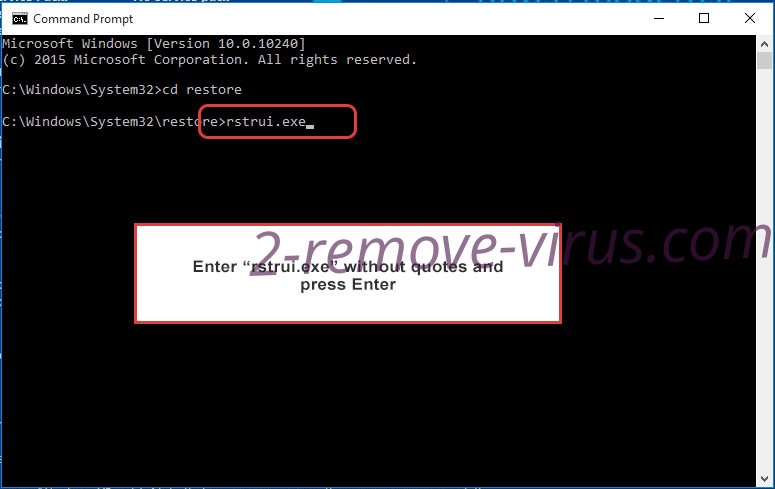

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

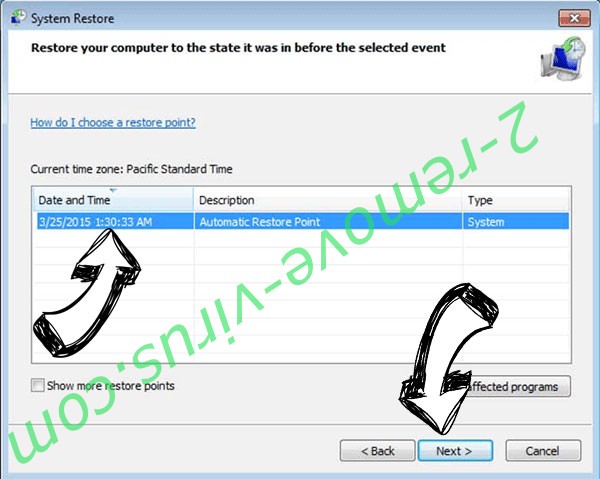

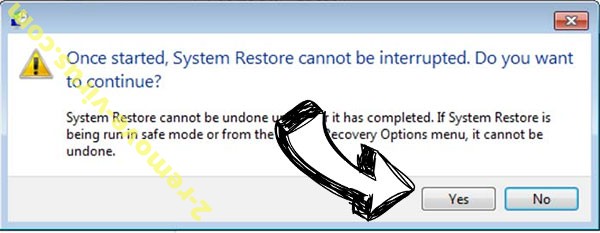

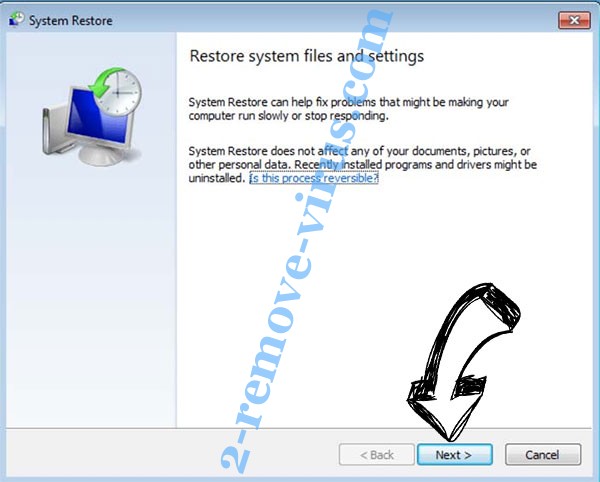

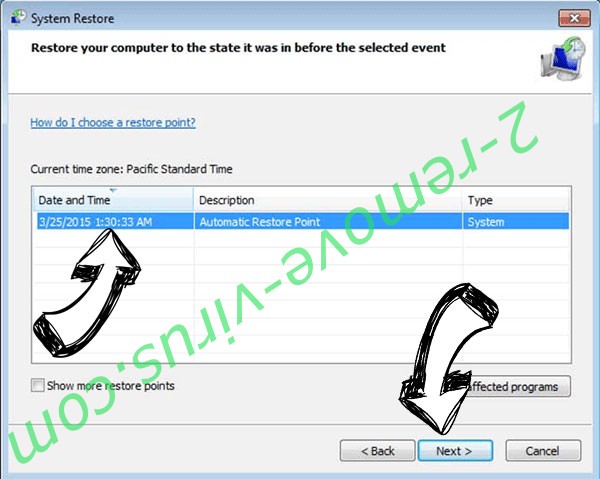

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

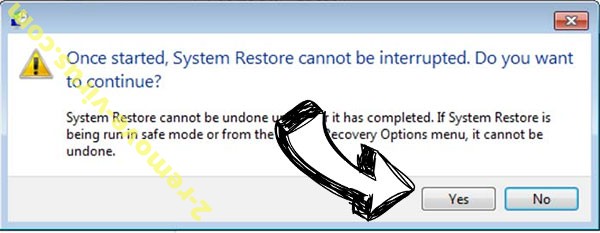

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć Cezor ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

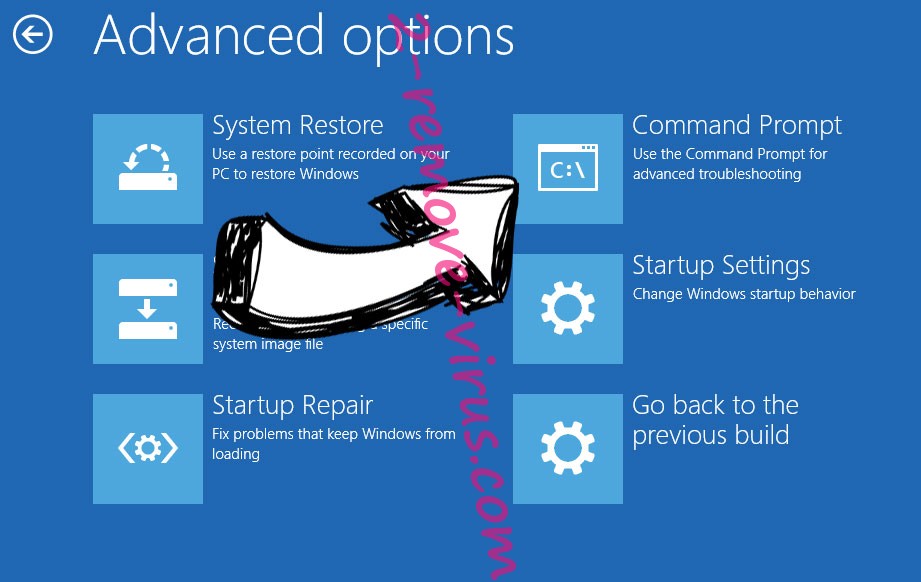

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.