O tym. Hets ransomware wirus wirusa

. Hets ransomware wirus jest uważana za bardzo poważne infekcji złośliwym oprogramowaniem, klasyfikowane jako ransomware. Podczas gdy ransomware szeroko mówił o, może masz brakowało, więc może nie być świadomy szkód może zrobić. Gdy pliki są szyfrowane przy użyciu silnego algorytmu szyfrowania, nie można ich otworzyć, ponieważ będą zablokowane.

Dlatego plik szyfrujący złośliwy program jest sklasyfikowany jako niebezpieczne złośliwe oprogramowanie, widząc, jak infekcja może doprowadzić do trwałego utraty danych. Będziesz mieć możliwość odzyskania plików płacąc okup, ale to nie jest zalecana opcja. Po pierwsze, płacenie nie gwarantuje odszyfrowywania danych. Należy pamiętać, że będzie płacić cyberprzestępców, którzy nie czują się zmuszeni do daje odszyfrowujący, gdy mogą po prostu zabrać swoje pieniądze. Ponadto, że pieniądze mogłyby pomóc w przyszłości danych szyfrowania złośliwego oprogramowania lub inne złośliwe oprogramowanie. Szyfrowanie plików malware już zrobił $5 000 000 000 wartości szkód dla firm w 2017, i to jest tylko oszacowanie. A im więcej osób spełnia wymagania, tym bardziej zyskowny ransomware dostaje, i tego rodzaju pieniądze na pewno przyciąga ludzi, którzy chcą łatwego dochodu. Sytuacje, w których może skończyć się utratą plików są dość częste, więc znacznie lepszy zakup może być Backup. Jeśli masz dostępną opcję tworzenia kopii zapasowej, może po prostu zakończyć. Hets ransomware wirus, a następnie przywrócić pliki, nie martwiąc się o ich utratę. Można również nie wiedzieć, jak plik kodowania malware rozprzestrzenia się, a my omówimy najczęstsze metody w poniższych akapitach.

Jak uniknąć infekcji ransomware

Załączniki do wiadomości e-mail, zestawy exploitów i złośliwe pliki do pobrania to najczęstsze metody dystrybucji oprogramowania ransomware. Widząc, jak te metody są nadal dość popularne, oznacza to, że ludzie są nieco zaniedbania, gdy korzystają z poczty e-mail i pobierania plików. To nie znaczy, że bardziej skomplikowane metody nie są popularne, jednak. Cyberprzestępcy nie muszą robić wiele, wystarczy napisać prosty e-mail, który wygląda całkiem autentycznie, dodać zainfekowany plik do wiadomości e-mail i wysłać go do setek użytkowników, którzy mogą uwierzyć, że nadawca jest ktoś uzasadniony. Pieniądze związane z kwestiami są wspólnym tematem w tych e-maili, ponieważ ludzie mają tendencję do ich poważnie i są bardziej skłonni do zaangażowania się w. Hakerzy często udawać, że są z Amazon, i powiedzieć potencjalnym ofiarom o jakiejś niezwykłej aktywności na swoim koncie, które natychmiast zachęcić użytkownika do otwarcia załącznika. Istnieje kilka rzeczy, które powinieneś wziąć pod uwagę podczas otwierania plików dodanych do e-maili, jeśli chcesz, aby komputer był bezpieczny. Jeśli nadawca nie jest kimś, kogo znasz, zanim otworzysz którykolwiek z załączonych plików, które wysłali, zajrzyj do nich. Dwukrotne sprawdzenie adresu e-mail nadawcy jest nadal ważne, nawet jeśli znasz nadawcę. Poszukaj oczywistych błędów gramatycznych, są one często rażące. Zwróć uwagę na to, w jaki sposób jesteś adresatem, jeśli jest to nadawca, z którym wcześniej posiadałeś firmę, zawsze będziesz używać imienia i nazwiska w powitaniu. Zakażenie można również zrobić za pomocą nie zaktualizowane oprogramowanie komputerowe. Te luki w programach są często poprawione szybko po ich odkryciu, dzięki czemu złośliwe oprogramowanie nie może ich używać. Jak wykazano przez WannaCry, jednak nie każdy pędzi do zainstalowania tych poprawek. Jest bardzo ważne, aby zainstalować te aktualizacje, ponieważ jeśli luka jest poważna, poważne luki w zabezpieczeniach mogą być łatwo używane przez złośliwe oprogramowanie, więc ważne jest, aby zaktualizować całe oprogramowanie. Aktualizacje można zainstalować automatycznie, jeśli nie chcesz się z nimi problemy za każdym razem.

Co można zrobić z plikami

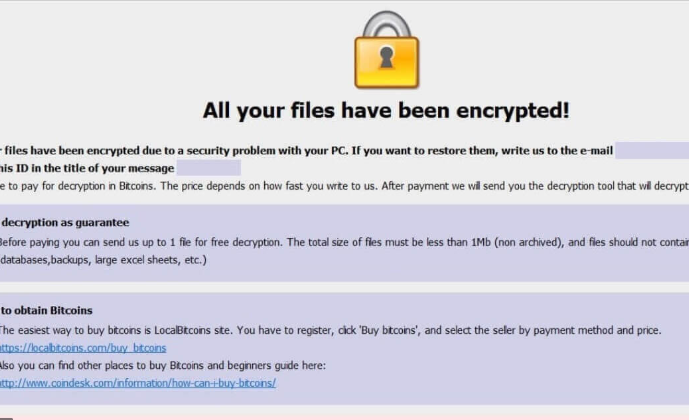

Gdy ransomware udaje się wejść na Twój komputer, wkrótce znajdziesz zakodowane dane. Nawet jeśli zakażenie nie było widoczne od początku, stanie się oczywiste, że coś nie jest w porządku, gdy nie możesz otworzyć swoich plików. Sprawdź pliki dla nieznanych rozszerzeń dodał, oni pomogą rozpoznać ransomware. Należy wspomnieć, że może być niemożliwe do dekodowania plików, jeśli użyto potężnych algorytmów szyfrowania. Uwaga okup wyjaśni, że Twoje dane zostały zaszyfrowane i jak można je odzyskać. Co oni wola ofiarować ty jest wobec używać ich odszyfrowywania użyteczność, który wola kosztować ty. Notatka powinna wyraźnie pokazać cenę oprogramowania odszyfrowywania, ale jeśli tak nie jest, będziesz pod warunkiem, aby skontaktować się z hakerami, aby skonfigurować cenę. Jak już wiecie, nie sugerujemy przestrzegania tych próśb. Rozważ tylko nadanie do wymagań, gdy wszystko inne nie powiedzie się. Być może już przechowywane pliki gdzieś, ale po prostu zapomniał o tym. Lub, jeśli szczęście jest po Twojej stronie, darmowy program odszyfrowywania mogą być dostępne. Czasami złośliwe oprogramowanie specjaliści są w stanie pękanie ransomware, co oznacza, że można dekodować pliki za darmo. Zanim zdecydujesz się zapłacić, Wyszukaj odszyfrujący. Inwestowanie część tych pieniędzy, aby kupić pewnego rodzaju kopii zapasowej może okazać się lepiej. Jeśli masz zapisane pliki gdzieś, można go dostać je po wyeliminowaniu. Hets ransomware wirusa. Jeśli zaznajomisz się z kodowania danych złośliwego oprogramowania jest rozpowszechniany, powinieneś być w stanie chronić komputer przed zagrożeniami tego typu. Przynajmniej, Zatrzymaj otwieranie załączników e-mail losowo, aktualizować swoje programy, i tylko pobrać ze źródeł, które znasz za bezpieczne.

. Hets ransomware Usuwanie wirusów

Byłoby to dobry pomysł, aby pobrać narzędzie anty-malware, ponieważ będzie to konieczne, aby uzyskać ransomware wyłączyć urządzenie, jeśli jest jeszcze w komputerze. Podczas próby ręcznego naprawienia. Hets ransomware wirus wirusa może spowodować dodatkowe szkody, jeśli nie jesteś ostrożny lub doświadczony, jeśli chodzi o komputery. Korzystanie z narzędzia do usuwania złośliwego oprogramowania byłoby łatwiejsze. Może to również uniemożliwić przyszłe dane szyfrowania złośliwego oprogramowania z wejściem, oprócz pomocy w usuwaniu tego. Wybierz odpowiednie narzędzie, a po jego zainstalowaniu Przeskanuj urządzenie, aby zidentyfikować zagrożenie. Jednak narzędzie nie będzie w stanie odszyfrować pliki, więc nie oczekuj, że dane mają zostać przywrócone po zagrożenie zniknie. Jeśli system został dokładnie wyczyszczony, przejdź do odblokowania. Hets ransomware plików wirusów z kopii zapasowej.

Offers

Pobierz narzędzie do usuwaniato scan for Hets ransomwareUse our recommended removal tool to scan for Hets ransomware. Trial version of provides detection of computer threats like Hets ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć Hets ransomware w trybie awaryjnym z obsługą sieci.

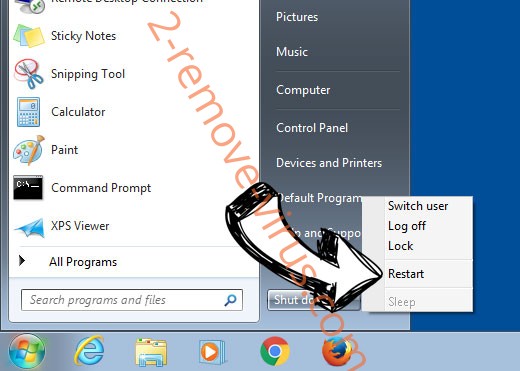

Usunąć Hets ransomware z Windows 7/Windows Vista/Windows XP

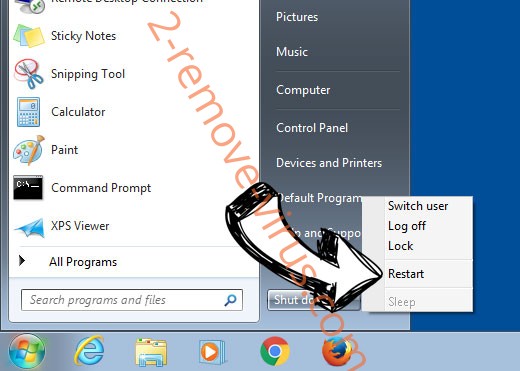

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

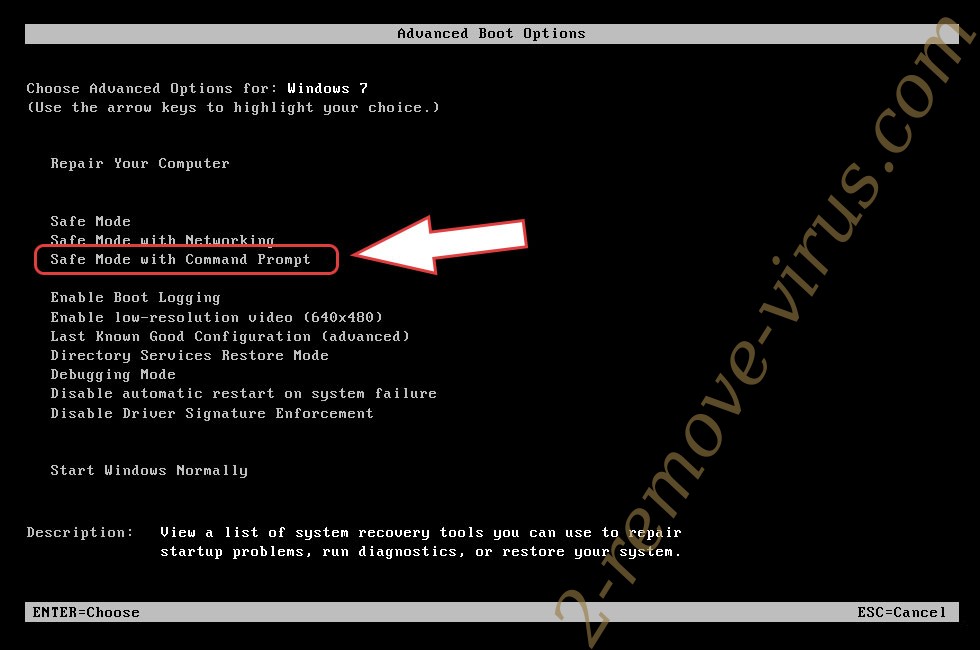

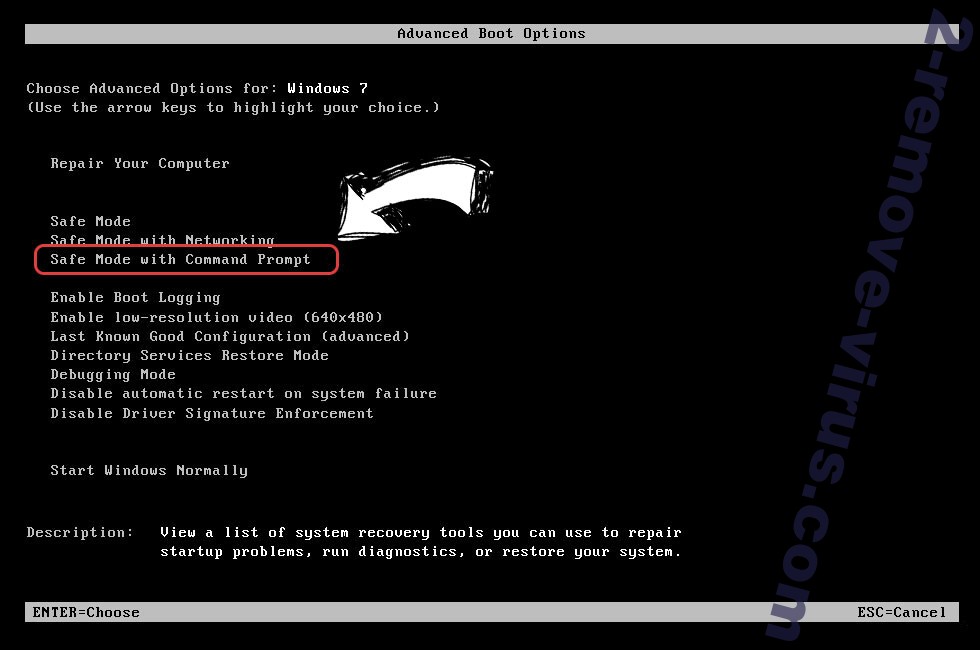

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć Hets ransomware

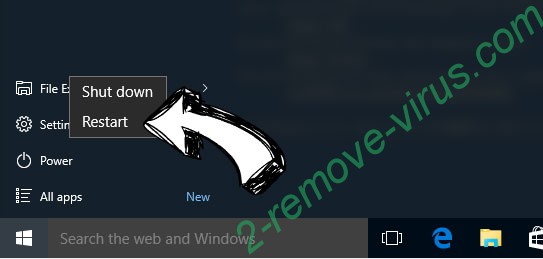

Usunąć Hets ransomware z Windows 8 i Windows 10

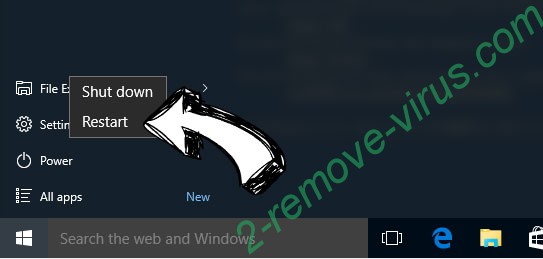

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

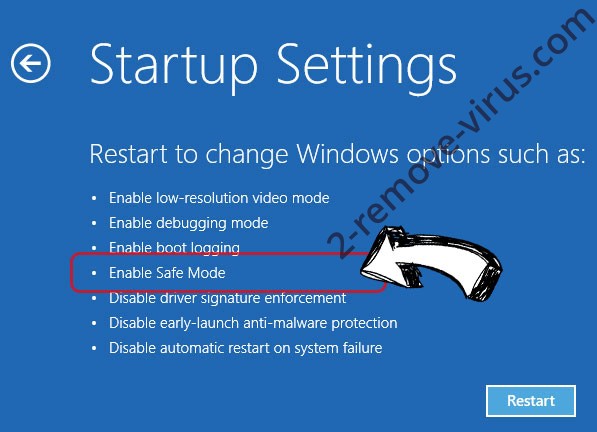

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć Hets ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

Usunąć Hets ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

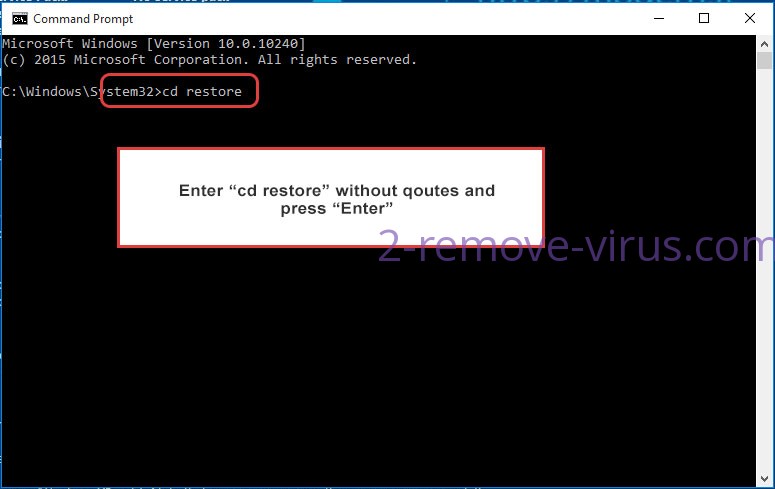

- Wybierz polecenie wiersza polecenia z listy.

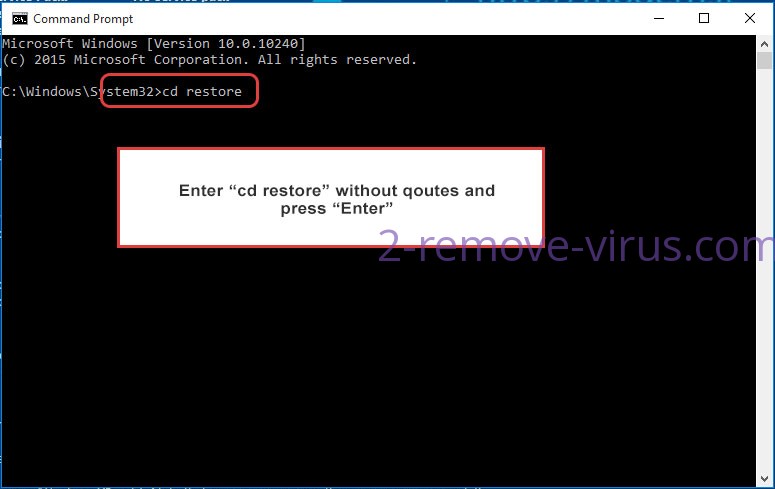

- Wpisz cd restore i naciśnij Enter.

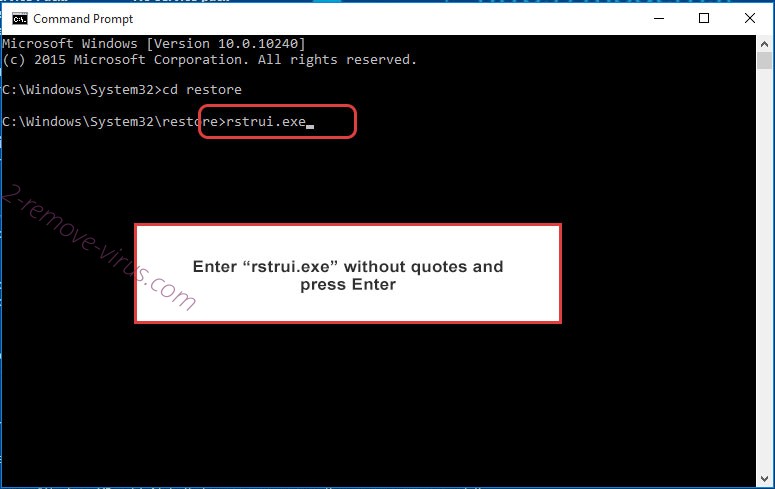

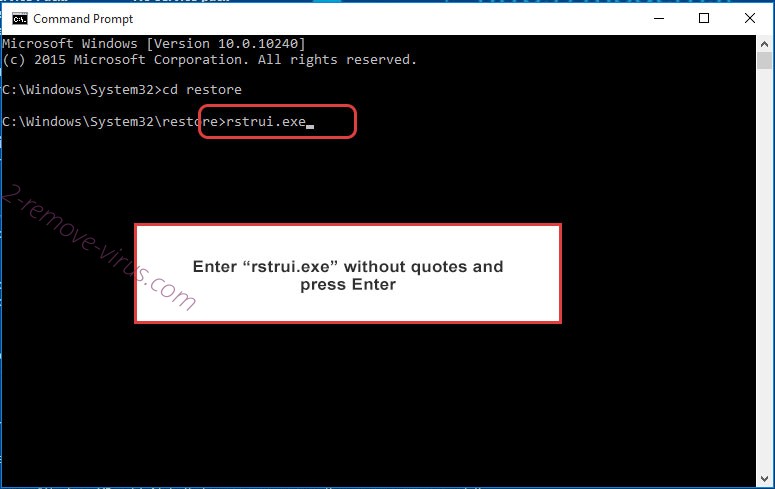

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

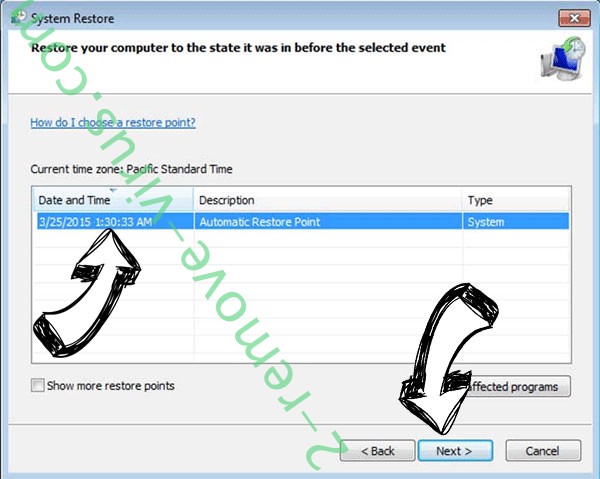

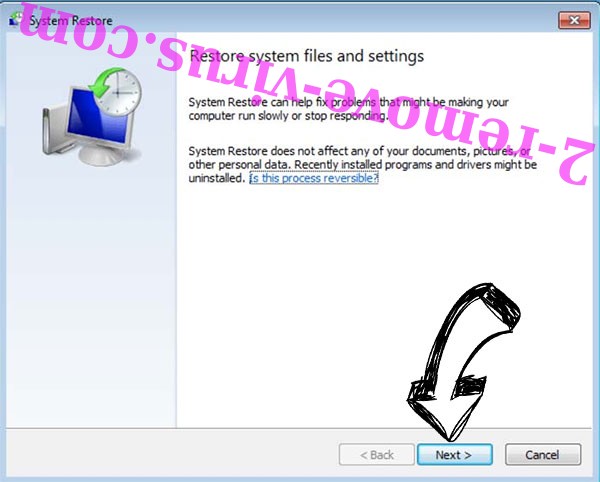

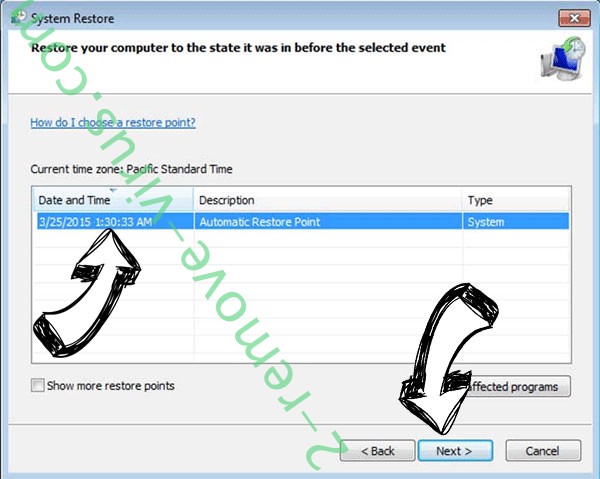

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

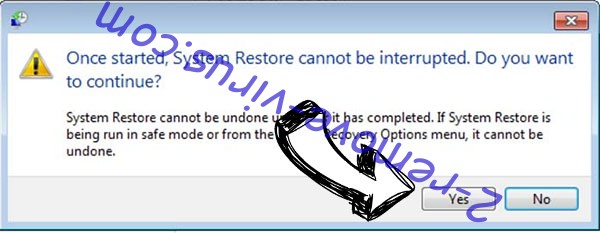

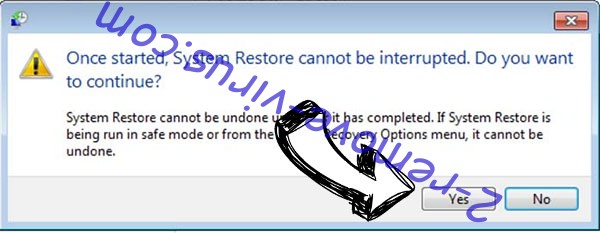

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć Hets ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

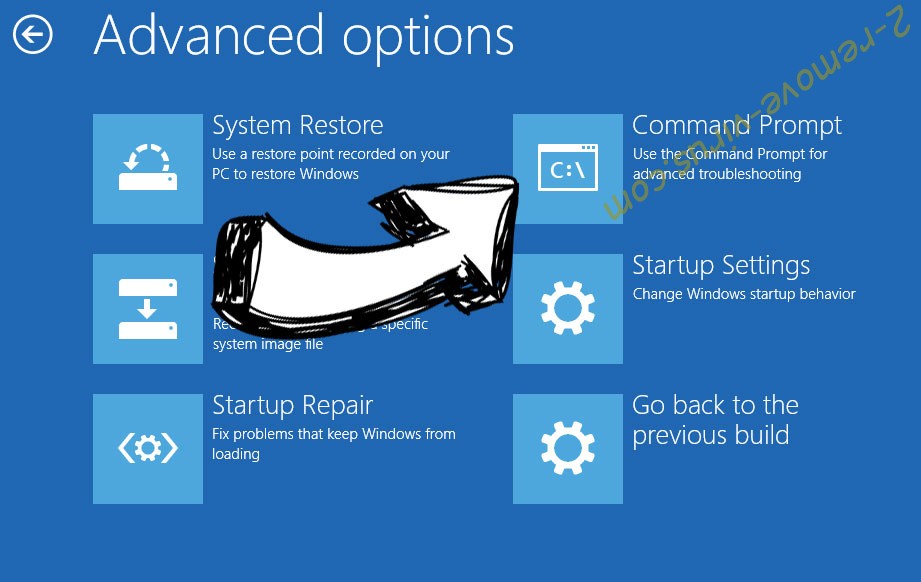

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.